29/12/2023

Ludzka dobroć może mieć złe oblicze. Dowodem na to jest kampania “FreeLeaksmas”, w ramach której przestępcy postanowili udostępnić za darmo wycieki danych, oraz zestawienia pochodzące ze starszych wycieków.

Skąd przestępcy pozyskują nasze dane? Mają kilka możliwości, ale jednym z popularniejszych są fora udostępniające kompletne bazy z wycieków. Funkcjonują one zarówno w tzw. darknecie jak i poza nim. W takich miejscach dane z wycieków bywają udostępniane są za darmo, ale częściej za opłatą. Na ich użytkowników nakładane są pewne ograniczenia np. możliwość wyświetlenia tylko wybranych wątków, albo dostęp do ograniczonej liczby wątków miesięcznie. To z jednej strony reguluje społeczność i umożliwia zarabianie, ale z drugiej strony ogranicza liczbę osób, które położą swoje łapy na danych.

Wyciekowa gwiazdka

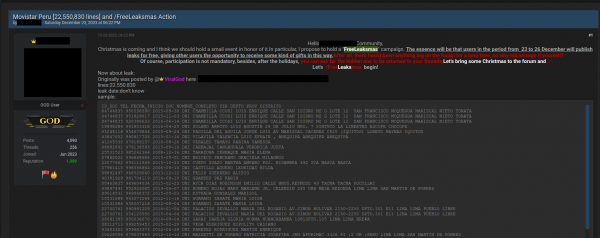

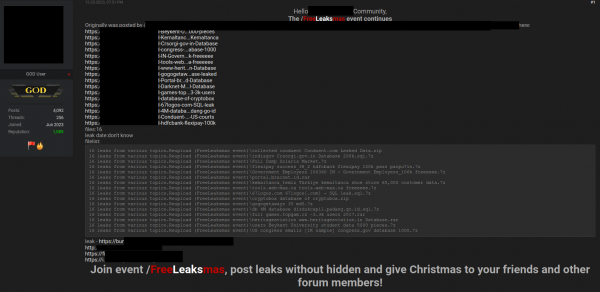

Niestety na jednym z takich forów przestępcy postanowili uczcić święta Bożego Narodzenia. Zamiast ograniczyć widoczność wycieków (co byłoby jakimś prezentem dla ludzkości) poszli w drugą stronę i opublikowali sporo danych za darmo. Ten “akt dobroci” określili jako “FreeLeaksmas”.

W ramach kampanii udostępniono kilka wycieków pochodzących z Polski, ale na szczęście nie były one znaczące. Owszem, wyciek z pewnego lokalnego serwisu ogłoszeniowego miał postać pliku SQL o rozmiarze 207 MB, ale znalazły się w nim głównie dane niedotyczące ludzi (np. opisy treści ze strony czy listy publikowanych obrazków). Jest też wyciek z firmy umożliwiającej wysyłanie paczek, w którym znalazły się adresy e-mail, loginy, hasze haseł i nazwiska, ale zaledwie kilkudziesięciu osób. Jeszcze inny wyciek o polskim źródle zawierał dane teleadresowe, ale powiązane z osobami prowadzącymi działalność (dostępne z innych, legalnych źródeł).

Niestety dane Polaków znajdowały się w kompilacjach wycieków, które również chętnie udostępniano w ramach “FreeLeaksmas”. Z zasady kompilacje danych wyciekowych mają bardziej międzynarodowy charakter.

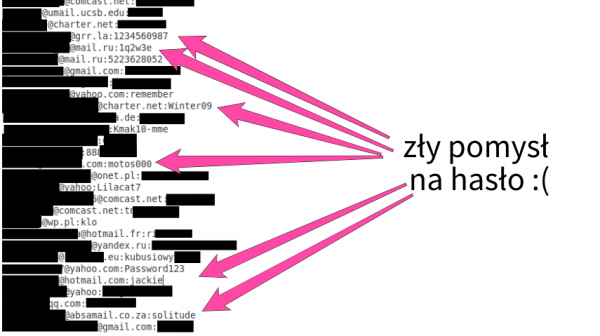

W jednej z takich kompilacji (nie tej, której dotyczy zrzut powyżej) znaleźliśmy kilkadziesiąt plików tekstowych ważących po kilkadziesiąt megabajtów i zawierających loginy i hasła. Były to głównie dane użytkowników Gmaila i Hotmaila, ale także użytkowników polskich usług pocztowych m.in. Onetu i Interii. Uwaga, to nie oznacza, że Google czy Onet miały wyciek. Opublikowane dane najprawdopodobniej zostały wykradzione z komputerów użytkowników, a potem złożone w kompilacje i opublikowane. Sytuacja jest podobna jak w przypadku wydarzenia z maja br. kiedy to opublikowano dane dotyczące ok 1 mln. unikalnych adresów e-mail (zob. Wyciek z wielu serwisów, którego nie było).

Wiele z tej kompilacji występowało już w innych starszych wyciekach np. w jednym z 2019 roku. Można mieć nadzieję, że cześć ofiar zmieniło już hasła. Niestety jeśli ktoś hasła nie zmienił i dodatkowo używa jednego hasła w wielu miejscach to istnieje ryzyko przejęcia kont takiej osoby. Własnie dzięki starym danym z wycieków dochodziło w ubiegłym roku do przejmowania profili użytkowników Lotto.pl. Z tej metody korzystał też mężczyzna, który włamywał się na Profile Zaufane.

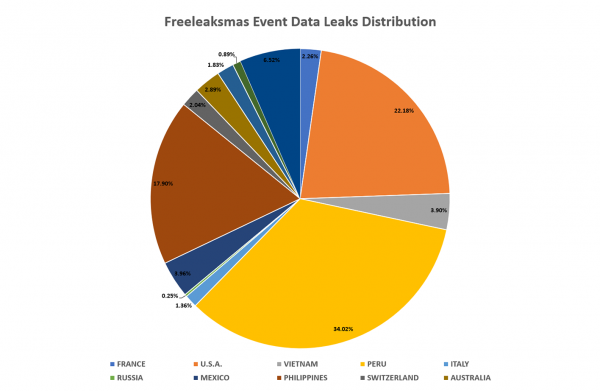

Ogólnie w ramach “FreeLeaksmas” udostępniono sporo danych osób z krajów dla nas egzotycznych jak Peru, Filipiny czy Australia. Wśród krajów europejskich w czołówce znalazły się Francja, Włochy i Szwajcaria. Niemało było danych z Rosji. Szerszą analizę wycieków pod katem pochodzenia wykonała firma Resecurity, która przygotowała poniższy wykres.

Zestawienie krajów, z których pochodziły wycieki udostępnione w ramach kampanii “FreeLeaksmas” (źródło: Resecurity)

Dodajmy, że w ramach “akcji” w dniu wigilii i w pierwszym dniu świąt udostępniono wyciek ponad 15 GB danych z instytucji finansowej AEON (Filipiny), ponad 3 GB danych pochodzących z agencji rządowej w Chile i na dokładkę ponad 1,44 GB danych związanych z usługą Piggy przejętą przez szwedzki fintech Klarna.

Porady na rok 2024 (takie same jak od lat)

Dane wyciekają, będą wyciekać i nie masz na to wpływu. Wiemy, że akurat nasi Czytelnicy są tego świadomi, ale przy okazji FreeLeaksmas warto przypomnieć o czymś jeszcze. Dane raz udostępnione w ramach wycieku mogą zniknąć na pewien czas, ale potem wracają. Są gromadzone, łączone z innymi danymi i udostępnione w postaci kompilacji. Imprezy takie jak “wyciekowa gwiazdka” mogą sprawić, że część przestępców ponownie spojrzy na te dane i będzie od nowa oceniać ich potencjał. Wyciek, który nie zabolał ofiar trzy lata temu może się okazać bolesny własnie teraz.

Dlatego ważne są zasady, o których powtarzamy do znudzenia. Warto zmieniać hasła, jeśli istnieje choć cień prawdopodobieństwa, że mogły wyciec. Poza tym warto stosować hasła unikalne i mocne, najlepiej przechowując je w menedżerach haseł. Owszem, wiemy że dostawcy menedżerów haseł też robią błędy i istnieje ryzyko podszywania się pod menedżer, ale to nie zmienia naszego podejścia do sprawy. Menedżerów należy używać. Warto też stosować 2FA gdzie się da, a najlepiej rozważyć stosowanie klucza U2F. Szczególną troską powinniśmy otoczyć naszą skrzynkę e-mail, która jest dosłownie sercem naszego cyfrowego świata.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Nawet w święta nie dadzą spokoju… Musimy być bardziej ostrożni z naszymi danymi osobowymi.

Jest pewna pułapka w managerach haseł.

System Windows zawsze ma jakieś dziury krytyczne, których nie łata, póki się o nich zrobi głośno pomimo, że umożliwiają przejęcie kontroli nad zaatakowanym komputerem.

Potem w systemie pojawia się rootkit, który zawiera np keylogger z wykrywaniem, w którym oknie jest wpisywane hasło.

W ten sposób wykradzenie bazy haseł z zewn managera jak KeepasX wcale nie jest niewykonalne.

Nie ma bezpieczeństwa w skrajnie niebezpiecznym systemie, to sobie trzeba uświadomić.

W Linuxie teoretycznie keylogger jest zadaniem banalnym, każdy program podłączeniu do Xorga słyszy wszystkie klawisze.

Ponieważ jednak GNU Linux nie wspiera działania wirusów komputerowych i na nich nie zarabia, to potem biedni twórcy wirusów komputerowych sowicie wspierani finansowo przez producentów antywirusów nie potrafią na Linuxa zrobić dobrego wirusa w czasie tak szybkim, żeby zdążyć przez załataniem podatności, jaką dany wirus próbuje wykorzystać.

Dlatego wirusów na linuxa jest tyle, co krasnoludków, choć same dane kradzione z systemów Red-Hat pracujących w bankach, domach maklerskich czy agencjach rządowych warte byłyby ciężkie miliony.

Nie wspominając o danych klientów, adresach email i i numerach kart kredytowych w tysiącach sklepów internetowych.

Pozdro

mylisz parę rzeczy

użytkownik domowy nie dostanie wirusa ‘znikąd’ w 10 minut, w 99% przypadków sam musi pobrać i uruchomić program

tego typu wektor nie występuje (nie powinien) w środowisku produkcyjnym, więc pisanie takich rzeczy, zwłaszcza jako część otwartego, publicznie dostępnego softu mija się z celem (chociaż porywanie githubów czasem ma miejsce) – linuxy to kilka % systemów, więc nie są atrakcyjnym celem, użytkownicy są bardziej świadomi, więc tak samo – nie są atrakcyjnym celem

tam infekcje odbywają się poprzez przejęcie mechanizmów aktualizacji programów, wtórnie, po przejęciu dostępu do maszyny itd.

wątpię, żeby twórcy malware na windowsa byli dotowani przez producentów antywirów, skuteczność dałoby się prześledzić, a ludzi chcących przejąć przynajmniej dane przeglądarki jest wystarczająco dużo, żeby taki sponsoring nie był potrzebny

Jakieź to dziury ma Windows o których wiadomo a których MS nie łata?

Chyba, że chodzi o dziury, które znajduje i zna garstka osób i które służą do atakowania konkretnych ludzi ale nie używa się ich na masową skalę by producent softu się o nich nie dowiedział i nie załatał. Tak jak dziury w sofcie telefonów używane przez Pegasusa.

[…] rynku. Bywa, że te pliki są udostępniane za darmo. Pisaliśmy o tym niedawno w tekście o przestępczej gwiazdce. Dużą publikację danych ze stealerów dotyczących Polaków widzieliśmy w maju ubiegłego […]