30/7/2019

Dziennikarze niezbyt przychylnej Putinowi redakcji Bellingcata, którzy ostatnio zdeanonimizowali oficerów GRU zamieszanych w otrucie Skripala, poinformowali, że na ich skrzynki na Protonmailu trafił ciekawy phishing, za którym mają stać rosyjskie służby, najprawdopodobniej grupa Fancy Bear (APT28).

Dziennikarze co prawda twierdzą, że się na phishing nie złapali… I to może być prawda, bo to w redakcji Bellingcata pracują doświadczeni ludzie. Inni na ich miejscu mogliby się złapać. I gdyby się złapali, straciliby wszystkie swoje dane, ponieważ Protonmail nie chroni swoich użytkowników przed phishingiem.

Protonmail nie chroni swoich użytkowników przed phishingiem

Obecnie jedyną ochroną przed phishingiem jest dwuetapowe uwierzytelnienie realizowane w oparciu o tokeny U2F, czyli coś, czego w Protonmailu, reklamującym się jako “najbezpieczniejsza poczta” wciąż nie ma. To trochę żałosne…

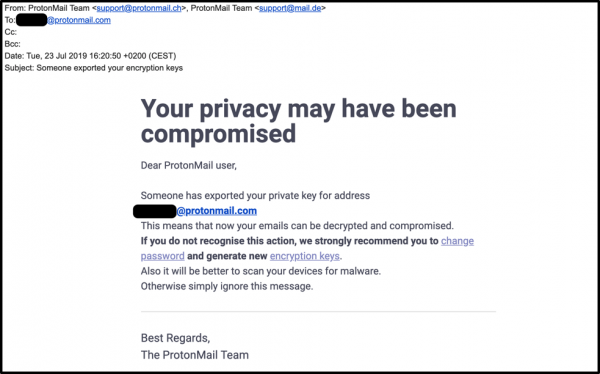

Jak wyglądał e-mail?

Czyli pretekst “na atak”, wywołanie paniki (wyłączającej myślenie) i usprawiedliwienie konieczności podania hasła na stronie zbliżonej nazwą do prawdziwej.

Jak wynika z analizy maila, jaką wykonał zespół ThreatConnect, linki kierowały do domen zarejestrowanych przez sprzyjającego anonimowej rejestracji rejestratora Njalla:

http://mail.protonmail[.]sh

i przekierowywały na:

http://mailprotonmail[.]ch

IP: 217.182.13.249, a wcześniej na: 193.33.61.199

Gdzie wystawiona była strona identyczna jak strona logowania do Protonmaila.

Jeśli używasz Protonmaila

To pamiętaj, że nie jesteś w 100% zabezpieczony przed phishingiem, bo ta Protonmail nie wspiera U2F. Co więcej, poradnik Protonmaila w zakresie “zabezpieczeń przed phishingiem” wygodnie dla usługi mija się z prawdą, twierdząc że atakujący żeby obejść obecne zabezpieczenia potrzebuje dostępu do “urządzenia” użytkownika. To bzdura! W trakcie phishingu użytkownik-ofiara sam wpisze kod z urządzenia (na fałszywej stronie), bo myśli że loguje się na prawdziwej stronie.

Pozostaje Ci więc bardzo uważać i stale się pilnować. I uważać na brak żółtej gwiazdki. Nie wiesz o co chodzi z zółtą gwiazdką? To właśnie boleśnie przekonałeś się jak nieskuteczne są zabezpieczenia Protonmaila przed phishingiem. Najpopularniejszym, najtańszym i najskuteczniejszym atakiem…

Mamy nadzieję, że kiedyś Protonmail dotrzyma słowa i w końcu da swoim użytkownikom dostęp do bezpiecznej metody dwuetapowego uwierzytelnienia. Na razie zdecydowanie odradzamy korzystanie z tej usługi większości osób.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

To który ogólnodostępny dostawca daje najbezpieczniejsze skrzynki mailowe?

Masz odpowiedź w artykule, który właśnie skomentowałeś. Chyba nie przeczytałeś go dokładnie. Byłbyś idealną ofiarą phishingów z takim czytaniem :]

Może tutanota.com?

Tutanota, szyfrowana jak proton i ma dwustopniowe uwierzytelnianie

Zacznijmy od tego, że Protonmail jest tak bezpieczny i szwajcarski, jak Szwajcarską firmą jest Luxoft czy Litewska spółka która protonmaila obsługuje

W ogóle, Szwajcaria to się robi miejsce do wałów – zespół VeraCrypta miał się ujawnić i ujawnia się do dnia dzisiejszego.

Jedyne, co jest smutne – to to, że nie ma ani polskiego JetBrains, ani Atlassiana, ani Telegrama, ani GitLaba, ani FaceAppa …

“W ogóle, Szwajcaria to się robi miejsce do wałów – zespół VeraCrypta miał się ujawnić i ujawnia się do dnia dzisiejszego.” – a co to za wałek, że ktoś się nie ujawnił? Robi ci to jakąś różnicę?

“Jedyne, co jest smutne – to to, że nie ma ani polskiego JetBrains, ani Atlassiana, ani Telegrama, ani GitLaba, ani FaceAppa …” – a to ktoś zabrania ci coś takiego stworzyć?

PS.

Kolejny nic nie potrafiący gość, który chce sobie przypisywać sukcesy innych.

Co to znaczy “zespół VeraCrypta miał się ujawnić i ujawnia się do dnia dzisiejszego.” ??

przecież autor veracrypt z niczym się nie kryje co do swojej tożsamości :)baa nawet zdjęcie ma swoje na sourceforge baa, na youtube jest nawet jego wykład na temat VeraCrypt :) nie ma to jak bzdury pisać nie ?

Posteo.net jest spoko i tanio w miare

Gmail jest przereklamowany. Potwornie. A Wasze rady sugerują “wyłączenie myślenia” (nawet jeśli nie taki był ich zamysł) – raczej kiepski kierunek.

W którym miejscu znalazłeś taką sugestię?

Postawiłeś tezę. Teraz podaj dowody na swoją tezę. Bez tego twój wpis podapada pod kategorię ruskiego trola z Petersburga.

Rejestrując konto Gmail muszę podać numer telefonu. Rejestrując konto w Gmail tworzę od razu konta w wielu usługach, które mi nie są potrzebne, ale usługi do których trafiają dane z moich prywatnych maili. Sama świadomość, że obca osoba może czytać moje maile nie daje mi spokoju (wiem, że to mało prawdopodobne i w ogóle, co mogą kogoś obchodzić moje maile, ale jednak).

Polecaliście już bardzo wątpliwej jakości chmurę, więc nic dziwnego, że polecacie też Gmail.

Nie widziałem, żebyście odradzali korzystanie z serwisów transakcyjnych banków, a tam weryfikacji dwuetapowej przy logowaniu nie ma.

Oho, kolejni eksperci od bezpieczenstwa bankowosci pojawiaja sie w komentarzach. @ja200, jak wszyscy, którym się wydaje że wiedzą lepiej, gdybasz. brakuje ci praktyki. gdybys ja mial, wiedzialbys, ze w bankowosci unified second factor nie podniesie bezpieczenstwa kluczowego zasobu jakim sa pieniadze uzytkownika. bo u2f nie pokazuje ci tego, jaka operacje potwierdzasz. uf2 sluzy do uwierzytelnienia nie autoryzacji. Wciaz nie moge sie nadziwic, ile osob tego nie rozumie. No ale ekspertow do krytykowania bankow jest zawsze pelno.

@ygrek: przecież ja nie skrytykowałem banków, tylko napisałem to w konkretnym porównaniu. Dla niebezpiecznika Gmail jest chyba jedynym słusznym wyborem, ale pytanie ilu użytkowników tak naprawdę kupi 2 klucze bezpieczeństwa? Sporo osób pewnie włączy weryfikację dwuetapową przez sms i będzie myślało, że nic już im nie grozi.

Ale z drugiej strony, po zalogowaniu do serwisu transakcyjnego można uzyskać wiele danych osobistych (adres, numer dowodu, nr. telefonu, historię transakcji i ilość środków na koncie) bez konieczności potwierdzania – czy według ciebie to jest nic?

Nie mam doświadczenia o którym piszesz i nie mam się za eksperta, więc nie wiem po co z tym do mnie wyjeżdżasz.

@ja200

adres -tak (nawet korespondencyjny i wszystkie widoczne w transakcji), historię transakcji i ilość środków na koncie – oczywiste, nawet adres email, ale numer dowodu osobistego? numer telefonu??! gdzie? w jakim banku masz rachunek? sprawdziłem w trzech – te opcje (również PESEL) są zagwiazdkowane.

@marcin: niestety są takie. Np. Inteligo – po zalogowaniu się i przejściu do sekcji “dane i ustawienia” wyskakuje jedna strona ze wszystkim: imię, nazwisko, data urodzenia, pełne oznaczenia dokumentu tożsamości, pesel, obywatelstwo, kraj urodzenia, pełen adres e-mail (dla ułatwienia czytania WIELKIMI LITERAMI), pełen nr telefonu oraz adres zamieszkania i korespondencyjny. Jak nietrudno się domyślić, NIC nie jest zagwiazdkowane a do tej podstrony przechodzi się jednym klikiem tuż po zalogowaniu się (ze strony startowej gdzie widać wszystkie rachunki i ich salda).

Inteligo jest własnością PKO BP. Nie ma żadnych tokenów, U2cokolwiek, jest tylko login i hasło, które może być krótkie i łatwe, i żaden mechanizm go nie ocenia ani nie każe zmieniać co pewien czas.

Można? Można.

@marcin: sorry mój błąd, w mBanku od jakiegoś czasu numer dowodu jest już zagwiazdkowany, podobnie jak numer telefonu właściciela rachunku i adres e-mail (chociaż w jednym miejscu adres e-mail jest widoczny). Jeszcze jakiś czas temu numer dowodu w mBanku był widoczny (włącznie z datą wydania i datą ważności). Numer telefonu można teoretycznie sprawdzić w historii transakcji, jeśli ktoś doładowywał go przez Internet.

@ja200 – rejestrujac konto w gmailu nie musisz podac ani nr.tel., ani innego maila. Mozna zalozyc konto w 100% na swiezo.

@Monter: zdaję sobie sprawę, że banki nie ustawiają możliwie najlepszych zabezpieczeń tłumacząc się wygodą klientów a świadomość ludzików jest na naprawdę niskim poziomie, płacz zaczyna się jak stracą środki. Dziwi mnie jednak, że Inteligo nie jest tożsame z PKO BP bo tam sprawdzałem i część rzeczy o których wspomniałem było zagwiazdkowane, ale tak maila zauważyłem wypisanego wielkimi literami

Drogi Niebezpieczniku, a czy jest Wam znana ścieżka pominięcia klucza U2F za pomocą kodów backupowych? Jeśli ktoś bezmyślnie klika i wpisuje wszystko, to może zostać skierowany tą ścieżką i żaden klucz nie pomoże.

Popatrz na advanced program w Gmailu.

To niewiele zmienia. Nadal ochrona nie jest 100%, tylko 99.9999% i są ścieżki do wykorzystania za pomocą phishingu, które omijają U2F.

Jeśli artykuł miał na celu deprecjację Protonmaila, to słabo mu to wyszło, bo GMail też nie zapewnia 100% ochrony, co powinno być napisane wielkimi literami na końcu artykułu.

Keniro, ale tak jak piotrek mówi, przy advanced security nie ma możliwości ominięcia klucza u2f, nawet kodem backupowym. Gmail tu naprawdę jest bezkonkurencyjny na razie. Tak samo, o czym chyba jest w tym artykule o gmailu, na polu threat intelligence/hunting, ekipa gmaila wyhgrywa za racji skali. Jesli komus nie przeszkadza ze nakazem sadu mozna do Google wyrwac jego korespondencje, to nie ma lepszego wyboru niz gmail. A jak ktos ma olej w glowie, to bedzie gmaila uzywal z gpg do wrazliwszych spraw i zniweluje minus tej uslugi.

@KimZ: Jak to nie masz możliwości, oczywiście, że masz, cyt.:

“Jeśli utraciłeś oba klucze i nie masz dostępu do zalogowanej sesji, musisz przesłać prośbę o odzyskanie konta. Zweryfikowanie Twojej tożsamości i przywrócenie dostępu do konta może nam zająć kilka dni.”

Jest możliwe? Jest. Można więc przygotować odpowiednią stronkę phishingową, która wypyta cię o wszystkie niezbędne dane. Tak więc ochrona nie jest 100%, QED.

Kenjiro: dobrze kombinujesz, ale… rozrysuj sobie to na spokojnie (krok po kroku). Pomyśl o sygnałach jakie będzie analizowało Google w trakcie tej trwającej _kilka dni_ weryfikacji i jestem pewien, że sam dojdziesz do tego, dlaczego nie tylko to się nie powiedzie, jeśli użytkownik jest aktywny, ale również nie za bardzo można to nazwać phishingiem czy słabością u2f. Możesz też zrobić test na przykładowej skrzynce. Gdyby brakowalo ci klucza drugiego u2f, odezwij się na priv, podeślemy :-)

PS. Dodam, że jedyne w 100% bezpieczne rozwiązanie by było, gdyby po utraceniu kluczy traciłbyś dostęp do konta. Każde ułatwienie to osłabienie bezpieczeństwa.

Piotrze, możliwość pozostaje możliwością. Zaprzeczasz, że nie da się wykorzystać, a rzeczywistość pokazała coś przeciwnego (przecież już były takie przypadki włamań na konta Gmail za pomocą odzyskiwania konta kanałem ludzkim), bo każde osłabienie bezpieczeństwa oznacza potencjalną lukę. Jeśli da się odzyskać konto innymi metodami niż te dostępne wyłącznie osobom atakowanym, to będzie to mógł zrobić atakujący. QED.

Przyznaj, że Gmail nie daje 100% bezpieczeństwa, zamiast tworzyć wersje, że Gmail tego nie przepuści, bo jak pokazała historia, już to się zdarzyło.

Możesz podesłać przykład takiego działania, do którego się odwołujesz? Z chęcią się przyjrzę, bo ja nie znam ani jednego przypadku odzyskania konta w Advanced Protection przez nieautoryzowaną osobę.

Nie wiem czy z użyciem AP, ale na pewno z 2FA:

https://gizmodo.com/how-hackers-reportedly-side-stepped-gmails-two-factor-a-1653631338

Poza tym czy nie zauważyłeś, że ja się czepiam obiecywanych 100%? Jeśli chcesz twierdzić, że coś jest 100%, to musisz mieć na to solidny dowód matematyczny, a nie “nie znam nikogo”. Luka socjotechniczna w postaci odzyskiwania dostępu jest luką, kwestia wyłącznie tego jak znaczącą. I tak samo Google nie daje 100% bezpieczeństwa, jak Protonmail.

To co podlinkowałeś nie dotyczy U2F. A skoro nie lubisz procentów, to proszę bardzo:

GMail AP >> GMail MFA+U2F >> Protonmail

Po pierwsze, to co napisałeś, to Twoje prywatne lub firmowe zdanie, a nie fakt.

Po drugie, nie odniosłeś się do 100%, bo aż się prosi dopisać:

100% >> GMail AP >> GMail MFA+U2F >> Protonmail

…

“coś, czego w Protonmailu, reklamującym się jako “najbezpieczniejsza poczta” wciąż nie ma. To trochę żałosne…” – naprawdę? Będziesz sobie na telefon przesyłał tokeny? Gratuluję.

John, niczego nie musisz przesyłać. Najwyraźniej nie używałeś u2f, bo gdybyś używał, to wiedziałbyś że zbliżasz androida do tokenu (to token sprzętowy) i wymiana danych następuje po NFC. W iPhonie po BT.

A ja cały czas dostaje maile w sprawie resetu hasła na Protonmail.

Proton mail chyba jednak wspiera 2fa… https://protonmail.com/support/knowledge-base/two-factor-authentication/

Jest różnica pomiędzy 2FA a U2F.

A doświadczeni ludzie z redakcji Bellingcata jednak wolą co innego niż Gmail.

I w ich (dziennikarze, dla których ochrona źródła jest podstawą), jest to jak najbardziej uzasadniony wybór. Żaden sąd, nawet jak wyda postanowienie, nie zabezpieczy dowodów (treści e-maili).

Proton nie jest idealny, ale twierdzenie, że “więcej prywatności to potrzeba dziennikarzom, a GMail dla szaraków jest wystarczający” jest błędne. Wiem, wy w Redakcji macie inne podejście.

Cóż, ja uważam że samo skanowanie maili przez GMaila, budowanie profilu psychologicznego i ogromnej ilości metadanych o działaniach użytkownika jest tak obrzydliwe, że nie mogę polecać tej poczty komukolwiek. Choćby miała najlepsze zabezpieczenia antyphisingowe i antywłamaniowe.

W ogólności uważam, że od emaila do komunikacji międzyludziej należy odchodzić i stawiać na messengery o otwartych standardach. Niestety, standardy te są dopiero w powijakach – i nie, nie mam tu na myśli XMPP.

Może należy po prostu sobie uświadomić że Proton i podobne wcale nie są kierowane do januszy i januszek internetu i brak u2f nie jest końcem świata. Wręcz przeciwnie w pewnych sytuacjach mógł by działać jak odcisk palca gdy musimy pozostać nie skojarzeni. Proton ma zapewniać bezpieczeństwo ale w innej sferze niż gmail i ich u2f…

Proton od wersji 4.0 ma mieć wsparcie dla yubikey i ma się pojawić jakoś w 4 kwartale…

Yubikey jest fajny własnie :) program do szyfrowania dysku Jetico Volume Encryption wspiera własnie Yubikey 5

Ciekawe, czy wtedy pojawią się artykuły z cyklu “Protonmail jest najlepszy”? :-/

Szczerze mówiąc chciałbym, aby portal technologiczny podawał fakty bez cechowania i ocen, a jeśli już to w bardzo niewielkim zakresie, bo ostatnio pojawiające się “reklamy” (szczególnie wtręty w treści) idą moim zdaniem w złą stronę…

O ile używasz NFC lub BT. Ja mam oba wyłączone i nie zamierzam ich włączać tylko po to.

Jest jeszcze wersja na USB (takze OTG/C w telefonie), ale pewnie tez masz powod zeby nie uzywac

@GDR! a po co miałbym używać? Nic nie zastąpi zdrowego rozsądku popartego solidną wiedzą.

Tutanota twierdzi, że po utraceniu haseł dostępowych nie ma możliwość jego uzyskania.

Korzystam, mam nadzieję, że to prawda

skad u Was taki ból d*upy na tego protonmaila ? gmail to najgorsze gówno nawet jesli ma support U2F podobno protonmail 4.0 bedzie je tez mial, ma 2FA ktore z uzyciem apki mobilnej jest b.dobrym zabezpieczeniem,o wiele lepszym niz przez SMS takze ten hejt jest nieuzasadniony..

Hejt sluszny i powinien byc jeszcze wiekszy. Protona za ich klamliwy marketing i ciebie, hello, za to ze nie rozumiesz ze 2fa robione na apce [choc lepsze od smsowego] jest do obejscia pierwszym lepszym phishingiem.

Apka ProtonVPN na komórek nie wspiera nawet 2FA

Dlaczego uzupelanie TOTP przez keepassxc-browser jest podatne na phishing?

Piotrek piszesz pod innym pseudonimem czy az tak udalo Ci sie wcisnac propagande czytelnikom niebezpiecznika ? ;-)

W przeciwienstwie do niektorych nie wstydzę się tego co piszę, dlatego zarowno artykul jak i komentarze zawsze podpisuje swoim nazwiskiem. Nie mierz wszystkich swoją miarą.

Jak ktoś nie ma mózgu to i super bezpieczny gmail nie pomoże.

No właśnie o to chodzi, że u2f w implementacji gmaikowej pomoże nawet wtedy :)

Jakoś nie umiem uznać za bezpieczną usługi, która dzieli się zawartością mojej skrzynki w celach biznesowych:

https://www.wsj.com/articles/techs-dirty-secret-the-app-developers-sifting-through-your-gmail-1530544442

Przeczytałeś to co linkujesz? Nie skrzynka się dzieli tylko ty się dzielisz, dając dostęp do skrzynki aplikacji, w której Ty i inicjujesz spięcie z Gmailem. No i w polecanym przez nas wariancie Gmaila – advanced security – nawet takie podpięcie nie jest możliwe. Właśnie po to żeby nierozumiejący tego co czyta użytkownik nie zrobił sobie krzywdy.

Jak ktoś jest idiotą i klika bezmyślnie w linki to mu 2FA czy U2F nie pomoże, bo też to “przeklika”. Z resztą widzę, że nadal niepoprawne wychwalanie GMaila w formie. Dodam, że Tutanota czy nawet FastMail też posiada U2F.

Dodam od siebie ciekawą analizę U2F – https://portswigger.net/daily-swig/u2f-nowhere-near-ready-for-prime-time

Właśnie nawet jak jest idiotą i bezmyślnie klika to go U2F uratuje. Na tym to polega. Wiemy że FastMail posiada U2F i też go polecamy (ale nie wszyscy chcą, niestety, płacić za skrzynkę).

W świecie w którym jesteśmy monitorowani prawie na każdym kroku, a nasze zachowania są analizowane w celu zapewnienia nam “dopasowanych” do naszych potrzeb usług odrobina prywatności wydaje się być luksusem.

Kilku użytkowników wspomniało o TUTANOTA, jaki poziom prywatności i bezpieczeństwa zapewnia ta skrzynka?

Czy pomijając niska funkcjonalność w porównaniu z gmail jest to skrzynka, którą można polecić.

A ja powiem tyle: prywatny serwer. Nie ma jak być na SWOIM podwórku i samemu dyktować zasady, kto i po jakim protokole może się łączyć :)

> W świecie w którym (…) odrobina prywatności wydaje się być luksusem

A powinna być standardem, bo to kwestia człowieczeństwa, a nie przywileju.

nie ma jak własna poczta na własnym serwerze, nie potrzeba podawać nr tel. rozmiarów buta i etc.