21/4/2010

Większość biurowych drukarek/kserokopiarek wyprodukowanych po 2002 roku posiada wbudowany dysk twardy, wykorzystywany do tymczasowego przechowywania kopii każdego kserowanego dokumentu. Popularne “xero”, czy drukarka sieciowa, oprócz kopiowania często potrafi także skanować, faksować i e-mailować. Po kilku latach w firmie, kserokopiarki za bezcen wystawia się na aukcjach lub po prostu wyrzuca… Wiecie już do czego zmierzamy?

Co można wyciągnąć z drukarki/kerokopiarki?

Z kserokopiarki wyciągnąć można następujące informacje:

- Dokumenty zawierające NIP-y, PESEL-e, dane osobowe

- Umowy, np. z firmą ochroniarską i hasłami odwołującymi alarm

- Listy płac, wyciągi bankowe, karty pacjenta

- Zdjęcia pośladków pracowników ;)

Bez wątpienia, dane te być przydatne dla “złodziei tożsamości”. Kserokopiarki to także kopalnia złota dla szantażystów — wystarczy zdobyć kopie dokumentów z miejsc typu ministerstwo, telewizja, komenda policji, szpital, redakcja dużej gazety, siedziba wielkiej firmy i już można zacząć lukratywny, ale ryzykowny biznes.

Jak wykraść dane z xero?

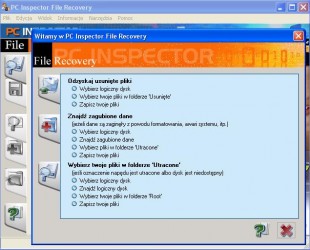

Te dane, które są zapiane na dysku kserokopiarki można po postu odczytać. Ale to nie wszystko, z dysku możemy odczytać także niektóre skasowane pliki (jeśli nie całe, to fragmenty) — wystarczy skorzystać z dowolnego programu do tzw. odzyskiwania skasowanych danych. Jednym z moich ulubionych darmowych narzędzi pod Windows jest PC Inspector File Recovery.

Jeśli PCIFR zawiedzie, zawsze można skorzystać z innych narzędzi lub pobawić się w ręczny carving plików, przy pomocy dowolnego HexEditora, opcji wyszukiwania i tzw. magic numbers.

Co jeszcze można zrobić z “sieciowymi” durkarkami

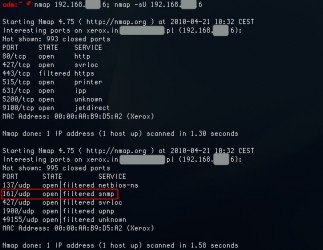

Większość biurowych kserokopiarek to tak naprawdę sieciowe drukarki. Do sporej części z nich można podłączyć się po FTP (więc w niektórych przypadkach, nawet nie trzeba wyciągać dysku twardego do analizy ;-). Domyślne loginy i hasła znajdziecie m.in. tutaj.

Inne umożliwiają także połączenia po protokole SNMP, w większości na domyślnych community stringach (public,private). Dzięki temu na wyświetlaczu drukarki można na przykład umieścić własny napis za pomocą tego programu ;-)

Jakby tego było mało…

Niektóre z drukarek celowo i potajemnie zostawiają na wydrukach mikroślady — małe żółte kropeczki, praktycznie niewidzialne gołym okiem.

Ludzie z całego świata, zadrukowali tysiące kartek, żeby złamać wykorzystywany przez drukarki algorytm znakowania. Okazuje się, że mikrośladami, drukarki zapisują m.in. informacje identyfikujące komputer i drukarkę, które użyto do wydruku. Wszystko po to, żeby później namierzyć osobę odpowiedzialną za przygotowanie dokumentu.

Dzięki mikrokopkom, policja podczas przeszukania danego mieszkania, jeśli zauważy np. dokumenty opisujące plan wysadzenia World Trade Center, będzie w stanie dowiedzieć się, czy zostały one wydrukowane PO zamachu, czy PRZED, a dzięki zakodowanym numerom seryjnym dotrze do właściciela drukarki.

Niestety znakowania nie da się wyłączyć — pozostaje odcinanie rogów kartek…

Ucz się na cudzych błędach

Zachęcamy Was do sprawdzenia swoich drukarek pod kątem udostępnianianych przez nie usług. A przy zakupie kolejnego kombajnu biurowego typu dukarka/ksero warto zwrócić uwagę, czy maszyna posiada opcję bezpiecznego wymazywania danych bądź szyfrowania plików, a jeśli tak, to jak wygląda zarządzanie i składowanie kluczy kryptograficznych? Jeśli kiepsko, to pamiętajcie o tym, że ktoś może wyciągnąć z pamięci kserokopiarki odbicie waszego tyłka …i nie tylko ;-)

Aktualizacja 8.05.2010

Materiał filmowy pokazujący m.in. wyciąganie dysku z drukarek:

P.S. Skoro już to przeczytałeś do końca, to może dodasz nas do RSS? Dzięki temu nie umkną Ci kolejne informacje w tym temacie…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Kiedys olsztynska prywatna uczelnia zakupila bodaj z de spora kopiarke z wyswietlaczem kilka cali i dyskiem :-) jak sie szybko okazalo zostal tam dysk 60GB danych z kliniki medycznej ;-)

Przy okazji – wie ktoś jak wyciągnąć z Xerox’ów temperaturę i wilgotność? Jakoś rok temu drążyłem temat (http://guzik.net.pl/blog/2009/05/xerox-phaser-6180dn-jako-czujnik-temperatury-i-wilgotnosci/), ale nie udało mi się niczego znaleźć.

ale na taki dysk wrzucisz byle jakie dane tak by zapchać cały dysk, wywalisz je i co odzyskasz? chyba tylko te “bzdetne” pliki

@fgergrg

zdziwilbys sie ile ciekawych fragmentow w roznych miejscach zostaje, wlasnie piszemy z vicurrym tekst na temat it forensic i odzyskiwania danych, mam nadzieje ze pomoze zrozumiec, czemu zapisanie calego dysk danymi raz czasem moze byc niewystarczajace

@igH

to jak podłączę powiedzmy aparat cyfrowy do kompa, dajmy na to, że ma 32 MB zaledwie i jest na nim nagrana np. walka kogutów. Wywalę ten film, programik napiszę by co do bajta zasypał dysk cyfrówki i wywalę te “losowe dane” i powiedz mi, co odzyskam z tego filmu? będzie to jakiś większy fragment, może kilka pixeli którejś klatki z filmu? czy co?

zresztą chyba w cmd pod windą można utworzyć hmm “pusty” pliczek o dowolnym rozmiarze. Gdy to zrobię raz zapychając aparacik co odzyskam z filmu? A gdy zapcham dwukrotnie to już nic nie odzyskam, czy nadal odzyskam?

da ci to kompletnie nic, taki “pliczek” jest tworzony poprzez zapisanie pierwszych i ostatnich bitow danymi z informacja gdzie ten pliczek jest i zeby nie odczytywac zawartosci najczesciej. I tyle.

sugerujesz, że zapełniając doszczętnie dysk danymi nic nie da? Może napisz cokolwiek więcej, ile tych danych niby odzyskasz i właściwie dlaczego, w jaki sposób? to tak jakby napisać spis treści w książce i każdą stronę na nowo… huhmm

Jeśli chodzi o hackowanie drukarek sieciowych, podsłuchiwanie wydruków w locie, itd., to nieskromnie polecę wszystkim zainteresowanym mój obszerny artykuł prasowy na ten temat dostępny za darmo tutaj: http://www.hcsl.pl/2009/09/zapraszam-do-zapoznania-sie-z-moimi.html

@fgergrg – pamięci typu flash działają inaczej niż magnetyczne. Co do programu, to po co go pisać i wyłamywać otwarte drzwi, jak jest świetny shred czy tez wipe. Jeśli chodzi o odzyskiwanie, bardzo sobie chwalę:

http://www.cgsecurity.org/wiki/TestDisk

kiedyś gdzieś w necie (nie pamiętam, czy to strona jakiejś z gazety typu pc world itd, czy jakiegoś obcego usera) czytałem krótki artykuł o odzyskiwaniu danych (ale tak na szybko) i tam padały takie pytania, dlaczego programu oferują np. nadpisywanie np. 12 razy danych losowymi danymi itd, czy to w ogóle ma jakiś sens i autor tego arta stwierdził, że po prostu użytkownik czuje się pewniej, a w praktyce odzyskanie (przez specjalistów) danych napisanych jednokrotnie właściwie jest niemożliwe.

Coś tam jeszcze pisał o budowie dysku, jak działa itd i próby odzyskania plików, które zawiózł gdzieś itd i wyszło na to, że nie odzyskał niczego. + zrobił też listę programów do wywalania danych, które są ciekawe.

Dlatego teraz nie wiem, czy artykuł mówił prawdę, czy jednak kłamał. Prosiłbym o ciut więcej informacji na ten temat.

(btw. w windzie, w wierszu poleceń można tworzyć pliki o dowolnym rozmiarze, gdyby tym zapchać dysk twardy (wiadomo, podpięty jako drugi) i powtórzyć to dwukrotnie, jaki będzie efekt? W ogóle jakie ten cmd robi dane? spam zer/jedynek?)

Czyli dla pewności przed sprzedaniem drukarki należy zeskanować pośladki całej rodziny i znajomych?

fgergrg: Obiecuję, że zajmiemy się tym tematem szerzej niebawem — już powstaje artykuł na ten temat. Jak narazie, wspomnę tylko o tym, że POD PEWNYMI WARUNKAMI nadpisane dane można odzyskać a) badając domeny magnetyczne (inaczej wygląda 1 zapisane na 1 a inaczej 1 zapisane na 0) b) ścieżki serwisowe/diagnostyczne dysku twardego c) bazując na niedokładności ruchu głowicy — ale wymaga to niemal zawsze odpowiedniego sprzętu.

Trochę suchar, i nie do końca w temacie, ale mało osób o tym słyszało:

http://w2.eff.org/Privacy/printers/

@monowalker dzięki! pół godziny drapałem się w głowę o czym jeszcze miałem napisać i nie mogłem sobie przypomnieć :-)

to miło, że art się pojawi ;), a ile razy trzeba napisać dysk by nie szło odzyskać danych? (jakieś, 2-4 razy? losowymi danymi? PS. a gdybym nadpisał xxx razy dane, ale tymi samymi danymi co za pierwszym razem, to też by poskutkowało?). Z góry dzięki za krótką odpowiedź ;)

//a zapomniałbym, a jak ktoś dyski szyfruje truecryptem, całe dyski, to wtedy nie trzeba się cackać z nadpisywaniem? teoretycznie można by nadpisać go tylko raz dla świętego spokoju (żeby sobie nie przywrócił wszystkiego i próbował szczęścia łamać tysiące lat hasła na domowym pc)?

To chyba po urlopie zajrzę w firmie na drukarki :) Ciekawe tylko co na to nasze IT :D Jak chłopaki przez przypadek czytacie – to spróbuję nic nie popsuć ;)

Z tym nadpisywaniem kart pamięci flash. Koleżanka ostatnio miała problem, bo teściu jej skasował kartę pamięci w aparacie na którym miała fotki z wycieczki. Odesłała kartę do odzyskania danych. I mimo tego, że karta wielokrotnie była zapisywana do końca (i kasowana wielokrotnie również) to specjaliści odzyskali jej nie tylko zdjęcia z jej wycieczki, ale również zdjęcia sprzed 2-3 lat.

@Mariusz Kędziora: Jakoś nie chce mi się wierzyć w to, że udało się odzyskać dane z karty pamięci po ich kilkukrotnym nadpisaniu. Ktoś zna więcej szczegółów na w/w temat?

@Mariusz Kędziora

niemożliwe ;), w to nie uwierzę. Nie raz w czasopismach komputerowych pisali artykuły o odzyskiwaniu danych i wysyłali dyski twarde specjalistom i żaden z nich nie odzyskał żadnych danych z dysku (testowali oprogramowanie do bezpowrotnego usuwania plików, no a te programy jak niby działają? nadpisują dane miejsce na dysku kilkukrotnie losowymi bajtami).

http://www.pcworld.pl/news/356964_2/Jak.odzyskac.informacje.z.uszkodzonych.nosnikow.html

http://pl.wikipedia.org/wiki/Kasowanie_danych

tu cytat z wikipedii “Badania pokazały, że wbrew powszechnym opiniom odzyskanie danych po ich nawet jednokrotnym nadpisaniu jest niemożliwe”

http://www.gdata.pl/portal/PL/content/view/57/

A i jeszcze to: http://www.chip.pl/artykuly/porownania/2009/07/najlepsze-niszczarki-plikow

fragment:

“Po zniszczeniu danych wysłaliśmy dyski do firmy Kroll Ontrack, specjalizującej się w odzyskiwaniu danych. To tak jakby wysłać dysk np. do CBŚ (Centralne Biuro Śledcze). Tego rodzaju instytucje używają takich samych metod, korzystają również z usług Kroll Ontrack. Jeżeli specjaliści nie znajdą niczego na dyskach – istnieje duża szansa, że nikt inny również nic nie znajdzie.”

“Specjaliści nie byli w stanie odtworzyć żadnego pliku, bez względu na to, które narzędzie zostało użyte.”

“DoD 5220.22-M (Departament Obrony USA) Trzy przebiegi; (pierwszy z wartością losową, drugi z wartością przeciwną i trzeci z wartością losową).”

@OkropNick: Szczegółów nie znam, ale wiem co widziałem – zdjecia sprzed kilku lat :) Odzyskane mimo wielokrotnemu zapisywaniu nowych zdjęć na tą kartę.

@Mariusz Kędziora: Rozumiem, myślę że jednak część tych danych nigdy nie została nadpisana. Aż mnie korci by skonfrontować wipe VS Kroll Ontrack :) Pastwili by się nad kartą SD…

Btw. Uwielbiam poczucie humoru twórców różnych manuali, np. od wipe:

“Therefore I strongly recommend to call wipe directly on the corresponding block device with the appropriate options. However THIS IS AN EXTREMELY DANGEROUS THING TO DO. Be sure to be sober.”

Sorki, nie mogłem się powstrzymać – może dlatego, że akurat nie jestem trzeźwy :)

@Mariusz Kędziora

pewnie w praktyce to wyglądało tak:

pamięć np. 1 GB

pierwsze 500 mB zapełniła wakacjami, ktoś jej wywalił wszystko, później robiła sobie foty, ale np. nie tak dużo i zajmowały np. 100 mB (bo wakacji nie było więc po co pstrykać ich więcej jak nie było gdzie), przerzuciła na kompa te 100 mB, kilka dni później znowu porobiła foty, też ileś MB, wróciła, przerzuciła i tak w kółko. Dała pamięć tym gościom i odzyskali foty.

Nie powiesz mi przecież, że było inaczej i że cały 1 GB na maxa upychała fotami, wrzuciła na hdd i znowu powtórzyła tak xx razy. (bo gdzie byś te dane wcisnął? w powietrzu?).

PS. nie odbieraj tego komentarza jako ostre słowa, łagodnie jak baranek piszę ;) i jeśli nawet mam rację to nic się nie stało, bo to normalne (wiadomo, że nie pytałeś jej “a na chama robiłaś te foty by zapchać dysk? na pewno? jesteś tego pewna?”. Nie pytałeś, powiedziała tak ogólnie i tyle ;P, a informatyczką to ona nie jest pewnie

O zoltych kropkach czytalem jakis czas temu. Tyczy sie to ponoc wylacznie drukarek laserowych. Co do odzyskiwania danych, to PCIFR jest ok, ale w Windowsie, a w porownaniu do narzedzi typu Photorec, czy TestDisk jest zabawka [prywatna opinia poparta wieloma przypadkami odzyskiwania danych z roznych nosnikow].

OkropNick@: “Sorki, nie mogłem się powstrzymać – może dlatego, że akurat nie jestem trzeźwy :)”

Czyżbyś był na tej samej konferencji w wawie co ja? xD tzn konferencja dopiero jutro a w zasadzie dzisiaj;p

@apatia: Nie, nie – tak czasami bywa, człowiek nie wielbłąd – musi się czasem napić :)

Mozna odzyskac duuuzo wczesniejsze zdjecia z jednego powodu, pamiec flash uzywana na kartach ma ograniczona ilosc cykli odczytu i zapisu, przez co pewne komorki/obszary z biegiem czasu przestaja byc uzywane przez nia do zapisu – stad programy do odzyskiwania danych wyciagaja raptem dane sprzed kilku tygodni/miesiecy/lat (zalezy jak bardzo jest wykorzystywana karta) (to tak w wielkim skrocie)

@OkropNick

http://www.solarnavigator.net/solar_cola/cola_images/coca_cola_camel_drinking_from_bottle.jpg

@fgergrg: I za to lubię takie miejsca, interesujące tematy i osoby, oraz szczypta rozrywki :)

@OkropNick & @fgergrg: Pewnie obaj macie rację, że karta nie byla za każdym razem nadpisywana “do końca”, bo pewnie raz było to 500 MB, innym razem 100 MB a czasem pewnie do pełna.

Z drugiej strony coś co zapisuje na tej karcie nie zapisuje przecież zawsze od początku (jakby już nie definiować tego początku) tylko tam gdzie akurat jest wolne miejsce. Więc czasem pewnie mogło się zdarzyć, że zapisało blisko “końca”.

Niemniej jednak po tych paru latach udało się odzyskać sporą część fotek. W piątek jak będę w biurze to dopytam o szczegóły :) I fakt – koleżanka nie jest informatyczna :)

Z tego co kojarzę, to akurat nosniki typu Flash maja wbudowany mechanizm rownomiernego zapisywania danych. Ilosc odczytow/zapisow jest ograniczona, wiec zeby nie zarznac pierwszych komorek pamieci, sterownik dba o to by dane byly zapisywane mozliwie rownomiernie.

Czytałem artykuł w, którym jedna firm oferowała 100k$$ za odzyskanie plików z dysku lub odtworzenie samej struktury nazw katalogów. Dane zostały usunięte programem dd. Żadna z firm nie podjęła się tego zadania. Problem ograniczony był tylko do firm amerykańskich. Jak wrócę z pracy postaram się znaleźć ten artykuł.

Pozdrawiam

@Mariusz Kędziora – może dowiedz się ile tych danych odzyskali – bo jeśli więcej niż pojemność karty (w co szczerze wątpię) to można się zastanawiać

Mam drukarkę, na która wg tej strony http://w2.eff.org/Privacy/printers/list.php koduje kartki papieru żółtymi kropkami. W którym miejscu tych kropek mam szukać? Są widoczne gołym okiem, czy tylko pod dużym powiększeniem?

@Heinrich

Takie żółte kropeczki generują nie tylko laserówki (na ogół monochromatyczne), ale wszystkie drukarki (większość kolorowych drukarek to atramentówki).

Jaki cudem laserowa czarno biała drukarka miałby generować żółte mikro kropeczki? przecież to jakaś miejska legenda

A ja nie mam zoltego atramentu (a nawet zadnego kolorowego, ha!) od prawie roku. Nadal moga mnie namierzyc? :P

Co do pamięci flash – tak, da się odzyskać więcej danych niż NOMINALNA pojemność karty pamięci. Wiąże się to z tym, iż w związku z ograniczoną ilością cyklów zapisu, pamięci flash posiadają więcej komórek pamięci niż ich nominalna pojemność.

@Paweł Nyczaj – mnie też zastanawia, jak monochromatyczna drukarka laserowa znakuje żółtymi kropeczkami drukowane dokumenty ;)

Może się nie znam, może się da… ale chciałbym wiedzieć JAK ?!

Idę poszukać w necie kserokopiarek z żeńskich akademików… ;)

@Pawel Nyczaj – z taka informacja sie nie zetknalem. Dzieki za info.

NIe wiem kto ale ktos tam zapytał czy dla pewności przed sprzedaża drukarki wyczyścic dane… i tak sie zastanawiam kto jeszcze kupuje uzywana drukarke.ps; ciekawe czy moj Epson LQ100 ma tak opcie.

@Jotubyl – wiele firm, bo o tym glownie mowa w artykule. Dla uzytkownikow indywidualnych sa zwykle, tanie domowki.

znalazłem przykład takiego rozszyfrowanego kodu

Ale jaja! Ludzie, gołym okiem i pod lupą nie widać, ale blisko lewego dolnego rogu kartki maszyna zostawia ślad! Blade mikro-kropki, które dopiero widać przy powiększalniku x14 ! Jest tych krop trochę!

Czyli co, wystarczy że nakleisz na tym rogu np. skrawek takiej taśmy papierowej (co by było łatwo później oderwać)?i kropek niet :P

[…] po prostu nie traktuje tych urządzeń jako potencjalnego wektora ataku (pisaliśmy już m.in. jakie dane można wyciągnąć z niewłaściwie zabezpieczonej […]

@maryush: obawiam się, że to się dzieje z pojedynczymi komórkami pamięci (lub blokami flasha :P), a nie z całym plikiem który był ostatnio nagrany.

@Mariusz Kędziora: ntfs i fat zapisują od początku dysku do końca.

[…] tygodni temu pisaliśmy o tym, jak wyciągnąć poufne informacje z firmowych drukarek sieciowych. Dziś zaprezentujemy hack, pozwalający przy pomocy mikrofonu odczytać co drukuje drukarka […]

Spróbucie skserować banknot 200złotwy na kolorowej kserokopiarce… Albo pożyczcie kiedyś taką drukarkę sieciową, napewno na dysku twardym ciągle w spoolu jest sporo ciekawych rzeczy :)

a moze ktos powie w jaki inny sposób odzyskac dane z drukarki bo metody przedstawione powyzej sa jednak zawodne ;/

[…] P.S. Podczas przykładowego skanu, badacze odnaleźli w Internecie 40 000 adresów należących do drukarek, których firmware mogł być szybko i niepostrzeżenie podmieniony. Pomyślcie tylko, że ktoś już mógł je zainfekować… I dodajcie do tego inne ataki na drukarki, które opisywaliśmy na Niebezpieczniku (tu, tu i tu). […]

hej.

mozliwe jest odzyskanie danych z drukarki?

wczoraj kserowalam dokumenty, a potem schowalam je do teczki, ktora moja mama przez przypadek wyrzucila. w internecie jest ze mozliwe sa takie odzyski danych o ile drukarka nie zostala od tamtego momentu wylaczona, ale nie jest powiedziane jak to zrobic. wie ktoś moze? to bardzo wazne.

[…] tekstu z pliku .spl, czyli “śmieci” Przy okazji tematu drukarek, przypominamy, że można na ich dyskach znaleźć ciekawe rzeczy i że da zdalnie podsłuchać co drukują poprzez analizę dźwięków. Oraz że niektóre drukarki […]

Orientuje się ktoś może czy HP Photosmart B110 też posiada dysk i wymienione w artykule funkcje ???

[…] Dodatkowo, jeśli do nośnika dołączony był list od autora nagrań, wydrukowany na drukarce laserowej, to można namierzyć posiadacza drukarki po mikrokropkach, którymi znakowane są wydruki z drukarek najbardziej znanych producentów. […]

[…] i aplikacyjnych. Jeśli dodatkowo uświadomimy sobie, że na dyskach twardych drukarek (tak, tak, drukarki i kserokopiarki mają dyski twarde) składowanych może być wiele firmowych tajemnic, od objętych klauzulami poufności kontraktów […]

[…] Kartki, które wypluwała drukarka musiał jeszcze obcinać na dole, aby pozbyć się tzw. mikrokropek, czyli niewidocznego znakowania wydruków przez producentów drukarek. Nie jeden oszust już na tym […]

A te żółte kropki to robią chyba tylko drukarki kolorowe no nie?

Jest gdzieś lista producentów/modeli? :)