3/10/2013

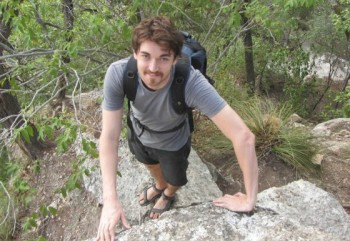

Silk Road od 2011 roku działał jako ukryta usługa w sieci TOR. Za jego pomocą można było kupować narkotyki, dowiadywać się jak oszukiwać bankomaty, a także skontaktować się z odpowiednimi ludźmi, którzy bez skrupułów zabijali wskazane ofiary. Wszystko za Bitcoiny. Dużo Bitcoinów. Szacuje się, że obroty Silk Roadu to ponad 9 milionów Bitcoinów (co daje miliard dolarów!). Składającą się z 950 000 użytkowników społecznością Silk Roadu administrował Dread Pirate Roberts (DPR). Z prowizji od transakcji miał on pozyskać niemalże 80 milionów dolarów. Dziś wiemy, że pod pseudonimem Dread Pirate’a ukrywał się Ross Ulbricht, 29 latek z San Francisco. Jak wpadł? O tym poniżej.

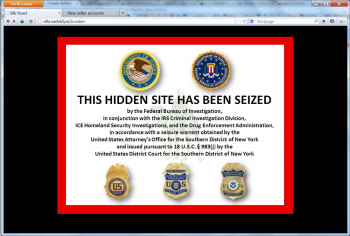

Silk Road zamknięte

FBI jakimś cudem udało się namierzyć serwery na których hostowany był Silk Road. Ujawnione dotychczas dokumenty nie zdradzają jak agenci tego dokonali — wiadomo jednak, że funkcjonariuszom innego kraju (nie podano jakiego) udało się 23 lipca 2013 zrobić obraz dysku serwera Silk Road. Dzięki temu FBI była w stanie odczytać prywatne wiadomości użytkowników Silk Roadu, w tym samego Dread Pirate’a Robertsa (DPR). Analiza tych wiadomości dała agentom pewne poszlaki co do tożsamości Dread Pirate’a Robertsa. Resztę układanki uzupełnił sam DPR…

Fatalne błędy Rossa Ulbrichta

Czytając ujawnione dokumenty sądowe, mamy wrażenie, jakbyśmy zapoznawali się z instrukcjami pt. “jak zdradzić swoją tożsamość w sieci TOR“. Rossa nie namierzono bowiem poprzez żadnego “backdoora” w sieci TOR, a dzięki podstawowym błędom, jakie popełnił próbując nieudolnie ukryć swoją tożsamość w internecie.

Historia nabrała tempa w lipcu, kiedy to celnicy zatrzymali przesyłkę adresowaną do Rossa. Składało się na nią 9 fałszywych dowodów tożsamości (wszystkie zawierały zdjęcie Rossa i różne nazwiska). Kiedy celnicy odwiedzili go w domu, odmówił składania wyjaśnień, ale wspomniał, że “przecież każdy mógł zamówić lewe dokumenty na stronie zwanej Silk Road”.

Jednak nie tylko zbyt długi język Rossa wpędził go w kłopoty. FBI już wcześniej miało pewne poszlakowe dowody na to, że to Ross stoi za Silk Road. Ross dość aktywnie udzielał się w internecie. Zarówno tym ukrytym, w sieci TOR, jak i tym normalnym (tu jego konto na Twitterze, i YouTube). Wszystko wskazuje na to, że nie potrafił obu światów odpowiednio odseparować.

- Ross, korzystając z nicka altoid reklamował Silk Road, krótko po jego starcie na forum bitcointalk.org. 8 miesięcy później, przy użyciu tego samego nicka szukał programistów, ale w ogłoszeniu podał już swój prywatny adres e-mail (rossulbricht@gmail.com)

- Ross umieścił w serwisie StackOverflow pytanie “Jak mogę połączyć się z ukrytą usługą TOR przy pomocy curla w PHP“ pod swoim prawdziwym nazwiskiem. Chwilę później zmienił co prawda nicka na “frosty”, ale Stack Overflow jak sie okazało, przechowuje historię nicków …a do Stack Overflow po logi odezwało się FBI. Dlaczego FBI interesowało się kimś o nicku “frosty” — bo w kluczu SSH na serwerze Silk Roadu znajdowała się właśnie taka domena i nazwa użytkownika…

- Ross korzystał z VPN-a do administracji Silk Roadem. Ale do VPN-a podłączał się z IP kawiarni niepodal domu jednego z jego przyjaciół. FBI uzyskało ten adres IP od operatora VPN-a, którego adres znaleźli w logach Silk Roadu… Przy okazji na jaw wyszło, że tego samego dnia, z adresu IP tej samej kawiarenki ktoś logował się na znane już agentom konto rossulbricht@gmail.com…

- Ponieważ zakładamy, że Ross szyfrował swoje wiadomości, a ewidentnie FBI się z nimi zapoznało, wszystko wskazuje na to, że Ross musiał też trzymać na przejętym serwerze swój klucz prywatny. Albo co gorsza w ogóle nie szyfrował wiadomości…

Ross zleca zabójstwo moderatora

Lektura prywatnych wiadomości DPR-a na Silk Roadzie ujawnia też, że w pewnym momencie miał on zostać zaszantażowany przez jednego z moderatorów o nicku FriendlyChemist. Przyjazny chemik żądał 500 000 dolarów, grożąc że opublikuje w internecie dane tysięcy użytkowników Silk Roadu.

DPR zamiast zapłacić FriendlyChemistowi postanowił wynająć cyngla i go sprzątnąć. Płatny morderca chciał podjąć się zlecenia za 150 000 dolarów, ale Dread Pirate Roberts miał zaoponować z powodu zbyt wysokiej ceny, tłumacząc, że

nie tak dawno, udało mi się sprzątnąć kogoś za 80 000

Koniec końców jednak przystał na 150 000, a jak pokazują dalsze wiadomości na jego koncie w Silk Road, cyngiel odpisał, że robota została wykonana. Ponieważ jednak FBI nie znalazło żadnych śladów potwierdzających zabójstwo, Ross nie został o to oskarżony.

Tajniacy z FBI inwigilowali Silk Road od 2 lat

Ross Ulbricht został za to oskarżony o handel narkotykami, hacking i pranie brudnych pieniędzy. Sprawę przeciwko niemu zbudował agent FBI, Christopher Tarbell, który szpiegował Silk Road pod fałszywą tożsamością. Rzekomo przeprowadził ponad 100 kontrolowanych zakupów (a policyjne laboratoria potwierdziły bardzo wysoką jakość prochów sprzedawanych na SR). Prawdą okazują się więc przypuszczenia niektórych paranoicznych użytkowników serwisów w sieci TOR — “MILICJA patrzy” ;-)

[poll id=”42″]

Inne ciekawostki z dokumentów sądowych.

Moderatorzy Silk Roadu za swoją pracę zarabiali od 1000-2000 dolarów na tydzień. W serwisie zarejestrowanych było 146 tysięcy unikatowych kont kupców (a łącznie ponad 900 000 kont). Chociaż serwis służył głównie jako platforma sprzedaży narkotyków (od heroiny przez LSD do extasy), to można było także kupić poradniki okradania bankomatów, fałszywe dowody osobiste i generalnie skontaktować się z różnego rodzaju “czarnymi” charakterami.

W chwili przejęcia serwisu, FBI skonfiskowało 26 000 Bitcoinów (czyli ok. 3,6 milionad dolarów). Kurs Bitcoina poszybował w dół (ok. 30 dolarów), ale wszystko wskazuje na to, że zaraz wróci do normy. Sam Ross, jak się okazało, mieszkał w wynajmowanym mieszkaniu, współdzielonym z innymi ludźmi w jego wieku, którym przedstawiał się fałszywym nazwiskiem. Nie było po nim widać, że jest milionerem…

Dodatkowo, lektura materiałów sądowych ujawnia, że agenci FBI uważają PGP za “praktycznie niemożliwe do złamania” i smucą się, bo nie mogą sobie poradzić z analizą przepływów pieniędzy, jeśli transakcje BitCoinowe przechodzą przez tzw. mixery (pralnie BitCoinów).

Na kogo teraz poluje FBI?

Przypomnijmy, że dwa miesiące temu FBI aresztowało administratora Freedom Hostingu, któremu zarzucano utrzymywanie forów z pornografią dziecięcą. Freedom Hosting takżę działał jako usługa w sieci TOR (i też nie wiadomo, jak służby namierzyły i uzyskały dostęp do ich serwerów). Wtedy, pod torowym adresem Freedom Hostingu FBI umieściło kodem exploita na Firefoksa, który miał odkryć prawdziwy adres IP użytkowników serwisów hostowanych na Freedom Hostingu. W przypadku Silk Road, żaden podejrzany kod jeszcze nie pojawił się na przejętej domenie.

I chyba się nie pojawi, w końcu FBI ma wszystkie dane serwisu, łącznie z adresami wysyłek i adresami portfeli Bitcoinowych. Czy w związku z tym agenci skupią się teraz na ściganiu narkotykowych handlarzy z Silk Roadu? Czy może jednak będą kolejne przejęcia serwisów działających jako ukryte usługi TOR-a? Jest przecież jeszcze kilka “narkotykowych”, które działają, np. BMR, Deepbay, czy Sheep. Zapewne teraz ruch na nich wzrośnie…)

PS. Fora Silk Roadu dalej działają, co sugeruje, że znajdują się one na osobnym hostingu.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Sprawdza się stara jak świat formuła, że najsłabszym ogniwem każdego systemu jest czynnik ludzki. Swoją drogą, świetny moment na zakup bitcoinów, jeśli spekulowanie nimi to czyjeś cup of tea.

Kupno? Przecież największy rynek korzystający z bitcoin

właśnie sobie poszedł.

na goxie poszedl na moment do $80 wiec kto wtedy kupil szybko zarobil… poniewaz po chwili juz byl ponad $100 , a jeszcze chwile pozniej $120 … wiec $40 zarobku w jakies 20min :P

tak… jest sens kupowac :D

a stron ala silkroad jest wch… od dawna wiec nikt sobie nie poszedl, tylko przeszli na inne :P

bitcoiny nie przechodzą ci natychmiast do portfela, tylko

mają parę dni obsuwy. w tej sytuacji to czysta loteria jeżeli

chodzi o kupno z zyskiem, bo takie newsy zawsze odpalają tykającą

bombę zegarową i w każdym momencie ludzie mogą zacząć wariować,

natomiast sprzedaż bez straty jest jeszcze możliwa, bo o dziwo

wszystko jest na razie spokojne.

Na SR nie można było wynająć zabójcy, nie można tez było kupić broni ani niczego, co miałoby służyć do krzywdzenia innych.

Broń była, ale się skończyła. Produkcja/Kradzież broni to nie taka prosta sprawa jak z prochami.

http://www.bbc.co.uk/news/uk-24342421

Warto przeczytać, zanim ktoś na poważnie zacznie gratulować amerykańskim służbom spektakularnego sukcesu.

bzdury. broń przestała być sprzedawana ze względu na niski

popyt.

To się porobiło… Niedługo za Bitcoina się zabiorą.

Ile to 3,6 milionadów w przeliczeniu na pierdyliardy? ;)

0,005 PDD (PierDyliarDa) – w/g aktualnego kursu

+1

nie ma czego żałować

no i skad ja teraz bede wstrzykiwal marihunanen ; /

haha ;D

GZ, prawdopodobnie bedziesz na mistrzach :D

Narkotyki są stworzone dla ludzi którzy wiedzą jak z nich korzystać – a to że akurat są głównie nielegalne to inna kwestia ;)

Czyli masz na myśli anestezjologów?

@Soanvig: a czy narkotyki są głównie znieczulające?

Bardzo dobrze. Degeneratow na pal.

Dzięki za spoiler Breaking Bad…

oczywisty troll jest oczywisty

Końcówka pisana chyba w pośpiechu ;)

“Freedom Hosting takż>ęem< exploita na Firefoksa"

To się porobiło… widzę, że mój post padł ofiarą jakiegoś parsera :) chyba nie lubicie znaczków wiekszości i mniejszości :P

“Freedom Hosting takż^ę^ działał”

“FBI umieściło kod^em^ exploita na Firefoksa”

“FBI jakimś cudem udało się namierzyć serwery na których hostowany był Silk Road.” – ciekawe jakim… Bo nie ma anonimowości w sieci, można mówić o pewnym “głębokim ukryciu”, ale co ja tam wiem ;)

I oby jak najdłużej nie mogli złamać GPG/PGP.

Żebyś się nie zdziwił, że “służby specjalne” USA mają już to złamane.

może to już? http://gizmodo.com/the-nsa-can-crack-almost-any-type-of-encryption-1258954266

“DPR paid $150,000 dollars and had been sent a picture of the victim. But there was no homicide.”

Więc robota nie została wykonana.

Piszesz o drugim zleceniu zabójstwa. Zdjęcie przyszło – ale Kanadyjczycy nie potwierdzili, aby w tym dniu dotarły do nich sygnały o morderstwie.

Pierwszego też nie było.

>> FBI ma wszystkie dane serwisu lącznie z adresami wysyłek i adresami portfeli Bitcoinowych

Autor najwyrazniej nie korzystal nigdy z SR:

A) adresy wysylek szly do sprzedawcy zaszyfrowane PGP wiec tylko sprzedawca ma adres, w SR zapisane sa zaszyfrowane smieci. Pare linijek wczesniej napisano ze FBI uwaza PGP za “praktycznie nie do zlamania” wiec jak w koncu jest? ;-)

B) adresy Bitcoin przy takich transakcjach sa (well, powinny byc) jednorazowe.

zalezy od tego gdzie sprzedawcy przechowywali klucz. kilku sprzedawcow zgarnieto, jak zawineli im kompy to klienci tez nei sa bezpieczni ale uwazam ze najpierw handlarzy wylapia.

Sprzedawca po zaadresowaniu przesyłki miał obowiązek

rozszyfrowaną wiadomość skasować. Czy tak robili wszyscy? Na pewno

większość.

>> zalezy od tego gdzie sprzedawcy przechowywali klucz

Lol. a z jakiej paki ktos mial trzymac klucz na SR? Jesli ktos byl na tyle rozgarniety zeby sprzedawac na SR to napewno nie trzymal tam poufnych informacji tym bardziej klucza.

>> uwazam ze najpierw handlarzy wylapia

Lol,nie znam sie to sie wypowiem. Czy wy nie kumacie ze SR to byl market *anonimowy*? Zarazem sprzedawcy jak i klieci byli dla SR anonimowi bo trafiali tam przez TOR?

>> Sprzedawca po zaadresowaniu przesyłki miał obowiązek

>> rozszyfrowaną wiadomość skasować

Cizas, no dyc na SR nie bylo oprogramowania GPG. to byl tylko market!!! Sprzedawca dostaje zaszyfrowany adres i rozszyfrowuje go na lokalnym dysku wlasnego kompa, tam gdzie trzyma swoj prywatny klucz. A ze jest ANONIMOWY dla SR to jego adres i adres klienta NIGDY w SR sie nie pojawial.

Skąd pewność, że FriendlyChemist i płatny „morderca” to nie jedna, ta sama osoba?

Właśnie też tak pomyślałem – i to by było całkiem niegłupie…

“reklamował Silk Road, KRÓTKO po jego starcie na forum bitcointalk.org. 8 miesięcy później, przy użyciu tego samego nicka szukał programistów, ale w ogłoszeniu podał już swój PRYWATNY ADRES e-mail (rossulbricht@gmail.com)”

Pogratulować FBI że po 2 latach złapało kolesia który podał swój prywatny e-mail, reklamując sklep narkotykowy -.-

Nie byłoby szybciej zamówić u niego towar i namierzyć u źródła skąd wysłano kuriera etc. ? Lepiej wydać miliony dolarów na znalezienia dilera z prywatnym adresem e-mail…

1. Szukał programistów, to nie zbrodnia.

2. On nie był dilerem

3. Trzeba mieć konkretne dowody

Namierzyć kuriera?

Chyba naprawdę nie masz pojęcia o czym mówisz.

A jak rozróżniasz adres prywatny od dowolnego innego?

Jeżeli podam adres na niebezpieczniku jannowak@onet.eu tzn., że nazywam się Jan Nowak?

[…] poprzednim artykule opisaliśmy wszystkie banalne błędy jakie popełnił DPR, administrator Silk Roadu, największego serwisu handlującego narkotykami w sieci TOR, od wczoraj […]

Hmm, powinniście zmienić tę informację o możliwości wynajęcia zabójcy przez silk road, bo to mija się z prawdą. Z tego, co czytałem, to silk road posłużył wyłącznie za kanał komunikacji.

Wszystko przez to, że FBI zgrało obraz serwera. Ciekawe tylko czy poprzez atak hakerski czy bezpośrednio od hostingu ;)

agenci narkotykowi tylko likwidowali konkurencję

” (a policyjne laboratoria potwierdziły bardzo wysoką jakość prochów sprzedawanych na SR)” – no i teraz wszystko wraca do normy, zamiast sprawdzonego i czystego towaru ludzie beda kupowac brudny, slabej jakosci. Bo ludzie brali, biora i beda brac.

Czytając takie artykuły mam wrażenie że gdyby Niebezpiecznik dołączył do naszej polskiej policji to cyberprzestępczość i mobbing przez sieć znacznie by spadły.

Hmm a skąd wiadomo, że władze w kraju nie trzymają łapy na

tym serwisie ? Pierwsza zasada: “nigdy nie ufaj nikomu przez

internet”…

Obczajcie sobie wideo – ale beka z narkotyków i Silk Road

;))) youtu.be/8LdvFFyFO1c

Mam nadzieję, że antisef urośnie w siłę i skopie za to

wszystko dupę FBI :) I tak zaraz powstaną nowe serwisy :P

czytając ujawnione dokumenty sądowe ma się na początku

takie wrażenie jak opisałeś, ale potem zaczyna się podejrzewać

jakiś przekręt, bo przecież nie można być aż tak głupim.

Są strony takie jak ta które dalej się utrzymują ;>?

Jest ich dość sporo.

No i pupa z super high clear 99,999% heroine za 200zł co to

w ogóle za ceny były, nie żal mi ich.

[…] kupowaliście narkotyki na Silk Road, zwłaszcza od dilera o ksywce NOD, to mamy dla was złą wiadomość — NOD, aresztowany 31 […]

[…] się bitcoinów w mainstreamowych polskich mediach, głównie z powodu takich wydarzeń jak zamknięcie narkotykowego forum Silk Road czy też kradzieży bitcoinów z polskiej giełdy bidextreme.pl. Coraz popularniejsza sieć P2P […]

[…] FBI namierzyło i aresztowało administratora TOR-owego forum Silk Road pośredniczącego w handlu narkotykami, okazało się że na serwerze znajdowało się 26 000 […]

[…] zamknięciu Silk Roadu w obszernym artykule informowaliśmy prawie rok temu. Wtedy jedną z najbardziej prawdopodobnych hipotez, która miała wyjaśniać zatrzymanie Rossa […]

Wcale bym się nie zdziwił, gdyby ten moderator i “morderca” byli tą samą osobą… :)

[…] Konkludując – z pamięci RAM możemy się tym więcej dowiedzieć, czym dłużej ktoś częściej korzysta z komputera. Także zachowane środki ostrożności (TOR, tryb prywatny, czyszczenie pagefile’a, szyfrowanie dysku, itd.) mogą nie wystarczyć jeśli komuś uda się wykonać kopię pamięci RAM twojego komputera. Teraz już powinno być jasne, dlaczego podejrzanego o administrowanie forum Silk Road, agenci FBI zwinęli dopiero kiedy zalogował się do swojego laptopa… […]

[…] Jak już się wykrada tajne dokumenty jednej z najpotężniejszych agencji rządowych, a następnie publikuje się je w internecie — warto zadbać o anonimowość. Publikacja z własnego komputera i własnego łącza internetowego do najrozsądniejszych nie należy (ale okolicznych bibliotek też należy się wystrzegać). […]