4/8/2013

Połowa sieci TOR padła, a część atakuje 0-day’em. To zapewne wynik aresztowania admina Free Hostingu

Jeśli zastanawiacie się, dlaczego od prawie 2 dni nie możecie dostać się na niektóre z popularnych serwisów w sieci TOR, to zapewne dlatego, że 2 dni temu aresztowano osobę, która najprawdopodobniej była właścicielem Freedom Hostingu, czyli najpopularniejszej w sieci TOR darmowej platformy hostingowej dla tzw. ukrytych usług (ang. Hidden Services). To na niej stał m.in. anonimowy e-mail Tormail i Onionbank.

Areszt w Irlandii

28 letni Irlandczyk (choć urodzony w USA), Eric Eoin Marques (zawodowo pracujący jako dyrektor serwerowni), został wczoraj aresztowany i oskarżony o dystrybucję dziecięcej pornografii. FBI chce jego ekstradycji i stawia mu 4 zarzuty na łącznie 30 lat, nazwyając go “największym dostawcą dziecięcej pornografii na Ziemi“.

Sąd zapoznał się już ponoć z dowodami przeciw Marquesowi — przez jego konto miały przechodzić znaczne kwoty, których odbiorcą były rachunki w Rumunii. Marques tłumaczy, że mieszka tam jego była dziewczyna, którą wspiera finansowo oraz jego przyjaciel, w którego nowy biznes zainwestował 6000 EUR. Przeciwko Marquesowi wyciągnięto także to, że na jego komputerze znaleziono ślady poszukiwania w internecie fraz związanych z wizą do Rosji (ciekawe czy że nie miał zaszyfrowanego dysku twardego, czy podał hasło policji?). Marques wyjaśnił sędziemu, że do poszukiwań informacji na temat wizy skłoniła go ciekawość związana z losami Edwarda Snowdena.

Sędzia nie zezwolił na zwolnienie za kaucją, tłumacząc, że Marques mógłby próbować ucieczki. Rozprawa odbędzie się w najbliższy czwartek.

Czy FBI ma rację?

FBI ponoć spędziło aż rok, starając się ustalić lokalizację Marquesa. Wiele jednak wskazuje na to, że Marques sam nie zajmował się ani dystrubucją ani promocją dziecięcej pornografii, a jedynie udostępniał on platformę hostingową w sieci TOR. A każdy mógł na niej hostować wszystko co chciał…

FBI próbuje infekować TOR-owców złośliwym oprogramowaniem?

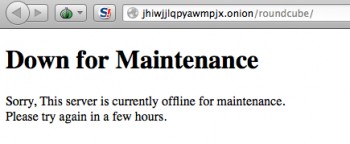

Tymczasem, większość serwisów w pseudodomenie .onion jest nieosiągalna — przyczyny niektórzy upatrują właśnie w aresztowaniu Marquesa (oba wydarzenia, pad Freedom Hostingu i aresztowanie Marquesa nastąpiły jednocześnie, póki co brak jednak twardych dowodów, że Marques to w istocie administrator Freedom Hostingu — równie dobrze, atak na TOR-a może być pijackim wybrykiem kilku hackerów na DEFCON-owym afterparty).

Nie ma dostępu nie tylko do forów z dziecięcą pornografią, ale także do mniej bulwersujących usług, np. anonimowej poczty tormail.org.

Co ciekawe, na forum “4pedo” użytkownicy zauważyli podejrzany kod JavaScript (oraz tu i

Społeczność TOR-owa podejrzewa, że kod exploita mógł zostać wstrzyknięty przez FBI, które stara się namierzyć użytkowników sieci TOR. Niektórzy przypominają, że FBI już raz prowadziła stronę z dziecięcą pornografią, której celem było namierzenie jej użytkowników.

Najciekawsze jest jednak pytanie — w jaki sposób FBI namierzyła lokalizację Freedom Hostingu? Na wszelki wypadek, jeśli korzystacie z TOR-a, wyłączcie JavaScript w swojej przeglądarce (w popularnym Tor Bundle, obsługa JavaScriptu jest od niedawna domyślnie włączona!)… Prawdopodobnie dobrym pomysłem będzie także zrezygnować z Tormaila — nawet jeśli serwis powróci online…

PS. Jak widać, najsłabszą stroną zdecentralizowanej sieci TOR okazała się jej centralizacja (uzależnienie w dużej mierze od jednej platformy hostingowej).

PS2. To chyba dobry moment, aby udostępnić w TOR serwis z darmowymi skrzynkami pocztowymi …i zacząć czytać cudzą pocztę :>

Aktualizacja

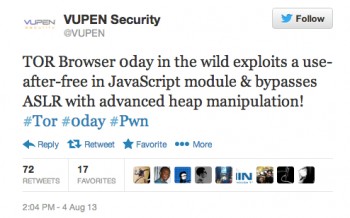

Vupen potwierdził, że umieszczony na stronach Freedom Hostingu exploit to 0day.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Polowa stron w TORZe nie dziala z powodu padu JEDNEGO hostingu.

To jest tak smieszne ze ja nie…

ta połowa to tylko zabieg retoryczny, nie powinieneś tego traktować tak dosłownie.

Nareszcie! Jako że potrzeba, jest matką wynalazków, może TOR zacznie się w końcu rozwijać, bo prawdę mówiąc liczyłem na to, że podziemie będzie miało do zaoferowania dużo, dużo więcej, aniżeli marne 200 stron wpisanych do Hidden Wiki, z których tylko kilka jest aktywnych. Może włodarze TORa nareszcie pójdą w stronę zdecentralizowanej sieci tunelowej? Może nareszcie powstaną jakieś ciekawe hostingi? Może powstaną fora, na których nie będzie samej pedofilii i wyjebek z kartami kredytowymi? Podziemie powinno być rozwinięte w przynajmniej 25% clearnetu, tymczasem – nawet WikiLeaks nie udostępnia już pełnego mirrora swoich danych, a nawet na mirrorach zapasowych, nowe wpisy pojawiają się… raz na pół roku? No dobra, może raz na kwartał. Poza tym, TOR musi przyśpieszyć.

Hmmm… może nawet w końcu powstanie coś gwarantującego 100% anonimowość z wyłączonym JSem? Bo moment, w którym FBI potrafi zlokalizować serwer w sieci TOR oznacza tylko tyle, że sieć przestała być anonimowa i skuteczna. Trzeba nam nowych rozwiązań.

Nie trudno wyobrazić sobie sytuację, że ktoś wgrywa Ci na dysk materiały nielegalne a potem rząd może Cie legalne zamknąć. Oczywiście walka z pedofilami jest ważna ale w tej chwili to wygląda na przykrywkę do walki ze wszystkimi.

odpowiedź na info do publiki o XKEYSCORE?! wystarczy poszukać dowolną osobę/firmę na ftp i podrzucić materiał i stworzyć “lewą” wymianę danych. Wyobraź sobie wymianę treści pedofilskich “lewą” np. na mysiemens.siemens-hearing.com ;P Straty sięgną milionów. BTW na “małym” lapku mam już trzy krzyżyki – to są w pełni zidentyfikowani pedofile.

Ha, sposobów na usadzenie niewygodnych osób jest wiele. Zetknąłem się ze sprawą, w której dowodem miały być miejsca logowania się komórki do sieci. Obrońca zgrabnie udowodnił, że bez problemu da się zafałszować tego rodzaju dane, ostatecznie facet został uniewinniony. A przeciwko adwokatowi wszczęto postępowanie dyscyplinarne – “wykroczył poza swoją rolę” – przeprowadził eksperyment we własnym zakresie i przedstawił jego wynik w sądzie zamiast wnosić o eksperyment procesowy:)

Widzę, że moje info zostało “zanalizowane”. Korzystam z trzech serwisów w sieci tor ale to właśnie moje “ulubione” odmawiało dostępu, wydaje mi się, że atak jest na szerszą skalę – (całą cebulkę). BTW wasze maile nie docierają do domeny @fbi.al

Jak dobrze, że chociaż Silk Road działa.

Małe sprostowanie co do hostowania przez FBI strony z materiałami pedofilskimi – ja czytałem, że przejęli stronę i przez jakiś czas po prostu jej nie wyłączyli zbierając dowody na użytkowników. A to co innego niż hostowanie.

Czyli byli za nią odpowiedzialni.

Czyli dbali o jej funkcjonowanie.

Jeśli jesteś za jakiś serwis odpowiedzialny i dbasz o jego

funkcjonowanie, to jak to nazwiesz?

Amerykanie dążą pełnej inwigilacji, ale czy wstrzykiwanie kodu to już niezbyt lekka przesada?

A czy dążenie do pełnej inwigilacji już nie jest przesadą

?

ciekawe czy strona pana zdzisława dyrma na tym nie leżała jeżeli tak w pewnym sensie uratował wiele dup ; )

ale co do tematu czekam na więcej informacji bo jeżeli jest to cios wymierzony we wszystkich to raczej czekam na jakiś ciekawy kontratak

JS całe zło internetu :D

Czy może mi ktoś podać jakąkolwiek podstawę prawną która dawałaby USA możliwość roszczeń sobie do ekstradycji i sądzenia według ich systemu prawnego człowieka, który ma inne obywatelstwo i nie popełnił żadnego przestępstwa na ich terytorium? Już któryś raz czytam o takiej sytuacji i zastanawia mnie jak to wygląda od strony prawnej. Bo od strony logicznej to kuriozum…

Absolutnie. Od poczatku zadaje to samo pytanie, ale FBI dziala chyba na zasadzie zaskoczenia i szoku. Jesli ktos wyskoczy na ciebie na ulicy nago i bedzie ci grozic nozem, to prawdopodobnie nie bedziesz wiedzial jak zareagujesz, lub wcale nie zareagujesz. Podobnie z kazdym absurdem, jaki ludzie sobie funduja na tym padole, np z akcjami FBI. Sa tak absurdalne, ze ludzie nie wiedza jak zareagowac i zakladaja, ze to normalne.

Jeżeli materiały kidpr0n pochodziły z USA to zostało popełnione przestępstwo na terenie USA. To sąd w Irlandii rozstrzygnie czy aresztowany powinien być sądzony w USA czy też nie.

Powód: obywatelstwo amerykańskie (za źródłem: “The court heard Mr Marques, who has Irish and US citizenship”).

“FBI próbuje infekować TOR-owców złośliwym oprogramowaniem” nie ma na nich jakiegos paragrafu? bo to co odpierdzielaja agencje w USA to juz jakas paranoja

To raczej wybryk hakieruf bo FBI nie może zarażać komputerów osób wchodzących na legalne strony typu Tormail.

jeśli Tor byłby “darmowy” w połączeniu z nieograniczoną inwencją twórczą, to już dawno wyparłby clearnet!

nie wygałby z clearnetem, bo jest zbyt powolny. sprawdź jak muli PedoTube.

Generalnie sa dwie opcje:

1. Pedofile kryja sie pod haslami wolnosci i niezaleznosci od wladzy – anonimowosc i prywatnosc

2. FBI i inne sluzby atakuja wolne i niezalezne platformy komunikacji stosujac slowa-wytrychy jak “terroryzm”, “pedofilia”, aby uniemozliwic anonimowa i niewygodna dla siebie komunikacje.

Sami ocencie jak jest. W mojej prywatnej ocenie opcja nr 2 jest znacznie bardziej prawdopodobna.

Obie opcje są prawidłowe. Nie trzeba wybierać jednej.

Albo oba w jednym zwrocie – media to kupią od razu ;) A tymczasem o Barnaby Jacku ciężko gdziekolwiek przeczytać poza ścisłą branżą…

Sluszna uwaga, Krzysiu, jednak odnosze wrazenie, ze tych zlych pedofilow i terrorystow jest znacznie mniej, niz ludzi sensownych i … zwyczajnych. Z uslug anonimizujacych korzystaja wiec na ogol – w powalajacej wiekszosci – ludzie zwyczajni i “niegrozni”. Jakis procent uzytkownikow to beda z pewnoscia pedofile i terrorysci. Pytanie “jak duzy?”. Stad moje przypuszczenie [i sklanianie sie ku], ze jest to kwestia poslugiwania sie slowami-wytrychami.

“Komunikat na Tromail” – prawie jak trollmail :-)

tor nie padnie, powstanie równie szybko jak go zaatakowano, ba z odwetem (pgp, będzie obowiązkowe – już dawno powinno być). Automat nie wyśle i zbanuje nadawcę wiadomości jeśli wykryje brak szyfrowania – przecież to proste skrypty są! No i są jeszcze Anonymous

TOR jest bezpieczny. To co się stało, to likwidacja jednej z platform hostingowych i to wszystko. Proszę wziąć pod uwagę potencjał jakim dysponują służby oraz rozwój technologii i samemu odpowiedzieć sobie na pytanie dlaczego pomimo tego wszystkiego FreedomHosting działał tak długo.

Admin najprawdopodobniej wpadł w rutynę i zaczął popełniać proste błędy które umożliwiły jego lokalizację. Lista takich pozornie niewinnych błędów może być bardzo długa.

Mogło nawet być i tak, że FH był od początku pod kontrolą służb a teraz rozdmuchano w mediach zatrzymanie kogoś tam dając tym samym do zrozumienia, że służby są silne i panują nad wszystkim.

Tor nie jest bezpieczny! by takim się stał muszą iść w parze rozsądek i pojęcie takie jak: pseudo anonimowość!!!!

Na propagaTORze już dawno było mówione, że nie wolno używać Tormail, jakie niesie to niebezpieczeństwo i dlaczego jest to prowokacją służb. Połowa stron padła, co nie znaczy, że tor jest niebezpieczny jeśli korzysta się z niego z głową.

Połowa TORa na FH? Prędzej bym powiedział, że 1/4 na FH, a reszta nie padła, tylko właściciele zamknęli jak zobaczyli co sie dzieje…

Jak widac kolega od przeciwcial znal dokladna liczbe serwerow w Torze i wyliczyl ta polowe :D

jeśli idzie o ilość tera-bajtów to grubo ponad połowa, a jaśli idzie o ilość domen to z 20%

Nie, najwidoczniej Kolega Konieczny zna tą liczbę skoro napisał “połowa”

PWNED!!!

No i prosze bardzo – znow mialem racje. TOR, czyli lapmy frajerow – od samego poczatku. Ta siec jest inwigilowana w 100%. I jak tam samopoczucie, naiwnacy?

boże, co za pajacowanie. klikajmy frywolnie ze swojego

łącza bo tor i tak nic nie daje… kto potrafi ustawić sobie setup,

ten jest bezpieczny, kto nie ten frajer, to nie w torze jako

architekturze leżało niebezpieczeństwo, ale nie! Trza popierd0lić

farmazony udawając znawce IT sec. Pytasz jak samopoczucie? Bardzo

dobrze :) hajs leci jak oszalały, mnie i moim kolegom z Torowego

podwórka. I chyba to sie prędko nie zmieni. Pozdrawiam

sfrustrowanego pajaca.

@IT Gooru skoro tak bardzo ufasz torowi, wejdz na silk road i zamow 100g koki/hery na adres ktory widzisz z okna

>dat feel, kiedy widzisz 2 lodowki i antyterrorystow

@IT gooru Ocho, widze ze trafilem w dziesiatke. Uwielbiam, jak roznego rodzaju jelonki dyskutuja z faktami – to zawsze, ale to ZAWSZE potwierdza, ze trafilo sie w sedno. IT gooru, widzisz, znow wyszedles na glupka… Dobra rada na przyszlosc: nie produkujemy sie w temacie o jakim nie mamy pojecia.

Zwaliłeś mnie z nóg kolego :D Jeden i drugi :D Albo jeden ten sam :D Jakimi faktami ja się pytam?? Sam sugerujesz że tor jest honeypotem “łapmy frajerów” i inne pierdololo niczym nie poparte. Uprawiasz tanią erystykę chuopcze nie podpierając się przy tym żadnymi faktami. Chcesz znać fakty? Proszę cię bardzo: atak wymierzony był bezpośrednio w przeglądarkę. Nijak się to ma do architektury TOR. No za cholere, nijak. To tak jakby pie*****ć że złamano sieć tor, bo kogoś tam złapano, bo wysłano komuś na email w załączniku bota i jakiś pajac go otworzył, bo… ojej! OMG! Ip wyciekło. No szczyt fantazji. To jest takie nagięcie rzeczywistości że hej! Dalej będziesz mi na siłę udowadniał swoją rację? Że to ja jestem głupi? Nie daję ku temu powodów, w przeciwieństwie do ciebie. Jeszcze tanim chwytem chcesz budować swój autorytet u czytelnika sugerując że mój warsztat w dziedzinie rozwiązań anonimizujących jest nikły. Samemu nie podając faktów. O ironio! A mój dopasowany nick był czystym sarkazmem skierowanym w twoje wybujałe ego. :) “Jelonki” – haha :D Dobre sobie

nawet jak przejmą bazę tormaila to zdaje mi się ale z 95% albo więcej meili jest tam zaszyfrowana ;)

Niestety , będą nękać każdego kto przyczynia się do rozpowszechniania wolności , sami pewnie sfabrykowali dowody na “dziecięcą pornografię” , pewnie sami przez tora przesyłali , po to by móc nękać i zastraszyć pozostałych którzy hostują nody tora

Zamiast TOR bundle proponuję używać WHONIX-a !!!

Gościu ma na co zasłużył. Miał hosting na którym nie robił selekcji lub też przymykał na to oko. Także chcąc czy nie chcąc przyczyniał się do działań związanych z wiadomo czym. Czy FBI robiło to w związku z nagonką na pedofilii czy też na inne materiały zamieszczane na jego hostingu mają niepodważalny dowód, który usprawiedliwia ich działania bez względu na to czy się to komuś podoba czy nie.Tor jest wolny (i nie chodzi mi tu o szybkość) i anonimowy (też nie do końca) a przez ludzi szerzących tego typu materiały staje się zakazaną strefą, podejrzaną a nie miejscem, które daje odrobinę swobody i wolności w permanentnie inwigilowanym wirtualnym świecie jakim jest Internet. Ja popieram tego typu akcję. Ktoś może powiedzieć, że po to ta wolność w Torze jest nieograniczona aby i ludzie o tego typu poglądach byli wolni. Ja jednak rozumiem wszystko prócz pedofilii. Zamknąć, powiesić, ukarać! Przez tego typu sytuacje cierpi normalne środowisko Tor’a.

“na laptopie ma naklejkę EFF i TOR-a” – czy nikt nie

skojarzył że przecież Snowden również z tej sieci

korzystał?

Dla mnie cała sprawa Sonwdena jest bardzo ciekawa. Jak wiadomo, Snowden prosił tego dziennikarza Guardian o kontakt przy użyciu PGP, więc można uznać, że skoro ma sporo informacji o dzianiu służb specjalnych powinien też wiedzieć jeśli PGP jest niebezpieczne i go nie używać. Można więc założyć, że jest to dowód na bezpieczeństwo PGP. Jak też wiadomo, znaczna część wiadomości wysyłanych przez tormail była szyfrowana w ten sposób i na pewno służby o tym widziała. Każdy myślący człowiek stwierdziłby, że lepiej zostawić tormaila tak jak jest (ewentualnie go podsłuchiwać), a gdy pojawi się możliwość masowego łamania PGP, wtedy zdjąć tormaila i zrobić porządek…

Więc albo plan się nie powiódł i nie udało się założyć nasłuchu sieci i przejąc serwerów FH, albo już teraz agencje rządowe mogą łamać szyfry jakie używamy. Jednak ten drugi wariant sugeruje teorie, że Snowden działał na polecenie służb i wszystko to co wiemy było powiedziane, żeby zapewnić nas o bezpieczeństwie popularnych metod kryptograficznych.

P.s teoria ta powstała po przeczytaniu książki Downa Browna pt. Cyfrowa Twierdza. Przy okazji sądzę, że jest to dobra książka, pasująca do ostatnich wydarzeń.

Tak a’propos PGP:

To jest tekst zaszyfrowany 2048-bitowym kluczem prywatnym przy użyciu gpg 2 i dostarczonego w pakiecie Claws-Maila, świeża instalacja, dopiero co wygenerowany i zapisany klucz, włączone szyfrowanie. Napisałem, kliknąłem “szyfruj”, dla pewności poczekałem 5 minut, skopiowałem. Nikt tego na pewno nie odczyta :D. I dziwić się, że dziennikarz nie chciał PGP…

A najśmieszniejsze w tym wszystkim jest to, ze 90% materiałów “pedofilskich” wpuszczają do sieci same małolaty na nich występujące …

Dla wszystkich szukających alternatywy dla Tormail i innych serwisów, polecam zdecentralizowany e-mail: BitMessage, protokół oparty na Bitcoin.

http://bitmessage.org/

W pełni anonimowy i kompatybilny z Torem.

To nie tak. Jezeli ktos AUTENTCZNIE chce jakas tam anonimowosc to uzywa I2P Anonymous Network, natomiast KAZDY kto uzywa Tora to albo pedofil, albo luser do kwadratu – w jednym i drugim przypadku gimba bez znajomosci narzedzi, ktorych uzywa. Niestety, I2P takze jest na Javie, czyli imho zwyklym backdoorze. Co interesujace, wszystkei sieci nie-na-java albo padly, albo zostaly padniete przy aktywnym wspoludziale roznych sluzb “bezpieczenstwa”. Te, ktore przetrwaly sa 100% Java. Przypadek? Moze. A moze nie.

a po cholerę wam tam java ?, ostatnia aktualizacja przekazuje dużo info nawet z linuxa i ma dziurę – specjalnie zrobioną dla służb, mogą położyć dowolny plik na waszym kompie właśnie dzięki java.

Pozdrawiam myślących i nie gadżetciarzy.

“Pozdrawiam myślących”

— java, a JavaScript to dwie różne rzeczy, ale co tam.

Wszystko fajnie… tylko mam pytanie. Jak rządy gromadzące dane o swoich obywatelach (w imię teraźniejszego bezpieczeństwa), zagwarantują bezpieczeństwo swoich obywateli w przyszłości. Co w przypadku wojny i utraty suwerenności kraju. Oczami wyobraźni widzę Hitlera2 grzebiącego w bazie i wklepującego zapytania: intelektualista, działacz społeczny, wojskowy, policjant, instruktor Judo:), etc… Nie trzeba nawet wojny i utraty niepodległości, wystarczy dojście do władzy lokalnych ekstremistów religijnych, albo pucz wojskowy wykorzystujący czasy kryzysu społeczny. I co wtedy?

a jak myślisz kto sponsoruje i w jakim celu? temat pedofilii to tylko przykrywka i argument przetargowy

najtajniejsze z tajnych to izolowane fizycznie kartoteki

Jest jeszcze freenet i kilka innych sieci e-mailowych.

a moze porno to tylko wymowka, bo nsa ma problemy z podsluchem sieci tor ? dlatego chca zamknac tora…

Gdyby miala problemy, to by nie namierzyla tego goscia tak szybko i tak latwo. Ludzie, to elementarna logika, zacznijcie wreszcie myslec.

Panowie, żyjemy w Matrix’ie, a Matrix się wkurwia jak ktoś mu psuje binarkę.

Dlatego władza (Matrix) będzie walczyć ze wszystkim co może spowodować nieposłuszeństwo (psuć binarkę), wszystkimi sposobami.

PS. Gdy czytam jakie wały miały miejsce w średniowieczu (dla przykładu zakon Templariuszy i ich upadek), gdzie nie było Internetu czy telefonów GSM, to zaczynam się bać. Bo teorie spiskowe zapalają taką lampkę za napisem “a może jednak …”.

Ale bzdury. Wszyscy wiemy że to nie FBI stało za operacją. Tylko Zdzisław Dyrman wraz ze swoim skryptem, którym nie zdoławszy zdosować adresu wcgk6z6zgem7gq2w.onion wkur*** się na opieszałość admina fridoma. Toteż postanowił zmieść z powierzchni Ziemi całe FH. I kto jest teraz górą?

Niedługo paru exadminów stron z plikami się spotka w

więzieniu: -Za co siedzisz? -Za hostowanie plików, FBI podrzuciło

mi dziecięcą pornografię. A ty? -Ja tak samo. Widać już nie tylko

słuszna walka z terroryzmem, teraz zwalczanie dziecięcej

pornografii jako pretekst do atakowania Tora i całej wolności w

internecie. Co będzie następne? Zdelegalizowanie Tora?

Nie wiem, jak was, ale mnie ta wiadomość uspokaja. Może i TOR z założenia jest czymś dobrym, ale jest on często wykorzystywany do łamania prawa. Jak dla mnie, im TOR mniej użyteczny, tym spokojniej śpię.

Jesteś kretynem bo siedzisz sobie głąbie w polskim kraju gdzie możesz pisać takie bzdury i przestrzegać swojego prawa a gdzieś indziej na Birmie czy w Syrii nie miałbyś takich wygód internetowych i spałbyś spokojnie ale w kiciu za zwykłe pisanie na skype rozumiesz baranie?

Tam nie ma wolności i TOR jest potrzebny. Szkoda że takie barany tego nie pojmą.

Zresztą do kogo ja mówię to pewnie jakiś kolejny gimbus kapuś który swojego brata by podkablował za pirackiego windowsa. I jeszcze jedno jeśli ten komentarz nie przejdzie wiesz moderatorze gdzie możesz się pocałować i do jakiej kasty możesz się zaliczyć?

Do kasty komunistycznej cenzury baranie. Ps piszę z tora. Narka.

@mądry

Zluzuj majty. Przecież napisałem, że z założenia TOR jest czymś dobrym i właśnie to, o czym napisałeś miałem na myśli. Boli jednak to, że jest on używany do hostowania for hakerskich, gdzie złodzieje umieszczają swoje łupy w postaci zrzutów baz danych różnych serwisów. TOR jest mieczem obosiecznym, z jednej strony daje nam wolność, a z drugiej umożliwia innym ograniczanie czyjejś wolności.

TOR jest jak rura, możesz nią dostarczać wodę ale możesz także kraść nią ropę

ihmo jestem głęboko przekonany, że akcja dyskredytacji Tor’a poprzez wwalanie tam treści zdegenerowanych i innych mających później (czyli teraz) wywołać słuszne oburzenie sądów, władz i ustawodawców to akcja twająca od dawna i zaplanowana. Możliwe, że gdyby nie zbliżający się nowy porządek świata nie byłoby tej walki i likwidacja sieci anonimizujących nie byłaby niezbędna. Nie wierzę, że w ludziach tkwi taki smród i takie gówno jakie można było znaleść w sieci Tor. Wierzę za to, że storzenie takiego wrażenia było konieczne do osiągnięcią określonych celów.

tak zapytam – bezpiecznie po torowych str chodzic czy juz

nie?

A słyszeliście, że Zimerman tez zamknął swoją firmę? PGP

też już nie jest trendy?

http://3.bp.blogspot.com/_tmjhatBMv3Q/TOiTgRAGz8I/AAAAAAAAGy4/qJW1b3AL_ts/s1600/shadowcrew-01.png

Tromail

[…] tych serwisów z tego typu ataku to: możliwość infekcji poprzez drive-by-download (por. podmienione strony w sieci TOR infekują odwiedzających) lub wyciek danych z ciasteczek użytkowników — przeglądarka wysyła je w trakcie ataku DNS […]

Tor jest ciagle bezpiezny- o ile ktos potrafi go uzywac… skrypt był tylko w przegladarce i w wersji uzywanej prz tora tylko do czerwca. Jesli ktoś miał wyłaczony javascrypt- to nic, ale to nic mu z tej strony nie groziło. Strony w domenie onion domyślnie nie wymagają javaskrypt, więc jak ktoś chodził po najmroczniejszych stronach TORa z właczonym skryptem- był skonczonym kretynem… Nie system zawiódł tylko mózgi niektórych… Co do zatrzymania i upadku FH, to wiele wskazuje na to ze właściciel wpadł przez podejrzane tranzakcje bankowe i tak doszli do kłebka.

[…] I wreszcie na koniec, przypomnijmy, że dwa miesiące temu FBI aresztowało administratora Freedom Hostingu, także działającego jako usługa w sieci TOR. Kto będzie […]

[…] NSA była w posiadaniu exploitów na Firefoksa do wersji 16,0,02 włącznie. Dziura znajdowała się w bibliotece E4X. W październiku 2012 wyszła wersja 17 i ataki NSA przestały być skuteczne, przynajmniej do stycznia 2013 (data sporządzenia wyciekniętej prezentacji). Ale później musieli znaleźć kolejną dziurę, bo wiemy przecież, że tego typu atak został na masową skalę wykorzystany przez agentów FBI po przejęciu torowych serwerów Freedom Hostingu. […]

Wiele domen nadal nie działa po prawie trzech miesiącach, albo ja nie wiem, gdzie można znaleźć nowe adresy.

[…] z jakich podatności (i czy są to 0day’e) korzysta FBI. Jeśli jednak przypomnimy sobie ataki wykonywane przez FBI na użytkowników TOR-a, tuż po przejęciu serwerów Free Hostingu to jest wielce prawdopodobne, że FBI ma w rękawie kilka 0day’ów na specjalne […]

[…] Połowa sieci TOR padła, a część atakuje 0-day’em. To zapewne wynik aresztowania admina Fr… […]

[…] z moderatorów Silk Roada — choć niektórzy podejrzewali też, że podobnie jak w przypadku namierzenia i zdjęcia Torowej hostingowni o nazwie Freedom Hosting, służby mogły zastosować nie… (tzw. […]

[…] że jeśli atak miałby być działaniem oficjalnym, to NSA i odpowiednie komórki FBI prowadzą działania raczej związane z exploitacją a nie paraliżem sieci. I przede wszystkim starają się robić to po cichu – bo tylko tak przeprowadzona operacja […]