14/11/2014

Wall Street Journal donosi, że amerykańska US Marshals Service lata nad miastami Cessnami, na których zamontowane są urządzenia imitujące pracę BTS-ów (tzw. dirtboxy). Ich zadaniem jest nie tylko lokalizacja konkretnych osób na ziemi, ale także przechwytywanie danych (podsłuchiwanie rozmów, zdjęć i połączeń internetowych).

IMSI Catchery to nic nowego, ale…

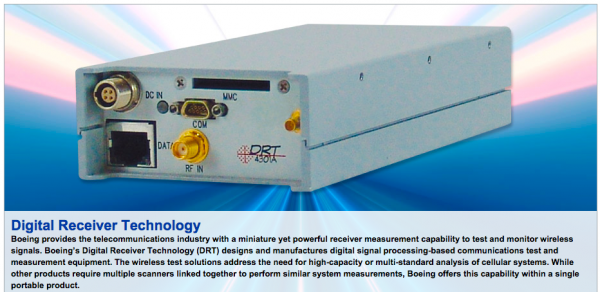

O ile namierzanie telefonów komórkowych nie jest nowym tematem i przez służby stosowane jest od dawna (także we współpracy z operatorami GSM), to latanie nad miastem z podwieszonym do samolotu urządzeniami DRT (ang. Digital Receiver Technology) produkcji Boeinga, które co do swoich możliwości przypominają klasyczne IMSI Catchery ma pewne zalety.

Przede wszystkim, monitoring sygnału z powietrza jest mniej narażony na zakłócenia (nie zasłaniają go budynki, drzewa, i inne przeszkody). Po drugie, latającym IMSI Catcherem można szybciej niż standardową “ręczną wersją walizkową” (czy też modelem zamontowanym w samochodzie) pokryć dużą przestrzeń i wyszukać konkretne urządzenie (z dokładnością do 3 metrów, jak twierdzi informator WSJ).

Niebawem zadania przejmą drony?

Według WSJ, amerykańskie służby stacjonują swoje samoloty “szpiegowskie” na 5 lotniskach. Głównym zadaniem latających BTS-ów jest namierzanie telefonów należących do “zbiegów” i “kryminalistów”.

Zapewne niebawem, do tego typu zadań dostosowane będą drony — mniej widoczne, tańsze i mogące zejść na niższe wysokości (co pewnie zwiększy dokładność pomiaru). Przypominamy więc, że dla Androida istnieje ciekawa aplikacja wykrywająca podpięcie do fałszywego BTS-a, a drony można przechwytywać, albo ogłupiać ich zdolność do lokalizacji.

PS. Podobno w trakcie marszu niepodległości 11 listopada, na jego trasie niektórzy mieli odebrać sygnał z fałszywych BTS-ów. Jeśli któremuś z naszych czytelników jest coś wiadomo na ten temat, zapraszamy do kontaktu (gwarantujemy anonimowość).

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Ciekawe czy na N9 jet aplikacja wykrywająca podpięcie do fałszywego BTS-a.

ciekawe czy na siemensa c25 jest.

Ciekawe czy na Nokię 3310 jest.

LUDZIE! Przestańcie używać crapu z systemem nie wspieranym (i co za tym idzie nie ŁATANYM) od bardzo dawna, jak chcecie być bezpieczni. Weźcie kupcie jakiegoś Samsunga z androidem a nie zostajecie na telefonie łatwiejszym do podsłuchania niż babcia z wadą słuchu.

>Samsunga

fuj! nie lubię jabłek.

im telefon starszy tym truniej go inwigilowac

@SuperTux,

z tego co wiem Maemo jest nadal rozwijane przez hobbystów, to raz…

Dwa: samsungi powiedziałbym, że są łatwiejsze do podsłuchania czy innego “złamania”.

No ale po co? Przecież mają online dostęp do danych operatorów. Dla dokładniejszej lokalizacji? Nie bardzo wierzę w te 3 m. biorąc pod uwagę że ten samolot jest w ciągłym ruchu.

Właśnie po to jest to smolot aby uniknąć odbijania sygnału od budynków. Jeżeli takich samolotów jest kilka + informacje od operatorów GSM to te 3 metry są jak najbardziej realne. Sam kiedyś byłem zainteresowany lokalizacją telefonu w mieście na podstawie lokalizacji punktów dostępowych. Mając informacje o konkretnym położeniu owych punktów oraz listę punktów z siłą sygnału do każdego z nich można się pokusić o obliczanie położenia telefonu. Problem własnie był tylko w tym, że w miastach sygnał jest często odbijany i zagluszany przez budynki, więc ostateczne wyniki mijały by się mniej lub bardziej z rzeczywistością. Noo ale gdyby punkty dostępowe były w samolotach.. i znając na bieżąco ich położenie… wtedy zamiast GPS ludzie mogli by bez problemu używać tego typu lokalizacji.

By dokładnie zlokalizować telefon przydałby się sygnał z co najmniej 2-3 BTSów. Tymczasem budynki mogą zasłaniać, a niektórzy sami mogą ekranować antenę i łączyć się tylko z jednym BTSem.

niemamimienia@

no więc właśnie – 1 bądź wiele samolotów, z wieloma przelotami nad obszarem poszukiwań, do tego informacje od operatorów GSM (z ich BTS’ów). W przypadku samolotów ściany nie będą raczej stanowiły problemu, no bo przecież sufit/dach będzie taki sam lub niewiele zmieniający się (biurowiec z wieloma pietrami).

Co do ustalania własnej lokalizacji telefonu za pomocą niego samego to łączenie się z BTS’ami to z tego co się orientuję i dobrze pamiętam nie jest to konieczne. Bo ponoć telefon wybiera jeden z wielu BTS’ów w których zasięgu się znajduje. Wybór następuje na podstawie np. siły sygnału. A więc już posiadanie informacji – listy – BTS’ów wraz z ich siłą sygnału daje wystarczającą informację do próby ustalania pozycji (oczywiście wraz ze znajomością położenia geograficznego tych BTS’ów).

Odbicia nie są przeszkodą przy lokalizowaniu telefonu, wręcz zaletą gdyż każdy z BTSów tworzy pewną mapę odbić, dzięki której zwiększa zasięg i jakość sygnału. Dokładnie tak, jak WiFi 802.11n. Jeśli posiada taką mapę to jest w stanie zlokalizować telefon w pojedynkę, wystarczą 3 dobre odbicia tego samego sygnału.

Problemem tutaj są raczej nie odbicia same w sobie, ale zasięg sam w sobie: wewnątrz budynków o masywnych ścianach lub na obszarach mniej pokrytych BTSami, gdzie lokalizacja jest trudna do określenia można podlecieć takim samolotem i znacząco zwiększyć dokładność takiej lokalizacji. I możliwość przemieszczania się takiego BTSa jest tutaj dodatkową zaletą: na obszarach niepokrytych zasięgiem wcale może on w pojedynkę dzięki temu lokalizować telefony.

Co do “alarmów” przy połączeniu z fałszywym BTSem: mają one sens, gdy BTS nie jest serwowany przez operatora, nie mają żadnego gdy rząd się z operatorem dogada i rządowy BTS będzie rozpoznawany jako prawidłowy BTS danego operatora.

Ten artykuł to bzdura dobra dla SuperExpresu albo Faktu.

Łącznie ze wspomnianymi 3 metrami. Ktoś zapomniał chyba o dwóch zerach. Bo dokładność metod lokalizacji w oparciu o analizę połączenia terminala mobilnego ze stacją bazową zaczyna się od granicy mniej więcej 300 metrów. Generalnie są 2 podstawowe metody:

1) polegająca na pomiarze mocy odbieranego przez terminal sygnału z najbliższych stacji bazowych

2) polegająca na pomiarze różnicy czasów propagacji sygnału z kilku stacji bazowych, co wymaga synchronizacji tych stacji.

Odpowiednio dokładne pomierzenie tego, zwłaszcza od strony nadajnika jest trudne.

Druga sprawa to kwestia instalacji czegokolwiek na samolocie. Dopóki nie mówimy o specyfikacji GSM-R (spotykanej w łączności kolejowej – dla kolei dużych prędkości) to klasyczny GSM słabo sobie radzi przy prędkościach terminala względem BTS większych niż 200-250 km/h.

Kcroot, nie wiem jak na Meego, na maemo (czyli nokii N900) od razu wywala stosowny komunikat. Poza tym wszystko mozna wyklepac i sprawdzic w terminalu.

Such a news , from AD2008 , just look at http://www.securityinfowatch.com/news/10496258/boeing-closes-purchase-of-drt

Wielbiciele teorii spiskowych będą teraz mieli używanie.

Pora kupić duuuży zapas folii aluminiowej :)

nie wielbię teorii spiskowych ale patrząc na dzisiejszy świat czasem mam ochotę zamówić sobie nie tyle rolkę folii co spory amelinowy bunkier

…tego nie pomalujesz!!

Aluminium nie ekranuje fal elektromagnetycznych

Nie prawda, testowałem na RTL-SDR. Ekranuje bardzo dobrze.

“Głównym zadaniem latających BTS-ów jest namierzanie telefonów należących do “zbiegów” i “kryminalistów”.” – jakimś dziwnym trafem namierzają wszystkie telefony, co sugeruje że wszyscy jesteśmy zbiegami lub kryminalistami

nie. szukaja zbiegow wsrod wszystkich. masz cos do ukrycia? jestes pedofilem albo terrorysta?

oczywiście że mam do ukrycia, w końcu pracuję i mam w umowie zapisy o bezpieczeństwie informacji

a gdyby to złodzieje puszczali te samoloty by podsłuchiwać rozmowy i dowiadywać się kto wyjeżdża na urlop by lokalizować domy do których można się bezpiecznie włamać, to też nic byś nie miał do ukrycia?

a gdyby wśród pracowników służb był pedofil i korzystał z tych danych by dowiedzieć się jakimi drogami twoje dzieci wracają do domu to też nic byś nie miał do ukrycia?

a gdyby te dane wpadły w ręce dzihadystów którzy selekcjonowaliby osoby jakie porwać i zabić to też nic nie miałbyś do ukrycia?

a gdyby twoja wścibska ciotka miała znajomego co ma kontakty w służbach i z takiego podsłuchu się dowiedziała że zadajesz się z dziewczyną z którą jest na wojennej ścieżce i dlatego uprzykrzyła jej życie, to też mówiłbyś że nie masz nic do ukrycia?

a gdybyś był milionerem a jakiś minister wpadł na pomysł by wykorzystać te informacje w książce by szantażować Ciebie jej wydaniem to tak samo byś mówił?

a gdyby tu było NAGLE przedszkole, w przyszłości…

gdyby było przedszkole znaczy ktoś by zrozumiał na jakim poziomie wykształcenia żyjemy, uczyć się trzeba całe życie

cesny brzmią jak ściema dla głąbów, skoro tym się chwalą to znaczy że i drony już dawno poszły do lamusa :)

Jeśli wykorzystają tą technologię do odnajdywania skradzionych aparatów – będzie jakiś plus z inwigilacji :)

Chyba aparatczyków :)

Autorze, wydaje mi się że porównywanie możliwości cyfrowego ODBIORNIKA do IMSI Catchera jest ogromnym błędem.

Zaletą odbiornika SDR jest możliwość monitorowania bardzo szerokiego pasma częstotliwości w celu bieżącej lub późniejszej analizy. Daje to ogromne możliwości, możemy to porównać do systemów nagrywających i analizujących ruch sieciowy we wszystkich warstwach.

Ale pisanie, że taki odbiornik ma możliwości imsi catchera, można porównać do twierdzenia że sniffer sieciowy służy do ataków mitm.

Nie ma plusów inwigacji. Jeżeli wolisz skradzioną prywatność od telefonu to współczuję.

Racja. Słynnego cytatu “kto poświęca wolność w imię bezpieczeństwa straci jedno i drugie” chyba nie trzeba przytaczać. Skądinąd najwyraźniej już mało kto się tym w ogóle przejmuje.

@Gosc: wolnosc != prywatnosc.

A prawo do prywatności nie jest jednym z fundamentów wolności?

Na szczęście i nieszczęście to Ameryka. Na nieszczęście, bo ludzie tak samo głupi jak w UE i mają to gdzieś, a na szczęście bo mogą legalnie posiadać broń i polować z ukrycia na takie “zabawki”.

A co do 11 listopada to wiem tylko, że Plus nie miał zasięgu przynajmniej przy palmie w stolicy, tak więc wiele nie pomogę

Hej! przypomniało mi się takie skanowanie budynku / obszaru i namierzanie delikwenta jest już znane od dawna! Przecież takie cuda uskuteczniał Batman za pomocą telefonu w jakimś tam biurowcu.

@dawciobiel zamknij dziub i nie pie….l głupot

tkk@

Jak masz coś do zarzucenia to poproszę o słowa konstruktywnej krytyki, a jak nie masz to leć odrabiać lekcje.

Przeanalizowałem firmware takiego IMSI catchera. Nic ciekawego IMHO.

A ja myślę, że wszyscy potentaci rynkowi m.in. Nokia, Microsoft itp. są wspierani przez rządy różnych krajów i współpracują z różnymi służbami specjalnymi. I tak przy zakupie nowego komputera czy też telefonu dostaje w gratisie (o którym niewiemy) chip umożliwiający inwigilowanie użytkowników danego przedmiotu.

Treść newsa sprzed wielu lat:

“Gregory Perry, który przed dziesięcioma laty pracował nad stosem IPSEC dla OpenBSD poinformował, że na zlecenie FBI umieszczał w systemie backdoory.

Informację tę Perry przekazał Theo de Raadtowi, kierującemu rozwojem systemu OpenBSD. W e-mailu napisał, że FBI posługując się nim oraz innymi pracownikami zarządzanej przez niego firmy NETSEC, umieściło wiele backdoorów w OpenBSD Crypto Framework. Dzięki nim możliwe miało być monitorowanie połączeń VPN. Perry zdecydował się skontaktować z de Raadtem gdyż przestała go obowiązywać umowa o poufności. W związku z tym zaleca przejrzenie kodu OpenBSD związanego z kryptografią pod kątem backdoorów, które mogły w nim pozostać po upływie dekady.

Theo de Raadt nie potwierdza na razie rewelacji Perry’ego ale zaleca dużą ostrożność gdyż stos IPSEC z OpenBSD został przeportowany do wielu innych systemów z racji, że był pierwszym dostępnym za darmo. Warto więc, aby deweloperzy korzystający z kodu zapożyczonego z OpenBSD, dokonali audytu pod kątem występowania furtek umożliwiających obejście szyfrowania.

W mailu Perry’ego wymieniony został Scott Lowe jako przykład opłacanego przez FBI propagatora OpenBSD. W związku z tym wypowiedziały się dwie osoby o tym imieniu i nazwisku. Scott Lowe z firmy EMC zaprzeczył jakoby kiedykolwiek pracował dla FBI. Poinformował też, że docenia OpenBSD i dlatego jest jego zwolennikiem. Zaprzeczył jednak aby pracował nad rozwojem tego systemu. Z kolei Scott Lowe z Westminster College również zaprzeczył aby pracował dla FBI. Stwierdził też, że nie używa OpenBSD i nie jest orędownikiem korzystania z tego systemu.

”

i jeszcze tutaj takie:

http://www.dobreprogramy.pl/10-lat-glupoty-FreeBSD-Tworca-OpenBSD-wysmial-obawy-przed-sprzetowymi-furtkami-NSA,News,51001.html

Slaby artykul, slabe tlumaczenie…

1) Dlaczego “operatorzy GSM”? A nie operatorzy 3G? Albo LTE? Szczegolnie, ze to w miescie i z pewnocia GSM jest w mniejszosci. W oryginale nie ma takich bledow.

2) Nie jestem przekonany, ze z samolotu jest latwiej kogos namierzyc. Trzeba by bylo latac nad telefonem. Cessna na zdjeciu ma srednia predkosc 200km/h. Wiec najefektywniej obiekt poruszal sie z ta sama predkoscia. A jesli to pieszy albo nie wariat drogowy to taki samolot musi krazyc co zwieksza ryzyko zgubienia.

3) A co jesli obiekt jest w biurze, metrze, centrum handlowym? Lepiej (i taniej!) jest uzyskac dane operatora, bo gesto zaludnione obszary maja swoje male komorki.

4) Telefon w stanie spoczynku nie laczy sie z siecia za czesto. Wiec co z tego, ze taka lewa antena (nawet na samolocie) jest w poblizu, skoro telefonu nie ma potrzeby polaczenia?

5) Telefon podlaczy sie do anteny, ktora ma najmocniejszy sygnal. A to znaczy, ze taki samolot musi miec mocny generator pradu.

6) Czestotliwosci dla telefoni jest szczelnie wypelniona (rozne kanaly dla LTE + 3G + GSM) x liczba operatorow. To albo taki lipny BTS albo korzysta z dedykowanej czestotliwosci (czyli wystarczy sprawdzic na jakiej czestotliwosci sie laczymy, zeby miec pewnosc czy nas podsluchuja) albo korzystaja z czestotliwosci operatorow, ale to zakloci prace wszystkich telefonow ze w ogole w tym obszarze nie da sie korzystac z sieci i to nie tylko stary operatorow, ale rowniez znak, ze moga podsluchowac.

Mozna prosic redakcje o zapewnienie jakies merytorycznej opieki nad tematami telefonii? Bo poki co wiekszosc postow z tego obszaru jest na poziomie faktoidalnych teorii spiskowych.

[…] już wiele razy. Urządzenia te są głównie wykorzystywane przez służby specjalne w celu identyfikacji i namierzania konkretnej osoby (tryb pasywny) bądź podsłuchiwania (albo modyfikowania) połączeń z jej telefonu komórkowego; […]