14/4/2016

Tydzień temu, jako pierwsi poinformowaliśmy o włamaniu na strony KOD-u i przejęciu skrzynki e-mail Mateusza Kijowskiego. Wedle przytoczonych w artykule wypowiedzi włamywacza “ubera”, zawartość skrzynki miała niebawem pojawić się w internecie, chyba, że Mateusz Kijowski “przeprosi PiS”. Przeprosin nie było i dziś wykradzione wiadomości pojawiły się w internecie…

Podmienione strony…

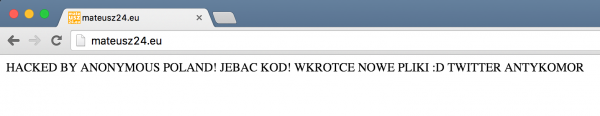

Zacznijmy od ponownie (tj. już po raz 3) podmienionych dziś stron KOD-u:

…i prywatnej strony Mateusza Kijowskiego (znajdującej się na tym samym serwerze co strona KOD-u)

Uber musiał więc sobie zostawić backdoora po poprzednim włamaniu i najwyraźniej osoba, która administruje serwerem go przeoczyła… Jeśli i teraz, podczas sprzątania go przeoczy, to pewnie niebawem będzie i 4 podmiana…

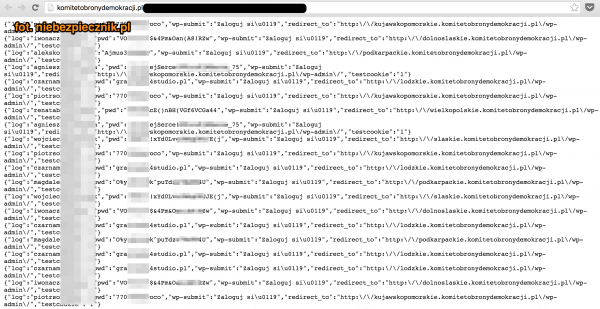

Co ciekawe, jak informuje nas jeden z czytelników, hasła użytkowników strony Komitetu Obrony Demokracji mógł pobrać w zasadzie każdy — log je zawierający znajduje się bowiem w głębokim ukryciu:

Oprócz podmienionych stron, opublikowano maile Kijowskiego

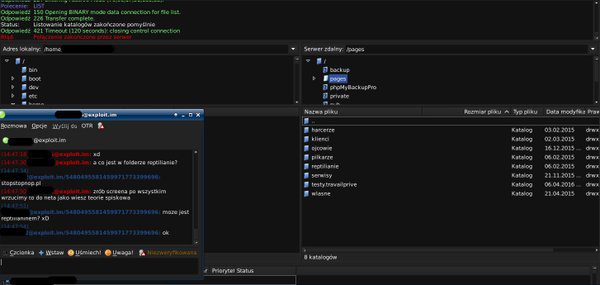

Jeden ze screenshotów zawierający podgląd katalogów na dysku komputera rzekomo należącego do Kijowskiego

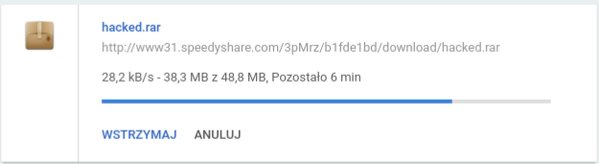

Link do dumpu danych pojawił się na Twitterze, na koncie CyberrXyn (obecnie skasowane). Nikogo z naszej redakcji nie było online w trakcie publikacji linku do dumpu, a próba jego pobrania po 2 godzinach nie była możliwa. Obecnie serwis speedyshare twierdzi, że plik nie istnieje — choć jeśli wierzyć niektórym, dało się go pobrać:

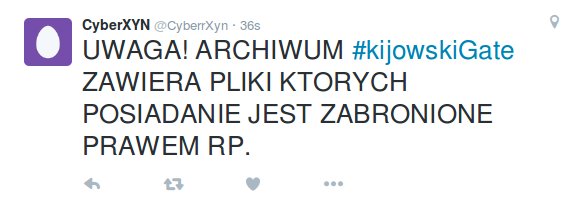

CyberrXyn, zanim skasował swoje konto, stwierdził, że archiwum zawiera dane których posiadanie jest niezgodne z polskim prawem (niektóre z serwisów — paradoksalnie, przyznające jednak, że same nie pobrały archiwum — sugerują, że jest to dziecięca pornografia):

Nikt jednak nie pokazał ani jednego zdjęcia, które w jakikolwiek sposób wiązałoby Mateusza Kijowskiego z jakimkolwiek przestępstwem lub czynem zabronionym. Brak też jakichkolwiek dowodów na to, że materiały te faktycznie pochodzą z komputera Kijowskiego.

Nam i stającym w obronie Kijowskiego sympatykom KOD-u możecie oczywiście nie wierzyć, ale jest jeszcze jedna dziura w całym. Sam włamywacz twierdzi, że nie znalazł takich treści na skrzynce Kijowskiego…

Nie wszystko w wycieku może być prawdziwe

Jak udało nam się dowiedzieć, “uber” który włamał się na skrzynkę e-mail Kijowskiego, zaprzecza, że zawierała ona treści pedofilskie. Ale po chwili dodaje, że nie tylko on zhackował Kijowskiego. Był jeszcze ktoś, a w upublicznionym wycieku (kilkudziesięciomegowe archiwum RAR) poza e-mailami znajdować mają się takżę pliki z dysku twardego komputera rzekomo należącego do Kijowskiego. Tak ich pochodzenie tłumaczy uber, którego zapytaliśmy o to e-mailowo (włamywacz wciąż kontroluje on jedną ze zhackowanych skrzynek pocztowych, którą wykorzystywał do kontaktu z nami).

Czesc wycieku nasza

Natomiast kategorycznie zaprzeczam

NIE WSTAWIALEM TAM NIGDZIE PORNOGRAFIIPolaczyl to AntyKOmor a materialy z pornografia dostal od 2 hakera ktory

od grudnia mial jego sprzet i ojebal mu konto bankoweNAPISZCIE W ARTYKULE ZE NIE JA PODRZUCILEM DZIECIECE PORNO !!!

MOJ BYL TYLKO DEFACE

Potwierdzamy, że we wcześniejszych rozmowach na temat zawartości skrzynki pocztowej Kijowskiego, uber żałował, że nie ma w nich niczego sensacyjnego (wprost też wspomniał o braku nagich i kompromitujących zdjęć).

Nie mamy kontaktu z drugim włamywaczem. Nie wiemy czy rzeczywiście istnieje, czy może ktoś, kto przygotowywał archiwum do publikacji postanowił podłożyć Kijowskiemu “świnię”, niejako rozczarowany tym, że w zhackowanej przez ubera skrzynce nie znajdowało się wystarczająco dużo “pikantnych” materiałów, którymi możnaby ośmieszyć lidera KOD-u.

Podsumowując, część z informacji w paczce jest prawdziwa i pochodzi ze skrzynki matematy@wp.pl należącej do Kijowskiego. Dane te wykradł Uber. Tam nie było niczego kompromitującego. CyberrXyn, który opublikował dzisiejszy dump, zawarł w nim nie tylko dane wykradzione przez Ubera, ale “coś jeszcze”. Nie wiemy, kto mu to podrzucił, ani czy plki te faktycznie pochodzą z komputera Kijowskiego. Dowodów brak.

PS. Z wypowiedzi ubera zaciekawił nas jednak najbardziej 2 akapit, mówiący o tym, jakoby Kijowskiemu ktoś okradł konto bankowe. Weryfikujemy sprawę i w przypadku pozyskania nowych informacji, zaktualizujemy ten artykuł.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Widzę, że nie tylko ja jeszcze “w pracy”.

Odnośnie materiałów z pornografią i innymi tego typu rzeczami, to mi się wydaje, że bzdura totalna. Ot ktoś zniechęcony szuka na siłę sensacji w miejscu gdzie jej nie ma.

Nie rozumiem tego… Uber ostatnio mówił, że przygotowuje “coś wielkiego”. Czy to nie jest jakaś prowokacja ze strony ubera?

Może on, a może nie on. Dwie teorie spiskowe dziejów:

1. Uber to wstawił, by skompromitować KOD, później jednak poszedł po rozum do głowy, chciał usunąć, bo wiedział, że to zbytnie przegięcie jest, ale niestety paczka poszła w świat i mamy co mamy.

2. Szefu KOD-u sam wstawił sobie tę paczkę, celowo, na wypadek gdyby miały wyjść inne materiały. A tak w ten sposób może wyprzeć się absolutnie wszystkiego, zwalając winę na hakerów i zły los, który to karze tego niewinnego człowieka.

3. Inny gość też się włamał, którzy podrzucił paczkę, by skompromitować gościa.

Osobiście stawiam na wersję pierwszą.

Na moje to zabieg typu: obrzućmy gościa gównem, może się coś przyczepi, a smród na pewno pozostanie.

Opcja 2 na Twojej liście to totalna bzdura.

Jeżeli ktoś zadziera z wszechwładnym rządem, który ma wszelkie narzędzia, żeby go udupić to porzucanie “samemu sobie” kompromitujących materiałów to jak wkłądanie w czyjąś rękę naładowanego pistoletu.

@Kentucky 2016.04.14 06:24

Ciekawe. To co Ty nazywasz “spiskową teorią dziejów”, w pracy prokuratorów, sądów, policji itp. jest zwykłym działaniem operacyjnym. Jednak, gdy sprawę próbuje rozpracować zwykły obywatel, wszelkie jego działania, podejrzenia, sprowadzają się do retoryki paranoiczno-spiskowej.

Uważasz, że tylko władzy nie wstyd coś podejrzewać?

C.Bolek możliwe, ale ja to jeszcze widzę tak, by właśnie wstawić rzeczy tak absurdalne jak to tylko możliwe, wtedy wszyscy to oleją, ale sam w to nie wierzę za bardzo, ot dałem jako opcję.

Kari po prostu użyłem niefortunnego zwrotu. tam raczej powinno być trzy różne scenariusze? Nie mam pojęcia jak jest, ale w polityce wszystkie sztuczki są dozwolone, więc…

Co do Komitetu Obrony Demokracji (KOD) dokładnie tydzień temu na antenie TVN ukazął się reportaż o jego twórcy Mateuszu Kijowskim.

http://www.tvn24.pl/…acz,602984.html

Są tam nawet zdjęcia z dzieciństwa, działalność jako społecznika, bezrobotny informatyk.

Wg danych z KRS-u w latach 2002-2015 był członkiem rady nadzorczej jednej ze spółek PZU. Obecnie spółka ta nazywa się PZU Centrum Operacji S.A. (KRS 43026). Ciekawe w jakich okolicznościach rozstał się on z radą nadzorczą tej spółki?!

Kijowski jest także Prezesem zarządu spółki MKM-Studio Sp. z o.o. (KRS 509471; NIP 5342497041) – jak to ma się do stwierdzenia, że jest bezrobotny?

Strona KOD obecnie należy do innej firmy żony Kijowskiego (NIP 7181172090 – działalność gospodarcza CEIDG – MKM Magdalena Kijowska)

Noooo…. a mówi,że nie ma kasy. Tak… to na działalność (polit)gospodarczą by miał… Ciekawe kto go dofinansowuje… W wywiadzie z Ireną Lasotą na rp mówił

” Pieniądze nie są najważniejsze – powiedział. – Nie chcemy żadnych pieniędzy z zewnątrz. Zbieramy pieniądze tylko wśród swoich zwolenników i w pełni nam to wystarcza. Ważny jest ruch oddolny i entuzjazm.”

A czy pieniądze od zwolenników nie są przypadkiem pieniędzmi zewnątrz?

Czyli jednak ma kasę na alimenty, którą skrzętnie chowa przed sądem wykorzystując luki prawne.

Bycie prezesem zarządu sp. z o.o. nie oznacza, że ma się kasę. Prezes może pracować za darmo i nie jest zatrudniany na etat. Co do dochodów: trzeba byłoby sprawdzić sprawozdania finansowe tego podmiotu. Może być i tak, że spółka nic nie robi, tylko istnieje.

Akurat mówienie o MKM jako spółce i prezesach zarządu to tak jakby mówić o CEO sklepu warzywnego. Przecież nawet w KRS jest wpisane, że to jest zwykły serwis komputerowy (składanie komputerów, porady informatyczne itd.). Kokosów z tego raczej nie ma, bo to nawet w Warszawie się nie mieści.

Z tego co mi wiadomo KOD jest sponsorowany przez Fundacje Batorego, a tej założycielem Jest George Soros.

Zresztą Soros jako jeden z pierwszych obok Shultza podniósł głowę z krytyką dla obecnych poczynań rządu.

Wystarczy poczytać o historii Sorosa i jego wkładu dla świata, by zobaczyć czym się zajmuje i jakie są faktyczne intencje gościa, a wiadomo, jak myśli głowa – w tym kierunku idzie reszta organizacji nad którymi ma władzę.

Moim zdaniem, jak zawsze wzniosłe idee są przykrywką dla faktycznych interesów. Ot nie podoba mi się próba obciążenia czymkolwiek banków, taka dojna, posłuszna krowa, a tu nagle podnosi głowę… wiadomo jaką reakcję to wywoła.

Przykre to jest o tyle, że z jednej strony jest pasorzyt zewnętrzny który chce nas drenować, pod przykrywką demokracji, a z drugiej pasorzyt wewnętrzny, który tak samo chce nas wykorzystywać, tylko pod przykrywką patriotyzmu.

slabo zabezpieczony serwer … postawic przed nim Fortineta DDoS protect; F5 loadbalanceri Fortigate zastosowac filtracje ruchu wg OSI Layer 2-7 wlacznie z inspekcja ruchu SSL/TLS i i atak mozna odciac w 80% niestety sprzetowa ochrona + aktualizacje i wsparcie tego $$$ ale nie byloby chetnych na tododatkowo aktualizacja softu ktory jest na serwerze i wszystkich aplikacji co tez ryzyko przytnie o 60% wtedy zostanie blad ludzki i problemy z haslami czyli zmiana hasel …. + walidacja kodow zrodlowych strony z przepisaniem strony w nowy format np php5 :)

Widzę, że kolega lubi klocki. Oczywiście można zaufać firewallom czy innym zabezpieczeniom, ale w sumie to tutaj wektorem ataku była jakaś publiczna skrzynka e-mail i debilizm “wielkiego informatyka”. Po drugie, Fortinet to dno, po trzecie jeśli już idzie o F5, to wpierw zainwestowałbym w moduł ASM natomiast loadbalancing w dzisiejszych czasach to głębszy temat, raczej bym sobie odpuścił LTM w tym konkretnym przypadku, a zainwestował w jakieś CloudFlare.

Tak, tak. Widzę tych pseudo hakerów, to mi ręce opadają…. W dodatku nazywają się Anonymous Polska? Chyba gimbaza Polska. Po złapaniu niejeden popłakałby się i obciągnął komendantowi.

Kijowski ma rację – jest to prowokacja. KODu

a ja sie zastanawiam co jeśli faktycznie te zdjęcia są z kompa Kijowskiego tylko nikt w tak absurdalny zarzut nie chce uwierzyć

Tu chyba wszystko wyjaśnione KTO?

http://www.michalkiewicz.pl/tekst.php?tekst=3622

A może uber przestraszył się, że bardziej niż za włam beknie za rozpowszechnianie pornografii dziecięcej i dlatego wyparł się tej części mimo iż być może faktycznie ona tam była?

“wystarczająco dużo “pikantnych” materiałów, którymi możnaby ośmieszyć lidera KOD-u.”

Nie “ośmieszyć” tylko zniszczyć – do DUŻA różnica. Zwłaszcza, że “odbita” prokuratura chętnie się rzuci na wszelkie kompromitujące materiały a wątpliwości nie będą tłumaczone na korzyść oskarżonego :-(

A jak uber pojedzie na Białoruś? To co mu postawią?

Ciekawe, czy osoby, które tę paczkę pobrały powinny się czegoś obawiać.

Zawód informatyk, 8 tys. na łapę, lider ruchu obywatelskiego a nie potrafi zadbać o swoje poletko, to jak on chce tę demokrację ratować?

mnie tam wiecej rzeczy zle pachnie. konto pocztowe na wp … i on jest tam wciaz “włamany” kiedy de facto sprawa konczy sie na zmienia hasla i ewentualnych filtrów pozwalajacych na przesylanie maili via konto kijowksiego.

Swoją drogą oglądaliście nagłówki tych maili co do Was przychodzą?

ok na WP został backdoor, to rozumiem mogło zostać jesli te wszystkie strony KODu oni sobie sami administrują. Ale kim by trzeba byc zeby nie potrafic jednym formatem wyczyscic komputera prywatnego, czy zmiana hasła i konfiguracji skrzynbki mailowej.

A może pan Kijowski i KOD sam nakreca aferę?

“format komputera” absolutnie nie załatwia problemu bo większość ludzi nie ma pojęcia jak to dobrze zrobić w sytuacji kompromitacji systemu. .

Pomijam że wiele osób radośnie “odwirusowuje komputery” ale wielu “informatyków” robiąc format nie robi tego z założeniem że system był skompromitowany i że trzeba pomyśleć nad tematem.

Widziałem wiele zainfekowanych komputerów pomimo że wyszły świeżo z rąk “fachowca”

A mówimy o włamywaczu więc należy założyć że to nie infekcja a coś trudniejszego w identyfikacji.

Pamietajcie ze to sa “hackerzy” co nie potrafia wyjść z vima! Nie jakies połączone siły NSA i CIA tylko zwykle script kiddie

A może oni po prostu przez ten cały czas od tylu lat korzystają z VIMa… ;>

Proszę o wyjaśnienie skąd te logi z serwera, w których hasła są czarno na białym, i informację jak się przed tym zabezpieczyć…!

W jakich sytuacjach i czemu w ogóle coś takiego jest generowane? Domyślam się, że dostęp do nich mają administratorzy serwerów — co w tym przypadku one robią w jakimś dostępnym z zewnątrz katalogu na jednej ze stron wordpressowych postawionych na serwerze?

Jedyne co w tej chwili mi przychodzi do głowy to logi z mod_security, ale nie sądzę żeby ktoś kto wie o istnieniu mod_security był tak głupi żeby trzymać je w tak głębokim ukryciu :)

W Wordpresie temat RESTa ostatnio popularny, to chłopaki pracują. Patrz jaki ładny JSON już przygotowali. Szkoda, że na produkcji.

@Kamil dzięki za odpowiedź. Większość komentujących widzę zajęła się poglądami politycznymi ofiary włamu, a dla mnie te logi są w tym najbardziej niepokojące.

Drogi Niebezpieczniku! Ja rozumiem, że Wasz priorytet to IT, bezpieczeństwo, treść przede wszystkim i tak dalej, a forma na II miejscu. Ale weźcie się proszę porządniej za korektę tekstów. 2 błędy w jednym akapicie?

“poza e-mailami znajdować mają się takżę pliki z dysku twardego komputera rzekomo należącego do Kijowskiego. Tak ich pochodzenie tłumaczy uber, którego zapytaliśmy o to e-mailowo (włamywacz wciąż kontroluje on jedną ze zhackowanych skrzynek pocztowych”

Wydaje mi się że nie było żadnego ‘drugiego hakera’, jak to sprawozdaje sam wielki Uber. Raczej on sam może nie do końca dumny z formy jaką próbuje skompromitować Kijowskiego, nie chce być wzięty za jedynego autora ataku. Wcześniej dawał zrzut z czatu gdzie z “kumplem” wspólnie przeprowadzali poprzedni atak. Kumpel pewnie istnieje, ale “drugi haker” to już próba dezinformacji i zrzucenia odpowiedzialności. Że akurat też ktoś inny mu nieznany w tym samym czasie hakował Kijowskiego- ciekawostka. Kijowski może tytanem informatyki nie jest, ale któż by trzymał dziecięce pornole na dysku czy poczcie wp, podczas gdzy wcześniej już stał się ofiarą ataku hakerskiego? Chyba ostatnim baranem nie jest. Bez względu na poglądy polityczne od lewa do prawa, uważam że takie próby niszcznia ludzi to bardzo niegodziwa rzecz.

Czy nie jest ostatnim baranem?

Zastanów się chwilę.

Cały KOD to swego rodzaju ciekawa manipulacja.

To nie jest ruch oddolny społeczny. Nigdy nie był. Tam się kupy nie trzyma wiele rzeczy.

Ludzie działający w kodzie zostali wmanipulowani w pewną grę. Tak naprawdę coraz więcej osób się im wykrusza i zazwyczaj z gorzkimi słowami.

Lider to typowy polski bezrobotny.. Prezes spółki córki pzu :D

Pomijamy PZPN i kilka innych drobiazgów…

Cóż wygląda że robi z innych baranów ale czy nim nie jest?

Podobno KOD to społecznicy wysoko szkoleni ludzie na poziomie i po studiach…

A ile razy im już stronę podmieniono?

A sama storna naszego bohatera?

Nie ma tam informatyków z znajomością tematu bezpieczeństwa?

Cóż czyżby tacy nie dali sie wkręcić w tą szopkę?

Aż się wierzyć nie chce.

Przekaz z strony naszego bohatera też nie jest jasny i czytelny.

NO ale przejdźmy do pana K.

” kilka dni temu włamano się na moją starą nieużywaną skrzynkę mailową. Została ona przez hakerów przejęta, następnie za jej pomocą próbowano się włamać na pozostałe konta oraz stronę internetową KOD-u. Od dawna z tej skrzynki nie korzystam, wszystko co się w niej znajduje to najwyżej spam, jak w każdej od dawna nie używanej skrzynce. Za pomocą tej skrzynki uzyskali dostęp do plików tworzących nasze strony internetowe, pościągali z nich dane oraz dodali własne obrzydliwości,”

To cytat oświadczenia K podanego w Newsweeku.

Kupy się to nie trzyma!

Strona kodu istnieje od niedawna skrzynka miała być dawno nieużywana to jak miała posłużyć do ataku? Jestem ciekaw jak….

K jest podobno informatykiem… Czy wiedząc ze mieli włamanie nie powinni czegokolwiek zrobić?

To chyba odpowiedź na nasze pytanie.

No chyba że mu to na rękę… I zachwalę usłyszymy że to PiS.

Jeśli chodzi o wyciek…

Pozostaje mieć nadzieję ze prokuratura zajmie komputer pana K.

Spróbuje dokonać odzysku danych z pustej przestrzeni i nie znajdzie tam samych zer….

Patrząc na działania ubera które wielu tu do gimnazjum porównują…

Powiem że poziom działania pana K. jest niemal kalką tych ubera.

I jest to co najmniej rażące

Warto się mocno zastanowić kto tu kogo w co wkręca….

“Powiem że poziom działania pana K. jest niemal kalką tych ubera.” @ Krzysztof Kozłowski – nie no – nie komplementuj nam tu pana K.

“K jest podobno informatykiem… ” – to że ktoś zrobił np. takie studia jeszcze o niczym nie świadczy. Jedni z uczelni wyższej wynoszą wiedzę,a inni to poza alkoholizmem nic nie wynieśli bo ich doktorzy i asystenci trochę jednak pilnowali ;)

Znalezienie Pracy to jeszcze inna kwestia. Bezrobotni u nas należą do 2 kategorii: 1. Cwaniacy którzy starają się orżnąć państwo. 2. Takie sieroty jak ja co nie potrafą się sprzedać na żadnej rozmowie kwalifikacyjnej ani nie wiedzą gdzie pójść i pytać, ewentualnie mieszkają w miejscu gdzie psy tyłkami szczekają,a umowa o pracę na minimalną to synonim dobrej kariery.

To co wyciekło o Panu K. raczej nie sugeruje by był jak ja przypadkiem nr. 2…

Tak sobie myślę: diabli wiedzą,czy nie jestem lepszym “informatykiem” od tego Pana K…

http://www.tvp.info/22988121/kto-grozi-liderowi-komitetu-obrony-demokracji-kijowski-poprosil-o-ochrone-policja-wszczela-postepowanie

o to chodzi kochani to ten gosc

Pseudohakerzy popierający oszustów, z gimnazjum (“ktoś umie obsługiwać vim?”).

A żeby Kijowski trzymał coś, co może go skompromitować na takim koncie…

Oceniasz umiejętności i wiek hackerów wg znajomości obsługi vim? :)

To przecież dobrze o nich świadczy, że wolą nano od vim.

Gimnazjalistami też zapewne nie są. Gdyby jednak byli, to pierwszy ustawiłbym się w kolejce, żeby ich w przyszłości zatrudnić.

Parę razy widziałem w CV wpisaną umiejętność obsługi VIMa ;)

Jeśli jakiś administrator to wpisuje w CV znaczy że nie należy go zatrudniać ale wielu naprawdę uważa ze to wiedza tajemna która otwiera każde drzwi ;)

@Krzysztof Kozłowski 2016.04.16 21:35

Również widziałem sporo takich CV.

Nie odrzucaliśmy tych geniuszy a priori (mogli przecież np. pisać CV po kielichu), ale i tak nie byli w stanie przejść dalej.

Wracając do meritum: obecność w zasobach pana K. katalogu o nazwie “reptilianie” spowodowała, że się zakrztusiłem ze śmiechu. To jeszcze lepsze od znajomości obsługi vim w CV. :)

@Uwolnić BSD wrzuć sobie to w google i daj grafikę ;)

To może dużo wyjaśniać ;D

Kto wie kto wie… może to rzeczywiste jakieś gady :D

@Krzysztof Kozłowski 2016.04.18 10:08

Lepsze gady niż gadziny. Te pierwsze bywają sympatyczne, te drugie nie.

Zwróciłeś uwagę na wiernopoddańczy list otwarty M. Kijowskiego do Palikota, który odnalazła w sieci Redakcja? Przy pomocy Wayback Machine i podobnych narzędzi można łatwo znaleźć więcej zdumiewających publicznych deklaracji pana KOD-a. Wyłania się z nich naiwna i żałosna postać, od lat za wszelką cenę szukająca sławy i akceptacji. Możliwe, że działania rzekomych hackerów cieszą pana K. z uwagi na rozgłos. :)

Po Karachanie kraza dwie wersje paczki z emailami ze skrzynki Kijowskiego – jedna z pornografia, druga bez. Anonki twierdza, ze ta “dziecieca pornografia” jest w gruncie rzeczy towarem dosc, powiedzmy, “lagodnym”, na zdjeciach dzieci jedynie pozuja, nie uczestniczac w zadnych czynnosciach seksualnych (pisze na podstawie relacji anonkow). Obie wersje “dumpu ze skrzynki Kijowskiego” zostaly wgrane na mega.co.nz wiec pewnie dlugo stamtad nie znikna, jesli w ogole. Sa tam miedzy innymi PDF-y z zapisem zeznan Kijowskiego w sprawach sadowych.

Dziwi słabe zabezpieczenie przez Pana KOD-a swoich krytycznych zasobów dzięki, którym dzisiaj można w ogóle myśleć o działalności społecznej (www, e-mail).

Na miejscu pana Kijowskiego, przeniósł bym swoją pocztę na jakiś zagraniczny serwer, skonfigurował 2fa i tam też wykupił usługę hostingową. Dla człowieka co z metra w NY bawi się swoim blogiem to powinien być banał. Poza tym, podstawa to kryptografia – wszędzie! Nie po to by coś ukrywać ale by utrudnić podstawianie lewych plików. Pan zbyszek i jego pazie to nie NSA i nie będzie mógł tak łatwo podrzucić zdjęć gołych dzieci na zaszyfrowany dysk/telefon opozycjonisty. Inaczej pan Kijowski przejdzie do historii jako pedofil. Jeśli koleś jeszcze tego nie robi to jest durniem i tyle.

A co powiecie o hasłach? Użycie emaila jako hasła to już niezły hit. Niektóre całkiem całkiem. Mnie najbardziej spodobało się M!ejSerce!P@trz@jWSerce

A ty roberciku to skad te haselka masz ? Tak z czystej ciekawosci oczywiscie ;)

NIE wrzucalem zadnej prnografi! Bez przesady. Upublicznilem co upublicznilem ale wrabiac to ja nie bede.

Tia wtopa, po pierwszym poszedł szantaż, tera się cykasz bo ip gdzieś zostało widoczne, boisz się, to widać, gratz, a hakierowanie zostaw hakierom i nie odpisuj mi że miałeś vpny, vpsy i takie tam, bo trza było się uczyć crackować wifi, widać że hakier jesteś od podsyłania syfu na kompy, max możliwości gz btw kod mam gdzieś ale najpierw beke miałem a tera się gość broni, ślady zostały? strach przed identem? Coś Ty na TR robił?

Było się bawić w politykę i się tym jeszcze chwalić ?

Z dedykacją dla ciebie @uber: (już niebawem): “[…] Czarny czarny chleb i czarna kawa, opętani samotnością , myślą swą szukają szczęścia które zwie się wolnością […]” :D

“Przeprosi PiS” – niby za co i jakim cudem ? Prawda jest taka,że akurat PO i jej POchodne to w gruncie rzeczy powinny swoich nazbyt pilnych uczniów z PiS pozwać za plagiatowanie ich metod – czego oczywiście nie zrobią. A szkoda.Poziom polityków i ich sporów to poziom małp obrzucających się g000vvnem. Nigdy nie wiesz czy ta małpa ci krzywdy nie zrobi,a interesy z nimi też są ryzykowne – bo g000vvno może polecieć w twoją stronę w każdej chwili,jak byś rozgarnięty i profesjonalny nie był.

Twierdziłeś,że niby jesteś jakimś drobnym cwaniaczkiem z TorRepublic. Jeśli by tak było dziwne,że jeszcze cię Policja nie dorwała – naprawdę rozumek ci szwankuje na tyle by nie potrafić pojąć,że w przypadku takich jak ty starać się o (wątpliwą) sławę to przepis na bilet w jedną stronę do ZK ? A może po prostu w tak niecodzienny sposób aplikujesz do ABW licząc że ktoś z PiS postara się by cię tam przyjęto ? ;)

Czytaj artykuł synu, on pisał że nic ciekawego nie znalazł tam i był zawiedziony.

Krzysztof Kozłowski- sorry mon ami ale debata między pis i kod fanboyami do niczego nie zmierza. Mogę sobie kogoś nie lubieć, ale nie życzę żadnej z nielubianych mi na scenie politycznej osób, by została podle pomówiona. Poczytaj sobie jak komuna niszczyła ludzi fałszywymi artykułami w gazetach- przykładów można wymieniać w nieskończoność. A dziś młodzież jest taka antykomunistyczna

Oczywiście że nie zmierza szczególnie że jest to forma mamienia społeczeństwa.

Obie strony grają i tak naprawdę nie wiemy jakie nimi kierują pobudki dla tego w tą grę grać nie należy.

Oczywiście że pomawianie kogoś jest najwyższą formą sk…. i za to powinno się wieszać.

Ale z drugiej strony ciekawym jest że włamania były i nie zostały zgłoszone już dawno…

Dziwne jest to bardzo bo organizacja taka jak KOD powinna to zrobić.

No chyba że im to nie na rękę jest z różnych powodów albo żyją w matrixie czy oparach absurdu jak kto woli.

Jak komuna niszczyła ludzi to ja wiem…

Ale też jest faktem że byli ludzie których niszczyć nie mogła tak jak innych…

Wielu z tych co to niby byli niszczeni “fałszywymi” informacjami po prostu nie byli święci a komuna… No brała ich poniżej pasa i trzymała bo mogła.

To jak z Wałęsą… Komuna go zniszczyła…

Wszyscy kłamią wszyscy plują…

Ale od kilkudziesięciu lat ludzie Z JEGO OTOCZENIA zasłużeni dla polski pytali go o to czemu kłamie.

Ale jest szansa że za kilka lat wszyscy zapomną…

Zastanów się czemu są ludzie którzy walczyli z komuną ich nie udało się zniszczyć i są tacy których się dyskredytowało kochanką albo inną świnią.

I tu dochodzimy do aspektów bezpieczeństwa.

Bo jeśli ktoś ma coś za pazurkami to ma olbrzymią lukę w bezpieczeństwie.

Czy nasz bohater zgłosił pierwsze włamanie na policję?

Czy i jeśli to czemu KOD nie zgłosił włamań?

Czy ktoś podłożył świnię? A może świnia tam już leżała?

To są pytania z punktu widzenia tematyki bezpieczeństwa bardzo istotne.

Atak zdarzyć się może. Błędy w zabezpieczeniach też. Ale co jest przyczyną wielokrotnego udanego ataku? Tylko indolencja czy coś więcej?

Bezpieczeństwo informatyczne to zabezpieczenia ale i reagowanie na włamania.

Wiem jak reagują ludzie uczciwi nie mający nic do ukrycia. Po 2h policja ma pozabezpieczane wszystkie dyski.

Wiem też jak reagują ludzie z czymś pod paznokciami… Boją się zgłaszania czekają na zbawienie zwlekają…. czyszczą.

Czy te materiały które są w sieci to świnia czy fakt?

Trudno powiedzieć ale szanse na dowiedzenie się przez nas są niemal zerowe.

Dostaniemy tylko ściek medialnej wersji wydarzeń.

W zasadzie nie jest istotne co na tym dysku było.

Już zaczynają się “analizy” porno… Najbardziej mnie rozbawiło że zdjęcia były jednego rozmiaru i zostały utworzone z jedna datą więc są podłożone…

:D No jest taka opcja… Choć równie dobrze to może być cache jakiejś przeglądarki…

I to jest najsmutniejsze ze na większość naszych polityków i osłów ktoś coś ma…

A jak nie ma to się mu za jakiś czas włamie do kompa i mieć będzie.

Oczywiście jak coś wycieka ludzie się dzielą na wierzących niewierzących…

Obrońców zaklinających rzeczywistość i atakujących bez zastanowienia.

To jest najsłabszy punkt każdego systemu zabezpieczeń.

Kochanka kochanek dziwne preferencje seksualne jednego z użytkowników jakiegoś systemu potrafią kapitalnie rozwalić najlepsze zabezpieczenia.

Kijowski niech wyniesie hosting po za Polskę to włamań nie będzie miał

Mam pytanie, do redakcji niebezpiecznika : dlaczego wycięto w całości mój komentarz w którym pytałem o prawdę dot. p. ijoskiego ? Nie obaziłem ani jego ani nikogo w tym tekście a jedynie zadałem nurtujące wielu Polaków pytanie. Powołuję się na dobrze znane mam nadzieję )również redakcji prawo prasowe – korzystam jedynie z przysługującego mi prawa do wyrażania o pinii w sposób nieskrępowany o ile nie narusza ono dóbr osobistych i nie stoi w sprzeczności z prawem . Więc chciałbym się dowiedzieć , czy tym skasowaniem mojego tekstu – tym samym Redakcja Stawia się po konkretnej stronie – w tymdyskusie politycznym jaki obserwujemy od pewnego czasu ? Proszę o WYRAŹNĄ i rzeczową odpowiedź.

markooff