4/6/2014

Zespół bezpieczeństwa Google udostępnił dodatek “End-to-end” do przeglądarki Chrome. Ma on ułatwić szyfrowanie wiadomości w GMailu, ale również webmailach innych dostawców. Czyżby wreszcie komunikacja szyfrowana przy użyciu GPG/PGP stała się przyjazna dla każdego użytkownika?

Jak działa End-to-end?

“End-to-end” jest zgodny z OpenPGP, a więc do szyfrowania wiadomości pomiędzy rozmówcami wykorzystuje kryptografię asymetryczną. Rozszerzenie ma pozwolić szyfrować, deszyfrować, podpisywać i weryfikować podpisy, ale także zarządzać kluczami kryptograficznymi (generować je i przechowywać).

O ile narzędzia implementujące OpenPGP istnieją na rynku od lat, zarówno w postaci samodzielnych aplikacji jak i dodatków do klientów pocztowych (np. Outlooka), to korzystanie z nich nie zawsze jest proste, a dodatkowym problemem jest kompatybilność.

Na razie tylko “na testy”

Oficjalnie, dodatku jeszcze nie ma do pobrania w Chrome Web Store — udostępniono jednak jego kod źródłowy i zachęcono do testów bardziej technicznych użytkowników. Google zdaje sobie bowiem sprawę, że przy użyciu tego narzędzia zabezpieczane będą najbardziej wrażliwe treści, dlatego w końcowej wersji nie może ono posiadać krytycznych błędów. A dziur w End-to-end warto poszukać, projekt został wliczony do programu Bug-Bounty prowadzonego przez Google — a więc za odkrycie w nim dziur zostaniemy nagrodzeni finansowo.

Oficjalnie, dodatku jeszcze nie ma do pobrania w Chrome Web Store — udostępniono jednak jego kod źródłowy i zachęcono do testów bardziej technicznych użytkowników. Google zdaje sobie bowiem sprawę, że przy użyciu tego narzędzia zabezpieczane będą najbardziej wrażliwe treści, dlatego w końcowej wersji nie może ono posiadać krytycznych błędów. A dziur w End-to-end warto poszukać, projekt został wliczony do programu Bug-Bounty prowadzonego przez Google — a więc za odkrycie w nim dziur zostaniemy nagrodzeni finansowo.

Poważne problemy kryptografii w przeglądarce

Implementacja kryptografii asymetrycznej na warstwie JavaScriptu ma swoich silnych przeciwników, a publicznie dostępne raporty z audytów rozwiązań takich jak Cryptocat pokazują, że potencjalnych błędów może być całkiem sporo. Zresztą już same rozszerzenia Google Chrome, czasem z racji swej architektury, mogą narażać użytkowników na spore problemy przy odwiedzeniu praktycznie dowolnej strony internetowej.

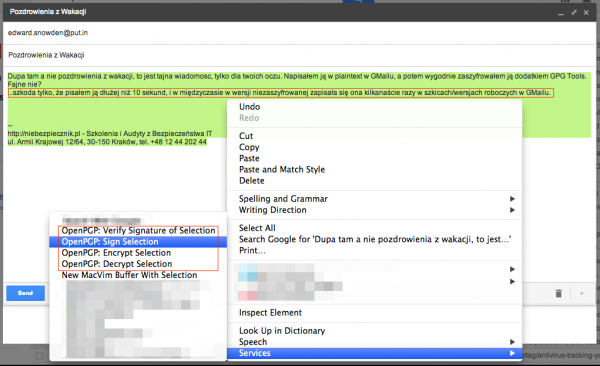

Z tego powodu fanom GPG i jego integracji z webmailami (albo dowolnymi innymi programami, np. klientami IM) polecamy alternatywy w postaci tzw. systemowych shelli dla GPG. Wiele z nich (np. gpgshell dla Windows lub GPG Tools dla Mac OS X) posiada opcję pracy na “aktywnym oknie” i automatyczne, wygodne szyfrowanie/podpisywanie oraz rozszyfrowywanie/weryfikowanie tekstu w edytowalnych polach — wystarczy po napisaniu danego tekstu zaznaczyć go, a następnie z menu pod prawym przyciskiem myszy wybrać opcję “zaszyfruj”:

Przypomnijmy tylko wszystkim miłośnikom szyfrowania e-maili, że pisanie ich bezpośrednio w GMailu (i większości innych webmaili) a następnie szyfrowanie nie jest najlepszym pomysłem. W międzyczasie bowiem, funkcje automatycznego zapisywania wiadomości do tzw. “kopii roboczych” (ang. Drafts) sprawią, że serwery pocztowe będą i tak posiadały niezaszyfrowaną kopię naszego e-maila…

PS. Z GPG wbudowanego w GMail i Google jako brokera kluczy prywatnych Piotrek żartował sobie już 8 lat temu (uwaga, wygląd przeglądarki i interfejsu GMaila z tamtego okresu może wprwoadzić Was w nastrój wysoce melancholijny).

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Nic nie szkodzi, dla NSA ważniejsze są metadane, których żaden dodatek do emaila nie ukrywa ;)

Nie wiem czemu ale ja dalej posiadam taki wyglad skrzynki pocztowej na jednym z kont, na pozostalych mam juz nowy wyglad.

Pewnie sobie ustawiłeś “basic HTML view” na stałe. Tu jest info jak to można zmienić:

https://support.google.com/mail/answer/15049

czym się rożni PGP od GPG?

GPG (GnuPG) to implementacja standardu PGP.

PGP (Pretty Good Privacy) i GPG (GNU Privacy Guard) to 2 różne programy implementujące standard OpenPGP i w dużym stopniu kompatybilne ze sobą. PGP jest zamknięty i komercyjny, a GPG to wolne oprogramowanie. PGP ma wbudowany okienkowy interface, ale nie ma go na GNU/Linuxa, a GPG bazowo jest tylko tekstowy, więc jak ktoś chce okienek to trzeba stosować jedną z wielu dostępnych nakładek, domyślnie jest w (niemal) każdej dystrybucji GNU/Linuxa i całkiem dobrze integruje się z różnymi desktopami w tym systemie (na Windows konfiguracja wymaga ciut zachodu, ale są gotowe pakiety np gpg2win, które to ułatwiają).

sed ‘s/OpenGPG/OpenPGP/’

GPG to implementacja OpenPGP.

Nie martwcie, Google może zawsze wysłać “aktualizację” tego dodatku wybranym użytkownikom.

*się

Czyli zarobili i zarabiają już wystarczająco dużo, że nie muszą czytać e-maili użytkowników.

Ja tam nie widzę problemów, narzędzie będzie bezpieczne i łatwe w użyciu, tylko klucze będą trzymane w chmurze google

Kurcze, uzytkownicy zaczynaja szyfrowac wiadomosci, jak by tu wydobyc od nich klucze… ?

Bedą trzymane w lokalnym store chrome/chromium – jezeli bedziesz chcial synchronizaowac to przez Google, bedzie to zaszyfrowane.

Kod zarówno E2W jak i Chromium jest publicznie dostepny, więc możesz sobie sprawdzić powyższe.

Kiedyś pobrałem gpg2win i program antywirusowy (Bitdefender) wyskoczył z alertem, jakiś trojan, skanowanie innymi programami nie rozwiało wątpliwości. To jakaś pułapka, fałszywy alarm czy celowe działanie? Ostatecznie pobrałem i używam starszą wersję GPG bez nakładki.

o ile faktycznie nie miałes tam czegoś “dodatkowego” to BitDefender znany i kochany jest z racji fałszywych alarmów. Co nie znaczy, że jest to kiepski program AV – bo wręcz przeciwnie.

@Mat2

Nie może, bo to rozszerzenie nie jest dostępne w Chrome Web Store. Na razie trzeba je sobie zbudować i zainstalować samemu, i to jest ze strony Google celowy zabieg. Jesteśmy świadomi, że istnieje również wektor ataku “przez silent update”, pracujemy nad tym.

To wersja alpha, prosimy i zachęcamy do testowania tego rozwiązania i raportowania wszystkich błędów, w tym podatności. Celowo udostępniamy źródła i dzielimy się tym, jeszcze niegotowym produktem, bo bezpieczeństwo tego rozwiązania ma dla nas kluczowe znaczenie. Sami wewnętrznie używamy bibliotek, które właśnie zostały upublicznione.

Disclaimer: Jestem jednym z autorów End-To-End.

No w końcu do jasnej cholery coś na prawdę przydatnego.

Nie żebym się czepiał, ale Piotrze, obiecałeś mi kiedyś, patrząc mi prosto w oczy, że “wkrótce” napiszesz tekst o problemach PGP/GPG. Niestety, prócz tego, że zasygnalizowałeś istnienie problemów, kazałeś czekać cierpliwie na artykuł (wtedy chyba jeszcze wpis na blogu?).

No więc czekam już szósty rok.

A może po prostu przegapiłem ten wpis i niepotrzebnie tyle czasu wstrzymuję oddech?

+1 to był by ciekawy artykuł, dołączam się do prośby.

+1

Jeśli dodatek będzie miał dostęp do prywatnego klucza, by nim zaszyfrować wiadomość, to jaka gwarancja, że klucz nie będzie wysłany do Google/NSA?

Żadna,

Ta aplikacja IMO to tylko chęć poprawienia wizerunku. Zwłaszcza po rewelacjach Snowdena.

Ostatnia wizyta szefa GOOGLE w Polsce i wywiad jaki udzielił dla Kraśko w TVP ma wydzięk jednoznaczny:

NIE MA PRYWATNOŚCI, NIE MA POWROTU DO DAWNYCH CZASÓW

kropka

Żadna. Klucz prywatny powinno się generować na zaufanej maszynie, najlepiej używając zewnętrznego generatora liczb prawdziwie losowych i strzec jak oka. Umieszczenie go w chmurze, na jakimkolwiek zewnętrznym serwerze czy w jakiejkolwiek usłudze, sprawia, że nadal mamy dwa klucze, na dodatek obydwa publiczne :)

Zaden z Was nie przeczytal dokladnie arta. Klucz bedzie w lokalnym storze Chrome lub Chromium (jezeli nie wierzycie Google), a samo rozszerzenie jest z kodem zrodlowym, wiec mozesz (-cie) sobie uzywac po zaudytowaniu.

Klucz moze byc synchronizowany z innymi przegladarkami przez chmure, ale jest wtedy zaszyfrowany lokalnie kluczem uzytkownika, i nie jest to konieczne (tzn. wysylanie klucza gdziekolwiek).

TL;DR caly kod jest dostepny (i chromium i rozszerzenia) wiec poczytajcie kod zrodlowy zamiast gledzic o tym jakie to z Googla NSA albo na odwrot. A jak nie umiecie czytac to Wasz problem.

Stara opera, rzeczywiście zrobiło się melancholijnie…

@Mat2 nie może. Zauważ, że rozszerzenie nie jest dostępne w Chrome Web Store. Jesteśmy świadomi, że taki wektor ataku istnieje i pracujemy nad tym. Na razie udostępniany wersję alpha dla społeczności, zależy nam żeby znaleziono jak najwięcej błędów. OpenPGP jest zbyt ważne, żeby rozwijać go za zamkniętymi drzwiami.

Disclaimer: uczestniczę w projekcie End-to-End.

Skyice – administrator serwera pocztowego http://openmailbox.org/ od środy zaimplementował na webmailu szyfrowanie OpenPGP. Bardzo przyjemna skrzynka pocztowa ale serwery stoją we Francji czyli retencja danych rok i logi na każde żądanie władz.

Pierwsza myśl po przeczytaniu tytułu – o, to już NSA ma sposób na PGP ;-)

haha, ma od dawna :) Skoro wywiad Usa skutecznie łamie szyfry wojskowe, dyplomatyczne to z szyfrem dla mas miał by sobie nie poradzić ? Przy ich budżecie, zdziwił bym się gdyby tego nie potrafili. Niewiadomo jaką mają wydajność w łamaniu PGP. Ale ile osób tak naprawdę tego używa? Ale spec służby najpierw interesuje kto z kim pisze a dopiero potem o czym.

Może właśnie nie mają tak łatwo, więc wymyślili że klucz prywatny będzie przechowywany na serwerach, których mają dostęp :D

> haha, ma od dawna :) Skoro wywiad Usa skutecznie łamie szyfry

> wojskowe, dyplomatyczne to

Masz jakies zrodlo czy to kolejna wiadomosc z serii:

“nie badz glupi, wszyscy wiedza ze NSA lamie wszystkie szfry i tylko sie osmieszasz poddajac to w watpliwosc”.

Mamy backdory

A ja od lat używam https://www.mailvelope.com/ – czym się owet End-to-end różni?

Teraz już na stronie https://www.mailvelope.com/ można znaleźć wtyczkę do Chrome (co prawda beta):

https://chrome.google.com/webstore/detail/kajibbejlbohfaggdiogboambcijhkke

a także do Firefoksa (bezpośredni link do .xpi):

https://download.mailvelope.com/releases/latest/mailvelope.firefox.xpi

Wielkie mi halo. Juz blisko rok korzystam z powodzeniem z pluginu mailvelope, ktory robi dokladnie to, co tu opisano. Tyle ze nie zostal wydany przez google wiec oczywiscie nie ma tego hype.

Troche mna wstrzasnelo. Skoro daja PGP to oznacza, ze takze ten typ szyfrowania dzis juz nie stanowi zadnego problemu dla agentur w USA.

[…] Z informatorem kontaktuj się przez program TOR, z hotspota w kawiarnii. Szyfruj pocztę elektroniczną asymetrycznie — przesyłaj tylko czysty tekst, żadnych grafik, dokumentów Worda, […]

[…] Pamiętajcie też, aby wrażliwe dane wysyłane na jakąkolwiek skrzynkę pocztową, nawet tę wspierającą HTTPS zawsze zaszyfrować PRZED wysyłką. […]