12/5/2017

Ktoś próbował ukraść pieniądze z Centrum Projektów Polska Cyfrowa. Nazwa tej instytucji pewnie nic Wam nie mówi, ale ma ona wpływ na wydawanie olbrzymich sum, które zostały przyznane Polsce przez Unię Europejską. CPPC twierdzi, że nic wielkiego się nie stało, ale nasi informatorzy są innego zdania.. I choć CPPC nie chce powiedzieć zbyt wiele o włamaniu i jego skutkach, to z pozyskanych przez nas informacji wynika, że cyberbezpieczeństwo tej instytucji znajduje się w opłakanym stanie, a gromadzone przez nią dane dotyczące projektów realizowanych za unijne pieniądze w polskich firmach oraz dane beneficjentów, mogły zostać wykradzione.

Kiedy słyszymy hasło “atak na instytucję rządową” to wyobrażamy sobie poważny atak na ministerstwo albo infrastrukturę krytyczną. Rzadziej myślimy o tych mniej znanych instytucjach, które na co dzień także wykonują ważne zadania, nierzadko decydując o losie dużych sum pieniędzy. Przykładem takiej instytucji jest właśnie CPPC.

Centrum Projektów Polska Cyfrowa, które wcześniej nosiło dumną nazwę Władzy Wdrażającej Programy Europejskie (WWPE), to instytucja powołana w 1994 roku na mocy Umowy Finansowej zawartej pomiędzy rządem RP i Komisją Europejską. Powierzano jej realizację pewnych unijnych programów np. Phare Współpracy Przygranicznej (CBC), a potem Program Operacyjny “Innowacyjna Gospodarka” i Program Operacyjny “Polska Cyfrowa”. W roku 2015 zmieniono nazwę WWPE na Centrum Projektów Polska Cyfrowa.

Pierwszy Atak na CPPC

Pod koniec marca dotarły do nas informacje, że doszło do poważnego ataku na CPPC. Ktoś włamał się i podmienił zawartość strony internetowej (tzw. deface) na napis:

“Hacked By MuhamadEmad”.

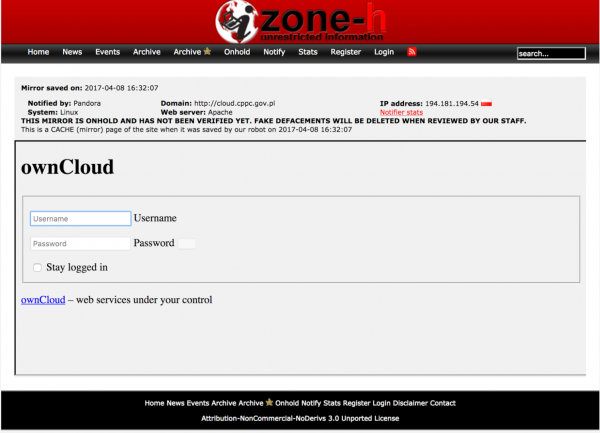

Zostało to udokumentowane 6 lutego w serwisie zone-h.org:

Podmiana strony, o ile kłopotliwa wizerunkowo, nie zawsze musi oznaczać poważne problemy. Wewnętrzne systemy przetwarzające istotne dane nie zawsze muszą być przecież osiągalne z poziomu informacyjnych stron internetowych. W przypadku CPPC — jak można łatwo sprawdzić — serwis obsługiwany jest przez WordPressa, a więc i włamanie nie musiało być ukierunkowane. Ot, ktoś w CPPC nie zdążył w porę zaktualizować WordPressa, a ktoś inny masowo skanował internet w poszukiwaniu dziur w tym oprogramowaniu i znalazł ich setki, także tę na stronach CPPC.

W takich sytuacjach zawsze jednak nasuwa się pytanie, czy przy okazji nieautoryzowanego dostępu do webserwera nie doszło jeszcze do jakiegoś dodatkowego zdarzenia — kradzieży danych lub ich złośliwej modyfikacji? Złośliwa strona publicznej instytucji może być przecież użyta by atakować odwiedzających (por. bardzo podobny sposób działania przestępców na przykładzie włamania na serwery KNF) lub wyłudzać wpłaty, jeśli podmieniony zostanie numer rachunku bankowego.

Incydentów w CPPC było więcej…

O tym, że w CPPC źle się dzieje dowiedzieliśmy się od osoby, która choć nie jest bezpośrednio związana z CPPC, to dysponuje sporą wiedzą dotyczącą tej instytucji. Nasze źródło przekazało wiele informacji, z których większość udało nam się potwierdzić w innych miejscach. Najważniejszą z informacji było to, że ataki na CPPC nie skończyły się na podmianie strony — oprócz deface’a miały mieć miejsce 2 inne incydenty (ciężko powiedzieć, czy powiązane ze sobą):

- Ktoś wysłał do księgowej CPPC e-mail podszywając się pod dyrektor CPPC, Panią Wandę Buk. Wiadomość nakazywała księgowej wykonanie przelewu.

- Mogło dojść do wycieku danych z prywatnej chmury CPPC (bazującej na ownCloud), używanej przez CPPC do wymiany informacji z innymi instytucjami rządowymi, w tym z służbami. Według naszego źródła chmura CPPC zawiera m.in. projekty i umowy dotyczące połączeń sieciowych pomiędzy organami ścigania, gdyż były one finansowane z unijnych środków. Można się dowiedzieć jacy operatorzy je obsługują i jakie są parametry usług. Co gorsza – według informacji naszego źródła — incydent ten nie został zauważony ani przez CPPC, ani przez niezależną firmę (Inteligentne Systemy Edukacyjne Sp. z o.o.) która w tym czasie, od 10 marca 2017, wykonywała audyt bezpieczeństwa środowiska CPPC. A danych przechowywanych przez CPPC jest sporo, bo z systemu — wedle naszego źródła — nie są usuwane archiwalne projekty i wnioski, a zatem jeśli ktoś miał nieautoryzowany dostęp, miał go do całości danych.

Ponieważ opis obu incydentów był niepokojący, zaczęliśmy drążyć. Zwróciliśmy się do CPCC z prośbą o komentarz dotyczący wyłącznie ataku na stronę internetową — początkowo nie zdradzając, że jesteśmy świadomi innych niż włamanie na stronę incydentów. Zadaliśmy następujące pytania:

1. Czy [poza podmianą strony internetowej] doszło do wykradzenia jakichś danych lub miały miejsce inne incydenty bezpieczeństwa, których CPPC jest świadoma?

2. Kto wykrył incydent (lub incydenty)? Jakie zaniedbania były przyczyną sukcesu atakujących?

3. Jakie kroki podjęto, aby podobna sytuacja się nie powtórzyła?

4. Czy CPPC posiada do swojej dyspozycji osoby zatrudnione na stanowiskach związanych z bezpieczeństwem informatycznym?

5. Czy CPPC korzysta z usług zewnętrznych firm lub organizacji w celu ochrony swojej sieci? Jeśli tak, których i w jakim zakresie?

Pytania skierowaliśmy do sekretariatu dyrektora. Czekaliśmy kilka dni — niestety żadna odpowiedź nie nadeszła. W reakcji na to milczenie podobne pytania skierowaliśmy do Ministerstwa Cyfryzacji nadzorującego CPPC. Dopiero wtedy skontaktowała się z nami telefonicznie przedstawicielka CPPC, która zapewniła, że odpowiedzi zostaną nam udzielone (ta osoba wiedziała, że wysłaliśmy pytania do Ministerstwa, więc najwyraźniej to ministerstwo ponagliło CPPC do udzielenia nam odpowiedzi).

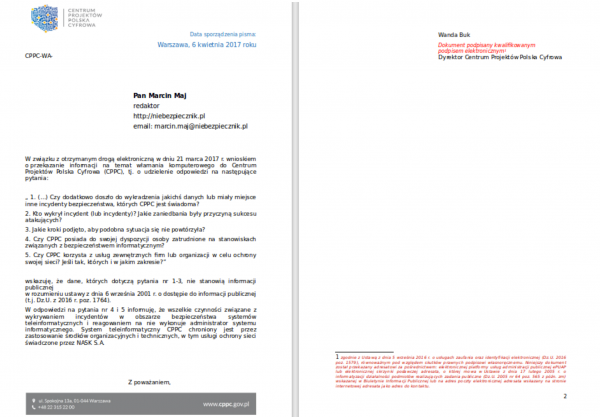

Dyrektor CPPC: “To nie jest informacja publiczna”

Odczekaliśmy 14 dni, ale niestety, pomimo obietnic nie otrzymaliśmy żadnych odpowiedzi. Zwróciliśmy się więc znów do CPPC zapowiadając, że w razie zignorowania naszych pytań skierujemy sprawę do sądu, skarżąc się na bezczynność w przedmiocie ujawnienia informacji publicznej.

Dopiero wtedy otrzymaliśmy pismo z “odmową” ujawnienia informacji.

Z pisma wynika, że w opinii dyrektor CPPC (Wanda Buk) informacje o ataku nie stanowią informacji publicznej. Takie podejście do sprawy było wysoce niepokojące, ponieważ ewentualna kradzież informacji z instytucji rządowej nadzorującej projekty dotyczące Polaków to jednak… bardzo ważna sprawa publiczna. Co istotnie Dyrektor CPPC w żaden sposób nie uzasadniła dlaczego ta informacja publiczna nie jest informacją publiczną..

Tu musimy nadmienić, że urzędnik zobowiązany do ujawnienia informacji publicznej nie powinien ot tak sobie orzekać, że coś nie jest informacją publiczną. Owszem, informacja publiczna może podlegać ograniczeniu w ujawnianiu, ale należy to uzasadnić i trzeba wydać decyzję administracyjną w sprawie odmowy. W odpowiedzi CPPC skierowanej do nas to nie nastąpiło.

Odnieśliśmy wrażenie, że Pani Dyrektor potraktowała sprawę niezbyt poważnie. Dlatego zasięgnęliśmy w tej sprawie opinii dra Pawła Litwińskiego, adwokata z kancelarii Barta & Litwiński, związanego także z instytutem Allerhanda. Pan mecenas nie miał wątpliwości, że żądaliśmy informacji publicznej.

CPPC „realizuje w imieniu Rządu Rzeczypospolitej Polskiej zadania związane z zarządzaniem środkami funduszy strukturalnych Unii Europejskiej, środkami pochodzącymi z bezzwrotnej pomocy zagranicznej oraz środkami innych programów powierzonych jej do realizacji”. Nie ma więc żadnej wątpliwości, że jest to podmiot objęty zakresem podmiotowym udip.

Z kolei żądanie przez Was informacje dotyczą bez wątpienia spraw publicznych, bo takimi sprawami jest bezpieczeństwo informacji, które CPPC przetwarza jako podmiot publiczny, w wykonaniu swoich zadań. Nie mam więc wątpliwości, że przesłana odpowiedź jest błędna.

Co do kwestii formalnych – to nie jest decyzja odmowna; to jest błędna informacja o tym, że żądana informacja nie stanowi informacji publicznej. Ponieważ jest błędna, CPPC pozostaje w zwłoce nie udzielając informacji, a więc przysługuje Wam od razu skarga do sądu na bezczynność.

Warto zauważyć, że CPPC nie zaprzeczyła jakoby atak miał miejsce. Nie zapewniła nas o ograniczonych skutkach ataku. Jedynie odmówiła informacji i tyle! To było jeszcze bardziej niepokojące. Próba wybielenia przynajmniej pokazuje dziennikarzowi, że dany podmiot jest świadomy powagi problemu, jest mu głupio, wolałby sprawę zamieść pod dywan, ale coś tam robi. Odpowiedź z CPPC zasugerowała nam, że kierownictwo tej instytucji może nie zdawać sobie sprawy, jak poważne mogą okazać się skutki nieautoryzowanych dostępów do systemów IT.

Prosimy o pomoc panią Minister

Postanowiliśmy, że przed złożeniem skargi do sądu zgłosimy się jeszcze do Ministerstwa Cyfryzacji. Wysłaliśmy e-maila do rzecznika ministerstwa oraz do Pani minister Anny Streżyńskiej z pytaniem o komentarz z ich strony. Minister Anna Streżyńska, jak zwykle, odpowiedziała nam błyskawicznie i zapowiedziała, że dowie się wszystkiego co trzeba.

I zgadnicie, co było dalej! Niedługo po naszym e-mailu do Pani minister odpisała nam dyrektor CPPC, Wanda Buk. Tym razem Pani dyrektor była bardziej skora do udzielenia informacji i przyznała, że…

Incydent polegał na wysłaniu maila do Głównej Księgowej CPPC z prośbą o dokonanie przelewu. W polu „od” znajdował się adres sekretariatu dyrektora CPPC, który został sklonowany.

(…)

2. Nie wyciekły żadne dane.

3. Nie zostały przelane żadne pieniądze.

4. Sprawa została zgłoszona na policję i innych służb.

Pani Wanda Buk poprosiła nas również o wydanie swojego źródła informacji. Oczywiście odmówiliśmy. Poczuliśmy się nawet lekko dotknięci tym, że ktokolwiek liczył, iż spełnimy taką prośbę.

Sprawa wątku ataku na księgową wydawała się wyjaśniona — była próba ataku, ale nie doszła do skutku! Brawa dla księgowej — mamy nadzieję, żę została nagrodzona za wyłapanie próby ataku. Nie wszystkim pracownikom to się udaje (por. Pracownik urzędu przelał 3,7 miliona złotych na złe konto).

Ale to przecież to nie był jedyny incydent jaki wedle naszej wiedzy miał mieć miejsce w CPPC. Wiedzieliśmy jeszcze o ataku na system komputerowy wykorzystywany przez CPPC do komunikacji z innymi podmiotami i mieliśmy informację o możliwym wycieku danych z tego systemu. Skierowaliśmy więc do pani Wandy Buk kolejne pytania, a kopię pytań przesłaliśmy do minister Streżyńskiej. Zwróciliśmy też uwagę, że formalnie CPPC nadal pozostaje w bezczynności w przedmiocie udzielenia nam informacji publicznej. Oto odpowiedź, jaką otrzymaliśmy od Pani Wandy Buk.

Szanowny Panie,

oczywiście rozumiem, że dr Litwiński ma inny pogląd, CPPC stoi jednak na stanowisku, które już przekazałam.

Na ten moment wszystko wskazuje na to, że skrzynki nie zostały skontrolowane przez osoby z zewnątrz. CPPC stale monitoruje swoje systemy i w przypadku jakichkolwiek sygnałów o działaniach niepożądanych na bieżąco reaguje, również poprzez współpracę ze odpowiednimi służbami.

Na tym zakończę swój komentarz.

Pozdrawiam,

Odpowiedź pozostawimy bez komentarza, czyniąc jedynie jedną uwagę, iż lekko nas zmartwiło, że urzędnik państwowy (i w dodatku prawnik!) ignoruje przewidziane ustawą obowiązki dotyczące udzielaniu dostępu do informacji publicznej i potrafi sprowadzić opinię doświadczonego prawnika do kwestii jakiegoś luźnego “poglądu”.

Trochę więcej światła na sprawę rzuciła Pani minister Anna Streżyńska, która ponownie włączyła się w komunikację. W przeciwieństwie do dyrektor CPPC, Pani minister była nam w stanie wyjaśnić, powody dla których CPPC może chcieć się wstrzymać z przekazaniem informacji:

To co od wczoraj wiem pozwala mi uznać że, z uwagi na śledztwo policji i ABW oraz okoliczności o których właśnie nie chce mówić Pani Dyrektor, a które są przedmiotem śledztwa, nie jest właściwe żeby rozszerzać ilość informacji w przestrzeni publicznej (…). Sprawa nie jest typowa chociaż prawdopodobnie skończyła się od strony samych skutków – niczym. Na pewno doprowadzę do pełnej informacji gdy skończy się postępowanie ale teraz jest przestępstwo i śledztwo.

Takie tłumaczenie jest dla nas zdecydowanie bardziej satysfakcjonujące (nie jest odpowiezią w rodzaju „nie udostępnimy Panu informacji i co nam Pan zrobi?”).

Ponieważ ustaliliśmy, że o incydencie powiadomiony został Rządowy Zespół Reagowania na Incydenty Komputerowe, o sprawę spytaliśmy również ABW. W odpowiedzi otrzymaliśmy bardzo ogólne oświadczenie.

Szanowny Panie Redaktorze,

uprzejmie informujemy, że Rządowy Zespół Reagowania na Incydenty Komputerowe (CERT.GOV.PL) działający w strukturach Agencji Bezpieczeństwa Wewnętrznego realizuje zadania związane z koordynacją procesu obsługi incydentów teleinformatycznych w obszarze administracji rządowej Rzeczypospolitej Polskiej.

Po każdorazowym otrzymaniu zgłoszenia o incydencie zespół CERT niezwłocznie podejmuje odpowiednie działania min. kontaktuje się z administratorami poszczególnych, atakowanych witryn, przekazując aktualne rekomendacje oraz gromadzi materiał dowodowy, który następnie jest poddawany ocenie formalno – prawnej.

Z poważaniem,

Zespół Prasowy ABW

Na marginesie, Pani Wanda Buk mogłaby poprosić ABW o podesłanie kilku szablonów odpowiedzi. Ta służba zawsze potrafi z wysoką gracją i należytym szacunkiem do adwersarza odpisać “nie ma mowy, że coś Wam powiemy w tym temacie” :-)

Na tym etapie, wydaje się, że wyczerpaliśmy możliwości zdobycia dalszych oficjalnych komentarzy w tej sprawie. Tymczasem (bo sprawą zajmujemy się od prawie 2 miesięcy), wedle monitorującego defacementy serwisu Zone H, CPPC zostało ponownie zhackowane…

Kolejny atak na CPPC

Tym razem atak dotyczył domeny cloud.cppc.gov.pl — czyli właśnie tego systemu, który wedle naszego źródła hostuje system do wymiany dokumentów (m.in. z służbami) i z którego mogły zostać wykradzione istotne dokumenty:

Wiele pytań bez odpowiedzi…

Nasze źródło przekazało nam w sprawie CPPC więcej niepokojących informacji, których nie udało nam się oficjalnie potwierdzić. Możemy je wymienić jako wiadomości niepotwierdzone i wymagające weryfikacji, niemniej dość ciekawe, a zważywszy na to, że źródło nie myliło się w poprzednich sprawach, nie mamy powodu nie dawać wiary poniższym informacjom. Oczywiście, jeśli któraś z zaangażowanych w sprawę instytucji, chciałaby coś sprostować lub wyjaśnić — zapraszamy do kontaktu!

- Nie wiadomo, czy w CPPC pracuje obecnie ktokolwiek na stanowisku administratora i/lub osoby odpowiedzialnej za bezpieczeństwo. W przesłanym do nas piśmie wspomniano o “administratorze”, ale nasze źródła mówią o latach zaniedbań w obszarze bezpieczeństwa, których wdrożenie wymagałoby zaangażowania większej liczby kompetentnych osób. Obecnie ograniczone mają być nawet możliwości wdrażania rekomendacji z trwającego (lub już zakończonego) audytu w CPPC.

- W okresach pomiędzy pomiędzy włamaniami na stronę główną i na serwer cloud.cppc.gov.pl udokumentowanymi przez serwis Zone-H, w sieci CPPC miano odnotować kilka innych incydentów — m.in. zwiększony ruch oraz obciążenie serwerów i tajemnicze “automatyczne” rekonfiguracje urządzeń. Niestety, nasze źródło nie posiada informacji, kto je w ogóle zauważył (CPPC, audytorzy, czy NASK dostarczający CPPC łącza) i czy CPPC udało się ustalić przyczynę tych anomalii lub powiązać je za atakiem.

- Pomimo kilku incydentów, w CPPC nie zarządzono żadnej ich formalnej analizy. Można powiedzieć, że życie toczy się dalej, tak jak się toczyło.

Ukrywanie incydentu i dalsze zaniedbania…

“Ukrywanie” incydentu i brak szukania pomocy w kwestii bezpieczeństwa sieci nie jest dobrym podejściem. A odnosimy wrażenie, że CPPC dokładnie taką taktykę obrało. Pal licho, ignorowanie naszych pytań — to jeszcze można zrozumieć. Ale otrzymaliśmy informację, że do tej pory nie wykonano (ani wewnętrznie, ani zewnętrznie) analizy powłamaniowej. Odrzucono też rękę, którą w stronę CPPC miał wedle naszego źródła wyciągnąć rządowy CERT i którego praca finalnie ogranicza się ponoć jedynie do przejrzenia logów.

Zdajemy sobie sprawę, że instytucje rządowe boją się bliżej współpracować z zespołem rządowego CERT-em, zarządzanym przez ABW. Niektórzy nie chcą dawać mu dostępu do swoich maszyn (być może ze strachu, że ABW znajdzie tam coś bardziej kłopotliwego).

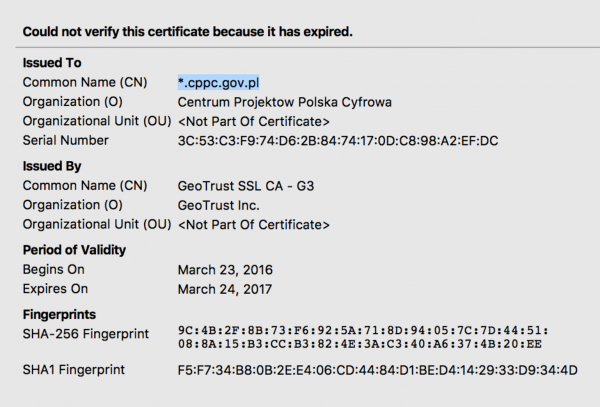

Abstrahując od tego, że po serwerach CPPC wciąż mogą grasować włamywacze, to fakt wciąż postępującego zaniedbywania sieci widać w kilku innych miejscach. Przykładowo, certyfikat na stronie https://generator.cppc.gov.pl wygasł 27 marca 2017 i nikt go do tej pory nie odnowił… To samo dotyczy certyfikatu z serwisu cloud.cppc.gov.pl.

To każe nam ponownie zadać pytanie, czy ktokolwiek się w ogóle interesuje infrastrukturą CPPC i bierze za nią odpowiedzialność?

Może jednak lepiej, gdyby księgowa puściła ten “lewy” przelew — wtedy można by przynajmniej liczyć na bardziej dotkliwy kubeł zimnej wody na głowę i jakąś sprawniejszą reakcję.

Podsumowanie wszystkich wydarzeń

- miało miejsce włamanie na stronę internetową. Dokonała go osoba, która wykonuje mass defacementy, zapewne za sprawą znanych, niezałatanych w porę dziur. Serwisem był WordPress, wiec ktoś zapomniał go zaktualizować. O ile często tego typu osoby ograniczają się do umieszczenia na “zhackowanym” serwisie deklaracji polityczno-religijnej, to nie jest wykluczone, że atakujący wykradł dane składowane na tym serwerze. Ktoś (zupełnie inna osoba) mógł także tę samą dziurę wykorzystać wcześniej i “ciszej” — nie do podmiany strony, a do kradzieży informacji i penetracji sieci CPPC. W głębokim ukryciu w końcu można znaleźć wiele cennych danych, a reuse haseł w administracji publicznej jest bardzo popularny (por. włamanie Alladyna2 do kancelarii premiera, MSZ, MON i kancelarii prezydenta). Nie można też wykluczyć, że dane zebrane w ten sposób ułatwiły komuś na ustalenie kto jest księgową w CPPC i pod kogo się trzeba się podszyć, aby spróbować wymusić podmianę rachunku jednego z beneficjentów.

- poza włamaniem doszło do ataku socjotechnicznego. Ktoś podszywając się pod Panią Dyrektor próbował wymusić wykonanie fałszywego przelewu za pomocą e-maili. Nie wiemy, czy z poziomu prawdziwej skrzynki pocztowej Pani Dyrektor, czy z wykorzystaniem techniki spoofingu. Tu, księgowa wykryła przekręt i należą się za to dla niej brawa! W wielu firmach tak pięknie się nie kończy… (por. Jak wyłudzono 100 milionów dolarów podszywając się e-mailem?). Nie wiadomo, czy atak socjotechniczny był związany z defacem strony. Może na jego pomysł ktoś wpadł dopiero po zobaczeniu na zone-h.org defacementów CPPC? Jeśli jakiś serwis się tam znajdzie, to wiadomo, że nie jest najlepiej z bezpieczeństwem w tej sieci. Ktoś mógł więc doczytać, czym jest CPPC i dopiero wtedy, po pozyskaniu informacji jaka gotówką obraca CPPC, w głowie zaświtał mu pomysł na wyłudzenie.

- sprawa została zgłoszona do służb. Wedle pozyskanych przez nas informacji, rządowy CERT analizując incydent, rutynowo sprawdził bezpieczeństwo styku systemów CPPC z internetem i zauważył inne nieprawidłowości. Jeden z serwerów (cloud.cppc.gov.pl) wykorzystywany przez CPPC do wymiany informacji (w tym także z służbami) był hostowany na przestarzałym, od dawna nieaktualizowanym oprogramowaniu), na który dostępny był powszechnie znany exploit. Ktoś mógł więc z powodzeniem uzyskać poufne dokumenty.

co gorsza, wedle naszego informatora, serwer ten pomimo monitu z rządowego CERT-u, nie został przez długi czas zaktualizowany… I prawdopodobnie to w końcu doprowadziło do jego (ponownego?) zhackowania, gdyż ta domena (cloud.cppc.gov.pl), po 2 miesiącach od defacementu strony głównej, także znalazła się na Zone H, tym razem zhackowana przez innego atakującego. - do incydentów dotyczących cloud.cppc.gov.pl doszło, kiedy trwał już audyt w CPPC. Czy audytorzy z Inteligentne Systemy Edukacyjne Sp. z o.o. wcześniej nie wykryli nieaktualnego oprogramowania na tym webserwerze? A może nie był on elementem testów?

- w okresie ww. incydentów w sieci CPPC miano także odnotować inne anomalie. Niestety nie mamy informacji, co było ich przyczyną, ani czy są one powiązane z opisanymi wyżej atakami.

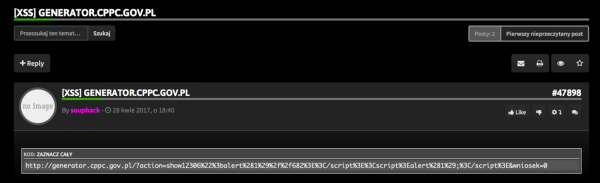

I na koniec wisienka na torcie. Jak zwykle, przed dodaniem artykułu, rzuciliśmy okiem w nasz system threat monitoringowy, czy przypadkiem gdzieś w internecie nie ma niepokojących informacji dotyczących CPPC. I tak oto dowiedzieliśmy się, że sprawą dziur w CPPC już interesują się też niektórzy polscy internauci. Na jednym z for internetowych poświęconych bezpieczeństwu opublikowano payload działającego XSS-a:

Tu warto przypomnieć, że od 27 kwietnia, po zmianie zapisów w kodeksie karnym, za testowanie bezpieczeństwa serwisów internetowych nic nie grozi, pod warunkiem, że odnalezione błędy niezwłocznie zostaną zgłoszone danemu podmiotowi i testowanie nie wyrządzi szkód.

Aktualizacja 13 maja 2017, 20:35

Okazuje się, że jednak CPPC jak chce, to potrafi. Po publikacji naszego artykułu w końcu zaktualizowano zarówno oprogramowanie OwnCloud jak i konfigurację SSL (miejmy nadzieję, że usunięto także inne nieprawidłowości, o których słyszeliśmy, a które nie zostały opisane na łamach niniejszego artykułu). Szkoda, że z działaniami zwlekano do publicznego ujawnienia nieprawidłowości. Cieszy nas, że inne instytucje potrafią dbać o swoje bezpieczeństwo nawet pomimo braku artykułów na ich temat :)

PS. Przy okazji posprzątaliśmy trochę w komentarzach i włączyliśmy ich pełną moderację, bo się trochę rozbrykaliście. Prosimy Was, abyście komentarze w sprawie problemów w CPPC dodawali ad meritum, a nie ad personam.

Aktualizacja 15 maja 2017

Do redakcji wpłynęło oświadczenie CPPC nadesłane przez p. Karolinę Kogut, asystenta dyrektora.

W nawiązaniu do publikacji w serwisie Niebezpiecznik.pl z dn. 12 maja 2017 r. informujemy, że kierownictwo Centrum Projektów Polska Cyfrowa natychmiast przekazało do Rządowego Zespołu Reagowania na Incydenty Komputerowe CERT.gov.pl oraz Agencji Bezpieczeństwa Wewnętrznego informację o możliwych nieprawidłowościach w funkcjonowaniu systemu informatycznego. Próba wyłudzenia została zgłoszona na Policję. Do czasu zakończenia prowadzonych przez służby działań nie jest możliwe udzielenie żadnych informacji w tym zakresie.

Jednocześnie chcemy podkreślić, że CPPC podejmuje wszelkie działania niezbędne do zapewnienia najwyższego poziomu bezpieczeństwa systemów informatycznych oraz pozostaje w stałym kontakcie z przedstawicielami służb i instytucji odpowiedzialnych za bezpieczeństwo informatyczne. W następstwie zdiagnozowania nieprawidłowości CPPC zwróciło się o wsparcie kompetencyjne do Ministerstwa Cyfryzacji, równolegle przeprowadzono audyt obszaru IT i jeszcze przed jego formalnym zakończeniem rozpoczęto wdrażenie zaleceń. Systemy są na bieżąco monitorowane pod kątem wszystkich możliwych nieprawidłowości w funkcjonowaniu.

Biuro Prasowe

CPPC

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

> Zdajemy sobie sprawę, że instytucje rządowe boją się bliżej współpracować

> z zespołem rządowego CERT-em, zarządzanym przez ABW.

> Niektórzy nie chcą dawać mu dostępu do swoich maszyn

> (być może ze strachu, że ABW znajdzie tam coś

> bardziej kłopotliwego).

Albo dlatego, że nie ufają ABW z zasady. Biorąc pod uwagę historię działań ludzi tej służby przez ostatnie 10 lat, nie dziwię się ani trochę.

CERT powinno mieć sporą niezależność. A może nawet działać przy GIODO lub RPO.

Nie ma czegoś takiego jak” niezależność instytucji” gdy w grę wchodzą miliardy złotych.

Nie chcą śledztwa bo

-może mają coś na sumieniu?

– jeden z pracowników dokonał włamu, lub maczał w tym palce?

Ten cały CERT ,GIODO,RPO jest tak samo umoczony polityczne jak reszta . Te instytucje z miejsca powinni zlikwidować bo one nie są do niczego potrzebne , jak ABW gdzie służą w nich byli funkcjonariusze zatrudniani w PRL,a afery zamiatane pod dywan.

To samo jest z instytucją ARiMR gdzie w 99% zatrudnieni tam pracownicy to ludzie PSL,PO, SLD. To gdzie tu ma być jakaś kompetencja czy odpowiedzialność ?

Dodać do tego ustawę antyterrorystyczną i uprawnienia ABW tam nadane – to nic dziwnego, że ludzie mogą unikać wszelkich kontaktów z tą instytucją.

andrzej j.

Czy z ustawą antyterrorystyczną czy bez to i tak podsłuchiwali ( tylko teraz mają na to papierek). Chyba nie sądziłeś że bez ustawy nie robili tego co robią teraz?

Służby specjalne USA w Europie od dawna podsłuchują nawet taki MS z jego telemetrią to jest dopiero narzędzie inwigilacyjne ,a jak sobie jeszcze do tego dodasz rewelacje Snowdena , PRIMS i całą resztę to włosy jeżą się na głowie .

Ja się zastanawiam gdzie jest GIODO gdzie są te wszystkie instytucje walczące o ochronę danych osobowych ? Na każdym kroku się inwigiluje obywateli, wyciąga bezprawnie dane osobowe ( telemetria) i nic z tym nikt nie robi . To po co są te instytucje? Żeby tylko dzielić stołki ?

> GIODO,RPO jest tak samo umoczony

> polityczne jak reszta

Jakieś przykłady? GIODO i RPO to nawet zdaje się immunitet mają.

> Czy z ustawą antyterrorystyczną czy bez

> to i tak podsłuchiwali ( tylko teraz mają na

> to papierek). Chyba nie sądziłeś że bez

> ustawy nie robili tego co robią teraz?

Podsłuch wg widzimisię ABW w ustawie antyterrorystycznej dotyczy cudzoziemców. To okropne oczywiście, ale wspominając o tej ustawie miałem na myśli co innego: testy penetracyjne wykonywane przez ABW i obowiązek udostępniania tej instytucji haseł dostępowych do systemów, które testuje.

> Służby specjalne USA w Europie od

> dawna podsłuchują nawet taki MS

> z jego telemetrią to jest dopiero narzędzie inwigilacyjne

> ,a jak sobie jeszcze do tego

> dodasz rewelacje Snowdena , PRIMS i całą resztę to włosy jeżą się na głowie .

Zgadzam się, ale to inny temat.

> Ja się zastanawiam gdzie jest GIODO

> gdzie są te wszystkie instytucje walczące

> o ochronę danych osobowych ?

> Na każdym kroku się inwigiluje obywateli,

> wyciąga bezprawnie dane osobowe

> ( telemetria) i nic z tym nikt nie robi .

Właśnie!

Patrz kto zasiada w GIODO .

Prześwietl ich nazwiska , wypowiedzi prywatne, ich rodziny.

Kto ich powołuje na stanowiska :)

“Kandydatów na GIODO może zgłosić marszałek Sejmu lub grupa co najmniej 35 posłów”

Są umoczeni w polityce jak mało kto :)

http://www.sejm.gov.pl/Sejm7.nsf/komunikat.xsp?documentId=F705687758559706C1257DDC004A4A9C

https://pl.wikipedia.org/wiki/Generalny_Inspektor_Ochrony_Danych_Osobowych

Wyprzedzając pytanie: Nawet jeżeli to odbywa się w formie konkursu to i tak wszystko jest ustawiane.

Panie Ewelino. To kto powinien zgłaszać kandydatów na stanowiska GIODO i RPO? Powiedzmy, że 50 tysięcy obywateli. No dobrze, a kto będzie ich wybierał? 2/3 sejmu? Przykładowo obecnie, nie ma szans na obsadzenie takich stanowisk. Zresztą jeszcze na początku kadencji tego Sejmu 8 z 15 sędziów TK było wybrane taką większością a i tak zostali uznani za persony non grata :(. Jak widać zawsze można powiedzieć, że ktoś jest z nadania politycznego.

Nie chce tutaj rozprawiać o polityce, ale przecież Służba Cywilna miała być spowodować odpartyjnienie stanowisk w urzędach. PiS jedną ustawą zniszczył praktycznie 17 lat jej budowania. A co będzie w zamian? Jak widać jeszcze większe partyjniactwo i “dobra zmiana” wymieniła w ciągu roku 2 tysięcy ludzi w zarządach państwowych spółek, co nie miało precedensu w naszej postkomunistycznej historii i do tego przy mniejszej ilości tego typu przedsiębiorstw niż we wcześniejszych latach. Takiej opcji zero to jeszcze nie było. Gorzej, że na stanowiska trafiają faktyczne zera :(.

P.S.

Jakie jest źródło pani informacji, że 99% pracowników ARMiR to ludzie powiązani z PO,PSL i SLD? Do tego mam nadzieję, że nie uważa pani iż ludzie powiązani z PiS są bardziej kompetentni, przynajmniej w sprawach rolnictwa. A może pan Misiewicz jest najlepszym kandydatem na specjalistę do spraw obronności kraju? ROTFL.

Taka stara to nie jestem żeby mi mówić “Pani”^^

Obywatele przy wyborze GIODO też będą się kierować się preferencjami politycznymi tak jak to robią teraz głosując na posłów czy senatorów.

Każde rozwiązanie ma swoje wady jak i zalety.

Nie jest prawdą że obecny rząd rozwalił “rzekomą niezależność urzędników ” bo tej niezależności nigdy nie było ,a takim przykładem może być TK – czy to co jest np. w Warszawie ( w urzędzie miasta) czy dla równowagi w Pisowskim urzędzie, albo wyroki w sądach na telefon. Mam ci przypomnieć afery czy sobie sam znajdziesz ?

Każdy rząd dobiera sobie ludzi pod siebie “zaufanych” po to właśnie by konkurencja nie smrodziła czy nie wynosiła informacji. Tak jest wszędzie począwszy od branży IT.

Wyborcy po to głosowali na nowych “polityków” żeby wymienić starych którzy się nie sprawdzili . Konsekwencje w nieudolności polityków nie ponoszą tylko posłowie ale i urzędnicy którzy reprezentowali poprzedni przegrany układ.

Czy PIsowcy urzędnicy są lub będą bardziej kompetencji od PO-wskich, PSL, Nowoczesnej to zweryfikują wyborcy za dwa lata :)

ARMiR ma być likwidowane:) chyba.

Jeżeli chcesz wiedzieć ile jest “pracowników z nadania politycznego z poprzedniej opcji” to sprawdź ile PO, PSL zwolniło w ciągu 8 lat rządu w tej instytucji pracowników ,a ilu zatrudniło.

Urzędników zwalnia się bo niektórzy z nich mieszają się do polityki, zamiast wykonywać przydzielone zadania, albo są “spaleni”.

Ja nie chciałabym mieć w szeregach kogoś kto neguje moje zdanie, albo o coś mnie oskarża, czy nie chce ze mną współpracować .

Każdy ma swój honor, jakieś zasady, normy.

Nie podoba się to żegnaj Pan, bo nikt na siłę Cię nie trzyma .

U nas kierowniczka zwolniła 50% kadry :) większość 50+ lat( stare komunistki) ,zatrudniając na ich miejsce tylko studentów :) lub do 32 lat.

Jest świeżość , jest wydajność , są nowe twarze:)

Skończyło się chamstwo ( w zespole byłam najmłodsza ) traktowano mnie jako konkurencje , zagrożenie.

Ewelinko, jak będziesz miała 50+ lat to na te wydarzenia o których piszesz spojrzysz inaczej. Praktycznie w każdym przypadku młodzi pracują z większym zaangażowaniem i posiadają bardziej aktualną wiedzę. Ale jest jeszcze coś takiego jak doświadczenie i tutaj starsi często mają przewagę i nie popełniają idiotycznych błędów.

W branży w której pracuje jest takie powiedzenie: lepsze jest wrogiem dobrego, ale nie zawsze nowsze musi być lepsze. Wiele projektów informatycznych wyłożyło się na niby dobrych założeniach, ale błędach w realizacji a co gorsza zmianach w zamówieniu w trakcie budowy systemu.

Nigdy nie pracowałem w urzędzie, ale idea Służby Cywilnej była dobra. Szczególnie, że był to jeden z warunków przystąpienia do UE. Być może wdrożenie nie najlepsze. Nie mnie oceniać. Ale to co się wydarzyło w ostatnim roku cofa nas o 17 lat w rozwoju kompetentnej kadry urzędniczej.

Tu nie chodzi o wiedzę, doświadczenie tylko gardzenie „ młodą kadrą” czy interesantami

Moje umiejętności nie były doceniane , byłam postrzegana wyłącznie jako „ konkurencja” . Nawet jeżeli wnosiłam pewne zastrzeżenia, nowe pomysły z miejsca spotykałam się z negatywnym oddźwiękiem bo lepiej nic nie robić tylko brać pieniądze.

Moim priorytetem winna być służba obywatelom ,a nie ich zbywanie . Niestety 50+ myśli że są nietykalni i ktoś im łaskę robi że są zatrudnieni…

Na szczęście to się zmienia.

Przykład z życia urzędnika.

Czas obsługo klienta 5 minut ,zmarnowane pieniądze podatnika.

– Urzędnik 50+ „ U”

-Interesant „I”

U . W czym mogę pomóc?

I. mam taką sprawę …

U. Tu są potrzebne dokumenty , nic się z tym nie da się zrobić

I. Jakie powinienem podjąć kroki

U. Sprawa jest przegrana, proszę odpuścić , za duże koszta

I. Może jednak

U. Wymagane są dokumenty , A, B ,C

I Gdzie Można zdobyć te dokumenty

U. Za dużo zachodu, wysokie opłaty, proszę odpuścić.

I. Aha ,,,, szkoda, …..

Czas obsługi klienta 20 minut – wierzy w sprawiedliwość systemu, pieniądze spożytkowane.

Ja , lub młoda kadra max. do 30 lat.

-Interesant „I”

Ja. W czym mogę pomóc?

I. mam taką sprawę …

Ja. Nr. działek , akt notarialny , kw ?

I .Proszę

Ja. Te?

I .Tak.

Ja. Sprawę ma Pan wygraną .

I. Jakie mam podjąć kroki?

Ja. Należy zrobić to i to ….

I. Nie wiem jak napisać …

Ja. Nic nie szkodzi mam szkic w komputerze , już wydrukuje … uzupełnię za Pana. Proszę poczekać…

I. Dobrze….

Ja. Tu podpisać

I .Tu?

Ja .Tak, Proszę jeszcze dostarczyć dokumenty C, D, F. Otrzyma je Pan w ….

Jeżeli nie chce Pan płacić za wydanie tych dokumentów proszę się powołać na art.

W przypadku wydania negatywnej decyzji proszę powołać się na art. Xxx – Tu ma Pan gotowy szkic tylko wpisać datę, imię, nazwisko . nr. sprawy itd…

I. Dziękuję

Ja. Proszę bardzo . W razie dodatkowych pytań proszę pisać na emaila xx, albo osobiście do urzędu po wcześniejszym umówieniu się telefonicznie ( Nie będzie musiał Pan czekać)

I Dobrze, dziękuję.

Pani Wanda Buk, powinna dostać reprymendę od Pani Minister, ponieważ osoby na stanowiskach publicznych powinny świecić przykładem dla społeczeństwa, a nie być opryskliwą osobą. Szkoda ze zapomniała zasady savoir vivre.

Tak po prawdzie to wolę odpowiedź Pani Buk – bez zbędnych uprzejmości i rozwlekłego języka stara się zbyć rozmówcę. Pani Streżyńska napisała przecież to samo tylko w taki sposób, że trzeba sobie to w głowie dodatkowo jeszcze tłumaczyć – i po co? Potem wszędzie czyta się dokładnie taką samą wypowiedź: mamy wiedzę, że wydarzyło się to i to, sprawa jest badana, w toku są czynności, będziemy komunikować jak tylko dowiemy się więcej. Po przeczytaniu setek takich odpowiedzi już się nawet od razu rozpoznaje po jej początku, co będzie dalej.

▌▌Ostatecznie dyrektorka zawsze mogła oświadczyć, że za brak zabezpieczeń odpowiadają rosyjscy hakerzy — wiadomo, to źli ludzie są…

A jeśli to jeszcze są kobiety, to już Franz brzmi jak wyrocznia…

Po pierwsze pierwszy atak to masówka wynikająca z buga w WP.

Po drugie strona jest nadal podatna.

Co ciekawe WPML jest w wersji 3.1.8.3 to security fix wydawny dla tych co nie odnowili subskrypcji. Bodaj z 2015 roku.

Motyw płatny i nie wspierany.

Dodam jeszcze małą ciekawostkę dla zainteresowanych

https://wptavern.com/wordpress-rest-api-vulnerability-exploits-continue

A’propos tej ciekawostki: http://monter.techlog.pl/wordpress-zbyt-gadatliwe-rest-api/

Co to za forum na którym opublikowany został payload XXS’a ?

Po nazwie tematu bardzo łatwo znaleźć..

Najzabawniejsze jest to, że Pani Dyrektor teoretycznie studiowała Cyberbezpieczeństwo: “(…) aktualnie jest w trakcie studiów doktoranckich na Wydziale Zarządzania i Dowodzenia Akademii Obrony Narodowej (Nauki o bezpieczeństwie, Cyberbezpieczeństwo).”

Pewnie jest tylko zapisana i płaci opłaty, niejeden już tak tytuły w kraju zdobył.

>Pewnie jest tylko zapisana i płaci opłaty, niejeden już tak tytuły w kraju zdobył[..]

Płaci?! Przecież Dyrektorzy to z automatu mają dofinansowanie do studiów za pieniądze podatników (pacz. nasze i wasze)

A może p.Dyrektor w ramach swojej pracy naukowej testuje bezpieczeństwo serwisu:

“Wanda Buk jest prawniczką z dyplomami zdobytymi w Polsce (Wydział Prawa i Administracji Uniwersytetu Łódzkiego) i Francji (Université de Poitiers), aktualnie jest w trakcie studiów doktoranckich na Wydziale Zarządzania i Dowodzenia Akademii Obrony Narodowej (Nauki o bezpieczeństwie, Cyberbezpieczeństwo)”

http://www.cyberdefence24.pl/291820,nowa-dyrektor-centrum-projektow-polska-cyfrowa

O jeszcze takie coś znalazłem:

https://i.ytimg.com/vi/b15TxVIVr-8/maxresdefault.jpg

Standard w polskich urzędach. Bez nazwiska nie ma co startować na stanowisko.

Widział ją tam ktoś na tym wydziale? Czy razem z Misiewiczem studiuje?

Intrygujące to, że zaczynam się zamieniać w jakiegoś fanboya, ale mam właśnie kolejny powód by szanować p. Annę Streżyńską, brawo! Z jednej strony to powinno być normalnością, z drugiej strony jest to unikat w naszej rzeczywistości…

Info o tej pani ze stycznia 2016 roku, kiedy obejmowała to stanowisko:

“aktualnie jest w trakcie studiów doktoranckich na Wydziale Zarządzania i Dowodzenia Akademii Obrony Narodowej (Nauki o bezpieczeństwie, Cyberbezpieczeństwo).”

I tyle warte są te wszystkie tytuły i dyplomy…

Jak się ma znanego tatkę, to prawie każda posada stoi otworem.

Panienka rok po studiach została dyrektorem, pracowała w kancelarii jaka ASYSTENTKA, jej szef poszedł na podsekretarza stanu, to i ona awansowała.

Mieli choć tyle przyzwoitości, że dotychczasowego dyrektora zostawili na stanowisku wice, żeby ktoś ogarniał

[usunięte].

Pytanie czy te studia ukończy. Czyżby retoryczne?

Pierwszy raz słyszę, aby na stanowiska wymagające wyższego wykształcenia w danym kierunku przyjmowali studentów. ROTLF.

Poza tym doktorant? A jakie ona ma osiągnięcia naukowe w dziedzinie cyberbezpieczeństwa? Komputer umie obsłużyć i rozpoznaje pola CC od BCC w e-mailu.

Bezpiecznik powinien dostawać 5 groszy za każdą odpowiedź w stylu: Odwal się, nie twoja sprawa.

Druga sprawa, Pani Minister Streżyńska psuje mi wizerunek – posła osła. Nie podoba mi się to!

Grubo…

W Rządówce są inne priorytety:

1. Pilnować aby nie padły internety co by Dyrektory się nie złościli.

2. Często “wygoda” przedkladana jest przed bezpieczeństwo.

3. Jeśli “chcieć” trafia na mur typu budżet – nie przeskoczysz.

Wtedy pozostaje już tylko nadzieja, że się na niebezpieczniku artykuł nie pojawi dziś o Tobie lub o nim.

Dodaj punkt 0 (zero) – broń $DEITY żeby się tylko opinia publiczna nie dowiedziała!

Mnie tu bardziej pasuje słowo „ zażenowani”.

Przynajmniej ja bym się tak poczuł po przeczytaniu podobnego życzenia.

Albo Pani Dyrektor-prawnik nie zna prawa prasowego, i taki z Niej prawnik, albo zna, i wtedy Szanowna Redakcja może odpowiedzieć, że na takie pytania to my mamy jedna odpowiedź – “piszcie na Berdyczów”.

To jest tylko koryto dla nomenklatury, nie żaden urząd.

Przeżeracze dotacji unijnych z partyjnego nadania.

Co do prawa i prawników w Polsce to wystarczy spojrzeć na Konstytucję, której się nie przestrzega i która ma w sobie sprzeczne postulaty. Szanuje waszą wiedze techniczną, ale jak wygląda system od środka to wy chyba pojęcia nie macie. Albo palicie głupa…

Ale czego byś w związku z tym chciał? “w sumie to się nie oburzamy bo wiemy jak to wygląda od środka”? Czy może “wiemy jak to wygląda od środka więc nie napiszemy o CCCP” (czy jak się ta agencja nazywa). Lubisz bezczynność i spokój “bo i tak nic nie zmienię” ?

Nie wiem skąd to zdziwienie, przecież to budżetówka. Pewnie dostaną teraz kolejną górę naszych pieniędzy żeby mogli ją sobie rozdać.

Od roku można sobie pobrać to http://cppc.gov.pl/wp-content/uploads/kandydaci-na-ekspert%C3%B3w_n.xlsx

Sporo maili w tym pliku to dane osobowe, a mimo to można sobie je spokojnie pobrać.

ps

W zasadzie jest on pewnie do pobrania od lipca 2015

A i zapomnieliście wspomnie, że to córka generała, co z pewnością jest powodem błyskawicznej kariery.

Pani z CPPC ma dopiero 28 lat, a już musiała się nauczyć bycia tymi wszystkimi dyrektorami, członkami i stania na stanowiskach – to może nie styknęło czasu na przyswojenie wysokiej gracji i należytego szacunku.

Można by Pani Wandzie Buk wysłać http://www.empik.com/jak-zostac-dama-prokopowicz-agnieszka-kaminska-radomska-irena,p1127156108,ksiazka-p niech trochę poczyta :D

Serio? To musi mieć ciężkie życie, bo wygląda na dychę więcej ;o)

Nie musisz mieć ani szacunku, ani gracji jeśli masz kilka teczek po tatusiu generale.

“lekko nas zmartwiło, że urzędnik państwowy (i w dodatku prawnik!) […] potrafi sprowadzić opinię doświadczonego prawnika do kwestii jakiegoś luźnego «poglądu».”

Panowie chyba długo za granicą byli, tu nawet wyroki Trybunału Konstytucyjnego są “luźnym poglądem grupy znajomych”.

Z tym e-mailem do ksiegowe: to nie bylo tak ze maja otwarty serwer poczotwy bez autoryzacji ? ewentualnie brak filtrow wylapujacych tego typu rzeczy przeslane z neta ?

Ogolnie nie ma sie co dziwic. Raczej nie znajda dobrych specjalisto za 4000 PLN brutto miesiecznie.

Dlaczego tego tworu nie wchłonęło bez reszty ministerstwo cyfryzacji? Robi się z tego alternatywny ośrodek władzy, który zamiast dbać o współpracę ministerstw z EU, robi swoje na boku…

UAAHAHHA/ Gdyby wchłonęło, to trzeba by było zwolnić znajomych króliczka, a część musiałaby zając niższe stanowiska. Nie po to jest państwo, żeby się zwijać, tylko po to, aby znajomi znajomych króliczka mieli posady.

Można z dużą dozą pewności założyć, że za kilka miesięcy powstanie kolejny urząd państwowy służący np. Zarządzaniu Centralnej Infrastruktury IT, który będzie niezbędny, aby zapobiec podobnym zdarzeniem, a tak naprawdę zapewnianiu kolejnych kilku tysięcy miejsc pracy kolejnym bezproduktywnym urzędnikom. Wymagane kwalifikacje do pionu IT umiejętność założenia konta na książkoryju i wierkaczu

Poszedl update na forum: https://devilteam.pl/viewtopic.php?f=16&t=12596 oprocz XSS jest jeszcze XXE i pewnie wiele wiecej

Żeby to obejrzeć trzeba założyć konto, a w tle grasuje phpBB… Nie, dziękuję.

Żeście się przyczepili do pani dyrektor.

Jak się nie podobała odpowiedź, że instytucja ma inne zdanie niż doktor, to jest dedykowane miejsce na ustalanie tego kto ma rację.

BTW: Nie wiem jak wam, ale mi zdecydowanie bardziej podoba się rzeczowa odpowiedź pani dykretor, że nie poda bo wg jej prawników nie ma obowiązku, niż odpowiedź ABW która jest tylko bełkotem i nijak sie ma do pytania.

Moc wywiera wielki wpływ na słabe umysły. ;)

W opłakanym stanie to są wszystkie systemy w Polsce związane z przetwarzaniem danych i bezpieczeństwem. Gdzie jest taka możliwość – nigdzie nie podawajcie swoich prawdziwych danych.

Rekrutacje w Polskich firmach też są w opłakanym stanie, więc CV też lepiej wysyłać z dwuczlonowym pseudonimem. Przynajmniej wtedy nie wypłyną wasze prywatne dane jak wykształcenie, umiejetności, zainteresowania i inne do google, microsoftu lub do zwykłych ludzi, gdy zostaną “głęboko ukryte”. Wysłanie CV z danymi pseudonimowymi, odbycie tak rozmowy kwalifikacyjnej i posługiwanie się danymi pseudonimowymi w nieformalnych kontaktach (w tym w SVN, GitHubie, na koncie Windows, gdy instalował ktoś inny, gmailu czy outlook.com tak chętnie wykorzystywanych przez pracodawców, a nawet w stopce w mailu pod warunkiem podania danych wymaganych przez KSH – NIE JEST PRZESTĘPSTWEM.

W umowie o pracę można oczywiście poczynić zapis, że pracownik w kontaktach nieformalnych i systemach pozakadrowych posługuje się określonym pseudonimem – na zasadzie: co nie jest zabronione – jest dozwolone (kodeks pracy powołuje się na kodeks cywilny w nieunormowanych kwestiach).

Wtedy pracodawca musi chronić już tylko dane w “płatniku” – ma prostsze zadanie do wypełnienia i mniejsze prawdopodobieństwo wpadki przed GIODO. Dodatkowo jest bezpieczniejszy, ponieważ vjw0rma będzie ciężko wepchnąć nie znając poprawnego adresu e-mail (inny niż imię i nazwisko znalezione na goldenline czy linkedin.

Tej planety już nie uratujesz – musisz lecieć na inną :D

@Maxior: kolejny jesteś, który nie ma nic do ukrycia?

Próbowałeś kiedyś w prawdziwym procesie rekrutacji wdrożyć swoje rady (w dowolnej firmie – krajowej lub zagranicznej)?

@KPAX: Znam jedną firmę, która tak robi. A to, że ktoś nie robi tak, nie znaczy, że jest już za późno. Pracownicy się wykruszają z firm, zaś z nowymi można tak postępować. Po pewnym czasie system będzie bezpieczny przynajmniej w tym newralgicznym aspekcie, którym jest “najsłabsze ogniwo systemu”. Poza tym pewne programy takie jak Acrobat powinny dawno być uznawane za wirusy przez oprogramowanie zabezpieczające (antywirusy itp.).

Jaki tu problem rekrutacyjny widzisz, ja nie zauważyłam na razie żadnego? Zmiana jednej linijki w umowie o pracę/dzieło/zlecenie i nadanie odpowiednich nazw praktycznie automatycznie przy tworzeniu kont w używanych systemach?

W ten sposób dajesz firmie i pracownikowi dwie rzeczy: prywatność i bezpieczeństwo. Jeżeli chcesz tylko jednego z nich – nie zasługujesz ani na jedno ani na drugie, jak już ktoś rzekł.

Teraz odpowiedz sobie na najważniejsze pytanie: co jest i zawsze będzie najsłabszym ogniwem w systemie, nie licząc Windowsa?

Ten artykuł się nie liczy. Nie ma w nim akapitu z nagłówkiem “CO ROBIĆ JAK ŻYĆ?!?!?!?!?!”

Chyba macie lierówkę w tym fragmencie. Nie powinno być CPPC zamiast CPCC?

“Ponieważ opis obu incydentów był niepokojący, zaczęliśmy drążyć. Zwróciliśmy się do CPCC z prośbą o komentarz dotyczący wyłącznie ataku na stronę internetową — początkowo nie zdradzając, że jesteśmy świadomi innych niż włamanie na stronę incydentów. Zadaliśmy następujące pytania:”

Istnieje też wersja CCCP. Młodsi nie zrozumieją.

Paweł – masz rację. Czasem też myślę, że nasz kraj to już “stan umysłu”.

Człowiek się zastanawia: co ja zrobiłem źle, że w jej wieku, a nawet nieco starszy, jestem tu gdzie jestem, a nie zarządzam jakąś spółką albo centrum… A no nie jestem córką generała Buka, który zginął w katastrofie smoleńskiej.

to dlatego że jesteś przyzwoity i nie chcesz się stawać polityczną prostytutką. Co z tego że masz posadkę jak w lustro nie możesz spojrzeć [usunięte]

No no. Dyrka niczego sobie. Nie dziwne, że tak hakery się palą, aby podejrzeć jej prywatne dane ;). Ale usadawianie prawnika, bez żadnego podłoża informatycznego na takim stanowisku to blamaż. [usunięte]

Informowalem niebezpiecznika juz 2 lata temu. Przez ostatnie 2 lata mieli tak skonfigurowanego apacha, ze po wejsciu w folder wp pokazywalo listing wszysykich plikow, rowniez tych mniej publicznych, ktore mozna bylo bez przeszkod pobrac.

To swiadczy o ich poziomie, i o tym ze nieprawidlowosci sa od dawna.

Potwierdzamy. Ale jak pamiętasz, dokumenty nie zawierały danych poufnych – wszystkie były podlinkowane na stronie. Dlatego wtedy nie pociągnęliśmy tematu.

Fajnie ze minister Strezynska szybko odpisuje, jednak potwierdza tylko ze kilkaset ludzi tam zatrudnionych nie ma pojęcia co się dzieje. Zajmują się PR i plotkami. Taka praca… za 7-8 albo więcej tysięcy z pieniędzy podatników.

Uwaga!

Stawka dla informatyka w UM – 2600 netto + 400 zł dodatków(wszelakich)

obowiązki:

(nadzór- w rozumieniu zasad urzędów … jesteś człowiekiem od wszystkiego!)

Nadzór nad serwerami(w baaaaardzo szerokim zakresie)

Nadzór nad bezpieczeństwem sieci(kompleksowo!!!)

Nadzór nad stacjami roboczymi(łącznie z serwisem)

Help desk (liczyć się z telefonami w stylu … a na 3 piętrze cieknie spłuczka ;), o formatowaniu dokumentów w “Łerdzie” i “Excelu” nie wspominam )

Nadzór nad łącznością telefoniczną(w tym konfiguracja centrali bilingi i … co sobie “naczelastwo” zażyczy, dodatkowo co miesiąc analiza wykorzystania tel. kom.)

7 lat bez podwyżek – bo kasy brak, osoba do obsługi help desku(zawracanie dupy przez 80% czasu) nie .. bo nie ma kasy.(zresztą … nie ma się co dziwić skoro Informatyk istnieje w zaszeregowaniu tam gdzie serwis sprzątający i pan “Józio konserwator”)

A i najważniejsze … dla informatyków wydzielili od tego roku oddzielną grupę…

max stawka to … 4 tyś brutto

Do działów takich jak “obsługa imprez integracyjnych” zatrudniono w ciągu 2 lat .. dodatkowo 2 osoby.

I tak wygląda prawda o stanie tzw. informatyki w urzędach.

Ja pierdziu, weź się stuknij. W tym kraju żeby mieć 3k na rękę trzeba serio ostro zap…lać, najczęściej fizycznie i to na 3 zmiany świątki, piątki i niedziele, i to w dużych miastach (na na tzw. peryferiach jeszcze gorzej), więc czego Ty oczekujesz? Pensji ordynatora szpitala w stolicy za “nadzór” i odbieranie telefonów?

Jak w każdym zawodzie tak też w IT są spece (1%) oraz plankton od brudnej roboty (reszta), więc siłą rzeczy zarobisz raczej mniej niż więcej (widełki w ogłoszeniach to zwykły PR). A jak się nie lubi swojej pracy to żadna pensja nie pomoże.

Jak widać ktoś płaci ci 2x za dużo. Dostałeś nakaz pracy z urzędu pracy, że tam pracujesz? 6 lat bez podwyżki, to co ty chłopie robisz tam od 6 klat? A no tak przez chwilę zapomniałem, że złapałeś Pana boga za nogi z tą posadą, bo i tak nawet do niej nie masz kwalifikacji.

Skoro uważasz że to trudna prac imało płatna, to zostań hydraulikiem, zarabiają po 5 000 PLN na miesiąc do reki. No ale żeby zarabiać 5000 PLN jako hydraulik, to też trzeba coś umieć.

szkoda życia na taką pracę

Monter … szkoda nawet komentować Twoich wypocin

Czytanie ze zrozumieniem też raczej Ci obce. Trochę już popracowałem w życiu

wiec … sorki ale 3k na rękę to raczej słabo dla zadań z którymi spotykasz się w tego typu instytucjach…

Do tego .. ta moja pensyjka to raczej w dolnych stawkach które tam obowiązują. Starszy specjalista od przekładania papierów z półki A do półki B z umiejętnością rozpoznania półki C zarabia jakieś 2-3 stówy więcej przy zerowej odpowiedzialności. Powiem Ci że cienko przędziesz skoro za robotę fizyczną wyciągasz tylko 3 tyś. Ja szukam do remontu kilka osób i za robotę którą robi się w 5-6 dni oferuję stawkę 3 tyś na rączkę i do tego moje narzędzia i sprzęt.. a nie jest to Stolica tylko mała pipidówa na zachodzie polski. Od 4 miesięcy było tylko 3 chętnych … ale jakoś nie dotarli.

Co więc robisz w tym kraju – za granicą zarobisz więcej. A tak na poważnie: jak szkoda Ci czasu, to nie komentuj. Nigdzie nie napisałem, że zarabiam mało (ani co dokładnie robię), więc daruj – podałem tylko przykład, w który mnóstwo ludzi w tym kraju ma większe obowiązki i odpowiedzialność od Ciebie a zarabiając mniej tyle nie narzeka. Może dlatego, że nie patrzą na swoją robotę tylko przez pryzmat: “a ten mniej robi i ma dwie stówy więcej’ – zamiast marudzić w typowo polski sposób zajmij jego miejsce. Reszta Twoich uszczypliwych uwag oznacza, że nie masz nic więcej do dodania.

Monter chyba w wypowiedzi Draco chodzi raczej o to że … na zajmowanie się bezpieczeństwem nie ma fizycznie czasu. A co do pracy w Urzędzie to wierz mi każdy kto ma trochę oleju w głowie stara się tam przebywać jak najkrócej.

Masz zero możliwości rozwoju zwykle szkolenia musisz sobie sam opłacić odpowiadasz za dosłownie wszystko co jest podłączone do prądu i to jest odpowiedzialność KARNA. Pracowałem 2 lat. Może dla kogoś bez ambicji i perspektyw to może być strzał w 10. Ale jak się chcesz rozwijać i lepiej zarabiać .. to jest mogiła.

Domyśliłem się. Ale nikt nie mówił, że będzie zaje…ście i zawsze z górki. Idealna praca nie istnieje. A zamiast ciskać się po sieci lepiej coś z tym zrobić. Np. te duże ambicje mogą się nie mieścić w granicach tego dziwnego kraju, bez cienia uszczypliwości z mojej strony,

Obecny minister obrony narodowej swego czasu złożył podejrzenie popełnienia przestępstwa polegającego na “zmasowanym ataku hakerskim na sejm RP” po tym jak jeden z jego “speców” przez przypadek pokazał jaki ma login w skype i ludzie zaczęli do niego dzwonić.

To jest poziom wiedzy o cyberbezpieczeństwie ludzi z nadania partyjnego…

To była ta słynna telewizyjna konferencja z Putinem?

@Lukasz032: Tak, słynne “Putin dzwoni” :) I słynne doniesienie do prokuratury o “zmasowanym ataku hakerskim na sejm RP” oczywiście zorganizowanym przez Rosję i WSI.

https://cppc.gov.pl/bip/wp-content/uploads/sites/2/2016/01/Rejestr-um%C3%B3w-CPPC-w-2017_stan-na-31.03.2017.pdf

poz 9 i 11 są ciekawe

Aż się płakać chce czytając takie rzeczy.

A co tak skłania do płaczu w tym rejestrze umów? Chyba, że to taka uwaga natury ogólnej :-)

pozycja nr 9 7/2017 06.03.2017 InfoSec Przybytniowski Remigiusz Świadczenie usługi pełnienia obowiązków Administratora

Bezpieczeństwa Informacji od 06.03.2017r. do 06.03.2018 125 460,00

Referencje sa powazne:

http://www.informacjechronione.pl/index.php?option=com_content&task=blogcategory&id=4&Itemid=8 – nawiasem mowiac ta Joomla z 2006 roku to chyba taka troche, ekstrawagancja pod wzgledem aktualizacji oprogramowania:D

wyjasnienie referencji:

http://orleneko.com.pl/PL/ofirmie/Strony/Remigiusz-Przybytniowski.aspx

poz. 11 to juz grubsze ciekawostki jak dalej poszukac powiazan:

9/2017 10.03.2017 Inteligentne Systemy Edukacyjne

Sp. z o.o.

Przeprowadzenie audytu informatycznego z zakresu inwentaryzacji zasobów sprzętowych i programowych systemu informatycznego oraz audyt bezpieczeństwa systemu informatycznego i bezpieczeństwa przetwarzania informacji od dnia zawarcia umowy

w maksymalnym terminie 1 miesiąca od dnia zawarcia umowy

75 000,00

wykonawca:

http://www.isedu.pl/page000.html – przyklad serwisu przystosowanego do konkurencyjnej walki o zamowienia publiczne na wspolczesnym rynku internetowym. Z ludzkiej przyzwoitosci wypadaloby zmienic takiego potworka.

W sumie to po co: spółka powiązana z

https://mojepanstwo.pl/polska-izba-informatyki-i-telekomunikacji poprzez osobe głównego udziałowca.

I co tu sie dziwic ze w trakcie prowadzenia audytu jakas dziura sie znalazla, znaczy audyt jest skuteczny.

@oprych – czyli mamy umowy z dwoma firmami, które są prowadzone przez osoby z doświadczeniem w sektorze publicznym. Żeby stawiać jakieś zarzuty, czy mówić o nieprawidłowościach, to wg mnie trzeba by mieć:

1. informację o dokładnym przedmiocie zamówienia

2. w jakim trybie wybierano wykonawcę

3. informację o tym jakie firmy, przedstawiając jakie referencje przystąpiły do procedury z pkt 2 (o ile nie było z wolnej ręki, ale chyba przy takich kwotach to niemożliwe)

4. informację o tym co zostało w ramach tychże umów wykonane/dostarczone i przez kogo

Wtedy możnaby siąść i przeanalizować, czy to jakieś zamówienia wydmuszki, żeby tylko trochę kasy wyprowadzić (ale to mało pieniędzy), czy wybrano sensownych merytorycznie ludzi do tych zadań, czy dostarczono coś, co jest adekwatne do kwoty i opisu zamówienia.

A strony mają kozackie – w sumie trudno wybrać, która jest bardziej profesjonalnie zrobiona :)

@matja – wiem ze pieknie to wyglada i dlatego warto byloby sie tym zainteresowac blizej.

Nie wiem jednak za co ta firma audytor ds. bezpieczenstwa pobiera zaplate, skoro nie zdolala wskazac taaaakich dziur w tymze bezpieczenstwie… ale skoro swoja wlasna wizytowka, nadaje sie jako przyklad braku poszanowania elementarnych zasad bezpieczenstwa to o czym tu dalej mowic…

Już widzę to oczami wyobraźni jak ABW i CERT robi wjazd do Pakistanu albo Rosji i zakuwają Mohameda w kajdany po czym dostaje ostry wp…… na swoim terenie od Polskich służb a tajniaki go przemycają do naszego kraju i skazują na długą odsiadkę w rasistowskim Polskim więzieniu.

A tak serio to spawa zostanie umorzona bo debile nic nie będą w stanie zrobić po prostu wyciszają sprawę żeby większego cyrku nie było.

napierw musieli by mohameda namierzyc, zazwyczaj jest to trudne nawet jesli hakowal z polski albo innego kraju eu

Widze, ze w koncu jakas normalna i dyplomatyczna odpowiedz napisala p. Karolina Kogut, asystentka dyrektora. [censored]

@Niebezpiecznik: “Hacked By MuhamadEmad”. Czytać czy pisać nie potraficie? Bo na zrzucie ekranu jest przecież inne nazwisko – MuhmadEmad (bez “a” po “h”).

Zdaje się że pracownik IT w CPPC to rodzina Pani Dyrektor

https://twitter.com/audytor_bsi

i wszystko staje się jasne.

Potrafią ;-)

I korzystać z googla aby sprawdzić kto od nich materiał ściąga z błędami także potrafią ;-)

A jednak mona po ludzki odpowiedzieć?

Ale Pani dyrektor to chyba focha strzeliła :>

[censored]

Często bywam w różnych instytucjach/firmach państwowych i widzę jak wykwalifikowana, doświadczona kadra stamtąd ucieka, a stanowiska kierownicze są obsadzane młodymi ‘noname’ami’, którzy zazwyczaj nie wykazują się, żadną konkretną wiedzą.

Serio, niektórzy pracują tam po 15-20 lat i jak mówią przeżyli już wszystkich, ale to co się dzieje teraz przerasta nawet ich.

Pracowałem parę lat dla urzędu niższego szczebla… Ale wszystko wygląda tak samo:

– Panie [stanowisko] podmienili nam stronę, odzyskałem z backupu ale warto zapłacić za audyt albo aktualizację.

– Czyli wszystko teraz działa?

-Tak.

– No to co mi zawracasz dupę?

– Ale….?

– Wyborcy czekają na chodnik a nie jakieś ochrony ich danych…..

Dlatego poszedłem do Korpo… tam chociaż rozumiejąc co nieco….

Instytucja zarządzająca miliardami złotych na projekty informatyczne w Polsce korzysta z WordPress’a, OwnCloud’a i jest zarządzana przez laskę rodem gwiadek z Instagram’a. Mamy przeje..ne.