20/7/2018

Jeśli korzystałeś z Ticketmastera w okresie od lutego do czerwca to dane o Twojej płatności mogły wpaść w ręce przestępców. Poszkodowani od miesiąca otrzymują e-mailowo informacje od Ticketmastera. O wycieku Polaków od tygodnia informuje też m.in. bank Millennium, który rekomenduje zastrzeżenie karty. Klienci innych banków też powinni mieć się na baczności.

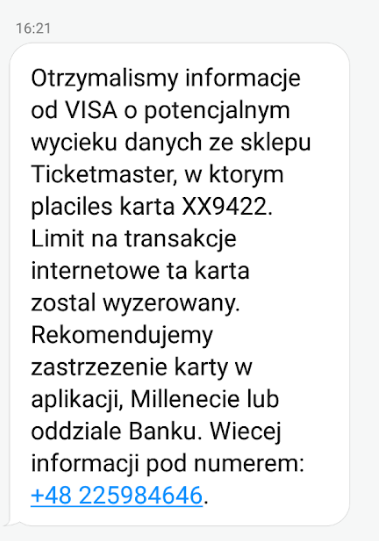

Millennium ostrzegał

Niektórzy użytkownicy Ticketmaster mogli w ciągu kilku ostatnich dni otrzymać SMS-a od banku Millennium, takiego jak poniżej. Informuje on o “potencjalnym wycieku” danych ze sklepu Ticketmaster i zaleca zastrzeżenie karty. Jest to dość niepokojące jeśli zdamy sobie sprawę z tego co może oznaczać wyciek danych kartowych.

Złośliwe oprogramowanie w narzędziu Inbenta

W sobotę, 23 czerwca tego roku Ticketmaster w Wielkiej Brytanii zidentyfikował złośliwe oprogramowanie w zewnętrznym narzędziu do komunikacji z Klientami. To było narzędzie Inbenta Technologies. W momencie wykrycia złośliwego oprogramowania Ticketmaster dezaktywował globalnie wszelkie produkty oraz usługi związane z firmą Inbenta.

W wyniku działania produktu Inbenta na stronach internetowych Ticketmaster International, niektóre dane osobowe Klientów lub te dotyczące płatności mogły zostać pozyskane przez nieznaną stronę trzecią. Zespoły dochodzeniowe wraz z ekspertami ds. bezpieczeństwa pracują nieustannie, w celu wykrycia mechanizmu naruszenia bezpieczeństwa danych osobowych. Incydent mógł dotyczyć Klientów, którzy podejmowali próby zakupu biletów w okresie pomiędzy Luty 2018, do 23 czerwca 2018. Nie mamy konkretnych danych ilu osób mógł dotknąć wyciek danych, ale skontaktowaliśmy się ze wszystkimi, którzy potencjalnie mogli być dotknięci tym incydentem. Wiemy jedynie, że spotkało to mniej niż 5% naszej globalnej bazy Klientów.

Ticketmaster zapewnił nas również, że na bieżąco przeprowadzany jest audyt zewnętrznych dostawców i szacowanie poziomu zabezpieczenia klientów.

Korzystałem z Ticketmaster. Co robić? Jak żyć?

Powtórzmy raz jeszcze – dane o płatnościach mogły być pozyskane przez atakujących, ale nie ma co do tego pewności. Chyba z tego powodu bank Millennium zdecydował się zalecić zastrzeżenie kart, ale sam nie wymusił zastrzeżenia. Oczywiście spytaliśmy o sprawę również bank. Jego przedstawicielka Iwona Jarzębska przekazała nam poniższe oświadczenie.

Bank podjął działania zabezpieczające klientów narażonych na ewentualną utratę środków związaną z doniesieniami o wycieku ich danych z bazy firmy Ticketmaster. Z uwagi na fakt, iż trwa sezon wakacyjny i klienci przebywają na urlopach, aby nie pozbawiać klientów dostępu do płatności kartą, została podjęta decyzja o wyborze środka zaradczego w postaci wyzerowania limitów kart na transakcje internetowe, z równoczesnym przesłaniem rekomendacji dot. zastrzeżenia karty. Sytuacja ta dotyczy nielicznej grupy naszych klientów.

Można nadal dyskutować o tym, czy bank Millennium postąpił słusznie doradzając zastrzeżenie kart, ale nie zastrzegając ich. Z drugiej strony nie mieliśmy sygnałów, aby inne banki zrobiły coś podobnego więc brawa dla Millennium. Problem nie dotyczył przecież tylko klientów tego banku. Najbezpieczniej byłoby doradzić zastrzeżenie kart wszystkim, którzy korzystali z Ticketmastera w okresie od lutego do czerwca. Na naszą redakcyjną skrzynkę spłynęły jednak tylko ostrzeżenia od klientów Millennium — jeśli dostaliście ostrzeżenia od innych banków w tej sprawie, dajcie nam znać.

Dodajmy jeszcze, że Ticketmaster opublikował informację dotyczące naruszenia bezpieczeństwa danych i rozesłał e-maile do poszkodowanych klientów. Sam serwis zaleca:

- zmianę hasła,

- monitorowanie wyciągów z konta bankowego,

- natychmiastowy kontkat z bankami w razie wykrycia podejrzanej transakcji.

Informacje, które mogły zostać naruszone obejmują: imię i nazwisko, adres, adres e-mail, numer telefonu, dane dotyczące płatności i dane logowania do konta Ticketmaster. Jeden z naszych Czytelników dowiedział się od działu bezpieczeństwa serwisu, że wyciek mógł objąć także kody CVV.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

A jak się ma płacenie za bilety z Tickemaster przez płatności Dotpay? Czy wtedy moje dane płatnicze posiada Ticketmaster czy Dotpay? I czy wtedy też powinnam się obawiać, że zostanę sponsorem jakiś niezaplanowanych przeze mnie wydatków?

Z tego co się orientuje to płatności kartami nie są obsługiwane przez Dotpay, tylko jakiegoś innego dostawcę usług.

Eurobank informował o wycieku zanim powiadomił o nim Ticketmaster. Prawdopodobnie VISA sama odkryła duzo fraudow dla kart, których wspólnym mianownikiem był zakup na ticketmasterze zanim sam serwis się w ogole połapał…

Jak to wyciekły kody CVV? Przecież PCI DSS mówi, że nie wolno ich zapisywać…

Mieli “keyloggera” działającego w tle przez 4 miesiące? Trochę to słabo

Dokładnie tak, był keylogger. Oni nie zapisywali, złośliwy JavaScript na ich stronie to robił.

> W sobotę, 23 czerwca tego roku Ticketmaster w Wielkiej Brytanii zidentyfikował złośliwe oprogramowanie w zewnętrznym narzędziu do komunikacji z Klientami.

I to pomimo tego że informowano ich od kwietnia, a oni ignorowali.

– https://monzo.com/blog/2018/06/28/ticketmaster-breach/

– https://twitter.com/AskewDread/status/993301715481849857

Dobrą praktyką jest umieszczanie formularza logowania na osobnej stronie, która nie zawiera żadnych zewnętrznych skryptów i styli. Jak widać, tak samo ma się sprawa z formularzami płatności.

Moim zdaniem obowiązkiem w Internecie powinno stać się security-content. Najpierw powoli: informowanie o braku lub zbyt luźnej polityce. Potem informowanie o zagrożeniu z takich stron, a na koniec wprowadzenie strict i https dla nieposiadających polityki secure-content. W przypadku obsługi płatności powinien być wymóg rygorystyczny, czyli tylko strict i wskazane skrypty.

Czemu obsługujący tak wrażliwe dane mają to w d..?

Bank Pocztowy (w moim wypadku Envelo) dzwonił do klientów z informacją otrzymaną od Visy o potencjalnym wycieku danych i propozycją zastrzeżenia karty. Konsultantka niestety nie posiadała wiedzy, jakiego serwisu dotyczył wyciek, ale w moim przypadku niemalże na pewno był to właśnie Ticketmaster. Telefon miał miejsce około dwa tygodnie po otrzymaniu informacji mailowej od holenderskiej wersji portalu Tickermaster.

pewne nieścisłości tu widzę…

podobno Inbenta przechwytywała dane podczas płatności?

to dlaczego Pani z banku Millenium podaje informację o “wycieku danych”?

to był to wyciek czy przechwyt?

[…] zakupów. Grupy przestępcze posługujące się MageCartem miały pewne spektakularne sukcesy jak atak na Ticketmastera oraz atak na British Airways. Najczęściej jednak atakują sprzedawców średnich i małych. […]

[…] Magecarcie pisaliśmy w Niebezpieczniku w kontekście wycieków danych z TicketMaster i British Airways, a ostatnio przy okazji publikacji listy ponad 1000 sklepów zainfekowanych […]

[…] sprzedażą biletów na różne wydarzenia. Zdarzyło nam się już o niej pisać w kontekście wycieku danych kartowych, który miał miejsce w 2018 r. W sprawie ataku spółka nie wydała żadnego oświadczenia, poza […]