27/8/2012

Nie musisz korzystać z Javy? To ją wyłącz. To chyba najlepsza rada, która może ochronić cię przed grasującym własnie po internecie nowym atakiem dotykającym aktualne wersje Javy i działającym na praktycznie każdym systemie operacyjnym i każdej przeglądarce.

0day na Javę 1.7

O atakach wykorzystujących nową, niezałataną jeszcze dziurę w Javie 1.7 poinformował FireEye w niedzielny wieczór.

Zaobserwowane ataki prowadzą do instalacji trojana Poison Ivy RAT, który następnie łączy się z adresem hello.icon.pk [223.25.233.244]. Exploit działa jedynie na Jave w wersji 1.7 Update od 0 do 6 (czyli posiadacze starszej wersji akurat tego exploita nie muszą się obawiać — co nie znaczy, że są bezpieczni, a downgrade Javy na pewno nie jest tu polecanym rozwiązaniem :>). Na chwilę obecną, exploit jest wykrywany przez 26/42 antywirusy.

Exploit na Javę 1.7

Exploit na Javę 1.7 działa na wielu systemach opracyjnych (od Windows 7 przez Linuksa do Win XP) i pod wieloma przeglądarkami (MSIE, Google Chrome, Firefox). Oznacza to, że w ciagu najbliższych dni ofiar ataku na Jave (ver. 1.7) może być coraz więcej, zwłaszcza, że już upubliczniono jego kod (także w Metasploicie) i zapewne za chwilę exploit pojawi się w większości tzw. exploit packów typu BlckHole. Pikanterii dodaje fakt, że Oracle najprawdopodobniej nie wyda patcha w ciągu najbliższych dni — zgodnie z planem następne łatki mają wydać dopiero w październiku (i praktycznie nigdy nie wychodzą z poprawkami out-of-cycle).

Jak się zabezpieczyć?

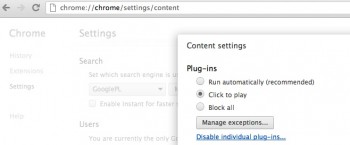

Rozwiązanie? Odinstaluj Javę (o ile jej nie potrzebujesz). A jeśli potrzebujesz Javy w systemie, to chociaż uaktywnij w swojej przegladarce internetowej funkcję “click to play“, która aktywuje daną wtyczę — czy to Flash czy Javę — ale dopiero w momencie kliknięcia w wyświetlaną przez przeglądarkę zaślepkę:

Aby włączyć click 2 play w Google Chrome należy wejść w Settings -> Content Settings:

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

W Firefoksie:

about:config > plugins.click_to_play = true

Jeszcze tylko napisz, jak mam “stuknąć” aby odpalił się flash na youtube to będzie dobrze. Klikam i klikam – plugin się nie ładuje.

To dla tych ktorzy nie chca wylaczac Javy permanentnie bo potrzebuja jej w jakims celu.

Dobre. Dzieki.

Pozdrawiam.

Andrzej

@m: “jak mam “stuknąć” aby odpalił się flash na youtube”

Fakt, czasem coś blokuje uruchomienie plugina, ale jest na to rada: jeśli strona zawiera obiekt wymagający jakiejś wtyczki, na początku paska adresowego pojawia się niebieska ikona. Kliknij na niej:

http://i.imgur.com/cZzeQ.png

News rodem z Chipa – zero konkretów.. a do tego nie ma cycków:)

@maro: Zero konkretów pewnie dlatego, że w zasadzie nic o dziurze nie wiadomo.

A może byś napisał o którą javę chodzi ?

Bo są różne implementacje, obecnie wzorcową dla 1.7 jest openjdk ale np java oracla też ma numerek 1.7

Jest coś wspomniane o wydawaniu łatki przez oracle – więc można się domyślić, że chodzi o właśnie ich wersję (która zresztą ma masę znanych i niełatanych błędów) ale tu pojawia się pytanie czy tylko ich implementacja jest dziurawa czy może jest to problem samego języka?

I znowu trzeba się domyślać – skoro jako rozwiązanie jest podane usunąć całkowicie to pewnie dotyczy wszystkich implementacji.

A może chodziło o to aby usunąć całkowicie po to aby zainstalować sobie inną.

witam

moze redakcja niebezpiecznia podać adres do Exploita ?

warto sprawdzić swoje zabezpieczenie antivirusowe i najwyzej podesłać im do dodania do bazy …

bardzo bym prosił o plik…

Do Metasploita to wrzucili już https://community.rapid7.com/community/metasploit/blog/2012/08/27/lets-start-the-week-with-a-new-java-0day

Tutaj kod wrzucił @jduck1337 http://pastie.org/4594319 – u mnie na najnowszym Linux Mint z openjdk ładnie zadziałało (odpalałem jako applet w IntelliJ, nie z przeglądarki, więc je sobie sami posprawdzajcie) – a strony nie podam, bo każdy ogarnięty już sam znajdzie.

Hmm, dobra, z samego IDE to i bez disableSecurity() działa ;P

Odkąd czytam niebezpiecznika, nie mam zainstalowanej javy na domowych komputerach. Jest jedynie na laptopie który służy tylko i wyłącznie do rozrywki i niczego więcej. I jakoś życia mi to nie utrudnia ;)

Witam.

Dla tych ktorzy beda jak zawsze pytac w komentarzach…

W Firefoxie wylaczamy Jave w ten sposob:

1) Tools > Add-ons

2) Po lewej stronie Plugins

3) Po prawej stronie Java (TM) Plug-in a obok guzik Disable

4) Klikacie Disable guzik powinien sie zmienic na Enable

5) Zamykacie i ponownie otwieracie Firefoxa

Proste. Skuteczne. Nie wplywa to na java scripts. Od lat mam wylaczona Jave i jakos nie zauwazylem problemow.

Pozdrawiam.

Andrzej

Nie wpływa na JavaScript? OH REALLY? NO WAY!

Ano nie wplywa. Java i Java Scripts sa czesto ze soba mylone…

Pozdrawiam.

Andrzej

AndrzejL: to był sarkazm.

Haha, dobre. :D

Od wczoraj zacząłem programować na Androida i tu taki przełom z Javą. :/

@ Mistiqe – dzieki nie bylem pewny – takie rzeczy czesto mi umykaja.

Pozdrawiam.

Andrzej

@Patryk na androidzie jest java googla a nie java suna czy teraz oracla.

To zupełnie różne implementacje z tego co się zdążyłem dowiedzieć to ta niezałatana dziura podobnie jak kilkadziesiąt innych dotyczy tylko wersji wypuszczonej przez oracla.

Na stacjonarnym komputerze zainstaluj sobie openjdk czy tam jakąś iced tea i używaj w spokoju.

@AndrzejL: Sheldon Cooper ;)

@ Mistiqe – ech chcialbym… Subatomic particles i string theory sa nie na moja glowe… Ja mam tylko syndrom asocjalnosci doktora Coopera :). A serial jest genialny swoja droga :).

Pozdrawiam.

Andrzej

@AndrzejL: jestem zgodny z wszystkimi czterema Twoimi stwierdzeniami.

Też wykrzykujesz ostatnie “Bang!” w słowach piosenki? ;)

@ Mistiqe – czasem ;). Czasem pospiewuje cala, czasem tylko nuce, czasem cos tam przebakuje pod nosem.

Pozdrawiam.

Andrzej

Bardziej proponowane przeze mnie w Chrome to:

Wpisz w adres przeglądarki chrome: chrome://plugins/

i wyłącz Jave.

Odinstalować javę? To jak ja w Minecraft’a grał będę? ;)

Minecraft w przeglądarce wymaga włączonej Javy?

W Minecrafta można grać przez przeglądarkę?

Nie lepiej w takim wypadku uruchomić grę wraz ze środowiskiem w piaskownicy?

Nie każdy ma piaskownicę w pobliżu domu :( I bezprzewodowy Internet :(

Bezprzewodowe gniazdka w piaskownicy, to też rzadkość :|

Bezprzewodowe gniazdka to ogólnie rzadkość :\

W Operze: opera:config i Enable On Demand Plugin :) swego czasu, ostatnio na Javie 1.6 zainstalowało mi się coś w stylu Platinum Security (scareware) – oczywiście tryb awaryjny, 5 min. i czysto :)

Polecam minetest:P

@foo: …który nie ma redstone, ani niczego podobnego. Dla mnie MC bez redstone i pistonów traci sens.

Ew. opera:plugins i klikamy “wyłącz” przy wszystkich Javopodobnych wynalazkach.

Opera -> Ustawienia -> Preferencje -> Zaawansowane -> Zawartość -> Włączaj wtyczki na żądanie

Na IE 10:

manage addons -> zaznacz jave -> disable

trololololo

W Lynxie alt+F4 i reszta pójdzie automatycznie, bo jak wiemy – Lynx czyta myśli.

Noscript :)

Napisano “działa na wielu systemach opracyjnych (od Windows 7 przez Linuksa do Win XP)”.

O ile w komentarzach ktoś potwierdził, że exploit działa na linuksie, to ktoś wie, czy ten trojan obsługuje Linuksa?

Jako shell (w Metasploit już jest, więc popularność rośnie ;)) będzie działał na dowolnym systemie – po prostu zamiast komendy “format c” atakujący wyśle Ci “rm -fr /” jak zobaczy, że host do którego ma dostęp przez exploita to Linux, a nie Windows.

Ta komenda raczej w tym syntaxie nie zadziala :). W wiekszosci sytemow typu Linux musisz jeszcze dodac –no-preserve-root i to jeszcze trzeba zalozyc ze posiadasz (i potrafisz uzyc :P) jakis ekspoloit ktory pozwoli na privilege escalation (no chyba ze user to moron i odpala przegladarke z poziomu roota…) – w przeciwnym razie (jesli system jest prawidlowo skonfigurowany) masz dostep tylko do ~ usera ktory przegladal strone z wlaczonym java pluginem i zostal “zainfekowany”. Na moim systemie przegladarka odpalana jest nie z profilu mojego usera a z czystego profilu ktory nie ma dostepu do ~ mojego usera a wiec nie ma dostepu do moich osobistych ustawien i plikow. User ktory odpala przegladarke nie ma dostepu praktycznie do niczego i jedyne co robi to trzyma w swoim ~ profil przegladarki i ja odpala… wiec jesli nawet zdarzylaby sie infekcja to atakujacy bez zdobycia roota raczej nawet mi nie usunie pr0n ;).

Pozdrawiam.

Andrzej

@AndrzejL: wiadomo, że tak łatwo nigdy nie jest, ale byłem rozdwojony między chęcią opisania poprawnego, a takiego, żeby było łatwo zrozumieć ;)

@ t00l – Kumam. Tak czasem bywa.

Pozdrawiam.

Andrzej

Albo poprostu odpalaj przegladarke w Sandboxie….

a wlasnie sie zastanawialam, co to sie dzieje z kompem po tej ostatniej aktualizacji

Błąd pewnie występuje też we wszystkich wersjach Sun/Oracle Java 6 (nie sprawdzałem, bo nie mam jak, ale tak wynika z analizy kodu źródłowego). Być może nie ma go w IBMowiskiej implementacji Javy.

Źródłem problemu jest metoda sun.awt.SunToolkit.getField, która zwraca “odbezpieczoną” (czyli taką, którą każdy może zmieniać, nawet z piaskownicy) referencję do dowolnego pola dowolnej klasy…

26 package sun.awt;

60 public abstract class SunToolkit extends Toolkit … {

308 public static Field getField(final Class klass, final String fieldName) {

309 return AccessController.doPrivileged(new PrivilegedAction() {

310 public Field run() {

311 try {

312 Field field = klass.getDeclaredField(fieldName);

313 assert (field != null);

314 field.setAccessible(true);

315 return field;

316 } catch (SecurityException e) {

317 assert false;

318 } catch (NoSuchFieldException e) {

319 assert false;

320 }

321 return null;

322 }//run

323 });

324 }

Pewnie i może zmieniać nawet w piaskownicy, tylko co z tego, skoro, po jej zamknięciu (czytaj wyczyszczeniu, bo tak powinna być ustawiona piaskownica, w momencie gdy proces inicjujący, tutaj przeglądarka; zostanie zamknięty ) wszystkie procesy i zasoby są przywracane przez sterownik piaskownicy działający w trybie jądra. Dziękuję za uwagę

Trochę detali:

http://www.deependresearch.org/2012/08/java-7-0-day-vulnerability-information.html

>od Windows 7 przez Linuksa do Win XP

Nie wiem dlaczego, ale jakoś zaliczyłem tutaj facepalm. Może dlatego, że autor artykułu potraktował Win 7 jako zupełnie inny system niż XP, kompletnie z nim niezwiązany itd, a przynajmniej takie można odnieść wrażenie po tym wepchniętym na chama linuksie pomiędzy dwoma wersjami Windowsa. To tak jakby pisać, że “skrypt działa na wielu systemach operacyjnych takich jak Ubuntu, Gentoo, Fedora”.

Warto dodać, że OSX też podatny.

Nie wierzę Ci. Steve by na to nie pozwolił.

@mr: Podatny – http://www.macrumors.com/2012/08/28/newly-discovered-java-7-security-vulnerability-poses-risks-to-macs/ – ale ryzyko jest małe bo domyślnie Java 7 nie jest instalowana, chyba, że ktoś pobrał sobie sam.

//Napisano z OSX, żeby nie było że hejtuje :)

mr raczej ironizował (liczę na to)

h ma dobry detektor sarkazmu ;)

a czy da się zawężyć wykonywanie javy do określonej domeny ?

pozdrawiam dzieci z minecraftem :)

ZTCP Chrome sam z siebie nie odpala Javy domyślnie i prosi o kliknięcie w odpowiedni przycisk…

A czy exploit łączy się wykorzystując domenę czy ip’ika?

jeśli domeną to wystarczy wskazać 127.0.0.1 w pliku hosts dla hello.icon.pk – prawda?

Skoro trojan wysyła dane do:

hello.icon.pk [223.25.233.244]

to nie wystarczy zablokować ten IP w firewallu, albo ustawić przekierowanie tego IP na cokolwiek innego? Wszystko za pomocą

C:\Windows\System32\drivers\etc\hosts.file

Zasadniczo im mniej pluginów w przeglądarce, tym lepiej. Niestety niektóre webaplikacje (Kies Air, Kontomierz) wymagają Javy, choć w przypadku Kies Air (Kies Air to webaplikacja ładowana z telefonu pozwalająca na synchronizację danych z telefonem Samsung przez WiFi) można się bez Javy obejść. Java miała służyć do gwarancji zgodności webaplikacji z każdą platformą, jednak w dobie HTML5 im mniej pluginów w przeglądarce, tym lepiej. Zresztą Flasha czeka dokładnie ten sam los (zaczęło się od iOS, potem od Androida, przyjdzie czas odejścia od Flasha w Windows i sam Adobe się do tego przyczyni oferując aplikację Adobe Edge do tworzenia zawartości HTML5). Z czasem Adobe Edge się spopularyzuje, co pośle Flasha do historii, bo wszyscy odkryją smak życia bez pluginów.

Kolejna przypadkowa dziura, pozwalajaca na calkowite przejecie systemu. Jakie to ostatnio przypadki do duzych developerow, tylko dziwna jest ta jednomyslnosc w popelnianiu bledow.

Aha, swego czasu wyslalem Wam, do NB, informacje, ze cos dziwnego u mnie zaczelo krzystac z Javy laczac sie z konkretnym IP – bylo absolutnie niewykrywalne (niczym) i gdyby nie CPU od czasu do czasu obciazany nawet bym nie zauwazyl. Chcialem Wam podeslac dokladne logi, pliki etc – olaliscie sprawe dokladnie.

>>> “Na chwilę obecną, exploit jest wykrywany przez 26/42 antywirusy.” Nie exploit tylko plik hi.exe, proszę o poprawkę.

[…] niedawno o błędzie w Javie 7 na który jeszcze nie ma łatki. Ponieważ exploit został już upubliczniony, zgodnie z naszymi wcześniejszymi przypuszczeniami, […]

“Write once, run anywhere” nabiera nowego znaczenia :)

“Oracle najprawdopodobniej nie wyda patcha w ciągu najbliższych dni”

Oracle wydał pacza i to całkiem szybko…

[…] lepiej i gorzej napisane oprogramowanie — jednak pechowo dla PFRON-u, bezpieczeństwo Javy pozostawia wiele do życzenia (to przez tę wtyczkę do przeglądarki najczęściej dochodzi do ataków […]