16/6/2014

Tym razem nie ostrzegamy o dziurach w routerach, ani o tym, że firma robi z Waszych rotuerów publiczne hotspoty. Dziś ostrzegamy przed grasującym w sieci spamem, wysyłanym zapewne nie tylko do klientów UPC. Załączony do wiadomości o tytule “Elektroniczna Faktura” plik .exe jest zainfekowany.

Return-Path: vendingpxr346@upc.pl

Received: from 89-97-180-122.ip18.fastwebnet.it [89.97.180.122] (HELO 89-97-180-122.ip18.fastwebnet.it)

by serwer1339438.home.pl [188.128.203.74] with SMTP (IdeaSmtpServer v0.80)

id 22701e5200ddb5fa; Mon, 16 Jun 2014 14:24:20 +0200

Received: from [199.164.186.160] (account vendingpxr346@upc.pl HELO jeiviyft.bhuqoo.su)

by 89-97-180-122.ip18.fastwebnet.it (CommuniGate Pro SMTP 5.2.3)

with ESMTPA id 543761783 for dtp@happy.com.pl; Mon, 16 Jun 2014 13:24:22 +0100

From: efaktura@upc.pl

To:

Subject: Elektroniczna FakturaNumer Identyfikacujny: 979173697

nr 0632143402/OPR/06/2014

Faktura numer 4162081812

UPC Polska Sp. z o.o.

Złośliwy plik jest wykrywany przez 8/54 antywirusy.

Finezji w ataku brak. Kilka dni temu zapewne ci sami atakujący podszywali się pod Netię. Teraz przyszła kolej na UPC, a pewnie za kilka dni fałszywe i zainfekowane e-maile będa przychodziły pod szyldem innych ISP.

PS. Ciekawe jaką skuteczność miałby atak, gdyby wiadomości skierować tylko do klienów UPC? A przypomnijmy, że dostęp do ich danych pochodzących wprost z wewnętrznych systemów UPC był przez pewien czas na sprzedaż.

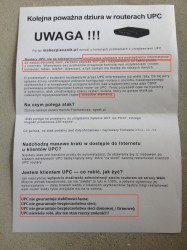

PPS. Ktoś rozwiesza też takie kartki w bloku jednego z naszych czytelników — bohaterem są ostatnie błędy UPC.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Taa tylko babola walneli w identyfikacyjny :D

“Numer Identyfikacujny: 979173697”

Nie ma to znaczenia. Większość klientów swojego numeru nie pamięta.

Wczoraj Norton IS nie wykrył zagrożenia w tym archiwum.

I kolejna porcja spamu zapewne podobnego pochodzenia::

Scanned Image from a Xerox WorkCentre

“Local Scan” Wt 06/17/14 03:50

Załączniki: Scan.zip(22.4kB)

Please open the attached document. It was scanned and sent to you using a Xerox WorkCentre Pro.

Sent by: #####.pl

Number of Images: 1

Attachment File Type: ZIP [PDF]

File Name: Scan.zip

WorkCentre Pro Location: Machine location not set

Device Name: ######.pl

Attached file is scanned image in PDF format.

Adobe(R)Reader(R) can be downloaded from the following URL: http://www.adobe.com/

W załączniku wychwycone przez eset:::

Identyfikator zagrożenia Zagrożenie 4136

Nazwa klienta ####

Nazwa komputera ####

Adres MAC ##############

Serwer główny ##########

Data odebrania 2014-06-17 04:12:31

Data wystąpienia 2014-06-17 04:04:52

Poziom Ostrzeżenie

Skaner Ochrona protokołu POP3

Obiekt wiadomość e-mail

Nazwa od: “Local Scan” do: #####@########.pl z tematem Scanned Image from a Xerox WorkCentre z datą Mon, 16 Jun 2014 18:53:05 -0800 » MME » Scan.zip » ZIP » Scan.scr

Zagrożenie Win32/TrojanDownloader.Wauchos.AD koń trojański

Czynność zawierał zainfekowane pliki

Użytkownik ########

Informacje Wykryto zagrożenie podczas odbierania wiadomości przez aplikację: C:\Program Files\Mozilla Thunderbird\thunderbird.exe.

wysłany jako faktura plik .exe w ogóle nie budzi podejrzeń….

Wcześniej były też maile od Orange z MMSami w załączniku.

“Faktura” przyszła jako plik *.xml.zip (bez hasła), w środku plik *.xml.exe.

zeby dostac te maile nie koniecznie trzeba byc klientem upc co bylo w przypadku netii. wiec nie sadze by motyw ‘ sprzedazy’ danych cos mialo wspolnego.

Dobrze, że mail’e z załącznikami exe mam zablokowane :)

A dzis atakuja z vectry :P

Właśnie dostałem sygnał o identycznym mailu z fakturą od Vectry. Tym razem plik nazywa się FAKTURA Nr.780321_06_14.pdf.zip

Dzisiaj podszywają się pod Vectrę – o filtrowanie plików .exe na moim serwerze rozbiło się już 11 takich “faktur”. Do teraz było 57 wiadomości udających UPC, a oprócz tego 25 twierdzących że pochodzi z Netii. Syf przychodzi prawdopodobnie ciągle z tych samych zainfekowanych hostów, bo adresy się powtarzają (ewentualnie zmienia się tylko coś przy tych mających w revDNS “dynamic” albo “dsl”).

Return-Path: taipeitkk93@iforex.com.cy

Received: from c2cea94e.tutti.oleane.fr (c2cea94e.tutti.oleane.fr [194.206.169.78])

by [ukryte] (Postfix) with ESMTP id 9BD5D63512

for [ukryte]; Tue, 17 Jun 2014 14:12:26 +0200 (CEST)

Received: from [124.78.41.26] (account idioticallyu9@iforex.com.cy HELO ipwiadgvzrbpie.mcebnek.ru)

by c2cea94e.tutti.oleane.fr (CommuniGate Pro SMTP 5.2.3)

with ESMTPA id 189580475 for [ukryte]; Tue, 17 Jun 2014 13:12:30 +0100

Received: from [15.23.88.96] (helo=pdgcmngdgsz.nwziedxelaf.org)

by c2cea94e.tutti.oleane.fr with esmtpa (Exim 4.69)

(envelope-from )

id 1MMZC9-7251fz-U4

for [ukryte]; Tue, 17 Jun 2014 13:12:30 +0100

Date: Tue, 17 Jun 2014 13:12:30 +0100

From: e-faktura@vectra.pl

To: [ukryte]

Subject: e-faktura 17/06/2014

MIME-Version: 1.0

X-Priority: 3

Message-ID: 56524915099312.81136843.3441783372@wpiedf.jfxomjqkcujd.va

Content-Type: multipart/mixed;

boundary=”—-=a__aqtuiejvuq_61_77_89″

Przyszła też kolej na VECTRĘ:

treść:

nr.ewid 70632703Vectra S.A.BIURO OBSLUGI KLIENTA

Załącznik:

FAKTURA Nr.078637_06_14.pdf.zip

Return-Path:

Received: from 85-18-25-92.ip.fastwebnet.it (85-18-25-92.ip.fastwebnet.it [85.18.25.92])

by ******* (8.14.3/8.14.3) with ESMTP id s5HBgij5015928

for ; Tue, 17 Jun 2014 13:42:49 +0200

Received: from [105.66.78.64] (helo=yvudddyeokflp.lghkjaxluwvtafz.tv)

by 85-18-25-92.ip.fastwebnet.it with esmtpa (Exim 4.69)

(envelope-from )

id 1MMQKE-6256ka-3O

for *******; Tue, 17 Jun 2014 12:43:40 +0100

Received: from [171.91.13.89] (account duodenumsks70@iforex.com.cy HELO nzhinirvml.cvxtderqitduqxt.biz)

by 85-18-25-92.ip.fastwebnet.it (CommuniGate Pro SMTP 5.2.3)

with ESMTPA id 652983277 for *******; Tue, 17 Jun 2014 12:43:40 +0100

Date: Tue, 17 Jun 2014 12:43:40 +0100

From:

To:

Subject: e-faktura 17/06/2014

MIME-Version: 1.0

X-Priority: 3

Message-ID:

Content-Type: multipart/mixed;

boundary=”—-=a__kvuuyrg_07_96_13″

Dziś to samo przychodzi także od Vectry.

Zauwazalny jest wzrost tego typu dzialan, aczkolwiek po stronie serwera pocztowego wystarczy uruchomic wersyfikacje rekordow spf dla domen np. orange.pl, upc.pl i z automatu odzrucamy te emaile i niwelujemy zagrozenie.

E-faktura nie jest przesyłana na adres e-mail. Wysyłają tylko tekstowe powiadomienie o jej dostępności bez załącznika. Odczytuje się ją, pobiera po zalogowaniu do systemu. Głupich nie sieją, sami się rodzą. Pozdrawiam.

Dziwi mnie jedno. Dostalem mail od orange o mms, upc efaktura ale netii oraz vectry juz nie. Mail byl adresowany personalnie do mnie. Widac orange i upc stracilo baze klientów z adresami email…

Do mnie przychodzą zawiadomienia o e-fakturach z Dolnet.Group, która współpracuje z UPC i tam widać mają nienaruszoną bazę. Dodatkowo na stronie UPC umieszczona jest informacja, że wybrany przez użytkownika adres e-mail traktują tylko jako rejestracyjny, a właściwym korespondencyjnym jest ten założony przez nich na upcpoczta.pl. Do tego drugiego nawet nie pamiętam hasła.

Jeśli przeanalizujemy maile krążące po internecie, to z nagłówków dostaniemy zestawienie adresów e-mail z adresami IP komputera, z którego wiadomość została wysłana. Dość łatwo można więc sparować adres nadawcy z operatorem, z usług którego korzysta. I z moich obserwacji wynika, że chyba tak to tu zadziałało.

@ZG: good point (i wskazówka dla naśladowców). Jedyne co może budzić nieufność (pomijająć fakture z rozszerzeniem .exe) to wysyłanie na maila niekoniecznie podanego w UPC.

Mam od roku problem z występującymi cyklicznie, czasem co 2-3 godziny, a czasami co kilkanaście minut całkowitymi przerwami w komunikacji z Technicolorem trwającymi kilkanaście-kilkadziesiąt sekund. Wcześniej resetowałem ruter i nic to nie dawało. To znaczy transfer wracał, ale wróciłby i bez resetu. Niedawno zauważyłem, że wystarczy wyjąć wtyczkę z portu RJ45 i po jej włożeniu transmisja danych natychmiast “wraca” (łączę się z ruterem kablowo). Wyciągnąłem z tego wniosek, że problem leży po stronie “domowej” rutera Może to bez sensu, ale ustawiłem dwa dni temu na sztywno adres MAC rutera w tablicy ARP, więc mój komputer już cyklicznie o niego nie pyta. Od tego czasu tych przerw nie zaobserwowałem. Ciekawe… Jeśli ktoś inny ma ten problem niech też sprawdzi…

Masz podpięty do modemu AP czy bezpośrednio sie łączysz z modemem UPC przez skrętkę?

Przed godziną pojawiła się nowa fala tego wirusa.

Tym razem maile przychodzą z końcówką @ebok.upc.pl

https://www.virustotal.com/pl/file/99440ff33c27260d81c0a42eab16c2bf95687ce249e170e7fb7324275ffd85c6/analysis/1403520138/

Czy jeżeli odebrałem takiego maila od UPC ale nie pobrałem załącznika, którym był plik exe. to również komputer mógł zostać zainfekowany?

No poto mam oprogramowanie antywirusowe Gdata aby takie rzeczy wykrywał i blokował, a więc czekam aż przyjdzie ten mail i zobaczymy.

Nie tylko UPC. Dostałem też od Vectry.

Przed chwila dostałem maila od efaktura@dhl.com.pl i jest dokładnie taki sam jak od UPC.

Zakładam, że nie ma możliwości zainfekowania ipada, nawet przy próbach otwarcia załącznika?

Ja też dostałem maila z faktura@dhl.com.pl

dostałem ostatnio coś takiego od kogoś podszywającego się pod Oragne na maila (nawet nie jestem ich klientem) od e-faktura.TP@orange.com

od e-faktura.TP@orange.com tez dostajemy i jeszcze za rezerwacje hoteli

[…] scamerzy rozsyłali fałszywe e-maile z zainfekowanymi fakturami podszywając się pod UPC, Netię, oraz Pocztę Polską. Schemat zawsze jest ten sam, a e-maile trafiają nie tylko do […]

[…] się on w schemat innych podobnych fałszywych faktur lub potwierdzeń odbioru przesyłek (por. Zainfekowane faktury od UPC, Zainfekowane faktury od Netii, Fałszywe awizo od Poczty-Polskiej) i podobnie jak w tamtych […]

Właśnie dostałem pocztę od terrie6v9lrs@outlook.com załącznikem w wordzie do którego podany było hasło – po scanowaniu na totalvirus.com okazało się, że tylko 3 na 54 wykryły to badziewie, w zasadzie to nie korzystam z poczty outlooka ale gdzieś wyciekło ( mimo zainstalowanego antywirusa Gdata (nie dał rady).