24/5/2021

Trwa wysyłka złośliwych SMS-ów, w których ktoś podszywa się pod PGE. Oszust straszy odłączeniem prądu ze względu niewielką zaległość, którą rzecz jasna można uregulować, klikając w link w SMS-ie.

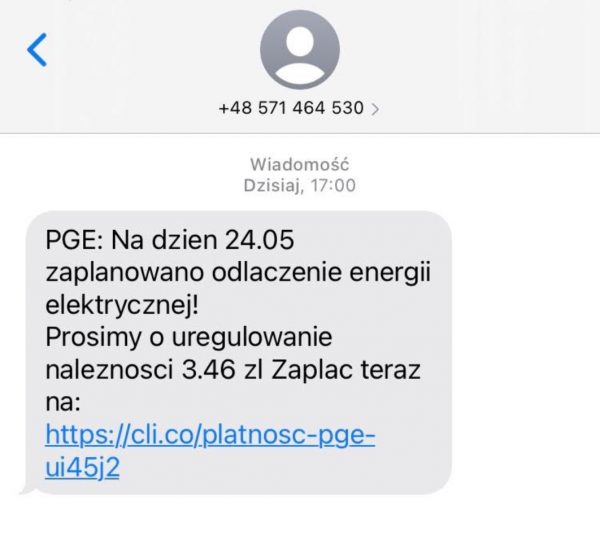

PGE: Na dzien 24.05 zaplanowano odlaczenie energii elektrycznej! Prosimy o uregulowanie naleznosci 3.46 zl Zaplac teraz na hxxps://cli[.]co/platnosc-pge-XXXXXX

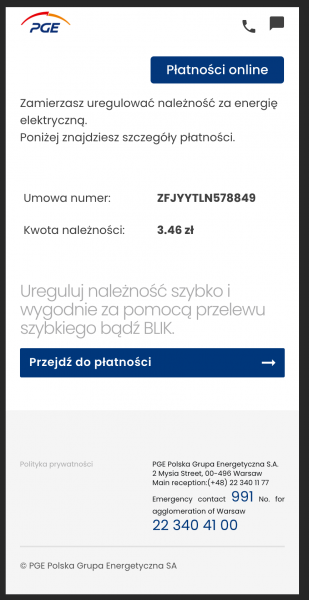

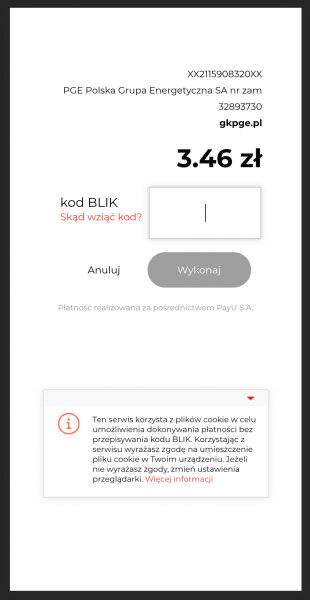

SMS-y są rozsyłane z wielu numerów i kierują pod różne linki przekierowywane przez domenę “cli.co” (np. unite-many[.]xyz). Jeśli ktoś wejdzie pod wskazany w SMS-ie link, zobaczy stronę udającą serwis PGE:

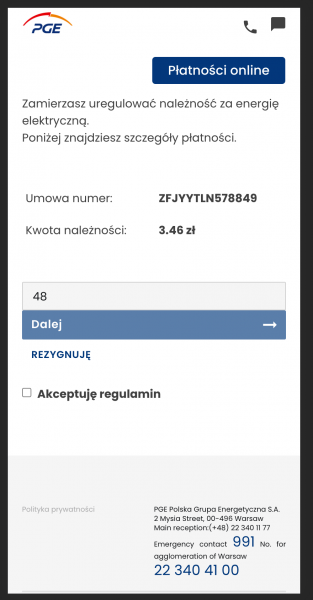

…i przekierowującą na fałszywą bramkę płatności:

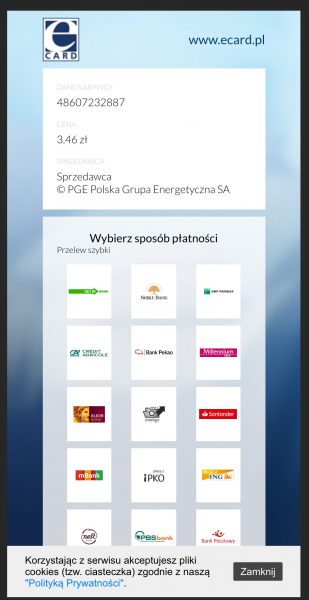

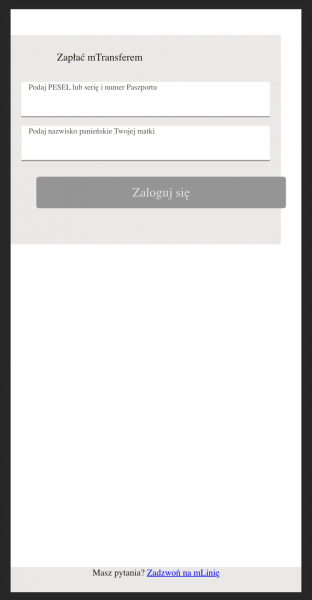

na której — w zależności od wyboru banku — realizowane są różne scenariusze ataku, od kradzieży przez BLIK (z wypłatą w bankomacie) aż do próby pozyskania danych służących do podpięcia dodatkowej aplikacji mobilnej do rachunku ofiary:

To kolejna fala ataku podszywającego się pod PGE

O pierwszych SMS-ach które w treści podszywały się pod PGE informowaliśmy 22 kwietnia. Przez miesiąc, co jakiś czas, oszuści realizowali kolejne kampanie o — jak szacujemy — mniejszej skali. Dziś, wnioskując po liczbie zgłoszeń, która do nas dotarła, dorzucili do pieca.

Co to oznacza? Na pewno nie to, że nikt się na te SMS-u nie nabiera i okradanie ludzi w ten sposób jest nieopłacalne.

Rozesłaliśmy alerty w tej sprawie

Pomimo tego, że jest to odgrzanie “starego kotleta”, to ze względu na skalę, zdecydowaliśmy się rozesłać w związku z tym atakiem ostrzeżenie do bazy osób subskrybującej nasze cyberalerty.

Jeśli chcesz otrzymywać alerty o aktualnych cyberatakach na swojego e-maila zapisz się na nasz alarmowy newsletter:

Bez obaw, Twoich danych nikomu nie przekażemy. Raz na jakiś czas, poza ostrzeżeniami o aktywnych atakach możesz od nas dostać inne informacje związane z bezpieczeństwem (np. zaproszenie na webinar o zagrożeniach w sieci). Jeśli lubisz czytać o RODO, kliknij tutaj.

Dziękujemy Wojtkowki, Marcinowi, Krzyśkowi, Romualdowi i dziesiątkom innych osób, które przesłały nam informację na temat tego ataku. To dzięki Wam możemy ostrzegać innych ❤️ Widzisz coś niepokojącego, daj nam znać na redakcja@niebezpiecznik.pl

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Normalnie kocham was!

Dzięki że jesteście i zabezpieczacie nas wszystkich :-)

Mam na dachu fotowoltaikę za 70 tys. Jestem bezpieczny.

a ja folię śniadaniową za 3zł na głowie i też jestem bezpieczny

Proszę o informację czy jeśli klinęłam na link ale nie weszłam do banku ani nie zapłaciłam w żaden sposób to mój iphone został zainfekowany? czy restart do ustawień fabrycznych uchroni mnie przed wyciekiem danych? z góry dziękuje.

do tej pory nie dostawałem tego typu SMSów. Pojawiły się zaraz po wycieku z FB :(

Ciekawe jak można wypłacić BLIKIEM w bankomacie skoro kod BLIK jest ważny chyba parędziesiąt sekund. Ktoś musiałby stać non stop przy bankomacie i otrzymywać informacje jaki jest kod BLIK osoby naciąganej. Poza tym w aplikacji mobilnej trzeba zatwierdzić kwotę przelewu BLIK. Czy dla kwoty trochę większej niż 3 złote ktoś będzie się trudził? No chyba że złodzieje potrafią oszukać informację wysyłaną z bankomatu do aplikacji i w aplikacji pokazać, że wypłata jest na 3 zł z groszem, a w rzeczywistości będzie to np 800 zł.

Czy jest taka możliwość?

Sama sobie odpowiedziałaś :) Ludzie akceptują niestety blika, nie patrząc na to co jest napisane.

mało tego, jak pierwsza płatność przejdzie to posuną ci ich jeszcze kilka pod pretekstem “transakcja nieudana, spróbuj jeszcze raz” i zatwierdzasz im 5 transakcji na 1000zł

Muszą mieć to dobrze ogarnięte logistycznie, bo zwykle w czasie ważności kodu zdążają wklepać go na bankomacie. Chcą wypłacić 1000 zł, licząc na akceptację operacji bez czytania.

Niestety, raczej nie ma żadnego miejsca, gdzie można by to zgłosić policji do obsługi w czasie rzeczywistym, a szkoda, bo przy współpracy z PSP mogli by przynajmniej złapać słupa wypłacającego z bankomatu.

PS. Strona płatności działa różnie w zależności od wskazanego banku, przy BNP stara się wyłudzić logowanie.

Ale po co mają stać przy bankomacie, skoro i tak liczą, że ktoś nie przeczyta treści potwierdzenia to równie dobrze mogą blikiem płacić za doładowanie konta na kryptogiełdzie albo za towar w sklepie internetowym, wygodnie siedząc przed komputerem i sącząc Harnasia.

@CzyżNie

Żeby mieć gotówkę, wszystko, oprócz kupna kryptowaluty daje się powstrzymać, i zostawia więcej śladów.

No i z treści potwierdzenia Blik widać, że chcą wypłacać w bankomacie.

@Igor

Ale gotówka też “zostawia” ślady: Są kamery CCTV; jak noszą przy sobie jakiś telefon, to mogą być do dojechania na poziomie BTSów (kartę SIM pewnie mają na słupa, ale zawsze można analizować metadane)

A skoro znany jest ten nr tel.nadawcy, to czy milicja lub operator nie mógłby z tym zrobić porządku?

i złapią pana Mietka spod mostu, który nieznanym mu osobom za tanią flaszkę kupuje hurtowo karty sim w kiosku.

Też dostałam tego smsa i niestety kliknęłam w link. Potem zaraz z tego wyszłam nie logując się do banku. Czy samo kliknięcie w link z smsa może spowodować instalację złośliwego oprogramowania na telefonie.

Ciekawe jak?

@XDDDDD

> Ciekawe jak?

No chociazby podatnosc 0-day na nigdy nie aktualizowanym smartfonie. Do tego dochodzi sciaganie w tle i wcale nie takie rzadkie oprogramowanie z ciagotami do automatycznego odpalania sciagnietych z netu execów (kierujac sie najwyrazniej mantra: “bo a hu* – nie moj smartfon” czy podobna). Problem z tymi drugimi jest taki ze wykorzystuja w pewnym stopniu niewiedze uzytkownika, wiec przeciskaja sie pod obostrzeniami.

Tak czy siak: jest to mozliwe, chociaz szansa nie jest jakas specjalnie duza – ale bardzo waznym czynnikiem jest kwestia higieny technologicznej utrzymywanej przez wlasciciela telefonu (updeaty, ustawienia, oprogramowanie, to co i jak czesto sprzatamy, etc).

Czy samo kliknięcie w link bez zalogowania się do banku może spowodować instalację złośliwego oprogramowania?

Kurczę, ja też – sms wyglądał wiarygodnie, dopiero po kliknięciu w link zorientowałam się szybko że to scam – strona xyz, adres w Warszawie ze słowem “street” itp, więc zaraz wyszłam i nie kliknełam w płatności. Ale trochę się boję że mam teraz szpiega w telefonie – jak to sprawdzić? mam iphone.

Macie czyste telefony. To phishing, ewentualnie infekowanie Androida poprzez UMYŚLNE zezwolenie na instalację spoza sklepu.

Na screenie pytanie o “PESEL” i “nazwisko panieńskie matki”. Czy tylko tyle danych trzeba by podpiąć aplikację mobilną MBanku? Nie muszę jeszcze czegoś tam potwierdzić?

Później trzeba podać jeszcze numerek otrzymany od IVR, i potwierdzić w aplikacji (jeśli ma się jakaś aktywną).

Ten IVR upewnia się, że rozumiesz, co mówi (trzeba naciskać wskazane numerki na klawiaturze), i tłumaczy, że nie należy nikomu udostępniać kodu. Ciężko mi wyobrazić sobie, że ktoś przez całą ścieżkę przejdzie, i wpisze kod na stronie.

Zgłosiłam dwa takie smsy z różnych numerów mailowo policji. Zero odpowiedzi od 3 tygodni.

A ja zgłosiłem, że ktoś powkręcał (złośliwie) wkręty na placu zabaw zarządzanym przez miasto w taki sposób, że dzieci o nie regularnie zahaczają, rwą ubrania i łatwo mogą się skaleczyć. Po 2 tygodniach informacja, że potrzebują więcej czasu by odpowiedzieć.

Policja woli łapać za brak maseczek lub prześladować przedsiębiorców – mniej roboty i łatwiejsze pieniądze :)

Policja potrafi stac i lapac na swiatlach ludzi przechodzacych na czerwonym swietle w momentach mniejszego ruchu, w tym samym czasie ignorujac kierowcow ktorzy przejezdzajac na bez skrepowania I KONSEKWENCJI na czerwonym, czy “poznym/wczesnym zoltym” (tez funkcjonalnie czerwonym) swietle ICH DO TEGO ZMUSZAJA… co skutkuje lzejsza praca (ukaranie pieszego wymaga znacznie mniej wysilku) i pieniezna incentywa dla policjantow (mandaty).

Ps. Jak sie ktos zastanawia, przyklady:

– Swiatla zielone dla pieszych zwlaszcza na “szybkich” drogach potrafia mignac na kilka sekund co kilkanascie minut – szanse na to ze ta okazjonalna chwila spokoju przydarzajaca sie od czasu do czasu sie z nia zsynchronizuje sa prawie zadne.

– Sytuacja z niektorych skrzyzowan, ze piesi maja czerwone kiedy nic nie jedzie (zeby np. ewentualny chetny do zjazdu nie tamowal ruchu na “wazniejszych” pasach) a zielone dostaja w trakcie rotacji (bufor czasu pomiedzy pasami ze wzgledow bezpieczenstwa) ktorej nikt nie respektuje bo jedni dojezdzaja jeszcze na czerwonym a drudzy startuja jeszcze przed swoim swiatlem jak tylko zwolni sie droga, (perfidnie) zeby nie musiec czekac na pieszych ktorzy teraz zeby przejsc na swoim zielonym swietle musieli by wejsc w zapiep* sznur samochodow – co chociaz teoretycznie legalne/prawidlowe, efektywnie “jest karane” KALECTWEM LUB ŚMIERCIĄ!!! wiec czekaja az samochodo-hu* przejada, z nierealistyczna nadzieja ze ich swiatlo wciaz bedzie zielone.

Ps. I znowy zeby pokazuja super-uzyteczne, profesjonalne i nowoczesne skracacze linkow – bo gdyby link byl dluzszy to jego klikniecie zabieralo by wiecej czasu?…

Skracacze są choćby po to, żeby użytkownik nie mógł się łatwo zorientować, że jest na lewej domenie. Same skracacze niekoniecznie są czerwoną flagą, bo tak samo mógłby ich użyć prawdziwy PGE, żeby link się zmieścił w smsie.

Jeśli jesteśmy prawdziwym PGE, to słaba praktyka – wszystko powinno być na naszej domenie.

> Skracacze są choćby po to, żeby użytkownik nie mógł się łatwo zorientować,

> że jest na lewej domenie.

To troche tak jakby powiedziec, ze aspekt kolekcjonerski w odniesieniu do dowodow osobistych to nabieranie kredytow i wymigiwanie sie od wszelakich mandatow czy kar xD

>Same skracacze niekoniecznie są czerwoną flagą,

Czy wczesniej nie zdefiniowales przypadkiem ich glownego zastosowania jako wspieranie przekretow? Celem linkow jest dostarczenie informacji i ukrycie niezbyt przyjaznych dla uzytkownikow szczegolow technicznych, patrz: google * / mail – wiesz co to jest? wiesz czy mozesz bezpiecznie podac swoje dane?

> bo tak samo mógłby ich użyć prawdziwy PGE, żeby link się zmieścił w smsie.

XXI wiek k*, swoja droga… Nikt nie nakazuje robic dlugich linkow czy kupowac krotkich domen na wlasnosc (jest to cos co moze zrobic nawet kasjerka ze spozywczaka, bez zbytniego nadszarpniecia swojego budzetu) ale zawsze sa inne metody. Co bedzie nastepne? Zaczna przyjmowac wplaty wylacznie w formie x-gramowych woreczkow kokainy?

Ps. I tak tutaj psiocze, ale nie wiem (a nawet watpie) zeby PGE dzialalo w ten sposob.

Ale sa idio* ktore odstawiaja takie glupoty (skracacze linkow) – co jest swietnie zobrazowane tym ze ktos postanowil takie bezsensowne i niebezpieczne praktyki bronic…

Oczywiście, że PGE nie powinno tak robić i jeśli mają takie powiadamiania SMSami, to od razu w smsie powinna być domena PGE.

Co do skracaczy to trochę złego terminu użyłem: bo chodziło mi ogólnie o wszystkie redirecty. Szczególnym typem redirectów są skracacze.

A jako przykład legitnego użycia redirectów można podać te wszystkie mailchimpy, itp. używane przy rozsyłaniu newsletterów, żeby śledzić czy kliknąłeś w linka w mailu.

Domeny są inne niż docelowe, są redirecty, URLe koszmarnie długie i kompletnie nieczytelne dla przeciętnego internauty, więc wielu może odrzucić taki link, bo domena jest dziwna i internauta nie rozpoznaje jakiegoś mailchimp.com, czy list-manage.com jako domenty której się Spodziewał.

Albo powinno się w ogóle nie wyświetlać URL, ukrywać go dla technicznych, a użytkownikowi wyświetlać jakąś czytelną, sparsowaną wersję, bez tego crapu – jakichś ≥100 znaków w URL query.

Albo – jako rozwiązanie przejściowe – te URLe muszą być czytelniejsze.

Najlepiej jakby pierwsze było automatycznie zintegrowane z U2F. Teraz każdy z telefonem z androidem ≥ 7.0 automagicznie ma klucz U2F. Tylko to trzeba wiedzieć, chcieć, ustawić, powłączać sobie. Normalny człowiek nie ma do tego głowy, a mimo to powinien być chroniony – Powinno to być powłączane by default i out-of-the-box dla wszystkich.

Miejmy nadzieję, że za 10 lat internety właśnie tak będą działać.

XDDDD

Ja dostałem takiego SMS-a i udałem się do CBŚ. Panowie popatrzyli na tego SMS-a i na mnie. Powiedzieli że skoro nie wpłaciłem kasy, to do przestępstwa nie doszło, a oni nie mają czasu na pierdoły. Tak więc ci którzy powinni się tą sprawą zająć wolą układać pasjansa.

@Andrzej,

“Powiedzieli że skoro nie wpłaciłem kasy, to do przestępstwa nie doszło, a oni nie mają czasu na pierdoły.”

Bzdura – jak sie chce, to przestepstwo zawsze sie znajdzie. SPAM, podszywanie sie pod jakikolwiek podmiot narusza jego interesy juz w momencie podszywania sie “aka: OSZUSTWA podszywania sie” nawet gdyby ich celem bylo rozdawanie biednym dzieciom sztabek zlota, bo instutucja/firma pod ktora sie podszywaja moze celowo kultywowac zla reputacje.

Podobnie gdyby doszlo do wyludzenia zawsze mozna stwierdzic ze wspoldzialales z przestepcami w celu okradzenia skarbu panstwa czy to bezposrednio czy przez nie oplacenie podatku obrotowego (tutaj przestepstwem bylo by zgloszenie wyludzenia).

================================================================

Rozwiazaniem jest zdrowy rozsadek, zglaszajacych i tych przyjmujacych zgloszenia.

Momi, że technika znana od lat, to wciąż wiele osób nabiera się na tego typu sztuczki, i nie chodzi tu tylko o osoby starsze. Nie ma nawet potrzeby stosowania wyrachowanych sztuczek. :/

Ja mam inne pytanie. Przecież złapać w dzisiejszych czasach tego rozsyłającego to powinna być kaszka z mleczkiem.

Numer trzeba najpierw zarejestrować, a nawet jak się to robi na fałszywe dane to przecież zostaję telefon. Po IMEI operator może sprawdzić wiele, a służby nawet mogą zdjęcia robić wysylajacym smsy.

Dlaczego zatem nie słychać ze złapano kolejnego przestępcę rozsyłającego fałszywe informacje ?

Bo pewnie im się to nie opłaca. Za dużo ludzi zaangażowanych w coś co poleci jako “niska szkodliwość czynu”. No chyba żeby się komendant złapał to oj… Albo jaki inny wazny.

Akcja wciąż trwa dziś Syn dostał sms

Ja dzisiaj – 24,06 dostałam dwa dokładnie takie smsy z dwóch różnych numerów. Ale najpierw wyszukałam co to za numer i informacja bo mam prąd od innego dostawcy.

Potwierdzam, akcja dalej trwa. Przed chwilą dostałem tego takiego smsa. Najzabawniejsze w tym jest to, że na numer który nawet nie jest w żaden sposób powiązany z żadnymi rachunkami za media ;)

Dzisiaj również dostałam sms, weszłam w link, ale bliku nie wygenerowałam, czy w tym wypadku moje ruchy są widoczne dla hakera? Widzę, że kilka osób ma podobny dylemat, bardzo proszę o odpowiedź kogoś, kto się na tym zna

Trwa nadal. Czy to gdzieś można i warto zgłosić ?

Dzisiaj dostałam takiego smsa, kwota też 3,46 zł. Numer z którego dostałam smsa to 518 317 834.

Czy jak się kliknęło w ten przeklęty link to robić reset telefonu? Nikt nie pisze jak postąpić w takim przypadku. Ta aplikacja instaluje się się momencie kliknięcia w link czy dalszych czynnościach np. Zapłacie. Proszę o odpowiedź

O zrobić jak się kliknelo w link?????????

Teraz SMS przyszedł z numeru 506 366 713.

I jeszcze kolejny z numeru 510 727 042.

Zgłosiłem incydent na https://cert.orange.pl/, bo wydaje się, że numer należy do Orange (a przynajmniej tak pokazuje usługa na mgsm.pl).

Czy zgłaszać na Policję kolejne? Dziś dostałem. Na 99% pozyskują numery z OLX, bo przyszło mi na email którego używam tylko w OLX.

Dzielnicowy mi powiedział, że jedyna droga zgłoszenia to wizyta na komisariacie – najlepiej z wydrukowanym screenem SMSa! Szok!

Chodziło mi o nr tel. którego używam tylko w OLX (nie e-mail)

To ciągle trwa – dzisiaj otrzymałam smsa z numeru 506497908 na kwotę 3,46zl.

Dzisiaj wysyłają „prosimy uregulować płatność”

Ja to się zastanawiam, czemu w dobie dzisiejszego monitoringu, zabezpieczeń, koniecznej rejestracji nr telef., rejestracji domen w internecie itp. nie da się na pdst. nr telefonu, lokalizacji itd. delikwentów zgarnąć za próbę oszustwa. Czas żeby pasożyci społeczeństwa poczuli jakieś konsekwencje. Przecież to powinno być załatwiane systemowo, a nie pojedynczymi zgłoszeniami na policję. Powinno być np. przez policję nagłośnione (choćby przez TV, w końcu to w interesie nas wszystkich), z np. prośbą o zgłaszanie takich przypadków.

Właśnie dostałam smsa z numeru 502 396 484, także akcja trwa w najlepsze.

Dostałem smsa z numeru 512 615 826

Również dostałem takiego sms’a, z numeru 512 563 694

do mnie dokładnie taki sms dotarł dziś

Do mnie również, z numeru 512 696 788, kwota oczywiście 3.46

Drugi raz, teraz numer 514 192 223

Jesteśmy szczęśliwymi posiadaczami sms z PGE, na wyjeździe z Polski weszliśmy sobie na stronę porno:), na drugi dzień mieliśmy niedopłatę 3,46 zł za energię, na szczęście mieliśmy to gdzieś…

Przedwczoraj dostałem

Smsa niedopłata 3,46 wszedłem w link na szczęście IPon i alior bank nie zezwoli wykonać BLIK , pieniądze z konta przerzuciłem do innego banku , mam nadzieje , że nie przejęli mojego telefonu .

Rozsyłanie SMS ów trwa nadal , mam nadzieje , że mój IPhon oraz Norton płatny zainstalowany nie pozwoliły zainslowac jakiegoś fałszywego oprogramowania w telefonie , także bank alior nie zezwoli zapłacić lub fałszywa strona bo kliknąłem w link , dlaczego NIEBEZPIECZNIK nie napisze co robić jak ktoś kliknął w link ?

W dniu wczorajszym otrzymałem SMS z numeru 514020511 o treści:

“PGE: Prosimy uregulowac naleznosc: https://pge.today/platnosc-qbrl9a“.

Domyślam się, że to kolejna fala – pytanie, gdzie takie rzeczy najlepiej zgłaszać i czy jest w ogóle sens?

Też właśnie otrzymałem SMS od 514062403 o uregulowaniu płatności z PGE choć nawet nie mam z nimi umowy … link identyczny jak ten co Michał zamieścił. Może #niebezpiecznik.pl zrobi większe zgłoszenie do służb na podstawie zebranych informacji?

[…] Co to oznacza? Na pewno nie to, że nikt się na te SMS-u nie nabiera i okradanie ludzi w ten sposób jest nieopłacalne. Więcej tutaj […]

Ponownie są wysyłane te sms’y. Teraz już nawet kwoty nie podają. Tylko należność i inna domena vk.sv

Dzisiaj dostałam taki sms. Domena tw.sv

Nie trafili, bo mam innego dostawcę prądu i regularnie sprawdzam ebok ;]

Jeżeli z linku zalogowałam się na stronę banku?… Co dalej zmiana konta? Czyszczenie telefonu?

Na dzień 25.03.22 te SMS przychodzą z numeru:

514 439 707

i adres strony pgeobrot[.]live/091c23 – NIE KLIKAJ NIE KLIKAJ

Więc wałek ciągle żywy

10.04.2022 z numeru 512 050 317, znowu inna domena

Identyczna treść także z 512 053 574

Dzięki za uratowanie moich finansów. Jesteście debest. Macie jakiś patronite?

Jakaś zmasowana akcja znów chyba jest – 3 znajome osoby dostały podobnego smsa. W linku domena vk.sv, sms przychodzi z numeru 789969943