1/6/2022

Od kilku dni otrzymujemy od Was coraz więcej zgłoszeń w sprawie kampanii SMS-owej, w ramach której oszuści podszywają się pod InPost. W treści SMS-a znajduje się stary, dobrze znany pretekst “na dopłatę do paczki”.

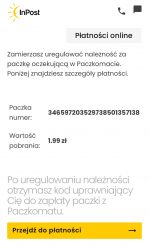

InPost: Twoja paczka została wstrzymana z tytułu niedopłaty 1,99 PLN. Przepraszamy za utrudnienia. Prosimy uregulować należność: tinyurl[.]com/XXX

Link prowadzi do fałszywej bramki płatności. Jeśli ofiara przekaże dane, o które pyta ją fałszywa strona, to straci zdecydowanie więcej niż 1,99PLN.

Wasz numer nie wyciekł z tego sklepu

Niby to nic nowego, ale wśród zgłoszeń, które w tej sprawie otrzymaliśmy, wiele osób pisze nam, że

“to możliwe, że mój numer wyciekł ze sklepu X, bo właśnie tam coś przed chwilą kupowałem“.

No więc nie. Wasz numer nie wyciekł z żadnego sklepu, nawet jeśli robiliście zakupy 5 minut przed otrzymaniem takiego SMS-a. Oszuści te wiadomości wysyłają masowo. Wśród odbiorców będą tacy, którzy w ogóle nie kupują w internecie i tacy, którzy coś kupili kilka minut wcześniej. Ci drudzy, nawet jeśli rozpoznają SMS-a jako przekręt, często mylnie zakładają, że otrzymanie takiego SMS-a wiąże się z jakimś wyciekiem ze sklepu, z usług którego właśnie skorzystali.

Skąd oszuści mają numery? Źródeł jest wiele. W minionych atakach były to m.in. numery pozyskane z serwisów z ogłoszeniami, rejestrów przedsiębiorców, a także z książek kontaktowych zainfekowanych smartfonów. Źródłem są również bazy danych, które wyciekły ze sklepów internetowych. Ale miesiące/lata, a nie minuty temu :)

Dostałem takiego SMS-a, co robić, jak żyć?

Samo otrzymanie SMS-a nie stanowi zagrożenia. Kliknięcie w link też nie. Problem pojawi się, jeśli ofiara zaloguje się do swojego banku przez podstawioną stronę lub wpisze w formularzu dane dotyczące jej rachunku bankowego. Przestępcy często proszą o PESEL i nazwisko panieńskie matki, bo w niektórych bankach są to dane wymagane do aktywacji aplikacji mobilnej (którą potem podpinają do rachunku ofiary ze swojego telefonu).

Z racji skali tego ataku, wysłaliśmy ostrzeżenie przed tymi SMS-ami do subskrybentów naszego darmowego newslettera z ostrzeżeniami. Jeśli chcesz otrzymywać od nas takie bezpłatne cyberalerty, to kliknij tu, aby się zapisać albo uzupełnij formularz poniżej:

Bez obaw, Twoich danych nikomu nie przekażemy. Raz na jakiś czas, poza ostrzeżeniami o aktywnych atakach możesz od nas dostać inne informacje związane z bezpieczeństwem (np. zaproszenie na webinar o zagrożeniach w sieci). Jeśli lubisz czytać o RODO, kliknij tutaj.

Dziękujemy Kasi, Michałowi, Pawłowi, Karolowi, Maciejowi, Karolinie, waxxl, Drudowi65 i dziesiątkom innych osób, które przesłały nam informację na temat tego ataku. To dzięki Wam możemy ostrzegać innych ❤️ Widzisz coś niepokojącego? Daj nam znać na redakcja@niebezpiecznik.pl

Ten atak to tylko jeden z wielu, jakimi regularnie atakowani są Polacy. Jeśli chcesz poznać je wszystkie i dodatkowo otrzymać zestaw praktycznych rad, które przy minimum wysiłku dadzą Ci maksimum bezpieczeństwa, to wpadnij na nasz widowiskowy wykład pt. “Jak nie dać się zhackować?“. Wykład prowadzony jest przystępnym, zrozumiałym przez każdego językiem. Więc zabierz ze sobą nietechnicznych znajomych, rodziców a nawet dzieci (14+). Aby zapisać się na wykład, kliknij na swoje miasto poniżej:

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

“Po uregulowaniu należności otrzymasz kod uprawniający Cię do zapłaty paczki z Paczkomatu”

Nigdy nie pojmę dlaczego cyberpatusy *zawsze* wykładają się na wydawałoby się najprostszych rzeczach.

To akurat jest swietnie udokumentowane. Chodzi o to zeby odsiac cokolwiek kompetentnych ludzi juz na starcie, zeby sie nie okazalo, ze oszusci urabiaja kogos godziny a jak przyjdzie co do czego ofiara od razu sie zorientuje i wysilek wlozony w oszustwo pojdzie sie {powiedzmy ze na marne}…

Hej, pisałem do was w poprzednim tygodniu o czymś ciekawym w nawiązaniu do tego dokładnie ataku na email redakcji. Domyślam się, że wylądowało w spamie przez załącznik. :)

Tak. Ale już ze spamu wyciągnięte :)

zainstalowanie aplikacji Inpost pozwala w jednoznaczny sposób zweryfikować takie smsy

Hej. Jakiś czas temu napisałem do was w sprawie innych SMS-ów z liniami (te kiepsko napisane smsy o rzekomej wiadomości głosowej)

Czy może też moja wiadomości trafiła do spamu przez załącznik

Dziekujemy za aktywowanie uslugi PREMIUM! Usluga horoskop plus bedzie wysylac codzienny horoskop, koszt 2,46 zl z VAT za SMS. Aby anulowac wyslij stop.

Na takie rzeczy nigdy sie nie odpisuje. Jesli niczego nie aktywowales (bank, email, portal, telefon etc.) to ktokolwiek cos takiego do ciebie wysyla legalnie moze ci naskoczyc.

Ba, w niektorych sytuacjach proba anulowania czegokolwiek moze byc traktowana jak przyznanie sie, do tego, ze sam ta aktywywales (co nie jest prawda).

A nawet gdyby jakims cudem cos takiego pojawilo sie na twoim rachunku – to byla by to wina podmioutu ktory do tego dopuscil (w tym wypadku operatora twojej sieci, ktory w najlepszym wypadku moglby szukac kolejnego winnego).

to nieprawda ze masowo wysylane… bo dostalem tego SMS dokladnie w tej sekundzie gdzie dostalem tez prawdziwe powiadomienie z inpost… wiec gdzie jest wyciek? u operatora GSM albo w samej firmie INPOST

@BYK,

Nie wspomniales o tym w jaki sposob placiles…

Co do operatora GSM, to w niego akurat watpie (pytanie w jego sytuacji jest do jakich informacji mial on dostep, ktore mogly by wyciec i zostac wykorzystane w opisany sposob).

Czemu radze sie przyjrzec to zgody marketingowe jakie wyraziles u kazdej ze stron bioracej udzial w tranzakcji. Co osobiscie mi sie przytrafilo to “szanowana instytucja” bezmyslnie sprzedawala co tylko dala rade reklamodawca byle tylko sobie dorobic (najwyrazniej malo jej bylo absurdalnie wysokich pieniedzy, wzgledem norm rynkowych, ktore dostawala za nic), co skutkowalo nie tylko niesamowicie stalkerskimi reklamami, ale takze bardzo szybko probami oszustw przez “przypadkowo” niesamowicie dobrze zorientowanymi przestepcami…

TL;DR: “Powazne” firmy biora zgody marketingowe a potem zbijaja kokosy na sprzedazy bardzo szczegolowych informacji reklamodawca wszelkiej prominencji, ktore oni zbieraja w informacyjny ocean ktory one potem przechowuja w sitku (najwyrazniej)…

Wczoraj dostałem takiego SMS z domeny Inpost.fyi

zgadzam sie z userem BYK – sms przyszedł zaraz po powiadomieniu z appki inpost o przesyłce która faktycznie zostala nadana – wyciek na inpost?

Chciałam tylko dorzucić, że zaczęli korzystać ze spreparowanego URL:

InPost: Twoja paczka zostala wstrzymana z tytulu niedoplaty 1,99 PLN. Przepraszamy za utrudnienia. Prosimy uregulowac naleznosc: https://lnpost[.]auction[/%5D9jmk3p

Otóż to! Sporo korzystałem z InPostu kupując rzeczy, ale do tej pory takiego SMSa nie dostałem (mimo iż mój numer jest w internecie ogólnodostępny – działalność, strony internetowe etc.). Wczoraj po raz pierwszy w życiu nadałem paczkę przez kuriera InPostu (za pośrednictwem epaka.pl) i cyk – dziś rano SMS o niedopłacie…

przyszło z 451551020

Kochani!

Doceniam, że o tym piszecie, ale bardzo społecznie pożyteczne byłoby, gdybyście wspomnieli, co należy robić, jeżeli jednak kliknęliśmy w link, przeszliśmy do płatności, ale w którymś momencie (w trakcie albo po fakcie) się zreflektowaliśmy.

Webinary są git, newsletter pomaga, ale to nie wszystko, jak możemy pomagać w okolicy.

A więc po wykryciu ataku, pierwsza rzecz to zmiana haseł i równolegle kontakt z bankiem i zastrzeżenie danych.

Bliska mi osoba niestety była w trakcie ataku, ale zadzwoniła do banku. Już na tym etapie była nieudana próba logowania z nieznanego urządzenia. Bank zdjął natychmiast (po potwierdzeniu tożsamości) wszystkie dostępy elektroniczne. Odzyskać je można tylko po wizycie w placówce.

Na szczęście do żadnego przelewu i dalszej działalności nie doszło.

Pytanie, czy i co jeszcze robić?

Pozdrówki serdeczne!

Ostatnio dostałem taki sesemes o paczce z numeru 725 812 740 oraz 725 817 753

Ja dzisiaj otrzymałem sms o jakieś przesyłce od epaka .pl pomimo, że nic nie zamawiałem. Ale niczego nie otwierałem w tym smsie.