14/2/2018

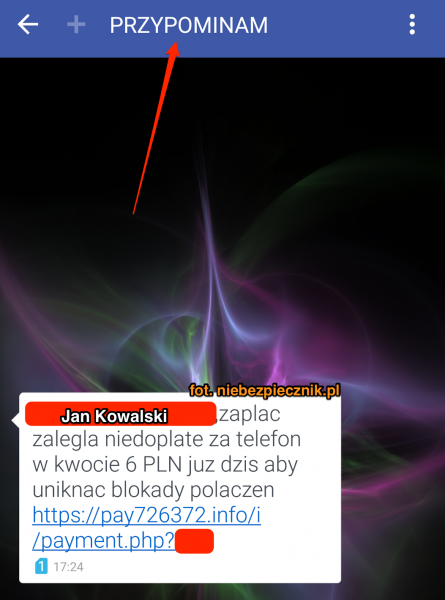

Wreszcie jakiś ciekawy atak na Polaków, pośród tych nudnych foto-oszustw na FB i zainfekowanych niby-faktur wysyłanych na e-maila! Jeden z naszych Czytelników otrzymał takiego SMS-a:

{POPRAWNE IMIĘ I NAZWISKO WŁAŚCICIELA NUMERU}, zapłać zaległą niedopłatę za telefon w kwocie 6 PLN już dziś aby uniknąć blokady połączeń {LINK}

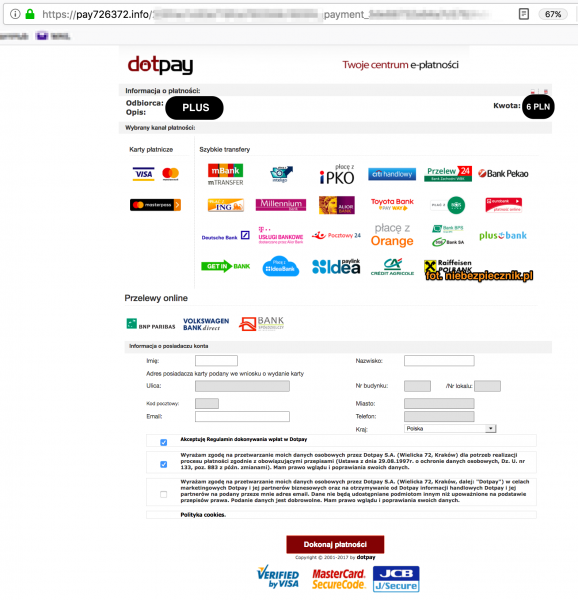

Obecny w SMS-ie link hxxps://pay726372[.]info/i/payment.php?p={CYFRA} prowadzi do strony podszywającej się pod DotPay:

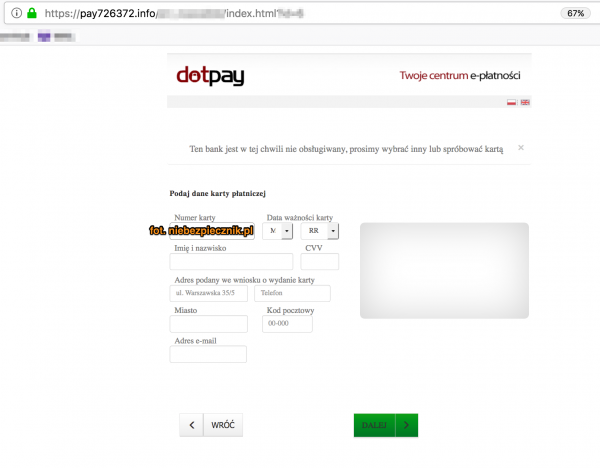

Po wyborze banku ofierze prezentowany jest fałszywy komunikat o “awarii systemu płatności” i próba nakłonienia ofiary do płatności kartą:

Trzeba przyznać, że poza lekko koślawym językiem w SMS-ie, atakujący się postarał:

Po pierwsze, SMS-y wysyła ustawiając jako słowo “PRZYPOMINAM” jako numer nadawcy (to możliwe, por. Spoofing, czyli fałszowanie numeru nadawcy). Po drugie, SMS jest też poprawnie spersonalizowany. To rzadkość! A więc atakujący musiał skądś mieć dostęp do imienia i nazwiska ofiary oraz jego numeru telefonu (ale w przypadku większości osób bardzo łatwo można pozyskać te dane — i wcale ich dane nie musiały wyciekać z baz danych żadnych serwisów internetowych). Po trzecie, strona ma poprawnie skonfigurowany HTTPS i “zieloną kłódkę” (certyfikat DV z Let’s Encrypt). Po czwarte, oszust prosi o niewielkie kwoty wpłat.

W zasadzie, oszustwo można wykryć tylko po lewej domenie, której nazwa nawet nie zbliża się do DotPay’a. Dodatkowo, strona co chwilę się sypie i to powinno dać do myślenia ofierze. Po wykradzeniu danych karty, serwis w ogóle przestaje działać. Jest więc szansa, że nawet jak ktoś się nabrał, to na tym etapie to sobie uzmysłowi.

Atak świeży, ofiar może być wiele

Warto też zauważyć, że elementem linku jest parametr (liczbę ukryliśmy). Wnioskując po budowie linku, spodziewamy się, że atakujący rozesłał tę wiadomość do wielu osób. Do jak wielu? To dobre pytanie. Wysyłanie SMS-ów z zespoofowanego numeru zazwyczaj trochę kosztuje, więc nie spodziewamy się, aby atak był masowy. Dlatego będziemy bardzo wdzięczni, jeśli dacie nam znać gdy otrzymacie podobnego SMS-a.

Sama domena jest świeżo zarejestrowana (dane kupującego są zamaskowane w rejestrze WHOIS):

Domain Name: PAY726372.INFO

Registry Domain ID: D503300000062927370-LRMS

Registrar URL: http://www.onlinenic.com

Creation Date: 2018-02-08T23:48:21Z

Billing Email: 354352073627684@domainidshield.com

Name Server: NS1.SKYDNS.NET

Name Server: NS2.SKYDNS.NET

Domena wskazuje na adres IP 37.233.103.44 (RevDNS: dette.dorisek122.p6.tiktalik.io) z puli należacej do TIKTALIK:

inetnum: 37.233.103.0 - 37.233.103.255

netname: TIKTALIK-P6

descr: Techstorage sp. z o.o.

admin-c: MC29340-RIPE

mnt-by: MC52941-MNT

created: 2015-08-27T12:06:09Z

person: Michal Chybowski

address: michal.chybowski@techstorage.pl

phone: +48500698296

origin: AS198717

mnt-by: WK99976-MNT

BTW, Ataki na “lewy Dotpay” miały też miejsce na OLX w końcówce roku.

Co robić, jak żyć?

Uczestnicy naszych wykładów “Jak nie dać się zhackować?” wiedzą, że każdy może zadzwonić lub wysłać SMS-a z dowolnego numeru, pokazujemy to na żywo. Informujemy też, żeby zawsze weryfikować domenę i nie przywiązywać większej uwagi do zielonych kłódek, bo oznaczają one jedynie to, że połączenie jest szyfrowane, a nie że serwis na którym jesteś to ten na którym powinieneś być.

W przypadku takich scamów w zasadzie tylko jedna rada jest słuszna:

nigdy niczego nie opłacaj po linkach, które dostajesz na SMS-a / e-maila, jeśli to nie Ty zainicjowałeś proces płatności.

Wszelkie zaległe kwoty czy długi, których się nie spodziewasz weryfikuj samodzielnie kontaktując się z firmą, od której rzekomo pochodzą. W tym przypadku płatność miała zostać przesłana operatorowi PLUS.

Jeśli chciałbyś poznać inne ataki, jakie czyhają na polskich internautów oraz jak zabezpieczyć przed nimi swój komputer, smartfon i konta internetowe oraz bankowe, to zapraszamy na nasz otwarty trzygodzinny wykład pt. “Jak nie dać się zhackować?” który odbędzie się w:

Zapisy już ruszyły i liczba wejściówek jest ograniczona, więc zalecamy pośpiech. Wejściówki można zdobyć tutaj a z opiniami uczestników poprzednich edycji tego wykładu możecie się zapoznać tutaj.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Strona się sypie bo jest na tiktaliku

od kilku dni mi sie dublują wasze wpisy na RSS, wina niebezpiecznika czy mojego readera?

screen- https://imgur.com/8hZRhJ9

Mam to samo… Nawet po przeczytaniu, niektóre pojawiają się ponownie

Jaki czytnik?

Ja mam zaimportowanego niebezpiecznika do Feedly, a z niego RSS na Thunderbird – podwójnych wpisów nie uświadczyłem

U mnie to samo. Czytnik to plugin Feeder do Chrome’a.

Używam dodatku do chrome “RSS Feed Reader”

Też mam duble. Czytnik RSS Feed Reader.

A nie macie przypadkiem 2 kanałów zaimportowanych. Mamy na stronie 3 różne RSS feedy: “All”, “tylko główna”, “tylko ptr”. Jak ktoś wszystkie 3 łapie, to będzie mieć wszystko 2 razy. Może ta wtyczka pokazuje Wam wpisy z 3 kanałów jednocześnie?

W moim przypadku nie pojawiały się duble, tylko nawet ponad 4x jednego dnia ten sam post, przeplatany z wczesniejszymi.

Miałem dodany jedynie https://feeds.feedburner.com/niebezpiecznik/

Po usunięciu nie udało mi się go automatycznie dodać przez wtyczkę (nie przypominam sobie, aby wcześniej były z tym jakieś problemy).

Teraz dodałem go ponownie ręcznie i zobaczę, czy to rozwiązuje problem.

Dajcie znać, namierzymy problem. Czasem korygujemy tytuły. Może niektóre z czytników RSS odbierają to jako odświeżenie wpisu i robią go jako nieprzeczytany? W każdym razie, Feedly działa OK ;)

Jeśli tytuł do artykułu o Atosie był modyfikowany, to będzie prawdopodobnie ta przyczyna.

Wcześniej nie edytowaliście tytułów po publikacjach? :P

Czy jakiś update po stronie wtyczki/przeglądarki coś namieszał

Nie, tytuł artykułu Atosa nie był modyfikowany.

To mi nie wygląda na korygowanie tytułów, tylko automat żąglujacy tytułami wpisanymi na zapas, by więcej słów kluczy łapały automaty do wyszukiwarek.

Mam ustawiony kanał All i wczoraj zaczęły mi się duble. Fakt, że czasem ten czytnik po zmianie tytułu pobiera feeda od nowa ale teraz dubluje mi wszystko jak leci, np. dostałem podwójnie link do ‘Atos, dostawca usług IT dla Igrzysk Olimpijskich, zhackowany’

Słabo podrobiony DotPay, prawdziwy obsługuje płatności BLIK.

Jak zwykle musieli być zachłanni. Gdyby strona była profesjonalna, nawet nie podróbka jakiejś istniejącej tylko informującej o niedopłacie (ew. podszywającą się pod operatora ofiary) i wstawić numer premium 76xxx (którego koszt to właśnie owe 6 zł+VAT) to by się nikt nawet nie skapnął – a nawet jeśli to nikomu raczej 6 złotych żal nie będzie. Dodatkowo umożliwiłoby to strzyżenie delikwentów regularnie (co x miesięcy powtarzać operację na tych co się ciągle na “przypomnienia” nabierają) zamiast kraść karty które i tak zaraz będą zastrzeżone.

Ale nie, kart się im zachciało.

kurierzy mogą sprzedawac dane.

Dużo część firm jednoosobowych ma te dane jawne w cedig.

Chyba nie możemy tu mówić o spoofingu, to żadne podszywanie się pod inny numer czy nazwę, a użycie ogólnego, neutralnego słowa w polu nadawcy. To normalna funkcjonalność GSM, nie podszywają się pod osobę ani firmę. Wiadomości takie wcale nie muszą być aż takie drogie, od kilku do kilkunastu gr za sztukę.

Wykradzeniu -> wykradnięciu.

serio ktoś się łapie, że to sms od operatora? przecież nawet po treści można się zorientować, że coś jest nie tak i jak sms przychodzi z innego numeru niż zwykle przysyłają info o fakturach i przypomnieniach też powinien dać ludziom do myślenia.. a niektórzy pewnie mają ustawioną automatyczna zapłatę wiec też powinni przemyśleć sprawę zanim klikną…

A czy wystarczającym zabezpieczeniem jest potwierdzenie przelewu tokenem? W banku z żubrem jest token, który wymaga wpisania 4 ostatnich cyfr konta odbiorcy oraz 4 innych cyfr. Na podstawie tego numeru generowany jest kod potwierdzający przelew. Czy to bezpieczne rozwiązanie?