15/2/2018

Czy Huawei podzieli los firmy Kaspersky, która po skandalu dotyczącym “wykradania” danych z urządzeń chronionych przez antywirusa została “zabanowana” w amerykańskiej administracji publicznej? Wszystko na to wskazuje. Amerykańskie służby, FBI, CIA, NSA, zupełnie oficjalnie ostrzegają Amerykanów, aby nie korzystali z urządzeń firmy Huawei. I nie chodzi tylko o smartfony…

Chiny podsłuchują nas smartfonami?

Ciężko w to uwierzyć. Ale jeśli ostrzeżenie połączymy z faktem, że założyciel Huawei jest powiązany z chińską armią i trwającymi od lat oskarżeniami o kradzież rozwiązań technologicznych (m.in. Cisco, oskarżyło Huawei o kradzież kodu routerów) oraz wreszcie tym, że niedawno zarówno AT&T jak i Verizon pojęły decyzje o niesprzedawaniu telefonów Huawei, to ostrzeżenie nabiera nowego wymiaru.

Złośliwi żartują, że NSA, FBI i CIA ostrzegają przed szpiegowaniem za pomocą Huawei, bo nie znoszą konkurencji ;) Ale temat jest odrobinę bardziej skomplikowany. Takie oświadczenie może dziwić, zwłaszcza, że żadna z amerykańskich agencji rządowych do ostrzeżeń nie dodała żadnych twardych dowodów. W raporcie wydanym przez 6 różnych służb z USA czytamy:

Jesteśmy mocno zaniepokojeni ryzykiem jakie płynie z wykorzystania (w naszej infrastrukturze) sprzętu jakiejkolwiek firmy, która jest związana obcym rządem, który nie podziela tych samych wartości. Używanie obcego sprzętu daje takim firmom spore możliwości w naszych sieciach teleinformatycznych (…) modyfikowanie lub kradzież informacji które przez nie przepływają oraz prowadzenie trudnych do wykrycia operacji szpiegowskich.

Jeśli macie chiński telefon, nie powinniście od razu wpadać w panikę. Tak, zapewne różnym służbom (nie tylko chińskim) znane są błędy (zresztą nie tylko w Huawei czy ZTE, ale i w innym sprzęcie), które mogą ułatwić podsłuchiwanie waszej osoby. Od prawie 10 lat Niebezpiecznik regularnie takie błędy opisuje. Jeśli boicie się służb, to mamy smutną wiadomość. Służby nie są większością z Was zainteresowane. Dopóki nie prowadzicie działalności terrorystyczno-wywiadowczej albo nie naruszacie stabilności finansowej państwa, albo nie jesteście związani z kimś, kto to robi, możecie spać spokojnie. Nikt Was nie będzie infekował rządowymi trojanami. Bardziej obawiajcie się, że ewentualne luki w sprzęcie Huawei wykorzystają przestępcy, którzy zaszyfrują Wam dane i będą domagać się okupu.

Podsumowując, dla większości służb nie ma znaczenia jaki telefon macie. Czy chiński czy amerykański składany w Chinach, czy produkowany w Szwajcarii. I tak nie będą Was podsłuchiwać.

Ale jeśli na sprawę podsłuchu przez smartfony i routery Huawei spojrzymy z punktu widzenia służb, to raport nabiera innego wydźwięku. Problem w tym, że również nie staje się szokujący ani nawet zaskakujący. No chyba, że dla dziennikarzy :) Rozłóżmy problem szpiegowania przez urządzenia “wrogiego kraju” na czynniki pierwsze:

Backdoor od służb? To nie takie proste…

Różne firmy produkują różne urządzenia. Część z nich przechowuje ważne dane, ma mikrofony, może robić zdjęcia. Jest więc naturalne, że tego typu produkty będą cieszyć się zainteresowaniem różnych służb, bo służby lubią wiedzieć. Muszą wiedzieć. To ich zadanie. I co ciekawe, możliwościami pozyskania danych z danego urządzenia zainteresowane będą służby każdego kraju. Amerykanie chcą wykradać dane nie tylko z routerów czy telefonów produkowanych w USA. Podobnie Rosja. I miejmy nadzieję także Polska.

Przejęcie kontroli nad urządzeniem oczywiście jest najłatwiejsze, jeśli się je produkuje i można poprosić albo nakazać wstrzyknięcie backdoora. Ale… żadna firma komercyjna świadomie sobie raczej na to nie pozwoli. Bo firmy chcą zarabiać. A wykrycie backdoora i upublicznienie tej informacji może oznaczać całkowitą utratę zaufania. Widać to po spadających przychodach firmy Kaspersky, która po oskarżeniach o celową współpracę z rosyjskimi służbami straciła spory kawałek rynku. I to nie tylko wśród amerykańskiej administracji publicznej.

No więc skoro firmy świadomie backdoorów dla rodzimych służb nie wstrzykują, to tym biednym oficerom wywiadu co pozostaje? Pozostaje sprawiać (prośbą, szantażem, przekupstwem), aby programiści robili błędy w oprogramowaniu, z których zawsze da się wytłumaczyć. Tzw. Plausible Deniability:

“Oh, brak tego parametru naprawdę powoduje taki straszy skutek? Nie wiedziałem, ale popatrzcie, każdy mógł o tym zapomnieć, wielu programistów robi taki bład”

“Oh, rzeczywiście, zostało nam w kodzie zahardcodowany klucz prywatny. To z etapu testów. Programistę, który go nie usunął już zwolniliśmy”

Niestety, opinia publiczna nigdy nie będzie 100% pewna, czy łatany “krytyczną poprawką bezpieczeństwa” błąd był rzeczywiście przeoczeniem i niewinnym błędem, czy świadomym, inspirowanym współpracą z służbami bugiem, który w pewnych sytuacjach miał ułatwić nieautoryzowany dostęp do danych przetwarzanych przez to urządzenie. Tego nie da się określić, bo na tym polega piękno “wiarygodnego zaprzeczenia”.

W każdym urządzeniu każdego producenta były, są i będą błędy

I teraz docieramy do sedna. Jest pewne, że kilka błędów bezpieczeństwa czekających na odkrycie jest w urządzeniach Huawei. Dwa miesiące temu wykryto lukę 0day w routerach Huawei. I nie służby z niej korzystali, a przestępcy.

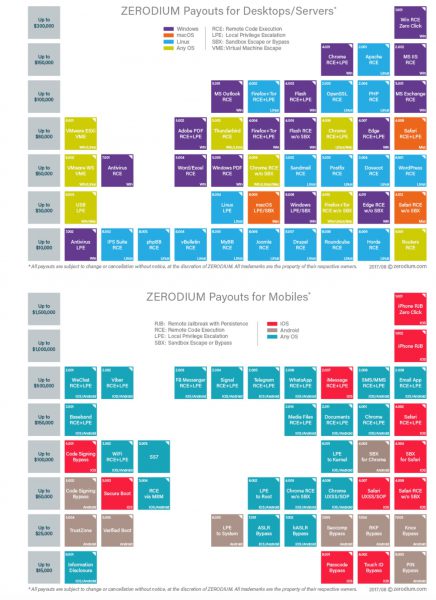

Pytanie w przypadku tej luki i kolejny pozostaje niezmiennie to samo. Czy geneza dziury była inspirowana przez służby, czy błąd pojawił się rzeczywiście przez przypadek, ale służby po prostu go odkryły, bo zatrudniają lepszych specjalistów ds. bezpieczeństwa niż producent, którego celem jest szybko tworzyć dużo funkcji, a nie myśleć o ich bezpieczeństwie. Służby skupują też takie błędy odkryte przez niezależnych badaczy, którzy na sprzedaży odkrytych luk robią niezłą kasę. Rzućcie okiem na listę poszukiwanych exploitów 0day. Popatrzcie za co najwięcej płacą. To dobry wyznacznik tego, co ciężej jest zaatakować.

Podsumowując. Służby są od tego żeby wykradać cudze informacje. I chronić swoje informacje. Więc jest naturalne, że jeśli krajowi X nie jest po drodze z krajem Y, to nie powinien mieć sprzętu kraju Y w swojej infrastrukturze. I na odwrót. To kwestia polityczna a nie techniczna. Chodzi o zaufanie. Służby kraju Y mogą od producenta szybciej dowiedzieć się o krytycznym problemie w sprzęcie firmy Y niż służby kraju X. I jest ryzyko, że “rządowi hackerzy” kraju Y tym błędem dojadą infrastrukturę kraju X. Co innego, jeśli kraje się “lubią”. No chyba, że to Amerykanie — oni hackują wszystkich, nawet przyjaciół (patrz podsłuchiwanie Angeli Merkel przez NSA).

Na marginesie, Amerykanie mają zresztą większy problem, jeśli nie ufają Huawei. Gdzie produkowane są urządzenia Apple? No właśnie…

Audyty kodu na problemy z zaufaniem

Problem z zaufaniem do sprzętu i oprogramowania pochodzącego z innego kraju rozwiązuje się udostępniając kod źródłowy do analizy. Czyli, kontynuując naszą nomenklaturę, eksperci z służb z kraju X, który jednak decyduje się na użycie urządzeń produkowanych w kraju Y, dostają kod źródłowy firmware’u i software’u i go analizują. Tak jak Polacy dostali kod źródłowy do F-16.

Nie jest wykluczone, że dokładnie taki kod uzyskali od Huawei uzyskali Amerykanie i po jego przejrzeniu złapali się za głowę. Ale jeśli to jest przyczyną ostrzeżenia, to uważny czytelnik już wie, że teraz nie tylko Chińczycy, ale również Amerykanie też mogą te same błędy wykorzystywać do ataków na wszystkie inne kraje, mają w swojej infrastrukturze sprzęt Huawei.

Aha, w Polsce wielu operatorów ze sprzętu Huawei korzysta. I na waszym miejscu to tego wektora ataku byśmy się obawiali najbardziej. Łatwiej jest włamać się na jeden router czy switch operatorski zlokalizowany w punkcie wymiany ruchu (tzw. iksie, w Polsce jest ich kilka, to tam spotykają się łącza różnych operatorów i “krzyżują” połączenia do serwerów zlokalizowanych w różnych sieciach) niż na n różnych smartfonów. Tak działało NSA, podsłuchując sieci i serwerownie na świecie.

Mam sprzęt Huawei — co robić, jak żyć?

Po lekturze tego artykułu już wiesz, że Huawei jest problemem, ale dla amerykańskich służb, a nie dla Ciebie (chyba, że jesteś terrorystą albo pracownikiem rządowym). Bardziej więc powinieneś obawiać się tradycyjnych komputerowych ataków niż inwigilacji. A z tymi jest łatwo walczyć. Po prostu regularnie aktualizuj swój system operacyjny, co będzie usuwało z niego znane luki. To podstawowa rada. Ale telefon komórkowy można “zdalnie” podsłuchać na jeszcze kilka innych sposobów. Opisaliśmy je w artykule pt. 3 sposoby na podsłuchanie telefonu komórkowego.

Jeśli jesteś paranoikiem i chcesz odbyć jakieś istotne dla Ciebie (niekoniecznie dla służb) spotkanie, możesz bawić się w wyjmowanie baterii z telefonu. Spokój ducha przed spotkaniami jest w końcu ważnym aspektem psychicznym ;)

A co z tym, że służby raczej będą podsłuchiwały punkty wymiany ruchu przez błędy odkryte w urządzeniach Huawei (i nie tylko) znajdujących się w sieciach szkieletowych? No na to nie masz zbyt wielkiego wpływu. Tak było i tak będzie. Tu jedyną ochroną, niezmiennie, jest VPN.

O VPN-ach szerzej mówiliśmy w czwartym odcinku naszego podcastu pt. “Na Podsłuchu“. A jeśli nie masz czasu na jego słuchanie i od razu chcesz rekomendacji “najlepszego VPN-a”, to nie ma problemu. Wybierz NordVPN. Po wielu testach uważamy, że jest to najlepszy wybór dla większości* osób. Teraz mają promocję i dają 3 lata za 99$ na 6 urządzeń, więc na jednym koncie zabezpieczyć możecie całą rodzinę. Jeśli nie jesteś większością, VPN-a wybierz sobie sam na podstawie tego Excela).

A jeśli chcesz przez 3 godziny posłuchać o innych życiowych radach, jak chronić się przed złem i atakami, jakie wylewają się każdego dnia z internetu, to zapraszamy na nasze wykłady w Bydgoszczy, Wrocławiu lub Gdańsku.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Testowałem ostatnio wersję próbną NordVPN – być może miałem pecha, ale Internet stał się nieużywalnie powolny.

W Plusie LTE tak samo. I co z tego?

NordVpn od ok. 2 lat u mnie ładnie dostarcza internet, wszystko pięknie chodzi, w tym youtube i p2p. I w kolejnych latach jak nic nie zepsują, to tez u nich wykupię łącze.

Też testowałem NordVPN i działał bardzo kiepsko, strasznie wolny i długi czas oczekiwania na połączenie. Kupiłem PureVPN za 61$ na 5 lat który sprawował sie o wiele lepiej.

Plus jest moze i powolny, ale przynajmniej nie używa sprzętu Huawei w swojej sieci ;)

Jak to nie używa? W Plusie są routery LTE od Huawei, tak jak u konkurencji. Wszyscy jadą na tym samym wózku. Tylko różnią się brandowanym softem.

Xiaomi lepsze…

zgadzam sie ze iphone lepszy

Płaczą, bo zółtki nie dały bacldoora dla amerykańskich służb tak jak inne firmy….

dokładnie sami nie mogą dłubać bo się na nich zółtki wypięli to będą skośnym jechać po opinii – banda degeneratów z usraela

Buhaa ,a to apple, MS, google nie podsłuchuje ?

Śmieszą mnie takie wypowiedzi służb , gdzie krytykują urządzenie X, a wychwalają urządzenie Y. My możemy podsłuchiwać ,ale inni nie ? Gdzie w tym jakaś logika ?

Heh, żałosne, usa samo podsłuchuje poprzez googla, ms i inne swoje firmy, ale jak inni to robią to tragedia. Wolę już żeby chinole podsłuchiwały niż hamburgery, bo o sytuacji gdzie nie podsłuchuje nikt można zapomnieć niestety.

Teoria spiskowa numer 667:

Wyobraźcie sobie sieć Tor w komórkach, o której użytkownik telefonu nie ma pojęcia.

Czyli: przestępca używając Waszych telefonów, komunikuje się z innymi przestępcami, dzięki zainstalowanej ze sklepu apla lub gogla… gierce.

@mariusz_stronikeiwicz

Logika jest taka, że jak mieszkasz w USA, to powinieneś mieć zaufanie do swoich służb obcego państwa…

Od kiedy to służby specjalne pracują dla USA? USA to państwo rządzone przez korporacje , gdzie człowiek jest traktowany jako narzędzie do wyzysku,a w dobie automatyzacji wyleci z czasem na śmietnik .

Zwykłego obywatela nie interesuje co się dzieje z jego danymi osobowymi bo dla niego to bez znaczenia czy te dane zdobędzie chinol czy korporacja amerykańska bo jedno i drugie to zło .

Hahaha ..! Ubawiłem się. Pamiętam czasy, gdy USA zabraniało sprzedawania PGP z możliwością używania klucza mocniejszego niż 128 kb poza swoimi granicami. Z tego co wiem to teraz zabraniają używania mocniejszego szyfrowania WEWNĄTRZ kraju :)))

Moim zdaniem problem leży nie w tym, że cię podsłuchują, bo robią to wszyscy, tylko na tym komu się dać podsłuchiwać… cóż mamy wybór… Amerykanie lub Chińczycy.

Chinskie firmy kontrolowane przez chinski rzad produkuja chinskie telefony ktore moze podsluchiwac chinski wywiad.

Niemozliwe :o Kto by sie tego spodziewal :o

Bo analogicznie amerykańskie Cisco produkowało soft z backdoorami dla amerykańskich służb.

Była ze trzy lata temu afera (że tak powiem – branżowa) u jednego z naszych większych operatorów GSM, który od paru lat modernizuje swoje BTSy na sprzęt Huawei. Otóż podczas inwentaryzacji tych zmodernizowanych stacji na niektórych z nich wykryto karty lub całe moduły Huawei, których nikt tam nie zamawiał, nie wiadomo kto instalował i których funkcje i przeznaczenie nie były znane.

Zostały one oczywiście w trybie awaryjnym wyrzucone z tych stacji i naprawdę nie wiem jak się Huawei z tego faktu wytłumaczył. Może powiedział że już więcej nie będzie (tak bezczelnie szpiegował)? Faktem jest, że nadal ich sprzęt jest instalowany na kolejnych stacjach.

Ale o ile znam relacje pomiędzy Huawei a firmami instalującymi jego sprzęt, to możliwe że w tym roku nikt nie będzie chętny dla nich robić – póki co za zeszły rok wszyscy chyba dopłacili do tego biznesu.

“Ale o ile znam relacje pomiędzy Huawei a firmami instalującymi jego sprzęt, to możliwe że w tym roku nikt nie będzie chętny dla nich robić” – czyli nie znasz tego biznesu. CCC – cena czyni cuda.

Dokładnie, cena czyni cuda – zważywszy na to jak w tym roku spadły ceny oferowane przez Huawei za prace instalacyjne oraz że zalega miliony złotych (piszę serio) firmom instalacyjnym to już widzę te tłumy chętnych. Każdy kończy poprzednie kontrakty i ani myśli o podpisaniu nowych.

Nie wykluczam że Huawei chce w ten sposób zmonopolizować rynek instalacyjny w Polsce, bo pod koniec grudnia wykupił udziały większościowe u jednego ze swoich największych wykonawców. Ta firma na koniec zeszłego roku planowała zwinąć interesy w kraju ponieważ to generalnie część większej kompanii europejskiej, ale wygląda na to że polski oddział stanie się fragmentem Huawei Polska do prac fizycznych. Tylko w ten sposób cokolwiek zdziałają jeszcze na naszym rynku, bo niestety wszyscy słysząc że mają coś zrobić dla Huawei machają ręką. A naprawdę szkoda, bo te kilka lat temu na wejściu chińczyk wyglądał bardzo przyzwoicie.

nie – chodziło o to, aby “rzucić” się na te łatwo widoczne moduły,

a przeoczyć te mniej widoczne.

więc myślę, że tan nadal kwitnie to, co miało kwitnąć

To jest oczywista oczywistość że nadal coś może siedzieć – choćby jakiś wesoły czip w zupełnie legalnym sprzęcie, który bez zarzutu robi to co powinien. Niemniej myślę, że w obliczu problemów jakie dostawca może mieć po takiej wpadce taka taktyka może przynieść więcej szkód niż korzyści. Przy tumiwisizmie większości osób uczestniczących na każdym poziomie w utrzymaniu i modernizacji sieci przypominają się wersy z Pana Tadeusza:

Głupi niedźwiedziu! Gdybyś w mateczniku siedział

Nigdy by się o tobie Wojski nie dowiedział.

;)

“(…)uważny czytelnik już wie, że teraz nie tylko Chińczycy, ale również Amerykanie też mogą te same błędy wykorzystywać do ataków na wszystkie inne kraje,(…)”

Jednak mimo wszystko USA nie są państwem komunistycznym, a Chiny tak. Ktokolwiek i cokolwiek by o Chinach by nie mówił, to rządzi tam partia komunistyczna. A jakoś z komunizmem mi nie po drodze.

Bardziej komunistyczną partią jest Partia Demokratyczna w USA niż KPCh w Chinach.

Jeśli chodzi o gospodarkę, to fakt – demokraci w Stanch Zjednoczonych czy laburzyści w Wielkiej Brytanii są bardziej socjalistyczni niż chińscy komuniści.

Ale chińscy komuniści są bezwzględni i brutalni jeśli chodzi o prawa człowieka. Tym się różnią od Europy czy Ameryki Płn., że zupełnie ich nie szanują. Gospodarczo zaś Komunistyczna Partia Chin wprowadziła de facto dziki kapitalizm, który wydźwignął miliony Chińczyków z biedy.

HUAWEI to nie tylko telefony ale infrastruktura bazowa. Więc teoretycznie mogą wszystko…

Żebyś wiedział, u nas nie ma już chyba BTSa na którym nie wisi Huawei choćby w postaci jakiegoś niewielkiego multipleksera.

Z drugiej strony polecam wybrać się do Niemiec… Tam nie tylko nie ma ich sprzętu, ale chyba go nawet nie chcą. Większość BTSów działa na starych Nokiach, a w zachodnich landach planują na ten rok modernizację – na nowsze Nokie. Tam rzadko gdzie w sieci GSM jest jakikolwiek światłowód.

Póki co w Plusie nie ma sprzętu Huawei, BTSy są albo Nokii albo Ericssona.

“Jeśli boicie się służb, to mamy smutną wiadomość. Służby nie są większością z Was zainteresowane”

“Podsumowując, dla większości służb nie ma znaczenia jaki telefon macie. (…) I tak nie będą Was podsłuchiwać.”

Wybaczcie, ale bzdura absolutna.

NSA i GCHQ stosują metodę “collect it all” i owszem, chcą podsłuchiwać wszystkich i wszystko. Owszem, nie są mną czy Tobą obecnie zainteresowane, ale może za 10 lat będą i dlatego już teraz zbierają wszystko, by móc zajrzeć do tego za kilkanaście lat.

Nawet jeśli nie jest to treść komunikacji, to często wystarczą metadane – zajmują mało miejsca, są kopalnią wiedzy o człowieku, bardzo łatwo i szybko można je przeszukiwać i świetnie się kompresują.

A nawet jeśli chodzi o treść, to zabezpieczeń telefonu do tego łamać nie trzeba, wystarczy – co ujawnił Snowden – masowo kraść klucze z kart SIM fimy Gemalto na przykład, by móc rozszyfrowywać ruch w podsłuchiwanej sieci.

Dlatego nie jest prawdą twierdzenie, że służby się Wami nie interesują. Na tym polega masowa inwigilacja: interesują się, ale to nie znaczy, że wykorzystają podsłuchane informacje tu i teraz.

Moim zdaniem pachnie tu troszkę próbą obrony monopolu na rynku amerykańskim przed przybyszami z Dalekiego Wschodu. Huawei i Xiaomi właśnie rozpoczyna próbę podbicia Stanów swoimi produktami. Teraz artykuł o niby podsłuchiwaniu. Cóż, Amerykanie pewnie to łykną.

A kto tam ma teraz monopol?

a chiny mogą odszyfrować telefon huawei bo każdy produkowany u nich smartfon musi mieć backdoora według chińskiego prawa

Te tajwańskie też? Serio pytam, mam Asusa. :D

Tajwan bardzo się nie lubi z ChRL, więc backdoory ma raczej tylko własne, albo co najwyżej amerykańskie.

“możesz bawić się w wyjmowanie baterii z telefonu”???

Ludzie od czasow Snowdena slyszeli te rady. To dlatego w nowych smarfonach juz nie mozna wyjmowac baterii.

“Jesteśmy mocno zaniepokojeni ryzykiem jakie płynie z wykorzystania (w naszej infrastrukturze) sprzętu jakiejkolwiek firmy, która jest związana obcym rządem, który nie podziela tych samych wartości.”

A co ze sprzętem od Synology, Qnap, Thecus, Asustor? Chodzi mi o NAS-y.

Trudno się zgodzić ze stwierdzeniem, że produkty firmy, która wyrosła na kradzieży cudzych rozwiązań a właściciel jest związany chińskimi służbami to taka sama firma komercyjna jak każda inna. Historia problemów z bezpieczeństwem ich produktów jest dość długo – tu kilka przykładów znalezionych w 3 minuty:

thehackernews.com/2012/08/huawei-and-cyber-espionage-question-of.html

thehackernews.com/2012/08/researchers-uncover-security-holes-in.html

thehackernews.com/2015/09/android-smartphone-malware.html

thehackernews.com/2016/11/hacking-android-smartphone.html

Poza tym robicie błąd “kulturowy”. Posłuchajcie sobie podkastów nt. Chin (audycje.tokfm.pl/temat/Chiny) a w jednym z nich znajdziecie stwierdzenie sinologa, mówiącego, że każdy obywatel chiński ma “wdrukowaną” powinność służenia Chinom (niezaleźnie od tego kto i jak sprawuje władzę) i jest potencjalnym szpiegiem.

Więc założenie, że błąd (a raczej wykryty dotąd błędy) znalazły się tam same i przypadkowo jest WIELCE NAIWNE moim skromnym zdaniem :-\