14/10/2014

Znów loginy i hasła użytkowników popularnej “chmury” krążą po sieci. Ale tym razem nie pochodzą one z włamania do serwerów Dropbox.

Na razie ujawniono kilkaset haseł, stopniowo pojawiają się kolejne

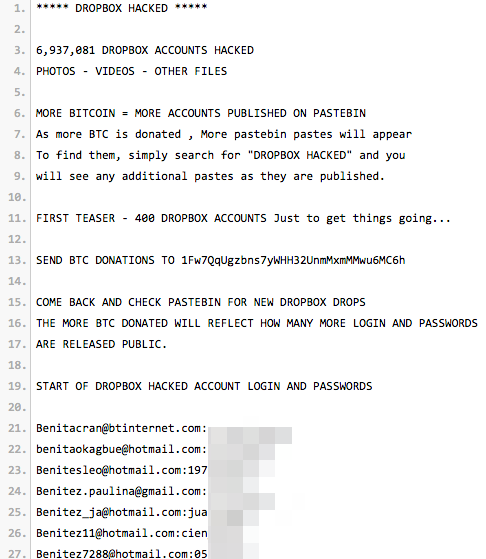

Na Pastebin można znaleźć co najmniej 3 wrzutki z loginami i hasłami 700 użytkowników, ale publikująca je osoba, twierdzi że ma dane aż 7 milionów użytkowników Dropbox. Nie wiadomo, czy to prawda, czy jedynie podsycanie atmosfery w celu wyciągnięcia haraczu, bo… atakujący obiecuje opublikować wszystkie hasła, ale stawia warunek — musi otrzymać wpłatę kilku Bitcoinów na rachunek: 1Fw7QqUgzbns7yWHH32UnmMxmMMwu6MC6h (jak widać, za dużo póki co nie uzbierał).

Internauci potwierdzili, że publikowane na Pastebin dane są poprawne i można dzięki nim przejąć kontrolę nad plikami użytkowników Dropbox. Pracownicy Dropbox też zdają się trzymać rękę na pulsie bo w kilka chwil po publikacji nowych danych wymuszają masowy reset haseł na kontach, które padły ofiarą.

Skąd wyciekły hasła? Nie wiadomo…

Dropbox twierdzi, że hasła nie pochodzą z włamania na ich serwery, a z włamań na serwery firm trzecich. Nie wiadomo, czy chodzi o usługę, która integrując się z Dropboksem prosiła użytkownika o podanie jego hasła do Dropboksa a następnie przechowywała to hasło, czy może sytuacja bardziej przypomina niedawny “wyciek 5 milionów haseł do GMaila”, za którym tak naprawdę kryło się wiele włamań do baz danych wielu serwisów i jedynie weryfikacja, czy podane przez kogoś hasło do zhackowanego serwisu pasuje także do podanego adresu e-mail (o ile e-mail był na GMailu).

Mam Dropbox — co robić, jak żyć?

Z wyżej opisanego powodu przypominamy wszystkim użytkownikom, aby nigdy nie stosowali tego samego hasła do więcej niż 1 usługi. Dodatkowo w przypadku Dropboksa można włączyć dwuskładnikowe uwierzytelnienie. Dzięki temu atakujący, pomimo poznania hasła, nie będzie w stanie uzyskać dostępu do plików (nie odczyta kodu z telefonu).

Na marginesie, warto też przypomnieć standardową maksymę dotyczącą umieszczania swoich prywatnych danych w internecie na wszelkiego rodzaju dyskach/chmurach:

Podsumowując: jeśli masz konto na Dropbox, zmień hasło (na wszelki wypadek) i włącz dwuskładnikowe uwierzytelnienie (jeśli jeszcze go nie masz). Akcje te przeprowadź zwłaszcza, jeśli hasło do Dropbox użyłeś także w innym miejscu.

PS. Przy okazji, jeśli pamiętacie potężny wyciek haseł z Adobe, to właśnie powstała …gra komputerowa na jego podstawie :)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Jakie polecacie rozwiązanie do przechowywania wszystkich haseł? Musi mieć otwarte źródło i mile widziana byłaby integracja z firefoxem? Napiszcie też z czego sami korzystacie, pomożecie w ten sposób mi i innym użytkownikom, którzy w przyszłości będą szukać odpowiedzi na to pytanie :)

KeePass

A LastPass się do czegoś nadaje?

Wspomniana integracja jest na poziomie beznadziejnym, ale zwykle działa. No, ale przy założeniu, że ma być OS, to chyba nie ma alternatyw ;).

Tylko nie trzymaj pliku z hasłami na DropBoxie :)

Do integracji KeePassa z Firefoxem:

https://github.com/pfn/passifox/ + zależność: https://github.com/pfn/keepasshttp/

A co z synchronizacją na kilku komputerach? Tak, żeby mieć zarówno do firefox’a jak i do systemów w pracy itd. itp.?

Podłączam się do pytania Kazia

@Ed: a czemu nie? Plik z hasłami jest zaszyfrowany, więc jak najbardziej można go trzymać na Dropboxie. Gorzej z hasłem do pliku z hasłami ;-)

Ja od dawna używam Robo Form. Jest wersja na windows – standalone i portable, plugin do IE, opery i chrome (niewygodny ale jest). I jest wersja na Android. Wszystko może być synchronizowane przez konto online. Oczywiście dane są szyfrowane na każdym z urządzeń.

@Cardinal. Haseł w Keepass’ie być nie musi(tych do bazy), masz tam też klucz do odszyfrowywania bazy, ale też można korzystać też z obu rozwiązań naraz. Trzymasz klucz na pendrive, pendrive zawsze przy sobie i naprawdę ktoś musi się sporo starać się by te hasła zdobyć.

Ja robię to tak:

– hasła przechowuje w aplikacji własnej produkcji (szyfrowanie AES)

– zaszyfrowane pliki synchronizuję przy pomocy ownCloud (synchronizacja odbywa się za pomocą całych plików, a nie ich zawartości co jest dużym minusem. Obecnie zaczynam pracować nad własną aplikacją przechowującą hasła online)

– używam równolegle LastPass (z tego co wiem nie jest open source)

– do każdego serwisu, konta czy pliku używam innego hasła – da się!

KeePass działa.

LastPass – otwarte źródła są tylko we wtyczce do przeglądarki i efektywnie na stronie, bo szyfrowanie jest robione po stronie klienta z JS. Używam, polecam. No ale zawsze mogą wprowadzić aktualizację i co wtedy? Ja jakoś się nie przejmuję.

RoboForm – omijać z daleka, odinstalować, wyrzucić. Źródła są zamknięte i dranie zmienili sobie umowę. Kupiłem wcześniej licencję z dożywotnią aktualizacją i … stwierdzili, że od wersji 7 mam im ekstra płacić.

wlasna glowa ;d tylko tam tak na prawde dane sa bezpieczne (jeszcze)…

Osobiście używam pass: the standard unix password manager. Co do otwartości źródła to spełnia warunek śpiewająco – jest to skrypt shellowy :D hasła szyfruje za pomocą GPG i trzyma w repozytorium GIT (więc mogę je dość spokojnie synchronizować) tylko nie wiem nic o wersji Windowsowej ani o integracji z Firefoxem.

Fir3@

“wlasna glowa ;d tylko tam tak na prawde dane sa bezpieczne (jeszcze)…”

No właśnie, że nie są. W temacie wydobywania ukrytych danych z głowy człowieka wypowiadać się nie będę, bo od tego (my) mamy (lub inny miają) odpowiednie slużby. Natomiast z przechowywaniem haseł we własnej głowie jest problem, bo po pierwsze szyfrowanych danych może być dużo lub bardzo dużo, po drugie ich zawartość może się często zmieniać (np. hasła się zmienia co np. miesiąc czasu), a po trzecie, to że wydaje ci się, że coś zapamiętałeś wcale nie oznacza, że faktycznie to zrobiłeś. Na przykład miałeś ciężki wypadek samochodowy i leżysz w szpitalu przez okres powiedzmy pół roku. W tym czasie nie jesteś dobrze świadomy co się z tobą dzieje, a służba medyczna faszeruje cie np. morfiną i innymi środkami przeciwbólowymi, znieczulającymi itp. itp. W trakcie tego czasu nie pamiętasz dobrze jak się nazywasz nie mówiąc już o używaniu komputera czy haseł które trzymasz w swojej głowie. Gwarantuje ci, że po wyjściu nie będzisz pamiętał 99% zapamiętanych przez ciebie wcześniej haseł.

rewik@

“Osobiście używam pass: the standard unix password manager. Co do otwartości źródła to spełnia warunek śpiewająco – jest to skrypt shellowy :D hasła szyfruje za pomocą GPG i trzyma w repozytorium GIT (więc mogę je dość spokojnie synchronizować) tylko nie wiem nic o wersji Windowsowej ani o integracji z Firefoxem.”

no dobrze, i w jaki sposób tego dokonujesz? Ręcznie wszystko z konsoli? Trochę mało wygodne i jak sam wspomniałeś nic nie wiadomo o przenośności takiego rozwiązania na inne systemy.

p.s. zaznaczam, że absolutnie nie neguję takiego rozwiązania, bo moje również nie jest idealne.

Ja używam programu Revelation, prosty szybki i wygodny.

Jak ktoś chce bardzo dobrej integracji i działania na wielu systemach to polecam 1Password.

Odczyt+Zapis jest na Windows, Mac, iPhone, Android + Odczyt przez każdą przeglądarkę z JS (więc i z Linuxa)

@Mati @Kaziu

KeePass portable – można nosić na pendraku i odpalać gdzie trzeba.

Synchronizacja KeePass’a (jeśli uznasz, że trzymanie zaszyfrowanej bazy haseł na serwerze jest wystarczająco bezpieczne):

– zakładasz konto na serwerze FTP (najlepiej na swoim) z dostępem tylko do jednego katalogu (dla bezpieczeństwa), oczywiście z prawami do zapisu

– wrzucasz tam plik z bazą haseł (*.kbdx)

– odpalasz KeePass’a logujesz się do bazy, w menu plik wybierasz Synchronizuj->Synchronizuj z URL i podajesz URL do pliku np. ftp://ftp.mojserwer.pl/kee/mykeepass.kdbx plus user i hasł i jest synchronizacja

– po zamknięciu i ponownym odpaleniu KeePass’a w Synchronizuj->Synchronizuj z URL->Ostatnio używane pliki masz adres na FTPa i jeśli zapamiętałeś hasło możesz przeprowadzić synchronizację bez klepania czegokolwiek.

– kopiujesz bazę i plik KeePass.config.xml na inne kompy, albo cały katalog i normalnie używasz, pamiętając, że po każdym dodaniu zmianie hasło przeprowadzić synchronizację żeby uaktualnić plik na serwerze, a potem w innych miejscach. Nie jest to takie upierdliwe.

– plus dodatkowy, kilka kopi bazy na wypadek utraty pena, FTP, dysku w kompie itp.

Ktos ma linki do Pastebin albo dump tej bazy?

Skoro sa alfabetycznie to pewnie bede gdzies na topie.

Na pastebinie jest tylko część userów na B ;)

Sam sobie odpowiem…

http://pastebin.com/trends

1) http://pastebin.com/aRgTJzzg

2) http://pastebin.com/1AZQ7McK

3) http://pastebin.com/NtgwpfVm

… a reszty sobie poszukajcie sami …

Jak na razie wychodzi na to, ze obronilem sie przed atakiem na Google i Dropbox.

W Internecie powinni dawac za to jakies medale albo przynajmniej “Achievement Unlocked” award ;)

Sporo kont z hotmail, niezwykle mało z gmail. Dziwne.

Czy napewno to hasła do DropBox-a bo chyba hasło 123456 nie jest akceptowane przez Dropbox? tym razem mnie nie ma jeszcze ;) wiec chyba znowu coś w stylu tego co było z gmailem :)

z ciekawostek hasła praktycznie się nie powtarzają chyba tylko 2-3 powtórzenia są.

Nie pamiętam jak jest na dropboxie, ale na gmail jest tak, że owszem podczas rejestracji nie da się podać słabego hasła, jednak już po założeniu konta da się zmienić hasło na słabe.

dropbox wydał już oświadczenie w tej sprawie: https://blog.dropbox.com/2014/10/dropbox-wasnt-hacked/

KeePassX

To nie to samo, co KeePass.

To opisz różnice…

Właśnie dlatego jakiś czas temu przerzuciłem się na OneDrive :) dają więcej za darmo i nie roszczą sobie praw do wykorzystywania prywatnych plików w celach komercyjnych (co robi zarówno dropbox, jak i google drive, polecam czytać regulaminy usług :P)

masz wiecej niz 72 GB ?

ale OneDrive(oczywiście IE dodało samo duże literki!) ma swoje duże minusy – http://wmpoweruser.com/watch-what-you-store-on-skydriveyou-may-lose-your-microsoft-life/

Używałem zarówno GoogleDrivie, DropBox’a jak i OneDrive. Wszystkie mają zarówno plusy i jak i minusy. Przez co obecnie używa ownCloud i póki co jestem bardziej zadowolny szczególnie, że w sieci LAN posiadam również swój własny serwer ownCloud przez co synchornizacja między komputerami jest wyjątkowo szybka.

Dwuskładnikowe?

To słowo kojarzy mi się z np. wypiekami ciast ;)

A nie lepiej by brzmiało: weryfikacja dwuetapowa?

A tak w temacie haseł – aktualnie moja baza ma 231 haseł nie krótszych jak 16 znaków :D i jest średnio zmieniana raz na 2-3 miesące (te najważniejsze) :)

Kolega mi mówi że mam (lekko mówiąc) nieźle nawalone pod kopułą ;)

P.S.

Polecam 1Password.

Ostatnio zacząłem studia i jakież było moje zaskoczenie, gdy prowadzący na TI poprosił o przesłanie mu na maila zrobionej pracy. Musiałem przepisać 64 znakowe hasło z tableta, żeby zalogować się do GMaila. Gość patrzył na mnie z nie lada zdziwieniem :O

Tez mi ten dwuskladnikowy zrobil w glowie glitcha jak to czytalem. Dwuetapowy panowie.

Na macu uzywam 1Password, na pececie KeePassa. Trzymalem na DB swoja baze KeePassowa ale po przeczytaniu newsa juz jej tam nie ma.

Linki, które udało mi się znaleźć:

http://pastebin.com/1AZQ7McK

http://pastebin.com/NtgwpfVm

http://pastebin.com/aRgTJzzg

@Lukasz032 to nauczcie się ludzie szyfrować pliki, wrzucacie wtedy zaszyfrowany kontener na dropboxa i nawet jak ci ukradną plik to nie zajrzą do środka, tak samo sam dropbox, czy inna firma nie jest w stanie zajrzeć do środka. Jedyna rzecz jaką wypada ustawić w programie do szyfrowania to stempel czasowy, czyli by każda zmiana w kontenerze, aktualizowała datę modyfikacji, by bez problemu wrzucał program zmienione bajty w kontenerze.

Na Was się przynajmniej nie zawiodłem. Czytam już chyba 4-5 artykuł na ten temat i jako pierwsi wspomnieliście o dwuskładnikowym uwierzytelnianiu w Dropboksie. :)

Nie wiem za bardzo czemu mam zmienić hasło na dropbox ZWŁASZCZA jak użyłem go gdzieś indziej. To chyba z tych innych systemów powinien nastąpić wyciek, albo powinienem zmienić hasło na innych systemach żeby to zdanie miało sens…

Kiepsko wyglada ten ich ‘portfel’

https://blockchain.info/address/1Fw7QqUgzbns7yWHH32UnmMxmMMwu6MC6h

loginy i hasla nie dzialaja. Wszystkie praktycznie z uk.

Nie działają bo ktoś szybko robi “unhack” czyli zmienia na losowe (a przynajmniej tak pisze).

Następnie to samo robi Dropbox.

Zebrał 700 haseł z maszyn zainfekowanych za pomocą Dark Comet i próbuje zrobić scam na BTC.

Nie bardzo wiem czy jest sens o tym pisać i jeszcze to rozgłaśniać

Poza tym ostatnio zwiększyli limit wielkości pliku z 2GB do 10GB :O

Cholera, akurat jestem w pracy i nie mogę wejść na DB.

Podam login i hasło, niech ktoś mi zmieni, ok? ;)

Login wystarczy ;)

Warto zaznaczyć jeszcze raz że to pierwsze 700 userów, loginy poukładane alfabetycznie, kończą się na big…

dlatego przenioslem sie na MEGA, nikt nie zaglada w moje rzeczy

Jasne że nie zagląda ;-). i nawet pewnie nie mają dostępu do SWOICH serwerów. Na jakim świecie żyjesz? Chcesz być pewny to załóż sobie na swoim serwerze pydio albo ownclouda.

To, czyje są serwery, ma akurat tutaj niewielkie znaczenie – szyfrowanie danych wrzucanych na/pobieranych z mega zachodzi u klienta na urządzeniu końcowym, sam serwer nawet nie przechowuje kluczy :)

1password Panowie i Panie… bezpiecznie, wygodnie, synchronizacja na wiekszosci platform.

Nie jesteś osamotniony :) mam znajomych, którzy przez lata mają jedno proste hasło do wszystkich kont ;x

http://pastebin.com/LsKrspK5 TU ZOBACZCIE. Żadne loginy:hasła nie będą działać. Sprytny skurczybyk ;)

Grzyb nie wyciek. Widzę same słabe i słownikowe hasła.

Super, czekam na publikację całości, przyda się do słownika :)

:) To ponoc wielka bujda. Dropbox twierdzi ze wycieku nie bylo. Twierdza ze te konta ktore zostaly opublikowane to zbieranina loginow i hasel z wyciekow z innych serwisow (dane zostaly uzyte rowniez w Dropboxie) oraz ze “wlamywacze” wiecej takowych nie posiadaja.

https://blog.dropbox.com/2014/10/dropbox-wasnt-hacked/

Pozdrawiam.

Andrzej

Czyli sprawdza się dokładnie jedna z hipotez postawionych w naszym artykule.

Tak jak piszesz Piotrze. Teraz jest na to jednak dowod pod postacia oficjalnego “statement” od Dropboxa :). Nie zauwazylem linku. Tak to juz jest jak sie mnie zmusza do multi-taskingu ;). Moja Pani tego nie rozumie :P.

Pozdrawiam.

Andrzej

Zwrócił ktoś uwagę na to, że podczas próby włączenia dwuskładnikowego uwierzytelniania na dropbox’ie trzeba podać hasło do konta pocztowego? :-O W każdym razie ja mam konto założone na maila z gmail.com i wołał:

“Ze względów bezpieczeństwa wpisz swoje hasło do konta j????k@gmail.com.”??

Nie po to mam inne hasło do każdej usługi, żeby podawać je ot tak w innym miejscu.

A nie wpadłeś na to, że dropbox jako loginu używa głównego e-mail powiązanego z kontem? I prosi Cię o hasło do Dropboxa, a nie do gmaila?

a nawet jeżeli nie, to zakładasz na jakimś serwerze pocztowym fejkowe konto i to jego używasz do.. .

[Problem solved]

No dobra, podejrzliwość zaćmiła mi umysł… Nie było tematu.

Zamiast dropboxa polecam SpiderOak – https://spideroak.com (tutaj kodzik na 6GB upgrade za darmo: FREEDOM4)

A ja Mega. 50 giga na start i możesz nawet rozszerzyć do 1 tera. No i ma apkę podobną do apki DB – MegaSync. Świetna sprawa.

szyfruje dropboxa boxcryptorem ale od niedawna. Macie jakies doswiadczenia z boxcryptorem? moozna temu ufac? mam to na windows pc i na androidzie , bardzo wygodne

Hmm… Mój sposób na bezpieczne hasła?

Kartka papieru, długopis i troszkę wyobraźni.

A to, że trzeba je wpisywać i zapamiętywać… No trudno. Coś za coś.

Kartka papieru? i gdzie ją potem przechowujesz? W sejfie? Wyrzucasz do śmieci? palisz? Zjadasz? A może pod klawiaturą?

Poczytaj o Mitnicku.

A co zapamiętywania.. jestem w tym dość dobry, ale bez przesady. Powiedz mi jaki jest twój sposób na zapamiętanie kilku stron A4 skomplikowanych haseł + loginów + adresów + komentarzy do nich. I jak robisz to bezbłędnie?

Oraz taką jeszcze sytuację przeanalizujmy:

Na przykład miałeś ciężki wypadek samochodowy i leżysz w szpitalu przez okres powiedzmy pół roku. W tym czasie nie jesteś dobrze świadomy co się z tobą dzieje, a służba medyczna faszeruje cie np. morfiną i innymi środkami przeciwbólowymi, znieczulającymi itp. itp. W trakcie tego czasu nie pamiętasz dobrze jak się nazywasz nie mówiąc już o używaniu komputera czy haseł które trzymasz w swojej głowie. Gwarantuje ci, że po wyjściu nie będzisz pamiętał 99% zapamiętanych przez ciebie wcześniej haseł.

Owszem, jeżeli haseł jest tylko kilka to można w łatwy sposób je zapamiętać. Sytuacja komplikuje się jeżeli jest ich więcej. Dlatego aplikacje do zapamiętywania/szyfrowania haseł mają rację bytu. Ale jak każda aplikacja mogą mieć i mają pewne dziury przez które można się dobrać do zapisanych danych. Dlatego ja używam LastPAss, a do ważniejszych rzeczy własnej aplikacji.

Dlatego swoją kartkę trzymam w szufladzie. Nie mieszkam na dworcu, a i obce osoby po domu mi raczej nie chodzą. Do for czy innych mniej ważnych rzeczy wg. mnie starczy jedno hasło. Poczta, banki itp. to inna sprawa. Ale raczej nikt mi nie ukradnie kartki z loginem do gry, poczty itp…

Nie ma? Żebyś się nie zdziwił ;)