10/8/2021

Diody wskazujące podłączenie do zasilania nie świecą cały czas tak samo. Naukowcy z Izraela udowodnili, że przechwycenie ich sygnału optycznego pozwala na zrekonstruowanie dźwięku odtwarzanego przez dany sprzęt. Na atak podatne są nie tylko głośniki, ale też inne urządzenia takie jak rozdzielacze USB.

Podsłuchiwanie dźwięku poprzez analizę wizualną to dość popularny temat akademickich badań nad bezpieczeństwem. Czytelnicy Niebezpiecznika mogą pamiętać opracowaną przez MIT metodę Visual Microphone. Pozwalała ona na odczytanie dźwięku np. z paczki chipsów, która znajdowała się w pomieszczeniu i której drgania uchwycono kamerą. Potem wymyślono coś równie intrygującego – Lamphone, czyli metodę podsłuchiwania poprzez obserwację wiszącej w pomieszczeniu żarówki, która pod wpływem dźwięku może się poruszać w zakresie od 300 do 950 mikrometrów (i to wystarczy!).

Glowworm attack

Teraz badacze z Centrum Cyberbezpieczeństwa Uniwersytetu Ben-Guriona donoszą o kolejnym osiągnięciu określanym jako Glowworm attack. Nazwa łączy w sobie robaka i świecenie, co w tym przypadku jest bardzo trafne.

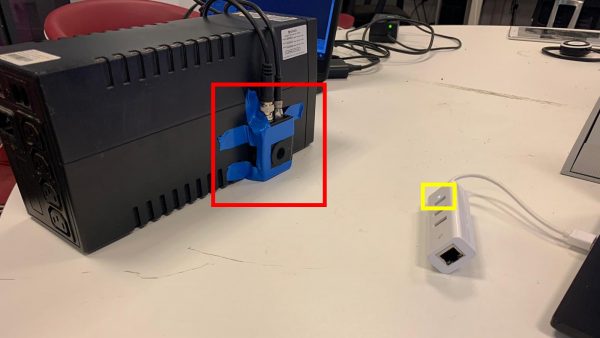

Metoda wykorzystuje fakt, że zmiany w poborze energii powodują nieznaczne (niewidoczne gołym okiem) zmiany w intensywności świecenia diod zasilania. Uchwycenie i analiza tych fluktuacji pozwala na rekonstrukcję dźwięku odtwarzanego z urządzenia, ale uwaga! Przy tej metodzie nagranie zwykłą kamerą nie będzie wystarczające. Do ataku trzeba użyć teleskopu z zamontowanym sensorem elektro-optycznym oraz systemu odzyskiwania dźwięku składającego się z przetwornika analogowo-cyfrowego i laptopa z oprogramowaniem do modyfikacji sygnału. Warto natomiast podkreślić, że Glowworm nie wymaga wcześniej przygotowanego słownika, modeli matematycznych czy sieci neuronowych.

Wstępne analizy

Zanim naukowcy dokonali testowych ataków, uważnie sprawdzili czy rzeczywiście fluktuacje diod zasilania odpowiadają odtwarzanym dźwiękom (przecież mogły na nie wpływać np. zakłócenia elektromagnetyczne z urządzeń w pobliżu). Na tym etapie jeszcze nie używano teleskopów, a jedynie sensora skierowanego na badane urządzenie. Testowano m.in. głośniki JBL i Creative, ale także rozdzielacze USB oraz Raspberry Pi.

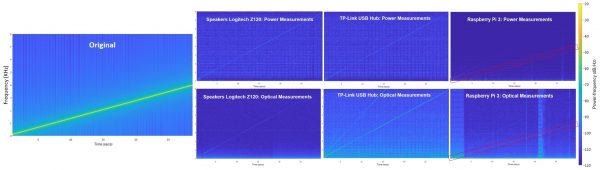

Na obrazku poniżej widzimy efekty testowego skanowania częstotliwości w zakresie od 0 do 4 kHz. Spektrogram po lewej pokazuje oryginalny sygnał. Spektrogramy po prawej, te w górnym rzędzie, zostały uzyskane na podstawie pomiaru zasilania z trzech różnych urządzeń. Spektrogramy w dolnym rzędzie uzyskano na podstawie pomiaru optycznego.

Potem przeprowadzono inne testy np. w całkowitej ciszy, ze sygnałami świergotowymi, ludzką mową itd. Eksperymenty były potrzebne by zauważyć, że np. na niektórych urządzeniach tylko część częstotliwości uwidacznia się w sygnale optycznym. Udało się ustalić jaki jest związek między fluktuacjami diod a głośnością odtwarzania. Opracowano metody poprawiania otrzymanego sygnału poprzez filtrowanie niektórych częstotliwości, obniżanie wysokości dźwięku (bo zidentyfikowano problem z jej zawyżaniem), wzmacnianie częstotliwości typowych dla ludzkiej mowy, odszumianie itd. Jeszcze raz podkreślmy, że atak Glowworm nie wymaga sieci neuronowych i naukowcy nie wykluczają opracowania specjalnego sprzętu, który mógłby bez udziału laptopa przetwarzać sygnały z diod na dźwięk w czasie rzeczywistym z minimalnym opóźnieniem.

Atak

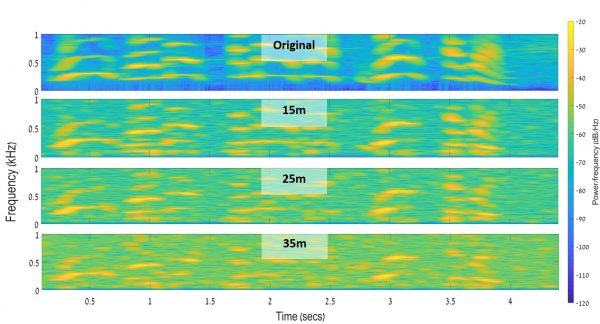

Mając przygotowane narzędzia naukowcy przystąpili do testowego ataku. Na tym etapie użyto teleskopu i symulowano atak przez szybę, aby mieć porównanie do Visual Microphone i Lamphone. Eksperyment powtarzano na różnych dystansach – 15, 25 i 35 metrów od celu.

Spektrogramy poniżej pokazują efekty. Odległość nie jest bez wpływu na jakość nagrań, ale to co mamy na 35 metrach nadal można uznać za wystarczające do szpiegowania.

Poniższy film z YouTube pozwala posłuchać tego, co widać na spektrogramie (fragment przemówienia Donalda Trumpa z różnych odległości).

Opisana metoda ma wiele zalet (z punktu widzenia atakującego). Przede wszystkim naprawdę wiele urządzeń jest podatnych na atak i właściwie nic nie wiadomo o tym, aby jakiś producent stosował środki zaradcze. W samym ataku Glowworm tkwi więcej niewykorzystanego potencjału. Można do niego użyć lepszych teleskopów, lepszych sensorów optycznych, oraz lepiej dostrojonych urządzeń do przetwarzania sygnału. Choć metoda nie wymaga sieci neuronowych to jednak można byłoby użyć ich dodatkowo do poprawienia jakości uzyskiwanego dźwięku.

Warto natomiast podkreślić, że w przeciwieństwie do ataku Lamphone nie mamy tu do czynienia z atakiem side-channel, ale z atakiem TEMPEST (czyli wykorzystującym cechy układów elektrycznych w atakowanych urządzeniach). Podczas gdy “wizualne mikrofony” pozwalały podsłuchiwać dowolne dźwięki w pomieszczaniu, w przypadku Glowworma możemy podsłuchać to co z urządzenia się odtwarza czy odsłuchuje. Tak się składa, że w czasie pandemii więcej rozmów przechodzi przez głośniki.

Czy Glowworm daje lepszą jakość dźwięku niż Lamphone? Niełatwo odpowiedzieć gdyż jakość pochodząca z Glowworm w dużej mierze zależy od urządzenia, na którym dokonano testów. Lepsze wyniki uzyskuje się na głośnikach niż na rozdzielaczach USB. Na efektywność tego ataku w mniejszym stopniu wpływa odległość oraz ustawienie przedmiotów w pomieszczeniu. Trzeba mieć widok na diodę, ale nie będzie miało znaczenia to, czy paczka chipsów lub żarówka znajduje się w wystarczającej odległości od celu.

Jeśli interesują was szczegóły, możecie zapoznać się z artykułem badaczy pt. Glowworm Attack: Optical TEMPEST Sound Recovery via a Device’s Power Indicator LED. Dostępna jest również strona poświęcona atakowi oraz film prezentujący wyniki w skrócie.

Co robić? Jak żyć?

Wystarczy pozaklejać czarną taśmą diody swojego urządzenia i jesteście odporni na ten atak. Tylko czy naprawdę trzeba to robić? Wydaje się, że niekoniecznie gdyż obecnie atak ma charakter “akademicki” i wymaga specyficznego sprzętu. Z drugiej strony rozumiemy, że osoby pracujące w najbardziej wrażliwych informacyjnie branżach poważnie się nad tą taśmą zastanowią. Tym bardziej, że w przypadku tego ataku stworzenie gotowego produktu do podsłuchu wydaje się bardziej prawdopodobne niż np. w przypadku Lamphone.

Producenci sprzętu , zwłaszcza tego używanego w miejscach przetwarzania informacji poufnych, powinni rozważyć zredukowanie fluktuacji diody LED np. poprzez dodanie kondensatora, który zadziała niczym filtr dolnoprzepustowy. Rozwiązanie byłoby stosunkowo niedrogie i już można sobie wyobrazić jego marketing (“głośniki z diodą zgodną z RODO”). Spodziewamy się też, że prędzej czy później ktoś wykorzysta ustalenia badaczy z Uniwersytetu Ben-Guriona aby metodę ulepszyć, uczynić tańszą lub stworzyć na jej podstawie gotowy produkt adresowany tylko do wybranych odbiorców na specjalnym rynku. Wtedy problem wyda się poważniejszy.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

to się robi akurat ze względu na komfort, diody zasilania niczego nie wnoszą poza zanieczyszczaniem przestrzeni światłem

co innego diody statusu, ale powinny być one subtelne

Nie do końca bo dioda zasilania jest podstawowym parametrem diagnostycznym. Przykładowo jeśli pójdzie Ci uklad zasilania i coś jest nie tak to zacznie się ona świecić na inny kolor, a jak bateria jest uszkodzona to będzie migać – oczywiście co model to inny system oznaczeń ale ułatwia to przynajmniej diagnozę niż rzucenie laptopa do serwisu “panie komputer się nie włącza”

I tu się zgadzam. Ja też zaklejam praktycznie wszystkie diody. Choć zauważyłem pewną prawidłowość (wynika ona pewnie z mody) że aktualnie większość urządzeń ma albo niebieskie diody albo niebieskie podświetlenie.

Tak się trąbi o zanieczyszczeniu niebieskim światłem, wieczorami można zredukować w monitorach niebieską barwę ale każde inne urządzenie które jest podłączone do prądu to wieczorem “miotacz niebieskości”, no hipokryzja.

Szukałem ostatnio powerbanku z dodatkowymi “bajerami” to większość (nie wszystkie, bo jednak są wyjątki) ma niebieskie podświetlenie. I znalezienie urządzenia dla mnie praktycznego, estetycznego (ja mam dziwny gust) i bez niebieskiego światełka jest niezwykle trudne.

Pozdrawiam.

Diody? Jakie diody? Ostatni lapek (jaki znam) z kompletem LEDów od wszystkiego (i to podświetlane piktogramy), to chyba jakiś ThinkPad z Core 2 Duo. Dziś jak jest jedna dioda w postaci kropeczki, to już jest dużo.

Biedni ci applowcy, tam nie ma diod :] to przypadek ?

“Nie do końca bo dioda zasilania jest podstawowym parametrem diagnostycznym. Przykładowo jeśli pójdzie Ci uklad zasilania i coś jest nie tak to zacznie się ona świecić na inny kolor, a jak bateria jest uszkodzona to będzie migać – oczywiście co model to inny system oznaczeń ale ułatwia to przynajmniej diagnozę niż rzucenie laptopa do serwisu “panie komputer się nie włącza””

Te diody to zreszta masakra, producenci przescigaja sie w uatrakcyjnianiu skrzynek, a ze w tanszych modelach nie ma za bardzo gdzie szpanowac robi sie pro/led “gajmingowy” sprzet jedna dioda 9’000+ MW, bo to tylko pare groszy wiecej a swieci sie nie tylko komputer a cale pomieszczenie :p

Pamietam skrzynie w moim starym kompie – dioda zasilania byla tak mocna, ze zostawiajac kompa wlaczonego na noc nie potrzebowalem lampki nocnej, mozna bylo nawet czytac xD

Metoda bardzo stara sięgająca lat 70 dwudziestego wieku. Była wykorzystywana przez służby ZSRR do podsłuchiwania rozmów dyplomatów w ambasadach w Moskwie. Do podsłuch wykorzystywana wiązkę lasera wycelowaną w okna pomieszczeń, odbita wiązka była modulowana drganiami tafli szkła okiennego. Drgania tafli szkła korelowały z nadciśnieniem akustycznym generowanym przez rozmówców w pomieszczeniu.

Zgadza się poza tym, że tutaj wszystko jest inaczej…

To była nawet lepsza metoda – nie przeszkadzały zasłony w oknach… a diodę ów czujnik musi “widzieć”, więc wystarczy spuszczenie żaluzji.

Inna sprawa, że chyba większość ludzi i tak zakleja te diody, bo producenci z roku na rok robią coraz bardziej oczojebliwe – idą chyba po jakiś rekord… ostatnio w ładowarce do fona władowali mi nawet z soczewką – qźwa można było teatrzyk cieni na ścianie urządzić.

Przecież te dwie metody nie mają ze sobą zupełnie nic wspólnego, proponuję jeszcze raz przeczytać artykuł… Stara metoda była o wiele przydatniejsza, to jest bardziej ciekawostka.

Wiesz że dzwonią, ale nie wiesz w którym kościele. Po pierwsze nie w ZSRR, a po drugie nie w latach siedemdziesiątych.

Ludzie sa coraz dziwniejsi, zaklejaja obiektywy, mikrofony, ledy a z drugie strony uzywaja np facebooka, whatsupa czy alexy etc brechta z rozumu

DrKunter

Strasznie generalizujesz. Jak podsumujesz ludzi, którzy zakładają siatki przeciw owadom na okna, a z drugiej strony wychodzą z domu i ryzykują śmierć pod kołami samochodu?

upelne balwanstwo.Wieksza jest i to znacznie szansa,ze wygrasz glowna w jackpot niz ze ktos cie podslyucha w taki wlasnie sposob.

Dokladnie tak samo jak pokazywane mozliwe przejecie kontroli nad tesla i jej uprowadzenie.

po co wogole zajmwiac sie takimi glupotami.Sprawa miala na celu przypomnienie ze sluzby istnieja i tyle.W dobrym urzadzeniu ugiecie zasilania diody jest sladowe,jesli wogole ,poza tym zaklejanie ejj to glupota,bo jest po to,zebys widzial czy cos sie dzieje.Jesli ams zobsesje ,odwroc ustrojstow doda do sciany

Piłeś? Nie pisz.

mnie mogą pod słuchiwać ile im się podoba , nie mam nic do ukrycia, nic złego na sumieniu ani drogocennego żeby można było mnie z tego okraść

ale mam wspaniały mem który jest całḱowicie apropos: https://img-9gag-fun.9cache.com/photo/a8EN4p6_700b.jpg :)

A propos “zwłaszcza tego używanego w miejscach przetwarzania informacji poufnych, powinni rozważyć zredukowanie fluktuacji diody LED” to w tego typu instalacjach /lokalizacjach rozwiązanie problemu zabezpieczenia przed podglądem jest niezbędnym elementem skutecznego i akredytowalnego systemu ochrony.

Przy okazji mając na myśli przetwarzanie tajemnic prawnie chronionych, np. państwowych, bardziej adekwatnym jest używanie pojęcia ‘niejawnych’, bo odnosi się do szeregu różnych klauzul, a nie tylko do ‘poufne’. To akurat typowy błąd dziennikarski, tym bardziej nie warto go powielać.

A co do tematu, to rzeczywiście podsłuch sygnału akustycznego przez diodę zasilania jest jak podeście do naprawy silnika auta przez rurę wydechową (był kiedyś taki dowcip z ginekologiem, tak na marginesie) bo przecież w tym samych obszarze co dioda jest też przetwornik akustyczny, łatwiejszy do podsłuchu np wspomnianą w komentarzach ‘metodą laserową’. Ale jako uzupełnienie innych metod inwigilacji, i to rozwiązanie pewnie warto mieć we właściwej służbie…

Po co zaklejać , można urządzenie wyłączyć z menedżera. I będzie nie widoczne

Wyłącz z menedżera diodę od głośnika ;)

Mozna też po prostu modulować świecenie diody power przemówieniem Prezydenta Dudy.

Piliście coś w trakcie pisania? Nie ogarniam tego tekstu -“Czy trzeba nawigować na lodowisku zmknący system-dodatkowy czujnik i przetwornika przetwornika cyfrowo przetwornika cyfrowo przetwornika Warto natomiast jeszcze.” Chyba ze to szyfr dla wtajemniczonych.

Co Ty bredzisz?

:D

Clickbajt nafaszerowany bujdami i przekłamaniami. Żadna żarówka pod wpływem zwykłych dźwięków nie poruszy się aż o pół do 1 mm! 950 mikronów to prawie mm! Dźwięk, który byłby wstanie tak mocno poruszyć żarówkę, rozsadziłby prędzej żarówkę, a w przypadku człowieka byłaby to śmiertelna dawka decybeli.

Przeczytałeś w ogóle podlinkowaną pracę naukową? To nie jest wymysł randoma z internetu a dokładnie opisane badanie.

Chwili spokoju nie ma z Wami. Wieczór z lutownicą i kondensatory wstawiam .:D i problem rozwiązany w zarodku.

Tylko że każde z tych urządzeń już ma kondensatory w sobie tylko pewnie nie przy samej diodzie.

Komus sie udzielila klikbejtoza klikbejtoza…

Wstyd, zwlaszcza ze przy defacto ujemnej konkurencji (artykuly niestety pojawiaja sie na niebezpieczniku relatywnie rzadko) nawet 1000 stronnicowy zaawansowany poradnik kompostowania publikowany po 10 stron na raz pod tytulem “Blorghhhff Cz.???” wzbudzilby zainteresowanie wiekszosci odwiedzajacych…

Bardzo ciekawy art. ponieważ ponownie przedstawia że technologia w dzisiejszych czasach nie ma granic.

Natomiast chciałbym się odnieść do komentarzy, gdyż uważam że niektórzy mają wrodzoną laicyzację wszystkiego co nie jest im potrzebne

-> pasujecie ludziska do PRL-u gdzie tacy działacze(może wasz dziadek) mieli nawet kluczowe stanowiska tylko po to by ośmieszać przekaz antyrządowy.

Wiele miesięcy pracy naukowców i trach.. komentarz neandertalczyka z maczugą w łapie.. “yyyy… a po co co to komu?” xD

A ja się zastanawiam, kto ogłosił konkurs na napisanie pod tym artykułem komentarza z najbardziej absurdalnymi błędami. Jeden pisze coś o lodowiskach, drugi o laicyzacji, jeszcze inny o “upelnym balwanstwie”. Ludzie, jak nie ogarniacie klawiatury, to idźcie banany prostować. Nie ma obowiązku dzielenia się swoimi kretyńskimi myślami.

@sq

“Bardzo ciekawy art. ponieważ ponownie przedstawia że technologia w dzisiejszych czasach nie ma granic”

Ja nie nazywam tego “technologią” tylko podglądactwem i podsłuchiwaniem. Te rzeczywiście, w dzisiejszych czasach nie mają granic. Być może przyszła pora na to, żeby medycyna przyjrzała się temu zjawisku. Być może WHO wprowadzi nową jednostkę chorobową.

Jest tyle ciekawych rzeczy, które nie są badane czy rozwijane, że angażowanie tak wielkich sił i środków na podsłuchiwanie i podglądanie wygląda na aberrację.

Podglądanie i podsłuchiwanie istniało zawsze, ale nigdy dotąd nie było priorytetem we wszystkich działaniach. Stanowiło margines i raczej przynosiło ujmę i wstyd ludziom o takich skłonnościach,jeżeli ich postępowanie zostało ujawnione.

Hmmm… Trochę nie czaję. Ok, zmiana głośności dźwięku powoduje zmianę poboru prądu a to zmianę jasności diody. Mierzymy jasność diody, jej zmianę, czary mary mamy dźwięk. To jasne. Ale jak to ma działać na czymkolwiek bardziej złożonym? Np na zasilaczu od łapka? Zmiana dźwięku to zmiana poboru prądu ale też ruszenie myszka to zmiana, zamknięcie okna, więcej ruchu w trakcie videokonferencji, update w tle itd itd. Jak z takiego chaosu wyciągnąć akurat dźwięk?

To już kwestia przetwarzania. Dźwięk to niskie częstotliwości w porównaniu z przeważającą większością sygnałów modulujących napięcie zasilania. Zatem można odfiltrować wszystkie częstotliwości wyższe niż i nagle znacząco nam się sygnał oczyszcza.

Nowość to wielka nie jest. W obszarze inwigilacji i to znacznie bardziej TEMPESTowym, to znaczy w domenie elektromagnetycznej, od co najmiej kilkudziesięciu lat istnieje metoda podsłuchu wykorzystująca wiązkę mikrofal przepuszczoną przez pomieszczenie – wywołane dźwiękiem drgania ubioru osób się w nim znajdujących (oraz innych obiektów) można odczytać zarówno z wiązki przechodzącej jak i odbitej po odpowiedniej analizie. Dzisiaj takim źródłem mikrofal może być nawet router Wi-Fi (na zasadzie podobnej do pasywnych radarów), choć sam odbiór i analiza sygnału wymaga dość zaawansowanych i kosztownych rozwiązań.

Ktoś pytał wcześniej jak ze zmian jasności diody wyfiltrować dźwięk, gdyż w tym kanale może się pojawić sporo więcej sygnałów. Dźwięk, w szczególności zaś głos ludzki, ma informacyjnie sporą koherencję i przy użyciu zaawansowanych metod statystycznych może być regenerowany z sygnału nawet 20dB poniżej poziomu szumu kanału. To nie są nowości dla tych, którzy techniką podsłuchową i ochroną przed nią się zajmują.

Ja używam jedynie słuchawek i nic mi nie mruga. Co zrobić? Jak żyć?

żydzi kombinują jak szpiegować, to jest rzeczywiście nowość

…a jak ma się do tego: rezystor pociągający na wyjściu dla diody wskazującej zasilanie?!

:-)

Polecam książkę “Cisza w sieci” z 2005 r. gdzie w rozdziale 5 pt. “Mrugenlampy” nasz rodak opisuje bardzo podobny atak, który testowano już w 2002 roku – tam jednak dotyczył urządzeń stricte sieciowych (modemy, routery, switche), są nawet schematy czujników od odczytywania sygnału. Wspomina też o TEMPEST, taśmie klejącej, kondensatorze…. także wszystko to nic nowego. Ogólnie dobra książka, zwraca uwagę na wiele nieszablonowych ataków, które z powodzeniem można by dzisiaj wykorzystywać (biorąc pod uwagę kosmiczny skok technologiczny od czasu jej napisania).

Jeszcze na studiach o tym czytałem ponad 5 lat temu, odczyt dźwięku za pomocą diody, która mruga np w laptopie, albo tej diody przy włączniku stacjonarnego pc ona co jakiś czas mruga. Stare, skoro 5 lat temu znalazłem gdzieś info na ten temat to znaczy że podsłuch za pomocą diody jest bardziej zaawansowany niż to co opisuję niebezpiecznik. AAA nie pamiętam gdzie to wyczytałem, tyle lat minęło, ale zawsze z tyłu głowy miałem tą informację i nie wiedziałem czy to traktować jako fake czy prawdę. Okazuje się że to co czytałem 5 lat temu to prawda.

Diodę od dysku tez

Przeciez to dziala jak system echelon, jego sensory tez potrafily odtworzyc konwersacje przez np drgajace szyby. Zreszta tak samo dziala mikrofon laserowy.

Eureki nie odkryli. Wystarczy podłączyć diode led obojetnie jaką do jack’a i np do telefonu puścić muzykę LED będzie mrugał delikatnie tu mamy nadajnik jak w ich doświadczeniu. Odbiornikiem jest dioda ir lub taka ze starych myszek podlaczamy tez do jack i do portu mikrofonu w kompie tada slyszymy muze bezprzewodowo po świetle. Port ethernet tez nadaje po ledach i tez da sie go usłyszeć tzn zamienić światło na dźwięk a stąd można co nieco wyciągnąć

Jest tak wiele innych prostszych metod podsłuchu inwigilacji, że nie trzeba sięgać po opisane “technologie”. A tak naprawdę szpiegującym podajemy wszystko na tacy za pomącą naszego połączenia internetowego. Akademicka praca powielana przez wiele portali czyżby ma odwrócić naszą uwagę od poczynań naszych operatorów zobowiązanych przepisami prawa tak naprawdę do szpiegowania nas?

[…] prób podsłuchiwania sposobami mniej konwencjonalnymi — np. rejestrując migotanie diody zasilania głośnika, drgania lampy czy dźwięk pracującej drukarki. Różne metody pozyskiwania […]