6/4/2013

Dziś ok. 19:30 przez kilka minut wchodząc na Niebezpiecznika niektórzy z was mogli, chwilę po załadowaniu się naszej strony, zostać przekierowani na Pastebina. Nieznani sprawcy (których mimo wszystko pozdrawiamy ;) wstrzykneli do skryptu znajdującego się na zewnętrznym (nie naszym) serwerze instrukcję przekierowania — zadziałała, bo odwołujemy się do tego pliku, aby pokazywać reklamy.

Co dokładnie się stało?

Dyskusyjny plik (celowo nie podajemy jego nazwy, czekamy aż prawdziwa ofiara ataku załata dziurę) includujemyzałączamy i whitelistujemydopuszczamy w naszej polityce CSP. Kiedy na ostatnim spotkaniu OWASP w Krakowie opowiadałem o CSP i tym jak pomaga ono w ochronie przed XSS-ami, wspomniałem o tym, że i CSP da się “zhackować” — o ile atakujący dostanie się na zawhitelistowany serwer, z którego załączamy jakieś zasoby w kontekście naszej strony. I dokładnie to stało się dziś — nikt nie przełamał zabezpieczeń Niebezpiecznika, ale włamał się na serwery jednej z zewnętrznych firm do której to (nie tylko my, ale również inni internauci) odwołujemy się poprzez załączenie skryptu (aczkolwiek nie zauważyliśmy, żeby atakujący próbowali przekierować inne domeny niż nasza — czy to znaczy, że możemy się czuć wyróżnieni albo zacząć używać modnego ostatnio zwrotu “atak skierowany”? :)

Prawie każda strona może zostać “porwana” w ten sposób…

Warto podkreślić, że “ofiarami” takiego tricku stać może się każdy, jeśli tylko korzysta z zewnętrznych skryptów, np. popularnych Google AdSense lub Google Analytics — o ile ktoś włamie się na serwery Google i dopisze do tych plików jedną, złośliwą linijkę.

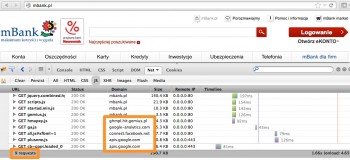

Jak widać, żeby przekierować stronę mBanku, nie trzeba się do niego włamywać, a “wystarczy” przejąć serwery Gemiusa, Facebooka albo Google.

Ochrona? Nie ufać nikomu, czyli nie linkować do niczego poza swój własny serwer — ale czy jakikolwiek serwis internetowy będzie w stanie tak funkcjonować (bez “like button” Facebooka to przecież dzisiaj niemożliwe! ;) Większość pewnie nie, dlatego my linkowaliśmy i dalej będziemy linkować “na zewnątrz”, bo ryzyko jakie z tego faktu płynie jest dla nas akceptowalne; ewentualny, chwilowy redirect w przypadku “zhackowania” zewnętrznego serwera nie niesie żadnych zagrożeń dla naszego serwera ani danych, które się na nim znajdują (zresztą my i tak nie trzymamy na naszym webserwerze niczego poufnego lub materiałów za które mielibyśmy sie wstydzić). Ale oprócz właścicieli strony, tego typu wstrzyknięcie dotyka także jej użytkowników (można próbować przekierować ich na stronę ze złośliwym oprogramowaniem, albo wyświetlić fałszywe okno logowania — u nas nie ma się gdzie logować, ale można było, jak niektórzy zauważają, próbować przechwytywać naciśnięcie przycisku like i podstawiać fałszywy formularz logowania do Facebooka, licząc na to, że użytkownicy nie zorientują się iż nie wyskoczyło okienko odwołujące się do prawdziwego adresu Facebooka. Jak się chronić przed takim zachowaniem od strony użytkownika? Używając dodatków typu NoScript. Na niebezpiecznikowych stronach z fomularzami np. kontaktowym zewnętrzne skrypty spoza naszej domeny nie były ładowane, więc atakujący aby przechwycić zawartość formularza musiałby np. przekierować Was na swoją domenę, dlatego oprócz korzystania z NoScripta warto patrzeć na URL, kiedy używa się formularzy do logowania lub wprowadzania danych i rozważyć szyfrowanie tych danych — zawsze zachęcamy w kontaktach z nami do przesyłania informacji zaszyfrowanych przez GPG.

Podsumowujac, usunęliśmy linkowanie do zewnętrznych skryptów z domeny w której znajdował się błąd. Jeśli ktoś nie chce lub nie może podjąć aż tak drastycznych kroków na swojej stronie, może rozważyć użycie parametru sandbox który dotyczy osadzanych ramek, dlatego nie zawsze jest to możliwe/pomocne zabezpieczenie. Aha, my zostawiliśmy jednak includy z serwerów Google — napastniku, podnosimy poprzeczkę i życzymy powodzenia ;-)

Już raz można było podmienić naszą stronę

Dodajmy, że stronę Niebezpiecznika już raz można było podmienić — znów jednak nie na skutek błędu na naszym serwerze, a w wyniku słabości zabezpieczeń Cloudflare’a i Google.

Można dowcipnie powiedzieć, że dołączyliśmy do grona najlepszych ;)

Bo “zhackowane” były już tak znane marki jak Google, Apple, Microsoft, Twitter, Apple, Facebook, Cloudflare, Bit9, RSA, Kaspersky, MON i wiele, wiele innych firm z branży security (niektórych spotkało to wielokrotnie) — z tym, że wyżej wymienionym firmom wykradziono dane albo zrootowano serwery — nam na razie nie (ale nie wątpimy, że kiedyś i taki dzień nastąpi — wtedy w post mortem dodatkowo uderzymy się w pierś i wkleimy obrazek smutnej pandy. Albo dwa.).

A póki co, żeby złe przekuwać na dobre, udostępniamy wspomnianą wcześniej prezentację dotyczącą CSP, zachęcając do jej implementacji — dzięki czemu siłą rzeczy będiecie musieli sprawdzić, dokąd linkuje Wasza strona i od kogo zależy czy da się na nią wstrzyknąć skrypt przekierowujący na inną domenę :-)

Na koniec podkreślmy jeszcze raz, że atakujący nie znaleźli żadnej podatności na jakichkolwiek kontrolowanych przez nas serwerach, nie był to 0day na WordPressa, ani nawet atak socjotechniczny na Cloudflare (z usług której to firmy korzystamy do obsługi DNS), a podatność w skrypcie reklamowym zewnętrznej firmy i włamanie na jej, nie nasze serwery. Fakt, nie powinniśmy ufać, że są tak samo bezpieczni jak my.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Udane i świetne wybrnięcie z tematu.

AdTaily zniknęło z kodu, prawda?

Zabezpieczenia stworzył człowiek, to i człowiek może je złamać :)

Btw. byliście niedostępni przez jakiś czas, był to DDoS czy sprawdzanie czy nic nie ucierpiało? :)

Ktoś naciął się na primaaprilisowym żarcie i dostał ataku butthurtu? :P

“wtedy w post mortem dodatkowo uderzymy się w pierś i wkleimy obrazek smutnej pandy”

Normalnie życzyłbym byście nigdy nie byli zhakowani, ale tak to chce zobaczyć obrazek z pandą :D

Powiecie zaraz, żem mądry po lekturze wpisu ale dziwnym trafem pierwsza myśl to były zewnętrzne odwołania. Bez nich faktycznie trudno w dzisiejszym świecie, choć mój prywatny blog akurat jest prowadzony bez takowych wywołań. Rzecz jasna nie mam tak “wykształconych” wrogów więc możliwe, że są inne dziury.

Na przyszłość bardzo bym prosił kolejnych miłośników wchodzenia na cudze celem publikacji jakichś odezw i tekstów aby zawczasu wrzucili tekst w Worda, sprawdzili gramatykę, interpunkcję, poukładali akapity. Słowem żeby poświęcili część swojego jakże cennego czasu na przygotowanie publikacji. Cholernie ciężko się czytało. Do zobaczenia na jakiejś konferencji. Będę miał coś antyniebezpiecznikowego – zaczepcie mnie, to sprezentuję wam słowniki języka polskiego i zasady ortografii.

Onym wordsem Dangerouśnik jest sejfiasty. Pocongratulationować.

Czasami najlepiej jest po prostu pogratulować

No tak trzeba się wybielić ;) Gratuluje dołączenia do grona. Nie wiem czemu tak przeżywacie to wszystko. Przecież nie ma softu doskonałego i zawsze chociaż po częsci używa się programów napisanych także przez innych ludzi, a i dziura się znajdzie. I tak w końcu zaliczycie haka. Mam tylko nadzieję, że obędzie się bez zawału :)

No i stało się :)

Chylę czoła tym, którzy to zrobili. Dlaczego? – wiedza

ale jaka wiedza ??? , dziur w skryptach heliona bylo od cholery, lataly po publicznych forach dla gimbazy, wiec atakujacy to pewnie jakis urazony malolat, ktorego niebezpiecznik pewnie olal jak podeslal do redakcji skrinszota z defacem jakiejs joomli i nie chcieli go zapostowac :]]]

Zapomnieliście wspomnieć o siedmioskładnikowym uwierzytelnianiu. Artykuł bez tego zwrotu jest artykułem straconym.

A juz myslalem ze dołączyliscie grona DDoSowanych serwisów bo po otrzymaniu RSSa caly czas przy probie wejscia odpalal sie snapshot cloudflare ;)

A czy przypadkiem juz kiedys DDoSa nie bylo? Z tego powodu chyba byla zmiana uslugodawcy. Bo poprzedni wykopal redakcje ze swoich serwerow bez mozliwosci zgrania sobie danych… ale moze mi sie cos przysnilo ;)

czy jest szansa namierzenia sprawcy, powiedzmy 4lulz ? ;)

Nie wierzyłem, że to niebezpiecznik mógł zawinić. W sumie kiedyś pisaliście coś o hackowaniu niebezpiecznika i o tym, że dane klientów nie są powiązane z danymi bloga. Nawet gdyby był to atak na bloga to w sumie straty byłyby zerowe, ponieważ w wycieku znalazłyby się jedynie wpisy i dane redaktorów.

“jedyne ryzyko jakie z tego faktu płynie, to ewentualny, chwilowy redirect w przypadku “zhackowania” zewnętrznego serwera”

no nie tylko ;-) z ciekawszych modyfikacji choćby podmiana formularza kontaktowego i przekierowanie wiadomości od Was do atakującego.

ale na /kontakt nie linkuja do tych zewnetrznych skryptow a chyba nie sa takimi debilami zeby wpisac login pass jak im wyskoczy okno na glownej ;d

Można było znacznie więcej popsuć, np. przechwytywać fejsbukowe loginy itp. Jak dla mnie, to niebezpiecznik zdecydowanie za mało położył nacisku w tym artykule na możliwe skutki XSS-a. Albo im się to znudziło, albo nie chcą siać FUD-u.

Ale moim (i nie tylko) zdaniem, ponieważ ta strona jest (stety lub nie) medialna i stała się źródłem wiedzy dla “mainstreamowych” dziennikarzy, to powinna więcej informacji podać na temat tego, jak można było zrobić kuku czytelnikom. Mimo wszystko atak na popularną stronę nawet na kilka minut jest niebezpieczny dla odbiorców i nie można sobie gwizdać tak, jak mam wrażenie zrobił to autor artykułu.

Powinniście jakiegoś szampana chłodzić w lodówce dla włamywacza, któremu się w końcu udać zhakować Niebezpiecznika ;) Ewentualnie, jeśli czujecie się na tyle pewnie, drogie wino które będzie nabierało mocy z wiekiem.

Wątpie, żeby zgłosił się je odebrać, ale bardzo chętnie. Chyba pora otworzyć pierwszy polski Bug Bounty? Szkoda, że nie mamy tu prawie w ogóle swojego kodu a jedynie WordPressa… :-)

> Naszym zdaniem nie, dlatego linkowaliśmy i dalej będziemy linkować,

> bo jedyne ryzyko jakie z tego faktu płynie, to ewentualny, chwilowy

> redirect w przypadku “zhackowania” zewnętrznego serwera — nie

> niesie to żadnych zagrożeń dla naszego serwera ani danych, które

> się na nim znajdują

A co z bezpieczeństwem użytkowników odwiedzających niebezpieczika?

Jak ten redirect przekieruje nas na stronę z malwarem, który zainfekuje

nasz komputer, to do kogo mamy pretensje słać? Wchodzimy na

stronę o bezpieczeństwie komputerowym, więc to jest waszym

obowiązkiem byśmy się czuli tutaj bezpiecznie ;-)

Wielokrotnie zachęcaliśmy do instalacji NoScripta, po statystykach widać, że nie wszyscy go mają… :-)

Pretensje ślij do siebie :-)

Bez jaj – co może ofiara włamania (czyli AdTaily / Niebezpiecznik) zrobić w trakcie deface’u poza zdjęciem strony? A przecież aby stronę zdjąć, trzeba dostać informację – nikt (poza DUŻYMI serwisami) nie siedzi 24h/dobę na stronie.

obys zdeh w mekach za “zawhitelistowany”. WTF ? Polska jezyk trudna jezyk ?

Btw… sa reklamy na niebezpieczniku ?! Od kiedy ? ;)

Przepraszam, pisałem na szybko. Na co poprawić?

Dodany do whitelisty?

: tzw: ‘białej listy’ (whitelist)

>celowo nie podajemy jego nazwy

>a jednej z firm z którą współpracujemy

>a podatność w skrypcie reklamowym zewnętrznej firmy

oczywiście nikt nie wie, że reklamy serwuje AdTaily :)

oczywistością jest że chodzi o Helion pozdrawiam.

Tak też myślałem. Czyli jednak outsourcing jest do bani. Hmm…, a co powiecie na własnoręczne sprzedawanie reklam na Waszej witrynie, za pomocą Waszego skryptu?

Brawo za wyjaśnienie sytuacji i szybką rozkminkę .

„includujemy i whitelistujemy”

womitujemy…

Dalej zalicza sie to teoretycznie do podmiany ;p

Do przekierowania dochodziło na poziomie przeglądarki, czy serwera? Można założyć, że AdBlock i jemu podobne “unieszkodliwiały” atak?

“nie trzymamy na naszym webserwerze niczego poufnego, lub materiałów za które mielibyśmy sie wstydzić)” a gdzie ?

Mamy kolokowany serwer we frankfurcie, pod adresem 175.11.89.2, najławiej się dostać przez telnet towel.blinkenlights.nl

Jakoś Wam nie wierzę :). Powiadacie w Niemczech? Według moich informacji raczej Chiny: http://www.dnsstuff.com/tools#ipInformation|type=domain&&value=175.11.89.2, jesteście Chińczykami? Jeżeli tak to tłumaczy ten ponglish na stronie :).

Czyli atak w stylu “na Spamhaus” że tak powiem. :D

jeszcze wam tego wordpressa zhackuja.

Mam NoScript – jestem bezpieczny wieczorem ?

Dziwne, nie zauważyłem dzisiaj tego. Ale za to chyba koło 19 strona się nie otwierała, jakby jakiś DOS ją przytkał.

A przed momentem objawił się tekst z Cloudflare że niebezpiecznik jest offline :(

Czytam artykuł i aż oczy bolą od tego “ponglisha”.

Atak przekierowywał na pastebina, a mógł rozszerzyć Wasz żart prima-aprilisowy i zapisywać dane logowania użytkowników niebezpiecznika…

Pewnie wczesniej zamiast przekierowania calej strony odpala sie skrypcik meczacy allegro i mbank ;)

szybka reakcja niebezpieczniku … nawet w sobote i opis bez sciemy a nie chowanie pod dywan , das ist gut! ;>

tak na marginesie to ciekawe coby bylo jakby ktos podmienil skrpy adsensa a nie helionu i nie tylko na was a GLOBALNIE ;-)))))

A takie pytanie na marginesie – czy jest jakiś dodatek (najlepiej do opery), dzięki któremu można byłoby zablokować odwołania do stron/zawartości zewnętrznych? np. wchodzę na niebezpiecznik.pl i chcę, aby przeglądarka pobierała zawartość tylko spod tego adresu. Pomimo dosyć pokaźnej listy adresów, jaką mam w urlfilter.ini i zainstalowanego ghostery, nadal wiele stron jest “ociężałych”. Nie wyobrażam sobie korzystania z Internetu w dostępie wdzwanianym w obecnych czasach.

X-Dont-Hack-Us please,better_apply_for_a_job_at_testuj_at_niebezpiecznik.pl

+1 do Web Application Firewall :)

ale to byście mogli trzymać u siebie

chodziło o to ajax.googleapis.com/ajax/libs/jquery/1.3.2/jquery.min.js

i to odwoływanie się w treści strony do ścieżek bezwzględnych też jest słabe

Piotr Konieczny: a mi ten “atak” to pachnie PR-em :) 1. atak był? – był.. -> 2. strat nie ma – (bo to nie nasze) -> 3. kompromitacja AdTaily = Klient, potencjalny klient + nowi “przestraszeni” DDoS-ami all, mb i w dodatku niebezpiecznik “wystrzyknięty” złymi kodami, niedobrych programistów co się nie znają na defence/security ;) -> 4. rozgłos jest? – jest -> 5. Podnieta konkurencji = zacznij od patrz pkt. 2

To tylko IMO bez napinki :)

Pozdrawiam z całym szacunkiem bo bardzo Was lubię :)

Z powyższego posta jasno wynika, że nie popełniliście żadnego błędu. Zaimplementowanie na Waszej stronie zewnętrznego skryptu, który umożliwia przeprowadzenie, jak się okazuje udanego ataku porównałbym do zastosowania na (Waszym) serwerze dziurawego oprogramowania, który umożliwia to samo – przeprowadzenie ataku. W jednym i drugim wypadku de facto Wy jesteście odpowiedzialni za to, że strona została podmieniona, czy też atakujący wstrzyknął kod, który dokonuje przekierowania. Tylko i wyłącznie Wy decydujecie o tym, co znajdzie się w kodzie Niebezpiecznika – dziurawy kod, czy podatny na atak zaimplementowany skrypt zewnętrzny.

Nie traktujcie komentarza, jako atak. Doskonale rozumiem implementacje zewnętrznych skryptów na stronach. Tak, jak wspomniane było w poście – bez tego trudno utrzymać serwis. Trzeba jednak pamiętać, że im mniej skomplikowane i rozbudowane oprogramowanie, tym trudniej znaleźć w nim podatność.

Też się niestety wczoraj załapałam – na jednym z blogów Bloxa :(

Zauważyłam krótko po dwudziestej, po ok 10,15 minutach zniknęło. Czy to na pewno Helion? Mam ich skrypty na kilku blogach, a problem wystąpił tylko na jednym.

Jesli chodzi ocKasperskiego to trudno nazwac wlamaniem sytuacje gdzie pracownik majacu dostwp do kodu zeodlowego kopiuje go I udostepnia na zewnatrz (probuje najpierw sprzedac). Raczej to nie bylo wlamanie…

Witam

Zawsze mnie ciekawiło dlaczego specjaliści od zabezpieczeń korzystają z firm 3-cich. Skoro tyle umiecie to postawcie swój serwer z blogiem i pokażcie jak to się robi :) Tłumacznie, że się nie “haczyło” Niebezpiecznika to trochę ironia bo Niebezpiecznik stoi na “czyimś” sprzęcie i sofcie a do tego obwarował się “CLOUDFLARENET” :) Śmiesznie to trochę wygląda :)

Jestem dokładnie tego samego zdania! Powinno napisać własny system operacyjny, na nim postawić napisany przez siebie serwer www oraz bazę danych, na tym napisany przez siebie system blogowy a do tego zachęcać ludzi do przeglądania ich strony na ich przeglądarce, którą to zainstalują na systemie operacyjnym marki Niebezpiecznik!

@zenek chyba nie przeczytales dokladnie tego artykulu , panowie z niebezpiecznika maja przeciez swoj wlasny serwer i narazie nikt go nie skompromitowal. ktos wykorzystal po prostu dziure w serwerze adtaily i zamiast reklam serwowal swoj wlasny kod nie tylko niebezpiecznikowi ale wszystkim innym serwisom ktore z adtaily korzystaja jak. juz ktos wyzej w komentarzach zauwazyl miedzy innymi na agorowych blogach blox.

a cloudflare to zadna ochrona a cdn ktorzy przyspiesza strone gdzies juz pisali ze nie korzystaja z niego dla bezpieczenstwa a dla odsiewania spambotow bo CF je odcina automatycznie

ja natomiast po przeczytaniu wszystkiego dalej nie wiem jak mam osadzic bezpiecznie google analytics i adtaily u siebie na blogu. czyzby sie nie dalo? nie mozna przeciez wykluczyc ze ktos kiedys nie przejmie kontroli nad adserwerami Google

@drzewiasty

Nie da się ich osadzić “bezpiecznie” tak jak nie da się zrobić omletu bez rozbicia jajek. Albo pozwalasz innym skryptom modyfikować stronę (wstrzykiwanie reklam, a w razie włamu – kontentu ofensyfnego), albo nie. Zdecyduj się.

Tak piszecie, że się nie udało i że atakujący nie dał sobie rady z Wami, więc atakował firmę zewnętrzną. A gdyby zamiast takiego przekierowania, zmontował Wam idealny odpowiednik niebezpiecznika włączając w to panel zarządzania wordpressem i oczekiwał na Waszą próbę logowania? ;-)

Jeśli dostał się do javascriptu który strona wstrzykuje sobie sama, mógł Wam zafundować stronkę podobną do tej, którą zrealizowaliście w ramach 1’go kwietnia z FB, am i right? ;]

He…nie ważne czyj serwer, wasz nie wasz…jako specjaliści powinniście korzystać z zaufanych źródeł współpracy, bo podwójnie jesteście narażeni na kogoś, kto zechciałby Was puknąć. Drogi bezpieczniku – LUKA, błąd ludzki przede wszystkim u Was.

IT Security to branża, w której nie można popełniać nawet najmniejszych błędów, bo za każdy trzeba będzie słono zapłacić (rootkit.com).

Podejrzewam, że gdyby atak poszedł o krok dalej, to osoba odpowiedzialna za niego miała by teraz mały ładny botnet złożony z komputerów “niebezpieczników”. Kto wie a może już ma ?

Piszecie ze atak nie ma takiego znaczenia…

Ale co jesli zaciagany skrypt przechwycilby klik w link do kontaktu albo formularza rejestracyjnego na szkolenia i tworzyl iframe-a, do ktorego wczytywalby spreparowana strone??

Albo przekeirowal na strone niebezpecznik.pl? :> Wiem, piszecie zeby zwracac uage na adres www, ale nie kazdy zauwazy.

Wiec jak dla mnie to ten “wlam” nie jest taki malo znaczacy jak to sugerujecie…

Da się, przynajmniej do pewnego stopnia. Można do tego wykorzystać iframe z sandbox. Tylko jeszcze te serwisy, które wystawiają reklamy, musiałyby to robić nieco inaczej, niż teraz.

@chesteroni

“kontent ofensywny” – łoł, mogę tego użyć jako nicka w WOT?

“Zawhitelistowany”? OMB! (o mój borze!)

W jakim języku to jest, bo na pewno nie jest to język polski!

Widzę, że hejterzy korzystają z jedynej okazji bo przez 3 lata nie mogli sie do niczego przyczepić :D Zabawne że wszysy tak bagatelizowali xss a jak jego najsłabsza forma w postaci rdir’a pojawiła się u was to nagle wszyscy mówią, że to krytyczny i superpoważny błąd …dafaqu?

Ktoś kto jest czytelnikiem niebezpiecznika i surfuje bez NoScripta powinien się zastanowić po co czyta serwis, do którego wielokrotnych rad się nie zastosował.

@Michał N.

Mówcie co chcecie, serwis, który poleca NoScript includuje zew. JS. Po co?

Błąd jak błąd mógł się zdarzyć najlepszym. Tłumaczenie mimo, że z dystansem i w sumie ok, to jednak ze względu na zdanie powyżej, dziwnie to wygląda. Już pomijam awersje do samego WP…

To może jednak zorganizujecie jakiś challenge…

includujemy załączamy i whitelistujemy dopuszczamy !!! jak cos piszesz pisz po polsku dla ludzi bo aż chce się zapytać gdzieś Ty chodził do szkoły.

Tylko includy z Google?

http://urlquery.net/domain_graph.php?id=4912862 ;)