20/2/2024

Przed weekendem użytkownicy kamer Wyze mieli problemy z logowaniem, a potem część miniaturek ich nagrań stała się widoczna dla innych. Wyciek uderzył w niewielki odsetek klientów, ale z takim uderzeniem niełatwo się pogodzić.

Kamery Wyze są dość popularne i sprzedawane również w Polsce. Ludzie je lubią bo są ładne, łatwe w instalacji, wygodne w użytkowaniu.

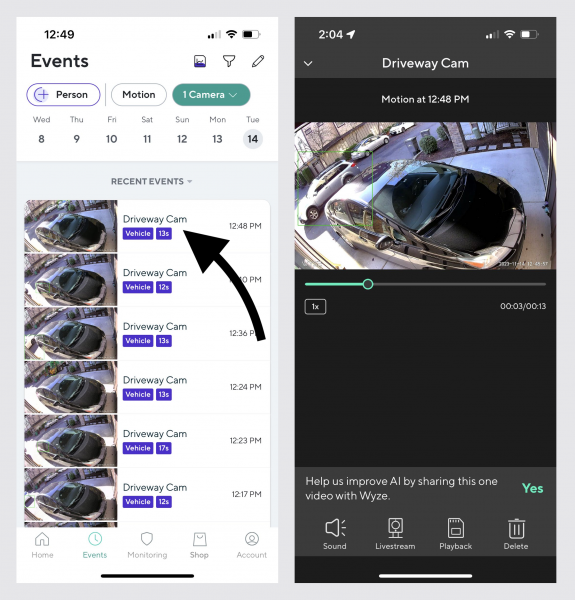

Te urządzenia mogą nagrywać w trybie ciągłym albo reagują na konkretne zdarzenia jak np. pojawienie się osoby w kadrze, szczekanie psa albo nawet pojawienie się na obrazie określonej twarzy. Użytkownik może potem przeglądać te zdarzenia w wygodnej aplikacji.

Niestety firma Wyze zaliczyła poważny incydent bezpieczeństwa, który zaczął się w piątek po południu. Najpierw producent poinformował, że trafiają do niego liczne zgłoszenia problemów z logowaniem oraz z nawiązywaniem połączeń z urządzeniami. Po godzinie wydano komunikat, że źródłem problemów był partner AWS. Po 20. naszego czasu firma poinformowała o usunięciu problemu i stopniowym przywracaniu usług, ale od razu zapowiedziano, że przerwie w dostawach usługi towarzyszył incydent bezpieczeństwa. W aplikacji dla użytkowników tymczasowo wyłączono zakładkę pozwalającą na przeglądanie nagranych zdarzeń.

Tysiące mogły zobaczyć klatki/nagrania innych

Incydent bezpieczeństwa dotyczył 0,25% wszystkich kamer, ale był bardzo poważny. Około 13 tys. użytkowników mogło zobaczyć w aplikacji miniaturki, które pokazywały nagrania z urządzeń innych osób. Dokładnie 1504 użytkowników zdecydowało się “klepnąć” w te miniaturki. W większości przypadków spowodowało to ujrzenie tylko powiększonego obrazka, ale mogły się zdarzyć przypadki odtworzeń filmów nagranych w cudzych domach lub na cudzych posiadłościach.

Wyze sama poinformowała o tym incydencie w czterech wysyłkach e-maili. Pierwsza wysyłka była skierowana do wszystkich. Druga trafiła do tych, których miniaturki zostały wyświetlone, ale nie powiększone. Trzecia wysyłka trafiła do osób, których miniaturki (i być może pliki wideo) zostały powiększone lub wyświetlone. Czwarta do tych, którzy mieli dostęp do miniaturek innych osób, ale ich własne miniaturki nie zostały udostępnione.

Z e-maili do klientów wynika, że incydent został spowodowany problemami z biblioteką klienta pamięci podręcznej, która niedługo przed incydentem została zintegrowana z systemem Wyze. Biblioteka nie była przygotowana na zwiększone obciążenie po awarii. Kiedy nastąpiło masowe przywracanie połączeń, doszło do pomieszania części identyfikatorów urządzeń i identyfikatorów użytkowników.

Wyze zapewnia, że nie powinno się to już powtórzyć bo dodano dodatkową warstwę weryfikacji przed uzyskaniem dostępu do nagrań. Zapowiedziano też poddanie nowych bibliotek dodatkowym testom przy większym obciążeniu, a do tego czasu systemy będą zmodyfikowane w taki sposób, aby omijać pamięć podręczną przy sprawdzaniu relacji użytkownik-urządzenie. Firma przypomniała przy okazji, że inwestuje w bezpieczeństwo, utrzymuje program but bounty i przechodzi pentesty oraz audyty.

(Nie) używam kamer. Co robić? Jak żyć?

Wpadki dostawców kamer czasem się zdarzają. Zaledwie w grudniu pisaliśmy o incydencie Ubiquiti, który pozwalał użytkownikom na dostęp do cudzych urządzeń i sieci przez kilka godzin.

Wyze otwarcie przyznała się do problemu i poinformowała o nim klientów. Było to jedyne rozsądne wyjście w sytuacji, w której klienci widzący miniaturki lub nagrania innych mogli sami narobić szumu w sieci. Ta otwartość nie zmieni tego, że niektórzy (np. ta użytkowniczka Reddita) zdecydują się zaprzestać używania takich produktów. Pogodzenie się z tym, że ktoś mógł Cię podglądać, jest znacznie trudniejsze niż wydaje się to osobom, które czegoś takiego nie doświadczyły.

Nie musisz mieć kamer, aby ktoś zajrzał w Twoje życie. Problemy z mieszaniem sesji opisywaliśmy nie raz. Nawet firmie Google zdarzyło się udostępnić dane użytkowników innym osobom. Nie były to nagrania z kamer, ale prywatne zdjęcia i filmy przechowywane w usłudze Google Photos, przy czym Google nie była tak szybka jak Wyze w obsłużeniu tego incydentu. Kluczowym problemem nie jest więc kamera jako taka, ale fakt podłączenia tej kamery do sieci publicznej. Jak często powtarzamy na naszych wykładach, to co udostępniasz w internecie musisz traktować jako dostępne publicznie.

Przy używaniu wszelkich kamer kluczowa jest decyzja o tym co kamery mają nagrywać , gdzie mają być ustawione oraz – najważniejsze – czy naprawdę muszą mieć włączony dostęp zdalny. Część osób powie, że wpadki dostawców kamer są ekstremalnie rzadkie. To prawda, podobnie jak ekstremalnie rzadkie jest nagrywanie i udostępnianie prywatnych rozmów przez inteligentne głośniki. Niestety to się czasem dzieje.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

I właśnie dlatego, jeśli kiedykolwiek będę instalował domowy system ochrony, to zrobię to w sposób kompletnie DIY z podstawowymi kamerami IP (będę musiał poszukać rutera który ma PoE, ale to się da zrobić), a nagrania będą dostępne jedynie z dobrze zabezpieczonego domowego serwera. Żadne cloud crapy, no chyba że jakiś dedyk jako backup, ale bym musiał mieć nad nim pełną kontrolę.

Fajnie. Rozumiem że kamery instalujesz wewnątrz z widokiem na pomieszczenia których wolałbyś nikomu nie pokazywać?

Bo jeśli tylko na zewnątrz to muszę Ciebie zmartwić, po pierwsze Twoje obejście widzi każdy kto mija Twój dom a po drugie raczej nikogo ono nie obchodzi.

Mikrotik+podsieci, na podsieci dla kamer tylko kamery IP i NVR do backupów nagrań, podsieć z wyciętym ruchem przychodzącym i wychodzącym poza LAN, z usług zewnętrznych VPN i SSH.

Część funkcjonalności tego typu systemu to możliwość podejrzenia co się dzieje w monitorowanym obszarze gdy nas tam nie ma. Korzystając z nagrywania odciętego od netu możesz tylko sprawdzać historyczne dane.

Miszel,

Dlatego rozważam możliwość użycia zewnętrznego dedyka w jakiejś serwerowni, ale bym musiał mieć kontrolę nad nim, żeby odpowiednio go skonfigurować i zrobić hardening.

Nie potrzebujesz routera PoE, injectory istnieją, albo można uzyć kamer semi-poe z wtyczka tubularną i poslac zasilanie po 2 nieuzywanych parach.

Router oczywiście bez wifi i fizycznie niepołaczony z reszta sieci, podlaczony tylko do prywatnego serwera.

Problemem w tej sytuacji jest nawet nie sam incydent tylko ewidentnie zle podejscie do przetwarzanych danych. Tylko wlasciwy uzytkownik powinien miec autoryzacje i dostep do swoich danych gdzie podczas awarii przetwazania uzytkownicy mogli by najwyzej chwilowo ten dostep stracic.

A co do proponowanych – wlasne rozwiazanie ma sporo sensu, zwlaszcza jak ktos ma jakiekolwiek doswiadczenie, bo ciezko sp* bardziej niz to robia firmy od kamer (patrz.: konto admina z haslem “haslo”) a juz tym bardziej z jednym uzytkownikiem…

Podziwiam wszystkich adminów, że potrafią ogarnąć logowanie na tyle szczegółowe, że wiedzą ilu klientów dotyczy incydent.

Niesamowite! Urzadzenia inwigilacyjne sluza do inwigilacji. Kowalskie znow w szoku, miliony pytan bez odpowiedzi.