20/12/2018

Sytuacja normalna. Święta się zbliżają, Ziemia jest elipsoidą*, a atakujący atakują. Tego posta postanowiliśmy napisać, bo od ponad miesiąca regularnie dostajemy informację o tych 3 atakach. Każdy z nich już dawno opisaliśmy w osobnym artykule, ale te kampanie wciąż trwają i kiedy czytasz ten artykuł, ktoś właśnie staje się ich ofiarą.

Ponieważ codziennie kilkaset (!) razy podsyłacie nam o nich informacje, pełni strachu i pytań “jak to możliwe” oraz “co mi teraz grozi”? to chcieliśmy jeszcze raz uspokoić:

nie musicie dopłacać firmie kurierskiej złotówki do wysyłki, nikt nie zainfekował Waszego komputera i nie podglądał Was przez kamerę, a e-maile z fakturami, wezwaniami do zapłaty i innymi “pismami” wysyłane z dziwnych adresów e-mail i podpisywane jako znane firmy nie są prawdziwe.

Poniżej opisujemy 3 najpopularniejsze, aktualnie trwające ataki wymierzone w Polaków. Prześlijcie więc ten post wszystkim znajomym — wiele osób wciąż nie zna tych przekrętów i się na nie łapią. A te ataki cały czas trwają.

Dopłata do przesyłki

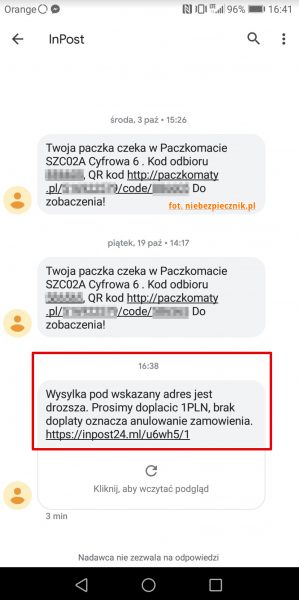

Scam na dopłatę występuje w wielu odmianach. Przestępcy zazwyczaj podszywają się pod firmy kurierskie (np. DHL lub InPost) i w podrobionym SMS-ie wysłanym z poprawnej nazwy danej spółki (czyli np. “InPost”) informują, że przesyłka za zamówionego towaru jest droższa i trzeba będzie dopłacić jakąś kwotę. Zazwyczaj niewielką, np. 1PLN. Czasem nawet taki SMS zawiera poprawne imię ofiary. SMS-y wyglądają tak (to świeży przykład z dziś):

Zwróćcie uwagę, że ten fałszywy SMS wątkuje się z prawdziwymi (wcześniejszymi) SMS-ami jakie ofiara mogła otrzymać od firmy, pod którą podszywają się atakujący. I choć linki do “dopłaty” regularnie się zmieniają, to zawsze prowadzą do fałszywego panelu pośrednika płatności, najczęściej DotPay’a.

Jeśli ofiara chcąca dopłacić złotówkę poda login i hasło do swojego banku na fałszywej stronie pośrednika płatności, to zostanie okradziona i straci wszystkie swoje oszczędności. Na czym krok-po-kroku polega okradanie i co dokładnie robi atakujący w tym czasie opisaliśmy tutaj i tutaj. Jak to ładnie napisała nam dziś jedna z poszkodowanych:

“Dostałam smsa rzekomo od InPost aby dopłacić 2 zl. Ściągnęli dużo więcej. Sprawa zgłoszona na policję.”

Tak, pieniędzy nie odzyskacie, więc uczulcie bliskich aby nie dali się nabrać na “dopłatę do kosztów przesyłki”. Tego typu fałszywych SMS-ów ze względu na święta i czas “zamawiania z internetu” jest obecnie rozsyłanych naprawdę sporo.

Przed wpisaniem loginu i hasła do banku, zawsze sprawdź czy jesteś na poprawnej domenie swojego banku. ZAWSZE. Zielona kłódka nic nie znaczy. Zawsze też czytaj treść SMS-ów od banku. Jeśli robisz przelew na 1PLN, bank powinien Ci wysłać kod do autoryzowania przelewu na 1PLN a nie “dodania odbiorcy zaufanego”.

Nikt nie nagrał Cię przez kamerkę

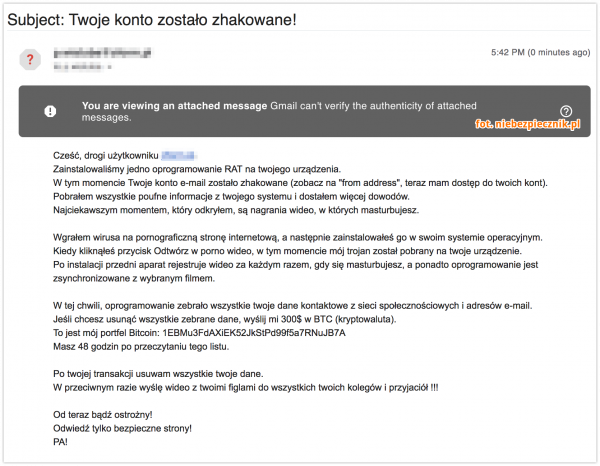

W zasadzie to nie ma godziny, aby ktoś spanikowany nie przesłał nam e-maila od szantażującego go rzekomo hackera, który twierdzi, że włamał mu się na komputer, zainstalował trojana i podglądał przez kamerkę w intymnych sytuacjach. Tzw. atak typu “sextorcion” działa, ponieważ większość osób ma kamerki i ogląda porno w internecie więc boi się że to prawda. Przestępcy zresztą dodatkowo uwiarygadniają swoje żądania dowodem w postaci zacytowania jednego z haseł ofiary lub wysłania do niej e-maila z jej adresu e-mail (co rzekomo ma potwierdzić, że przestępca kontroluje skrzynkę e-mail ofiary, no bo jakby inaczej był w stanie wysłać e-maila z adresu ofiary do ofiary).

Oczywiście to wszystko to ściema. Cytowane hasła pochodzą z dawno wykradzionych baz danych (np. LinkedIn), a wysłanie e-maila jest możliwe z dowolnego adresu, także adresu ofiary. Nikt nie ma Twoich nagich zdjęć, więc jeśli e-mailowo domaga się okupu, to go olej. Nawet jeśli pisze po polsku.

Stosuj managera haseł, który wymusi na Tobie, abyś miał różne hasła do różnych serwisów. Dzięki temu nawet jeśli jedno Twoje hasło wycieknie, a przestępca zacytuje Ci je w e-mailu, to będziesz wiedział, skąd je ma i spał spokojnie, że na jego podstawie nie dostanie się do innego Twojego konta. Jeśli to sprawi, że poczujesz się bezpieczniej — możesz też zakleić kamerkę w swoim laptopie, ale jest naprawdę niska szansa, że ktoś kiedyś będzie Cię przez nią podglądać. Przestępców nie interesuje jak wyglądasz, oni chcą tylko zaszyfrować lub ukraść Twoje dane.

Emaile z linkiem do faktury, … …

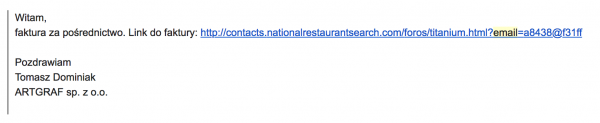

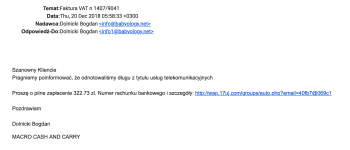

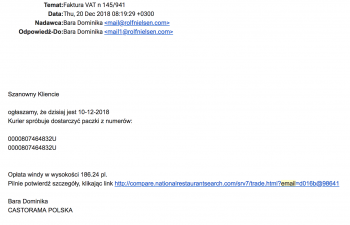

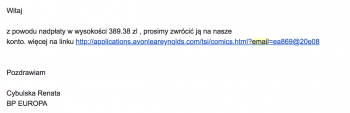

E-maile zawierające linki do “faktur” które tak naprawdę okazują się złośliwym oprogramowaniem to bardzo stary sposób ataku. Jednak od 10 grudnia obserwujemy lawinowy wzrost e-maili tego typu. Są wysyłane z różnych adresów e-mail i podpisywane jako znane, działające w Polsce firmy, np. ENEA, CASTORAMA, BP, MAKRO CASH AND CARRY, AUCHAN, KAUFLAND, itp.

Wiadomości pod różnymi pretekstami nakłaniają do pobrania faktury z zawartego w treści e-maila linka. Oto kilka powodów:

- Masz “dług z tytułu usług telekomunikacyjnych”

- Dostajesz fakturę “za kolejną dostawę materiały”

- “kurier spróbuje dostarczyć paczki”

- Dostajesz “Zwrot nadpłaty”

Albo po prostu:

Szanowny Kliencie

Sprawdź fakturę na kwotę 145.48 zl. Więcej szczegółów kliknij na link

hxxp://givingworks.pankara.com/itunes/img15.php?email=d55c3@7be92

Z powazaniemMyl Malgorzata

ENEA

Jeśli ktoś kliknie na link, z reguły rozpoczyna się pobieranie pliku ZIP, który zawiera plik VBS. Otworzenie pliku VBS skutkuje infekcją komputera złośliwym oprogramowaniem, które może wykradać dane dostępowe do bankowości lub szyfrować dane na dysku ofiary (i domagać się potem okupu za ich rozszyfrowanie).

Należy tu podkreślić, że atak dotyczy tylko użytkowników Windowsa i że samo pobranie pliku z linka z e-maila nie jest groźne. Dopiero rozpakowanie pliku ZIP i uruchomienie znajdującego się wewnątrz skryptu .VBS może kończyć się infekcją komputera.

Zainstaluj antywirusa (albo włącz standardowo obecnego w Windows Defendera) i nie klikaj na linki w e-mailach, które pochodzą od firm, z którymi nic Cię nie łączy. Ale przede wszystkim, nie otwieraj plików .vbs. Korzystaj z przeglądarek Google Chrome i Firefox, bo dzięki temu znane “złośliwe” linki nie otworzą się, nawet jeśli w nie klikniesz. A ponieważ wiemy, że chwilę słabości ma każdy, to na wszelki wypadek regularnie rób kopie bezpieczeństwa. Uratują Ci życie, jeśli “przypadkiem” klikniesz w złośliwy plik i dane na Twoim komputerze zostaną zaszyfrowane.

Porada dla zaawansowanych:

Sobie i bliskim skonfiguruj OpenDNS na routerze. Mają dobrą bazę reputacji i nie “rozwiązują” znanych “złych” domen.

Ostrzeż znajomych!

Naprawdę, nigdy do tej pory nie dostawaliśmy od Was tylu wiadomości (setki dziennie!) dotyczących każdego z 3 powyżej wymienionych scamów. To pokazuje skalę w jakiej realizowane są powyższe ataki.

Dlatego zachęcamy, abyście tego posta przesłali swoim znajomym. Wszystkim, którzy do nasz piszą staramy się pomóc i wytłumaczyć, że to nie InPost do nich napisał i że SMSy da się wysyłać z dowolnych nazw, że nie mają się czego obawiać w przypadku “szantażu” ze zdjęciami i że samo kliknięcie w link do “faktury” nic złego nie robi (dopóki się jej nie rozpakuje i nie uruchomi pliku VBS). Ale niestety, przy tej skali nie dajemy juz rady odpowiadać.

Pomóżcie więc nam i swoim bliskim — prześlijcie im linka do tego artykułu.

PS. A gdyby ktoś z Was chciał posłuchać o dziesiątkach innych metod, jakimi cyberprzestępcy regularnie atakują Polaków i okradają ich z pieniędzy w internecie, to oczywiście zapraszamy na nasz 3h wykład pt. “Jak nie dać się zhackować?“, który realizujemy w dużych polskich miastach. W roku 2018 zrealizowaliśmy 15 takich wykładów w 8 miastach i przeszkoliliśmy 2,5 tysiąca osób, które oceniły wykład na 9.3/10 i w większości zostawiły komentarz, że “wszystko im się podobało” to “najlepszy wykład na jakim byli w całym swoim życiu” z czego jesteśmy bardzo dumni!

Wykład prostym językiem mówi o tym na naprawdę trzeba uważać korzystając z internetu na komputerze i smartfonie oraz pokazuje jak za pomocą darmowych aplikacji znacząco podnieść swoje bezpieczeństwo. Tak prostym, że zrozumieją go osoby nietechniczne — zarówno Wasi rodzice jak i dziadkowie. Co więcej, gwarantujemy opad szczeny, bo w trakcie wykładu na żywo pokazujemy demonstracje ataków — od fałszowania e-maili, wysyłania podrobionych SMS-ów aż do podglądania ludzi przez kamerkę i podsłuchiwania telefonów. W roku 2019 będziemy w tych miastach (kolejność alfabetyczna):

- WARSZAWA, 26 września 2024 -- kliknij tu aby się zapisać!

- KRAKÓW, 14 października 2024 -- kliknij tu aby się zapisać!

- POZNAŃ, 24 października 2024 -- kliknij tu aby się zapisać!

- ŁÓDŹ, 3 października 2024 -- kliknij tu aby się zapisać!

Wejściówki można kupić tutaj. Jeśli jeszcze nie masz prezentu świątecznego dla najbliższych, to wejściówka na wykład jest idealnym prezentem :)

____________

* — żartowaliśmy, oczywiście że jest płaska!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

dobrze, że o tym przypominacie

Stare znane przekręty. Wystarczyłoby zaostrzyć przepisy karne. Nakładać dożywocie i skończyłoby się oszukiwanie, ale tego nie można się spodziewać po państwie ,które istnieje w teorii.

aga18

Akysz rosyjski trolu podszywający pod prawicową gendą

@aga18

Pewnie, dożywocie. A jak nie pomożew, to kara śmierci. A jak nie pomoże, to ukatrupić też krewnych w pierwszej, później drugiej, trzeciej linii… Potem (bo wiadomo, że nie pomoże, ani nie mazowsze) znajomych, kolegów z ewentualnej pracy i psa burka.

“A czy głupota może zrozumieć, że jest głupia, a dziki osioł urodzić się człowiekiem” – to z księgi Hioba, akurat.

CatLady

Piotr

Czyżbyś był tym jednym z oszustów ,że tak bardzo zabolała cie propozycja zaostrzenia przepisów karnych?

Piotr

Nie wiem o co ci chodzi z tym ruskim trollem. Prawda jest jednak taka ,że Polska istnieje w teorii bez własnego przemysłu , hipermarketów. Polska to państwo ,które nie ma nic do gadania . Przykład ustawy IPN, pakietu klimatycznego , sądownictwa i całej reszty. UE robi sobie co chce z Polską. BUhaa

@aga18 zmiana prawa nie sprawi, że w „magiczny sposób” te przekręty znikną, a ludzie przestaną się nabierać.

Tutaj pomoże tylko uświadamianie o zagrożeniach.

Greg

Nie zniknie ,ale w znacznym stopniu odstraszy złodziei bowiem mało kto zdecyduje się zaryzykować dożywociem:). Edukowanie się nie sprawdza.

Nie wysokość kary powstrzyma przestępcę, a jej nieuchronność. Slogan stary jak świat. Poza tym idź swoje mądrości o państwie teoretycznym wygłaszać w bardziej odpowiednim miejscu niż niebezpiecznik.

W takiej sytuacji ,żebyś tylko w przyszłości nie skomlił jak ci ktoś zgwałci córkę , okradnie cię oszczędności ,a kary nie poniesie. Nie wiesz czym jest życie. Dorośniesz , założysz własną działalność to wtedy pogadamy.

Dobrze, tylko pamiętajmy, że niebezpiecznika raczej czytają osoby które są dość mocno into internety.

@aga18: Co Ci da to, że za gwałt będzie “czapa”, jeśli śledztwo zostanie umorzone z powodu “niewykrycia sprawcy”?

Jak wskazał przedmówca: nie surowość kary, a jej nieuchronność.

Mój ojciec bał się nawet otworzyć e-mail o jakiejś dziwnej fakturze, no i dobrze, to był właśnie płatek z tej lawiny.

Bał się otworzyć? Bez przesady.

To jest kwestia własnego ogarnięcia życiowego – nawet jeżeli ktoś prowadzi własny biznes (a gdy nie prowadzi to jest znacznie łatwiej), to raczej powinien wiedzieć co zamawiał i skąd oraz kiedy spodziewać się faktur za te usługi i towary. Wtedy żadne “losowo wysłane” pseudożądania zapłaty go nie interesują, jedyne ryzyko powstaje gdy przestępca lepiej poznał ofiarę i potrafi się dość dobrze “wstrzelić” ze swoim przekrętem. Nawet wtedy jednak łatwo to zweryfikować bez narażania się na nadmierne ryzyko.

Ale jeżeli ktoś nie kontroluje na co wydaje pieniądze i klika co popadnie, to powodzenia…

Piotr, dasz może jakiś rabat na wykład w Kato?

Ja mam grupę chętnych… :)

Napisz na szkolenia@n… zobaczymy co da się zrobić dla “grupy”.

ktoś się jeszcze nabiera na domeny .ml lub .tk???

Kto się jeszcze nabiera na maltodekstrynę gdy jest napis że nie ma cukru?

Kto się jeszcze nabiera, że nie barwi się jedzenia robakami?

Kto się jeszcze nabiera że fistaszki to nie fasola?

______

Każdy zna się na swojej działce, chociaż nawet nie musi. Zakładanie, że ktoś jest głupi pomaga Ci się dowartościować?

Plus zdajesz sobie sprawę, że zbiór osób korzystających z Internetu się zwiększa?

Tu nie ma odporności grupowej, to nie szczepionki.

@Rafał Kto jeszcze się nabiera na szczepionki? co to jest odporność grupowa? ile funkcjonuje odporność po szczepionce i na co? na pewno nie masz swojej odporności? na głupotę są szczepionki? terefere blabla się dowartościowałem się

Windows defender na windows 7 przepuscil vbs z maila z fakturą.

No coś ty? :)

Łeeee, słaby ten sextorsion. Ja dostałem zdecydowanie ciekawszy :) Ktoś bardzo ambitnie mi go sformułował, na tyle, że aż cały przeczytałem i dzięki jednemu mailowi cała firma się rano bardzo konkretnie uśmiała :)

Podeslij. Choć pewnie i ten wariant jest w podlinkowanych, oryginalnych artykułach które napisaliśmy gdy ten scam się rozkręcał i aktualizujemy je regularnie o nowe wersje.

Mam dla ciebie złe wieści.

20/08/2018 – w tym dniu włamałem się do twojego systemu operacyjnego i uzyskałem pełny dostęp do twojego konta ***************** (tu pojawia się adres pocztowy potencjalnej ofiary)

Nie ma sensu zmieniać hasła, moje złośliwe oprogramowanie przechwytuje je za każdym razem.

Jak było:

W oprogramowaniu routera, do którego byłeś podłączony w tym dniu, wystąpiła luka.

Najpierw zhakowałem ten router i umieściłem na nim mój złośliwy kod.

Kiedy wszedłeś do Internetu, mój trojan został zainstalowany w systemie operacyjnym twojego urządzenia.

Potem zrobiłem pełny zrzut twojego dysku (mam całą twoją książkę adresową, historię przeglądania stron, wszystkie pliki, numery telefonów i adresy wszystkich twoich kontaktów).

Miesiąc temu chciałem zablokować Twoje urządzenie i poprosić o niewielką kwotę, aby odblokować.

Ale patrzyłem na strony, które regularnie odwiedzasz, i doszedłem do wielkiej radości z twoich ulubionych zasobów.

Mówię o witrynach dla dorosłych.

Chcę powiedzieć – jesteś wielkim, wielkim zboczeńcem. Masz nieokiełznaną fantazję !!!

Potem przyszedł mi do głowy pewien pomysł.

Zrobiłem zrzut ekranu z intymnej strony, na której się bawisz (wiesz o co chodzi, prawda?).

Potem zrobiłem zrzut ekranu z twoimi radościami (za pomocą kamery twojego urządzenia) i połączyłem wszystko razem.

Okazało się pięknie, nie wątp.

Jestem głęboko przekonany, że nie chciałbyś pokazać tych zdjęć swoim krewnym, przyjaciołom lub współpracownikom.

Myślę, że 540 $ to bardzo mała kwota za moje milczenie.

Poza tym spędziłem dużo czasu nad tobą!

Akceptuję pieniądze tylko w bitcoinach.

Mój portfel BTC: 1NHuCwSMGQW2CS1rgSMtSrYmHucJTrYyVu

Nie wiesz, jak uzupełnić portfel Bitcoin?

W dowolnej wyszukiwarce napisz “jak przesłać pieniądze do portfela btc”.

To łatwiejsze niż wysłanie pieniędzy na kartę kredytową!

W przypadku płatności masz trochę więcej niż dwa dni (dokładnie 50 godzin).

Nie martw się, zegar zacznie się w momencie, gdy otworzysz ten list. Tak, tak … już się zaczęło!

Po dokonaniu płatności mój wirus i brudne zdjęcia automatycznie ulegną samozniszczeniu.

Opowiadanie, jeśli nie otrzymam określonej kwoty od ciebie, twoje urządzenie zostanie zablokowane, a wszystkie twoje kontakty otrzymają zdjęcia z twoimi “radościami”.

Chcę, żebyś był ostrożny.

– Nie próbuj znaleźć i zniszczyć mojego wirusa! (Wszystkie twoje dane są już przesłane na serwer zdalny)

– Nie próbuj się ze mną kontaktować (nie jest to możliwe, wysłałem Ci wiadomość e-mail z Twojego konta)

– Różne służby bezpieczeństwa ci nie pomogą; formatowanie dysku lub niszczenie urządzenia również nie pomoże, ponieważ dane są już na serwerze zdalnym.

P.S. Gwarantuję ci, że nie będę ci przeszkadzał po wypłacie, ponieważ nie jesteś moją jedyną ofiarą.

To jest kodeks hakerski.

Marcin O. dokładnie to samo znalazłem u siebie w SPAMie – mail sprzed tygodnia. Ale z innym adresem BTC – 15oncc9bJ6ku7AkLBvaAhv9SqcVioJmeSe :)

Ja mam odfiltrowywane na serwerze po kilkaset takich maili dziennie :)

Nowa wersja, od wczoraj parę tysięcy maili…

Pozdrowienia!

Jak być może zauważyłeś, wysłałem Ci wiadomość e-mail z Twojego konta.

Oznacza to, że mam pełny dostęp do Twojego konta.

Patrzyłem na ciebie od miesięcy.

Faktem jest, że zostałeś zainfekowany złośliwym oprogramowaniem podczas odwiedzania witryny dla dorosłych.

Jeśli nie jesteś obeznany z tym, wytłumaczę.

Trojan Virus daje mi pełny dostęp i kontrolę nad komputerem lub innym urządzeniem.

Oznacza to, że widzę wszystko na ekranie i włączam kamerę i mikrofon, ale nie wiesz o tym.

Mam również dostęp do wszystkich Twoich kontaktów.

Dlaczego Twój program antywirusowy nie wykrył złośliwego oprogramowania?

Odpowiedź: Mój trojan ma sterownik i aktualizuję jego sygnatury co cztery godziny. Dlatego twój program antywirusowy milczy.

Nakręciłem film pokazujący, jak zaspokoisz się w lewej połowie ekranu, a po prawej widzisz film, który oglądałeś.

Za pomocą jednego kliknięcia mogę wysłać ten film wideo do wszystkich Twoich e-maili i kontaktów w sieciach społecznościowych.

Aby temu zapobiec, przenieś 255 € na swój adres Bitcoin (jeśli nie wiesz jak to zrobić, napisz do Google: “Kup Bitcoin”).

Adres Bitcoin: 1AuXbXYsB6HQLpiEhFr2EYp3DDioJDv46H

Po otrzymaniu płatności usunę wideo i nigdy mnie nie usłyszysz.

Dam ci 48 godzin na zapłacenie.

Gdy zobaczysz ten e-mail, otrzymam

zawiadomienie. Czasomierz rozpoczyna się zaraz po tym.

Składanie skarg gdzieś nie ma sensu, ponieważ ten e-mail nie może być śledzony jako mój i adres Bitcoin.

Nie popełniam żadnych błędów.

Jeśli dowiem się, że udostępniłeś tę wiadomość innej osobie lub organizacji, film zostanie natychmiast rozprowadzony!

Cześć!

Ziemia jest geoidą a nie elipsoidą. Elipsoida to krzywa, więc brzmi nawet gorzej niż “płaska ziemia”.

elipsoida nie jest krzywą na rany chrystusa pana! to powierzchnia, uogólnienie sfery, i to też coś innego niż geoida

Och nie! Krzywą jest elipsa. Elipsoida jest bryłą.

Ziemia jest geoidą, ale jej matematycznym odwzorowaniem jest elipsoida obrotowa.

Faktury z wirusem są jeszcze w innych formach:

-PDF z linkiem do pobrania wirusa

-7z lub inne rzadziej spotykane archiwum jako załącznik lub załącznik z hasłem (w treści emaila), a w nim wirus.

VBS też nie jest jedynym formatem pliku z wirusem. Niektórzy mają javę zainstalowaną (bo minecraft, bo bank wymaga) , albo uruchamiają makra i tym samym wirusa w pliku doc/xls, bo “nie można wyświetlić, bo blokujesz makra”

Takie małe uzupełnienie z mojej strony.

No ale tytuł artykułu to już byście sobie darowali, bo aż boli jak się to widzi.

Rotują 3, który widzisz?

Te wszystkie fałszywe dotpeje mają jedną wspólną rzecz – nie ma blika. Wygląda na to że blik najbezpieczniejszy.

Blik służy tylko do przelewów, a większość ataków usiłuje ustawić zaufanego odbiorcę na koncie. Także pod tym względem jest bepieczniej, bo można zrobić tylko jednorazowy przelew i od razu widać na jaką kwotę.

Teraz być może i nie mają blika, ale to nie problem aby nagle miały. Przestępcy zmieniają wygląd tych paneli w zależności od tego, klientów których banków chcą “pozyskać”. Blik nie jest najbezpieczniejszy jeśli chodzi o płatności w internecie. Też można “podstawić” inną transakcję (opłacisz nie to co myślisz, że opłacasz) — zupełnie jak w przypadku pay-by linków (“szybkich przelewów”). Najbezpieczniejsza (pod kątem ochrony środków klienta) jest płacenie kartą płatniczą.

Piotrze, chodzi o to że robiąc przelew bankiem na tym fałszywym dotpay oddajesz atakującemu dostęp do konta. W przypadku blika albo stracisz tylko złotówkę, albo zobaczysz na telefonie większą kwotę i jak nie potwierdzasz na ślepo tranzakcji to zobaczysz że próbują cię okraść i po prostu nie zaakceptujesz przelewu. Co więcej nie zostawiasz im żadnych danych na przyszłość. Raptem losową liczbę i najwyżej adres email. IMO najlepsze.

“Rada:

Stosuj managera haseł,”

To może polecćie jakieś? Czy aż tak wam sie nie chce pisać pożądnych artykułów?

Keepass wystarczy :3

Gdyby polecili to byś płakał, że faworyzują jedno rozwiązanie albo że artykuł sponsorowany? Znalezienie dobrego rozwiązania samemu to nie jest wyczyn.

Jeszcze dołożyłbym zauważalny wzrost aktywności botów próbujących się zalogować się po RDP, nie na jednym a na różnych komputerach w różnych lokalizacjach, różnych osób.

Potwierdzam. RDP stało się ponownie ulubionym celem zmasowanych ataków brute force. Podobnie jak wystawione do sieci Exchange OWA.

Maile z informacją o FV, są niestety bardzo częste i zawsze przychodzą na skrzynki typu info@…, kontakt@….

Na chwile obecną każde (wszystkie, z którymi miałem do czynienia) płatności w internecie miały możliwość płatności bliek’iem – chyba najbezpieczniejsza metoda płatności, prawda?

@xaliemorph RDP wystawiony do internetu bez np. blokowania wszystkich IP spoza whitelisty, samo w sobie jest niebezpieczne

@Piotr Konieczny, żadna z domen z tego artykułu nie jest i nie była blokowana przez Cisco OpenDNS/Umbrella, więc poradzie zaawansowanej trochę brakuje uzasadnienia – bardziej to na zasadzie “nie zaszkodzi” (to samo dotyczy np. Quad9). Ogólnie blokowanie reputacyjne tutaj się nie sprawdziło. W tych kampaniach używane są z reguły przez krótki okres czasu świeże domeny i kilkudniowa kwarantanna takich domen to byłaby najlepsza opcja, niestety dostępna chyba tylko w rozwiązaniach biznesowych.

Bo nie ma sensu tych domen blokować (to w większości przypadków poprawne serwisy, tylko że z jakimś przejętym CMS-em). Czasem blokuje się C2 (infekujesz się, ale malware nie otrzymuje “poleceń”, jak jest słabo napisany). A porada o DNS-ach jest dla zaawansowanych. W tym ataku być może nie będzie wielce skuteczna, ale w wielu innych pomaga.

Dużo maili z linkami do faktur i od podglądaczy jest wysyłana z prawdziwych maili. Być może powiązane jest to z ostatnimi falami maili wyłudzających hasła, które informowały o braku miejsca na serwerze pocztowym.

To prawda, również to zaobserwowałem .

Inna rzecz , że często są to serwisy a właściwie postawione na szybko serwery poczty (linux + postfix z dodatkami (Czasem nawet cyruse/dovecotem) i stawiane w sieciach dużych rim providerskich jak sądzę dość masowo (wiele tego typu maili trafiło do mnie od moich klientów ) raczej obliczonych na ilość i krótki czas użytkowania . Domeny też są “podobnego chowu” zresztą nie zawsze są nawet skonfigurowane poprawnie .

Zresztą te najgorzej skonfigurowane i robione wyraźnie na prędce – odpadają często na wstępie (maile z nich wysyłane odpadają) – na etapie analizy przez takiego np. Spamassasina – jeśli są wysyłane z najpodlej zrobionych miejsc – to z reguły dostają tyle punktów na testach formalnych (za nagłowki, za SPFy, za konfigurację domeny itp) że już samo to wystarczy żeby program odwalił je na starcie / albo w najgorszym razie wstawić do folderu SPAM z odp. wysoką punktacją .

Ale część jednak przechodzi –

A i fakt, że są coraz lepiej językowo napisane. Więc heurystyka ma coraz więcej “do popracowania” I administrator do jej tuningu i karmienia HAMem :)

Polecacie OpenDNS – czyli używać 208.67.222.222 i 208.67.220.220

Wypróbowałem na 4 “złych” domenach z tego artykułu za pomocą “dig”

Wyniki nie różnią się od wyników dnsów gugla ani mojego isp

I raczej wciąż wskazują na złodziei

Problem z OpenDNS jest taki, że mało kto go w Polsce używa, stąd mają słaby lokalny Threat Intelligence i nie blokują większości zagrożeń w PL.

Przykładowo dla domeny inpost24[.]ml z przykładu wyżej w OpenDNS widać tylko 1 (!) otrzymane zapytanie DNS – dzisiaj 21.XII między 10:00 a 11:00 UTC, czyli prawdopobnie to test wykonany przez kolegę GG. A pokazany sms jest z 20.XII.

W rozwiązaniach biznesowych np. na pasywnym DNSie Farsight widać pierwsze zapytania o tę domenę już 19 grudnia. Wrzucenie takiej domeny do kwarantanny na 3 dni załatwiłoby problem.

ps. blokowanie tej domeny ma sens, bo w tym wypadku nie jest to poprawny serwis z przejętym CMSem

Pytanko mam, a co jak dopłacę 2 zł, system bankowy zaliczy 1 zł jako potwierdzenie a zignoruje pozostałą kwotę, czy uzna całą transakcję za błąd i nie uda się potwierdzenie? Ma ktoś wiedzę w tej kwestii?

Główną przyczyną tego że ludzie się na to wszystko nabierają jest to że w naszym kraju leży edukacja.

Co z tego że w szkole jest informatyka jak nikt nie uczy podstaw i później 99% użytkowników nie potrafi nawet poprawnie odpowiedzieć na maila a co dopiero bezpiecznie poruszać się w sieci.

W podręczniku informatyki dla szkół podstawowych są podstawy Pythona.

Ja się pytam po co ??

Na jaki adres?

Mojemu ojcu wysłali maila że włamali mu się na router, podmienili w nim soft, mają dostęp do jego komputerów, zdjęć, etc. W zamian za milczenie chcą ileś tam BTC. Wysłali mu z “adresu” interria.pl (2x r)

A czy Twoj ojciec tez oglada porno?

To ściema :)

https://niebezpiecznik.pl/post/seks-szantazysci-dorzucaja-ransomware-do-swoich-wiadomosci/

To smutne, że o tych plikach JS i VBS zaszytych w e-mailach wałkujecie w kółko, a ani razu nie napisaliście że Windowsowy mechanizm ich uruchamiania po kliknięciu można wyłączyć jednym prostym poleceniem…

xArm napisał na wykopie komentarz: “@tomasz-piechura: faktura.exe poszlo ( ͡° ͜ʖ ͡°) “

Może moje pytanie będzie naiwne, ale po co cyberoszuści to robią? Brakuje im na życie czy po prostu chcą się wzbogacić?

Nie znam statystyk, ale wydaje mi się, że ilość cyberoszustw wzrosła z powodu spadku wartości kryptowalut. Kryptowaluty były alternatywą dla cyberoszustw.

,a dlaczego mieliby oszuści niby tego nie robić?

A po co złodziej kradnie? Po co ktoś bierze łapówkę? Chęć zysku przede wszystkim. Może jeden na tysiąc po to, żeby się sprawdzić i po to, bo może.

Pracuję w sądzie i dzisiaj wszyscy w komputerach otrzymali ostrzeżenie od administratora, aby nie klikać w fałszywe faktury wpływające mailem.

Jak sprawdzić aktualne środki na danym adresie portfela btc podpowie ktoś ..

https://bitref.com – podaje stan portfela oraz wszelkie wpłaty i wypłaty. Jeśli najedziesz myszką (lub klikniesz) wpłatę/wypłatę to zobaczysz przeliczenie na dolary po aktualnym kursie.

https://www.blockchain.com/pl/btc/address/ – podaje to co poprzedni link a dodatkowo także adresy portfeli, z których wpłacono lub na który wypłacono. Takie adresy można klikać i prześledzić drogę pieniędzy.

Jak to płaska? Przecież ma kształt pączka z dziurką.

Próba ataku w postaci linku do fałszywej faktury i podobnych nie dotyczy tylko posiadaczy Windowsa, jak napisano.

“Tak okrada się Polaków” – nie, tak sie okrada frajerow. Nie znosze tego medialnego uogolniania.

Czy niebezpiecznik moglby cos zrobic dla Polakow?

Poproście by na ulotkach banku był też odcisk klucza https.

Nic wiecej. Jakinaczej ma zwykły człowiek sprawdzić czy

łączy sie z bankiem czy z oszustem?

W ogóle należałoby zrezygnować z e-bankowości.

Jeśli Niebezpiecznik twierdzi, że każde dane wcześniej czy później wyciekną i każde zabezpieczenie wcześniej czy później zostanie złamane, to banki powinny dawać swoim klientom tylko możliwość sprawdzenia stanu konta. A z dwojga złego banki powinny dać tylko opcję przelewu, bez opcji kredytu. Przelew to zagrożenie tylko do wysokości posiadanych środków, natomiast kredyt powoduje, że możemy stracić więcej niż posiadamy.

Od niedawna czytam ten blog i wcześniej wirusy kojarzymy mi się tylko z tym, że w najgorszym wypadku będę musiał sformatować dysk, natomiast teraz wirusy kojarzą mi się z utratą pieniędzy.

Z drugiej zaś strony jestem internautą starego typu, czyli nie używam internetu do pracy i finansów. Nie mam też kont na portalach, które wymagają podawania nazwiska lub podpięcia do moich pieniędzy. Zastanawia mnie więc, co takiemu internaucie może grozić?

Kiedyś na znanym portalu aukcyjnym w Polsce dostałem wiadomość e-mail, że mam dopłacić 3zł., bo coś portal źle przeliczył. Sprzedawca podał nr. konta itd. Problem taki, że nie zamówiłem kilku rzeczy na różnych aukcjach, co byłoby może jakoś uzasadnione, tylko kupiłem jedną, konkretną rzecz za określoną z góry kwotę i kazanie mi dopłacić jeszcze 3 zł. poza aukcją było czymś co od razu miałem czerwoną lampkę i nie odpisałem na e-maila, ale odpisałem przez portal w nawiązaniu do otrzymanego e-maila, że mogę zapłacić i wyrażam zgodę ale pod warunkiem, że zapłacę przez ten portal. Od razu otrzymałem odpowiedź, że to pomyłka i taka tam ściema, że to nie tak. Innymi słowy, są postronni oszuści co udają kogoś innego, ale sami sprzedawcy też oszukują.

Zna ktoś może źródło skąd wyciekły maile dotyczące 3 “ataku”? Pytam, bo dostaję takie maile na adres, który nigdzie nie był podawany…

Ok, gdyby ktos sie jeszcze zastanawial, jest to zakrojona akcja oplacany z funduszy firm konsultingowych IT , wymierzona w tych ktorzy oszczedzaja na audytach i nie kupuja uslug od nich. Tak jak cale to RODO bylo dokladnie tym samy , wabikiem i straszakiem do wyludzania pieniedzy od firm i instytucji. Ta akcja byla dobrze planowana wiele lat temu, a wy pewnie myslicie ze to chodzi o wasze dane i bezpieczenstwo…. :-)

……i jeszcze jedno, kancelarie prawnicze biora w tym wszystkim dokladnie taki sam udzial jesli nie podlewaja mocniej…sprawa ta smierdzi w calej EU i fajnie gdyby sie tym ktos zajal

peace,

ns

Ziemia jest geoidą :-)

Witam dałem się tak oszukać sms od DHL, dostałem własnie odpowiedz z banku ze to moja wina i nie zamierzają zwracać pieniędzy mimo ze w ciągu kilku minut dzwoniłem do banku i prosiłem o zablokowanie konta osoby do której zostały wysłane pieniądze… co mam teraz zrobić do kogo się zwrócić o pomoc . Prosze o pomoc

Pisz do PiS. Ratują frankowiczów, to może innych “orłów” też wspomagają.

Geoidą…

[…] ostatnio opisywanych przez nas ataków realizowanych przez polskie grupy cyberprzestępców to ciągle te same nudne scenariusze. Ale dziś mamy dla Was perełkę. Coś nowego, bardziej kreatywnego i podwójnie smutnego, bo […]

[…] się z trzema najpopularniejszymi atakami, którymi aktualnie obrywają Polacy. Warto rozesłać ten artykuł znajomym i […]

Posiadam iPhone od 2 miesięcy, ale martwi mnie jedna rzecz.

iPhone 8 zabezpieczony odciskiem palca i wiadomo dodatkowo PIN-em.

Wciskając przycisk boczny mamy zabezpieczony ekran główny, na którym możemy włączyć aparat bądź widgety.

Ale dzisiaj wyczaiłem, że dodatkowo można wysunąć panel sterowania i bez problemu wyłączyć transmisję danych, więc stąd moje pytanie:

Ktoś kradnie mi telefon, bądź gubię go i ktoś go znajduje. Wciska przycisk boczny, wysuwa panel sterowania i wyłącza transmisję danych. I w tym momencie nie można namierzyć telefonu ?

Jeżeli tak jest to chyba te zabezpieczenia nie do końca są skuteczne. Wiadomo, że jeszcze jest zabezpieczenie Apple ID no ale mimo wszystko nie namierzymy już telefonu.

Chyba że się mylę i robię coś nie tak.

Oki znalazłem gdzieś na stronie Apple taką informację, która wyjaśnia mój problem:

“Jeśli korzystasz już z uwierzytelniania dwupoziomowego, nie możesz go wyłączyć. Niektóre funkcje w najnowszych wersjach systemu iOS oraz macOS wymagają tego dodatkowego poziomu zabezpieczeń stworzonego w celu ochrony informacji. Jeśli ostatnio Twoje konto było aktualizowane, możesz wyłączyć to zabezpieczenie na okres dwóch tygodni. Otwórz wiadomość e-mail z potwierdzeniem włączenia usługi i kliknij łącze, aby przywrócić poprzednie ustawienia zabezpieczeń. Pamiętaj, że wtedy Twoje konto jest mniej bezpieczne i nie będzie można korzystać z funkcji wymagających wyższego poziomu zabezpieczeń.”