4/9/2012

Anonimowi wykradli z laptopa agenta FBI bazę z danymi o 12 milionach użytkowników iPhone’ów i iPadów

Dziś nad ranem Anonimowi opublikowali w internecie “próbkę” zawierającą 1 milion identyfikatorów UDID należących do urządzeń Apple wraz z tokenami APNS i nazwą urządzenia. Dane pochodzą z marca 2012, z włamania do laptopa jednego z agentów FBI.

Co wykradziono z laptopa FBI?

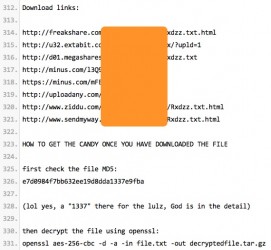

W opublikowanym na Pastebin komunikacie, Anonimowi najpierw przywołali szereg “niesprawiedliwych wydarzeń” takich jak uwięzienie Bradleya Manninga, czy też politykę SONY zakazującą modyfikowania konsoli Playstation… a potem umieścili linki do pliku zawierającego wycinek 12 milionowej bazy.

Fragment opublikowanej przez Anonimowych notatki zawierającej link do 80MB pliku z danymi 1 miliona urządzeń Apple

Na szczęście, przed publikacją bazy, Anonimowi usunęli z niej takie dane właścicieli iPhone’ów i iPadów jak:

- pełne imię i naziwsko

- numer telefonu komórkowego

- adress zamieszkania

Pozostawiając jedynie:

- Apple Device UDID,

- Apple Push Notification Service DevToken,

- Device Name,

- Device Type

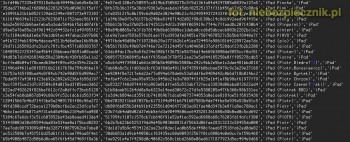

Jak widać na poniższym zrzucie, w opublikowanym przez Anonimowych wycinku 12 milionowej bazy, znaleźli się także Polscy użytkownicy sprzętu Apple:

Jak włamano się do laptopa FBI?

Dane zostały skopiowane w marcu 2012r. z dysku laptopa Dell Vostro, z którego korzystał agent Christopher K. Stangl, pracujący w FBI Evidence Response Team oraz w ramach Cyber Action Team. Użytkownicy Reddita znaleźli agenta na Facebooku, a kilka minut w Google pokazuje, że agent Stangl był również jedną z osób podsłuchaną przez Anonimowych w trakcie telekonferencji dotyczącej grupy LulzSec.

Anonimowi dostali się do laptopa wykorzystując dobrze znaną podatność w Javie AtomicReferenceArray i w ramach nawiązanej z komputerem sesji udało im się zrzucić część plików agenta — w tym plik NCFTA_iOS_devices_intel.csv, który zawierał aż 12 367 232 rekordów dotyczących urządzeń Apple ich właścicieli.

Nie jest jasne, dlaczego takie dane znajdowały się na laptopie agenta FBI. Być może agent analizował jakieś poprzednie włamanie/wyciek z serwerów Apple i plik był materiałem dowodowym śledztwa? [teoria_spiskowa_mode_on] A być może nie… [/teoria_spiskowa_mode_off && porozumiewawcze mrugnięcie okiem] Szokujące jest natomiast to, że plik nie był szyfrowany i spokojnie leżał sobie na pulpicie… (podobnie jak hasła do strony WWW premiera Donalda Tuska).

Czy jest się czego obawiać?

O ile same opublikowane przez Anonimowych tokeny i identyfikatory UDID nie stanowią najprawdopodobniej żadnego zagrożenia dla właścicieli sprzętu Apple, to warto pamiętać, że w bazie znajdowały się także dane tele-adresowe właścicieli. Do czego można je wykorzystać? To pytanie pozostawiamy otwarte — jako inspiracja niech posłuży niedawne włamanie na serwery AT&T dzięki czemu wyciekły e-maile właścicieli iPadów.

curl ‘https://api.openfeint.com/users/for_device.xml?udid=c63e008e6271c3ac128eb6a242a9817528b6baef. Ale jeden z bezpieczników uważa, że mając UDID można wyciągnąć o wiele więcej informacji o użytkowniku.

Użytkownikom sprzętu Apple po jailbreaku polecamy skorzystanie z aplikacji PMP – Protect My Privacy, umożliwia ona podstawianie fałszywego identyfikatora dla każdej z aplikacji, oraz spoofowanie pozycji GPS.

PS. Aby sprawdzić jaki UDID ma wasz sprzęt, podepnijcie go pod komputer i w iTunes kliknijcie na “Serial Nuber”.

Aktualizacja

FBI zaprzecza, że dane zostały wykradzione z laptopa agenta. Gawker tymczasem publikuje zdjęcie swojego dziennikarza w różowej sukience z butem na głowie — taki warunek podstawili Anonimowi, aby można było przeprowadzić z nimi wywiad w tej sprawie.

Pojawia się hipoteza, że dane wyciekły z jakiejś aplikacji — jeśli ktoś z Was znalazł swój UDID na liście, dajcie znać z jakich aplikacji korzystacie/korzystaliście — może uda się znaleźć punkt wspólny i źródło wycieku?

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Ciekawe czy Apple cos z tym zrobi w sensie jesli samo udostepnilo dane to pewnie FBI musialo jakies NDA podpisac.

12 mln użytkowników lecz udostępniają tylko i wyłącznie 1 milion. Nadal akcja fff widzę.

Druga edycja bedzie ciut ciekawsza “we are still waiting for published news about the

$ 2 billions worth loans Assad has taken from Russia”

Oczywiście że to nie była analiza żadnego wcześniejszego wycieku, a baza przekazana przez współpracujące z FBI amerykańskie firmy..

Już od dawna tajemnicą poliszynela jest fakt współpracy wszystkich gigantów IT z siedzibą w US z tamtejszymi organami ścigania które mają niemal nieograniczony dostęp do takich danych. To właśnie kraj “wolności i praw człowieka” tak naprawdę jest jednym z najmocniej szpiegujących swoich obywateli, a ustawy takie jak osławiony Patriot Act czy cała ta fobia wojny z “terroryzmem” umożliwia stosowanie praktyk o które kiedyś posądzalibyśmy tylko autorytarne rządy…

uber fail fbi.

Bez sensu. Powinni opublikować całość i bez żadnego wycinania danych.

Może wtedy ludzie ocknęliby się, a tak to znowu rozejdzie się po kościach nikomu_nic_sie_nie_chce.

Ugh? I to pisze Arnold “Nie przetwarzaj moich danych” Buzdygan? Pachnie trollem…

Po co publikować całość, skoro jest to warte naprawdę bardzo grube pieniądze? To tylko zachęta i proof dla potencjalnych nabywców

zgodnie z regułą “NiechKtośCośZrobi” nikt nic nie zrobi ani się nie ocknie…

Ale przecież Anoni nie chcą zarabiać kasy na sprzedaży danych, tylko ratować świat, prawda?

Za darmo się świata nie ratuje..

Niby z czego mają się ocknąć? Mają przestać kupować on-line? Mają przestać podłączać komputery do sieci? Czy może chodziło Ci o bezmyślność służb dzięki którym sporo niejawnych danych trafiło w niepowołane ręce?

“Ocknął z czego” ?

Ano mam taki sen, że ludziska wypinają się totalnie na koncern współpracujący tak ochoczo z Władzami i ten koncern plajtuje… ku przestrodze.

No ale to tylko sen… :(

Ludzie nie chcą być obywatelami, wolą być niewolnikami byle im dali igrzysk i wódy.

No to musielibyśmy wykończyć dosłownie wszystkie firmy… powodzenia.

Zawsze trzeba zrobić ten pierwszy krok i zacząć od jednej firmy, potem drugiej itd.

Kolejne zastanowiłyby się czy warto iść na szemrane układy z jakimiś służbami czy nie.

To chyba, rzeczywiście trolowanie…

I co potem? Żyjmy w harmonii z naturą? Bez elektroniki, telefonów? A państwo i tak nadal może nas inwigilować przez monitoring w miastach, sklepach, itd. Miasta i sklepy też wykańczamy? Od d. strony. Trzeba raczej lobbować za zmianami w przepisach, a nie kopać firmy, które prawnie są zobligowane do udostępniania takich danych.

No i na co komu nr tel lub adres osób z Polski.

Wiadomo – dane wrażliwe, ale maile tudzież nr kart lub hasła można spokojnie i bez większych konsekwencji “opchnąć” w sieci. Maile na spam, hasła i numery wiadomo.

A co mogą zrobić z moim adresem? Numerem telefonu? Czasy spamu z bramek sms już się dawno skończyły.

Adres, numer telefonu, często imię i nazwisko razem to już niezła opcja. Do tego UDID i masz całkiem niezłe możliwości śledzenia delikwenta. I niekoniecznie w jakichś strasznie niecnych celach. Starczą reklamy ;]

choćby pierwszy pomysł jaki mi przychodzi z głowy “recall sprzętu”, “dzien dobry… bla bla bla, przyjedzie kurier i wymieni Pani na nowy (podróbka, lub np z wgranym malware)”

liczbę pomysłów na wykorzystanie tak targetowanej bazy ogranicza tylko wyobraźnia

Od lat się trąbi o tym jak to potentaci reklamowi pracują nad technologią inteligentnego rozpoznawania klienta przez elektroniczne outdor-y “tablice reklamowe” z spersonalizowaną reklamą dla indywidualnego przechodnia. I jakoś do tej pory słabo. Możliwość śledzenia na bieżąco 12 milionów osób myślę że może być dla nich niezłym kąskiem i przynieś sowity dochód a i niezły wzrost akcji na giełdzie. Teraz wystarczy tylko postawić słupki reklamowe i porównywać pozycję i kasować kasiorkę, he, he.

Apple sam udostępnił dane FBI, zapewne chcąc nasyłać agentów FBI na swoich użytkowników którzy zrobili jailbreak.

Jeśli jakiś użytkownik iPhone czy iPada chce uzyskać łamaniem zabezpieczeń swojego sprzętu choć część z podstawowej funkcjonalności androidowych smartfonów i tabletów, dla Apple oznacza to że mają do czynienia z podejrzanym typem i trzeba takiego monitorować, a najlepiej żeby robiło to samo FBI. Bo jaki normalny użytkownik nie przestępca potrzebowałby możliwość zgrywania dowolnych plików z sieci, instalowania z dowolnego źródła programów czy zgrywania plików ze swojego komputera bez zatwierdzenia ich przez samo Apple…

Ciekawe czy w tej bazie znalazły się także iPady naszych parlamentarzystów?

No właśnie , czy są te dane naszych parlamentarzystów, po kolejnej aferze kilka osób z bejzbolami by miało gdzie pojechać

Apple nigdy się nie kryło z tym że chce nasyłać organy ścigania i najlepiej karać karą więzienia użytkowników robiących jailbreak.

Lobbują nawet za zmianą prawa w US żeby można było uznać ludzi robiących jailbreak za przestępców i bandziorów. Każdy kto nie chce odprowadzać haraczu 30% dla Apple od wszystkiego co ma się wyświetlić na iPhonie i iPadzie powinien już dawno siedzieć!

To samo będzie teraz z Windows 8, bo ten tragiczny pseudo system operacyjny został jeszcze bardziej zamknięty niż zabawki od Apple. Też nie ma instalowania aplikacji ze stron producenta, zablokowana! Wszystko będzie musiało przejść przez kontrolę i cenzurę. Od wszystkiego będzie musiał być zebrany haracz i do tego taka inwigilacja i blokada będzie skutecznym narzędziem do blokowania aplikacji od konkurencji, tak jak robi to teraz Apple.

Z desktopowym Windowsem 8 nie porównuj, bo nadal da się zainstalowac aplikację spoza Marketplace. Co innego w przypadku Windows Phone 8.

FBI + Apple = chmura :)

to ja, zeby nie robic zamieszania – nie mam nic od jaPka – podpinam sie pod jednego z lolpostow, ktore nigdy nie zostana skomentowane i tak:

napisaliscie “Serial Nuber”

slyszalem juz o serial killer, to pewnie serial nuber to gosc, ktory jest nubem w kazdej grze :D

Jakim prawem Apple udostępnia FBI dane wszystkich użytkowników? To powinno być niezgodne z prawem amerykańskim.

Zogdnie z ich prawem Apple jako amerykanska firma ma obowiazek wspolpracowac z organami scigania a ze teraz wszystko moga podpiac pod ‘national security’ to takie sa efekty…

Błąd, do korzystania z Siri nie potrzebny jest UDID z 4S, tylko specjalne klucze (bodaj 3, nie pamiętam ich nazw), które schowane są w plikach systemowych. Z tego co pamiętam, to co najmniej jeden zmieniał się co 24 godziny.

To już w ogóle nie jest śmieszne. Ciekawe jak zareaguje Apple na tą całą sprawę, powinni wyciągnąć z tego jakieś wnioski.

[…] przed opublikowaniem „próbki” tego, w czego posiadanie weszli Anonimowi usunęli oni, jak donosi Niebezpiecznik, niektóre najwrażliwsze dane – imię i nazwisko, numer telefonu komórkowego oraz adres […]

Pytanie czy w tych danych nie zawieruszyły się jeszcze np: numery kart kredytowych

“Szokujące jest natomiast to, że plik nie był szyfrowany i spokojnie leżał sobie na pulpicie…” Każdy plik w systemie szyfrujecie z osobna?

Plik leżał na zaszyfrowanym dysku, na pulpicie czyli wskazuje na to, że była praca z nim.

Z tego względu nie nazwał bym tego faktu szokującym. Prędzej nie aktualna wersja JRE.

Gdzie przeczytałeś informacje o tym, że leżał na “zaszyfrowanym dysku”?

Dzisiaj wymóg szyfrowania całego dysku stosuje nawet większość firm. Nie wydaje mi się, żeby ludzie z “Cyber Action Team” nie byli na tyle świadomi żeby tego nie zrobić. Poza tym jak się wbili przez javę, to ona ma dostęp do już rozszyfrowanego, działającego systemu..

@Piotr – procedura szyfrowania dysku we WSZYSTKICH agencjach U.S. jest stosowana od polowy lat 90`. takie materialy latwo znalezc nawet w necie. zaczelo sie od kilku lapkow ktore “zginely” parlamentarzystom, poprzez stary sprzet ktory zostal wymieniony a wrazliwe info lezalo na dyskach. nic nowego.

mnie zastanawia jakim “cudem” ten facet pracuje w takim odziale nie baczac na podstawowe zasady bezpieczenstwa – ale juz pewnie “zniknol” gdzies w agencji i dlugo nie wyplynie

Z tego co wiem to sa to tylko spekulacje (ale bylby ladny syf jakby sie okazalo ze takie dane byly na dysku ktory nie byl zaszyfrowany)…

Sprawdzilem liste i jest tam nawet sporo polsko brzmiacych nazwisk imion i nazwisk, choc statystycznie patrzac nie bedzie to tak wiele – wszystko rozmyje sie w ‘milionach’ :)

Ocknijcie się Ci, którzy podajecie w wątpliwość sprzedajność takiej bazy. Firmy handlujące bazami marketingowymi oraz wywiadownie gospodarcze. Posiadanie apla jest indykatorem dochodów. Za coś takiego nie zapłacą??? Get real. ja bym zaczął targowanie się od miliona PLN z hakiem.

Do przejęcia danych doszło przypadkiem, czy agent został wcześniej wytypowany na cel?

Zacznijmy od tego, że nie wiadomo czy to na prawdę wyciekło z FBI. Równie dobrze mogło to być od któregoś z operatorów albo z samego Apple. Nie dalej niż tydzien czy dwa temu był szum o włamaniu do Sony, okazało się że dump który opublikowano to fragment ze starych włamów.

Media rozpatrują ‘anonymous’ jako jedną grupę (w sensie marki) choć tak nie jest. To wzbudza sensację i niezdrowe emocje. Fakt to wyciek UDID, wiemy o 1mln, może jest więcej… może to z FBI, może nie… może czas pokaże, może nie…

FYI http://www.fbi.gov/news/pressrel/press-releases/statement-on-alleged-compromise-of-fbi-laptop

Gdzie indziej czytałem, że to AntiSec.

I prosze bardzo. Od lat mowie, ze Apple, a szczegolnie ich telefony to backdoor FBI – i co tam frajerzy?

Ups, CIA. FBI to tylko a terenie USA (przynajmniej teoretycznie) wiec nie powinno byc tam innych narodowosci (choc kogo to obchodzi w tym totalitarnym panstwie).

9 UDIDów których używam sprawdzone i ich nie ma (regiony Niemcy/Polska)

jest sporo polakow nawet jednego znalazlem na FB z ipadem w reku na fotce z wczoraj :) a w UDID jest jego login z FB: kotperski :D

chyba wszystkim umknal jeden wielki pozytyw, kiedy FBI weszlo w posiadanie danych LEGALNIE. Legalnie proszą o metody odczytywania danych z telefonow (patrz informacja kiedy FBI nie bylo w stanie złamac zabezpieczen SGIII) itd. A nie jak organa europejskich krajow z wykorzystaniem nie do konca leganych metod wlaman do urzadzen kupowanych poprzez firmy trzecie .. Przejrzystosc FBI wydaje sie byc o rzad wielkosci lepsza.

“Przejrzystosc FBI wydaje sie byc o rzad wielkosci lepsza.” …bo udowodniono im posiadanie danych z prywatnych urzadzen klientow Appla. Normalnie jakbym czytal Kafke, ta sama przymilnosc wladzy wielu czlonkow (w doslownym sensie) spoleczenstwa.

http://redtape.nbcnews.com/_news/2012/09/10/13781440-exclusive-the-real-source-of-apple-device-ids-leaked-by-anonymous-last-week?lite& ?

[…] niedawny wyciek UDID miliona urządzeń Apple, które rzekomo wyciec miały z laptopa agenta FBI, a jak się potem okazało, wyciekły z serwerów jednej z firm świadczących usługi hostingowe […]