20/2/2022

Od tygodnia (!) Lotnicze Pogotowie Ratunkowe ma sparaliżowaną łączność. Śmigłowce wciąż latają, a ratownicy niosą pomoc potrzebującym, ale robią to bez ułatwień i wsparcia systemów komputerowych. Jak mówi nam jedna z osób związana z LPR, warunki pracy przypominają obecnie te sprzed wielu lat, a komunikacja odbywa się “alternatywnymi środkami łączności”, m.in. w oparciu o prywatne skrzynki i komórki. Przyczyną problemów jest udany atak komputerowy.

Dlaczego strona nie działa?

O problemach w Lotniczym Pogotowiu Ratunkowym dowiedzieliśmy się od jednego z Czytelników. Zauważył on, że strona LPR przestała działać 14 lutego. W kolejnych dniach spływały do nas informacje od innych Czytelników, a po wczorajszej awarii systemu 112 odezwali się też pracownicy LPR. Z ich relacji wynika, że w nocy z 13 na 14 lutego w LPR przestały funkcjonować kluczowe dla ratowników systemy, w tym system przesyłania informacji dotyczących szczegółów odnośnie interwencji.

Poza stroną WWW padła też poczta e-mail. W poniedziałek do poszczególnych baz (rozlokowanych w kilku miastach na terenie całego kraju) mieli dzwonić pracownicy IT z centrali i prosić o jak najszybsze wyłączenie z prądu wszystkich serwerów.

Teraz już pewnie wiecie, co to za atak sparaliżował sieć komputerową ratowników Lotniczego Pogotowia Ratunkowego. Tak, to ransomware, czyli złośliwe oprogramowanie, które szyfruje dane na dyskach i sprawia, że maszyny stają się bezużyteczne. Wedle nieoficjalnych informacji, ktoś z pracowników miał kliknąć na złośliwy załącznik…

Zanim przejdziemy do kolejnych akapitów tego artykułu, pozwólcie że napiszemy jedno zdanie do osób stojących za atakiem:

Trzeba być najgorszym sortem skurwysynów, żeby utrudniać pracę ratownikom medycznym.

LPR milczy, ale ich IT pracuje

Nie wiemy który konkretnie ransomware zaatakował systemy LPR-u i jakiej wysokości okupu domagali się włamywacze. Wiele jednak wskazuje na to, że zamiast płacić, LPR zdecydowało się na postawienie systemów na nowo.

Ale trwa to już tydzień. I to dość niepokojąca informacja. Przez taki czas część systemów powinna już dawno wstać, a wciąż leżą. To może oznaczać, że …zaszyfrowane zostały też backupy.

Co gorsza, nawet jeśli dział IT LPR podniesie wszystkie systemy, to niekoniecznie będzie oznaczało koniec problemów. Od dawna ransomwarowe gangi przed zaszyfrowaniem danych wykradają je. A potem publikują na swoich stronach. Czy atakujący coś wytransferowali z serwerów LPR przed ich sparaliżowaniem? A jeśli tak, co i ile tego było?

Próbowaliśmy porozmawiać odnośnie tego ataku z rzeczniczką prasową LPR. Skontaktowaliśmy się z nią telefonicznie jeszcze w czwartek. Tego samego dnia przesłaliśmy pytania (na prywatny adres e-mail, gdyż służbowa skrzynka dalej nie działała). Niestety, do dziś nie otrzymaliśmy żadnych odpowiedzi, choć dostaliśmy potwierdzenie, że pytania dotarły.

Kiedy otrzymamy odpowiedzi, zaktualizujemy ten artykuł. Ale póki co…

Dajcie spokój z teoriami spiskowymi

Brak oficjalnego oświadczenia LPR w sprawie ataku nie pomaga. Obserwujemy, że w różnych miejscach w internecie, a nawet wśród niektórych kontaktujących się z nami Czytelników (którzy z racji wykonywanych przez siebie zawodów obserwują anomalie w funkcjonowaniu LPR od poniedziałku i dają nam znać) zaczynają się pojawiać różne teorie spiskowe…

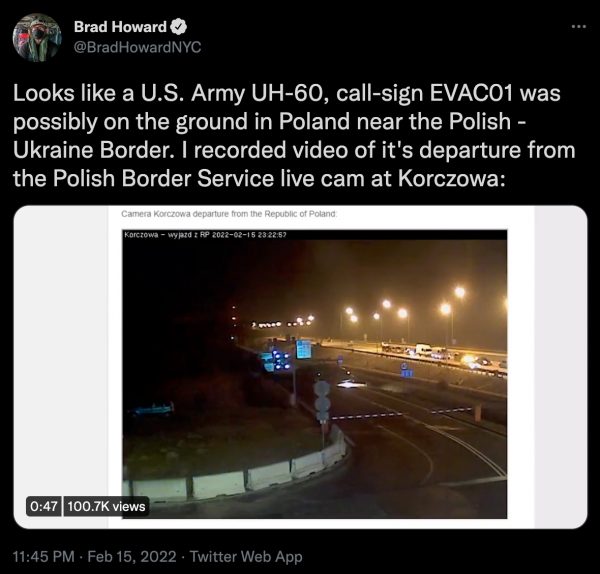

Pierwsza z nich to, że LPR po ataku jest całkowicie uziemione, czego dowodzić ma rzekomo fakt, iż we wtorek 15 lutego, to wojskowy śmigłowiec Black Hawk, a nie śmigłowiec ratunkowy LPR-u, ewakuował z granicy polsko ukraińskiej pacjentkę do rzeszowskiego szpitala. Tę akcję zresztą zauważyli i nagłośnili też zagraniczni internauci:

Otóż nie jest prawdą, że śmigłowce LPR-u nie latają ze względu na atak. Latają, a załogi ratują pacjentów tak jak zawsze i z takim samym oddaniem jak zawsze. Po prostu informacje na temat interwencji otrzymują w inny sposób. Utrudnia to trochę ich pracę, ale nie uniemożliwia jej i wedle naszych informacji nie zagraża pacjentom. Więc bez paniki. A ta pacjentka z Black Hawka to żołnierka USA, która źle się poczuła, więc nie jest niczym dziwnym, że to amerykański śmigłowiec dokonał jej “medycznej ewakuacji”.

Druga z teorii spiskowych, która do nas dociera to sugestie, że incydent w LPR był powodem wprowadzenia w Polsce od środy stanu alarmowego ALFA-CRP. Oficjalnie “ALFA” została wprowadzona ze względu na zagrożenia związane z konfliktem na Ukrainie. Nie ma na razie żadnych dowodów na to, że atak na LPR był z tym konfliktem powiązany lub że był powodem wprowadzenia “alfy”. Ataki ransomwarowe mają miejsce codziennie i nikt z ich powodów nie wprowadza stanu ALFA-CRP.

Uprzedźmy też trzecią teorię spiskową, która pewnie zaraz niektórym przyjdzie do głowy: “wczoraj ogólnopolska awaria 112 a dziś atak na Lotnicze Pogotowie Ratunkowe!”. Te incydenty nie są ze sobą powiązane, a atak na LPR miał miejsce tydzień temu.

Szczęście w nieszczęściu

Szczęśliwie, ratownictwo medyczne to branża, która “by design” musi przygotować się na najgorsze. Także utratę łączności, czy to w wyniku awarii czy ataku. Dlatego system ratownictwa potrafi funkcjonować w obecnych “niestandardowych” warunkach. Tak został zaprojektowany, aby było to możliwe.

Jasne, że nie jest to obecnie praca dla LPR tak wygodna jak z wszystkimi komputerowymi systemami i rozgrzany pręt wiadomo gdzie atakującym, ale nie wpadajcie w panikę. Jak śmigłowiec LPR będzie potrzebny, to zostanie wysłany, doleci i pomoże w ratowaniu życia.

Na koniec jeszcze raz przekazujemy wyrazy wsparcia dla pracowników IT w LPR. Trzymamy kciuki i życzymy szybkiego powrotu do pełnej sprawności, chociaż trochę się dziwimy, dlaczego nie wydano żadnego oświadczenia w tej sprawie od 7 dni pozwalając na mnożenie się teorii spiskowych. Chyba nie przesadzimy, jeśli powiemy, że jest wiele osób, które chętnie pomogą LPR “w czynie społecznym”, prawda?

Aktualizacja 21.02.2022, 09:42

Rzeczniczka prasowa LPR odpisała na naszą wiadomość. Przekazane informacje nie wnoszą niczego nowego do tego, co zawarte jest w tym artykule.

Aktualizacja 21.02.2022, 12:57

Ktoś na fanpage LPR na Facebooku za to znał odpowiedzi przynajmniej na część z naszych pytań i z opublikowanego tam oświadczenia możemy dowiedzieć się, że:

atakujący zażądali 390 tysięcy dolarów (1,5 miliona złotych — dop. red.) okupu za odszyfrowanie danych. Dyrektor LPR nie podjął jakichkolwiek negocjacji.

(…) Jesteśmy w stałym kontakcie z Komendą Główną Policji, Komendą Stołeczną Policji, Ministerstwem Zdrowia, CERT-em, CeZ-em i innymi właściwymi w sprawie podmiotami.

Wiemy też, że LPR zostało zaatakowane przez ransomware HIVE.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

“Ale trwa to już tydzień” – przy rozbudowanych systemach IT tydzień to może być zbyt mało czasu na ich postawienie od “zera” nawet z backupu (osobiście nie dziwię się, że niektóre duże firmy decydują się płacić okup niż stawiać ponownie swoje systemy, ale niestety zachęca to do dalszych ataków). W takich sytuacjach następuje twarda weryfikacja przygotowania działów IT do sytuacji “disaster recovery”, okazuje się wtedy czy rzeczywiście posiadamy kopie zapasowe wszystkich naszych systemów, czy mamy dokumentację systemu czy gdzieś bezpiecznie zdeponowane np. hasła do API do zewnętrznych systemów (czasami są to bardzo trywialne sprawy, wiele lat temu zrobione/ustawione bez dokumentacji, o których teraz nikt nie pamięta)

@Cezary: “przy rozbudowanych systemach IT tydzień to może być zbyt mało czasu na ich postawienie od “zera” nawet z backupu” bzdura nie tak dawno część serwerowni t-mobile poszła z dymem postawili to na nogi w mniej niż 24h. Tu wychodzi oszczędzanie na IT. Firmy nie decydują się płacić bo nie są w stanie tego postawić na nowo, ale mają nadzieje że odzyskają dane które utraciły bo to one są najważniejsze a nie to że nie postawią sobie jakiś serwerów na nowo

@Cezary

+1

Tej krytyczności systemy powinny mieć możliwość przełączenia się na klon stojący sobie gdzieś w tle i czekający na disaster. Ale to raczej nie u nas.

@codoww

Tej, ale to nie jest bzdura. Masz rację że w prawidłowej infrastrukturze powinno się to dać zrobić błyskawicznie. Ale tam gdzie systemy są zrobione po staremu, na lokalnych serwerowniach, z ilomaś niezależnymi zespołami adminów (pewnie raczej pojedynczymi) pracującymi nie całe doby, backupy lokalnie, dokumentacja nieaktualna itp, to tydzień jest dobrym wynikiem.

Gdyby się wcześniej przygotowali to może i by się dało to szybko postawić, ale też pewnie nie da się na wszystko przygotować. Po takim incydencie pewnie wzrosną fundusze na bezpieczeństwo it.

“Uprzedźmy też trzecią teorię spiskową, która pewnie zaraz niektórym przyjdzie do głowy: “wczoraj ogólnopolska awaria 112 a dziś atak na Lotnicze Pogotowie Ratunkowe!”. Te incydenty nie są ze sobą powiązane, a atak na LPR miał miejsce tydzień temu.”

Nie podoba mi się, że redakcja Niebezpiecznika tak zbagatelizowała te dwie sprawy. Sugerujecie, że awaria 112 i ransomware nie są ze sobą powiązane bo… te dwa wydarzenia miały miejsce w odstępie tygodnia? To nie jest żaden argument.

Zapewne wiedzą więcej niż ty o obydwóch incydentach i mają powody by teraz się tym nie dzielić.

Uargumentować należałoby tezę, że są powiązane, a nie, że nie są. Różnica czasowa oraz rodzaj ataku bardzo mocno wskazują, że teza o powiązaniu ataków jest wątpliwa.

@xx: Rozumiem Twoją wysoką ocenę Niebezpiecznika, ale mimo wszystko, bądźmy poważni.

@Kenjiro: Bynajmniej. To nie ja, jako komentujący, powinienem cokolwiek udowadniać, tylko autor, który napisał artykuł. Autor postawił tezę, której nie udowodnił. Nigdzie nie ma powiedziane, że atak musi zostać przeprowadzony w ciągu jednego dnia bądź dzień po dniu – zaistniała różnica czasowa może być nawet “zasłoną dymną”. Co do rodzaju ataku – może być on hybrydowy, tak jak w tym przypadku, zwłaszcza jeśli został przeprowadzony przez dane państwo, a nie przez grupkę młodocianych script kiddie.

Nie, autor odpowiedział na tezę postawioną przez inne osoby, że to mało prawdopodobne i to te osoby powinny wykazać, że to się w jakiś sposób klei. Bo się nie klei.

@Kenjiro Jeśli już, to autor odpowiedział na hipotezę, tj. na domysł, na “teorię spiskową” – jak sam wskazał, samemu stawiając nieuargumentowaną tezę ;) Poza tym, to autor ponosi odpowiedzialność przed swoimi czytelnikami za napisany przez siebie artykuł i w celu rozwiania wątpliwości czytelników, które sam przewidział, że będą miały miejsce, powinien jak najrzetelniej uargumentować swoje stanowisko, podpierając się dowodami. Tutaj tego zabrakło – autor ograniczył się jedynie do wskazania rozbieżności czasowej, która nie świadczy absolutnie o niczym ;)

No nie mówią o tym głośno bo po co wzbudzać panikę . Funkcjonowanie LPR jest niezależne od systemów IT jakie posiada LPR tam „biznes” kręci się w oparciu a dyspozycje wydawane kanałami niezależnymi od systemów IT. Fakt zapewne zatrzymały im się procesy wewnętrzne jak naliczanie pensji, zamówienia, rozliczenia zleceń itd nie znaczy że nie mogą lecieć . Czy oni maja jakieś mocno rozbudowane systemy IT ? Nie wiem ale od 14 lutego to już trochę czasu minęło. Może nie mogą ustalić kiedy złapali syfa i każde odtworzenie kończy się tym samym.

Informacje że LPR “nie lata” były umieszczane w różnych miejscach na internecie. Prawda chyba leży pośrodku , dziwne że tego nie dementował rzecznik i nie ma oświadczenia na www.

Skoda że nic nie napisali o ataku. Żadnych IOC nie ma a to mogło pomóc innym ofiarom w innych firmach. To sta dardem powinno już być że się ioc publikuje. Na zachodzie to robią.

LPR na swojej infra posiada nie tylko systemy płacowe.

Monitorowanie zgłoszeń, wylot z bazy, transport poszkodowanego skąd/dokąd, powrót do bazy. Dane o poszkodowanych, które są wysyłane szpitalom do których pacjent trafia. Wolna przestrzeń powietrzna i komunikacja z wierzą kontroli. Ogólnie ujmując logistyka cała. Owszem, stara metoda to telekomunikacja dlatego LPR może funkcjonować, z telekomunikacji nigdy nie zrezygnują służby.

Jeśli okaże się, że przez lotnicze pogotowie wypłynęły dane, to dostaną karę za RODO.

Drogi Niebezpieczniku pomóż im tam, żeby po odtworzeniu z backupów nie stało się dokładnie to samo ponownie. Sku##!ysyny nie śpią…

@Cezary: “przy rozbudowanych systemach IT tydzień to może być zbyt mało czasu na ich postawienie od “zera” nawet z backupu” bzdura nie tak dawno część serwerowni t-mobile poszła z dymem postawili to na nogi w mniej niż 24h. Tu wychodzi oszczędzanie na IT. Firmy nie decydują się płacić bo nie są w stanie tego postawić na nowo, ale mają nadzieje że odzyskają dane które utraciły bo to one są najważniejsze a nie to że nie postawią sobie jakiś serwerów na nowo

Pierdoły pan opowiadasz. Przywrócenie dużego systemy bazodanowego przy dostępie do pełnych, sprawnych kopii może trwać kilka dni. Wszystko zależy od wolumenu danych i wydajności danego środowiska.

Żadna teoria spiskowa, ale nie zdziwiłbym się, gdyby ślady prowadziły na wschód.

Ciekawe czy oderwał�system SWD PRM od ratownictwa medycznego bo jest zarządzane właśnie przez jednostkę podległą (KCMR) pod LPR.

Dwa komentarze:

1. Podzielam opinię, że atakujący LPR powinni się smażyć w piekle.

2. Rzeczniczka LPR (współpracowałem) to najbardziej niekompetentny rzecznik prasowy jakiego znam.

“Codow” zanim użyjesz słowa “bzdura” to radzę się najpierw zastanowić. T-mobile nie jest najlepszym przykładem, bo można powiedzieć, że to firma żyjąca z IT więc pewno posiada odpowiednie zasoby sprzętowe i osobowe do odtworzenie swojego środowiska (zapasowe serwerownie, wysokiej klasy specjalistów itd.). Natomiast dla LPR usługi IT są tylko narzędziem wspomagającym jej podstawową działalność więc jak znam życie to IT finansowo nie było rozpieszczane. “mają nadzieje że odzyskają dane ” to ciekawe bo przecież teoretycznie te dane są w backupach więc nie muszą płacić aby odzyskać dane, ale jednak płacą. Duże firmy mają często w systemie setki jak nie tysiące serwerów rozrzuconych po całym świecie, a otworzenie systemów ich strojenie i testowanie może zająć tygodnie. Dodatkowo przy dużej ilości operacji na minutę (np. w systemach transakcyjnych) część operacji (np. na SQL serwerach) może po prostu nie zostać jeszcze zapisana do backupów. Oddzielną sprawą jest jeszcze zabezpieczenie zainfekowanego środowiska dla celów dowodowych co też wpływa na czas potrzebny do odtworzenia środowiska.

Ale LPR jest jednym z elementów tzw. infrastruktury krytycznej. Dobrze, że ma przygotowany scenariusz funkcjonowania w przypadku ograniczenia dostępu do systemów komputerowych ale powinna mieć też taką architekturę swoich systemów oraz zasoby i procedury aby dało się to szybko odtworzyć lub zastąpić. Szczególnie, że nie jest to aż tak bardzo rozbudowany system (LPR ma tylko 21 baz + central i jakieś powiedzmy działy techniczne).

Wykradli dane z LPR i potem atak na podlaczony system 112? Serio nie dostrzegacie przyczyny i skutku? Moze ktos ogarnie jakie inne systemy mogly byc sprzegniete z LPR potem 112?

@Required

Weź pod uwagę scenariusz że nie są sprzęgnięte.

112 zdaje się zostało zDDoSowane przez normalne połączenia pokiereszowanych wiatrem ludzi.

Niczym mBank po testach polskich znaków :)

@A Dokladnie! Piep..one panstwo z dykty i papieru.

Jaki jest zysk z ataku hakerskiego na Lotnicze Pogotowir Ratunkowe. Jedyny jaki przychodzi mi do glowy to tworzenie argumentow do kontroli Internetu i ograniczania swowody wypowiedzi w Internecie.

Nikt nie ataku LPR ani niczego innego.

Myślisz, że to wygląda jak na filmach, że jakiś “hakjer” siedzi i się włamuje ?

To są algorytmy, całe systemy atakujące i sami autorzy nie mają już później nad tym kontroli, jak to już puszczą w ruch.

klasyczna sasinada. LPR i 112 to systemy krytyczne, ktokolwiek projektował to tak że disaster recovery zajmuje dłużej niż 24h powininen zapłacić głową.

Mega szacun dla załóg które ogarniają łącznosć na własną rękę, ale fakt że są do tego zmuszone po prostu mrozi krew w żyłach.

Pracując w IT w sąsiedztwie banku zasada była prosta: disaster recovery ma się powieść w zakładanym czasie (8h) albo odpowiedzialny traci stołek. 8h! i to prywatny biznes. A tutaj? Gorzka groteska…

W rzeczonym banku były dwa DC, DR odbywał się na zasadzie “wajcha w dół”. Przyznam że długo trwało nim doszliśmy do 2h na półautomatyczny DR, kupa automatyzacji była do tego zapięta, ale scenariusz zawsze zakładał “jedno DC przestaje istnieć” więc nie było żartów.

To nie amatorszczyzna urzedasow, to nie ciecia budzetowe, to nie ignorancja studentow zatrudnianych jak najnizszym kosztem – to na pewno wina Putina.

Czyli masz na myśli, że to albo wina zaatakowanego, a nie atakującego? A jak dostaniesz pałką w łeb przed supermarketem, to będzie twoja wina, że akurat tam pojechałeś?

Bardzo pokrętna logika, rzec by można – chłopska.

Dobrze wiedziec. Wiec jak mi sie wlamia do sieci, to powiem zarzadowi, ze to nie moja wina, tylko atakujacego. Palnij sie w leb.

Wina jest słabych zabezpieczeń.

Backupy nic nie dadzą jak nie ma kompletnego zapasowego sprzętu w postaci dysków. Gdzie te backupy wrzucą? Dyski oryginalne pewnie pójdą jako dowody w sprawie więc ich nadpisać nie można. Z zakupem też może nie być szybko. Nie wiadomo ile tych serwerów itd mają. Gdybam bo pojęcia o ich zasobach nie posiadam.

Jak sobie przypomne, ile zazwyczaj sie trzeba *awanturowac* zeby backup byl odporny na tego typu sytuacje (“ale dlaczego nie chcesz zeby *wszyskie* backupy mogly byc *automatycznie* nadpisywane, przeciez to takie nowoczesne!”) lub nawet mial sens (“ale robienie zachowywanie backupow na systemie stojacym w tym samym pomieszczeniu jest takie szybkie i wygodne”).

A jaki jest zawsze argument? Nie cena, bo zysk z durnego rozwiazania dostawca zatrzymuje dla siebie. Nie wydajnosc. Nie elastycznosc backupow. N-O-W-O-C-Z-E-S-N-O-S-C!!!

A co to jest N-O-W-O-C-Z-E-S-N-O-S-C? Pal*nt noszacym sandalki do garniaka, i estetyczne animacje robiace ziuuuuum z przyciskami ktore jak sie je kliknie efektywnie sie skladaja wydajac dzwiek zzzsssaatziuuung! W CHMURZE!!!

+1, jakbym tam był, czyli nic się nie zmieniło od dekad ;-).

@Kenjiro

> +1, jakbym tam był, czyli nic się nie zmieniło od dekad ;-)

To by sie zgadzalo bo to byl ogolny komentarz odnosnie backupowania systemow IT :p

Jednakowoz, to ze systemy jeszcze nie stoja a wlamywacze wysuwaja rzadania oznacza ze z backupem faktycznie jest cos nie teges, bo systemy tego typu musza wpierw funkcjonowac a potem wszystko inne – poniewaz sa sytuacje w ktorych odporniejsze metody zabezpieczen sa drogie/kosztowne w implementacji, bo jest masywny 3 i 4 kroczek (nic oficjalnego, czysta logika): 1. system dziala, 2. jest w stanie operacyjnym (mozna z niego korzystac) 3. dane (produkt) są, 4. przetwarzanie danych zostalo przywrocone do stanu sprzed awari.

Np. Odtworzenie z wersji zapasowej superkomputera przeliczajacego jakies procesy technologiczne, gdzie nie ma szans na bierzaco zapisywac wszystkich stanow danych a nawet snapshoty przy konkretnych krokach to olbrzymie niekompresowalne gluty danych ktore czesto trzeba odtwarzac i nadpisywac bo chemikom sie nie spodobalo i chca sprobowac inaczej, bo tam zabezpieczanie sie backupem jest wielokrotnie drozsze niz inne sposoby (ograniczanie dostepu, nadzor, wyszkoleni bardzo specjalisci, etc.)

“Szczęśliwie, ratownictwo medyczne to branża, która “by design” musi przygotować się na najgorsze.“

Szkoda, że numeru 112 ta zasada nie dotyczyła.

@Rec

> Ruskie skurwiele

A jaka jest niby uzytecznosc strategiczna takiego ataku? To co bylo pare lat temu na ukrainie mialo sens, uderzalo w rzad i bogatych (gorna warstwe spoleczenstwa). To, ze chlopstwo cierpi tylko polsce pomaga, bo traca najslabsze jednostki a wladza “ma czyste rece” (powiedzmy sobie szczerze ludzie u wladzy i ci bogaci korzystaja z innych kanalow ochrony i przed przestepcami i zdrowia).

I nie chodzi mi o to zeby bronic tych mitycznych ruskich, bo jesli w wyniku tego umrze nawet 100 osob, to w warunkach wojny to moze jest i statystycznie niewielka strata bo i stawki sa wieksze, ale jesli jakis cwaniak zafundowal nam to (wewnetrznie) bo chcial zarobic ale sie nie narobic, to dlaczego niby mialo by mu sie to upiec? Ze niby czuje sie zle bo jego audi kosztowalo zycie setki ludzi? Jaaasne…

Niestety pewnie marne zarobki w IT, ludzie niekompetetni, że doszło do takiej sytuacji.

U nas w firmie też były ataki, padło kilka kompów, baa nawet pliki na SAMBie zaczęły się szyfrować. Ale systemy, poczta itd były całkowicie odizolowane od kompów to po pierwsze, po drugie na SAMBie przywróciliśmy snapshota który robi się u nas co 15 minut (ZFS, migawki robią się natychmiastowo) po trzecie mamy profile pływające i NIKT nie stracił danych. Awaria systemów w LPR pokazuje jacy tam nieudolni specjaliści IT tam pracują, poszli do budżetówki bo nikt inny ich nie chciał

Napisał kompetentny teoretyk.

Czy możesz rozwinąć temat ZFS-a?

Taka drobna rada… nie wiesz – nie wypowiadaj się :)

@stukot

Byłbyś w stanie nakreślić interfejsy wejściowe i wyjściowe takiej gorącej rezerwy?

Poszli do budżetówki bo nikt inny za te pieniądze nie chciał tam pracować.

Co do tego zdania: IMHO nie trzeba być, żadnym gorszym sortem takich czy innych – codziennie, każdemu i w każdej firmie, przychodzi tona spamu – w tym linki mające zainfekować maszynę ransomeware…

Jak dla mnie to problemem jest to, że w takiej instytucji jak LPR, jak widać niektórzy dalej nie wiedzą, że w podejrzane linki się nie klika…

Nadużywanie dóbr sieci oraz ataki na służbę zdrowia – kara śmierci z miejsca, zniosę wszystko jako anarchista, ale nie to.

Dział IT W LPR to typowy IT helpdesk, nie ma tam żadnych większych specjalistów. Moj znajomek tam pracował chwilę i uciekł bo kiepskie warunki.

Kto w pracował w IT budżetówki ten się w cyrku nie śmieje. Ja pracowałem. Nie śmieję się. Odszedłem w roku 2015. Nie wiem co jest teraz ale jakbym zaczął pisać esej na temat tego cyrku to encyklopedia Glogera z ilością stron miała by na noc. Mnie nie zdziwi jak tam backup nie będzie albo też go diabli wzięli lub jak tego nie postawią czy nie odzyskają danych.

To na co idą te państwowe pieniądze, widziałeś dane jako admin, podzielisz się opinią?

Pozdro.

Pieniądze? Jakie pieniądze? Nikt rozsądny w budżetówce się nie zatrudni, minimalne wynagrodzenie dla kogoś kogo nazywają administratorem, a w praktyce jest przynieś, wynieś, pozamiataj.

Zresztą jakby ktoś chciał to robić w formie wyzwania, to i tak rozbije się o:

1. Brak funduszy: Po co drugi serwer? Po co UPS? – przecież laptopy mają baterie – serio! Dlaczego po remoncie jest mniej punktów końcowych LAN niż przed? – kupi się switche do pokojów…

2. Niekompetencja: Politykę bezpieczeństwa tworzy osoba zatrudniona też za pensję minimalną, która nie rozumie pojęć w niej używanych, bo przepisała ją z innej znalezionej w Internecie, zresztą trudno, żeby zrozumiała, gdyż wsześniej była sekretarką, a awansowali ją na to stanowisko, bo nie było nikogo chętnego… Zresztą trudno rozsądną politykę wdrożyć, no bo jak? Dyrektor nie będzie mógł podpiąć pendrive? Księgowa nie będzie miała dostępu do Facebooka i prywatnego e-maila. A dlaczego nie mogę uruchomić WinRara, kolega mi przesłał na e-mail?

Taka jest niestety rzeczywistość.

Hmmm…

https://niebezpiecznik.pl/post/wczoraj-w-wiadomosciach-tvp-ujawniono-hasla-do-systemow-ratowniczych/?similarpost

kara śmierci mogłaby zniechęcić

We Wrocławiu w latach dziewięćdziesiątych studentkom rozdawali (stypendia) skradzione komputery w Wielkopolsce.

Mam wątpliwości, czy atak na 112 oraz na LPR jest przypadkiem i należy jest traktować rozdzielnie, bo:

dział IT właśnie LPRu tworzy bazy danych oraz oprogramowanie o nazwie SWD PRM (“System Wspomagani Dowodzenia Państwowym Ratownictwem Medycznym”) dla LPR, dla 112 oraz dyspozytorów medycznych – tel. 999.

Pracuję jako dyspozytor medyczny w jednym z większych polskich Miast – w zeszłym roku raportowałem oficjalnie, że na nasze konsole do obsługi SWD PRM wdzwaniają się numery telefoniczne STACJONARNE z obwodu Moskiewskiego. Architektura sieci i logika numeru 999, nie powinna na to pozwalać, gdyż jedynie numery telefoniczne z terytorium Polski powinny mieć możliwość nawiązania połączenia. Wszystkie rozmowy na numer 999 są nagrywane – informowałem pisemnie i ustnie przełożonych – że kilkukrotnie odbierałem połączenie, gdzie rozmówcy mówili kilka słów po rosyjsku w jednym z połączeń.Kilkanaście sekund po zakończeniu połączenia – nastąpiła awaria – zawieszenie systemu SWD w całej dyspozytorni praz wyłączenie map z geolokalizacją zdarzeń i rozmówców (zdarzenie to miało miejsce kilkukrotnie na przestrzeni jednego dnia). Sugerowałem wprost przełożonym, że o takim poważnym incydencie – powinno się poinformować ABW oraz administratora systemu. Oczywiście mój raport i notatki z tego zdarzenia trafiły jedynie do szuflady kierownika, a ja sam zostałem nazwany “paranoikiem”. Jako były już dyspozytor medyczny – jestem przekonany, że ktoś posługujący się rosyjskim numerem telefonu bez udanej geolokalizacji (czyli dzwoniący spoza terytorium RP) inicjował zawieszenie SWD PRM, co jest de facto jedną z podstawowych funkcji Państwa – odbieranie informacji i kierowanie obsługą zdarzeń alarmowych.

W takich przypadkach można się zgłaszać do służb takich jak ABW bezpośrednio.

Jest formularz na ich stronie. Czy się zajmą czy nie – to już ich sprawa.

Ale zawsze to lepsze niż dno szuflady u kierownika.

[…] Source: DangerLPR […]

Witam,

Może chłopaki z naszego CERTu by wsparły ten Dział IT z LPRu? Jeśli się nie mylę to wsparli ostatnio jedną z gmin w Polsce, która została też trafiona rondsomware.

Pozdrawiam.

[…] źródło: LPR; niebezpiecznik […]

W związku z wprowadzeniem od wczoraj podwyższonego stopnia CRP dedykuję wszystkim “bezpiecznikom” ten romantyczny utwór:

https://www.youtube.com/watch?v=8BxqLLqv49A

Pozdrawiam

Mam znajomego, który pisze kod pod 112. Aż z ciekawości podpytam czy coś wie dodatkowo w tej sprawie. Etycznymi tych hakerow nazwać nie można.

Skoro okup w USD, to pewnie nawet nie zdają sobie sprawy, że zaatakowali podmiot około medyczny. Możliwe, że po chwili negocjacji, mogliby dostać klucz za darmo. Chyba, że wiper.

[…] Źródło: niebezpiecznik.pl […]

A nie dało by się stworzyć jakiegoś Softu który monitorował by kilka tysięcy losowych plików na dysku i po wykryciu szyfrowania lub zmian wywalił by serwer?

Niedługo się okaże, że SWIFT nie był zabezpieczony lepiej niż LPR. Tak do pomyślenia…

Mam tylko nadzieję, że karma wróci i kiedyś ktoś z tych uber hackerów będzie potrzebował pomocy i akurat nie będzie wolnego helikoptera.

Trzeba być ostatnią k.rwą, żeby atakować służby, wysyłać jakiś szajs na skrzynki pocztowe. Mam nadzieje, że taki śmieć zdechnie jak będzie potrzebować pomocy. Ścierwo nie człowiek. Dupek nie haker. Tyle w temacie odnośnie takich życiowych nieudaczników.