13/3/2012

Po zagranicznych mediach przewija się kolejna nagonka na Chiny i ich “cyberszpiegów”. Za co? Za to, że zakładali oni fałszywe profile jednego z dowódców NATO i zapraszali do znajomych pracowników tej organizacji. Jak skuteczna jest taka metoda zdobywania informacji? O tym poniżej…

Po co Chińskim szpiegom Facebookowe profile pracowników NATO?

Bo ludzie są tylko ludźmi. Nawet doświadczeni wojskowi dowódcy mogą mieć trudności z ogarnięciem ustawień prywatności Facebooka. Jak pokazać gdzie mieszkam tylko wybranym osobom? Jak nie udostępniać poglądów religijnych przełożonym? Jak zrobić, żeby moi znajomi nie poznali nazwiska panieńskiego mojej matki, którą mam w znajomych, a której panieńskie nazwisko może zostać wykorzystane do resetu hasła w internetowym banku z którego korzystam? To realne problemy i niestety trudne w odpowiedzi pytania dla większości ludzi na Facebooku.

Socjotechnika i spoofing w pentestach

Podczas testów penetracyjnych u niektórych z naszych klientów mamy zgodę na wykorzystanie elementów ataków socjotechnicznych. Rekonesans jest wtedy podstawowym i najważniejszym elementem tego typu ataków/testów. Z kim mamy do czynienia? Jaką słabość danej osoby możemy zidentyfikować — i czy da się ją wykorzystać (niekoniecznie przez internet)? Pierwsze prawo pentestera: nie ma informacji zbędnej, każda może się przydać.

Tak, podczas takich testów powstają fałszywe konta na Facebooku i wysyłane są fałszywe prośby o dodanie do przyjaciół. Tak, działania te wspierane są spoofingiem poczty elektronicznej, telefonii komórkowej i szeregiem innych ataków, nie tylko informatycznych — mówiłem o tym na konferencji SECURE 2011. To działa. Niestety zaskakująco dobrze…

Ponieważ ze względu na podpisane umowy NDA nie możemy się podzielić konkretnymi sytuacjami u naszych klientów, odwołam się do publicznie znanych przypadków — por. fałszywy e-mail załatwił mu pracę w TVP, czy też podrobili e-maila posłanki lub o sposobie na czytanie rządowych e-maili.

Jak chronić swoich pracowników przed socjotechniką?

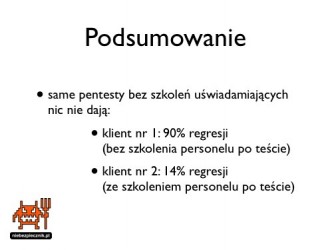

Z naszych doświadczeń wynika, że już zwykłe wykonanie pracownikom demonstracji w/w ataków i wytłumaczenie im do czego mogą posłużyć zebrane w ten sposób informacje niesamowicie otwiera oczy i “uświadamia” pracowników na jakie zagrożenia są narażeni w codzienniej pracy. Zazwyczaj po teście robimy więc wszystkim, nawet nietechnicznym (ale pracującym przy komputerze) pracownikom testowanej firmy, krótkie szkolenie z technik manipulacji i ataków socjotechnicznych. Kiedy już wiedzą, co? jak? i dlaczego? wykonujemy niezapowiedzianą powtórkę atków-testow (zazwyczaj po kilku-kilkunastu dniach od szkolenia). Efekty takich działań przedstawiłem na konferencji SECURE 2011:

W przypadku pierwszej grupy klientów, szkolenia uświadamiające nie zostały przeprowadzone, pracownicy działu bezpieczeństwa tego klienta ograniczyli się do wysłania mailingu z ostrzeżeniem przed atakami do wszystkich zatrudnionych, albo co gorsza, w ogóle nie przedyskutowali raportu z testów w ramach firmowego spotkania. Skutek: 9/10 pracowników tej firmy dało się złapać na co najmniej jeden atak socjotechniczny w trakcie powtórki testów po miesiącu.

Otwieramy to szkolenie dla wszystkich!

Do tej pory takie szkolenia uświadamiające oferowaliśmy tylko i wyłącznie jako wewnętrzny produkt, zarezerwowany i “skrojony” do potrzeb klientów u których wcześniej przeprowadzaliśmy testy penetracyjne z wykorzystaniem elementów socjotechniki. Teraz, w obliczu coraz głośniejszych ataków socjotechnicznych (często nazywanych APT), postanowiliśmy upublicznić nasze szkolenie uświadamiające z zakresu “bezpiecznego korzystania z komputera w firmie” przeznaczone dla zwykłych pracowników komputerowych (księgowych, sekretarek, ale również programistów).

Założyliśmy publicznie dostępną stronę opisującą to szkolenie, możesz zapisać się na pierwszy “otwarty” termin, albo zamówić to szkolenie w formie “zamkniętej” i dostosowanej do potrzeb twojej firmy.

Wracając od Chin…

Na koniec, wracając do Chińczyków buszujących po Facebooku, warto zastanowić się, czy rzeczywiście są Chińczycy? Piotr Durbajło z ABW wspomniał przecież, że jeśli chce się zgubić ślad w sieci, najlepiej stunelować się przez Chiny… Państwo środka kompletnie ignoruje maile wysyłane na abuse, wiec szanse na znalezienie prawdziwego adresu atakującego są praktycznie zerowe… Nie zawsze, za chińskim IP stoi Chińczyk, i nie zawsze PDF, który został wysyłany twojej księgowej jako faktura, jest fakturą… :)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Czepiam się:

• 470 zł + VAT (przy zgłoszeniu mniej niż 15 osób z danej firmy)

• 370 zł + VAT (przy zgłoszeniu więcej niż 15 osób z danej firmy)

A co w przypadku 15 osób? ;)

Trzeba użyć socjotechniki, żeby przekonać nas do korzystniejszej opcji ;)

Ja bym koledze dał gratis już za samo zauważenie tego :)

No to kolega ma gratis :)

Z ciekawości: Czy posty faramira i GranatPL poszły z tego samego IP? ;-)

Nie, chyba zdążył klinąć “new identity” w TOR ;)

faramir, wisisz mi 0,7 ;]

Tylko FB? ;) a co można powiedzieć o tym?

http://sympatia.onet.pl/goodluck1,user.html

Jeśli dobrze pamiętam, chiński lud nie ma dostępu do facebooka, więc albo są to chińskie służby działające na zlecenie tych, którzy kontrolują Wielki Firewall, albo ktoś nas robi w trąbę…

Podobnie i w drugą stronę: Chińczycy nie muszą korzystać ze swoich komputerów jako ostatnich “przeskoków”. IP “nie z Chin” nie musi wykluczać działania osoby z tego kraju ;)

Nasunęła mi się ciekawa myśl: skoro USA chcą traktować cyberatak jak akt wojny, to ktoś może wykorzystać IP kraju, któremu chce sprawić kłopoty. Ot codzienna dawka paranoi.

Jak już się bawimy w paranoję, to w szczególnym przypadku może to zrobić USA, chcąc sprawić innemu państwu kłopoty ;)

I znowu dyskusja na tym forum przypomniała mi stary kawa:

-Z jakimi krajami graniczy ZSRR?

-Z jakimi chce.

Odnoszę wrażenie, że taka sama odpowiedź byłaby właściwa przy pytaniu “z jakimi krajami USA prowadzą wojny?”.

He he, Chińczyki wszystko podrobią.

padłem xD

Ja ten błąd z 15 widziałem pierwszy! Tylko nic nie mówiłem…

Czy procent regresji może być powiązany ze znajomością głosu?

Tzn osoba która słyszała o niebezpieczeństwach, poznaje głos osoby dzwoniącej i nie daje się nabrać?

AFAIR w te wyniki bazują na atakach via e-mail i IM, a nie telefonie. Ale może “po czcionce go poznał!” ;-)

Skoro już o regresji: po polsku to słowo ma trochę inne znaczenie:

http://sjp.pwn.pl/szukaj/regresja

Ale nawet po angielsku oznacza ono powrót to mniej rozwiniętego stanu. Powrót — a więc wcześniej musiała nastąpić progresja. Wam, jak rozumiem, chodzi o ludzi cały czas pozostających w stanie gorzej rozwiniętym.

(Tak, czepiam się…)

@m, albo byli uświadamiani i pewnie przez pierwszy dzień/dwa by się nie dali złapać, a potem się cofnęli? Tak to zwykle działa. :P

Tuż po jakimś info o atakach lub czymkolwiek człowiek staje się bardziej ostrożny. Ale potem powoli to mija i już nie zwraca na to takiej uwagi.

uwolnienie w kontekscie szkolenia rozumiem jako udostepnienie domenie publicznej. np. uwolnione sa wyklady confidence czy fosdem, albo cykle virtualstudy. to co robicie to po prostu otwarcie go dla wszystkich, wzglednie wydzielenie jako niezaleznego bytu. w kazdym wypadku – nadal za ciezkie pieniadze. wiec tytul newsa nieco mylacy, zeby nie powiedziec sensacyjny :)

Z ciekawości — ile takie 4h szkolenie powinno kosztować, żeby nie nie można było użyć terminu “ciężkie pieniędze”? :)

nie mam pojecia. moge ci powiedziec jaki jest roczny budzet w firmie internetowej zatrudniajacej 150 osob na szkolenia zwiazane z bezpieczenstwem – 1000-2000 zl. posilkujemy sie publikacjami US- CERT w zakresie podstawowej edukacji userow. zaryzykuje stwierdzenie ze to nie jest oferta dla MŚF. pewnie w postaci videocastu daloby sie to sprzedac (jako kurs).

1-2k na osobę czy na 150 osób? :)

realistycznie – na firme, optymistycznie (zakladajac przekonanie zarzadu do wymiernych korzysci plynacych z wydania tych pieniedzy na szkolenie, a nie np. napisanie polityki/aup czy wdrozenie jakiegos dlp) – powiedzmy – na dzial.

poczekaj na jakis incydent, zarząd wtedy z reguły zauważa potrzeby inwestycji w itsec ;)

nie jestem po prostu przekonany ze szkolenie z SE to jest rzecz pierwszej potrzeby. po pierwsze musi byc odnawiane przynajmniej 2x w roku bo ludzie maja dobra pamiec ale krotka, a to juz konkretny wydatek. po drugie przy aktualnym wykorzystaniu google docs i innych chmurowych ulepszaczy produktywnosci postawilbym na ich uszczelnienie w pierwszej kolejnosci plus powiedzmy 2-skladnikowe logowanie, VPN, FDE i dobry firewall/proxy aplikacyjne na laptopach. zaryzykuje stwierdzenie, ze wiecej w malej firmie wyciagniesz ze skrzynki/dysku/vlanu pani sekretarki niz probujac ja atakowac werbalnie (pani sekretarka,moze niewiele wiedziec, ale izolacja zasobow zazwyczaj kuleje).

Można zlecić niebezpiecznikowi takie “negocjacje”? ;)

Tak tylko na marginesie: SE w tym szkoleniu to nośnik do innych ataków i nie tylko cel sam w sobie. Tzw “Security Awareness”, który lepiej opisuje to szkolenie, to nie tylko SE. W agendzie są też tematy typu: bezpieczne przechowywanie danych, bezpieczeństwo urządzeń mobilnych i bezpieczne korzystanie z przeglądarki internetowej. Ja lubię ten zakres wiedzy nazywać komputerowym BHP, czymś co powinien wiedzieć każdy pracownik biurowy przed startem pracy. Natomiast doskonale rozumiem, że w momencie, kiedy jak w Twoim przypadku, firma ma 2k budżetu na security, priorytety są inne, a sytuacja nie jest łatwa – musicie mieć chłopaki niezłe pokłady kreatywności! :)

no to na koniec link dla tych ktorzy tez musza byc kreatywni, jako alternatywa dla waszego szkolenia: http://www.securingthehuman.org/resources/newsletters/ouch

a mi sie marzy fabularyzowana seria filmikow poruszajaca tematy “bhp”, najlepiej zabawna na tyle zeby userzy sami sobie wirusowo rozsylali linka do yt. i bezpiecznicy mieli by z glowy :)

Po co VPN, dwuskładnikowe itp jak Pani Kazia zezwoli na wykonywanie makr w otrzymanym od Szalonej Jolki dokumencie worda/excela i osoba, która wygenerowała taki złośliwy dokument w 0.0000007s w msf (po 15 minutach lektury z google) od razu ma wjazd (a antywir nawet nie kwęknie)? Nie ma skilla, grubego planowania, 0daya, tylko gimbus który wykonał 3-4 komendy i dostał się do kompa np. głównej księgowej (bo od Pani Kazi sobie już przepivoci po trust relationships gdzie mu się spodoba)? IDS też pyska nie otrzworzy jeśli atakujący przeczytał ze 2 tutoriale o payloadach msf (chyba, że macie takiego ids co w locie crackuje ssl ;). SE robi się banalne gdy złowisz 30 screenów z poufnymi dokumentami firmy (zakładam, że gimbus nie ogranie jak się samemu doczochrać do chmury), “Panie Staszku Z Mrocznej Serwerowni – potrzebuje na wczoraj RDP/shella/ftp/tunel/” – na głowie kraszujący serwer, a prezesowi się nie odmawia, nie? ;)

zakładasz że to tak prosto zrobić sobie reverse shella do pani basi. jak admin kumaty, to puści ruch przez proxy, na https zrobi inspekcję, resztę internetu wytnie i możesz się co najwyżej tunelować przez dns :)

to już łatwiej pani basi zhackować google docs przez misiek123, albo podpiąć się do imapa, bo hasło i tu i tu ma z pewnością takie samo. albo jechać pod firmę i hackować wifi.

Ja nie twierdzę, że w 100% przypadków każdy zostanie właścicielem tej sieci, ale stwierdzenie “jak admin kumaty” jest naprawdę ryzykowne ;) Trudno mi się wypowiadać o skuteczności “zrobienia inspekcji” – masz na myśli coś tak prymitywnego jak info z jakiegoś logwatcha, czy grubszą rurę typu splunk etc? Jak ten https nie poleci do podejrzanego ip, dajmy na to z podsieci neostrady, czy innych Chin, tylko w jakiś serwerek z niszowym sklepikiem, to od razu każdy admin biegnie weryfikować, czy Pani Kazia faktycznie kupuje płyn do higieny intymnej “Grzegorz”? ;) Czy w korpo się dziś stosuje wyłącznie ścisły whitelisting (nie sarkazm, ciekawość)? Poza tym, wiesz – zawsze może umknąć coś tak oczywistego jak teredo i po imprezie.

Abstrahując od szczegółów technicznych – taniej chyba zapobiec shellowi (mimo wszystko) niż interweniować? Pięć razy to będzie taki script kiddie jak ja, a za szóstym kolega ze wschodu, który wyniesie z serwerowni co mu się spodoba, bo w jednym miejscu miał łatwiej :)

odnośnie inspekcji: korpo (duże) robią whitelistę + analiza statystyczna ruchu (czy https wygląda jak https) + czasem mitm (znam przynajmniej jedno rozwiązanie które rozszyfrowuje ruch, oczywiście w chmurze, poza granicami polski :)).

ja używam rozwiązania kompromisowego, squid przed sesją weryfikuje czy to na pewno jest https, coś w tym stylu: http://pastebin.com/KMrY3NFs

zzz1986 – nie ma problemu z głosem. testowałem z kolegą w informatycznej korporacji w Warszawie taką sytuację: dzwonimy na ogólnopolski numer firmy, podając się (nazwisko, za) administratora:

‘cześć tu franek, słuchaj właśnie rekonfiguruje serwer pocztowy i utknąłem przy twoim koncie…’

Autoryzacja zrobiona przez sekretarkę Monikę wyglądała tak:

Ale jak to? (odpowiedź na powyższą formułkę)

– No bo potrzebuje, bo stoje z robotą, możesz już? To ważne.

– Ok ale nie mów nikomu: … .

Więc po raz kolejny podstawowe (zgodnie również z treścią posta) możliwe propozycje ataków “mogą” mieć miejsce. Głos nie ma nic do rzeczy. Sztuka podstępu – Kevina Mitnika poczytaj i żyj kreatywnie.

m – może nie tyle w socjotechnikach chodzi o lud mało rozwinięty czy rozgarnięty.

Nato wspomniane w poscie, ma chyba tych “bardziej rozgarniętych” – mimo wszystko. ;)

Zatem chodzi tutaj nie tyle o zaawansowanie umysłowe odbiorcy którego atakujesz, ale moment w którym się “wstrzelasz z atakiem” (który jest najlepszym momentem jego “zmniejszonej czujności”.

Cześć która godzina? Tak? a wiedziałeś że padało wczoraj? A, to przez te słabe 3 znakowe hasła… a u was też są takie krótkie…? ;] I tak dalej i tak dalej…

Argumentacja w ‘luźnych rozmowach’ jest czasem bardzo nie logiczna, a jadnak przechodzi, więc składowymi nie musio być treść jako taka. Czynnikiem decydfującym może być: powaga sytuacji, szybkość głosu, timbre (o ile nie pokręciłem liter), i tak dalej.

Idź na szkolenie to się dowiesz, albo czytaj książki.

@zratnemokjówt: Hej, no przecież “stan mniej rozwinięty” to po prostu ogólne (i nieco żartobliwe) sformułowanie, pasujące równie dobrze do rozwielitek i ekspansji firmy. W życiu bym nie atakował nikogo za podatność na socjotechnikę, za dobrze wiem, jak sam jestem podatny.

Na marginesie: “timbre” jest ok, ale spolszczenie “tembr” ma się znakomicie.

W popularnym polskim sklepie komputerowym nie ma ustawionego SPF i znam osobę, której udało się podszyć za centralę sklepu i wysłać maila do filii sklepu z żądaniem szybkiego wysłania Macbooka 15″ pod ten i ten adres w ramach wymiany gwarancyjnej (a sprawa priorytetowa bo rodzina szefa).. wystarczyło dać ładny podpis do e-maila i byli o krok od wysłania ale osoba podszywająca się anulowała zamówienie na etapie podania danych do wysyłki – nie chciała mieć problemów.

Takich przykładów jest multum. Jednak nastawienie, że każdy to potencjalny oszust jest słuszne ;)

Nic tylko pogratulować wyobraźni chińczykom. To dobry przykład na to, że nie wolno przesadzać z zaufaniem do social media.

A co ze szkoleniami na odporność na ból i chińskie tortury? :>

Po co szkolić, skoro każdy pęknie.

Już sama tortura typu “marmota w wannie” byłaby nie do wytrzymania :)

[…] W ramach CONFidence, w piątek 25 maja, Niebezpiecznik będzie prowadził 3h warsztaty z “Social Engineeringu” (koszt: 300 PLN). Link do zapisów TUTAJ — liczba miejsc ograniczona! Jeśli […]