1/3/2010

Serfując po sieci można czasem natknąć się na stronę, która sprawi, że na ekranie nagle wyskoczy kilkanaście antywirusowych alertów. Poniżej wyjaśniamy skąd takie złośliwe strony się biorą, jak działają, i w jaki sposób cyberprzestępcy je budują…

Czym są Exploit Packi?

Exploit Pack to zbiór skryptów pozwalających automatycznie i masowo generować strony internetowe, których jedynym zadaniem jest zainfekować jak najwięcej komputerów. W przypadku botnetów liczy się ilość, nie jakość. Każda z wygenerowanych exploit packiem stron zawiera od kilku do kilkudziesięciu skryptów szukających luk bezpieczeństwa w odwiedzających stronę przeglądarkach internetowych. Exploit Packi wyposażone są w exploity zarówno na te znane dziury jak i prywatne 0day’e. Jeśli luka w przeglądarce zostanie znaleziona, za jej pomocą na komputerze ofiary umieszczane jest złośliwe oprogramowanie. Krótko mówiąc: korzystając z nieaktualnej przeglądarki narażasz się na atak.

Eleonora, pokaż Państwu Exploit Packa

Eleonore jeden ze znanych exploit packów — korzysta on (ona?) z błędów nie tylko w samej przeglądarce, ale również w jej pluginach: np. Adobe Reader czy Java.

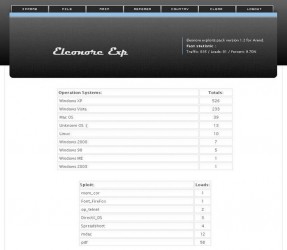

A tak wygląda panel zarządzania Eleonorą, a właściwie zainfekowanymi za jej pomocą komputerami:

Oto lista niektórych, wykorzystywanych przez Eleonorę dziur:

- MDAC // MSIE

- MS009-02 // MSIE

- ActiveX pack // MSIE

- compareTo // Firefox

- JNO (JS navigator Object Code) // Firefox

- MS06-006 // Firefox

- Font tags // Firefox

- Telnet // Opera

- PDF collab.getIcon // wszystkie przeglądarki

- PDF Util.Printf // wszystkie przeglądarki

- PDF collab.collectEmailInfo // wszystkie przeglądarki

- PDF Doc.media.newPlayer // wszystkie przeglądarki

- Java calendar // wszystkie przeglądarki

Jak widać, Eleonora zabawia gawiedź wieloma dziurami ;)

Skąd Eleonora mieszka i gdzie można ją spotkać?

Eleonore nie jest tania, można mieć ją na własność za 1000 dolarów. Ale jeśli macie ochotę tylko na przelotny romans, to dzień z tym wspierającym wiele dziur crimewarem kosztuje jedyne 39,99 USD ;-)

Exploit Packi sprzedawane są na “undergroundowych” forach internetowych, a podpina się je głównie pod strony pornograficzne. Pamiętajcie jednak, że nawet znane i cieszące się zaufaniem serwisy internetowe mogą atakować wasz komputer. Doskonałym przykładem zaufanego serwisu na naszym podwórku jest Pajacyk.pl, który kilka miesięcy temu przez parę ładnych godzin serwował wszystkim odwiedzającym exploita.

Ale wpadki zdarzyły się też na znanych zagranicznych serwisach — tam twórcy malware’u dostawali się głównie poprzez sieci reklamowe, najczęściej oficjalne wykupując flashową reklamę, która oprócz pięknej grafiki serwowała “mordercze” exploity…

Aktualizuj Swego Porn Browsera!

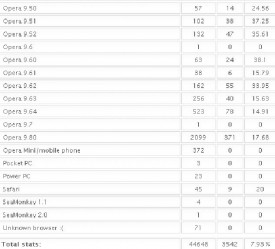

Zła wiadomość dla miłośników Opery. W statystykach “infekcji” exploit packa Eleonora ta przeglądarka wcale nie jest taka superbezpieczna:

Złośliwi mówią, że profesjonalni stron pornograficznych oglądacze robią to z reguły na drugiej, osobnej przeglądarce …ale przeważnie zapominają o jej aktualizacji. Porn-profesjonalistom radzimy zatem, aby nie zapominali o swoim pr0n-browserze przy najbliższej aktualizacji oprogramowania ;-)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

MPack też podobno fajny jest – http://en.wikipedia.org/wiki/MPack_(software)

Do takich rzeczy używa się wirtualnej maszyny ;)

Radzisz Piotrze aplikowanie aktualizacji, a co radzisz na exploity Zero Day?

Bez przesady z tą Operą, na zrzucie to 9.x, a od września 2009 mamy wersję 10.x ;)

A użytkownicy alternatywnych przeglądarek raczej szybko przechodzą na nowe wersje, nie to co IE.

A ja słyszałem z oficjalnych źródeł że “FF Font Tags” jest nie exploitowalny

hm budujące ;D

Na szczęście domyślnie nie używam/mam wyłączone wszelkie wtyczki. Zawsze uważałem, że pluginy to zuo (czasem konieczne, ale zuo). Dlatego cieszy mnie poerspektywa wyeliminowania flasha z odtwarzania filmów.

A sprawa Pajacyja była szczególnie bulwersująca, bo administratorzy nie dość, że nie ostrzegli użytkowników, to łgali i próbowali zamieść sprawę pod dywan:

http://my.opera.com/Jurgi/blog/2009/03/02/jak-cyberprzestepcy-robia-z-nas-pajacow

Od tego czasu Pajacyk jest u mnie spalony.

Najprościej to chyba będzie po prostu odstawić pr0n i zająć się czymś bardziej konstruktywnym. Ale jak widzę takie listy, to zaczynam się bać, bo w sumie nie mam praktycznie żadnego wpływu na to, co potencjalny atakujący będzie chciał zrobić z moim komputerem.

\m/ojtek: np. selinuksa, depa, aslra i modlitwę. w szczególności modlitwę ;)

@matipl: Opera >=10 zgłasza się właśnie jako Opera 9.80 Version/**.** i jest na screenshocie.

matipl: Tak jak pisze wyżej m(iłośnik Opery), Opera 10.10 przedstawia się jako “Opera/9.80 (Windows NT 6.0; U; pl) Presto/2.2.15 Version/10.10”, a z tego, co widzę na screeny to ta wersja zbiera największe żniwo… Po części na pewno dlatego, że jest obecnie jedną z najpopularniejszych wersji Opery, ale to chyba niestety oznacza, że nawet na najnowszą wersję Opery są jakieś exploity…

@KORran: zawsze były i zawsze bedą. Tak będzie się działo aż ktoś w końcu zrozumie że ilość poświęconego czasu na przeglądanie kodu jest wprostproporcjonalne do jego bezpieczeństwa.

Noscript. Dla zu takiego jak ja nie ma chyba niczego lepszego.

DefenseWall i nic nie zdziała.

Na zrzucie Eli widze informacje o 10 infekcjach i 13 nieznanych systemach. Jak sadzicie, szanowna gawiedzi, czy te nieznane to faktycznie nieznane, czy tez moze Windowsy z przekreconymi UAString? No i generalnie wyglada na to, ze Ela jest istotnie multiplatformowa, skoro lapi rowniez Linuksa, ale zastanawia mnie, czy pcha sie na mainstreamowe distra jak [*]Ubu*, czy tez np na routery?

Jak rozumiem Piotrowi chodziło o to, że mimo iż wiele osób uważa Operę za bezpieczną przeglądarkę, to nie powinni oni opuszczać gardy i być czujni mimo to. Trzeba było by jednak doprecyzować jakich luk użyto do zainfekowania systemów z tą przeglądarką (jestem po prostu ciekawy :) ). Wśród wcześniej wymienionych sposobów infekcji zostały wymienione min. luki w czytnikach PDF (jak rozumiem Adobe Reader i pokrewne) jak i w Sun Java. Najpewniej stare wersje Adobe Flash też mogą być używane. Zatem czy dane nam przedstawione pokazują jedynie ilość systemów zarażonych przez luki li tylko w samej Operze, czy też jest to po prostu zbiór wycinków UA przeglądarek, w których z sukcesem użyto któregoś z exploitów. Jeśli jest to ta druga opcja to do zarażenia wystarczyłoby, że dana osoba ma nie aktualną wersję np.: Adobe Readera.

Tak czy inaczej osobiście stosuje min. zasadę ograniczonego zaufania do programów korzystających z netu i o ile to możliwe, uruchamiam je z ograniczonymi prawami. Po cichu liczę na to, że w razie problemów malware będzie miał mniejsze szanse na naszkodzenie w systemie ;)

Po trzecie ciekawi mnie ten telnetowy exploit w operze….

[…] Wygląda więc na to, że zdecydowanie taniej wyjdzie zainwestowanie w opisywane przez nas niedawno exploit-packi… […]

[…] miarę sprawnie testować i wypuszczać patche), w tym samym czasie właściciel botnetu do swojego exploit packa dodaje nowy atak, bazujący na opublikowanych informacjach. Co pierwsze dotrze do użytkowników, […]

[…] JS często są składową ataków na błędy w przeglądarkach internetowych. Z tego powodu, zainstalowane na komputerze użytkownika oprogramowanie antywirusowe często […]

[…] Przy okazji, Russo ma 23 lata i jest autorem exploit packa o nazwie Impassioned Framework (o zasadach działania exploit packów pisaliśmy w tekście Exploit Packi, czyli masowa infekcja stron WWW). […]

[…] analizę złośliwego oprogramowania (JavaScript, Java, Flash) na stronach internetowych (por. nasz artykuł o exploit packach i przykładową analizę złośliwej aplikacji na […]

[…] w oprogramowaniu do zarządzania botnetem mógłby zostać wykorzystany przez policję wyłączania botnetów, jednak w wielu krajach igranie […]

[…] łamach Niebezpiecznika opisywaliśmy już m.in. Exploit Pack o nazwie Eleonora, służący do masowej infekcji stron WWW czy też atakującego bankowośc internetową […]

[…] umieślili na mysql.com tzw. exploitpacka, który składał się z JavaScriptu wykrywającego wersje przeglądarki i jej pluginów, a […]

[…] jednej kampanii… Obecna architektura botnetu Red October jest jakby rozwinięciem architektur Exploit Packów/ZeuS-a, połączonym z inteligentniejszym zarządzaniem i doborem celu […]