29/5/2012

Najbardziej skomplikowany przykład złośliwego oprogramowania na jakie trafiono do tej pory. Od pięciu lat penetrował komputery w Libanie, Iranie, Izraelu, Sudanie, Syrii, Arabii Saudyjskiej oraz Egipcie. Nie wiadomo, kto go zbudował. Tak można w skrócie podsumować Flame.

Flame podobny do Stuxneta

Flame zawiera 20 razy więcej kodu niż Stuxnet, który 2 lata temu odkryto w Irańskim ośrodku wzbogacania uranu. Zadaniem 20MB Flame jest kradzież informacji — i to nie tylko plików z dysków, ale również dźwięków z otoczenia: Flame potrafi aktywować mikrofony w komputerach i nagrywać toczące się w pomieszczeniach rozmowy. Dodatkowo Flame wykonuje regularne zrzuty ekranu i szuka telefonów w pobliżu przy pomocy protokołu Bluetooth.

Flame zainfekował ok. 5 000 komputerów — głównie należących do instytucji badawczych i firm komercyjnych. Flame nie wykrada danych związanych z finansami, co sugeruje iż osoby, które za Flame stoją mają cele inne niż okradanie kont bankowych…

Wirusa opisały w poniedziałek irański MAHER, Symantec Kaspersky i węgierski CrySyS Lab. Tu możnaby było złośliwie poddać w wątpliwość sens posiadania jakiegokolwiek antywirusa, skoro przez 5 lat po świecie grasuje malware, którego nikt nie zauważa….

Pojawienie się Flame na horyzoncie na nowo podnosi dyskusje na temat tego jakie państwa (i do jakiego stopnia) posiadają swoje uzbrojone w 0day’e trojany, którymi infekują komputery innych nacji…? Ile jeszcze takich Stuxnetów, Duqów i Flame’ów jest w sieci? I kto finansuje tego typu zabawy?

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

OK, takie oprogramowanie zbiera informacje z otoczenia. Ale co z nimi potem robi? Jeżeli wysyła je przez internet to powinno być możliwe odszukanie jego właściciela.

Fraktal: przynajmniej dla mnie nie jest takie oczywiste że jest możliwe odszukanie właściciela. Szyfrujesz publicznym kluczem i wrzucasz w publiczne miejsce.

Jasne… Wystarczy, że kolejne kopie będą wymieniać skradzione informacje między sobą. Wtedy nigdy nie dowiesz się, która kopia jest kontrolowana przez autora…

Zależnie od raportu mówi się o 50-80 domenach wykorzystywanych przez kilkanaście C&C wraz z fast-flux…a dalej trzeba by w jakiś sposób zidentyfikować osoby łączące się z C&C, a mam wrażenie, że twórcy mogli słyszeć o proxy ;)

Kradzież, przesłanie na inny przejęty serwer, połączenie do tego serwera via TOR celem odebrania danych.

Nie przeceniał bym TORA. Moim zdaniem już od kilku lat nie zapewnia anonimowości.

@Fraktal

Na pewno malware publikowalo ogloszenia w piatkowych dziennikach zaszyfrowanym tekstem. “Żyrafy wchodzą do szafy” itp…

@Czarci Tryl: Źródło?

@flomac:

przeczucie i logiczne myślenie..

plus odrobina paranoi ;))

@flomac

Przecież napisał “Moim zdaniem”…

@floma – to samo które jest odpowiedzialne za kod flame :P

Niekoniecznie musi wykorzystywać internet jako drogę komunikacji (czy infekowania). Stuxnet przecież w głównej mierze przenosił się poprzez pendrive’y. Skoro znajdował telefony poprzez Bluetooth, to może też przez niego przesyłał zebrane dane (co prawda wtedy odbiorca musiałby być blisko zainfekowanej maszyny).

A nawet jeśli wysyłał przez internet to ślad łatwo urwać ;)

Kogo interesuje bliski wschód? Kto na terenie swojego kraju ma siedziby największych producentów oprogramowania? Kto nie ma hamulców i nie cofnie się nawet przed morderstwem swoich obywateli (9/11)? USA.

Rosja, Chiny, Indie mogłyby, ale nie pasują do “profilu”… IMO oczywiście.

Czytałem parę dni temu na freenecie coś w rodzaju raportu o “możliwościach” technologicznych Usa i Rosji – podsumowanie autora tekstu mnie pocieszyło, bo amerykanie to jednak głupi są, bo technologie za miliardy dolarów mają, a i tak nie potrafią z niej korzystać..

Ps. Przyszłość to open source.

A to w OpenSource nie ma błędów? A co do tego kto stoi za atakiem, nieoficjalnie mówi się o Izraelu.

@Piotr Konieczny – Radzę uważać z krytyką Izraela…. Prosisz się o oskarżenie o antysemityzm :-) Izraela krytykować nie wolno! Nikt nie łamie tam praw człowieka i IV Konwencji Genewskiej! Ani jednej zignorowanej rezolucji RB! To wszystko pomówienia! Chociażby z tego względu trop izraelski jest z założenia fałszywy… A Iran sam wysadza swoich naukowców…

Krytyka? Gdzie widziałeś krytykę?

touche

“Tu możnaby było złośliwie poddać w wątpliwość sens posiadania jakiegokolwiek antywirusa, skoro przez 5 lat po świecie grasuje malware, którego nikt nie zauważa….” Nie od dziś wiadomo że antywirusy wykrywają tylko popularne nicponie :) A co z tymi napisanymi i nie opublikowanymi, nie znanymi itp. itd. ? Dobrze napisane sa nie wykrywalne. (moim skromnym zdaniem) :)

5tyś kompów w 5 lat to nie jest duża liczba, widać, że atak jest stargetowany. Z tego co Symantec pisze, wynika, że worm spreaduje sie poprzez usb – prawdopodobnie zarażony pendrive, pozostawiony na parkingu przed jakaś firmą/bankiem. A potem sie już samo potoczyło, podobnie jak Stuxnet, tyle tylko że ten mial 0daya na pliki LNK, wartego pewnie kilkaset tyś. USD. Dodam, że ta metoda dalej jest wykorzystywana przez malware.

Ale chyba nie wiadomo, czy ten exploit na LNK (zakładam, że mówisz o MS10-046) nie został przypadkiem dodany *po* tym jak przestał być 0day’em… Chyba, że coś przeoczyłem w lekturze doniesień na temat Flame’a…

j.w. 5000 to nic,

b) kogo obchodzi ten region?

c) odnośnie sensu posiadania antywirusa, to to patrząc po mapce to są takie kraje, gdzie “rynek” antywirusów jest praktycznie żaden, coincidence? ;)

odnoszę wrażenie, że masz bardzo mylne wyobrażenie o świecie (zwłaszcza o bliskim wschodzie)… dodatkowo – gdybym prowadził akcje wywiadowczą, nie zależałoby mi na masowej instalacji mojego malware’u, a raczej na jego posadzeniu na jak najmniejszej liczbie *konkretnych* maszyn. wiesz, czasem wielkość to żaden plus ;)

@Piotr: nie wiem do końca jak to bylo z exploitem LNK, ale pierwsze slysze, jakoby miał być dodany później. Z tego właśnie względu (0-day LNK) Stuxnet był takim ciekawym okazem. Binarka, którą zdarzyło mi się analizować, miała ten exploit zaszyty w zasobach (nawet nie zaszyfrowany). No i był to dość świeży sampel.

Jest teoria, ze exploit na LNK był dodany do kodu Flame w momencie kiedy juz nie byl 0day’em (czyli w którejś kolejnej wersji).

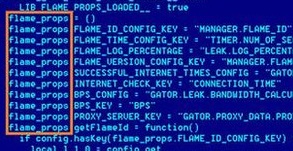

Pojawiają się plotki, że FLAME to nie nazwa wirusa, tylko softu w którym go napisano…

“Tool prototyping in the FLAME platform is based on the Lua scripting language. Lua is adopted in FLAME as an extension language: its interpreter is embedded as a library into the measurement agents. On the one hand, the Lua interpreter gives to the scripts running in the agents access to active measurement primitives through a high-level, minimalist API. On the other hand, the measurement agents and the measurement API are implemented in C, preventing significant overheads in the measurement results due to the execution of Lua scripts.”

http://martin.lncc.br/main-software-flame – strona wooolno się ładuje

Irańczycy nazwali go Flamer AFAIR, a Węgrzy sKyWiderem…

A skąd można sobie takiego Flame ściągnąć?

Z internetu, pendriva czy innego źródła przenoszenia danych cyfrowych, ale jest jedno ale…

Nie jesteś ani naukowcem czy badaczem, może jesteś osobą która posiada własną korporację wtedy już masz zapewne ściągniętego.

Wiara, ze wirus uaktywni sie losowo na konretnych komputerach w bardzo konkretnym czasie jak w tym przypadku jest rozbrajajaca. Tak samo jak uzywanie oprogramowania na ktorym trzyma reke wrogi rzad na strategicznych komputerach. Pozdroweinia dla informatykow i sluzb specjalnych Iranu – piekny przyklad niekompetencji.

Idź z Allachem

Jestes rozumem, jednychm z tych jelonkow ktore wierza w potege MS? No to przeczytaj jeszcze raz tresc tego newsa, moze dotrze.

Czy przypadkiem w link “Symantec Kaspersky” nie wkradł się mały czeski błąd? ;)

Bardziej niż o nazwę chodziło mi o wskazanie, iż 20MB może być rezultatem skrzystanie z jakiegoś toolkitu/platformy/frameworka (np takiego jak podlinkowałem). “Właściwy” malware może zajmować mniej niż 1% z tego i wywoływać załączone sqlite3, zlib, libbz2 z poziomu Lua.

Może i jest 20x większy niż Stuxnet, ale w takim scenariuszu jak wyżej jego stworzenie byłoby tańsze, pewnie nawet nie wymagające nakładów w skali państwowej.

No wreszcie ktoś poszedł po rozum do głowy i napisał coś fajnego.

Witamy w XXI wieku:

– szerokopasmowy dostęp do internetu (nawet z powietrza – LTE),

– coraz to lepsze narzędzia kompresji danych (kodeki h264),

– komputery z nadmiarem mocy (viva la 4 rdzenie),

– do pętli na szyi nadmiaru mocy dołączyło ostatnio brakujące ogniwo – dyski SSD.

I sam dobrowolnie sobie instalujesz tak zwany teleekran.

Albo się na tym znasz wiesz co robisz albo licz się z konsekwencjami.

A potem Izrael/Żydzi dziwia sie ze ich nikt nie lubi…

“Ile jeszcze takich Stuxnetów, Duqów i Flame’ów jest w sieci? I kto finansuje tego typu zabawy? ”

Terabajty! Zabawy? To już nie jest zabawa, to typowa wojna cyfrowa.

Sprawa jest prosta! Wszystko siedzi na Microsofcie, który jest specjalnie zabugowany aby USA mialo wywiad WSZEDZIE – w kazdym kraju i na kazdym kontynecie.

Dać im Ubuntu i będą żyli w spokoju i harmonii! Samo się zabezpieczy, zaktualizuje, ochroni!

@Camorra:

tak samo mac fanboye mówili do czasu kiedy botnet Flashback osiągnął 600 tyś. maszyn.

Podobnie było by z każdym systemem, który stałby się popularny.

Ja się zawsze zastanawiałem dlaczego USA rozluźniło przepisy dotyczące restrykcji eksportu technologii szyfrowania (AES 256) mimo że jeszcze 10 lat temu eksport 128 bit był zakazany! Czyżby NSA i CIA miały już dostęp do mocy obliczeniowej/technologii pozwalającej na łamanie klucza dowolnej transmisji szyfrowanej AES 256 w locie?

ograniczenia miały sens dopóki internet nie był tak rozpowszechniony. Zresztą nikt ci nie broni napisać własnego programu szyfrującego, ja obecnie pracuje nad programem podobnym do truecrypta tyle że zamiast AESa wykorzystuje zmodyfikowany potrójny szyfr Cezara

Szyfr Krzyżaków ? :P podeślij szyfrogram, ocenim bezpieczeństwo :D szyfrogram3x[maUpa]yopmail.com

Wydaję mi się że potrójny szyfr cezara to prawie to to samo co pojedynczy tylko z “sumą” przesunięć.

rozpowszechnienie takiego wirusa ktory jest ztargetowany wcale nie jest takie trudne a przy tym zeby byl niewykrywalny przez dlugi czas, phi, pomysl na to jest prosty jak drut

gorzej z odebraniem danych, ale w sumie tez jest na to prosty sposob, wystarczy w prosty sposob skonfigurowac szyfrowanie z wystawieniem na cos takiego jak pastebin, np. “wall of text ” ktory po odpowiedniej obrobce przekazuje dane, tez mi wymysliliscie z tym torem,itp

“..czasami najprostsze rozwiazania, sa tymi najbardziej skomplikowanymi, bo nikt o ich nie pomysli, poniewaz sa zbyt oczywiste…”

a zeby podsumowac to, proste pytanko – czy wiecie jak antywirusy rozpoznaja z ” buta” roznego rodzaju malware? czemu starsze “psuje” nie sa rozpoznawane i ciagle grasuja ?

Ototo- to jest taka wstydliwa tajemnica światka producentów antyświrów. Zeby Maszyny nasze mogły być chronione przed wszystkim to musiały by nasze antyświry posiadać kilku/nasto/setno gigowe bazy danych aby to przemielić i przerobić… A system delikatnie mówiąc by troszku zamulał, więc zakłada się, że na stary syf sprzed paru lat mamy giga paczy w systemach a na nowe zagrożenia są updaty na berząco dlatego tak ważne jest aktualizowanie systemu i softu na nim. Antywirus nie ważne jaki nie ocali Ciebie przed ignorancją i niedbalstwem.

A czy soft typu HIPS/HIDS nie jest w stanie ochronić maszyn przed tego typu zagrożeniami.

Po prostu mocny hardening i lockdown systemu i aplikacji na nim uruchomionych.

SQL nie może odpalić cmd.exe, podobnie z innymi znanymi usługami.

IE nie może pisac do windows\system32.

Żaden proces poza zaufanymi nie powinien mieć dostępu do hardwaru.

Poprostu driver na poziomie kernela przez, który przechodza wszystkie cale i są odpowiednio interpretowane. Przecież wiadomo gdzie powinien “grzebać” taki IIS czy Apache na przykład. Do tego lockdown kont użytkowników do niezbędnego minimum. I monitoring interalności krytycznych plików na file systemie – można to robic w real time niemal bez narzutu na system..

Jest kilka takich produktów na rynku, może nie najtańszych ale chyba skutecznych – np Zeus nie dal rady podobnie Hydrq.

Problem w tym, że proces był zaufany ;-)

http://isc.sans.edu/diary.html?storyid=13366&rss

W bezpiecznym systemie powinna być raczej biała lista programów, które można uruchomić. Wtedy można się martwić o jailowanie procesów. Nie mniej trzeba pamiętać, że wszystko co atakujący musi zrobić to umieścić swój kod w kontekście zaufanego procesu z odpowiednimi uprawnieniami, raczej niż próbować odpalić cmd z procesu sql serwera (co powinno być i tak wyłączone).

Możliwość uruchomienia czegokolwiek (bez stosownej autoryzacji) z zewnętrznych nośników, sieci itp jest jak najbardziej godna potępienia w środowisku o podwyższonym poziomie bezpieczeństwa.

Apropo monitorowania plików w systemie to weź pod uwagę, że utrwalenie obecności w systemie (persistance) następuje zwykle dopiero po fazie eskalacji uprawnień, który dokonuje się w pamięci i tu atakujący musi jakąś dziurę zlokalizować(patrz certyfikatu MS przejęte) . Po zdobyciu niskopoziomowego dostępu do sprzętu lub przynajmniej uprawnień na poziomie kernela atakujący ma kilka sposobów poradzenia sobie ze skanowaniem plików. Anyway żaden IDS,AV nie miał sygnatury na żaden z komponentów Flame.

Flame war nabiera nowego znaczenia :D

WWF powinni zainteresować się tym wirusem jako ginącym gatunkiem i pomóc mu się rozmnożyć. Podejrzewam, że liczba osobników na wolności w najbliższym czasie szybko zacznie maleć. ;)

A tak serio to wg mnie to już nie jest wirus tylko zdalnie sterowany drone poruszający się w sposób zaplanowany w cyberprzestrzeni. Wirusy zakładają pewną losowość przy rozprzestrzenianiu się przez co infekują każdy napotkany komputer. Płomyczek bardzo dobrze wiedział w jakim środowisku się znajduje. Równie dobrze to może być narzędzie szpiegostwa przemysłowego/zwiadu elektronicznego. Raczej na pewno nie złapie się tego w domu, gdyż spowodowałoby to zbyt duże niebezpieczeństwo wykrycia. To taki Arsen Lupin, jego nie interesują M-2, M-3 na blokowiskach.

A może on po Bluetoothie szukał komórek żeby dobrać się do GPS’a? Wtedy mógł dokonywać bardzo precyzyjnych podróży geograficznych w poszukiwaniu właściwego celu.

> nie zależałoby mi na masowej instalacji mojego malware’u, a raczej na jego posadzeniu na jak najmniejszej liczbie *konkretnych* maszyn.

Z tym to się bez dwóch zdań zgodzę, bo nie ma żadnych wątpliwości, że to był targetowany atak

Hamerykanie?

Czego to nie wymyślą… ;> Całe szczęście, że po modemie UMTS tak szybko w Polsce nie przejdzie ;>

Kto finansuje tego typu zabawy? Służby specjalne to jasne. Pytanie czy twórcy antywirusów na prawdę nic nie wiedzieli, czy znaleźli już te malware i nic nie robili, żeby nie wchodzić w paradę ich twórcom…

[…] oświadczył, że twórcy trojana Flame podpisali jego fragmenty przy pomocy …podrobionego certyfikatu Microsoftu. Microsoft […]

[…] ds. kryptografii zgodnie twierdzą, że sposób w jaki robak Flame przeprowadził nieznany do tej pory atak kolizji na funkcje skrótu MD5 wskazuje iż za ten […]

[…] Stuxneta? A kojarzycie Flame? Najnowszy “rządowy” malware wykradający dane ze ściśle określonych celów na Bliskim Wschodzie? No to teraz okazuje się, że jest coś, co wiąże te trzy projekty ze […]