11/6/2012

Pamiętacie Stuxneta, robaka który unieszkodliwił elektrownię jądrową w Iranie i do stworzenia którego przyznało się USA i Izrazel? A pamiętacie Duqu? Malware, którego zadaniem była jedynie kradzież informacji, a który łudząco przypominał Stuxneta? A kojarzycie Flame? Najnowszy “rządowy” malware wykradający dane ze ściśle określonych celów na Bliskim Wschodzie? No to teraz okazuje się, że jest coś, co wiąże te trzy projekty ze sobą…

Stuxnet + Duqu + Flame = jeden autor?

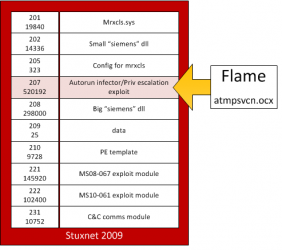

Stuxnet został wykryty w 2010 roku. Wersja robaka od której wszystko się zaczęło nie była jednak pierwszą jego wersją. Jak informuje serwis securelist, znana jest wcześniejsza kompilacja Stuxneta z 2009 roku. Jedna z różnic pomiędzy Stuxnetem 2009 a Stuxnetem 2010 to… brakujący zasób 207 (będący w istocie zaszyfrowaną DLL, której zadaniem było rozpropagowanie Stuxneta na dyskach USB poprzez autorun.inf i podniesienie uprawnień w systemie poprzez wtedy nieznane podatności w win23k.sys).

Tajemnica zasobu 207

Okazuje się, że Flame jest łudząco podobny do kodu zasobu 207. W rzeczywistości, zasób 207 jest jednym z pluginów Flame’a. Wszystko wskazuje więc na to, że Stuxnet został złożony z fragmentów kodu Flame’a. Dodatkowo obie platformy (stuxnetowa i flame’owa) istniały i były rozwijane równolegle, a dzięki swojej modułowej budowie, kod z jednego projektu mógł przenikać do drugiego.

No cóż, dwa kraje stojące za Stuxnetem (USA i Izrael) i dwie różne, ale dzielące między sobą dane platformy. Aż chce się zadać pytanie: która z nich jest czyja? ;-)

PS. Pomiędzy Duqu a Flame występuje pewna subtelna różnica. Flame korzysta z bibliotek na licencjach BSD i MIT (można wykorzystywać do celów komercyjnych). Z kolei Duqu implementuje LZO, które jest na licencji GPL. Pewnie wiecie, że jeśli coś powstało w oparciu o kod na GPL-u, to musi udostępnić swój kod… Dokładnie o to apelują ludzie grupy CrySyS… Kto wie, może twórcu Duqu dadzą się nabrać i namierzymy ich po IP? :D

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

literówka “win23k.sys” -> “win32k.sys” ;)

Liczba 23 jest WSZĘDZIE!!!

tak

Tworcy takie oprogramowania raczej maja gdzies GPL, w koncu taki malware to wieksze wykroczenie :D

No nie wiem… ;D

“ależ skąd, przecież “chonorowi” zleceniodawcy tych wirusów bardzo się troszczą o przestrzeganie praw licencyjnych. na pewno dadzą! toż to by byla hiper-hipokryzja gdyby nie dali ;P

Bot Twittera się za bardzo przykłada do pracy bo wysyła zdublowane wpisy ;)

Nie nowina stworzenie takiego oprogramowania i zachowanie w tajemnicy wymaga ogromnych nakladow finansowych; przeznaczenie sugerowalo, ze pochodzi z tego samego zrodla.

Kod ma obowiązek dostarczyć podmiot rozpowszechniający oprogramowanie, nie twórcy. Dopóki ktoś nie udowodni, że malware zostało mu dostarczone przez wywiad, żądania CrySySu są bezpodstawne.

“do stworzenia którego przyznało się USA i Izrazel? ” -> Izrael.

Tak się tylko czepiam ;). Posta można potem usunąć.

Literówka – Izrazel, jakieś takie dziwne państwo

To nie bug, to ficzer. Niebezpiecznik pewnie boi się odwetu ze strony hakerów Izr*ela za propagowanie “oszczerstw”.

Omijamy Echelona literówkami ;) tzw. atak nsa-typo-bypass

“podniesienie uprawnień w systemie poprzez wtedy nieznane podatności w win23k.sys” – kto sie zalozy, ze takich backdoorow w systemach MS jest co najmniej kilkanascie? Potwierdza sie to w praktyce, z czego smiano sie jeszcze nie tak dawno: MS to przybudowka CIA. Co do tej konkretnej sytuacji: admini, ba… caly management IT z Iranu sam sie porosil o cos takiego. KTO normalny uzywa oprogramowania WROGA na swoich strategicznych maszynach. To jest totalnie pochrzanione.

Ech już tylko brakuje “ogólnie dostępnego” wyswiga albo rada do przeciągania modułów infekcyjnych dla script kiddie… bo poco sie męczyć i rozwijać, jak można iść na łatwiznę.

No inna sprawa jak ktoś wie na prawdę co klika i poco,

a nie na “chybiła trafiła w płot bilą”.

Już teraz Metasploita używają…

Mówią że kończy się świat… ja przewiduje iż nadchodzi nowa Era

Era script kiddlera…

/*

**Nie mylić z doktorem Kidlerem,

**on to przynajmniej musiał odbębnić te kila lat na medycynie.

*/

Ech ten polimorfizm poligenetyczny z nutą lenistwa… jakby nie to to nadal dłubalibyśmy w nosie maczugami…

Ale wracając to tematu, hm… jakiś Ktoś(ie?) musiał(li?) odwalić niezłą robotę…

Zgodnie z filozofią iż jeśli coś jest bardziej skomplikowane niż tabliczka mnożenia i generowanie macierzy osobliwych oraz nie da się przetworzyć stricte potokowo

pip|(ami?),

to napisz program który napisze ( ułatwi ) Ci rozwiązanie problemu… frameworka…

( Inna filozofia , częstsza, czekaj aż ktoś zrobi to za Ciebie, albo zgłoś się na infolinie to rozpatrzymy twoją prośbę… micro(,)soft )

Jednym słowem, aż śmierdzi mi to kimś ze starej gwardii Unixowców, tych co teorie informacji i kryptografie rozumieli bo ją wykładali ( w supermarckecie ?? ) i tworzyli…

I nie zdziwiłbym się jakby to było crosscompilowane i wirtualizowane na Pingwinie …

Jeśli chodzi o x-compilation to miałem kolegę, który gry pod DirectX-a pisał i kompilował pod linuksem. I przy okazji trochę malware’u czy innych takich…