23/10/2014

Jak informuje nas Michał (a GPW potwierdza w e-mailu), na Pastebin pojawił się spory zbiór danych wykradzionych z Giełdy Papierów Wartościowych. W 30MB pliku umieszczonym przez włamywaczy znaleźć można dane osobowe (zapewne pracowników i partnerów giełdy) jak również hasła oraz adresy IP serwerów i mapy infrastruktury sieciowej GPW, co dowodzi, że atakujący uzyskali nieautoryzowany dostęp do wewnętrznej sieci GPW. Jakby tego było mało, na podstawie wykradzionych z GPW danych, włamywacze dostali się na prywatne skrzynki e-mail klientów GPW i wykradli z nich dane (w tym intymne zdjęcia).

Wyciek danych z Giełdy Papierów Wartościowych (i skrzynek pocztowych jej użytkowników)

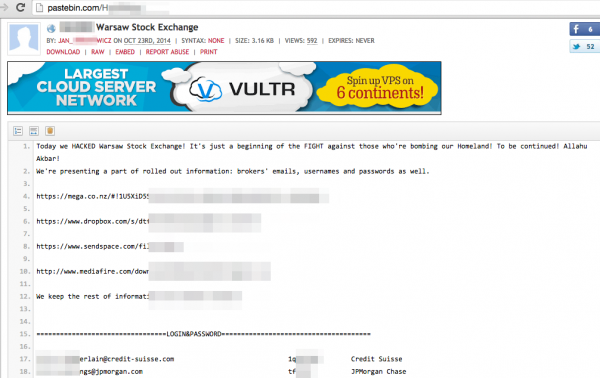

Wykradzione dane zostały opublikowane na Pastebin (w 3 różnych wklejkach) przez użytkownika o polskobrzmiącym nazwisku, ale są one spisane po angielsku — a jakby tego było mało, ich wydźwięk ma wskazywać na to, że za atakiem stoją wyznawcy Allaha i włamanie było aktem zemsty za “zbombardowanie” ich kraju.

Today we HACKED Warsaw Stock Exchange! It’s just a beginning of the FIGHT against those who’re bombing our Homeland! To be continued! Allahu Akbar!

We’re presenting a part of rolled out information: brokers’ emails, usernames and passwords as well.

(…)

Today we have hacked the Warsaw Stock Exchange. There are hundreds of thousands of us. And the fighting has just begun. All the governments that joined the bombing of the Islamic State are our targets now. Europe, your peaceful life is over. You called for the war and it is coming. Your politicians are aggressive but your soldiers are cowards. Your aircraft fly in our skies but the Warriors of Allah are on your land. And we are invisible to you. But you feel us and you are afraid of us. Your money, your information and your lives are under our control. We are close to you. We are among you.

Allah Akbar!

Brzmi jak trolling? Niestety nie. Podlinkowany przez włamywaczy dump zawiera sporo danych, które wyglądają bardzo prawdziwie:

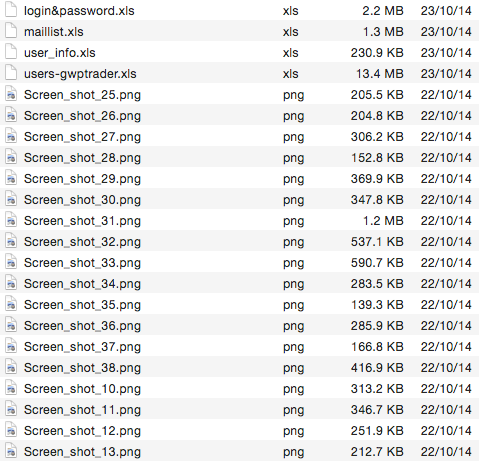

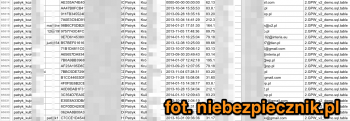

W jednym z plików znajduje się dump bazy SQL, z ponad 65000 wierszy, zawierający:

-

loginy,

adresy e-mail,

hashe haseł (część z nich jest już złamana)

adresy IP traderów

Hasła administratorów, mapa sieci i notatki włamywacza

Oprócz danych użytkowników z różnych baz (serwisów?) zarządzanych przez GPW, w udostępnionym dumpie znajdują się także loginy i hasła administratorów serwerów/routerów (jeden z opisów sugeruje, że pochodzą one m.in. z pliku shadow serwera giełdy Newconnect) a także wyniki skanów nmapem serwerów znajdujących się w wewnętrznej infrastrukturze GPW, a dokładnie w 2 podsieciach, w których (co wynika z udostępnionej przez włamywacza mapy zawierającej adresację) — hostowany jest zapasowy serwer UTP, czyli nowego systemu transakcyjnego Warszawskiej giełdy.

Jest też lista wrzuconych na serwery GPW …webshelli i notatki włamywacza, z których można wysnuć hipotezę, że atak rozpoczął się od SQL injection na serwerze utp.gpw.pl (i dotyczył webaplikacji Joomla), następnie umieszczono na serwerze webshelle i rozpoczęto skanowanie podsieci i eskalację ataku.

Rozmiar i rodzaj zebranych danych, daty stworzenia plików w udostępnionym przez włamywaczy archiwum, jak i fakt, że niektóre z prostszych haseł zostały złamane sugerują, że do ataku doszło już jakiś czas temu i nie trwał on przez kilka minut, a raczej przez wiele dni…

Obecnie część serwerów GPW, nad którymi kontrolę miał atakujący, nie działa:

-

http://utp.gpw.pl/

http://gpwcatalyst.pl/

http://newconnect.pl/

http://gpwtrader.pl/

GPW potwierdza włamanie

GPW potwierdza kradzież danych, ale zawęża ich zakres jedynie do jednego serwisu. GPW wysłała do użytkowników jednego z serwisów następujący komunikat (dziękujemy Marcinowi i Chrisowi za jego podesłanie):

Od: Internet@gpw.pl

Data: 23 października 2014 18:01

Temat: Ważne dla użytkowników symulatora GPW TraderSzanowni Państwo,

Uprzejmie informujemy, że z przyczyn niezależnych od Giełdy Papierów Wartościowych w Warszawie S.A. mogło dojść po pozyskania przez podmioty nieuprawnione Państwa archiwalnych danych używanych przy logowaniu do symulatora giełdowego GPW Trader.

Bardzo przepraszamy za zaistniałą sytuację i jeśli używali Państwo tych samych haseł w innych serwisach internetowych rekomendujemy ich zmianę.Giełda Papierów Wartościowych SA

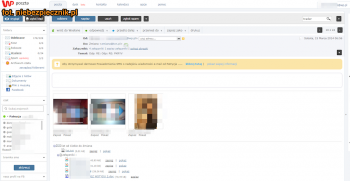

I rzeczywiście, warto posłuchać rady GPW i jak najszybciej zmienić hasło, bo atakujący już buszują po skrzynkach pocztowych użytkowników, którzy zapewne korzystali z tego samego hasła do innych serwisów (np. poczty, jak internautka uwieczniona na jednym z opublikowanych przez włamywaczy screenshotów)…

Na koniec przypomnijmy, że GPW była już atakowana m.in. przez Cyber Berkut — wtedy był to jednak DDoS.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Co ciekawe sugerują zmianę haseł tylko w innych serwisach. U siebie nie :D

“Państwa archiwalnych danych” – podejrzewam że są one już nie aktualne po prostu, więc nie ma co zmieniać

Haha, znalazłem siebie w XLS… Nie jestem żadnym współpracownikiem ani partnerem giełdy, kiedyś chyba założyłem tam konto, żeby wziąć udział w jakimś konkursie inwestycyjnym na wirtualne pieniądze. Martwi mnie trochę to zahashowane hasło.

Wyciek wygląda na bardzo stary!!!

Plik users-gwptrader.xls zawiera dane użytkowników biorąych udział w konkursie SIGG Internetowa Gra Giełda, który to odbywa się na symulowanej platformie GWPtrader. Bierzemy w nim udział w tym roku, i nie ma w nim naszych danych!

” archiwalnych danych używanych przy logowaniu do symulatora giełdowego GPW Trader”

To jednak spora różnica do crackowania giełdy w rozumieniu powszechnym.

Polskobrzmiące nazwisko… “Wyznawcy Allaha”…

:)

A czy to nie jest przypadkiem Cyberberkut, który tak próbowaliście obśmiać tutaj?

Ale spokojnie – niebezpiecznik jest tak zapóźniony (o ataku pisał wcześniej nawet Wprost, hehe), że możecie być spokojni…

Styl i błedy w tekscie angielskim wskazują moim skromnym zdaniem na kogoś kto uczył się angelskiego w Polsce. Ale niech się jakiś nauczyciel angielskiego lepiej tu wypowie.

trafna uwaga,”We’re presenting” brzmi dość swojsko, ale czy można to zawęzić tylko do polaków..

Nie widzę tam błędów poza jednym przedimkiem. Angielszczyzna bardzo dobra…

Jeśli jednak okaże się że to Muzłumanie z Państwa Islamskiego wywinęli ten numer, prponujęw odwecie zrzucenie na ich pozycje kilku ton kaszanki, słoniny krojonej w kostkę ,iparówek wieprzowych. Jeśli to nie poskutkuje to można wylać z samolotu na ich bazy kilka ton flaczków.

Flaczki są z żołądka krowy, mądralo…

@Malgond

Prawdziwe tak ale teraz produkują też ze świni. Żeby się nie marnowało :-)

“hashe haseł (część z nich jest już złamana)” z jakiego kodowania korzystała Giełda ?

Jakie by to haszowanie nie było to na hasło admina “qazqaz” wiele nie trzeba ;)

Hashe sa w MySQL5 ;)

Brałem udział w SIGG w zeszłym roku i widnieję w pliku users-gwptrader.xls…

Ciekawa sprawa to to, że pliki trzymane na interia.pl zawierają złośliwe oprogramowanie. Posiadają również chwytliwą nazwę: Report_annual.zip, Invoice.zip etc

Jakie pliki trzymane na interia.pl?

Czesc hasel dziala (do kont mailowych), wszystkich nie chce mi sie sprawdzac

Poda ktoś link do tych danych?

proszę! https://www.google.pl/search?client=ubuntu&channel=fs&q=google&ie=utf-8&oe=utf-8&gfe_rd=cr&ei=RGZJVJ2wAoOm8wez-4DIDA

Logowanie się na te konta może być chyba już złamaniem prawa,ten plik chyba nie,ale diabli wiedzą czy abwehra nie potraktowałaby w razie wizyty jako poszlakę by oskarżyć i coś podłożyć – chyba się nie mylę ? Nawet mnie nie korci,za dużo czytam o bezpieczeństwie a za mało umiem się maskować,no i nie stać mnie na adwokata,a z urzędu to…

Poza tym @ro do jasnej ciasnej – startpage albo kaczuszka (duckduckgo) i wklepać co trzeba przerasta twoje intelektualne możliwości ?! To nawet znajomy syn Policjanta w gimnazjum,co chwalił się,że podobno kradł jakieś kamerki (wolałem nie wnikać i nie szukać problemów,bo miałem ich bez tego dość) był bardziej kumaty…

To chyba tak jak niektórych adminów – jeden niby się wysilił (co na niewiele się mu w sumie zdało) ale np hasło roota na którymś kompie ustawić takie – dżizas… (Sam swoje będę musiał znów dłuższe zrobić tak swoją drogą też i nie mam jakichś mocnych na usera czy w sieci – ba,używam nawet do nieistotnych dla mnie kont badziewnych haseł ale nie aż takich !) Przeglądałem niektóre z tych hasełek w plikach,nie sprawdzałem czy “działa” i nie zamierzam,bo po co ryzykować sprawe w sądzie jakby co.Ale to woła o pomstę do nieba,TAKIE hasła na kontach ludzi robiących za adminów

Choć z drugiej strony, tak sobie myślę,że postawienie fake-serwerów czy fake-kont i puszczenie takiej wiadomosci (choć to raczej nie ten przypadek ?) to byłaby recepta na genialnego w prostocie honeypota do łapania pseudohackerów i poprawienia sobie statystyk wykrywalności – akurat jesienią,końcem okresu rozliczeniowego…

Nie, za łatwo to znaleźć

Po takim czasie już nie tak łatwo.

To jest szok .Konta na WP są aktywne jest pełen dostęp do kont maile .Potwierdzam .

USA stworzyły na całym świecie sieć kasyn pod nazwą giełd papierów wartościowych. Maluczki człowiek ma tam tylko dokładać do kiesy bogatych. Gdyby giełdy pozwalały zarobić najinteligentniejszym to domy maklerskie pobierałyby tylko procent od wypracowanego zysku. Do dziś pobierają jednak coś w formie abonamentu i nie odpowiadają za zyski/straty. Także na pohybel złodziejom.

jestem ciekaw jak przekonali MEGA tak szybko do usuniecia pliku

Mega nie usuwa plików, co najwyżej link go udostępniający (wg ich procedur bezpieczeństwa, otrzymanie międzynarodowej skargi na prawa autorskie honorowanej przez Nową Zelandię odnosi taki właśnie skutek). Wysyłający nadal ma nad nim kontrolę i klucz deszyfrujący, może go udostępnić ponownie (pod warunkiem, że nie pozbył się klucza o którym mowa powyżej – trzymane są w local storage przeglądarki, z której wysyła się pliki).

Nie zapominaj że Nowa Zelandia to państwo policyjne. NZ przystąpiła do Sojuszu Pięciorga Oczu – bez problemu podsłuchują, inwigilują, wywierają presję na usługodawców.

nieźle Lukasz :)

ale i tak szybko zainterweniowali i link usunięto.

Jeśli Pan Karol ma żonę to czuję że publikacja tych danych zakończy się rozwodem…

Żonę? Coś czuję że jak zdjęcia przejrzą mężowie to kilka żon będzie miało udowodnioną zdradę.

“jestem sam 2 lata temu zmarla mi kobieta,z zawodu jetem maklerem inwestuje na gieldzie ,mam tez firme sprowadzam kawe z brayli”

Karol ma rację czy Dusia blefuje?

Proste jak drut, jakby używali ubuntu or debian or what ever linux to by ich nie infekowali a joomla zawsze byla i bedzie dziurawa

Uzasadnij proszę, bo ja myślę że nie Joomla, tylko głupi admini mają “dziury” w wiedzy i umiejętnościach.

To chyba jakiś skrót myślowy… Ubuntu, czy inny linuch to systemy operacyjne (zgoda, że by ich nie infekowali), a joomla to cms. Jak zastąpić jedno drugim? Może nie nadążam, a może jest za wcześnie

Polska na celowniku

To nie pierwszy cyberatak na stronę GPW. 14 sierpnia strona stała się celem prorosyjskich hakerów CyberBerkut, którzy oskarżali Polskę o “sponsorowanie ukraińskiego faszyzmu”.

Kilka dni temu firma iSight Partners, zajmująca się bezpieczeństwem cybernetycznym, ostrzegła, że rosyjscy hakerzy, prawdopodobnie pracujący na zlecenie władz w Moskwie, wykorzystywali nieznaną dotąd lukę w systemie operacyjnym Windows do szpiegowania m.in. zagranicznych instytucji, w tym polskiej firmy energetycznej.

Autor: ToL/kwoj / Źródło: tvn24.pl, niebezpiecznik.pl

Mój komentarz niech wybrzmi jeszcze raz. Skończmy z tymi wirusami i wejdźmy na linux, tam naprawdę jest mniej robaków, czy wirusów na to, a prawdopodobieństwo, że nas zhakują mniejsze, bo ciągle wierzymy w piękne opakowania endpointów.

Tamten atak to byl ddos, a raport isight dotyczy innego zagrozenia :)

Hasła nie były solone. Szukajcie zaq12wsx w dumpie.

GPW obraca gigantyczną kasą a ich admini nie zrobili profesjonalnych pentestów?

Nie monitorowali stale ruchu sieciowego?

Nie uszczelniali regularnie intranetu?

Z jednego serwisu hostującego pliki można go jeszcze pobrać, reszta death. Zapewne z tego też już lada chwila będzie death. Można go wystawić na pobranie zainteresowanym, ale tylko i wyłącznie jak na razie z hasłem.

Nie przyszlo wam do glowy, ze otwierajac ktorys z plikow moze tam byz jakis 0day? Przeciez to bardzo prawdopodobne.

To byli Rosjanie, również oni odpowiedzialni sa za ataki na inne strony i systemy RP (patrz wypowiedź wiceministra ds. cyfryzacji). Mój serwer również jest atakowany przez Białorusinów i Rosjan, średnio 15 ataków dziennie – ponadto systemy płatności mają duże problemy przez to – miałem w ciągu ostatnich paru dni kilka awarii.

Na screenie z WP widać imię owej internautki (pod tematem)

Ja jestem na ich “Newsletter” od dawna i nie znalazłem siebie w pliku maillist.xls, więc albo to nie ta lista albo to jakieś “śmiecie” po pracach administratorskich.

Tak czy inaczej to obciach, jeszcze niedawno miałem ich akcje. Żeby GPW używało joomla na swoich serwerach, na zewnątrz a takim gównem.

Loginy z platformy edukacyjne to jeszcze rykoszetem można wytłumaczyć, ale mapa sieci wewnętrznej? Jeżeli jest prawdziwa to już widzę baraka na twarzy admina, co za lipa, tam gdzie dziennie przelewają się mln PLN!

“Your money, your information and your lives are under our control”.

Przestanę kupować kebaby po chlaniu na mieście, to zobaczymy czy nasze pieniądze, życia i informacje są pod waszą kontrolą.

Swoją drogą nie jestem pewien czy takie kretyńskie akcje poprawią sytuację ciapatych w europie. Cały czas mam nadzieję, że się w końcu doigrają…

Jakim programem można zrobić taką ładną mapę sieci jaka jest w paczce?

W artykule nie zamieszczono mapy sieci (nie, żeby mnie to dziwiło), więc ciężko spekulować jakiego softu użyto, ale Cisco Packet Tracer pozwala na ładną graficzną reprezentację. Ba, nawet symulacje można przeprowadzać.

Rysunek najwyraźniej wykonany programem dia.

Zdjęcia kobiety na załączonym obrazku dotyczą udziału w programie TVN dotyczą operacji plastycznych.

Moze kogos zainteresuje – admini systemow linux na gpw zarabiaja srednio 2500 zl na reke, nie kazdy ma umowe o prace

GPW to świątynia kapitalizmu. Śmieciówka to norma raczej. Robisz albo wypierdalasz.

Skąd masz taką informację?

Może mają taką strategie, że mają jednego, który ogrania najważniejsze, a reszcie udają że płacą.

Poza tym samo GPW nie najładniej się zachowało, nie ma żadnego komunikatu na ich stronie, udają że się nic nie stało – tak chcą zdobyć zaufanie zagranicznych inwestorów?

Mam kolege ktory tam pracowal i sie zwolnil ze wzgledu na niskie wynagrodzenie i beton na wysokich stanowiskach – wywalczenie konkretnego szprzetu czy szkolen dla IT bylo bardzo trudne

Chyba nie dajecie wiary że na giełdzie informatyk zarabia 2,5k he he :-) Kasy w sercu rynku kapitałowego nie brakuje.

Niedawno wdrażali system giełdowy za wiele milionów dolarów to nie myślicie chyba że obsługują go admini poniżej średniej krajowej?

Trzeba też brać pod uwagę że takie instytucje zlecają wykonanie różnych serwisów i usług na zewnątrz i czasem dostaje się w spadku różne systemy.

“Moze kogos zainteresuje – admini systemow linux na gpw zarabiaja srednio 2500 zl na reke, nie kazdy ma umowe o prace”

No i ? To jest tłumaczenie, że nie trzeba zabezpieczać, by każdy mógł coś zwinąć, bo mało zarabiam? Bzdura.

Tak. To jest bardzo dobre tłumaczenie. Bo informatyk to nie niewolnik, który ma “za wszystko być odpowiedzialny” i pracować prawie za darmo. Informatyk to też człowiek, który ma rodzinę i hobby.. i jeśli poświęca czemuś dużo czasu i energii (by zdobyć specjalistyczną wiedzę, a potem by wdrożyć skomplikowane i bezpieczne rozwiązania) to musi być za to odpowiednio wynagradzany.

Jaka płaca taka praca.

Tak, to jest bardzo dobre tłumaczenie. Dlaczego? Bo jaka jest szansa, że za taką kwotę uda się pozyskać eksperta od zabezpieczeń, posiadającego specjalistyczną wiedzę? Odpowiedź jest prosta, żadna. Za tą kwotę to można zatrudnić speca od helpdesku, który nam sieć w biurze utrzyma w dobrym stanie, ale niewiele więcej.

Jeżeli ta informacja jest prawdziwa, to nie ma co się dziwić, jak się oszczędza na bezpieczeństwie, a to tak się to kończy. O ile oczywiście informacja jest prawdziwa, a nie tylko pół-prawdziwa (tj. 90% faktycznie tak zarabia, ale zajmują utrzymaniem biur itd. na chodzie, a jest jeszcze 10% dobrze opłacanych specjalistów, którzy zajmują się bezpieczeństwem i organizacja architektury, jak to często ma miejsca w bankach).

Nikt nie sugeruje, że celowo zaniedbano bezpieczeństwo. Jak zatrudnisz studenta bez doświadczenia, to po prostu nie będzie się orientował we wszystkich tematach.

W xls jest hash do mojego hasła. Jak mogę je odkodować aby sprawdzić czy dalej jest aktualne?

łatwiej chyba w drugą stronę – potraktuj hasło różnymi funkcjami skrótu (większość z nich ma generatory dostępne online, jeżeli nie masz odpowiednich narzędzi). Zacznij od MD5, SHA1, SHA2. Zobacz, czy któreś da taki sam skrót jak ten w pliku

Jeśli nie było solone, to zahashuj swoje hasło i porównaj hashe :) oszczedzisz sobie hashcata

NIby tak ale aby mialo to sens musze znać “Hash type”, a na MD5 oraz SHA1, SHA2 to nie wygląda. Bardziej jak MySQL 4.1/5. Poza tym zakładam, że jednak solili.

daro: darmowy the dude z mikrotika generuje takie mapy sieci

@Andrzej: Wiesz, to działa w drugą stronę. Za 2.5kZł i bez umowy nie jesteś atrakcyjny dla _wykwalifikowanego_ sysadmina. Prowdopodobnie pracują tam studenci/zieloni absolwenci albo krewni-i-znajomi-królika. Dodatkowo, jak oszczędzają na kadrze, to gwarantuję że tym bardziej oszczędzają na sprzęcie (typu IDS) i sofcie (typu SIEM). Mam tylko nadzieję, że inna ekipa zajmuje się ekstranetem a inna intranetem.

15:00

serwisy:

http://www.newconnect.pl/

http://gpwcatalyst.pl/

leżą, a GPW +0.4

to jest wiadomość dnia ;)

No, poniedziałek 27.10. godz. 10:40 a serwisy oba dalej słabo wyglądają …

Brałem udział w sigg w 2012 i żadnej wiadomości nie otrzymałem od gpw. Starsze, czy nowsze to archiwum?

Patrząc na daty “Lastlog” baza wygląda na bardzo swieżą. Pojawiają się daty od 2013-04 do 2014-09.

a maile jeszcze nowsze: 2014-10-20 15:55:37

Krótko – ulala.

jesli plik scan.std.txt to wyniki skanów włamywaczy, to systemy zostały skompromitowane w sierpniu

|_ssl-date: 2014-08-25T12:39:04+00:00; 0s from local time.

|_ssl-date: 2014-08-25T12:38:54+00:00; -5s from local time.

|_ssl-date: 2014-08-25T12:39:00+00:00; 0s from local time.

|_ssl-date: 2014-08-25T12:39:04+00:00; 0s from local time.

|_ssl-date: 2014-08-25T12:39:06+00:00; 0s from local time.

|_ssl-date: 2014-08-25T12:39:03+00:00; 0s from local time.

hmm, ze nie chcieli placic i miarka sie przebrala? bo po co zwlekali tyle czasu z upublicznieniem?

no to pytanie, czy nie mają czegoś więcej, czego jeszcze nie opublikowali. Bo to, co teraz jest dostępne, to raczej nic istotnego (z punktu widzenia systemów giełdowych).

Dajcie newsa o przypale z FTDI/M$ i ich “serial killerem”

Ponoc oryginalne chipy tez mogly zostac zbrickowane.

https://twitter.com/marcan42/status/525291106104115201

Ciekawe ile takich siedzialo w polskim sprzecie medycznym?

I już usunęli paste-a

W tej chwili to już bardziej Giełda papierów bezwartościowych

Słuchajcie, jestem jedną z tych osób, której dane wyciekły. Czy wiadomo, jakie konkretnie dane zostały udostępnione, gdzie i komu? Giełda nie była łaskawa poinformować o zdarzeniu – dowiedziałam się dobę później od osoby, która włamała mi się na maila…

@Marta: wyciekły adresy email używane do logowania na GPW i hashe haseł. Jeżeli ktoś dobrał Ci się do emaila to najprawdopodobniej:

a) miałaś hasło bardzo proste do złamania

b) używałaś połączenia tego samego emaila i hasła do różnych serwisów (tutaj GPW oraz email)

c) nie miałaś skonfigurowanego uwierzytelniania dwuskładnikowego (w gmail możesz włączyć)

jeżeli ktoś Ci się już dobrał do emaila to mogły wyciec wszystkie informacje które tam przechowywałaś: pliki, dokumenty, poufne dane, rozmowy, emaile, kontakty… etc

Co możesz teraz zrobić:

1. Zmienić hasło na emailu (co zapewne już zrobiłaś)

2. przemyśleć politykę tworzenia haseł

3. zmienić hasła na wszystkich serwisach w których podawałaś tego emaila – możliwe, że ktoś dobrał się do danych na innych serwisach przez np reset hasła na email i skasowanie emaila

4. Zmienić email w serwisach które były powiązane na nowy (serwisy typu allegro, payu, walutomat itp)

5. Jeżeli przechowywałaś również swoje poufne dane (nr dowodu, pesel, adres zamieszkania) proponuję zastrzec dowód (zgłaszając kradzież) i wyrobić nowy

6. Poinformować znajomych/bank/urzędy itp o zmianie adresu email

7. Zawsze uzywać innego emaila do poczty/bankowości elektronicznej !!!

Mozna jeszcze gdzies znalezc liste adresow ktore wyciekly? Chcialbym sprawdzic czy tez tam jestem.

Stawianie niedorobionych aplikacji jak joomla czy wordpress powinno być w środowiskach chcących uchodzić za bezpieczne surowo zabronione.

Czy nbzpicznik moze poprosic knf o komentarz? Pzdr

Co prawda już stary temat, ale tak mnie tknęło – przecież oni używają RHEL (jak wynika z wykradzionego schematu sieci) to co się stało z SELinux?

Może instalacja była robiona według przepisu ze stron IBM: https://www-01.ibm.com/support/knowledgecenter/SSDV85_4.1.0/Admin/tasks/create_KVM_VM_installlVM_virt-install_Linux_staticIP.dita

patrz ptk. 8 :)

albo polityka była bardzo elastyczna…

[…] głosów z niedzielnych wyborów, ale patrząc po tym, jak dokonano eskalacji uprawnień po niedawnym włamaniu do Giełdy Papierów Wartościowych, wszystko jest […]

[…] że “jest kiepsko i należy na to zwrócić uwagę“. Na dowód przytacza niedawne włamanie na serwery Giełdy Papierów Wartościowych (zastanawiające, że tak mocno przemilczane przez mainstreamowe media…), zhackowanie strony […]