19/9/2018

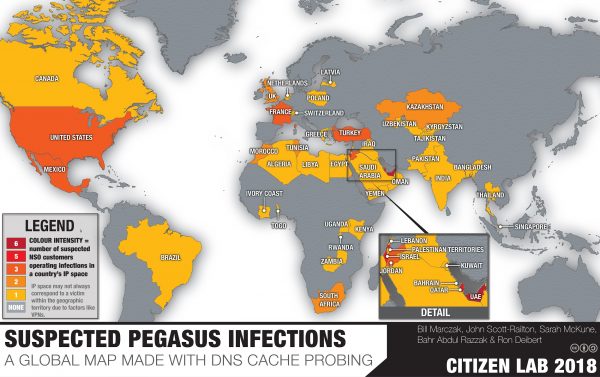

W sieciach kilkuset operatorów na terenie 45 krajów znaleziono ślady działania specjalistycznego oprogramowania o nazwie Pegasus służącego do inwigilacji przez służby specjalne. Polska również jest na liście “ofiar”. Poniżej analizujemy polskie ofiary i odpowiadamy na pytanie, czy macie się czego bać, jeśli korzystacie z telefonu komórkowego w Polsce.

Pegasus – rządowy trojan stworzony przez Izrael

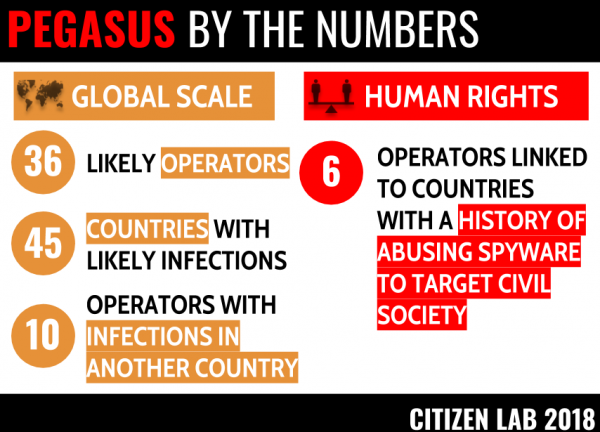

Wczoraj grupa The Citizen Lab opublikowała raport, w którym wymieniono operatorów z różnych krajów w których sieciach namierzono inwigilowane przez służby osoby — oto lista operatorów z Polski:

Polkomtel Sp. z o.o.

Orange Polska Spolka Akcyjna

T-mobile Polska Spolka Akcyjna

FIBERLINK Sp. z o.o.

PROSAT s.c.

Vectra S.A.

Netia SA

Zacznijmy jednak od początku i przytoczmy incydent o jakim informowaliśmy Was już dwa lata temu w artykule pt. “Poważna dziura w iPhonach i iPadach z której korzystały rządy wielu państw do nękania aktywistów i dziennikarzy“. Bo to od incydentu opisanego w tym artykule wszystko się zaczęło, a wczorajszy raport jest bezpośrednim następstwem tamtych wydarzeń.

Wpadka służb ujawnia Pegasusa

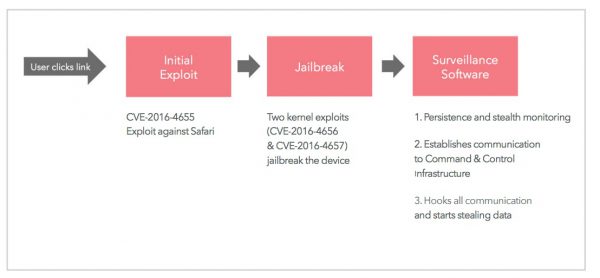

2 lata temu wpadkę zaliczyły służby Zjednoczonych Emiratów Arabskich. Dzięki ich nieudolności świat dowiedział się o tym, że klienci rządowego trojana o nazwie Pegasus stworzonego przez izraelską firmę NSO Group dysponowali łańcuchem 3 nieznanych publicznie podatności na system iOS (tzw. 0-day).

Służby ZEA próbowały za pomocą tych podatności przejąć kontrolę nad telefonem Ahmeda Mansoora, międzynarodowego obrońcy praw człowieka. Ale im nie wyszło. bo na nasze szczęście, a ich nieszczęście, Mansoor był w przeszłości wielokrotnie atakowany i się chłopak dotkliwie nauczył, aby nie klikać w linki z podejrzanych wiadomości. Dlatego treść podejrzanego SMS-a przesłał do Citizen Labu, a tam analitycy na kontrolowanym przez nich urządzeniu uruchomili exploita, przeanalizowali z jakich dziur korzysta i donieśli o nich firmie Apple.

Parę dni później Apple wypuściło łatkę, która automatycznie wgrała się na wszystkie iPhony i iPady. I w tym momencie wszyscy wykorzystujący Pegasusa do różnych operacji, czuli służby specjalne z wielu krajów, równocześnie zakrzyknęły “o kurza twarz!“. Bo

przez nieudaną akcję służb ZEA, spalony został exploit, z którego korzystały także służby specjalne innych krajów, do operacji poważniejszych niż piętnowanie opozycji politycznej, np. inwigilowania środowisk terrorystycznych lub grup przestępczych handlujących narkotykami.

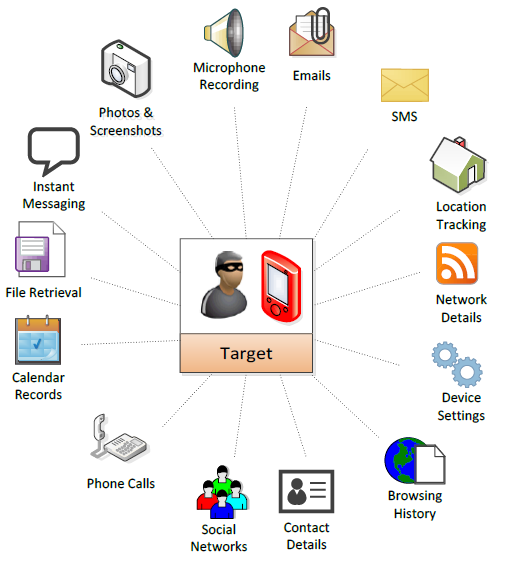

Co robi Pegasus?

Świetnie wyjaśnia to poniższa infografika:

Trojan wykonuje tzw. “remote jailbreak”, osadza się na telefonie ofiary i wykrada dane takie jak:

- treści wiadomości i e-maili,

- adresy oglądanych stron internetowych,

- zdjęcia

- dane aplikacji takich jak Facebook, FaceTime, Skype, GMail, Kalendarz, WhatsApp, WeChat.

Po dwóch latach Pegasus wciąż infekuje, także w Polsce

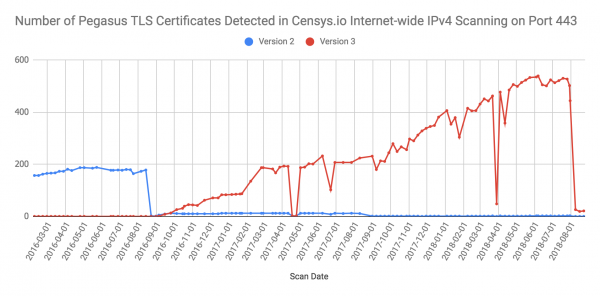

Z najnowszego raportu dowiadujemy się, że po ujawnieniu ataku na Mansoora dwa lata temu, znaczna część infrastruktury firmy NSO Group i serwisy internetowe autorstwa służb różnych krajów (użytkowników Pegasusa) w popłochu zniknęły z sieci. Ale nie na długo. Po kilku miesiącach infrastruktura rządowego trojana znów zaczęła się pojawiać online, ale w trochę zmienionej postaci (tzw. wersja 3):

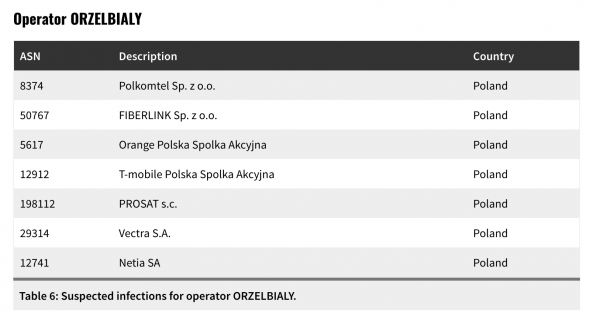

Citizen Lab opracował nową metodę identyfikacji serwerów internetowych odpowiedzialnych za infekcję ofiar Pegasusem (stare serwery zawierały pliki /redirect.aspx oraz /Support.aspx) jak również serwerów C&C, czyli tych do których przesyłane są dane z zainfekowanych Pegasusem telefonów (tu wykorzystano autorski fingerprinting połaczeń TLS o kryptonimie Athena).

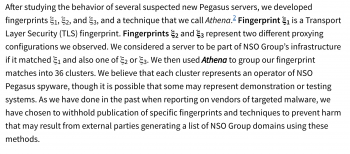

Dzięki temu powstała lista 1014 domen wskazujących na serwery zarządzane przez różne służby z różnych krajów w celu obsługi ofiar Pegasusa. Badacze oszacowali, że serwery te są zarządzane przez 36 niezależnych od siebie grup (czyt. służb różnych krajów). Infekcje z terenów Polski przypisano grupie, którą nazwano ORZELBIALY.

Ponieważ jednak badacze nie mieli bezpośredniego dostępu do tych serwerów (mogli je, jak każdy z nas, obserwować tylko z “zewnątrz”), to nie byli w stanie zajrzeć w logi i określić ile ofiar “kontroluje” (czyt. inwigiluje) dana grupa serwerów. Wykorzystali więc sprytną technikę szacowania bazującą na analizie cache serwerów DNS (tzw. DNS Cache Probing, która z powodzeniem jest wykorzystywana do oszacowania ofiar botnetu).

Serwery DNS-y ujawniły liczbę ofiar w każdym z krajów

Skoro serwery, z którymi kontaktuje się smartfon zainfekowany Pegasusem są obsługiwane przez HTTPS, to muszą mieć wykupione domeny. A żeby połączyć się z serwerem, na który wskazuje domena, każe urządzenie musi skorzystać z usługi DNS. Po wpisaniu nazwy domeny (lub kliknięciu w link), zanim zostanie nawiązane połączenie z serwerem docelowym, jego adres urządzenie pozyskuje z serwera DNS, wysyłając “zapytanie DNS” w stylu:

na jaki IP wskazuje domena XXX.YYY?

Te zapytania przez większość serwerów DNS są przez pewien czas zapamiętywane (cache’owane), aby serwer DNS nie musiał za każdym razem ustalać adresu IP kontaktując się z innymi serwerami (tzw. root serwerami i serwerami autorytarnymi dla danej domeny). Ot, kwestia wydajności. Jeśli więc odpytujemy jakiś serwer DNS o domenę XXX.YYY i odpowiedź od tego serwera DNS dostaniemy z jego cache’a, to wiemy, że ktoś wcześniej już o tę domenę ten serwer odpytywał.

Jak sprawdzić, czy odpowiedź przyszła z cache serwera DNS?

Czas przechowywania danej domeny w cache serwera DNS reguluje tzw. TTL, który ustawia właściciel domeny. Aby sprawdzić jaki TTL jest dla domeny niebezpiecznika, wystarczy wydać zapytanie do autorytarnych serwerów DNS obsługujących naszą domenę (dla uproszczenia skorzytamy tylko z 1 naszego serwera: duke.ns.cloudflare.com):

dig +noall +answer niebezpiecznik.pl @duke.ns.cloudflare.com.

niebezpiecznik.pl. 300 IN A 104.31.15.168

TTL to 300 sekund. Serwery DNS w sieciach operatorskich nie powinny więc naszej domeny utrzymywać w swoim cache dłużej niż przez ten czas. Zapytajmy więc serwer DNS operatora łącza, z którego korzysta autor tych słów:

dig +noall +answer niebezpiecznik.pl

niebezpiecznik.pl. 207 IN A 104.31.15.168

i powtórzmy po 5 sekundach:

dig +noall +answer niebezpiecznik.pl

niebezpiecznik.pl. 202 IN A 104.31.15.168

Wniosek? Jeśli TTL w odpowiedzi jest mniejszy niż 300, to znak, że przed nami ktoś serwer DNS naszego operatora o domenę niebezpiecznika odpytywał. A jeśli sprawdzamy domenę rządowego trojana i uzyskujemy mniejszy TTL, to znak, że mamy w sieci kogoś, kto jest nim zainfekowany (bo próbował się do jego serwera połączyć).

I w uproszczeniu, dokładnie na takim, regularnym odpytywaniu serwerów DNS poszczególnych operatorów w poszczególnych krajach o poszczególne domeny powiązane z Pegasusem opiera się badanie. Nie jest to metoda doskonała, bo czasem serwery DNS operatorów nie odpowiadają na zapytania spoza sieci operatorskiej i trzeba polegać na tzw. forwarderach. Raport obszernie tłumaczy jak badacze odsiewali false-positives i jak podchodzili do false-negatives, warto się z tym zapoznać. My tylko zaznaczymy, że oku badaczy uciec mogły ofiary, które korzystają z

- z małych sieci operatorskich (badacze nie dotarli do ich DNS-ów)

- mają na sztywno wpisane popularne “globalne” DNS-y takie jak te od Google (8.8.8.8), Cloudflare (1.1.1.1), OpenDNS czy Quad9 (9.9.9.9) — globalne DNS-y nie były weryfikowane, bo takie badanie nie ujawniłoby kraju pochodzenia ofiar.

Kim są ofiary Pegasusa w Polsce?

Nie wiadomo. Nie wiadomo nawet, czy to rzeczywiście Polacy. To co jest pewne, to zidentyfikowanie aktywności zainfekowanych smartfonów w polskich sieciach. Ale w polskich sieciach przebywać mogą także osoby z zagranicy: dyplomaci, biznesmeni, itp. I to ich telefony, a nie telefony Polaków, mogły wygenerować aktywność, którą namierzył zespół badaczy z Citizen Lab.

Pocieszające jest to, że według badaczy, infekcje na terenie naszego kraju nie są związane z motywami politycznymi.

To że na liście są wszyscy operatorzy telefonii komórkowej nie powinno dziwić. Wystarczy, że zainfekowana osoba korzystała z internetu w PKP i już serwery DNS T-Mobile, a zatem ten operator, wskakują na listę. A może nie był to pociąg, zwykła kawa w jednej z kawiarnii, która swoim klientom udostępnia internet przez router z kartą SIM operatora Plus?

Więcej na temat ofiar z pewnością mogliby powiedzieć sami operatorzy, oczywiście jeśli logują zapytania do swoich DNS-ów i ustalą, pod kątem jakich domen należy przeczesać logi. Bo Citizen Lab nie ujawnił wszystkich domen.

W dodatku, część z ofiar na terenie naszego kraju mogła być po prostu użytkownikami VPN-ów, które na świat “wychodziły” w sieciach polskich operatorów. Do danych z raportu należy więc podchodzić z pewną dozą niepewności, o czym zresztą autorzy raportu lojalnie ostrzegają, a sama NSO Group “ustalenie krajów ofiar” w oświadczeniu komentuje tak:

the list of countries in which NSO is alleged to operate is simply inaccurate. NSO does not operate in many of the countries listed.

Te sprzeczności wynikają właśnie z tego, że NSO mogło sprzedać trojana rządowi Sri Lanki, a ten zainfekował nim Polaków. Polska będąca na liście nie oznacza, że to Polskie służby są klientem NSO, a że ktoś (może Polacy, a może nie) w naszym kraju utrzymuje infrastrukturę do odbioru danych od trojana, a w sieciach naszych krajowych operatorów znaleziono aktywność ofiar (może Polaków, a może nie) zainfekowanych Pegasusem.

Nie wiadomo, czy polskie służby, ale wiadomo, że nie przestępcy

NSO Group utrzymuje, że ich produkt jest sprzedawany jedynie służbom specjalnym w zgodzie z prawem, a nie firmom prywatnym, czy grupom przestępczym. Dodatkowo, wbudowano w niego “zabezpieczenia”, które uniemożliwiają “prace na terenie USA”. To jest o tyle ciekawe, że Citizen Lab zidentyfikował ofiary z USA i nawet sam z powodzeniem zainfekował Pegasusem telefon z terenu USA będąc podpiętym do amerykańskiego operatora.

NSO Group podobno ma też “panel zewnętrznych ekspertów”, który ocenia, czy służbom danego kraju można sprzedać Pegasusa (czy nie będzie on tam wykorzystywany jako “narzędzie opresji politycznej”). Nie wiadomo kto w panelu zasiada, ale po raporcie Citizen Laba można przypuszczać, że nie robi swojej roboty dobrze…

Jak należy to rozumieć? Czy polskie służby potrafią hackować telefony?

Brak 100% pewności, co do tego, czy służba z danego kraju jest lub nie jest klientem NSO Group jest problemem. I nawet jeśli założymy, że na mapie ofiar Polska świeci się na żółto, nie dla tego, że nasze służby korzystają z Pegasusa a dlatego, że na terenie naszego kraju przebywają obywatele innych krajów zainfekowani Pegasusem, to nie możemy zakładać, że polskie służby nie mają zdolności do ataku smartfonów. Zauważyć należy, że tego typu rozwiązań co Pegasus jest więcej. I nawet jeśli nasze służby nie korzystają z Pegasusa, to mogą korzystać z innych rozwiązań, które w dodatku potrafią atakować nie tylko iPhony, ale również Androidy …i w zasadzie wszystko inne co się da wykorzystać do inwigilacji.

My mamy nadzieję, że polskie służby, dla naszego bezpieczeństwa, trzymają rękę na pulsie i regularnie badają nowe rozwiązania. A po stwierdzeniu przydatności kupują je i z nich korzystają wyłącznie do walki z przestępcami. Mamy też nadzieję, że nasze służby opracowują swoje autorskie (czyli niewspółdzielone z innymi) techniki ataku bazujące na podatnościach 0-day. Ludzi, którzy byliby w stanie takie podatności odkrywać w popularnym oprogramowaniu mamy w Polsce wielu. Część z nich także w służbach.

Czy Pegasus infekuje także iPhony?

Tak, Pegasus to przede wszystkim oprogramowanie szpiegujące urządzenia firmy Apple. Ale jeśli obawiasz się inwigilacji, to nie ma znaczenia czy korzystasz z Androida czy iPhona. Każdy system operacyjny ma nieodkryte błędy i odkryte ale nieupublicznione błędy (tzw. 0-day). Właśnie z tych drugich korzysta Pegasus i co gorsza, pewne kombinacje błędów pozwalają mu tak mocno osadzić się na przejętym smartfonie, że przetrwa on nawet aktualizację systemu operacyjnego — a zatem do pewnego stopnia może nawet ochronić się przed łatką wypuszczoną przez producenta, która łata te dziury, które pozwalają mu funkcjonować. Jest to jednak dość trudne i dlatego telefony ofiar trzeba często (tj. po aktualizacji) ponownie zainfekować.

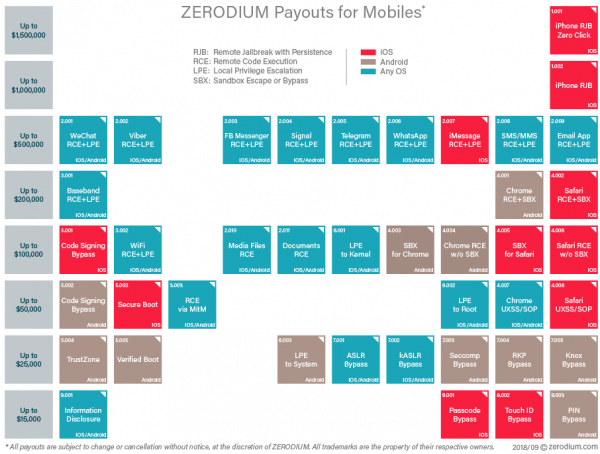

Jeśli spojrzymy na tabelę cen, po których jeden z brokerów dziur skupuje je od różnych crackerów, a potem sprzedaje np. takim firmom jak NSO Group, to zauważyć można, że najcenniejsze (bo najbardziej poszukiwane) są podatności właśnie na system iOS. Dlaczego? Bo system ten jest lepiej dopracowany niż Android (głównie ze względu na silną integrację z doskonale znanym producentowi sprzętem), a więc trudniej znaleźć w nim błąd. A jak już błąd się znajdzie, to czas jego życia może być krótki (częste aktualizacje nie tylko szybko łatają błędy, ale także uszczelniają system “paraliżując” działanie złośliwego oprogramowania). Wniosek:

jak naszybciej wgrywaj aktualizacje, a jeśli w trakcie aktualizacji pojawiają się jakieś problemy, to wiedz że coś się dzieje.

Jeśli obawiasz się inwigilacji, nie tylko przez służby, to przeczytaj te poradniki:

- 19 rad jak bronić się przed inwigilacją w Polsce

- Jak zabezpieczyć telefon przed podsłuchem?

- 15 porad na różne stopnie paranoi, które ochronią Twój sprzęt i Twoje dane, także w podróży

Czy mój telefon jest zainfekowany Pegasusem?

Infekcja następuje po kliknięciu w link. Jeśli kiedyś kliknąłeś w jakiś link, to możesz być ofiarą. Ale najprawdopodobniej nie jesteś. Bo Pegasus nie jest wykorzystywany do inwigilowania przypadkowych osób lub obywateli na masową skalę. Ofiary są wybierane przez służby (a każda nowa licencja to koszt ok. 100 000 PLN). Osoby o podwyższonym ryzyku to:

- Działacze polityczni (nie tylko opozycja)

- Dziennikarze (zwłaszcza śledczy)

- Prawnicy

- Osoby podejrzane o członkostwo w zorganizowanych grupach przestępczych

- Osoby podejrzane o terroryzm

O ile służby w normalnych krajach powinny skupiać się przede wszystkim na przestępcach, to zdarzało się, także w Polsce, że policja podsłuchiwała opozycję, a służby dziennikarzy. Znane są też przypadki, kiedy oficerowi jakiejś służby coś głupiego strzelało do głowy i zaczynał inwigilować np. swoją partnerkę. Bo akurat maiał jedną wolną licencję oprogramowania typu Pegasus. Prywata niestety istnieje wszędzie — wystarczy wspomnieć informacje ujawnione przez Snowdena, które pokazały, że z systemów służących do masowej inwigilacji agenci NSA korzystali aby zbierać informacje na temat podobających im się kobiet lub sąsiadów…

Jeśli więc nie należysz do powyższych grup społecznych, to raczej powinieneś spać spokojnie w tym przypadku. Ale aby z całą stanowczością stwierdzić, czy Twój telefon jest zainfekowany, trzeba go poddać specjalistycznej analizie, co jest procesem dość skomplikowanym, a jeśli na taką analizę będziesz się umawiać z zainfekowanego urządzenia, to najprawdopodobniej specjaliści i tak nic nie znajdą, bo służby zawczasu odinstalują Ci trojana.

Infekcję najprościej można by wykryć przez monitoring ruchu wychodzącego z telefonu (raz na jakiś czas zainfekowany telefon musi przesłać służbom paczkę z Twoimi nowymi zdjęciami, zapisami rozmów, itp.). Ale niestety, Citizen Lab nie opublikował listy wszystkich zidentyfikowanych przez siebie serwerów wykazujących cechy bycia serwerami Pegasusa. Nie zrobił tego, bo Pegasus wykorzystywany jest też zgodnie z prawem do monitoringu grup przestępczych i publikacja tych adresów IP mogłaby powiadomić przestępców, że są na celowniku. Citizen Lab opublikował w swoim raporcie tylko domeny, które wskazywały na wykorzystanie Pegasusa do inwigilacji motywowanej politycznie. W Polsce takich domen się nie dopatrzono.

Innymi słowy, jeśli podejrzewasz, że możesz być monitorowany, to nie masz za bardzo jak ustalić tego ponad wszelką wątpliwość, więc po prostu kup nowy telefon. I nie klikaj w nim żadnych linków. Właśnie dlatego, jeśli jesteś np. dziennikarzem albo politykiem, to do prowadzenia “wrażliwych operacji” powinieneś korzystać z osobnego sprzętu. Na “niewrażliwym” telefonie możesz klikać w co popadnie, bo nawet jak służby będą go kontrolować, to nie znajdą na nim niczego, co Cię kompromituje.

Długofalowo, zmiana telefonu na nowy na nic się nie przyda, jeśli Ty nie będziesz wiedział jak wykrywać i reagować na ataki (nie tylko ze strony służb). Gdybyś chciał się tego nauczyć, to zapraszamy na nasz 3h, widowiskowy i do bólu praktyczny wykład, w ramach którego odpowiadamy na pytanie “Jak nie dać się zhackować?” i przekazujemy praktyczne porady jak zabezpieczyć swój sprzęt i bezpiecznie korzystać z internetu w celach służbowych i prywatnych, także w trakcie zakupów online, bankowości internetowej i kontaktów z najbliższymi.

Najbliższe terminy wykładu to:

- GDAŃSK, 11 października,

- KATOWICE, 5 listopada

- KRAKÓW, 29 listopada

- WARSZAWA, 8 listopada

- WROCŁAW, 4 grudnia

Miejsce możesz zarezerwować klikając tutaj.

A w ogóle, to w nic nie musisz klikać, aby się zainfekować

Warto zauważyć, że nie zawsze do infekcji konieczne jest kliknięcie w link. Pegasus, w zależności od dostępnych exploitów, na niektórych platformach może rozprzestrzeniać się także wykorzytując do ataku np. MMS-y. Samo ich odczytanie (bez klikania w linki!) może mieć tragiczny skutek. Takie dziury w przeszłości już były (por. 950 milionów telefonów z Androidem można zhackować jednym MMS-em.

Jeśli rozpatrzymy także przypadek służb, które Pegasusa wykorzystują zgodnie z prawem i we współpracy z operatorem GSM (a to też już się zdarzało w przeszłości), to w ogóle nie trzeba nikogo nakłaniać do kliknięcia w link aby go zainfekować — operator, jeśli chce, może selektywnie danej osobie przekierować połączenie na serwer infekujący Pegasusem wykonując tzw. atak Man in the Middle, co znacznie ułatwi robotę służbom.

I właśnie dlatego powinniście korzystać z VPN-ów (wychodząc na świat w kraju, którego służby na was nie polują ;) — my standardowo polecamy NordVPN, który ma klienty na każdy system operacyjny. Ale VPN to tylko jedna z metod obniżania ryzyka i podnoszenia poprzeczki tym, którzy chcieli by Was zaatakować. Aby “nie dać się zhackować” rzeczy do zrobienia jest więcej…

Aktualizacja 21.09.2018, 21:31

Jak podaje TVN, istnieje kolejna faktura opłacona przez CBA, tym razem na 33 miliony złotych. Jej przedmiotem jest najprawdopodobniej właśnie Pegasus, a opisywane przez CitizenLab operacje i kryptonim ORZELBIALY — wiele na to wskazuje — należą do CBA.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Jak weryfikowac czy jestesmy zainfekowani?

Dołączam się do pytania i proszę o listę domen żeby wiedzieć co bloknąć na moim ruterze.

“jak naszybciej wgrywaj aktualizacje, a jeśli w trakcie aktualizacji pojawiają się jakieś problemy, to wiedz że coś się dzieje.”

A potem rok po kupieniu nowego iphone widzimy jak spowalnia i zaczynamy odkładać 10k pln na jego nowszą/szybszą wersję.

Mój nieupdate’owany galaxy S2 chodzi szybciej niż update’owany S4 ;)

Zauważ, że to tekst o bezpieczeństwie, a nie szybkości smartfonów

> I w tym momencie wszyscy Pegasusa

wszyscy klienci?

Ja używam telefonu starego typu.Nie ma obaw żebym coś “złapał”.Smarfonów nie lubię, uważam je za zabawki dla nastolatków.

Czyli Ciebie dotyczy przedostatni akapit artykułu.

A jakby tak zapuścić sniffer w domowej sieci to będę mógł zweryfikować czy jestem zainfekowany?

@krytyk telefon starego typu też idzie podsłuchać bez konieczności ingerencji w telefon.

„(…) operator, jeśli chce, może selektywnie danej osobie przekierować połączenie na serwer infekujący Pegasusem wykonując tzw. atak Man in the Middle”

Fajnie, tylko jak zainfekuje jak najnowszą technologią jaką telefon obsługuje to midlety J2ME, albo jeszcze lepiej, jeszcze starszy model gdzie żadnych appek oprócz tego co z telefonem przyszło nie da się zainstalować.

O kurza twarz.

Te artykuły na niebezpiecznik.pl są lepsze od oglądania filmów sensacyjnych.

(to nie jest sarkazm, jakby kto tak myślał)

[…] czujnie zauważyli redaktorzy Niebezpiecznika, organizacja Citizen Lab, opublikowała niepokojący raport. Wynika z niego, że aż w 45 krajach […]

To tylko zmyłka. Prawdziwym trojanem izraela jest android a także iOS. Obie te firmy są własnością Żydów, co tajemnicą nie jest.

“A po stwierdzeniu przydatności kupują je i z nich korzystają wyłącznie do walki z przestępcami.”

a na czele służb siedzi u nas…..przestępca :)

W PL jest inna firma specjalizująca się w śledzeniu obywateli i sprzedawaniu informacji i rozwiązań rządowi – Macro Systems.

Przy okazji przypominam, że błędy zgłasza się projektom open source, firmom prowadzącym bug bounty i ew. takim gdzie macie konto i wam na nim zależy. Inne przypadki to najmniej frajerstwo, a potencjalnie wizyta milicji i konfiskata sprzętu. Uczcie się na moich błędach.

PS. Lepiej sprzedać info w darknecie, tam sobie poradzą.

Podsumujmy:

Jest firma ktora sprzedaje trojany na produkty Apple ktore z przyjemnoscia daja sie infekowac. Psuje to narracje o wyzszosci ‘jabluszek’ ale coz to.

Nie wykryto aby polskie sluzby korzystaly z tego trojana. No ale mogly. Podobnie jak i redaktor ktory tekst popelnil byc moze w sensie medycznym jest zdolny do no wiecie czego… No a ze nie zrobil tego to co innego.

Ech Niedorzecznik…

Cóż za ironia. Muzułmanie kupili oprogramowanie od żydów

a Żydzi ropę od muzułmanów i co z tego?

> Na “niewrażliwym” telefonie możesz klikać w co popadnie, bo nawet jak służby

> będą go kontrolować, to nie znajdą na nim niczego, co Cię kompromituje

To chyba błędne zalecenie.

Dla inwigilujących każda, nawet najmniejsza informacja na Twoim “niewrażliwym” urządzeniu ma znaczenie: zarówno przetwarzana przez normalnie działający software, jak i przez wgrany przez służby malware.

Mogą to być np. zapisane tam banalne, codzienne dokumenty (faktury, podania, zdjęcia – wszystko to bardzo wiele o tobie mówi, plus często ma metadane, zwłaszcza zdjęcia). Inwigilujący mogą też tworzyć Twój unikalny, bardzo trudno zmienialny profil biometryczny na podstawie sposobu uderzania w klawisze albo ruszania myszą czy to na stronach internetowych (bardzo łatwe do zrobienia w Javaskripcie) czy w ogóle w Twoim systemie (wymaga malware albo – wg niektórych spekulacji – wystarczy sam Windows 10).

Osobna, ale równie ważna jest kwestia prywatności tych, z którymi się kontaktujesz – oni nie wiedzą, że masz urządzenie “niewrażliwe”, niezbyt zabezpieczone. A przecież też zasługują na to, by ich dane (np. korespondencja) z Twojego urządzenia NIGDZIE poza Tobą nie trafiły. To jest odpowiednik dawnego dżentelmeńskiego obowiązku dbania o poufność odebranych przez siebie papierowych listów.

I na koniec: prywatność oznacza bycie nieinwigilowanym w ogóle. Nie ma znaczenia, czy ktoś te informacje wykorzysta, czy nie; czy zapisze, czy nie; czy przekaże komuś, czy nie – kto wbrew Twojej woli się zapoznał z informacją o Tobie, która jest niepubliczna, zrobił coś złego.

Swoją godność trzeba chronić w całości, a nie tylko dane mniej czy bardziej wrażliwe. Dotyczny to nie tylko zdemoralizowanych służb, ale i firm żarłocznych na nasze dane, cyberprzestępców i zwykłych wścibskich.

Dopsz….ale co mi da na Androidzie VPN skoro uzywam lokalnego firewalla ktory….zestawia VPN (loop) analizujac ruch wchodzacy i wychodzacy. Dwoch VPNow nie odpale

Może dałoby radę tego lokalnego VPN-a zamienić na proxy? Prawdopodobnie potrzebny będzie root, ale to przy okazji sobie zabezpieczysz, żeby Ci ktoś zdalnie nie exploitował roota :D

Czy przywrócenie telefonu z Androidem do ustawień fabrycznych, wykasuje tego trojana?

Podczas konferencji Security Analyst Summit 2017 badacze z firmy Lookout poinformowali o Pegasusie dla Androida, znanym także pod nazwą Chrysaor — tak nazwała ją firma Google. Wersja dla systemu Android jest stosunkowo podobna do swojej siostry dla iOS-a, jeśli chodzi o możliwości, różnią je jednak techniki przedostawania się urządzenia.

Pytałem znawców i z tego co wiem, to najlepiej wgrać nowy system, bo przywrócenie do ustawień fabrycznych go nie usunie,

Kto od Atora?

Śmiecisz.

W dzisiejszych czasach lepiej jednak być zacofanym…

“Mamy też nadzieję, że nasze służby opracowują swoje autorskie (czyli niewspółdzielone z innymi) techniki ataku bazujące na podatnościach 0-day”

Czy autor przemyślal to co pisał i zastanowił się nad następującymi zagadnienami, np:

1) czy jest legalne (w świetle prawa) infekowanie urządzeń (elektronicznych) złosliwym kodem? Bo kodeks karny chyba coś jednak mówi o naruszeniu integralności urządzeń. To, że ktoś jest “podejrzanym” nie znaczy, że wolno stosować względem niego wszystkie znane metody, np nie można “podejrzane” pobić, zabić, okraść.

2) jeżeli nawet infekcja “wirusem” urządzenia podejrzanego byłaby dopuszczalna (czyli legalne by było naruszenie integralności oprogramowania wykorzystywanego przez “podejrzanego” w celu jego śledzenia/podsłuchania/podglądania – to na ile warte są zebrane w ten sposób materiały/informacje? Skoro już na wstępie naruszono integralność środowiska, to skąd pewność, że zarejestrowane dane również nie zostały zmodyfikowane?

Jaka jest wiarygodność (sądowa) zebranych w ten sposób danych? Jeżeli komuś można (zdalnie) zmodyfikować oprogramowanie to tym łatwiej podrzucić mu materiały pedofilskie, sfabrykowane emaile, rozmowy komunikatorem itp.

“Fajna” zabawka, ale bardziej przydatna dla świata przestępczego niż dla “jasnej strony mocy”. Jednak kto z kim przestaje takim się staje.

“To że na liście są wszyscy operatorzy telefonii komórkowej…”

Jak wszyscy? Nie widzę tam P4 (Play)?

Ciekawostki sypia się ostatnio jak z rękawa…

https://www.tvn24.pl/cba-kupilo-system-inwigilacyjny-za-pieniadze-dla-ofiar-przestepstw,870100,s.html

czy na tym zainstalowanym pegasusie idzie odpalić super mario bros?

To prawda na liście nie ma operatora play, ale czy play nie kryję się za którąś z przedstawionych firm? Te artykuł jeszcze bardziej uświadamia człowieka w przekonaniu by nie korzystać z publicznych siecie wifi które miały stać sie udogodnieniem a staja się zagrożeniem.

“NSO Group utrzymuje, że ich produkt jest sprzedawany jedynie służbom specjalnym w zgodzie z prawem, a nie firmom prywatnym, czy grupom przestępczym”

Służb państw takich jak ZEA trudno nie zrównać z grupami przestępczymi.

http://www.interceptors.com/ ULIN dobrze wiedziec !

Tu jest opisane jak pod Androidem wykryć tego trojana, można też wiresharkiem lub sprawdzić w logach czy łączysz się z serwerami C&C.

https://android-developers.googleblog.com/2017/04/an-investigation-of-chrysaor-malware-on.html

normi twoje twierdzenia o trojanie swiadcza o niezrozumieniu tresci podanego linku …

@:(, w linku masz informacje co robi i gdzie robie, co potwierdza ze masz albo nie masz Pegazusa.

Czemu uwazasz ze cos jest nie tak…?

W Polsce łatwo zrobić z człowieka przestępcę. Wystarczy psychol prokurator i niekompetentne sądownictwo. A jak doskonale wiecie, nie jest to teoria spiskowa. To się dzieje. Nie róbcie sobie nadziei, że narzędzie jest legalnie wykorzystywane przez polskie służby (o ile zostało zakupione).

Jak zweryfikować czy operator VPN nie robi w porozumieniu ze służbami ataku “man in the middle”?

Rozwiazanie na PEGASUS, gdy chodzi o podsluchiwanie rozmow komorkowych: dwa box-y kryptujace ( np. of Blackboxsecu) + dwa najprostrze telefony ( np NOKIA 3310 z OS symbian) z wylaczona transmisja danych i gotowe ;)

Drobna aktualizacja do tekstu, pochodząca ze strony Zerodium:

Sep. 3, 2019 – (…) For the first time, we will be paying more for Android chains than iOS chains.

Wydaje się więc, że w Zerodium już nie podzielają wniosków zawartych artykule, które odnoszą się do tej kwestii…

[…] przy Uniwersytecie w Toronto pomagała analizować skalę tego ataku (to dzięki niej wiemy o stosowaniu Pegasusa w Polsce). Citizen Lab otrzymała od WhatsAppa listę numerów objętych atakami z wykorzystaniem luki. […]

[…] Pegasusie piszemy regularnie. Opisywaliśmy to kto kupił go w Polsce i za ile. Opisywaliśmy jego zagraniczne ofiary oraz w szczegółach pokazaliśmy co może i jak dokładnie […]

Jest firma ktora sprzedaje trojany na produkty Apple ktore z przyjemnoscia daja sie infekowac. Psuje to narracje o wyzszosci ‘jabluszek’ ale coz to.

Zainteresujcie się programami do analizy efektywności rozmów telefonicznych konsultantów call center ostatnio wykorzystywanymi w różnych call center operatorów odpornych na pegasusa…

[…] działa w Polsce, a w polskich sieciach są ślady ofiar, które były Pegazusem infekowane (por. Jak wykryto ślady rządowego trojana w Polsce). Wspomniano m.in. o domenie emonitoring-paczki[.]pl, która mogła być wykorzystywana do ataków […]

[…] Company, Forbes, Forbes (2), Hardware Info, Hubs, IT Home, IT Wire, Motherboard, Muy Seguridad, Niebezpiecznik, Olhar Digiral, PC Mag, Rambler, Security Boulevard, Security Lab, Security.nl, Tech – Wirtualna […]