23/2/2016

Opublikowaliśmy dziś obszerny artykuł w sprawie konfliktu na linii Apple — FBI. Zawiera on sporo szczegółów technicznych co do metod, jakimi FBI, a także samo Apple mogą w sposób nieuprawniony dostać się do danych na iPhonie zabezpieczonym hasłem. Jest to pasjonująca, ale długa lektura. Dlatego aby ułatwić wam zabezpieczenie Waszego urządzenia, zebraliśmy wszystkie porady i wydzieliliśmy do osobnego artykułu. Oto on — miłego zabezpieczania!

Jak zabezpieczyć iPhona?

Do poniższych rad zastosuj się niezależnie od tego, czy boisz się służb, złośliwego kolegi z pracy, czy masz sekret przed żoną, albo po prostu cenisz swoją prywatność i chcesz się poprawnie przygotować do kontroli na lotnisku, uniemożliwiając pogranicznikom obejrzenie twoich nagich zdjęć.

- Korzystaj z hasła blokady ekranu a nie TouchID.

Twój palec zawsze można siłowo podsunąć pod twojego iPhona, bez twojej zgody, co spowoduje odblokowanie telefonu. Pamiętaj o tym przechodząc przez lotnisko.

- Ustaw długi i alfanumeryczny kod blokady ekranu.

Domyślne 6 cyfr to za mało. Wybierz hasło alfanumeryczne. Im dłuższe tym dłużej zajmie komuś jego “łamanie”.Złamanie 6 cyfrowego kodu blokady ekranu na iPhonie zajmuje 22 godziny (pomiędzy próbami wymuszane jest opóźnienie 80 milisekund). Wystarczy jednak mieć 11 cyfrowy kod blokady ekranu, aby sprawdzenie wszystkich możliwych kombinacji zajęło 127 lat.

- Ustaw opcję “Require Passcode” na “Immediately”. W przypadku zagrożenia po prostu zablokuj ekran iPhona. Bez tej opcji, telefon poprosi o kod blokady, ale z opóźnieniem, co oznacza, że w przypadku nalotu służb, pozyskanie nawet zablokowanego w trakcie szarpaniny telefonu spowoduje jego odblokowanie.

- Włącz opcję “Erase Data”, czyli kasowania danych z telefonu po 10 błędnie wprowadzonym haśle blokady.

- Wyłącz opcję “Notification view”, dzięki czemu nikt nie uzyska dostępu do historycznych powiadomień przy zablokowanym telefonie (a są tam fragmenty maili z GMaila, komunikacji z Facebooka itp.). Jeśli twój plan dnia jest tajny i wpisałeś go w kalendarz, wyłącz też opcję “Today”.

- Wyłącz podgląd treści wiadomości SMS w ramach “powiadomień”. Dzięki temu na zablokowanym ekranie nie będzie widoczna treść SMS-ów, które mogą zawierać poufne dane (np. hasło jednorazowe przesłane przesłane SMS-em). Ta opcja ma sens jedynie kiedy na twojej karcie SIM ustawiłeś jakiś PIN (i nie jest skierowana przeciwko służbom, a zwykłym złodziejom).

- Wyłącz obsługę iClouda.

W przeciwnym razie, twoje dane są kopiowane do chmury Apple i na wniosek sądu mogą zostać rozszyfrowane przez Apple i udostępnione. Jeśli nie checsz całkowicie rezygnować z iClouda, wyłącz przynajmniej kopie bezpieczeństwa i usługę FindMyiPhone, która pozwala Apple na śledzenie twojej aktualnej pozycji (ale zapewne także historyczne lokalizacje są zapisywane).Jeśli chęć odzyskania telefonu po jego zgubieniu ma dla Ciebie wyższy priorytet niż ochrona przed służbami (czyli nie jesteś terrorystą ani nie śpisz w czapeczce z folii aluminiowej na głowie), to rozważ włączenie FindMyiPhone.

- Włącz iMessage.

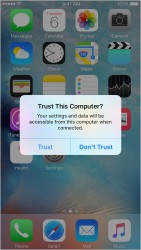

Dzięki temu wiadomości wysyłane do innych iPhonów będą szyfrowane i niewidoczne dla operatora GSM i Apple. Z nieposiadającymi iPhona, rozmawiaj przez aplikację Signal. - Nie ufaj urządzeniom, do których podpinasz swojego iPhona

Po podpięciu do portu USB laptopa, iPhone pyta czy chcesz “zaufać” temu komputerowi. Nie ufaj obcym (a także swoim, ale nieszyfrowanym) komputerom.Zaufanie oznacza przesłanie na komputer klucza na komputer, przy pomocy którego można (bez konieczności znajomości hasła) odblokować twojego iPhona. Jeśli nie wiesz, jakim komputerom (przypadkowo) zaufałeś w przeszłości, możesz skasować powiązania tutaj:

Settings > General > Reset > Reset Location & Privacy - Nie wpisuj swojego kodu, kiedy znajdujesz się w zasięgu kamer CCTV.

Tak swoje hasło wprowadza Edward Snowden (serio). Pamiętaj o tej radzie zwłaszcza na lotniskach i w kawiarniach.

Jeśli przed inwigilacją chcesz zabezpieczyć nie tylko iPhona ale i inne urządzenia, rzuć okiem na naszą listę 19 porad antyinwigilacyjnych i podziel się nią ze znajomymi. Także od ich zachowania zależy Twoje bezpieczeństwo i prywatność.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Przypadkiem 80 milisekund to nie opóźnienie sprzętowe a wymuszane są znaaacznie większe?

Natomiast wprowadzanie hasła/kodu można podejrzeć/nagrać.

Jak żyć z Androidem ? ;-)

no wlasnie skoro polowe funkcji musze wylaczyc w TYM zlomie za pare tysiecy to co dopiero android ..

Tym artykułem sprawiliście, że zastanowiłem się nad prywatnością mojego telefonu (windows 10 mobile). Włączyłem szyfrowanie i ustawiłem pin :D

Dzięki!

Ktoś wogóle kupuje to badziajstwo od Apple, i to po tylu skandalach związanych z celowym postarzaniem produktu??

Kilka osób chyba tak, skoro Apple na największe pośród firm rezerwy gotówki na świecie :>

Celowe postarzanie produktu? :D Apple? :D

Masa ludzi nadal chodzi z iphonem 4s i da się z niego korzystać, gdy ich odpowiedniki na Androidzie dawno wylądowały w koszu.

Większość producentów sprzętu z Androidem rozwiązała ten problem nie aktualizując swoich produktów w ogóle… Jednak kwestie wpływu takiego działania na bezpieczeństwo pozostawię bez komentarza ;)

Przedziwnym trafem kilka naszych ajfonów zepsuło się krótko po gwarancji i to znienacka… Jeden – ok, ale kilka?

Przedziwnym trafem kilka naszych androidów zepsuło się krótko po gwarancji i to znienacka… Jeden – ok, ale kilka?

“Wybierz hasło alfanumeryczne. Im dłuższe tym dłużej zajmie komuś jego “łamanie”.” – co to za bzdury? Po 10 nieudanej próbie nastąpi wymazanie danych. Bez znajomości hasła do iCloud, urządzenie w rękach nieuprawnionych jest cegłą.

Apple moze zdjac ograniczenie 10 prob. Przespales sprawe z FBI? ;)

W starych generacjach licznik prób można było oszukać odłączając w odpowiednim momencie akumulator.

Brakuje mi tu pod nagłówkiem komunikatu “jeśli jesteś terrorystą, czytaj dalej”..

No tak…bo tylko terroryści dbają o swoją prywatność. W takim razie jestem królem terrorystów; Krzysztof Jarzyna ze Szczecina, szef wszystkich szefów terrorystów.

Skąd się biorą ludzie tacy jak ty? Daj znać, to spuszczę chłopaków, żeby zrównali to miejsce z ziemią.

Każdy kto ustawił sobie 10 cyfrowy PIN, obawiający się że FBI go inaczej złamie, musi mieć EGO jak stąd do końca świata

Kto cię sponsoruje za pisanie takich bzdur? Macierewicz z Jarkiem, czy Bambus Obama?

Brak kontroli nad informacją o Tobie posiadaną przez policje i służby działa na Twoją niekorzyść. Jeżeli będziesz chciał żeby coś o Tobie wiedzieli, powiesz im to sam.

Tu jest całkiem dobre tłumaczenie dlaczego: https://www.youtube.com/watch?v=6wXkI4t7nuc

A może byś tak podał wszystkie swoje hasła do skrzynek mailowych, portali społecznościowych itd.? Jak chcesz coś przed nami ukryć, to czy sam nie jesteś terrorystą?

“Jeśli nie masz nic do ukrycia to się rozbierz” …

Ja dzisiaj czytałem o czymś takim jeszcze: http://www.zdziarski.com/blog/?p=2589 .

Generalnie chodzi o zablokowanie możliwości dodawania kolejnych urządzeń (komputerów) jako zaufane.

Warto też rozważyć wyłączenie Siri na ekranie blokady (bez podawania kody/odcisku palca może dać pewne informacje, np. kalendarz).

Szkoda że nie ma metody by mieć chaslo ale go nie wpisywać (trochę głupio napisałem )

Ja to nie ma? Pewnie że jest. Masz chasło, a wpisujesz hasło. Taki trik.

http://igg.me/at/everykey

Na iphonie 6 nie wystarczy 4-cyfrowy kod? I tak przy 10 próbie pamięć telefonu się wyczyści.

https://niebezpiecznik.pl/post/jak-zabezpieczyc-iphona-nie-tylko-przed-sluzbami/#comment-594602

“Ustaw długi i alfanumeryczny kod blokady ekranu.

Złamanie 6 cyfrowego kodu blokady ekranu na iPhonie zajmuje 22 godziny (pomiędzy próbami wymuszane jest opóźnienie 80 milisekund). Wystarczy jednak mieć 11 cyfrowy kod blokady ekranu, aby sprawdzenie wszystkich możliwych kombinacji zajęło 127 lat.”

To cyfr czy znaków, bo to delikatna różnica.

Złamanie cyfrowych wynosi tyle, ile podano. Jak dorzucisz literę, zwiększasz czas.

Mam pytanie, czy jest sens robić to wszystko na telefonie z windows 10 mobile czy i tak da radę się włamać?

albo nie bądź terrorystą i mniej w dupie te wszystkie uwagi ;-)

i bądź jeszcze mocniej inwigilowany :D

Najlepiej jeszcze się rozbierz, żeby nikt nie pomyślał, że masz coś do ukrycia…

Prosiłbym o taki sam poradnik, tylko że dla androida

Wydaje mi się, że większość z Was to ma jakąś paranoję

Wydaje mi się, że to jednak Ty jesteś po prostu ignorantem

Jak zabezpieczyć iPhona przed Apple?

Jak ktoś nie ma wcale smartfona to jak ma się bronć?

Nokią 3210 (╭ರ_•́)

10 zasad zabezpieczenia Iphone’a

1- nie kupuj Iphone’a

2-…

Błąd

np. hasło jednorazowe przesłane przesłane SMS-em

To co w takim razie proponujesz, bo Android to dziura na dziurze

super zrobicie coś podobnego na androdida

Pierwszy błąd to zakup amerykańskiego lub chińskiego telefonu ;) Drugi błąd to przekonanie, że zastosowanie się do wszystkich zasad będzie skuteczne na urządzeniu z dostępem do internetu. Dane wrażliwe i cenne przechowuje się w cold storage, i zawsze należy mieć dwie zapasowe komórki (przedmioty są zawodne, utrata jednego oznacza nieodwracalną utratę danych) tylko do tego celu, najlepiej nigdy nie łączących się z internetem, najlepiej z zagraniczną kartą sim. I tak 99.999% ludzie woli wygodę niż bezpieczeństwo, więc ten artykuł jest cenny, jednak do totalnego zabezpieczenia nadal mu nieco brakuje (poza uwzględnieniem innych urządzeń). Już samo posiadanie nietypowego modelu telefonu z nietypowym aplikacjami i softem daje szanse by był trudniejszy w złamaniu.

Hmm, wiesz, że każda anomalia tworzy łatwo zauważalne ślady, które łatwo wyłapać/wyfiltrować? Rozważ to w tym co napisałeś. Sztuką jest nie wskazywać i nie kojarzyć obydwu stron naszego życia ;D nie wzbudzając podejrzeń.