21/10/2019

Wczoraj na Twitterze pojawiła się informacja, że po internecie krąży klucz prywatny należący do kilku dostawców VPN-ów: Torguard, VikingVPN i NordVPN. Nord właśnie ujawnił więcej szczegółów na temat tego ataku.

Zawiniła serwerownia?

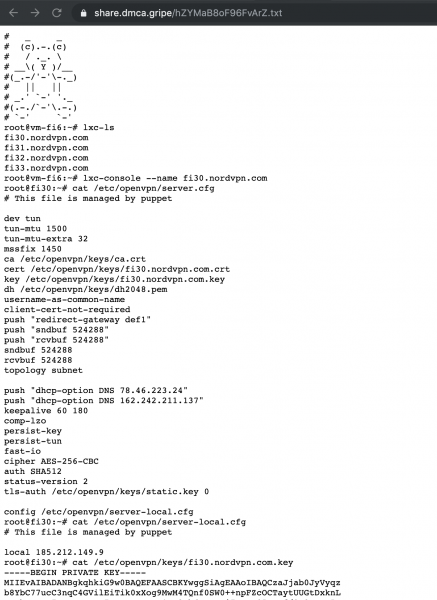

O sprawie poinformował na Twitterze użytkownik le_keksec, który zalinkował do logu z ataku. (Co ciekawe, ten log po raz pierwszy został przywołany już w maju 2018 na 8chanie):

Jeśli wierzyć powyższemu, ktoś przejął kontrolę nad maszyna wirtualną zlokalizowaną w Finlandii, na której osadzony był jeden z fińskich serwerów wyjściowych NordVPN. Atakujący mając roota, miał dostęp do klucza prywatnego tego serwera i dzięki temu mógł deszyfrować ruch użytkowników NordVPN korzystających z tego serwera wyjściowego. Chociaż, mając roota i nawet nie mając tego klucza, i tak byłby w stanie sniffować ruch z tej maszyny. Ale — co ważne, atakujący nie był w stanie rozszyfrowywać ruchu z pozostałych kilku tysięcy serwerów NordVPN zlokalizowanych w innych serwerowniach i krajach.

Niestety, ani z powyższego logu ani z oświadczenia NordVPN nie wynika JAK dokładnie atakujący dostał się na ten serwer. NordVPN używa sformułowania:

one of the datacenters in Finland we had been renting our servers from was accessed with no authorization. The attacker gained access to the server by exploiting an insecure remote management system left by the datacenter provider while we were unaware that such a system existed.

Gdybyśmy mieli strzelać, obstawialibyśmy coś pokroju KVM lub interfejs do zdalnego zarządzania serwerem typu IPMI. Prawdą może być, że NordVPN nie został o takiej funkcji poinformowany i w niektórych konfiguracjach wykrycie takiego dostępu może być dla właściciela serwera praktycznie niemożliwe bez współpracy z dostawcą usługi.

Ale nawet jeśli uznamy, że błąd polegający na złej konfiguracji dodatkowego interfejsu do zdalnego zarządzania serwerem leży w 100% po stronie serwerowni i to nie NordVPN zapomniał o odpowiedniej regułce na firewallu, to najmujący powinien mieć odpowiednie procedury, które weryfikują czy taki zdalny dostęp istnieje, np. dzierżawca pyta dostawcę o taki dostęp. Dostawca rzecz jasna może skłamać, ale z oświadczenia Norda wynika, że takiego pytania zabrakło. Dopiero po tym ataku Nord wprowadza “wyższe standardy” dla dostawców serwerów z których korzysta.

Kto powinien się przejmować tym atakiem?

Przede wszystkim wszyscy ci, którzy w marcu 2018 roku korzystali z tego jednego, fińskiego serwera. Ciężko wnioskować o oknie czasowym ataku, ale wedle Norda cytowany przez atakującego plik konfiguracyjny został podmieniony już 5 marca 2018, z kolei 20 marca serwerownia zorientowała się, że udostępnia interfejs do zdalnego zarządzania serwerem i wyłączyła go, a następnie — po tym jak NordVPN dowiedział się o przełamaniu zabezpieczeń serwera — maszyna została całkowicie wygaszona (nie podano daty kiedy), a umowa z jej dostawcą zerwana. Sam serwer rozpoczął swój żywot 31 stycznia 2018 roku.

Jeśli więc korzystałeś z fińskich serwerów Norda w 2018 roku (niestety, firma nie podaje o który konkretnie serwer chodzi), załóż, że atakujący widział i mógł robić dokładnie to samo co Twój dostawca internetu (gdzie kierowane były połączenia + zawartość połączeń nieszyfrowanych).

Zgodnie z no-log policy, dane osób które korzystały z serwera przed nieautoryzowanym dostępem nie zostały przez atakującego pozyskane. Na serwerze — choć mógł przez niego przechodzić ruch użytkowników Norda — z racji konfiguracji i znów no-log policy, nie było też żadnych loginów i haseł użytkowników.

Włamania zdarzają się każdemu, ale…

O ile włamanie może zdarzyć się każdemu i można dyskutować o stopniu winy Norda w kwestii nie zdania sobie w porę sprawy, że jeden z serwerów który dzierżawią ma jakiś management interface do zdalnego zarządzania, to bezspornie bęcki należą się Nordowi za to, że — jak przyznaje w oświadczeniu — o ataku wiedział od kilku miesięcy, ale nie podzielił się informacją na jego temat, bo

“chciał się upewnić, że żaden z pozostałych 5000 serwerów nie jest podatny na ten sam atak”.

Rozumiemy, że dotarcie do konkretnych użytkowników tego serwera z racji no-log policy mogło być niemożliwe i rozumiemy, że sprawdzanie kilku tysięcy serwerów może zająć trochę czasu, ale “kilka miesięcy” bez nawet posta na blogu? Słabo. Firmy dostarczające usługi bezpieczeństwa powinny być transparentne, bo to tylko podnosi ich wiarygodność.

Nord najwyraźniej dopiero teraz zdaje sobie z tego sprawę i zapowiada poprawę… Oby ten incydent był dla niego nauczką i mobilizacją do wprowadzenia dodatkowych zabezpieczeń w swojej infrastrukturze. Może wreszcie dział marketingu też przystopuje z naginaniem czasoprzestrzeni — pierwsze pozytywne skutki już widać, ten niezbyt prawdziwy (nawet przed włamaniem) plakat juz zniknął z Twittera :)

Kiedy warto korzystać z VPN-a i przed czym one chronią?

Włamanie na jeden z serwerów NordVPN to także dobre przypomnienie tego do czego warto, a do czego nie warto wykorzystywać VPN-a. Zacytujemy tu jeden z naszych poprzednich artykułów poświęcony VPN-om, w którym już kiedyś napisaliśmy:

[W tym artykule wskazujemy], kiedy korzystanie z VPN-a ma sens, kiedy jest wręcz niezbędne i przed czym Was — w przeciwieństwie do różnych mitów — nie uchroni. Pamiętajcie, że ruch po wyjściu z VPN-a wciąż jest możliwy do podsłuchania, ale już niekoniecznie będzie związany z Wami (dlatego warto korzystać z szyfrowanych protokołów, tj. HTTPS a nie HTTP, DNS po HTTPS/TLS, itp). W dodatku, jeśli umiejętnie wybierzecie kraj, to ci co mogą Was podsłuchiwać nie będą w stanie podsłuchać Was po wyjściu z VPN. O VPN należy myśleć jako o wygodzie, zmniejszaczu ryzyka podsłuchu w lokalnej sieci i odblokowywaczu usług niedostępnych z terenu naszego kraju (np. Netflix, Streetlevel w mapach Bing). I tyle.

I nawet jeśli nie korzystacie z Norda, powyższy akapit weźcie sobie do serca :) Innymi słowy, jeśli ktoś poszukuje idealnego VPN-a do 100% zamaskowania jego włamania do pentagonu, to taki VPN nie istnieje.

PS. Szukając szczęścia w nieszczęściu — warto zauważyć, że przy okazji tego włamu jest szansa rzucić okiem na konfigurację OpenVPN na serwerach NordVPN. Z kolei sam brak loginów i haseł w dumpie można odczytać jako potwierdzenie no-log policy. Szkoda, że dostawcy VPN nie mogą zagwarantować rownież no-hack policy…

Aktualizacja 22.10.2019, 10:15

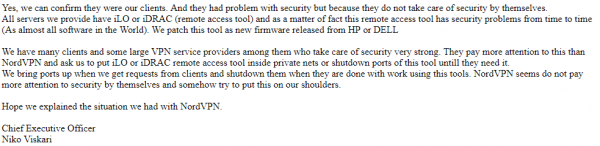

Analizując adres IP owniętego systemu można ustalić serwerownię, z której w Finlandii korzystał Nord. Jest to Creanova. Jej CEO już wypowiedział się w sprawie tego ataku i broni się, mówiąc że każdemu klientowi oddają narzędzie do zdalnej administracji (wiadomo już, że chodzi o iLO od HP):

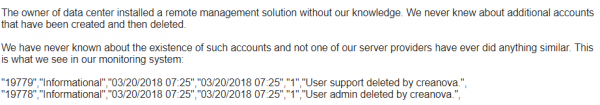

Ale NordVPN odpiera to oskarżenie, twierdząc, że serwerownia założyła (a następnie skasowała) użytkownika w iLO i to za pomocą właśnie tego dodanego przez Creanova użytkownika ktoś miał przejąć serwer.

Wygląda więc na to, że z jakiegoś powodu (pomyłka?) serwerownia przez pomyłkę zaimplementowała globalnie (lub tylko na serwerze wynajętym przez Norda) usera, który najprawdopodobniej miał słabe hasło i to za jego pomocą komuś udało się dokonać włamania. Serwerownia skasowała potem tego użytkownika, więc chyba była świadoma swojego błędu.

NordVPN przechodzi na RAM

NordVPN zapowiedział też, że do końca roku skonfiguruje swoje 5100 serwerów tak, aby pracowały tylko w RAM-ie. Takie podejście znacząco utrudni ataki przez remote management (wymagające restartu) oraz próby “zajęcia” serwera np. przez kogoś z dostępem fizycznym do maszyny. W dokładnie ten sposób broniło się ThePirateBay przed raidami służb na ich serwerownie. Praca w RAM w zasadzie powinna być standardem dla każdego VPN-a, ale na razie chyba żaden z takiego podejścia nie korzysta.

Skala ataku

NordVPN z racji braku trzymania logów, nie jest w stanie powiedzieć ile osób korzystało ze zhackowanego serwera. W tym przypadku to akurat plus :) Może jednak oszacować, patrząc na wykresy obciążenia, że na serwerze znajdowało się od 5 do 200 sesji. Jaki to procent użytkowników Norda? Niewielki. Tom Okman z NordVPN poinformował, że firma obsługuje 12 milionów sesji na całej swojej infrastrukturze, a więc incydentem objętych zostało 0,000017 procenta użytkowników.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Mam plan wykupiony do marca, trzeba będzie przemyśleć nad tym czy dalej używać tego programu. Tak rozmawiałem z pewnym jegomościem czy nie lepiej własnego VPN-a nie postawić…

Najs pierw sami zachęcaliście do norda a potem sami siup i włam i mamy Cię :D

Czy dalej będziemy zachęcać?

TL;DR: tak.

Dla niezorientowanych, na Niebezpieczniku są reklamy płatne, na zamówienie w formie bannerów i artykułów sponsorowanych (dostajemy za nie pieniądze od firm). Są też rekomendacje — zawsze szczere i nigdy na “prośbę” firmy. My (i tylko my) decydujemy co rekomendujemy i rekomendujemy tylko to, z czego sami faktycznie korzystamy i co z czystym sumieniem moglibyśmy polecić znajomym. Czasem na tych rekomendacjach przy okazji zarabiamy, np. poprzez referale. Ale nie zawsze. Rekomendujemy też to, na czym złamanej złotówki nie zarobimy, bo uważamy, że dobre usługi warto rozpropagować. Im więcej klientów, tym lepsza obsługa. (Chociaż czasem ma to swoje minusy, bo jak się na coś polecanego przez nas rzucicie, to zapasy kończą się na miesiące… :D)

Wśród regularnie reklamowanych usług, poza Nordem jest np. DigitalOcean, czy Vultr. Wybierajac usługę zawsze kontrastujemy ją z innymi. Bierzemy pod uwagę możliwości i koszty. Testujemy konkurencję.

Norda wybraliśmy z prostego powodu: jest najlepszy z najtańszych. W przeciwieństwie do innych testowanych VPN-ów działa szybko, ma stabilne aplikacje na wiele różnych systemów mobilnych i desktopowych, pozwala na torrenta, i streaming Netfiksa. Ale przede wszystkim wciąż się rozwija i to szybciej niż konkurencja: przez rok doszło mu ponad 1000 serwerów. A w przypadku usług VPN naszym zdaniem to ma największe znaczenie — nowe IP, nowe węzły. Dlaczego? O tym wie każdy, kto dłużej korzysta z VPN i nie chcę teraz wchodzić tu w szczegóły, ale to jest tak naprawdę TO w usługach VPN za co się płaci. Obecnie NordVPn ma 5510 serwery z 59 krajów. I ta liczba wciąż rośnie i — jeśli nas pamięć nie myli — żaden inny provider VPN-owy pod tym kątem nie wypada korzystniej.

Czy zhackowanie jakiejś usługi powinno ją wykluczyć z rekomendacji?

Z większości banków z których korzystacie wyciekły dane — polecamy przeszukać Niebezpiecznika pod kątem nazwy Waszego banku, a potem każdego producenta, od którego kupiliście smartfona lub komputer i pod kątem każdej firmy, z której oprogramowania/usług w chmurze korzystacie. Ataki się zdarzają i incydent nie zawsze jest powodem do ucieczki. Trzeba zrozumieć, że ataki i wycieki danych się zdarzają każdemu, nawet jeśli mocno dba o bezpieczeństwo (por. włamanie na polecanego przez nas wszystkim GMaila). Bo metod ataków jest wiele i uważny Czytelnik Niebezpiecznika wie, że w przyczynach niektórych z udanych ataków można upatrywać winę po stronie ofiary, a czasem ofiara nie ma nic do powiedzenia (bo ciała daje pracownik albo podwykonawca). Z zewnątrz z reguły ciężko jest to ocenić, zwłaszcza na podstawie informacji prasowych firmy.

Czasem lepszym pomysłem może być pozostanie przy już-raz-zaatakowanej firmie, bo taki atak to często jest impuls do tego, aby wreszcie znalazły się środki na bezpieczeństwo i aby w końcu wszystko uporządkować. Czasem lepszym pomysłem jest wiać z danymi do konkurencji. Ale skąd pewność, że konkurencji za chwilę nie przydarzy się taki sam albo nawet gorszy incydent? No właśnie… Ale jakby ktoś chciał, to wielokrotnie linkowaliśmy arkusz 100+ vpnów, na podstawie którego wybraliśmy właśnie Norda.

I żeby było jasne (chociaż to chyba widać) Nikt tu NordVPN-a nie broni. Z jednej strony można sobie wyobrazić, że faktycznie mogli nie mieć pojęcia o “remote management interface” (czymkolwiek to nie było) i zawiniła serwerownia, która nie ogarnęła FW (np. na chwilę zdejmując reguły). Zdarza się. Z drugiej strony od dostawcy tego typu usług wymagane jest aktywne zwracanie uwagi na bezpieczeństwo swojej infrastruktury — to kwestia zaufania. Tu Nord otrzymał solidnego kopa w tyłek, miejmy nadzieję mobilizującego. Czas pokaże, czy wyjdzie mu to na dobre. I czy firma popracuje nad transparentnością, bo nawet tak ograniczonego incydentu nie powinno się przez taki czas “ukrywać”. Do marketingu usług się nie odnosimy. Każdy skuteczny marketing to trochę patologia (z ciągłego odliczania na stronie Norda sami się przecież kilka razy nabijaliśmy).

Podsumowując, póki co wciąż nie ma korzystniejszej oferty dla większości internautów, którzy potrzebują stabilnego, funkcjonalnego, płatnego VPN-a za rozsądną cenę. VPN-a rozumianego tak, jak przedstawiliśmy to w artykule — jako narzędzia do zmniejszenia ryzyka związanego z podsłuchem w _lokalnej_ sieci. Pozostałej części zostają VPN-y darmowe (ale trzeba uważać, bo większość darmowych sprzedaje dane i komuś może nie być z nimi po drodze także dlatego, że większość należy do chińskich firm) albo postawienie swojego VPN-a (algo, streisand) co dla większości ma więcej wad niż pożytku (ogarnięcie serwera, dbanie o jego aktualizacje, ograniczenie do 1 IP, koszty i takie same ryzyka jak przy płatnych, bardziej wypaśnych vpnach)

Drogi niebezpieczniku. Za waszą radą korzysam z NORDa, ale z tym Netflixem to nie do końca. Na telewizorze i PS4 aplikacja wykrywa proxy/vpn i nie działa. Na PC i mobilnie bez problemów.

A z jakich DNS-ów korzysta TV?

Powiadaja ze serwerownia ktora dala ciala to Creanova :

https://twitter.com/WilliamTurton/status/1186324508103380993?s=20

Jest tam też komentarz od Creanova, który mówi że NordVPN próbuje na nich przerzucić winę tymczasem mają też innych klientów i u nich problemu nie było – tzn. zła konfiguracja wynikała z błędu pracownika NordVPN. Polecam przeczytać.

“Z kolei sam brak loginów i haseł w dumpie można odczytać jako potwierdzenie no-log policy.” Wy jestescie tacy naiwni czy macie za naiwniakow tych, ktorym to wciskacie przy okazji kazdej promocji? Skoro nie maja wlasnego sprzetu czy serwerowni czyli zadnej kontroli, a byle kto moze przejac nad ich maszynami wirtualnymi kontrole to wcale nic nie musza logowac. Wystarczy, ze inni to robia (dostawca sprzetu, internetu, hacker).

wytlumacz nam wujku dobra rada, jak dostawca sprzetu moze logowac loginy i hasla uzytkownikow uslugi vpn jak one nie sa na ten serwer przekazywane. uwierzytelnienie klienta w nordvpn nie odbywa sie na tym etapie. te dane w ogole nie sa tam przekazywane

Droga ciociu: A kto mowi o przechwytywaniu loginow i po co, skoro moze miec kontrole nad cala VM i ruchem do niej i z niej?

Napisałeś chyba najgłupszy komentarz jakiego tylko mogłeś. A u innych problemu nie było więc to wina Norda. To odbijam piłeczkę i stwierdzam, że Nord też nie miał problemów z innymi.

Dlstego tez Niebezpieczniku polecajac pewne rozwiazania JEDNEJ firmy – konkretnie Nord VPNa – po czesci dostajecie rykoszetem. Ja wiem ze artykuly sponsorowane i cos trzeba do gara wlozyc ale popiol na glowe sypcie, bo nie ma bezpiecznych rozwiazan

A czy Niebezpiecznik kiedykolwiek gdzieś napisał, że Nord jest stuprocentowo bezpieczny i niehackowalny? Atak należy zakładać na każdą usługę. To jest podstawa. I to dotyczy wszystkiego, więc argument od czapy. Polecisz Androida, zaraz będzie informacja o jego zhackowaniu. Polecisz iOS, za tydzień w nim będzie 0Day.

Szczęśliwie Nord nie zbierał wielu danych od użytkowników, gdyż można było opłacić go anonimowo i korzystać w połaczeniu z Torem albo w wariancie double VPN co jest podejściem minimalizującym ryzyko w przypadku przejęcia węzła.

Czy NordVPN używa certyfikatów czy loginów/haseł do uwierzytelnienia użytkowników? Jeśli są to hasła to teoretycznie powinna być możliwość podsłuchania ich po zdeszyfrowaniu ruchu (mając dostęp do klucza prywatnego).

Analizując konfigurację mam wątpliwości co do tego jaka metoda uwierzytelnienia została zastosowana. Z jednej strony mamy “client-cert-not-required” oraz “username-as-common-name” które sugerowałyby uwierzytelnienie po haśle, z drugiej strony zaś brakuje dyrektywy “auth-user-pass” wraz ze wskazaniem miejsca gdzie to hasło miałoby być sprawdzane. Ktoś rozumie o co chodzi? Może w jakimś innym pliku jest reszta konfiguracji?

A jednak moj komentaż o posypywaniu glowy popiolem nie przeszedl cenzury? Jak smutno

Może jednak pora na okulary, albo sen?

Na słownik ortograficzny również.

Nord VPN po ostatniej aktualizacji aplikacji desktopowej przestał oferować funkcje double VPN i Tor over VPN. Szczególnie double VPN jest ważny a raczej był ważny dla wielu użytkowników. Bardzo nieładnie zmieniać zasady gry po opłacaniu abonamentu na 3lata. Więcej nie zakupię bo są już dla mnie niewiarygodni.

No nie wiem ja właśnie piszę przy użyciu tych funkcji.

Mają problemy techniczne z niektórymi serwerami, jak zmienisz na TCP to wróci double vpn, onion ma wrócić pod koniec miesiąca.

Protokół UDP… Mówi to panu coś

Mam ustawione UDP bo jest rekomendowane to ustawienie i jest tak ustawione automatycznie po instalacji. Przy ustawieniu UDP funkcja Double VPN zniknęła na amen a Onion over VPN pojawia się i znika kiedy chce. Przetestuje później jak to jest przy ustawieniu TCP. Dziękuje za odpowiedzi.

Oj, strasznie poważnie potraktowaliście mój komentarz, a ja tak trochę z przymrużeniem oka ;). Doskonale wiem, że nie macie na to wpływu.

Najgorsze jest to, że Nord przyznał się do wpadki dopiero po tym jak w sieci pojawiła się informacja na temat ataku. Jak sądzicie: napisaliby coś gdyby nikt o tym nie mówił?

Pytanie retoryczne.

I w tym jest największy problem.

Sam fakt, że zostali zhackowani to nie jest największy problem.

Największy problem to ich podejście do sprawy. Włamanie sprzed półtorej roku, a oni dopiero raczyli nas o tym poinformować? Nie no fajnie, ciekawe co jeszcze ukrywają – mamy liczyć na to, że inni hackerzy, którzy kiedyś włamali się na jeden z nich serwerów, ujawnią co zrobili, by goście z NordVPN do czegokolwiek się przyznali?

Nawet niektórzy youtuberzy, którzy dotychczas reklamowali ich usługi, zdecydowali że nie będą już tego robić właśnie ze względu na ich podejście do sytuacji. I mówiąc szczerze, po Niebezpieczniku spodziewałem się co najmniej tego samego. NordVPN to nie strona z przepisami na babeczki, gdzie nawet jakby ktoś się włamał i osoba zajmująca się stroną poinformowałaby o tym po roku to nikogo by to raczej nie interesowało – to dostawca VPN, który odpowiada za bezpieczeństwo i prywatność swojej usługi.

Mam nadzieję, że nauczy to chociaż paru czytających – nie wybierać VPNa na podstawie tego, kto go reklamuje, nawet jeśli jest to strona o tematyce bezpieczeństwa komputerów i sieci. :/

PS: NordVPN jest najtańszy, szkoda tylko że te ich $3.49 oznacza wiązanie się z nimi na 3 lata, a jak chcesz płacić za jeden miesiąc to wyskakujesz z $12 :) Obecnie korzystam z VPN-a, za którego płacę stałą stawkę $5 za miesiąc, doładowuję konto kiedy mi się to tylko podoba, a serwery działają niemal tak szybko jak pozwala na to moje łącze. Fakt, nie mają tysiąca serwerów do wyboru (mają 404 serwery w 39 krajach, ale po grzyba więcej??) i nie mają jeszcze aplikacji na smartfona (jest OpenVPN, mniej wygodny ale działa), ale za tą cenę warto, i przynajmniej wiem, że nie spędzają więcej hajsu na marketing niż na bezpieczeństwo usługi :)

Nie podam ich nazwy, bo nie chodzi mi o reklamowanie ich usług (choć podałem tyle informacji, że jak komuś się zechce to znajdzie). Chciałem tylko stwierdzić, że “najlepszy z najtańszych” to naprawdę kiepska wymówka :)

A co myślicie o Surf shark?

> NordVPN zapowiedział też, że do końca roku skonfiguruje swoje 5100 serwerów tak, aby pracowały tylko w RAM-ie.

O co chodzi z tą “pracą tylko w RAM-ie”? Gdzie można o tym przeczytać więcej (niekoniecznie w kontekście NordVPN’u)?

Zdaje mi się że chodzi o systemy live, szukaj pod frazą LiveCD

Podejrzewam, że chodzi o brak zapisu/odczytu danych z i na dysk twardy. Cała zawartość będzie rezydować w RAM-ie

Również jestem zainteresowany tematem

Praca w ramie może być na kilka sposobów – ale generalnie po starcie serwera [1] logujemy się na niego, montujemy zaszyfrowaną partycję (hasło), uruchamiamy na niej skrypt który robi swapoff -a i kopiuje nam wszystkie dane [2] do ram np. do /dev/shm/vpn ;) i uruchamia go a następnie (dla bezpieczeństwa) odmontowuje partycje i se idzie. Wszystko chodzi w pamięci.

[1] albo start i zalogowanie się, albo szyfrowany jest cały filesystem a logujemy się jakimś KVM i podajemy hasło już na bootloaderze (coś jak TrueCrypt/VeraCrypt i szyfrowanie dysku rozruchowego)…

[2] dane to mogą być pliki które po chroocie robią jako wirtualny filesystem, może to być modny ostatnio kontener itd. sposobów jest wiele tak jak plusów dodatnich i ujemnych.

Więcej to czary, magia i wiedza tajemna dostępna jedynie w internecie.

o co chodzi z tym ?

cyt: “… krąży klucz prywatny należący do kilku dostawców VPN-ów: Torguard, VikingVPN i NordVPN”. jeden klucz a trzech różnych vpn-owców ? ktoś wyjaśni ?

> przed raidami służb

Chyba nie te RAID-y :)

nord nadal jest dobry do netflixów czy omijania geoblokad, ale szkoda, że nie ujawnili tego włamania wcześniej

Cała ta historia stworzona przez tech crunch brzmi dla mnie podejrzanie. Zwłaszcza jeżeli kojarzysz, że tech crunch jest własnością Verizon, który posiada własną usługę VPN. Do tej pory nie wyrządzono szkody żadnemu użytkownikowi, tylko słychać dużo szumu ze strony konkurentów.

[…] incydent z bezpieczeństwem jednego serwerów, choć wizerunkowo (ze względu na czas reakcji) był bardzo słaby, to potwierdził, że firma nie […]

Afera raczej nie odbiła się bardzo negatywnie na Nordzie, bo po początkowej fali krytyki wszystko się rozeszło. A patrząc po wpadkach innych dostawców to bardzo profesjonalnie i przejrzyście podeszli do sprawy.

[…] do jednego z serwerów Norda nastąpiło włamanie — opisaliśmy to w tym artykule, karcąc firmę za słabą komunikację. Incydent nie był poważny, potwierdził no-log policy, […]