22/8/2011

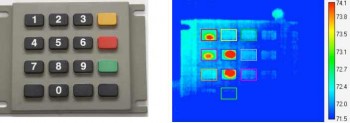

Trójka naukowców wykorzystała kamerę termowizyjną do ataków na bankomaty. Przy pomocy kamery termowizyjnej zrobili oni zdjęcia pinpadu po tym, jak ofiara odeszła od bankomatu. Na podstawie temowizyjnych fotografii byli w stanie określić, które klawisze i w jakiej kolejności zostały naciśnięte.

Ataki termowizyjne

Na wstępie należy podkreślić, że metoda ta nie jest nowa. Kilka dobrych lat temu podobny eksperyment, z tym że służący odczytaniu kodu do sejfu, przeprowadził Michał Zalewski.

Obecne badania rozszerzają eksperyment Michała o bankomatowe klawiatury wykonane z różnego materiału: plastik, metal. Badaczom udało się poprawnie zidentyfikować ponad połowę z wstukanych PIN-ów nawet po minucie od ich wprowadzenia.

Kamera termowizyjna: ochrona

Wniosek z badań: bezpieczniejsze są klawiatury z metalu. W uproszczeniu, ze względu na wysoką przewodność termiczną metalu, bardzo ciężko uchwycić krótkotrwałą zmianę temperatury. Przed atakiem lepiej chronieni byli także ci, którzy mieli niską temperaturę ciała i lekko naciskali na przyciski pinpadu.

A zatem, aby bezpiecznie wypłacić środki, wszystkim paranoikom polecamy przed skorzystaniem z bankomatu zamknąć się na parę minut w lodówce ;) I pamiętajcie, nie kłamcie, kiedy bankomat zapyta, czy rzeczywiście byliście w lodówce.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Łatwiej dotykać losowych klawiszy przed wstukaniem pinu i po ;-)

Można też nacisnąć jeden czy dwa klawisze paznokciem.

Nie trzeba kamery termowizyjnej; patterny z blokad na Androidach widać pod światło ;).

Najlepiej wymacać całą klawiaturę … albo chodzić do bankomatu z parówką.

Tylko co z higieną? :P

Teraz już wiem po co są tipsy…

Btw. motyw z kamerą termowizyjną był chyba w Splinter Cell, czy innej grze.

Istotnie, był już ładnych parę lat temu. Mój zbrodniczy mózg już wówczas skojarzył to z bankomatami :D

Nie do końca, temperatura zanika i widac klawisze naciskane w roznej kolejnosci

Myślę, że pin z powtarzającymi się tymi samymi liczbami (np 1231) byłby też dobry, bo nie byłoby takie oczywiste w jakiej kolejności były klawisze naciśnięte i nie byłoby zbyt wiadomo, który klawisz się powtarza.

O tym samym myślałem.

Można też skorzystać z pinu, składającego się z tylko jednej cyfry, np. 4444. Wtedy to już nikt nie będzie wiedział, w jakiej kolejności były te czwórki ;-D

to w dalszym ciągu znacznie mniej kombinacji do zgadnięcia niż przy całej klawiaturze, dla odrobiny humoru dorzucę: http://positiveatheism.org/crt/pin.htm

Ten pomysł Ci się akurat nie udał – chyba nie uważałeś na matematyce w szkole. ;-)

Proste zadanko z kombinatoryki:

– przy pinie składającym się z 4 różnych cyfr mamy 4! = 4*3*2*1 = 24 kombinacji

– przy pinie składającym się z 3 różnych cyfr mamy 4!/2! = 4*3 = 12 kombinacji

– przy pinie składającym się z 2 różnych cyfr mamy 4!/3! = 4 kombinacje

– przy pinie składającym się z tylko jednej cyfry mamy oczywiście (jak ktoś wyżej zauważył) jedną kombinację ;-)

Oczywiście zakładamy, że pin ma dokładnie 4 cyfry. Założyłem też że ww. sposób odczytywania PINu z klawiatury nie daje żadnych wskazówek nt. kolejności wpisywania cyfr, tylko musimy wypróbować wszystkie kombinacje.

mc, chyba nie uwzględniłeś głównego `plusa` używania kamery termowizyjnej, zakładając że wszystkie klawisze tracą ciepło z tą samą prędkością i że równomiernie były naciskane można po trochu zobaczyć od razu w jakiej były kolejności, więc widząc 4 ślady, z różnym zanikiem od razu znamy kombinacje, ale widząc 3 z czego może jeden jest bardziej ciepły – naciskany 2 razy, nie wiemy w jakiej kolejności były naciskane. Możemy wywnioskować który z 2 pozostałych był wcześniej, ale uwzględniając te warunki dalej pozostaje nam 6 kombinacji..

No i skąd ja teraz wezmę taką dużą lodówkę…

Wystarczy długopis lub ołówek w kieszeni i po sprawie.

Pamiętaj tylko, żeby naciskając przyciski ołówkiem zasłonić koniec ołówka (ochrona przed zwykłą kamerą zamontowaną w bankomacie, por. https://niebezpiecznik.pl/post/bankomat-skimmer-i-nieuzasadniony-hurraoptymizm-polskich-mediow/)

To oczywiste – zasłanianie. Odnośnie terminali z np. w niektórych sklepach wprowadzają dobrze osłonięte klawiatury, ale klawisze nie są metalowe.

albo wcisnąć normalnie i czekać minutę przy bankomacie po wybraniu kasy :D:D:D:D

@Hubert

Zgadza się, chyba, że jest mała wielkości aparatu kompaktowego. Jednak wydaje mi się, że profesjonalne kamery termowizyjne są trochę większe od aparatów kompaktowych. Poza tym noszą logo firm nieznanych z typowego sprzętu foto. Tak czy siak każde robienie zdjęć bankomatu może wzbudzić podejżenie ochrony, bo niby po co ktoś podchodzi do bankomatu po kliencie i robi mu zdjęcia.

Kupić w komputerowym powietrze w spray’u, po użyciu pinpada obracamy areozol i psikamy. Wyleci zimne powietrze, kierujemy na pinpad i możemy iść “spokojnie” od bankomatu.

To jednak zbyt widowiskowe. Wyobrażam sobie reakcję ochrony. Pinpad w sklepie można byłoby tym zniszczyć bo wilgoć ze sprężonego powietrza mogłaby się dostać do środka. Generalnie w paranoję bym nie wpadał.

Kamera termowizyjna też mogłaby wzbudzić podejrzenia…

Przy bankomacie można stosować :)

Dokładnie tak samo się to robiło w starym Spliter Cell lata temu ;).

Zawsze można też w trakcie wstukiwania PIN-u trzymać dwa, trzy palce na innych klawiszach.

Dokładnie tak robię. Trzyma się palce na losowych przyciskach cały czas, często w górnym rzędzie, a część pinu wpisuje się kciukiem zasłoniętym od góry dłonią. Potem zawsze ręczne wpisanie kwoty.

W sumie najłatwiej macać dla zmylenia wszystkie przyciski i potem naciskać te właściwe. Innym wyjściem jest macanie lub nawet naciskanie klawiatury po wstukaniu pinu w czasie przetwarzania operacji. Zresztą wybieranie własnej kwoty wypłaty daje ten sam efekt. Wówczas ewentualny odczyt kamerą termowizyjną będzie niewiarygodny. Innym wyjściem jest technologia skanowania układu żył (podkreślam układu wewnętrznych żył a nie linii papilarnych). BZ WBK miał wprowadzić takie bankomaty z czytnikiem w technologii FingerVein firmy Hitachi (podobno bardzo popularne w Japonii).

Gorzej wygląda sprawa z zamkami szyfrowymi. W ich przypadku po otwarciu należałoby naciskać lub przynajmniej dotykać dodatkowe przypadkowe przyciski.

Uważaj, bo od tego wciskania przycisków w czasie przetwarzania operacji Windows może ci się zawiesić i co wtedy zrobisz? :P

@olo16

Wyjściem byłoby blokowanie dostępu do klawiatury numerycznej podczas przetwarzania operacji (bo wtedy jest ona już niepotrzebna) i przywracania go po ponownym włozeniu karty. Przyciski można też oczywiście tylko macać, tu nie ma ryzyka zwiechy.

Eh… ołówek z gumką na końcu i po sprawie…

Ja bym się przejął bardziej technologią RFID która jest wykorzystywana w kardach “zbliżeniowych”, można bardzo łatwo wydobyć dane jakie wysyła, wystarczy przejść się z odpowiednim czytnikiem w kieszeni przez tłum (galeria handlowa, lotnisko, itp…), ostatnio oglądałem wywiad z Pogromcami Mitów, mieli oni robić właśnie odcinek nt. RFID ale to co odkryli nie można było ujawnić bo jakiś tam bank czy ktoś do nich zadzwonił i zagroził, żeby nie ujawniali wyników…. jest to do znalezienia na YT…

Tygrysek, ale co tu jest do ujawniania? Wiadomo, że jak nie mahomet do góry, to góra do mahometa (machomet == karta, góra == terminal). Atak jest dwufazowy: 1. Przejście z terminalem obok ludzi, którzy mają karty w kieszeniach ściągnie im kwotę do limitu, jaki mają ustawiony na zbliżeniówkach (AFAIR domyślnie jest to 50PLN). Proste, łatwe i przyjemne. Ale teraz jeszcze trzeba te środki wyprowadzić z konta merchanta, który — przypomnę — żeby dostać terminal i przetwarzać transakcje *musi* podpisać umowę z pośrednikiem Visy/MC i mamy paper trace. Jak widać 2 faza ataku może być kłopotliwa.

Banki oczywiście nie chcą, żeby pokazywać jak łatwo i nieświadomie można autoryzować transakcję zbliżeniówką, bo to wzbudzi strach i spadnie sprzedaż tych kart. Nie wierzę, że media (nawet pogromcy mitów) wspomną o drugiej fazie, raczej skupią się w swoich relacjach na pierwszej siejąc panikę — czy uzasadnioną, czy nie, pozostawiam do rozważenia każdemu we własnym zakresie. Ja z kart zbliżeniowych nie zamierzam dobrowolnie korzystać (oprócz autoryzowania trasakcji, niektóre karty potrafią też “wyciec” dane właściciela).

Odezwali się do nich reklamodawcy Kanału Discovery przypadkiem wydający karty.

Mastercard, Discovery Visa i zagrozili zerwaniem współpracy

AVE…

@Piotr Konieczny…

A po kiego Rydzyka mi terminal, skoro wystarczy skaner i czysta karta, którą można zaprogramować? Nawet nie karta, bo starczy malutki mikrokontroler oraz dławik lub cewka i masz programowalny emulator RFID. Przykład: http://www.t4f.org/en/projects/open-rfid-tag/57 Przepisuję odebrany kod z karty do emulatora i wypłacam kasę lub dobra za pomocą dowolnego, publicznego terminala. Dobry skaner RFID z czułą anteną mógłby odczytywać kody w promieniu 5-10 metrów…

Swego czasu w jakimś amerykańskim supermarkecie wprowadzono ceny z programowalnymi etykietami RFID do automatycznego podliczania. Program wstrzymano po tym, jak grupa studentów wniosła do sklepu kieszonkowy skaner i programator RFID, który zmienił ceny wszystkich towarów na jednego dolara…

Jesteś pewien, że uda Ci się sklonować kartę? :-) I że po “sklonowaniu” karta będzie duplikatem 1:1 i będzie działać?

Podpowiedź: jak uwierzytelniane są transakcje RFIDówkami?

AVE…

Do tej pory nie są wcale, przynajmniej póki nie wyczerpiesz limitu transakcji na karcie, dopiero wtedy jesteś proszony o PIN. Ideą transakcji kartami RFID była obsługa bezkontaktowa, a to oznacza, iż nie trzeba dotykać terminalu. Dlatego te karty są tak podatne na ataki i kradzieże. Co prawda, jednorazowy limit w USA wynosi 25 dolarów, a w UK 15 funtów, ale nikt nie zabroni Ci skopiowania kilku tuzinów kart. A ofiary nawet nie będą świadome zagrożenia…

Przykład z życia: w pewnej firmie niedaleko Warszawy stosuje się karty RFID do zabezpieczenia przed niepowołanym dostępem. Karty nie są powiązane ani z kodami PIN, ani ze skanerami biometrycznymi. Do tego są to podstawowe karty zawierające tylko numer seryjny. Firma zainwestowała w system dziesiątki tysięcy złotych by chronić swoje tajne receptury. Szpieg przemysłowy mógłby bez problemu zeskanować kartę, zrobić klona i dostać się do środka, gdyż budynki nie są podzielone na strefy i jedna karta otwiera wszystkie drzwi, od magazynów począwszy poprzez toalety, stołówkę, hale produkcyjne na gabinecie dyrektora skończywszy…

@Tygrysek

Wystarczy w portfelu więcej niż jedna zbliżeniówka. Z odległości większej niż 1 cm wyjdzie bezwartościowa papka nałożonych na siebie sygnałów. Poza tym antena w karcie jest na szczęście bardzo słaba i może być odczytana tylko z bardzo bliska. Wzbudzenie anteny z większej odległości silnym polem nie wystarczy, bo trzeba jeszcze odebrać sygnał z anteny, która na szczęście jest bardzo słaba i ma zasięg kilku cm. Dla bojących się są osłony na karty a nawet całe portfele z osłoną elektromagnetyczną. Istnieją też telefony z NFC (na razie Samsung Avila NFC), w których działanie funkcji zblizeniowej zależy od woli użytkownika (antenę NFC można wyłączyć). Tyle, że w tym przypadku bank musi współpracować z operatorem wydającym specjalne karty SIM NFC.

Piotrze, akurat jeżeli w większości przypadków w polsce tranzakcje bezprzewodowe wykonywane są wg schematu magstripe, bezpieczeństwo takiego producktu (bo to nie tylko chodzi o karte, ale też breloczki, naklejki, zegareczki)jest takie same jak karty magnetycznej. Łatwość klonu też. Jedynie kodu do CVV nie da się odczytać przez bierny nasłuch, ale żaden problem się karty o to zapytać.

PS. Raz oglądałem pogromcy mitów i z naukowym programem nie ma to nic wspólnego, bardziej przypomina show w stylu ‘Bitwa na glosy” Dziwie się, że poważni ludzi się powołują na coś takiego…

Aż mam wrażenie, że ktoś tu broni RFIDa… ;)

Proszę bardzo: boingboingtv z roku 2008:

http://www.youtube.com/watch?v=vmajlKJlT3U&feature=related

Po co podpisywać umowy z MC i Visą, skoro czytnik zwraca dane karty kredytowej/debetowej a w Internecie nie brakuje firm, które już taką umowę mają? Co więcej – jak już odbierzemy dane karty, to limit 50zł nam nie straszny, jak rozumiem z powyższego filmiku.

Zwykła polska karta płatniczo-bankomatowa autoryzowana podpisem + wiedza o adresie podanym przy zakładaniu konta bankowego wystarcza, żeby płacić na Amazonie. Na filmie widać właśnie takie dane – nr karty i adres

Najłatwiej podgrzać klawiaturę do 37 stopni:)

A co jak ktoś wypłaca przy gorączce 40 stopni bo musi leki kupić?

To bez problemu możemy uznać go za błąd statystyczny.

Karta zbliżeniowa? Szybciej zmienię bank niż przyjmę taką ofertę. W ostateczności można pokusić się o portfel, który jest klatką Faradaya. Można taki zrobić samodzielnie:

http://www.rpi-polymath.com/ducttape/RFIDWallet.php

lub kupić gotowca:

http://www.amazon.com/gp/product/B0023UK7GC?ie=UTF8&tag=bespaigun-20&linkCode=as2&camp=1789&creative=390957&creativeASIN=B0023UK7GC

Doliczając koszty wysyłki takiego portfela kurierem nie wiem czy nie taniej wyjdą podobne portfele sprzedawane w Polsce, choć ich cena może przekraczać 100 zł http://allegro.pl/listing.php/user?us_id=22074897. Co do Amazona to ja bardziej bałbym się zakupów 1-Click Order, choć na to są jednorazowe wirtualne karty prepaid, których numer traci ważność po jednorazowym użyciu lub po prostu karty prepaid z doładowaniem.

albo owinąć kartę folią aluminiową :)

No tak, ale po wpisaniu PIN’u wybieracie jeszcze operacje do wykonania, czasami trzeba jakas liczbe wstukac, a wtedy to juz chyba nie bedzie takie latwe ;)

Prosty sposób na tę metodę – po podjęciu gotówki wystukać dowolną, byle długą kombinację na wszystkich klawiszkach. Życzę powodzenia termozłodziejom.

Najlepiej trzymać pieniądze w skarpecie. Skarpety są dosyć odporne na hakowanie termowizyjne. Wszelkie rozliczenia dokonujemy metodą “z rączki do rączki”, ale nie można się zbyt afiszować nowym samochodem bo urząd represji skarbowej jest wszędzie.

Warto wprowadzać potem ręcznie wypłacaną kwotę. zawsze dodatkowe ślady na klawiszach.

Gadacie głupoty, ta metoda jest tak doskonała jak prosta. Gdy “ofiara” wszystko zrobiła normalnie, PIN to 4185 lub 4158 ;]

4 jest najbardziej blada więc została naciśnięta jako pierwsza i zdążyła ostygnąć, potem 1, później z 8 i 5 jest trudniej – ale to ciągle 2 kombinacje. Może się zdarzyć że ktoś mniejszym palcem nacisnął te 4 i 1 a 5 i 8 większym – wtedy ilość kombinacji wzrośnie (jak mc napisał, ale dalej mając na uwadze 4/1 i 5/8) do 4 lub nawet do 12.

Nie znam technologii “bankomatów”, ale podejrzewam że błędy wpisania pinu są pamiętane tylko w bankomacie i dodatkowo przez jakiś czas – jeśli to prawda to można po 2 błędach wyciągnąć karte i pójść do innego i tam kolejne dwie próby, i tak dalej – ale to tylko domniemanie głupoty systemu.

hmmm: dodatkowe klawisze są z reguły obok, niestety. fail.

można też wypłacać gotówkę wpisując kwotę z klawiatury a nie wybierając ją z górnych przycisków. Dodatkowo zaciemni to trochę odczyt ;).

Po użyciu bankomatu posmaruj lodem klawisze albo ciekły azot wylej hahaha :-)

Już widzę jak ludzie po wybraniu gotówki grzeją klawiaturę lutlampą ;D

ja tam od dawien dawna trzymam wszystkie 5 palców na klawiaturze.. a po wpisaniu kazdej z cyfr zmieniam położenie tego palca co już kliknął.. tak aby zmylić PODGLĄDACZA zza ramienia…. w tym przypadku mogą sobie skanować ciepło klawiatury dowoli

AVE…

Może byście zwrócili uwagę na koszt kamery termowizyjnej? Taka o rozdzielczości obrazu 320×240 kosztuje około 44 tysięcy złotych…

Ale wypożyczenie na dzień, to już zdecydowanie przystępna cena ;)

najprościej nie wybierać kasy z bankomatu ;)

Urgon: 5420 na alledrogo – /kamera-termowizyjna-flir-i3-najtaniej-w-polsce-i1737977977.html ;)

Po prostu przed odejściem od bankomatu przelecieć się po całej klawiaturze…

Prościej: zawsze przed rozpoczęciem wpłąty i zaraz po zatwierdzeniu pinu poklikac kilka klawiszy dodatkowo ;)

czy to też można uznać za zhakowany na bankomat? :)

http://www.spelunka.pl/1329/hakierski_bankomat.html

@Hawk2: tak, Splinter Cell, z 2002.

Zwykle wciskam przyciski tak szybko że nie wierzę że zdążę je podgrzać, szczególnie że są z metalu. Kolejna sprawa że przy bankomacie stoi się około minuty i zdążą ostygnąć. W międzyczasie używa się klawiatury do wprowadzenia wypłacanej kwoty. Czasem trzymam w trakcie transakcji całą dłoń na klawiaturze, co za tym idzie robię coś podobnego do jeżdżenia magnesem po dyskietce, dane są znacznie mniej wyraźne. No i pozostaje sprawa że trzeba się przyczaić chwilę żeby klient odszedł od bankomatu bo jak zauważy podejrzanego gościa pchającego się od razu z kamerą termowizyjną to może jednak nabrać podejrzeń.

[…] lata temu demonstrowaliśmy jak wykorzystać kamerę termowizyjną do ataków na bankomaty (pomiar temperatury na pinpadzie “po […]

[…] nic nowego. Kilka lat temu wspominaliśmy o nim w tym artykule, a w 2005 roku pisał o tym […]