11/9/2012

O grupie UGNazi pisaliśmy na Niebezpieczniku już kilka razy. Jej lider, Cosmo, został niedawno zatrzymany przez FBI. Ma 15 lat, a swoimi zdolnościami socjotechnicznymi udało mu się skutecznie ominąć zabezpieczenia Google, Amazona, Apple, CloudFlare’a i PayPala…

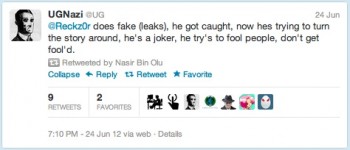

Cosmo degenerat

Jak pisze o nim redaktor Wired (tak, ten którego niedawno zhackowano, przejmując jego konto na Twitterze i kasując zdalnie dane z jego Macbooka), Cosmo to tak naprawdę piętnastolatek, wandal, złodziej, kłamca i szkolny wyrzutek mieszkający ze swoją babcią.

Zanim został aresztowany, Cosmo opowiedział trochę o sobie. Wspomniał, jak to inni “hackerzy” SWAT-owali jego dom (popularny żart, polegający przekonaniu operatora telefonu alarmowego, aby wysłał jednostkę specjalną SWAT pod dom ofiary np. pod pretekstem przetrzymywania tam zakładnika). Wyjasnił także jak zaczął swoją przygodę z atakami komputerowymi: wszystko zaczęło się od resetowania haseł do usługi Netflix — Cosmo odkrył, że wystarczyło znać login i e-mail ofiary, aby móc telefonicznie ustanowić nowe hasło do konta. Potem okazało się, że w podobny sposób można zresetować hasła na Amazonie i iCloudzie… Wystarczyły telefony i dobra “historyjka”.

PayPal hacked

Okazuje się, że Cosmo znalazł również słabość w procedurze resetu hasła na PayPal.com. Aby móc zresetować hasło, należało podać numer telefonu oraz numer rachunku bankowego powiązany z kontem. Ale jak je zdobyć?

Wystarczyło zadzwonić na infolinię PayPala i dodać do konta ofiary swój rachunek bankowy (np. wygenerowany online na eTrade.com przy użyciu FakeNameGeneratora) oraz swój numer telefonu (np. darmowy alias na Google Voice). Oczywiście dodanie informacji do czyjegoś konta wymaga znajomości “sekretu” — są nim 4 ostatnie cyfry karty kredytowej powiązanej z kontem. Te dane, można zdobyć z Amazonu (o ile ofiara ma tam konto). PayPal już zamknął tę lukę, nazywając ją “tymczasowym oknem, które istniało ze względu na testy produktu“. Yeah, right.

Cosmo aresztowany

Cosmo został zatrzymany przez FBI. Wydaje mu się, że powodem jest zhackowanie WHMCS i opublikowanie w internecie bazy kart kredytowych. Nie podejrzewa, żeby CloudFlare maczało palce w jego aresztowaniu — i zdradza, że dzień przed atakiem dzwonił do prezesa CloudFlare, żeby powiedzieć mu co się święci, ale ten rozłączył się….

Czy Cosmo, przypomnijmy — mający 15 lat — trafi do więzienia? Jeśli tak, to na jak długo?

Cosmo socjotechnik

Podsumowując działania Cosmo, można rzec, że kluczowym elementem jego ataków było zbieranie informacji na temat swoich ofiar. Od numerów ubezpieczeń (SSN) po adresy e-mail. Następnie nastolatek wykorzystywał te dane w procedurach resetu haseł oferowanych przez różne serwisy internetowe.

Wskazówki Cosmo dla socjotechników?

Podawaj wszystkie dane które znasz od razu — jeśli wymagany jest tylko kod pocztowy, a znasz cały adres, podaj go — to sprawi, że będziesz postrzegany jako bardziej wiarygodny. Prawie każdy się na to nabierze, chyba że był szkolony z ochrony przed atakami socjotechnicznymi. Niestety większość firm nie szkoli swoich pracowników — dodaje Cosmo.

Morał z historii jest taki: gimnazjaliści nie potrzebują superumiejętności aby “zhackować” daną usługę. Wystarczy, że są w stanie znaleźć błędy typu business logic (np. w telefonicznym resecie hasła) — a do tego jak widać, niekiedy wystarczy dość dobrze opanowana w tej grupie wiekowej umiejętność wykręcenia numeru telefonicznego…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Jedynym sposobem na subskrypcję komentarzy (email) jest napisanie jednego z nich?

Nie, masz jeszcze RSS.

szukałem rssa, z komentarzami do wszystkich artykułów na raz, nie znalazłem, jest gdzieś?

nie ma.

Chakierujemy Niebezpiecznika;)

https://niebezpiecznik.pl/comments/feed/

Taki z niego hacker jak z Mitnicka :P

Zapewne jego książka maczała w tym palce ^_^

Przypomniało mi się jak czytałem ksiażkę “Łamałem ludzi, nie hasła”. Kilka lat temu.

http://noshit.pl/lubie/58499

Gratulacje :D Mnie dzieli tylko rok od Niego, ale nie mam zamiaru hackować PayPala :D

plecak spakowany?

Nie trafi do pierdla. Trafi do tajnej rządowej jednostki ds. bezpieczeństwa teleinformatycznego.

Faktycznie jego umiejętności mogą okazać się przydatne po dobrej stronie mocy. Słyszy się o zatrudnianiu byłych hakerów, którzy w zamian za bezkarność lub obniżenie kary ujawniają pewne istotne informacje lub po prostu są zatrudniani jako fachowcy security. Możliwe, że nawet w agencjach rządowych. Natomiast w pierdlu może dostać zakaz zbliżania się do komputera i posiadania czegokolwiek elektronicznego, tak jak Mitnick.

dupa nie trafi a w dodatku z takim syfem z papierach potem może szukać pracy najwyżej jako cieć.

Następna owieczka do edukowania. Proszę, http://pentester.jogger.pl/2011/07/19/kup-mnie/ – nie musisz dziękować.

Kurna chopaki, ff co wy wierzycie… To nie te czasy, fakt gosciu dokonal kilku rzeczy wielkich (o pierdolach ze stanow polski niebezpiecznik by raczej nie wspomnial) – jednakze, zaraz znalazl by nasladownikow wsrod dzieci nego, ktore przycmily by jego blask.

Wiec jedyna kariere jaka mu wroze to konsultant TPSA na infolinii, ktory bedzie odporny na socjotechniki rowiesnikow! :>

@Stoper

Raz, że nie ma już TPSA, tylko Orange. Dwa, przecież nie przeniesie się z USA do PL. Jakieś konsekwencje poniesie w USA i w najlepszym wypadku skończy jak Mitnick http://pl.wikipedia.org/wiki/Kevin_Mitnick

prawda jest taka ze jesli on juz w wieku 15 lat przejawia takie rewelacyjne umiejetnosci [ niestety wiekoszsc 15 latkow jest niestabilna psychicznie juz nie mowiac o zroorganizowaniu ], to stanowi on potencjal na dobrego “agenta” terenowego, a jakich sluzb to sobie mozecie sami dopowiedziec

15 lat – wyrok musi miec – 3 lata na “trening campie” np. NSA czy CIA, w wieku 18 lat maja dobrego agenta ktory wie co robi i dlaczego, przez kolejne 3 lata moze dalej dla nich pracowac az osiagnie pelnoletnosc, w wieku 21 lat ma kase zeby pojsc na studia lub tez dalej pracuje dla “ichnich” sluzb

ale to takie moje gdybanie, jak bedzie to sie okaze – faktem jest ze wiekszosc ktorych zostalo zlapanych ,”znika” z radaru publiki i costam robia, ale “co” to juz tylko waska grupa wie

@Nyczaj

Jednak taka firma dalej istnieje. Nie jest już tylko używana jako marka handlowa. http://pl.wikipedia.org/wiki/Telekomunikacja_Polska

-Tu centrala alarmowa. Słucham.

-Pomocy !!

-Co się stało ?

-Porwali Piotra Koniecznego i przetrzymują go w Niebezpieczniku !!

-Już wysyłam SWAT-a, znaczy GROM-a !!

Jeśli artykuł oparliście o [1], to wg artykułu Derek to zmyślone imię.

“*Editor’s note: Because he is a minor, Wired is not disclosing Cosmo’s real name.”

[1] – http://www.wired.com/gadgetlab/2012/09/cosmo-the-god-who-fell-to-earth/all/

kto jak kto, ale to mitnick jest , poniekad slusznie uwazany za najgrozniejszego, lub jednego z najgrozniejszych na swiecie? dlaczego? moze nie mial zdolnosci najlepszego, chociaz napewno daleko wykraczajacego poza przecietnego informatyka, ale nie o to chodzi – pokazal innym ludziom, bez specjalnych ‘super_pro_elo_wypasioych’ zdolnosci co moga zrobic, jak cosmo, majac cel i nieco umiejetnosci :) a takich ludzi jest juz zdecydowanie wiecej :)

Sztuka tkwi w prostocie.

int GetRandomNumber()

{

return 5;

}

Kto mi zresetuje hasło do battle.net, bo nie chce mi się do nich pisać, a nie pamiętam hasła, ani rzeczy potrzebnych do jego resetu ? ;)

Odnośnie battle, taki mały cosik ze wczoraj ;] http://i.imgur.com/M2MJb.png

Warto kupić token (najbezpieczniejszy, choć czasem niewygodny jest token sprzętowy).

“Niestety większość firm nie szkoli swoich pracowników” – jak ładnie pogrubiliście fakt, że prowadzicie takie szkolenia bez bezpośredniego napisania o tym, to jest dopiero socjotechnika!

Z czegoś musimy żyć, nie? AdBlocki macie, w reklamy nie klikacie ;)

Cosik się prawy sidebar dzisiaj zmienił hmm ;>

Hah, wiesz, że to dostałem i dlatego postanowiłem sprawdzić jak z moim kontem? :P

A, że w wymogach haseł jest jedna cyfra, a tamtejsze hasło chciałem bez cyfer…to wwaliłem losową cyfrę w losowe miejsce. Nie pamiętam jaką i gdzie.

Maile pewnie od tych co wykradli bazę battle.netu, o czym było na niebezpieczniku ^^’.

apropos socjotechniki, to przypomniało mi się, jak parę lat temu szefo poprosił mnie o przelew z konta firmowego na ratę, zapomniał jednak podać nr klienta i hasło. znając jego imię i nazwisko oraz datę urodzenia udało mi się “odzyskać” dane do logowania i wykonać polecenie służbowe.

Przydało się później, kiedy zwlekał z wypłatą stanowczo zbyt długo po mojej rezygnacji z pracy w tej firmie :)

Bank Millenium dla zainteresowanych.

Myślałem, że padne potym naglowku ::)

—-

Mobile.

Tylko amerykanie nie wpadną na to że rozmawiają przez telefon z dzieckiem…

W wieku 15 lat można być już po mutacji głosu.

Może robić za kobietę, pewnie też wzbudza to mniejsze podejrzenia.

Podobny poziom ochrony ma system BPH i jego “resetowanie hasła” (https://www.gem24.pl/NS24Web/pages/resetPassword/resetPasswordStep1.jsp).

Ponieważ nie pamiętałem wymaganych danych skontaktowałem się z bankiem telefonicznie. Bardzo miła pani podała mi mój numer umowy i przypomniała login do systemu na podstawie otrzymanych ode mnie cyfr karty kredytowej. Ostatnie cztery cyfry są tak przy okazji częścią składową tegoż loginu.

W sumie jak się rozłączyłem to się przeraziłem, że tak łatwo odzyskałem dostęp. Wprawdzie mam tam tylko wyciągi do odczytu, ale podejrzewam że inni klienci mogą zrobić więcej na swoich kontach.

Hmm… A czy głos.. by nie był już podejrzany. Może, są przypadki, że piętnastolatek ma już głos w wersji Stable ;p

Tam dostanie propozycję pracy a u nas wsadziliby go a w mediach policja szczyciłaby się kolejnym sukcesem…

Czemu zniknął widget do share’owania na Wykop?

Bo i tak każdy post ktoś dodaje ;)

Wcale nie trzeba mieć 15 lat, aby uzyskać takie dane:

http/pastebin.com/7cmVBKem

Gdzie wy żyjecie ? Za wprowadzenie w życie podpowiedzi zawartych w książce Mitnicka, 15-latek miałby dostać pracę w DIA, NSA, CIA, czy innym FBI ? Nie te czasy.

Mały socjopata, a nie żaden haker czy socjotechnik. Ale oczywiście pod szyldem “haker” historyjka lepiej się sprzeda…

Trochę opamiętania! Zwykły cwaniaczek z dobrym bajerem, to hacker?! No i ta historyjka jak rozpoczął “przygodę z atakami komputerowymi” przecież to zwykłe ataki socjotechniczne i nie na żaden system informatyczny tylko ukierunkowane na człowieka. Równie dobrze hackerem, można nazwać operatora koparki przerywającego światłowód prowadzący do jakiegoś systemu informatycznego!

jeśli cel został osiągnięty to chyba można, tak samo jak gościa który odpala złośliwy

kod a potem blokuje możliwość reakcji, czyż nie?

mocno polecam : Martin Scorsese, The Departed

@Watro

Ale jest różnica “jakościowa”, atak socjologiczny stosowany przez tego osobnika należy do najprostszych, ani wymaga specjalistycznej wiedzy, tylko dobry bajer i opanowanie emocji.

Tak samo jest ze złośliwymi kodami, są “script kiddie” praktycznie posiadający poziom wiedzy podobny ww., ale są ludzie potrafiący wyszukać luki/błędy, potrafiący napisać kod je wykorzystujący, jak również mogący je załatać.