3/11/2017

Tyle się dzieje w (cyber!)bezpieczeństwie, że nie nadążamy o wszystkim pisać. Najwyższy priorytet mają więc u nas historie z polskiego rynku, takie których opisu nigdzie indziej nie znajdziecie. To podejście powoduje jednak, że na pozostałe “światowe” newsy brakuje czasu. Choć są one ciekawe, to nie wyrabiamy się aby opisać je nawet w krótszej formie i wrzucić choćby do naszego linkbloga *ptr. Bolejemy nad tym. I dlatego, w 9 rok naszego działania (który rozpoczął się w to Halloween i o którym z braku czasu też nie zdążyliśmy napisać) wchodzimy z nową stałą sekcją Niebezpiecznika: memdump.

MEMDUMP

Ideą memdumpa, jak nazwa wskazuje, jest zrzut (naszej) pamięci, aby pozostał po niej jakiś stały ślad. Bo choć czasu na opisanie pewnych tematów nam brakuje, to codziennie analizujemy setki (!) informacji. Średnio jest to ok.

- 500 twittnięć

- 250-350 RSS-ów

- 200 e-maili do redakcji (na każdy odpisujemy, prędzej czy później, a niektóre uruchamiają długie interwencje, w ramach których głównie redaktor Marcin zdobywa opinie rzeczników różnych firm i zestawia z opisami incydentów pochodzącymi od Czytelników. To mozolna i żmudna praca, która nie zawsze kończy się materiałem nadającym się na artykuł.)

Każdy z powyższych twitów, RSS-ów, e-maili z reguły zwiera link do jakiegoś artykułu, raportu, PDF-a z opisem badań albo innego materiału źródłowego wymagającego dokładnej lektury. W ten sposób odsiewamy ziarna od plew i warte uwagi tematy odkładamy w “redakcyjnej chmurze”. W październiku “do opisania” nominowaliśmy 1086 zagadnień z zewnętrznych źródeł, czyli nie licząc e-maili do redakcji. Przez pierwsze 2 pierwsze dni listopada zebrało się już 125 dodatkowych “nominacji”. Jak więc widzicie, toniemy w masie ciekawych zagadnień. I memdump ma być takim naszym kołem ratunkowym. Będziemy je zrzucać raz na tydzień ;)

Raz na tydzień będziemy wrzucać to, co było “najgodniejsze” uwagi w naszej chmurze, a co nie zostało przez nas opisane. Link do tekstu źródłowego i zdanie — dwa komentarza. Ci co szukają informacji z branży, a nie kopią tak głęboko jak my, dostaną ciekawe materiały do samodzielnej lektury. Ci, co są na bieżąco, bedą mieli miejsce na Niebezpieczniku aby o tych tematach porozmawiać w komentarzach pod wpisem.

Gotowi? To ruszamy z pierwszym zestawieniem, które przygotował Kamil:

- Pewien badacz bezpieczeństwa odkrył problem w systemie Google do śledzenia błędów. Dzięki niemu mógł uzyskać dostęp do spisu krytycznych podatności.

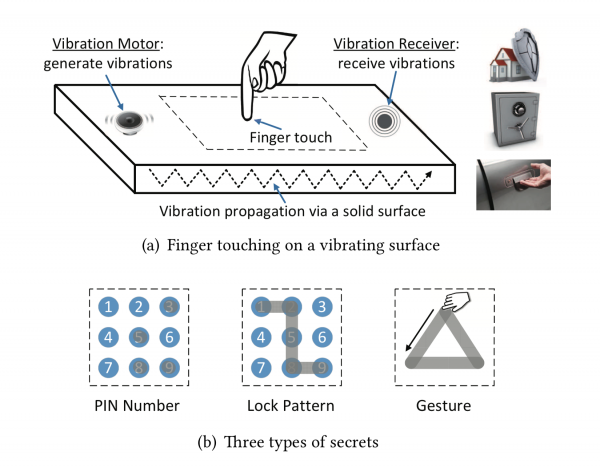

- VibWrite wykorzystuje ludzki organizm w nietypowy sposób. Autoryzuje użytkowników… wibracjami palca.

- Japońskie firmy na celowniku ONI Ransomware.

- Oracle załatało problem z domyślnym kontem w Oracle Identity Manager. Błąd dostał 10/10 punktów CVSSv3.

- Holenderski rząd chce podsłuchiwać szyfrowany ruch w swoim kraju. Z tego względu Mozilla chce usunąć ze swojej przeglądarki wsparcie dla certyfikatów wydanych przez CA holenderskich dostawców. Czy to odpowiedni sposób na walkę z cenzurą?

- Skoro już jesteśmy przy przeglądarce z lisem: Mozilla w 58 wersji Firefoxa wdrożyła funkcję, którą znacie z TORa. Zwiększa ona prywatność blokując elementy HTML5 próbujące zidentyfikować użytkownika.

- …i dalej Firefox. Przeglądarka dostała lepszego managera haseł.

- unCAPTCHA łamie reCAPTCHA (to od Google) z dokładnością 85%.

- Sztuczna inteligencja łamie reCAPTCHA z niezwykłą skutecznością: 66,6%.

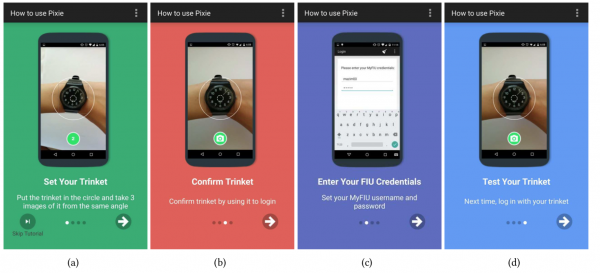

- Badacze (dalej) pracują nad systemem uwierzytelniania dwuskładnikowego wykorzystującego zwykłe przedmioty, jak np. zegarek czy bransoletka.

- Strony hiszpańskiego rządu pod atakami DDoS — z pozdrowieniami od Anonymous.

- Google w maju 2018r. planuje ze swojej przeglądarki usunąć Public Key Pinning. Ta decyzja wzbudza wiele kontrowersji. Czy Google ma rację?

- Backdoor znaleziony w popularnym systemie komunikacji satelitarnej, z którego korzystają statki.

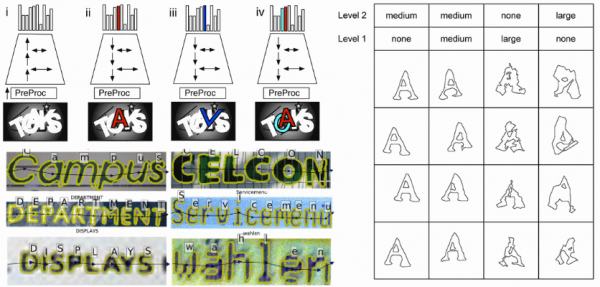

- Grupie badaczy udało się “odmazać zamazany” kod QR, aby dostać się do portfela bitcoin. Jeden z naszych czytelników przeprowadził podobną operację na dowodzie naszego redaktora ;)

- Możliwe było wykradnięcie hashy haseł protokołu NTLM bez wiedzy użytkownika w Windowsie.

- Błąd w appce mobilnej pozwala przejąć kontrolę nad urządzeniami IoT od LG.

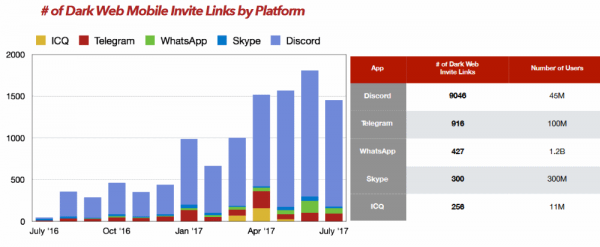

- Discord najpopularniejszym komunikatorem wśród… przestępców.

- Przestępca chce 50,000$ od administratora forum dla przestępców, inaczej odda wykradzioną bazę danych służbom.

- Kaspersky publikuje wyniki wewnętrznego śledztwa. Bardzo precyzyjne ustalenia przedstawiają. Aż chciałoby się zapytać skąd mają tyle logów odnośnie nieistotnego, standardowego wydarzenia sprzed 3 lat?

- Co można zrobić z budżetem 1000 dolarów? Wykupić reklamy, aby móc śledzić użytkowników mobilnych z dokładnością do 8 metrów.

- Phishing + dwie godziny czasu == 15000 dolarów pod postacią krypto-waluty Etherum.

Dajcie znać, ile zajęła Wam lektura wszystkich newsów. A gdyby ktoś z Was chciał któryś z nich opisać w formie dłuższego artykułu — zapraszamy do kontaktu — z chęcią publikujemy gościnne wpisy. Generalnie, każde ręce do debuggowania zrzutu pamięci się nam przydadzą ;)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Hej, super pomysł!

Zajemocny pomysł. Kibicuję.

Podoba mi się taka forma – szybko, konkretnie a jak coś chcemy poznać głębiej to klik :)

Lektura zajęła mi 2-3 minutki.

Przy okazji, też nie ogarniam tylu newsów z branży i nawet zacząłem się tym martwić, a tu u was cały team nie ogarnia – ough, nie jestem sam.

Może czas na specjalizacje, jak w medycynie. Tak jak nie ma już informatyków, tak za chwilę nie będzie bezpieczników bo to pojęcie staje się zbyt ogólne.

2-3 min lektura wszystkich źródłowych czy tego memdumpa? ;)

‘bezpiecznik’ to bylo za prl, ogolnie prawidlowa nazwa to ‘wkładka bezpiecznikowa’

to jest DOSKONAŁE

Tyle ciekawych rzeczy do przeczytania, a tak mało czasu :(

Niesamowite, oby tak dalej! :D

Zróbcie na takie rzeczy tablicę na Trello z możliwością głosowania na tematy, które według czytelników powinniście w pierwszej kolejności opisać.

Ło panie, zarządzanie tym to byłby koszmar. Ale myślimy nad dodanie plus/minus do wpisów w memdumpie. Te najwyżej zaplusowane moglibyśmy wtedy opisać i tak jak osobny artykuł

a może coś w stylu reddit / bash? Tj. dedykowana podstrona dla takiego memdumpa, gdzie można by właśnie głosować na tematy, lub stamtąd ktoś mógłby się skontaktować, że chciałby o tym napisać na łamach Niebezpiecznika? :)

to już lepiej zliczać kliki w analityce – i od razu widzisz co się cieszy

1. puszczasz w kategorii “memory dumps” codzienne/cotygodniowe posty – dokładnie jak tu opisane jednym zdaniem, zdjęcie plus link na zewnątrz

2. obserwujesz staty klików

3. nie potrzebne są żadne dodatkowe kliki, plusiki – czysty żywy klik incrementowany js lub GA czy cokolwiek innego

A nie myśleliście żeby trakować URLe w tekście i na tej podstawie wybierać najpopularniejsze z newsów i po czasie (np. raz w miesiącu) opisywać je w formie artów już u siebie na stronie? #ilovedata

No dobre to jest!

Zawiodłem się, nie było żadnego mema :(

Świetny pomysł na memdumpa!

A tak przy okazji

Dwie godziny to już określenie czasu, także dodawanie “czasu” jest już zbyteczne, a nawet można uznać za błędne.

Pewnie będzie tak “stała” jak Poiedziałki z Prawnikiem.

Swietny pomysł! Idealnie by by było jakby było to wysyłane w formie newslettera na maila ;). Pozdrawiam

Podajcie swoje (nieoficjalne) twittery, jak czytacie tyle ciekawych rzeczy ;)

10 minut na memdump, źródła znacznie dłużej.

Świetny pomysł, zrzucajcie pamięć częsciej.

a propos “unCAPTCHA łamie reCAPTCHA” (to od Google) z dokładnością 85%

– fajne – ale łamie tylko wersję głosową – czyli te 75 recaptch na sekundę. To też jest pewnie przesadzone (jak nagłówki w onecie) – bo prawdopodobnie każda cyfra była brana pod uwagę przy zliczaniu. Poza tym obecnie jak sami piszą nie za bardzo tego można używać, bo google zaczęło również używać słów – i z tym jak już nie idzie tak gładko. Fajna sprawa to kod na githubie – się można przyjrzeć…

Prawdziwy soft do “produkcyjnego” łamania captchy/recaptchy jest rozwijany za naszą wschodnią granicą…

nu dawaj jesio raz