3/12/2015

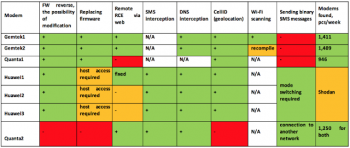

Rosyjscy badacze wzięli pod lupę kilka modeli popularnych modemów (m.in. Huawei i ZTE) i przerazili się liczbą odkrytych błędów. Problemy są nie tylko w webinterfejsach modemów, ale również w samym firmware. Odkryto ataki RCE (m.in. przez skrypty CGI), XSS i CSRF. Badacze pokazali jak przejąć kontrolę nad modemami za pomocą podmiany firmware’u (wstrzykiwanie zarówno przez RCE jak i CSRF). Badaczom udało się także wypracować metodę na odczytanie lokalizacji modemu (poprzez podejrzenie CellID z sieci GSM i skontrastowanie tego z bazą opencellid.org oraz poprzez podejrzenie sieci Wi-Fi, dzięki wbudowanemu w modem interfejsowi). Inne opisane przez badaczy ataki umożliwiają przejmowanie ruchu (podmianę np. DNS-ów modemu jak i samego routingu). Niektóre z modemów pozwalają też na sklonowanie karty SIM.

Świetny artykuł opisujący badania oraz prezentacja znajdują się tutaj.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Jak Rosyjscy to uczeni ;-) Nie badacze.

modemy modemami, a gdzie tu zabezpieczenia operatorów?

a i ta strona ze stacjami bazowymi ma chyba baaaaardzo stare dane. Już więcej znajdą na BTSearch.

podobnie jest z mobilnym routerem Osprey, który daje EE (sieć komórkowa z UK). Nie dość, że pełno CSRF itp, to w dodatku odpalone SSH z domyślnym hasłem (takie samo na każdym modelu). Chyba to właśnie był jakiś huiawei w środku. Domyślne hasła tworzone na podstawie IMEI/adresu MAC (nie wiem od czego to zależy, u mnie było z IMEI). Oczywiście 4 ostatnie cyfry/znaki. 9999 możliwośći (jak MAC to 65536).

Jakie stoją zagrożenia przed osobą używającą takich routerów/modemów w domu? Co można zrobić by ustrzec się problemów?

A jakie routery/modemy są bezpieczne?

Sporo zależy od źródła, z którego modem pochodzi. Jeśli kupiłeś okazyjnie modem np. na aukcji, jest zapewne większa szansa, że jego firmware jest wstępnie zmodyfikowany, niż kiedy otrzymałeś go w ramach umowy z operatorem telefonicznym.

Oficjalne źródło pochodzenia samego urządzenia oczywiście nie gwarantuje, że ktoś nie wykorzysta fabrycznej luki.

Dlatego, niestety, tak naprawdę bezpieczne są modemy/routery leżące w szafie, odłączone od prądu.

Nie mogę się zgodzić.

Nie ma żadnej różnicy pomiędzy sprzętem od operatora, a tym “okazyjnym”.

Korzystałem z MF63 z Orange i przez cały okres użytkowania nie doczekałem się opcji roamingu – sprawę zgłaszałem do Orange. Teraz kupiłem “okazyjnie” MF910 z sieci Telenor – podczas 3 miesięcy miałem już dwie aktualizacje oprogramowania. Nowe opcje i stabilne działanie.

Jeżeli sprzedajesz taki sprzęt, to rozumiem dlaczego tak napisałeś.

Pozdrawiam

Offtop.

” Dmitry Sklyarov, an experienced cryptanalyst and reverse engineer from Positive Technologies, helped us a lot to conduct attacks against cryptographic protocols.”

Jak to ludzie nie znikają z zawodu. Młodsi czytelnicy pewnie już nie pamiętają próby zorganizowania bojkotu Adobe, które doprowadziło do aresztowania Dmitrija w USA kiedy opowiadał o obchodzeniu zabezpieczeń PDFów przed kopiowaniem. :-)

telnet 192.168.8.1 ( ͡° ͜ʖ ͡°)

W każdym sprzęcie elektrycznym można obejść zabezpieczenia