8/4/2010

Joanna Rutkowska zaprezentowała nowy open-source’owy system operacyjny o nazwie Qubes OS. System został zaprojektowany w taki sposób, aby zapewnić swoim użytkownikom maksimum bezpieczeństwa, niezależnie od tego czy wykorzystują go do pracy zawodowej, bankowości czy zakupów online.

Qubes OS

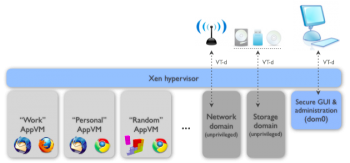

Qubes to w skrócie: Linux (Fedora) + Xen. Wykorzystanie wirtualizacji jako głównej składowej systemu zapewnia mu możliwość izolacji poszczególnych programów oraz modułów systemowych. Z tego względu, jeśli któryś ze składników zostanie zaatakowany, dzięki separacji, zagrożenie nie przeniesie się na inne części systemu.

Qubes wyznaje zasadę “Security by Isolation” i pozwala użytkownikowi na definiowanie domen bezpieczeństwa poprzez tworzenie tzw. “lekkich” maszyn wirtualnych (VM), w których odpalane są poszczególne aplikacje. Użytkownik może posiadać osobne VM-y przeznaczone dla zakupów w sieci, a osobne dla bankowości internetowej czy zadań związanych z pracą zawodową. Interface graficzny Qubes OS-a uruchamia aplikacje z poszczególnych VM-ów w sposób transparentny dla użytkownika.

Qubes nie powinien mieć większych problemów z kompatybilnością z większością oprogramowania dla Linuksa. Joanna zapowiada także, że w przyszłości Qubes może zostać wzbogacony o możliwość uruchamiania aplikacji Windowsowych. O grach można jednak zapomnieć, wsparcia dla OpenGL nie ma i raczej nie będzie. Za to YouTube działa ;-)

Pełny opis architektury systemu Qubes OS i jego specyfikację znajdziecie tutaj.

Security by Isolation

Warto podkreślić, że twórcy systemu nie opowiadają bajek iż całość dostarczonego przez nich oprogramowania jest i będzie wolna od błędów oraz superbezpieczna. Główna koncepcja “Security by Isolation” zakłada, że błędy występują i będą występowały oraz, że nie da się ich uniknąć — można jednak, dzięki sandboxingowi, zminimalizować ich wpływ na resztę systemu.

W dzisiejszych czasach, takie podejście wydaje się być najrozsądniejszym…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Pytanko: “lekkie VM” to chyba oksymoron. Jak to wygląda w praktyce? Czy za to bezpieczeństwo słono się płaci wygodą użytkowania?

No i kolejna ciekawa polska dystrybucja – trzeba będzie chociaż na VM zobaczyć co to za VMy. ;]

Mówiła już o tym dwa lata temu. Widzę, że denerwowało ją ciągłe odpalanie maszyn wirtualnych więc postanowiła zebrać wszystkie pomysły w całość i stworzyć zgrabną dystrybucję Linuksa.

A jak lekkością systemu ?

@Tomasz Kowalczyk

jeśli uda Ci sie postawić XEN pod VirtualBoxem, ja dostałem kernel panic

Żeby to odpalić potrzebne jest wsparcie dla sprzętowej wirtualizacji, więc na VB nie ma szans żeby to zadziałało

@Ziemec

jesli komputer porownasz do fiata 125P a system jego obciazeniem to lekkosc wyglada tak jak bys usilowal bez przyczepki holowac 6 tonowa orke podczepiona przez linke holownicza wlokac ja za soba. (czytaj jesli nie masz ciezarowki to nawet nie podchodz)

> W dzisiejszych czasach, takie podejście wydaje się to być najrozsądniejszym…

Poprawcie to ;-)

A co do samego systemu – wydaje mi się to po pierwsze cholernie niewygodne – może być problem z przenoszeniem danych z jednego VM do drugiego (chociażby kopiowanie z VM work [poczta] do VM bank [dane kontrachenta]) jeżeli są one potężnie izolowane. A po drugie rzeczywiście może zacząć to mulić przy większej ilości odpalonych VMów. No i brak wsparcia sprzętowego jest problemem :/

Wydaje mi się, że bezpieczeństwo/wygoda(cena/jakość) tego produktu będzie niższa niż testowego debiana więc raczej nie skorzystam, chociaż może będzie to świetny os na serwer?

Czas pokaże.

Widać, że myśli przyszłościowo.

Docelowo wszystkie komputery osobiste będą miały hardware’owe wsparcie wirtualizacji. Jeśli ktoś tego nie widzi to jest krótkowzroczny i ograniczony klapkami swojego PC’ta.

Moc stale rośnie i dzięki VM zapotrzebowanie na moc dalej będzie rosnąć – prawo Moore’a nadal będzie aktualne.

Wszelakie problemy “kopiowania” danych między izolowanymi VM są już rozwiązane – tekst można kopiować copy/paste. Dane obiektowe i plikowe pozostaną w izolatkach bo nie po to były VM robione – można to obejść przez wspólny net-storage – ale nie po to jest separacja by łączyć VM.

Mam nadzieje, że system się rozrośnie i zrobi karierę.

Na serwerach to niektórzy już od dawna tak robią, to jest system na desktop :)

@salomon

To, że tak robią to wiem, ale jak będzie os to będzie to robił za nich.

To, że jest planowany na desktop wcale nie musi oznaczać, że tak będzie.

BTW:

Kawałek z potencjalnymi atakami to świetny pomysł.

@salmon

sory za typo.

Kobieta?! BRAWO! Wczoraj byłem w Empiku i widziałem kobietę z książką

w dziale INFORMATYKA, czyżby coś się ruszyło ? A może ruszyło się już dawno

Pozdrawiam serdecznie i trzymam kciuki!

@zzz1986@o2.pl

Z serwerami masz racje, ale biorąc pod uwagę, że autorzy trochę czasu spędzili przy kodzie do grafiki, sądzę, że ich celem są jednak desktopy :)

Joanna od dawna mówiła/pisała o koncepcji Security by Isolation. Przez pewien czas koncept ten usiłowała wykorzystać w Windows Vista, patrz http://theinvisiblethings.blogspot.com/2007/02/running-vista-every-day.html. Do separacji procesów wykorzystane były tu wbudowane w Windows Vista mechanizmy. Ciekawa lektura, choć wpis już nieco wiekowy. Temat jednak bynajmniej wiekowy nie jest, część tych mechanizmów jest używana w IE Protected Mode oraz w Chrome (sandbox), o czym zresztą trochę pisałem ostatnio: http://wampir.mroczna-zaloga.org/archives/833-dlaczego-chrome-ma-lepsza-piaskownice.html.

@Paweł .P

Kretyn :*

@Vic: Laptopy sony mają zablokowane wsparcie sprzętowe dla wirtualizacji, chociaż te same procesory w innych laptopach mają tą funkcjonalność. Czasem problemem jest po prostu producent laptopa.

[…] zespół został nominowany za opensource’owy system operacyjny Qubes OS, którego główną koncepcją jest Security by Isolation, osiągane przy pomocy wirtualizacji. […]

[…] wirtualizacji dodawanej do każdego programu z osobna, coraz ciekawszym rozwiązaniem staje się Qubes OS, polski system operacyjny tworzony m.in. przez Joannę […]

Czyli w takim “bezpiecznym przez izolacje” systemie, teoretycznie trzeba zainfekowac warstwe systemu uruchamiajacego hypervisora, zeby miec dostep do wszystkiego?

Kolejna linuchowa sciema.

[…] Opisywany jakiś czas temu na Niebezpieczniku system Qubes OS, autorstwa m.in. Joanny Rutkowskiej, doczekał się oficjalnego wydania. […]

@Zwirek dokladnie. Moim zdaniem to pic na wodę obciążający maszynę. Zaatakowanie warstwy hypervisora to nie problem, także rozwalić taki system będzie niewiele trudniej niż inną linuxową dystrybuję. Gdyby źródło było zamknięte, a system pisany od zera, to może miałby jakieś szanse, ale przy takim wykonaniu jest to pomysł kiepski.

Tym bardziej, że towarzystwo jest pl-ru. Jeśli ru są odpowiedzialni za uruchamianie windowsowych aplikacji w polskim linuksie, to NND lepszy na serwerach, a Aurox na PC.

Zaś PeSeL nadal najbezpieczniejszy.

[…] Qubes OS: bezpieczny i polski system operacyjny […]

No, nie wiem czy taki bezpieczny…

wolę ubuntu bo podono jest czysty choc podobno bo widze to co widze https://niebezpiecznik.pl/post/linus-torvalds-potwierdzil-ze-proszono-go-o-dodanie-backdoora-do-linuksa/ A QuOS nie zainstaluje bo autor zna kod swojego systemu i gdy chceto pewnie potrafi wniknac w swoj system wiec dlaczego mam ufac jednej osobie? Niech ktos mnie przekona do zaufania jedej lub grupie osob ktore maja swietna wiedze na temat bezpiczenstwa wole ufac grupie spolecznosciowej ubuntu grupie ktorej sa setki osob ktorej kazdy pakiet ma opikuna do ms przestalem juz dawno ufac jak widze tyle luk nie wspominajac juz o mcqu