3/1/2014

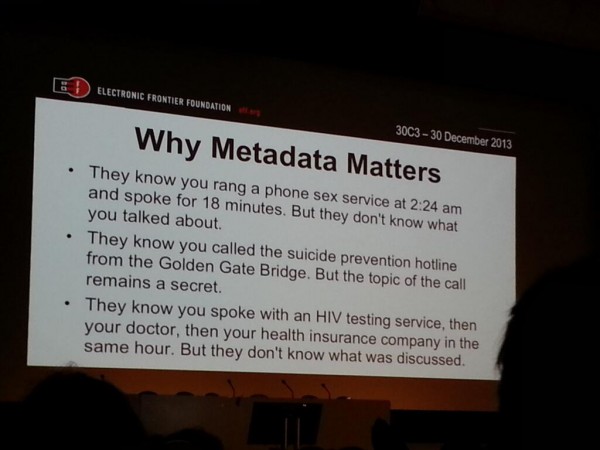

Oto świetne podsumowanie znaczenia metadanych. Z dedykacją dla tych, którzy bagatelizują masowe zbieranie metadanych przez służby, argumentując, że przecież metadane nie ujawniają “treści” komunikatów wymienianych pomiędzy inwigilowanymi osobami.

W wolnym tłumaczeniu:

Zbierający metadane widzą, że dzwoniłeś na sex-telefon o 2:24 w nocy i rozmawiałeś przez 18 minut. Nie wiedzą jednak o czym rozmawiałeś.

Wiedzą, że dzwoniłeś na infolinię wspierającą osoby z myślami samobójczymi przebywając na moście Golden Gate (mekka samobójców — przyp. red.). Temat rozmowy pozostaje jednak tajemnicą.

Wiedzą, że dzwoniłeś do laboratorium wykonującego testy na HIV, zaraz potem do swojego lekarza, a następnie do swojej firmy ubezpieczeniowej. Nie są jednak w stanie się domyślić, o co mogło chodzić.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

A mógł po prostu “zmarszczyć freda” zamiast nastawiać się na inwigilację służb i uszczerbek na zdrowiu.

Wiedzą ,że ISTNIEJESZ bo dzwonisz. Ale nie wiedzą skąd dzwonisz (na pewno?).

Dla NICH ważne ,że istniejesz. Reszty dowiesz się później ,a na pewno przyjdzie ten moment gdy zapukają do Twoich drzwi…

Ależ wiedzą skąd dzwonisz… może nie z dokładnością do pół metra, ale wiedzą dobrze.

Mnie to nie dotyczy. Nie bywam na Golden Gate Bridge, więc o to te całe halo.

Potwierdzamy, Pana to nie dotyczy, w ogóle nie jesteśmy zainteresowani monitorowaniem osób, które większość czasu spędzają w kebabie w centrum Gdańska, ani tymi którzy spacerują godzinami po molo w Sopocie, a potem piją piwo na peronach SKM rozmawiając w międzyczasie przez telefon z kolegami o Counter Strike’u.

Z molo też można skoczyć …

@bloodman Na monciak, na piwo…

Gromadzenie danych nie musi być od razu złe. Nie powstały by różnego rodzaju nauki gdyby nie zgromadzone i usystematyzowane bazy informacji. Istnieje jednak zjawisko naruszenia tajemnicy lekarskiej, lub innej…, to znaczy wykorzystanie informacji przeciw konkretnej osobie która udostępniła informacje o sobie. O ile nie możemy uchronić swojej prywatności o tyle powinien zostać sformułowany taki paragraf który chroniłby nas przed skutkami wykorzystania informacji przeciw nam. Czyli wszystkie informacje zdobyte poprzez inwigilację, kradzież nie powinny mieć mocy prawnej, a jedynie spełniać funkcję badawczą w obszarze poszczególnych nauk, do puki sąd nie wyda pozwolenia na prowadzenie czynności dochodzeniowych z tytułu popełnienia przestępstwa lub czynu o takim charakterze. Przykład ktoś zdobył moje dane i wykorzystał je do swoich celów, naruszając mój interes. Ja powinienem mieć możliwość pociągnięcia tej osoby do dokonania zadość uczynienia do wartości poniesionej szkody. Ktoś ukradł mi pieniądze z konta w skutek zdobycia kodów dostępu, bank ma informacje na ten temat zgromadzone przecież, składam do prokuratury, sądu pozew do ba o udostępnienie informacji o tym gdzie znajdują się moje środki, jednocześnie przedstawiam dowody potwierdzające że byłem prawowitym właścicielem utraconych środków i nie wyraziłem zgody na ich przekazanie. Sąd wydaje wyrok którym nakazuje bankowi cofnięcie operacji na którą nie wydałem zgody. Proste? A wszystko w oparciu o zbierane informacje… Pozdrawiam

Wow, niesamowita wizja, mam nadzieję że nigdy się nie zrealizuje. Słyszałeś takie hasło “wskaż mi człowieka, znajdę paragraf”? Albo czytałeś może, no nie wiem, George’a Orwella lub Aldousa Huxleya? A oglądasz czasem może obrady PE albo polskich izb? Może chociaż wiadomości czytasz? Właściwie to spytam inaczej: z jakiej Ty jaskini wylazłeś i jak długo tam byłeś?

Najbardziej zainteresowanymi instytucjami są firmy ubezpieczniowe i urząd skarbowy. Jesli któraś z tych instytucji wejdze w posiadanie metadanych na Twoj temat, na przykład od Twojego operatora internetowego bądź telefonicznego, to po pierwsze – to bardzo mało prawdopodobne, że się o tym wogóle dowiesz. Po drugie – możesz jedynie przypuszczać dlaczego nie chcą Cię ubezpieczyć bądź skąd wiedzą, że byłeś zainteresowany prowadzeniem interesu w Andorze. Ale przecież tyle firm gromadzi Twoje metadane. Myślisz, że od którejkolwiek otrzymasz potwierdzenie komu udzielono Twoich danych? Przecież zaakceptowałeś niejasny, 15-to stronicowy regulamin…

Poza tym,jak zdefiniowałbyś poniesioną szkodę? Jakiego zadośćuczynienia byś się spodziewał? Po prostu firmy ubezpieczeniowe wiedzą, że ubezpieczenie na Twoje życie (konkretnie Twoje, nie statystyczne) jest zbyt ryzykowne, pomimo, że masz zaledwie 32 lata. Podobnie w Banku. “Kredycik? O, przepraszamy, ale nie dla Pana.”

A urząd skarbowy po prostu wie, że jest wielce prawdopodobne, że uzyskujesz, bądź będziesz uzyskiwał przychody poza granicami kraju.

A to wszystko dla rzekomo spersonalizowanych reklam – Czy aby napewno?

1. Najpierw sprawdzają lokalizację telefonu/smartphonu, więc wiedzą, że byłeś w klinice badającej/specjalizującej się w badaniu na HIV.

2. Tydzień później znów poszedłeś do tej kliniki (nie trzeba się domyślać, że zapewne po odbiór wyników badań).

3. Jeszcze zanim wyszedłeś z kliniki/niedługo po tym zdzwonisz do lekarza specjalisty aby umówić się na wizytę (czy jeśli wynik jest negatywny, czyli jesteś zdrowy miałbyś powód dzwonić?:)

4. Geolokalizacja twojego telefonu wskazuje, że chodzisz do lekarza zajmującego się HIV i regularnie po wizycie idziesz zawsze do apteki (że niby nie można domyśleć się, że po leki opóźniające rozwój AIDS?)

5. Jesteś kimś ważnym, przynajmniej w tym momencie, dla służb, np. biznesmenem/politykiem/dziennikarzem/urzędnikiem (np. od przetargów wojskowych). Służby przychodzą do Ciebie, grzecznie pytają o zdrowie, ty się domyślasz, że już wiedzą, a następnie idziesz na współpracę/zdradzasz własny kraj/firmę bo inaczej żona/mąż/dzieci dowiedzą się, że jesteś nosicielem HIV/chorujesz na AIDS a twoje małżeństwo będzie skończone (zapewne wiesz, że zaraziłeś się gdy zdradziłeś żonę/męża), twoi znajomi odsuną się od Ciebie jak od trędowatego (HIV/AIDS to nadal temat tabu), możesz też stracić pracę.

6. “Nie drodzy obywatele, rodacy. Metadane nie naruszają niczyjej prywatności, niczego nie zdradzają o was. A czemu tak jest? Ponieważ my, rządzący/ludzie ze służ tak zinterpretowaliśmy ustawę dla naszego dobra.”

Tylko pozostaje pytanie, skoro metadane niczego specjalnego nie zdradzają to czemu są zbierane? :))

Żeby wiedzieć kiedy i dokąd wysłać MPO…

bp,nnmsp ;)

To ja zadzwonię do Niebezpiecznika i zapytam się o nowe bezpieczniki do mojego prądu. A niech myślą, że rozmawiam z konsultantem Niebezpiecznika o NSA bądź jestem Snowdenem (pozdrowienia dla NSA, zapewne już tłumaczycie ten komentarz na angielski bo jest napisane Snowden (I TO DWA RAZY!!1)).

Prosimy o nieopuszczanie kraju oraz, w miarę możliwości, pozostanie w domu.

Bylibyśmy dozgonnie wdzięczni, jeśli przy każdym wyjściu z domu zabierał Pan ze sobą telefon komórkowy. Dla ułatwienia nam pracy prosimy o włączenie geolokalizacji (jeśli telefon posiada taką funkcję).

Proszę pamiętać, robimy to wszystko dla dobra Pana oraz kraju.

Z poważaniem.

NSA Polska, sp. z.o.o.

Heheheh.

Pytania zwyklych szarych ludzi na ktore trafiam:

– Po co rzad mialby robic akurat mi jakies problemy z tego co o mnie wie?

– Nie mam hiv, nie dzwonie na sextelefony, nie robie nic zlego, co mi grozi?

Tacy ludzie to chyba wiekszosc, wiec nalezaloby im uswiadomic dlaczego prywatnosc jest potrzebna. O tym co grozi 1% juz mowiono wiele razy i za wiele to nie zmieni.

Przykładowe odpowiedzi:

1. W tej chwili rząd ma cię, szaraczku, w głęboko w tyle, ale może w przyszłości będziesz chciał wystartować w wyborach z opozycyjnej partii, albo będziesz miał okazję zostać prezesem dużej firmy, albo po prostu jakiś urzędas cię w jakiejś sprawie upupi “bo tak” i będziesz próbował powalczyć o swoje – wystarczy szepnąć słówko komu trzeba i już się coś na ciebie znajdzie, smutni panowie cię odwiedzą, porozmawiają, albo posiedzisz trochę w wydobywczym, to zmięknie ci rura i przestaniesz podskakiwać władzuni.

2. Zrobisz coś niezbyt niewinnego, być może nieświadomie (prawo jest skomplikowane!), niewartego ścigania albo i niewykrywalnego dziś – ale kiedyś jakiś komandir wymyśli jakąś akcję, podwładni będą chcieli się wykazać, przeczeszą bazy danych jakimś zapluskwionym programiskiem szukającym dziury w całym i zrobią ci oraz paruset losowym pechowcom jesień średniowiecza. Osoba, sprawa, okoliczności nieistotne, ważne, że nagrody za to dostaną.

3. Do każdej bazy można się włamać. Wcześniej czy później będzie jakiś wyciek. Wtedy cały świat się dowie o twoich brudnych skarpetkach itepe. Może być też gorzej – jakiś typ spod ciemnej gwiazdy dostanie te dane w swoje łapska i będzie cię, prezesa poważnej firmy, szantażował jakimiś wybrykami poczynionymi w młodości po pijaku z kolegami ze studiów.

To wciaz mowienie o 1%. Chodzilo mi o ludzi bez wiekszych perspektyw – tym ambitnym nie trzeba nic tlumaczyc, sami sobie zdaja sprawe z sytuacji.

No to na te rzekome 99% ludzi bez perspektyw i aspiracji jest moja odpowiedź nr 2 lub podobna. Nie trzeba być nikim ważnym, żeby dostać się pod walec biurokracji wspieranej wszechstronną inwigilacją. Zrobią takiemu nieszczęśnikowi kuku tylko dlatego, że mogą i “takie są procedury”, a obronić się tym bardziej nie będzie w stanie, że jest biedny, głupi i brak mu jakichkolwiek ambicji.

Panowie, owe przykłady można znaleźć na stronie EFF od

dawien dawna. Czyżby redakcja nie subskrybowała kanałów tak

znaczącej w walce o prywatność w internecie organizacji?

https://www.eff.org/deeplinks/2013/06/why-metadata-matters

Polecam link donttrack.us gdzie w lopatologiczny sposob

jest przedstawione zbieranie danych wpisywanych w przegladarke. Nie

dziwie sie ze sluzby specjalne w USA zrbily nalot po tym jak na

jednym z domowych pc zistaly przypadkowo wygooglowane hasla

“plecak” i “szybkowar”. Przypominam o wydarzenuach na maratonie w

Bostonie…

Po 2016 roku w Polsce doczekamy się chipów w ręku zamiast

dowodów osobistych. Wmówią ludziom, że to bezpieczniejsze, tańsze,

rozliczenie transakcji finansowych itd… Który z Was chce mieć

chipa w dłoni, jestem ciekaw ?

A po co mieć chipa w ręce? Już teraz mnóstwo ludzi ma karty

płatnicze paypass, a także telefony z WiFi i NFC – na razie to są

początki inwigilacji, ale wkrótce służby specjalne się zorientują,

jak dużo informacji można uzyskać (i potem skojarzyć) zbierając

dane dotyczące powyższych urządzeń przy pomocy odbiorników

umieszczonych w często odwiedzanych/newralgicznych

miejscach.

Przynajmniej nie trzeba by było pamiętać o zabraniu

dokumentów.

Jak tylko zmienię telefon na jakiś z NFC i chipsetem wspierającym mifare, to dziewczyna mnie zabierze do weterynarza, właśnie w tym celu. Chip na AVT kosztuje 4,50zł i w pierwszej kolejności ma służyć do np. odblokowywania telefonu/ blokowania komputera po 15min od zdjęcia ręki z biurka (czytnik pod podkładką pod myszkę). Pozdrawiam ;)

…proste czynności, które codziennie wykonujesz bez

namysłu. James Lyne przypomina nam, że nie tylko NSA nas obserwuje,

ale także coraz bardziej wyrafinowani cyberprzestępcy, którzy

wykorzystują błędy zarówno w słabym kodzie, jak i łatwowiernej

naturze człowieka… każde metadane są do wykorzystania :)

http://www.ted.com/talks/lang/pl/james_lyne_everyday_cybercrime_and_what_you_can_do_about_it.html

Podstawowe metadane takich informacji nie zbierają. Ale jak dojdzie do całkowitej syntezy obrazu, video i audio to będą zbierać. Tak chyba będzie w przypadku MPEG-21, czyli sztucznej inteligencji.

Ciekawe czy służby wiedzą też jaki rozmiar buta mam i czy w nocy śpię w piżamie czy w majtkach… :P

Dla paranoików

https://www.youtube.com/watch?v=-tIx7fLTmY8

Mogą wiedzieć, jeśli będą mieli dostęp do wyciągów

bankowych/z kart płatniczych, a Ty kupowałeś przy pomocy karty buty

albo pidżamę. Raz to za mało by to skojarzyć (mogłeś kupić jako

prezent), ale jak to będziesz robił raz na rok, to można się będzie

domyśleć.

W jaki sposób mogę zobaczyć na fb ukryte zdjęcia osoby, której nie mam i nie będę mieć w znajomych?

Załóż sobie fałszywe konto jakiejś znanej osoby,

pozapraszaj najpierw innych, a potem jak będziesz już miał

wystarczająco dużo osób (żeby nie wzbudzić podejrzeń), zaproś tę

konkretną osobę.

W sposób zwany bezpośredni dostęp do serwerów FB.

Zatrudnij sie w NSA ;))

Jeśli macie wspólnego znajomego, to niech Ci wyśle direct linki – sprawdzone, działa.

Home.pl jest shakowane. Sprawdźcie DNSy. Pierwszy DNS

kieruje do wywiadu US Army.

SPAMER

A co jeśli:

– Jesteś rozwiedziony/a lub z innego powodu nieżonaty, więc cię nie obchodzi że ktoś, na 90% osoba której nigdy nie spotkasz, się dowie.

– Jesteś policjantem i zadzwoniłeś na tą linię z komórki bo zostałeś wezwany do jakiegoś debila który chce skoczyć i chcesz żeby ze specjalistą porozmawiał

– Twoja siostra pracuje w ośrodku badań HIV, do lekarza poszedłeś z powodu zapalenia płuc a do ubezpieczalni żeby zobaczyć czy na pewno zapłaciłeś ostatnią składkę (wiadomo, zapalenie płuc, ciężka choroba).

Do czego zmierzam to to, że o ile nie jesteś terrorystą to te dane zostaną skasowane po ustawowym czasie i w 99% przypadków jedynie automatyczny system analityczny będzie je widział.

Tylko widzisz w kanonie prawnym takie dowody moga

doprowadzic w procesie poszlakowym do skazania. Domniemanie

niewinnosci to slogan. Czasem wystarczy udowodnic ze dana osoba

byla w danym miejscu o danym czasie. Taki dron uzywany przez USA

nie pyta czy akurat w czasie narady osob podejrzanych o terroryzm

nie dostarczales pizzy…

[…] Niezależnie od tego, czy serwery pocztowe (nasz i odbiorcy) wspierają szyfrowanie “w tranzycie”, możemy zadbać o poufność przesyłanych przez nas wiadomości poprzez zaszyfrowanie samej treści e-maila przed jego wysłaniem — najlepiej sprawdza się w tym przypadku kryptografia asymetryczna (zaimplementowana w takich narzędziach jak GPG). Jeśli serwer pocztowy (nasz lub odbiorcy) nie wspiera szyfrowania w tranzycie (TLS), ale my zaszyfrujemy treść e-maila przy pomocy GPG, to potencjalny podsłuchiwacz i tak zapozna się z nagłówkami naszej wiadomości, czyli otrzyma metadane na temat tego, kto, kiedy i do kogo pisał jak duże e-maile. Wbrew pozorom, te informacje są znaczące. […]

Ale dzięki metadanym można będzie filmy “spakować” i w tym stanie odtwarzać w czasie rzeczywistym a ich objętość będzie dużo, dużo mniejsza od dotychczasowych formatów. Po prostu dojdzie do całkowitej syntezy obrazu. N.p. chcąc pokazać jakiś typowy sprzęt, n.p. harley d. – komputer wyciągnie ze swojej bazy danych model 3d hd tegoż motóru i dzięki metadanym określi jak, gdzie go umieścić, w jakiej pozycji, jaki kolor, itd. Dojdzie do całkowitej wektoryzacji obrazu, video i dźwięku.

O i kolejny przykład mam z problemem metadanych, tym razem tych opisujących dźwięk. Otóż n.p. na soundcloudzie jest procedura odrzucania muzyki podobnej, plagiatów(?) do tej objętrej prawami autorskimi. Widać, że to nie chodzi tylko o nazwę utworu. Metadane są już tam tak wredne, że kojarzą plagiat. A szkoda, bo może ktoś chcieć zamieścić remix albo parodię.

[…] nie wiesz o co chodzi, to chodzi o pieniądze. Metadane zebrane przez dostawców internetu mają swoją (niemałą!) wartość rynkową. Są […]