19/1/2013

Prezent dla wszystkich specjalistów od kryminalistyki informatycznej — w bardzo prosty sposób można ustalić adresy plików jakie pobierał użytkownik systemu Mac OS X przy pomocy większości aplikacji, począwszy od czasu instalacji systemu do obecnej chwili.

Lista plików ściągniętych na Mac OS X

Magiczną komendą jest:

sqlite3 ~/Library/Preferences/com.apple.LaunchServices.QuarantineEventsV* 'select LSQuarantineDataURLString from LSQuarantineEvent'

Komenda ta pokazuje tylko i wyłącznie pliki ściągnięte przez aplikacje, które ustawiają tzw. quarantine bit lub te pliki, które zapisywane są w katalogu Downloads (bo wszystkie pliki tam zapisane otrzymuję bit kwarantanny). Dzięki temu pliki przetwarzane są przez Menażera Kwarantanny, który jest obecny w nowszych wersjach systemu Mac OS X. Uwaga! Jak donoszą czytelnicy, działa nawet jeśli ktoś ma systemowo wyłączoną kwarantanne plików.

Jak skasować historię pobieranych plików?

Jeśli ktoś z Was ściągał mp3 Weekendu i chciałby jak najszybciej ukryć ten fakt, to historię pobieranych plików można skasować tym poleceniem:

sqlite3 ~/Library/Preferences/com.apple.LaunchServices.QuarantineEventsV* 'delete from LSQuarantineEvent'

Regularne kasowanie zapewni dopisanie tej komendy do plików .bash_profile lub .profile. ale trzeba pamiętać, że pewne artefakty mogą pozostać w innych częściach systemu i nieużywanej powierzchni dysku, dlatego dodatkowo warto skorzystać z lepszego sposobu na “zatarcie” śladów, jakim jest:

Pełne szyfrowanie dysku twardego

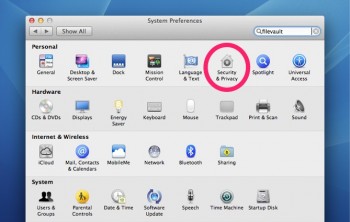

To skuteczniejsza “ochrona” wyciekiem informacji z naszego komputera, a także przed FBI i innymi organami ścigania. Odpowiednie narzędzie każdy użytkownik Mac OS X ma już w swoim systemie, nazywa się File Vault 2 i znajduje w Ustawieniach Systemowych:

Zgodnie z polskim prawem nie macie obowiązku przekazywania organom ścigania żadnych kluczy kryptograficznych czy haseł. Co innego w Wielkiej Brytanii czy USA, gdzie ichniejsze służby podejrzewające Was o stwarzanie zagrożenia dla bezpieczeństwa państwa mogą żądać podania hasła i przakazania kluczy, a jeśli nie wyjawicie im takich danych, wylądujecie w więzieniu. Z technicznego punku widzenia należy pamiętać o:

- 1. niepozostawianiu komputera włączonego/uśpionego (klucz rozszyfrujący dysk można wtedy wyciągnąć z pamięci poprzez FireWire lub z kości RAM przy pomocy ataku Cold Boot).

- 2. niepozostawianiu komputera bez opieki (atak tzw. “złośliwej pokojówki”, który pozwoli na przechwycenie hasła poprzez podmianę rozszyforwanego przecież bootloadera)

O tym, że służby np. Chin czychają na laptopy turystów wiemy doskonale z historii takich jak “miętówkami w agentów, czyli jak śledzą nas służby specjalne” — dlatego najlepszym zabezpieczeniem jest nierozstawanie się ze swoim laptopem. Nigdy. Nigdzie.

via mietek

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Co więcej, mój Mac przechowuje też wszystkie pliki jakie pobralem :)

Pomijajac fakt ze tego typu “ficzer” nam nie zagraza to

zastanawiajace jest w jakim celu taki log powstaje?

Czemu ktos mialby ukrywac fakt sciagania mp3, przestancie prosze siac propagande, sciaganie filmow i mp3 jest w Polsce legalne i podpada pod dozwolony uzytek. Nie bede sie upieral ze nikt do Sadu za to nie trafi, bo prawo sobie a Sad sobie (Proces, Kafki polecam poczytac) ale generalnie to jest legalne. BTW ostanio policja chyba z Bytomia nawet cos takiego oglaszala, w zwiazku z plaga virusow typu – tu policja, zostales zlapany na sciaganiu filmow, wplac kase na konto albo bedzie sprawa karna. Zreszta niebezpiecznik chyba o tym kiedys pisal.

Nie siejemy propagandy, to po prostu Ty nie masz poczucia humoru ;) W przywołanym przykładzie chodziło o wstyd, a nie prawo ;) A co do tego co wolno, a czego nie wolno ściągać, polecam: https://niebezpiecznik.pl/post/policja-sciaganie-filmow-z-internetu-nie-jest-nielegalne-i-nie-grozi-za-to-odpowiedzialnosc-karna/

Owszem, KARNA odpowiedzialność nie dotyczy użytkownika tylko ściągającego pliki na własny użytek, ale CYWILNA już owszem (jest odpowiedni zapis w prawie autorskim) ;). I tutaj tylko sprawy o odszkodowanie/zadośćuczynienie się pojawiają, chociaż też będą to pewnie przypadki sporych ilości danych.

Tyle że na screenie są linki do plików *.torrent, a więc można domyślać się, że w następnej kolejności ktoś za ich pomocą, poprzez jakiegoś klienta torrentów pobrał te filmy. Jak się zapewne domyślasz, torrent to nie rapidshare, czy inny hosting, na torrencie ściągasz, jak i uploadujesz, a UDOSTĘPNIANIE nawet mp3, czy filmów, jest w Polsce karalne. Legalne jest jedynie ich pobieranie, a przez torrenty nawet na to nie licz – nawet, gdybyś ustawił limit uploadu na 1kb/s, to i tak niewielka część danych będzie uploadowana, a to już oznacza udostępnianie tych materiałów, koniec, kropka.

@namek: to jeszcze dyplom kierunku prawa poprosimy, bo te stanowcze tezy trzeba czymś podeprzeć ;)

Danielu, nie załapałeś jakże subtelnego dowcipu. Chodziło o ukrywanie faktu ściągnięcia mp3 weekendu – czyli chodzi o Friday nagrady przez jakże niesławną Rebeccę Black.

@Massacrul: A co ma Weekend do Friday Rebecci Black?

Oj dużo…

@Piotr Konieczny:

Art. 116 ustawy o prawie autorskim i prawach pokrewnych. Dość jasny.

Problem z torrentami jest taki, że zanim wpakują cię za kraty to muszą udowodnić, że faktycznie to Ty udostępniałeś ten plik. Zawsze mogła to zrobić twoja babcia, wirus, kot…

Uwaga, zaraz zawstydzę i ośmieszę wszystkich polskich internautów – oni oglądają amerykańskie porno i to regularnie!!!

To zostaje tylko przy mechanizmach systemowych.. Hym system mam o lat a lista ma tylko 126kB :D

.bash_logout miałoby chyba większy sens w tym przypadku.

Prędzej jakieś StartupItems, LaunchServices, launchd. Safari ma niewiele wspólnego z bashem czy przy włączaniu czy przy wyłączaniu, ale niestety autor ma niewiele wspólnego ze znajomością makowych programming best practices. Anyway, to drobnostka – i wiadomo co kasować

ciekawe co jeszcze apple ukrylo w swoich macach, zgaduje ze moze zapisywanie lokalizacji, wszystkich stron itp. i wysylanie ich do siedziby firmy

Głupie pytanie gdzie wpisać komendy w celu usunięcia historii

Co to jest “menażer”?

Bardzo śmieszne, ale niestety poprawne słowo w języku polskim: http://slowniki.gazeta.pl/pl/mena%C5%BCer

@Piotr poprawne słowo, ale prawidłowa forma to menedżer (wystarczy wpisać w Windowsie w wyszukiwaniu plików by zobaczyć jaka jest używana).

Nieprawda. Obie formy; menedżer i menażer są poprawne. Ja celowo używam najśmieszniejszej. Tak samo jak plastyk, zamiast plastiku. Własnie po to, żeby poduczyć niebepiecznikowych grammar nazi naszego „pięknego” języka ;)

A już chciałem napisać… :/

Niebezpiecznik na pewno wie że, menadżer i menażer to nie dokładnie to samo ;) ?

magnet linków nie zapisuje jakby co :)

@Daniel: ukrywać fakt ściągania można na przykład na służbowym komputerze. Choć osobiście uważam używanie służbowego komputera do prywatnych celów za głupotę.

Sprawdziłem u mnie to nie działa tak. Widać tylko parę linijek ze ściągniętymi update programów kiedyś i jakąś sesję FTP. Historyczną jak sprawdziłem w logach FTP :) Nie pokazuje tą komendą plików pobranych za pomocą przeglądarek, curla i BT. Przynajmniej u mnie

u mnie tez nie, jakas bzdura zeby zwiekszyc ogladalnosc stronki, coraz wiecej tego ostatnio :/

@Rafał: stacktrace or GTFO (parafrazując). Curl zapewne nie ustawia quarantine bitu, natomiast przeglądarki powinny. Jaki system? Jaka przeglądarka?

@JJ: to wyjdź i nie wracaj, pls.

JJ zapomniał sobie zmienić nick na “troll”.

Może teraz poradnik dla Windowsa. Jest jakieś wbudowane narzędzie w Windows 8?

w windows 8 są tylko zadania hamonogramu zbierania i

wysyłania informacji uruchomione mimo że klikałeś że się nei

zgaszasz , no jeszcze trochę usług systemowych , całkiem sporo tego

przez sieć wysyła do serwerów microshitu , ale przynajmniej wysyła

a nie gromadzi (wcześniejsze systemy chyba gromadziły bo vista

system to do 150GB się potrafiło rozrosnąć

“Regularne kasowanie zapewni dopisanie tej komendy do plików .bash_profile lub .profile”

Przydatna rada, w linuxie, aby nie dopisywało aktualnego polecenia do pliku .bash_history należy poprzedzić je spacją

fdisk -l <– zostanie dopisane do historii poleceń

fdisk -l <– nie zostanie dopisane

Happy Hacking

W bash nie działa …

Przepraszam, formularz kasuje spacje

fdisk -l <– zostanie dopisane do historii poleceń

fdisk -l <– nie zostanie dopisane oczywiście nie wpisujemy

Kolejna historia pokazująca jak bardzo powinniśmy używać otwartych systemów operacyjnych :) I love tux :*

pzdr

hipokryta piszący ten komentarz korzystając z Windowsa:)

https://niebezpiecznik.pl/post/system-operacyjny-od-anonymous-anonymous-os/

no i wszystko w znacznikach “” też jest pomijane ;/ a tak się napisałem

i mamy ankiete uzytkownikow jabluszek

W domu czy w pracy? ;)

Zwykłe delete zwalnia tylko odpowiednie jednostki alokacji w bazie a wszystko w pliku dalej jest (oczywiście potem może zostać nadpisane) – można to sprawdzić prosto choćby robiąc delete i następnie zwykłym strings na pliku bazy. W SQLite można wymusić przebudowanie bazy (polecenie vacuum) przy czym przy dużych bazach trwa to odpowiednio długo (i oczywiście nadal nie chroni przed odzyskiwaniem danych bezpośrednio ze zwolnionych sektorów dysku).

Przy okazji – to samo dotyczy choćby google chrome (historia jest też trzymana w bazie sqlite).

Złodzieje oprogramowania i multimediów zaraz będą napinać

poślady.

Tak to sobie tłumacz.

Piotrze OS X 10.8, system stawiany wieki temu, parę lat napewno. Na Maku nie ma potrzeby reinstalacji systemów, podobnie jak na każdym ..ixie

@Rafał, serio? Reinstalacja na maku nie jest potrzebna, jak

wymieniasz kompa raz do roku. W innym wypadku… chyba jednak

wypada. Ja robię czyste instalacje i uwierz, jest cholerna różnica

w wydajności.

Jak to mój mac?

Nie mam maca i nigdy więcej nic od tej chorej firmy mieć nie zamierzam!

Ciekawe kiedy powychodzi reszta ich ukrytych “ficzerów”.

I wam wielki zespół “weekend” zapłacił za tą pseudo-ukrytą

reklamę? A feeee.

I karteczki z tym tajemniczym kluczem z FileVaulta lepiej

nie przyklejać na lodówce :)

a ja mam pytanie po co uzyte do tego celu az serwera bazy

danych?

@Ryszard, a gdzie tam widzisz serwer? to jest baza

sqlite.

Wiele systemów operacyjnych ma bazy danych (np. Android, iOS) i pełnią rolę podobną do rejestru w Windowsie. Bazy danych są ogólnie dużo wygodniejsze niż pliki z wielu powodów.

Nie ma w tym nic nadzwyczajnego, no chyba że ktoś używa Windowsa to go wszystko później dziwi ;)

@Ryszard BOgucki Słowo “serwer” jest przez Ciebie użyte

błędnie: In contrast to other database management systems, SQLite

is not a separate process that is accessed from the client

application, but an integral part of it.

[…] Dzisiaj 11:28 Cytuj | #167 kolejny ciekawy artukuł: https://niebezpiecznik.pl/post/twoj-m…ek-sciagnales/ Komputer: MacBook 2,16Ghz, 4Gb RAM, SSD Samsung 830 128 GB, Anywhere MX, Mac OSX […]

hmm, u mnie plik

~/Library/Preferences/com.apple.LaunchServices.QuarantineEventsV*

ma wielkość 0 bajtów

@AS ja używam Maków od 95roku poprzedniej epoki jak kupiłem pierwszego. Obecny system jest tak skonstruowany, że nie ma potrzeby reinstalacji lub instalacji na nowo. Ja zresztą bym sobie nie pozwolił na taką stratę czasu. Setki programów, ustawień itd to z tydzień czasu na postawienie od nowa. Stosuję u siebie zasadę: nowy komputer to CCC kopiuje cały dysk na nowy, nowa wersja systemu to tylko upgrade. W połączeniu z backupem sprawnym nie zawiodło mnie to od lat. Na pececie to tak mi nie działa ale na Maku tak.

Rafale, proszę zrozum wreszcie, że PC != Microsoft Windows.

Zapewniam Cię, że dobrze skonfigurowany Linux zapewni Ci jeszcze

wyższą stabilność niż Mac OS.

i możliwość grania w Tux Racer.

@Rafał – używasz od 95? Ja używam od 94…

FileVault jest do bani, szyfruje tylko katalog domowy (coś w rodzaju katalogu ‘Moje dokumenty’ w WIN). Lepiej poszukać i używać szyfratorów dysku ;-)

Bzdury opowiadasz, File Vault szyfruje cały dysk twardy (od wersji 2).

OK, nie wiedziałem, że masz Liona. Sorki za pochopność oceny ;-)

Wild Milfs hmmm co ja ściągałem :D

“SQL error: no such table: LSQuarantineEvent”

;-).

gdzie sie to wpisuje te cale polecenia?

w terminalu:P masz terminal w aplikacjach.

Szacuneczek !!!

Mam pytanie?

Czy Windows 7 również przechowuje historię plików ściągniętych ?

A nie ma przypadkiem problemów z Time Machine jeśli szyfrujemy dysk File Vault 2?

Nie.

Wywołałem pierwszą komendę i moim oczom ukazała się zaskakująca lista… 3 pozycji:

sterownik #1 , sterownik #2 , Firefox.

Wniosek?

Pokazuje tylko pliki pobrane za pomocą Safari. Po plikach pobranych później za pomocą Firefoxa ani śladu.