16/1/2014

W USA od kilku tygodni gorącym tematem jest potężny wyciek danych kart płatniczych (debetowych i kredytowych) osób, które kupowały w sieci sklepów Target. Wiadomo, że przestępcy zbierali dane poprzez zmodyfikowane oprogramowanie zainstalowane na systemach służących do obsługi terminalach płatniczych (POS) przy sklepowych kasach, nie wiadomo jak udało im się podmienić firmware urządzeń.

Ogromny wyciek danych klientów

O sprawie jako pierwszy poinformował bloger Brian Krebs. Początkowo Target przyznał, że chodzi o 40 milionów klientów, którzy dokonywali transakcje w terminie 27 listopada – 15 grudnia 2013. Później liczba ta urosła jednak do 110 milionów.

Od kilku dni wiadomo już jak złodziejom udało się niepostrzeżenie wytransferować tyle danych… na sklepowych systemach służących do obsługi terminali płatniczych zainstalowali trojana.

BlackPOS – malware na terminale płatnicze (aka Reedum)

Jak zdradził w wywiadzie dla CNBC CEO Targetu, Gregg Steinhafel, systemy obsługujące terminale płatnicze w sieci Target zostały zainfekowane złośliwym oprogramowaniem, które kopiowało z pamięci zawartość pasków magnetycznych odczytywanych przez terminal w trakcie płatności kartą.

Jak przestępcy wyciągali dane z zainfekowanych systemów kasowych? Zmusili je do komunikacji z ich serwerem znajdującym się w sieci lokalnej Targetu, do którego utrzymywali stały dostęp z zewnątrz. Niestety nie wiadomo jeszcze, jak przestępcom udało się przełamać zabezpieczenia Targetu aby przeniknąć do jego sieci lokalnej i tam zainstalować tenże serwer oraz przede wszystkim zainfekować systemy obsługujące terminale płatnicze.

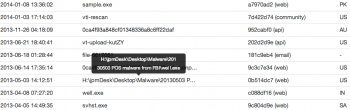

Jest wielce prawdopodobne, że użyty do ataku malware to sprzedawany na rosyjskich przestępczych forach BlackPOS. Dowody popierające tę tezę są następujące — 3 dni po opublikowaniu pierwszych informacji na temat wycieku danych z Targetu, ktoś wgrał malware typu point-of-sale do serwisu ThreatExpert.com analizującego złośliwe oprogramowanie. Raport został już usunięty, ale Google ma jego kopię, z której można odczytać próbę nawiązania połączenia sieciowego przy wykorzystaniu następujących danych logowania:

host: ttcopscli3acs

login: Best1_user

hasło: BackupU$r

Wszystko wskazuje na to, że dokładnie to oprogramowanie opisał Symantec w swoim raporcie, nadając mu nazwę Infostealer.Reedum. Przeszukanie VirusTotala pod kątem usługi pojawiającej się w systemie po infekcji Reedumem (tj. POSWDS) zdradza, że był on już używany w podobnych atakach na terminale POS. Brian Krebs odnotował pierwszą wzmiankę już w czerwcu 2013 roku wskazującą na dodanie informacji o tym zagrożeniu do Virustotala przez …FBI.

Warto podkreślić, że żaden z 40 antywirusów nie był wstanie wykryć tego malware’u w momencie jego instalacji w sieci Targetu. Przestępcy wykorzystali zaciemnianie kodu oraz inne techniki omijania detekcji przez antywirusy. Na marginesie dodajmy, że Target do obsługi swoich sklepowych systemów terminalowych wykorzystuje oprogramowanie WEBPOS (Windows Embedded for Point Of Service) oraz, w kanadyjskim oddziale, Retalix – przejęty niedawno przez NCR.

Kto stoi za atakami?

BlackPOS jest sprzedawany na rosyjskim przestępczym forum przez użytkownika który korzysta m.in. z pseudonimu Antikiller. Rozmiar malware’u to 207 kilobajtów. Koszt: od 1800 do 2300 USD w zależności od liczby dodatkowych opcji.

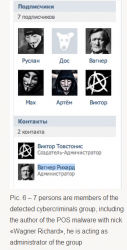

Co ciekawe, Antikiller w jednym ze swoich filmików reklamowych prezentujących możliwości BlackPOS-u popełnił drobny błąd — za późno wyedytował adres strony internetowej otwartej na jego komputerze (można go odczytać na jednej z klatek). Na tej podstawie rosyjska firma Group-IB dotarła do profilu grupowego w serwisie społecznościowym Vkontakte.ru, którego członkami, oprócz Antikillera (używającego danych “Wagner Richard”) są m.in. Rosjanie i Ukraińcy sympatyzujący angażujący się w działania Anonymous (m.in. ataki DDoS).

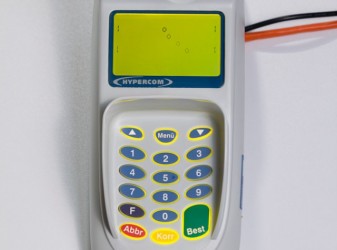

Modyfikowanie firmware’u terminali POS

W całym zdarzeniu na uwagę zasługuje to, że przestępcy działali wyłącznie przez internet (wszystko na to wskazuje). Nie zbierali danych przez klasyczny skimming. Nie musieli fizycznie modyfikować terminali, podmieniać terminali na lewe (to już było, por. uwaga na podmienione terminale do obsługi kart) — po prostu wgrali na obsługujące je systemy złośliwe oprogramowanie. Nie wiemy jednak jeszcze jak. Może za sprawą exploita? Same terminale płatnicze w przeszłości posiadały poważne błędy bezpieczeństwa, pozwalające m.in. na instalowanie na nich własnych aplikacji poprzez jedynie “przeciągnięcie” przez taki terminal odpowiednio spreparowanej karty — poniżej przykład wgrania na terminal POS gry Pong ;)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Majstersztyk :D

“Google ma jego kopię” – Error 404

kopia w google tez poszla do kosza

Dlaczego w Stanach nie przesiadaja się na chipy? Zbyt duży

koszt operacji przy takiej ilości kart?

Wzmianka o cenie za 207 kilobajtów programu spowodowała, że zacząłem się zastanawiać jaki program jest zbudowany z najdroższych bajtów. Tzn. w jakim programie cena w przeliczeniu na 1B kodu wykonywalnego jest najwyższa. I ile wynosi.

Ktoś wie?

Strona ZUSu.

Na pewno nie Windows ;)

Exploity na 0daye maja ten stosunek calkiem ladny.

E-Posterunek. W przeliczeniu użytecznego kodu (0 bajtów, bo projekt trafia do kosza) na 5mln PLN … wstaw sobie ;)

E-Posterunek. W przeliczeniu użytecznego kodu (0 bajtów, bo projekt trafia do kosza) na 5mln PLN … wstaw sobie ;)

E-Posterunek2 się pojawił więc nie wiem czy na 5mln się skończyło :)

Projekt E-Posterunek to nie tylko aplikacja, zakupiono również sprzęt.

Poniżej link do informacji gdzie jest mowa nawet o 19mln zł :D

—> http://www.youtube.com/watch?v=awMoW2_1zRo <—

Zaciekawiła mnie informacja o ominięciu antywirusów. Jest

jakaś nazwa na tę czynność? Chciałbym dowiedzieć się o tym więcej,

więc jeżeli macie jakieś strony/artykuły na ten temat to prosiłbym

o linki.

Dzis wieczorem pojawi sie tekst na ten temat :)

Wszystko działa na podstawie edycji wartości Hex, o ile się nie mylę.

Bindowanie + duplikacja hashu md5 etc -.- nie znam się na programowaniu…

Wciąż czekamy :-)

Gdzie ten tekst :(?

“Warto podkreślić, że żaden z 40 antywirusów nie był

wstanie wykryć tego malware’u w momencie jego instalacji w sieci

Targetu” Chyba raczej IDS/IPS “w sieci”…

W Targecie z tego co pamietam pani nabijala rzeczy na kasie, a to zwykly windows byl a karta przejechala obok monitora.

Podejscie w USA do kart jest o wiele mniej rygorystyczne, u nas trzeba miec zewnetrzny czytnik (zazsyczaj) choc pamietam kasy TESCO co mialy czytnik zintegrowany z klawiatura, tylko pinpad byl zewnetrzny..

W Holandii np. masz też terminale zewnętrzne, podobnie jak np. w Lidlu, wszystko działa na ethernecie, a sama transakcja trwa maksymalnie 5s od wpisania PINu, tj. wpisujesz pin, wciskasz zielony i wyjeżdża w kasie paragon (jeden), u nas niekiedy czeka się nawet 5 minut zanim terminal się połączy z serwerem. Z tym, że w Holandii nie spotkałem karty z paskiem magnetyczny, tam są tylko chipy, a przynajmniej ja taką kartę miałem.

Nieskończoność? :>

Google cache nie działa, ale jest kopia( a przynajmniej mam nadzieję że to to):

https://krebsonsecurity.com/wp-content/uploads/2014/01/POSWDS-ThreatExpert-Report.pdf

Wybaczcie… Atak w Targecie nie miał nic wspólnego z terminalami POS i nawiązanie do “Modyfikowania firmware’u terminali POS” ze zdjęciem Artemy to niestety poważny błąd. Niestety jest on powielany w dziesiątkach czy setkach “breaking news’ów” na całym świecie i Niebezpiecznik padł ofiarą nierzetelności redaktorów-fantastów z USA.

Celem ataku nie były terminale płatnicze (rozumiane w “tradycyjnym sensie” jako sprzęt Ingenico, VeriFone itp) ale systemy kasowe chodządze na “kasowych” pecetach (czyli ustrojstwa dostarczane przez NCR, IBM-obecnie-Toshiba, Wincor-Nixdorf itp).

Nie to, żeby “tradycyjne” terminale nie były możliwe do złamania (niektóre nawet fabrycznie były pozbawiane pewnych mechanizmów bezpieczeństwa) – ale tam Windowsów nie uświadczycie. No, poza niszowymi rozwiązaniami które się sprzedają w drobnych tysiącach sztuk a nie w milionach.

Kolega Jarek zresztą zapodał linka do Krebsa – tam całe szczęście odróżniają terminale POS od kasowych systemów POS i piszą o “point-of-sale systems” bądź “devices” unikając sformułowania “POS terminals”.

O… artykuł poprawiono. I dobrze ;)

[…] o którym niedawno pisaliśmy, początkowo nazywał się KAPTOXA (Kar-Toe-Sha), czyli po rosyjsku “ziemniak”. Jego […]

[…] jednak atakujący najpierw zainfekowali sieć komputerową firmy, a potem rozprzestrzenili się na sklepowe terminale POS aby wykradać dane kartowe — ich ofiarą padło 110 milionów […]