3/8/2015

Na przestrzeni ostatnich lat Microsoft udostępnił za darmo szereg ciekawych narzędzi, które pozwalają podnieść bezpieczeństwo systemu Windows. Narzędzia są darmowe i łatwe w użyciu, ale z naszych obserwacji wynika, że nie wszyscy o nich wiedzą. Przyjrzyjmy się zatem 5 najpopularniejszym programom od Microsoftu, których użycie podniesie bezpieczeństwo Twojego komputera. Warto dodać, że poniższe programy nadają się do użytku nie tylko na osobistym komputerze, ale także na firmowych stacjach roboczych.

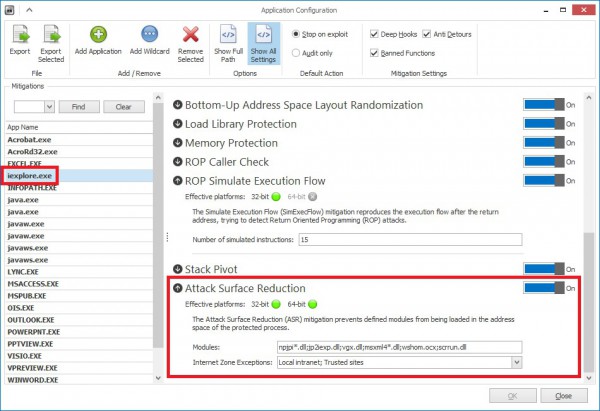

1. EMET (Enhanced Mitigation Experience Toolkit)

Ochrona przed atakami z wykorzystaniem podatności typu 0day jest niezwykle trudna. Exploit, z racji tego, że nie jest jeszcze powszechnie znany, z reguły nie zostanie wykryty przez programy antywirusowe (por. Jak zaciemnić kod złośliwego oprogramowania aby nie wykrył go antywirus?). Z pomocą może jednak przyjść EMET. Narzędzie umożliwia włączenie szeregu zabezpieczeń m.in. na poziomie zarządzania pamięcią, które sprawiają, że napisanie skutecznego exploita będzie znacznie utrudnione.

Przykładowo, dzięki EMET-owi można skonfigurować Worda tak, aby nie korzystał on z Flasha. EMET pozwala także na zaimplementowanie tzw. certificate pinningu, który pozwala chronić użytkownika przed atakami Man in The Middle na przeglądarki internetowe. Podczas konfiguracji różnych programów do pracy z EMET-em, przydatna może być ta lista niekompatybilności oraz opisy problemów napotkanych przez innych użytkowników EMET-a.

EMET-a pobierzesz stąd. Do instalacji wymagane jest Microsoft .NET Framework 4.0. EMET posiada wsparcie dla Group Policy i może być centralnie zarządzany przez Microsoft System Center Configuration Managera. Wygląda też na to, że EMET bez problemu działa z Windowsem 10.

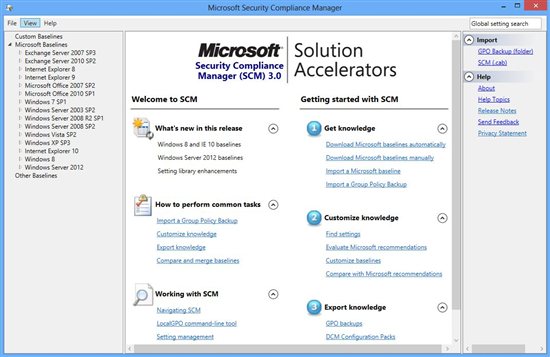

2. SCM (Security Compliance Manager)

Zadaniem SCM jest pomoc w konfiguracji popularnego oprogramowania zgodnie z wytycznymi bezpieczeństwa opracowanymi przez zespół Microsoft Security. Takie “zabezpieczanie” często określa się mianem “utwardzania” (ang. “hardening”). Dzięki SCM możesz porównać twoją obecnie wykorzystywaną konfigurację z tzw. najlepszymi praktykami i zmodyfikować te z ustawień, które odstają od wytycznych. Wynikową konfigurację następnie można wyeksportować do wielu formatów (m.in. GPO, DCM, SCAP) w celu rozpropagowania jej w całej firmie.

Przed przystąpieniem do konfiguracji SCM polecamy lekturę dokumentu stworzonego przez polski rządowy CERT pt. SCM w praktyce — znajdziesz w nim opis funkcj SCM-a i wskazówki jak rozpocząć hardening aplikacji.

SCM pobierzesz stąd.

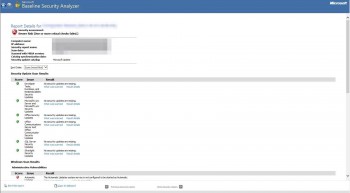

3. MBSA (Microsoft Baseline Security Analyzer)

Jeśli już utwardziłeś wszystko co mogłeś za pomocą EMET-a i SCM-u, to dzięki MBSA możesz to zweryfikować i bardzo wygodnie ocenić stan bezpieczeństwa swojego systemu. MBSA wykona mini-testy penetracyjne i analizę twojego systemu pod kątem błędów bezpieczeństwa, a dodatkowo zasugeruje kroki, które powinieneś podjąć, aby usunąć wykryte nieprawidłowości.

MBSA możesz pobrać stąd a szereg przydatnych informacji na temat pracy narzędzia znajdziesz w tym FAQ.

4. Bitlocker

Nawet jeśli wykryłeś wszystkie niedociągnięcia konfiguracyjne systemu za pomocą MBSA i skorygowałeś je przy pomocy SCM lub EMET-a, to wszystko na nic, jeśli ktoś ukradnie ci laptopa albo sam go zgubisz. Wykręcenie dysku i podpięcie go do dowolnego innego komputera ujawni Twoje sekrety obcej osobie — nie trzeba łamać żadnych haseł. Biorąc pod uwagę, jak wiele informacji na nasz temat zostawiamy na dyskach twardych naszych komputerów, warto zadbać o to, aby zabezpieczyć je przed dostępem niepowołanych osób. Tu z pomocą przyjdzie BitLocker — narzędzie Microsoftu do szyfrowania całego dysku twardego komputera, oraz zewnętrznych dysków USB i pendrive’ów.

Bitlocker jest dostępny za darmo w Windowsach Vista i 7 (w wersjach Utlimate i Enterprise) oraz w Windows 8 (w wersjach Pro i Enterprise) i Windows 10 (w wersji darmowej automatycznie backupuje klucze do chmury). Jeśli nie posiadacie tych wersji systemu, pozostaje wam wykorzystanie alternatywnego oprogramowania do tzw. Full Disk Encryption. Polecilibyśmy TrueCrypta, ale w tajemniczych okolicznościach przestał on być rozwijany. Na szczęście kilku developerów postanowiło kontynuować rozwój TrueCrypta pod nazwą VeraCrypt. Na horyzoncie pojawia się także CipherShed (również tworzony na podstawie kodu TrueCrypta).

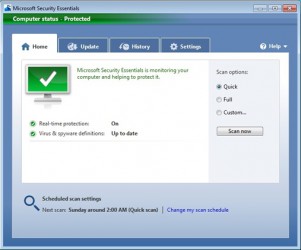

5. MSE (Microsoft Security Essentials)

W zestawieniu narzędzi bezpieczeństwa oczywiście nie może zabraknąć “antywirusa od Microsoftu”. Jak to z antywirusami bywa, działają tylko wtedy, kiedy dane zagrożenie jest im znane. Dlatego właśnie MSE proponujemy na końcu naszego zestawienia — poprawne wdrożenie EMET-a, SCM oraz regularne używanie pozostałych narzędzi z niniejszego zestawienia ogranicza ryzyko ataków. Nie zaryzykowalibyśmy jednak stwierdzenia, że komputer doświadczonego i ostrożnego internauty, który zainstalował wszystkie z powyższych narzędzi może obejść się bez oprogramowania antywirusowego — chwile słabości zdarzają się każdemu, a po sieci (i dyskach USB) wciąż krąży wiele znanego złośliwego oprogramowania. Jakiegoś antywirusa warto mieć. MSE może być dobrym wyborem z racji swojej ceny — jest darmowy.

MSE bazuje na tej samej technologii co rozwiązania “profesjonalne”, dedykowane dużym firmom (MS Forefront, Malicious Software Removal Tool i Windows Defender). Oprogramowanie pobierzesz stąd. MSE działa na Windows XP (już nie), Vista i 7 — w Windows 8 znajduje się wbudowany w system kompontent antywirusowy (Windows Defender).

Na koniec tego artykułu polecamy portal “Safety & Security Center” — na jego stronach znajduje się szereg, dostosowanych do środowiska Windows porad związanych z bezpieczeństwem od prostych odpowiedzi na pytania co to jest botnet?, do rozbudowanych instrukcji jak otrząsnąć się po przejętym koncie pocztowym, jak tworzyć bezpieczne hasła, poprzez przegląd funkcji systemowych (opcje bezpieczeństwa w Windows 8, opcje prywatności w Office) aż do porad dotyczących m.in. bezpiecznego korzystania z sieci społecznościowych.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

MSE już nie jest dostępny dla XP.

http://windows.microsoft.com/en-us/windows/security-essentials-download?os=winxp

Starsza wersja ciągle działa na XP i zaciąga regularnie update bazy.

A co z Windowsem 10? Wszędzie gdzie są wymieniane systemy, na które dostępne jest dane oprogramowanie, wymienianie kończy się na ósemce. A przecież już premiera była :)

przede wszystkim przydałoby się wsparcie dla tablic GUID, bo MBR coraz bardziej odchodzi do lamusa. Korzystam z Win 10 od dwóch tygodni i od dwóch tygodni jestem goły i wesoły – okazało się, że Win 10 zmienił tablicę dysku MBR na GUID i TrueCrypt ani VeraCrypt nie chcą tego zaszyfrować :/

@illuminati

Na firmowych kompach mamy win 10 i wszystkie są zaszyfrowane truecryptem.

Wow! Liczyłem na ten artykuł, brawo :)

“Podczas corocznego konkursu Pwn2Own w 2014 roku, jedyną przeglądarka, której nie udało się zhackować było IE 11 zabezpieczone EMET-em.” – a po tym zdaniu liczba ataków serca wśród hejterów urosła w tysiące!

Najbardziej bezpieczne jest używanie IE na systemach innych niż Windows. Na pewno nikt nas nie zaatakuje ;).

hahaha! podobna mi się pkt.5 :D +20 do zdolności marketingowych. MSE jest typowym placebo. jeśli chcesz wmówić sobie że masz ochronę i jednocześnie mieć program który będzie Cię utwierdzał w przekonaniu że jesteś bezpieczny i jednocześnie nie będzie Cię martwił żadnymi alertami. Przepuszcza wszystko jak prezerwatywa watykańska :D

Bez przesady. Naprawiam komputery i najwięcej syfu mają ludzie z Avastem, a ludzie z MSE często mają czyste komputery…

Jak ktoś nie chodzi po dziwnych ruskich stronach, nie klika na wszystko jak leci, to MSE jest OK (i ma minimalne zużycie zasobów). Sam miałem początkowo opory do tego dzieła, ale z biegiem czasu, widzę, że przynajmniej w Windows 8.x to lepsza aplikacja niż wiele popularnych, darmowych antywirusów.

Fakt, MSE nie jest specjalnie zaawansowany i słabo sobie radzi, ale potrafi skanować dyski przenośne jeśli włączy się tę opcję, a z mojego doświadczenia serwisanta tak najwięcej infekcji zachodzi wśród typowych użytkowników komputera.

To ja też potwierdze, z prawie 10 letnich obserwacji (na szczęście nie na swojej skórze) – Avast to zło. Albo nie potrafi albo mu się odechciewa, ale przepuszcza jak sito wode.

W sumie serwisy powinny go instalować i sugerować – to daje im prace.

;d

Jak wygląda sytuacja z Windows10? Co jest wbudowane, co warto używać, a czego nie?

Nie należy używać. Z tego co wiem nie da się odłączyć ciągłego połączenia z majkrosoftem, a cały ten system to jeden wielki keyloger wyciągający hasła do wszystkiego co masz, od poczty na onecie do wi-fi.

10 jest juz tak bezpieczna ze nie potrzebuje takich narzedzi :)

Prywatność i Windows, jak dla mnie nie idzie w parze. Raczej wygoda i transparentność. Prawda jest taka, że większość z nas używa go tylko dlatego, że jest kilkanaście ważnych aplikacji (oraz API DirectX), które niestety nie wspierają Linuxa.

AD pkt 5, wydaje mi się, że na win 10 nie można zaisntalować MSE tylko Windows Defender (z powrotem), chociaż mogę się mylić. Różnica pewnie wyłącznie w nazwie, bo wygląda identycznie.

Defender od (chyba?) Win7 “przejął” obowiązki MSE.

Dopiero od 8, w Windows 7 defender działa tak samo jak w Viście.

Windows – taki przyjazny użytkownikom ;)

Bitlocker? B**** please: reddit comments 1m773a

SCM nie działa na Win10 :'(

A później roześlą wasze profile wifi (ssid i hasła) wszystkim znajomym ze skype, facebook czy też kontaktom outlooka. Albo z waszego komputera albo z komputera kogoś, kto do was wpadł i przy okazji skożystał z sieci, nawet jeśli wyłączone zostało dzielenie się siecią z fejsbukiem itp, włączy je pierwszy lepszy wirus. Dziękuję Ci WiFi (bez)sense.

niby z jakiej paki mają je wysłać?

masz jakieś konkretne, potwierdzone informacje, że tak robią?

skąd ten wszechobecny hejt?

Jak grzybiarz idzie do lasu i nie znajdzie żadnego grzyba to nie znaczy, że ich nie ma (tak samo z MSE i jego zdolnością do wykrywania zagrożeń :D).

A co powiecie na temat bezpieczeństwa moich prywatnych danych i ogólnie prywatności w Windows 10? Bo po przeczytaniu Privacy Policy czy jak to sie tam zwie, witki mi opadły. Wg mnie wraz z premierą Windowsa 10, większa część ludzkości całkowicie odpuszcza temat prywatności. Bo albo teraz powinny być wielkie protesty i bojkot albo raz na zawsze zapominamy że kiedyś było coś takiego jak prawo do prywatności i tajemnicy korespondencji.

Wg tej umowy do MS (a także ich contractorów, 3rd party devów i innych firm współpracujących nad Windowsem) idzie dosłownie wszystko: od listy aplikacji, przez nazwy plików, treści plików, maili, aż po SMSy i hasła. Napisane jest to wprost, a w jednym zdaniu fajnie podparte tym że to wszystko by chronić życie i bezpieczeństwo – ten punkt odebrałem jako przyznanie się wprost że Windows szpieguje by “chronić przed terroryzmem”. Niektórych z tych rzeczy nie da się wyłączyć, a wyłączenie pozostałej części mocno ogranicza funkcjonalność systemu.

Jestem paranoikiem czy Wy też z niedowierzaniem patrzycie jak świat przyjmuje to bez mrugnięcia okiem?

/Jestem paranoikiem czy Wy też z niedowierzaniem patrzycie jak świat przyjmuje to bez mrugnięcia okiem?/

Rzekłbym nawet gorzej.. ludzie się z tego cieszą. Całkiem jak w gwiezdnych wojnach..

“Więc tak oto ginie wolność. Z gromkim aplauzem.”

A co do bycia paranoikiem – polecam “Balladę Paranoika” Jacka Kaczmarskiego ;).. też pasuje jak ulał.

nie do końca rozumiem ten cały płacz i lament.

Nawet jeśli udostępniasz im swoje SMSy i inne pierdoły, to jaka jest szansa, że spomiędzy 2mld(może jest 1mld, może mniej, może więcej) ludzi wybiorą Ciebie?

JEŚLI nie robisz nic, czego mógłbyś się wstydzić albo bać, że wyjdzie na jaw, to nie masz powodów do obaw.

Nie płaczmy, że sprzedajemy akurat teraz swoją prywatność, bo została ona sprzedana już dawno.

>A co powiecie na temat bezpieczeństwa moich prywatnych danych i ogólnie prywatności w Windows 10? Bo po przeczytaniu Privacy Policy czy jak to sie tam zwie, witki mi opadły. Wg mnie wraz z premierą Windowsa 10, większa część ludzkości całkowicie odpuszcza temat prywatności. Bo albo teraz powinny być wielkie protesty i bojkot albo raz na zawsze zapominamy że kiedyś było coś takiego jak prawo do prywatności i tajemnicy korespondencji.

Ciemny lud to kupi. Dzisiejsze pokolenie to pokolenie reality show BIG BROTHERA, wiec leje na swoja prywatnosc sikiem prostym. 95 % ma konto na FB i nie moze bez niego zyc, wiec o czym tu mowa…

>Wg tej umowy do MS (a także ich contractorów, 3rd party devów i innych firm współpracujących nad Windowsem) idzie dosłownie wszystko: od listy aplikacji, przez nazwy plików, treści plików, maili, aż po SMSy i hasła. Napisane jest to wprost, a w jednym zdaniu fajnie podparte tym że to wszystko by chronić życie i bezpieczeństwo – ten punkt odebrałem jako przyznanie się wprost że Windows szpieguje by “chronić przed terroryzmem”. Niektórych z tych rzeczy nie da się wyłączyć, a wyłączenie pozostałej części mocno ogranicza funkcjonalność systemu.

Na dobra sprawe kazda umowe zawierana w formie elektronicznej trzeba byloby zawierac po konsultacji z prawnikiem. Tylko ze nikt nie ma na to czasu, a poza tym taka konsultacja jest bezcelowa, gdy klient ma doczynienia z monopolista. Take it or leave it!

>Jestem paranoikiem czy Wy też z niedowierzaniem patrzycie jak świat przyjmuje to bez mrugnięcia okiem?

Jesli masz wiecej niz 35 lat, mozna to doskonale zrozumiec. Jesli mniej, nalezysz do 5% tych, co nie maja konta na FB. Mam racje?

@baka: “JEŚLI nie robisz nic, czego mógłbyś się wstydzić albo bać, że wyjdzie na jaw, to nie masz powodów do obaw” – OK, spoko. W takim razie podaj swoje imię i nazwisko, adres zamieszkania, orientację seksualną oraz opinię na temat swojego szefa. Lecisz.

@baka

/nie do końca rozumiem ten cały płacz i lament.

Nawet jeśli udostępniasz im swoje SMSy i inne pierdoły, to jaka jest szansa, że spomiędzy 2mld(może jest 1mld, może mniej, może więcej) ludzi wybiorą Ciebie?

/

Komputer nie wybierze Ciebie.. komputer przeanalizuje wszystkie 2mld ludzi ;)

/JEŚLI nie robisz nic, czego mógłbyś się wstydzić albo bać, że wyjdzie na jaw, to nie masz powodów do obaw./

Prywatność ma niewiele/NIC wspólnego z tym, że robie “coś złego”, “coś czego się wstydzę”, itp.

Nie ma powodu do wstydu z powodu wizyt w ubikacji czy uprawiania seksu z żoną/mężem, etc. (w większości przypadków ;D)?

Nie ma też powodu do obaw, że wyjdzie na jaw, że w WC robisz kupę, a w sypialni uprawiasz seks. Nic niezwykłego, więszość ludzi to robi.

…a jednak kamerki, nad którą ktoś inny miałby kontrolę nie życzę sobie w tych miejscach.

Tyle, jeśli chodzi o klasyczny, trochę skrajny przykład prywatności.

/Nie płaczmy, że sprzedajemy akurat teraz swoją prywatność, bo została ona sprzedana już dawno./

Sprzedajemy jej coraz więcej, coraz niższą ceną.. i warto na to zwracać uwagę, bo jak się obudzimy z ręką w nocniku, to będzie za późno.

@baka opamiętaj się! Przecież Ty za to płacisz ! To nie jest darmowy system!

Bitlocker podobno zapisuje klucz na serwerze Microsoft’u.

Ponoć tylko w wersji bezplatnej win 10. Na marginesie Mac OS X też kopiuje do chmury, ale tam są się odznaczyć “synchronizację klucza”. W Win 10 podobno też, ale tylko w wersji płatnej.

> Na kupuje do chmury

> tam są się odznaczyc

@Piotr: krzywo smyrałeś po ekranie, czy autokorekta jest bardziej pijana od Ciebie? ;)

W Windows 10 Pro jest taka możliwość, ale nie jest obowiązkowa. Oprócz OneDrive klucz może trafić do pliku, na pendrive, do drukarki…

Klucze są wysyłane do OneDrive w przypadku Device Encryption, spotykanego np. w tabletach z Windows non-Pro (które zwykłego BitLockera i tak nie mają, dla przeciętnego użytkownika lepsze to, niż nic). Przykładowo Surface Pro 3 ma już normalnego BitLockera i wszystko w nim działa tak, jak w zwykłym komputerze z Windows Pro.

Używam BitLockera (eDrive) od roku. Zerowa strata wydajności i czasu pracy na baterii, a zarazem niezły poziom bezpieczeństwa. Szyfrowaniem de facto zajmuje się kontroler w SSD.

Na kupuje ? Tzn nie kupuje czy nie kopiuje?

MBSA:

: Computer not found.

ayy lmao

Swoją drogą, czy macie w planach podobny artykuł dot. OS X?

Czy Bitlocker jest w ogóle bezpieczny? Nie jest open source, a ja nie chcę, żeby Microsoft miał tylną furtkę do moich danych.

Prawdopodobnie TrueCrypt przestał rozwijać swój produkt dlatego, że rzeczywiście poważnie utrudniał służbom dekryptarz zasobów a autorzy nie chcieli zgodzić się na zamknięcie kodu. I tak starannie zalecany Bitlocker jako produkt o kodzie zamkniętym na 99,9% zawiera wbudowane w kod furtki umożliwiające realizację nadopiekuńczej polityki USA wobec obywateli i firm własnych (pal ich czort) ale niestety poprzez monopol M$ również i innych państw

@AQQqn

Bardzo interesująca teoria, ale wywala ją to, że kod źródłowy TrueCrypta nigdy nie był otwarty.

Dobrze mieć to wszystko zebrane w 1 miejscu!

Drogi Niebezpieczniku ;)

Pomimo że jest to artykuł sponsorowany, wywołaliście TrueCrypta do tablicy. Po jego odejściu nastał smutek na rynku ale otwarte oprogramowanie rządzi się własnymi prawami i ostatnimi czasy odbył się audyt TrueCrypta oraz projekt jest nadal rozwijany, chociaż już przez innych autorów. Poniższe dwa linki rzucą trochę światła na sprawę:

http://istruecryptauditedyet.com/

https://www.grc.com/misc/truecrypt/truecrypt.htm

Czy jako opiniotwórcze medium w świecie IT moglibyście podzielić się własną opinią na temat tego projektu? Czy pomimo audytu, jaki się odbył Wasza rekomendacja dla tego narzędzia nadal będzie negatywna?

W artykule wskazaliśmy 2 rozwiązania, które starają się rozwijać ideę Truecrypta (są kompatybilne wstecznie) startując na bazie “poprawnego” kodu Truecrypta (tj. tego, który został poddany audytowi)

Oto co w nowym Windows 10 jest w umowie, upgrade gratis ale…

W szczególności niepokój budzi następujący zapis w polityce prywatności:

“Będziemy uzyskiwać dostęp, ujawniać i zachowywać osobiste dane, w tym należące do ciebie treści (takie jak zawartość twoich e-maili, inna prywatna komunikacja i pliki w prywatnych folderach), kiedy będziemy w dobrej wierze uważać, że jest to konieczne”

na szczęście od ponad 10 lat nie używam tego badziewia…

Gdy słyszę połączenie słów bezpieczeństwo, microsoft i jego polityka prywatności (w kontekście windows 10) to odechciewa mi się czegokolwiek.

Z tych narzędzi przetestowałem dwa, MSE I MBSA na Win 7. Oba narzędzia działają w miarę fajnie. Czekam na artykuł poświęcony Mac OS.

5 darmowych trojanów NSA od Microsoftu – tak powinien brzmieć tytuł.

Zamiast MSE w W10 jest wbudowany Defender jak w W8. Też jako serwisant uważam, że jak na darmową opcje w porównaniu z innym jest niezły i zajmuje mało zasobów. Reszta darmówek to albo żre zasoby albo przepuszcza. Mimo że nic nie widać po zeskanowaniu Esetem zawsze miliony śmieci. Przy MSE zdarzało się ale to były wyjątki.

Co do szpiegowania w MSE można wyłączyć wysyłanie danych do analiz tak samo jak w W10 jest cała zakładka o wyłączaniu opcji śledzących, nawet z opcją blokowania zbierania danych przez określonych dostawców reklam.

Po tygodniu W10 myślę, że może w końcu im się udało przeskoczyć jakością W7. Ale to zobaczymy :)

@test3@pl skoro winme i pierwsze wersje xp wysylaly do m$ liste zainstalowanych programow

oraz to co wpisujesz w okienko szukaj, to chyba nie myslisz, ze pozwolili by ci to tak zaszyfrowac bitlockerem, zeby nie mogli tego odczytac, Jak ci ktos robi fotke to nie zaslania obiektywu.

“Dodatkowo, w trosce o bezpieczeństwo Twoich danych, zapewniamy też darmową i całodobową pomoc techniczną naszych asystentów z NSA, którzy będą czuwali nad tym by hasła do Twoich ważnych zasobów nigdy nie zostały zapomniane. “

[…] w ramach naszej współpracy z Microsoft. Inne z powstałych w tej serii artykułów dotyczyły 5 narzędzi bezpieczeństwa od Microsoftu, tego jak bezpiecznie tworzyc oprogramowanie oraz tego, jak (nie) publikować zdjęć w […]