24/9/2014

Urządzenia mobilne (a generalnie wszystkie urządzenia korzystające z Wi-Fi) periodycznie wysyłają w “eter” zapytania o dostępne (znane) sieci Wi-Fi. Korzystają z tego różne firmy, które na podstawie archiwizowania tych zapytań, a zwłaszcza adresów MAC kart sieciowych w telefonach i tabletach klientów, śledzą częstotliwość odwiedzania sklepu przez klienta oraz ścieżkę po której poruszał się on między sklepowymi półkami. Te dane są wykorzystywane do podniesienia sprzedaży swoich produktów (por. Ten kosz na śmieci Cię śledzi — ta wtyczka w ścianie też oraz Supermarket śledzi twoją komórkę).

Apple obiecało, że począwszy od iOS 8, MAC adres urządzenia będzie się zmieniał, aby uniemożliwić jego śledzenie. Jak jednak informuje Bhupinder Misra, ta “zmienność” MAC adresu nie zawsze zadziała.

Kiedy iOS zmienia MAC adres dla Wi-Fi?

Przede wszystkim, Misra potwierdził, że tylko iPhone 5S dokonuje zmiany MAC adresu podczas odpytywania o okoliczne sieci Wi-Fi. Inne urządzenia z iOS 8 (iPhone 5 oraz iPad mini) nie korzystały z tej funkcji. Misra nie posiada iPhona 6, więc nie wiadomo jak zachowa się najnowszy produkt Apple.

Dodatkowo, zmiana MAC adresu odbędzie się tylko pod warunkiem, że:

- Telefon znajduje się w stanie uśpienia (wyłączony ekran)

- Interface Wi-Fi jest włączony, ale telefon nie jest podpięty do żadnej sieci

- Usługi lokalizacji są wyłączone

Urządzenie odpytuje o okoliczne sieci co kilkaset sekund, stopniowo zwiększając interwał — zawsze jednak skanowanie odbywa się z tego samego MAC adresu — jest on zmieniany na nowy jedynie po wybudzeniu telefonu i ponownym uśpieniu. Dodatkowo, ten sam MAC jest używany do skanowania sieci w częstotliwości 2,4GHz i 5Ghz.

Koniec w wyciekiem historycznych nazw sieci Wi-Fi

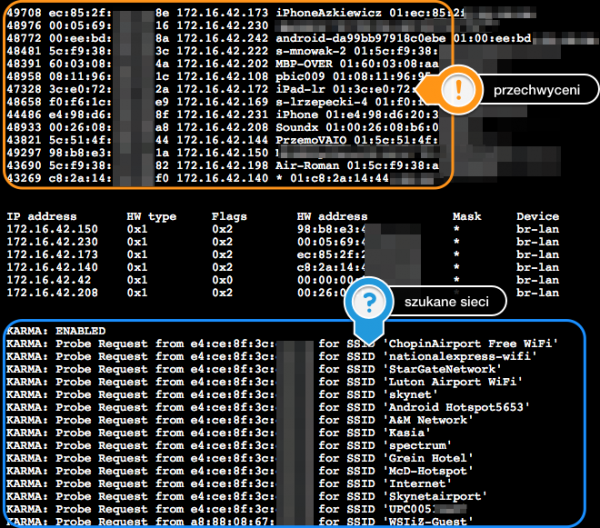

Co ciekawe, iPhony i iPady z iOS 8 nie odpytują już o znane im sieci Wi-Fi a korzystają z zapytań null probe — to oznacza, że nie wycieka lista sieci bezprzewodowych, do których klient był wcześniej podpięty. Jest to więc z pożytkiem dla prywatności użytkownika, a dodatkowo utrudnia ataki z wykorzystaniem KARMA (por. Jak podsłuchać telefon komórkowy).

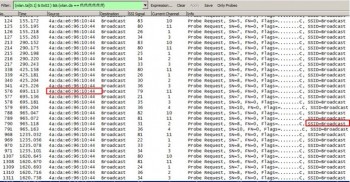

Screen powyżej przedstawia zrzut z urządzenia Pineapple Wi-Fi, które w Niebezpieczniku wykorzystujemy czasem podczas prowadzenia testów penetracyjnych. Można na nim zauważyć o jakie sieci odpytują okoliczne urządzenia bezprzewodowe (tu telefony i laptopy uczestników jednej z konferencji). Następnie, korzystając z ataku “Fake AP“, można od razu podstawić taki SSID, którego szuka urządzenie. Część ze smartphonów, tabletów i laptopów podepnie się automatycznie do fałszywego Access Pointa, co umożliwia dalsze wykonywanie ataków MITM (np. sslstrip) lub po prostu sniffowanie niezaszyfrowanego ruchu.

Jak zabezpieczyć się przed inwigilacją poprzez telefon komórkowy (lub tablet)?

Szczegółowe wskazówki już wielokrotnie publikowaliśmy na łamach Niebezpiecznika, dlatego odsyłamy do archiwalnego (ale wciaż aktualnego) artykułu. W skrócie:

- pamiętaj o wyłączeniu wszystkich nieużywanych interfejsów w telefonie, laptopie i tablecie (oraz zegarku). Chodzi o BlueTooth, Wi-Fi i NFC.

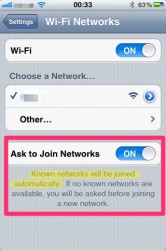

- wyłącz autopodłączanie do znanych sieci i regularnie “zapominaj” stare sieci Wi-Fi

- automatycznie szyfruj dane po podpięciu do sieci Wi-Fi — np. korzystając z VPN.

- randomizuj MAC adres bezprzewodowej sieciówki (zarówno na laptopach jak i na urządzeniach mobilnych). Jeśli nie masz iOS 8 i sprzętu nowszego od iPhone 5S+, to możesz skorzystać z dodatkowych aplikacji.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Zmienią się tylko ostatnie 3 bajty, czy cały mac?

To tylko na czas odpytywania, czy na stałe podczas odpytywania?

Jeśli tylko do odpytania, to to nie jest zbyt czasochłonne?

Istnieje sposób na automatyczne zestawianie VPN w iPhone?

Polecam ściągnąć z Cydii program Activator i dodać akcję, która będzie wykonywała się “wszędzie” (na zablokowanym i odblokowanym telefonie). Akcja ma się uruchamiać przy podłączeniu się do każdego WiFi (albo konkretnego) i reakcją na akcję jest włączenie przełącznika VPN.

Na lotnisku Chopina jest darmowe WiFi? w którym miejscu?

Co kilka bramek stoi automat. Skanujesz kartę pokładową, drukuje kod do połączenia do wifi. Nie pamiętam jak długo wpuszcza, ale po wygaśnięciu można sobie pójść po kolejny. Można też otrzymać kod SMS-em.

Wszędzie, darmowe przez godzinę lub 45 minut, powyżej już jest płatne.

Prywatność, prywatność, prywatność! Czym dla Was jest prywatność? Wchodząc do sklepu dostajecie spersonalizowaną wiadomość o promocji w dziale majonezy i inne smarowidła. Dostaliście ją dlatego, że system zainstalowany w sklepie monitoruje, gdzie najczęściej przebywacie (tj. co Was najbardziej interesuje). Jedni mogą się oburzyć – “jak to monitorujecie, gdzie chodzę?! Kto Wam dał pozwolenie na śledzenie mojego ruchu po sklepie?!” Przecież to się przeradza w paranoje. Inna sytuacja: W sklepie, do którego przychodzicie codziennie jest promocja na majonez, czy inne smarowidło. Pani kasjerka, która często widzi Cię z majonezem w ręku informuje Cię na wejściu, że dziś jest promocja na nowy majonez. Czy też wykrzyczycie jej: Kto dał Pani prawo śledzić, co kupuje?! To jest moja prywatność!!!

Ogarnijcie się. W przeciwnym wypadku za jakiś czas zaczniecie chodzić do sklepu z torebkami na głowie, aby zachować prywatność.

“Śledzenie” wykonywane przez ludzi jest bardzo kosztowne i nieskalowalne.

Zwyczaje ilu klientów jest w stanie zapamiętać kasjerka?

Mi akurat podobają się spersonalizowane reklamy. Wtedy dostaję tylko reklamy dotyczącego tego co mnie obchodzi, a nie np. reklamy podpasek (chociaż jestem facetem). Często było tak że właśnie przez reklamy dowiadywałem się o rzeczach które mnie interesują a o których pewnie bym się nie dowiedział inaczej.

Natomiast użytkowanie tych technik przez organizacje rządowe powinno być mocno regulowane.

…a jeżeli informacje o tym co kupujesz (czy odżywiasz się zdrowo, czy nie czy kupujesz drogie rzeczy, czy raczej chodzisz pomiędzy półkami z najtańszymi promocjami) będą dalej sprzedawane… np. do firmy ubezpieczeniowej, która na ich podstawie wyskaluje Ci składkę (źle się odżywiasz, kiepsko ze zdrowiem – więcej z niego ściągamy), albo… do firmy finansowej (bogaty (kupuje drogo) i podatny na reklamy (wybiera produkty głównie reklamowane)), która dojdzie do wniosku, że na podstawie tych informacji da radę Cię naciągnąć na jej ekstranowe ubezpieczenie od inwazji zielonych ludzików…?

…w takiej sytuacji też nie widzisz walorów krytykowanej przez Ciebie potrzeby zachowania prywatności?

lezka w oku sie kreci ze smiechu :) prosze pokazujac screeny z androidowe pokazac screeny z G1 w wersji 1.5 bo to ten okres chyba…?

Dodatkowo, zmiana MAC adresu odbędzie się tylko pod warunkiem, że:

Telefon znajduje się w stanie uśpienia (wyłączony ekran)

-Tutaj faktycznie lepiej by mogło to być zrobione

Interface Wi-Fi jest włączony, ale telefon nie jest podpięty do żadnej sieci

-Czy urządzenie z iOS dalej skanuje, jeżeli jest podłączone do sieci?

Usługi lokalizacji są wyłączone

-Wydaje mi się, że w tym przypadku na podstawie lokalizacji próbuje się łączyć ze znaną mu siecią i nie wyszukuje innych aczkolwiek mogę się mylić.

Odnośnie wspomnianego VPN. Czy można liczyć na jakieś zestawienie godnych zaufania serwisów VPN? Szczególnie takie, z których warto również korzystać na telefonie komórkowym.

Przykładowo – w sidebarze u nas masz bannerek DigitalOcean – stawiasz instancje w 20s (usa, niemcy, singapur) i tunelujesz się po SSH. Po zabawie kładziesz maszynę. Koszt? Naliczanie sekundowe – 5 USD na miesiąc – a po linku z bannera od nas masz 10USD na start :)

Darmowych, nie wiem. ale ja postawiłem sobie serwer Kimsufi, tam robię backupy, dropbox mi się pobiera, i mam ustawionego openVPNa… koszt 5E/m-c

Na Androida jest podobna apka, zwie się Pry-Fi.

Jeżeli chodzi o Pineapple Wi-Fi to jest to urządzenie a jest jakieś oprogramowanie na którym mozna zobaczyć o jakie sieci odpytują okoliczne urządzenia bezprzewodowe?. Może coś w Kali jest?

Airodump-ng, Kismet…

Wgl. cała rodzina Air*-ng jest bardzo użyteczna.

Czy ktoś może mi powiedzieć jak przeprowadzić czynność “randomizuj MAC adres bezprzewodowej sieciówki” na laptopie? I właściwie o co w tym chodzi, bo mam na to pomysł, ale wolę się upewnić.

…z uruchomionym laptopem nie chodzisz po sklepie… więc na z MAC-adresu Twojej karty sieciowej niewiele da się wydedukować… więc… randomizacja MAC’a Twojej sieciówki w laptopie niewiele wnosi…

Chyba, że darmowe wi-fi analizuje ruch sieciowy i na jego podstawie może coś o Tobie powiedzieć… ale… jeżeli analizuje treść ruchu (którego nie szyfrujesz), to więcej wywnioskuje z tego ruchu (loginów jakie używasz), niż z MAC adresu karty.

Temat dotyczy więc bardziej, a w zasadzie głównie smarfonów.

Z tą randomizacją MAC to trochę przegięcie. OK – jak podpinamy się “gdzieś na mieście” czy też tylko po nim chodzimy to spoko. Ale np. mam kilku domowników “pod sobą”, każdy ma jakiś sprzęt sieciowy (lub kilka) i mam ich ładnie poustawianych w statycznym DHCP. I jakby mi teraz wszyscy zaczęli randomizować adresy MAC to nie wiem ile bym nerwowo wytrzymał, nie mówiąc już o portach, regułkach itp…

@djluke 2014.09.25 01:48

Z łatwiejszych rzeczy to postaw pptp, dla każdego osbne hasło i login oraz podsieć :)

1. buy.(!Apple)

2. install debian

3. profit

Randomizowanie dotyczy chyba tylko okresu wyszukiwania sieci, po podpieciu jest juz staly MAC. W dodatku dotyczy to tylko sieci nieznanych. Na setup domowy wiec to nie powinno wplywac.

jak ja uwielbiam otwarte sieci wi-fi o nazwie “skynet”… (nawet na tym screenie z KARMA jest jedna :D) aż strach się podłączać!

dwie są :-)

Nie tylko Iphony zmieniają MAC na losowy. Wystarczy kupić znanego “chinczyka” za 200zł na Androidzie, który robi to automatycznie przy każdym połączeniu z siecią.

Zmiana MAC jest (de facto) nielegalna, tak samo zresztą, jak zmiana IMEI. Zgodnie z zasadami uchwalonymi przez IEEE MAC to unikatowy numer sieciówki danego urządzenia i nadaje go producent – jest jak numer seryjny.