3/10/2021

Od wczoraj sporo osób zadaje nam wiele pytań dotyczących tego “czy możliwe jest nieuprawnione wykorzystanie czyjegoś adresu IP” w związku z sytuacją, która spotkała jednego z dziennikarzy Gazety Wyborczej. Sprawę dobrze przedstawiły Fakty TVN, a dodatkowo sam dziennikarz wydał oświadczenie, które można przeczytać tutaj.

Co się stało?

W skrócie: w środę poseł PiS Jerzy Materna otrzymał e-maila z pogróżkami. Śledczy ustalili adres IP, powiązany z adresem e-mail materna.end@op.pl, z którego wysłano wiadomość i zwrócili się do ISP odpowiedzialnego za ten adres IP. ISP (czyli operator łącza) wskazał dane abonenta, który w tym czasie z tego adresu IP korzystał. Policjanci z postanowieniem przeszukania i zabezpieczenia sprzętu zapukali do wskazanego lokalu i okazało się, że …drzwi otworzył im dziennikarz zielonogórskiej Wyborczej.

Podobne e-maile z pogróżkami, choć najwyraźniej z innych adresów IP, w mniej-więcej tym samym czasie dostali także posłowie innych ugrupowań (wrzucili je na Twittera: Krzysztof Śmiszek, Arkadiusz Myrcha). Sprawę opisało oko.press.

Jak mogło dojść do użycia adresu IP dziennikarza?

Na potrzeby tego tekstu nie wnikamy w to, kto jest faktycznym sprawcą. Mógł to być ten dziennikarz (choć byłby to ruch wybitnie samobójczy) ale równie dobrze mógł to być ktoś inny. Informacje potrzebne do takich ustaleń może mieć jedynie prokuratura. Nasz artykuł pełni inną rolę — chcemy nim zwrócić uwagę, że “adres IP” to bardzo słaby dowód jeśli chodzi o wskazanie bezpośredniego sprawcy tego typu incydentów.

Dlaczego? Bo do nieautoryzowanego skorzystania z cudzego łącza internetowego może dojść na kilka sposobów. Poniżej podajemy te najbardziej prawdopodobne, choć w losowej kolejności:

- Zhackowanie routera. Sprawca mógł zdalnie, od strony internetu, przełamać zabezpieczenia routera Wi-Fi dziennikarza. To możliwe i różne grupy regularnie skanują internet w poszukiwaniu dziurawych routerów (por. Ponad 1,2 milionów routerów Polaków można zhackować). Po przejęciu czyjegoś routera, sprawca ma możliwość korzystania z łącza internetowego ofiary i wszystko co zrobi, “pójdzie na konto” właściciela routera. Znamy wiele przypadków, w których zhackowano komuś router i wykorzystano ten fakt do popełnienia przestępstwa. Policja w pierwszej kolejności puka do właściciela routera, a dopiero ewentualne dalsze ślady decydują, gdzie “zapuka” dalej. Takie ataki są możliwe, bo niestety nie wszyscy dostawcy internetu odpowiednio zabezpieczają dostęp do routerów swoich klientów od strony tzw. WAN-u. A i sami klienci — jeśli korzystają z własnych routerów, kupowanych np. w Media Markt — potrafią je odpowiednio zabezpieczyć i pamiętają o ich regularnych aktualizacjach.

To dobry moment aby przerwać lekturę tego artykułu i wgrać TERAZ aktualizację na swoim routerze. Jeśli nie wiesz jak to zrobić, ani gdzie w mieszkaniu jest Twój router, poproś o pomoc swoje dzieci lub inną bliską Ci techniczną osobę.

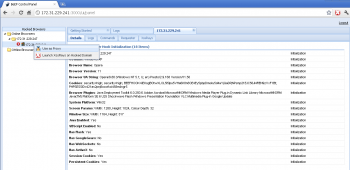

- Zhackowanie komputera. Sprawca nie musiał atakować routera (nie zawsze jest to zresztą możliwe), ale mógł zainfekować komputer dziennikarza i w ten sposób uzyskać zdalny dostęp zarówno do jego danych, jak i do łącza internetowego. Podesłanie złośliwego załącznika, udostępnienie zainfekowanego pliku na torrentach, SMS odsyłający do fałszywej aplikacji paczkomatów — możliwości jest wiele. To czy zabrane dziennikarzowi urządzenia nosiły ślady złośliwego oprogramowania — a jeśli tak, to jakiego botnetu był on elementem — zapewne będą sprawdzać biegli.

Dodatkowy wariant: zaproszenie na stronę ze skryptem do tunelowania. Nie zawsze trzeba komuś infekować urządzenia, aby móc w sposób nieuprawniony skorzystać z jego łącza internetowego. Czasem wystarczy, że ofiara (tu: dziennikarz) zostanie zaproszona na odpowiednio przygotowaną stronę internetową, na którą wejdzie swoją przeglądarką internetową i na której jest skrypt umożliwiający tzw. tunelowanie ruchu przez przeglądarkę odwiedzającej stronę ofiary. Jednym z przykładów znanego narzędzia, które wspiera jest BeEF, ale trzeba pamiętać, że ta technika ma pewne ograniczenia, przez to tunelowanie nie jest tak swobodne jak metody wskazane wcześniej.

Na marginesie — jeśli komputer został wyłączony lub nie znajdował się w lokalu w chwili wysłania e-maila, bo jak informuje Gazeta Wyborcza, dziennikarza nie było w mieszkaniu kiedy e-mail został wysłany, to oczywiście nie jest on źródłem ataku. Ale nawet jeśli komputer był poza lokalem (lub został wyłączony, co pokażą logi) to domowy router prawdopodobnie dalej był aktywny, więc patrz pkt. 1.

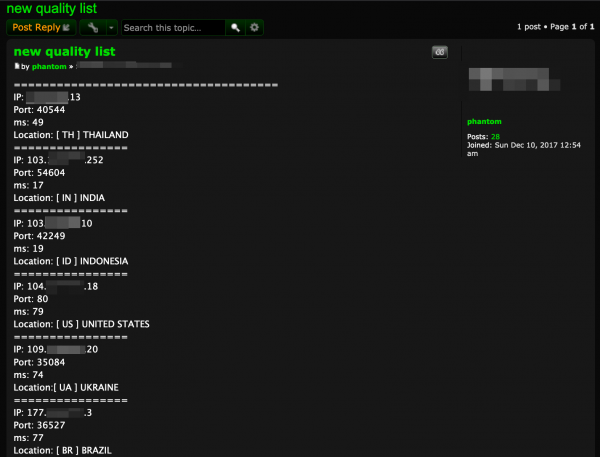

- Wykupienie dostępu do przejętego komputera. Sprawca nie musiał sam infekować dziennikarza. Dostęp któregoś z jego urządzeń, które zostało w przeszłości zainfekowane, mógł być wystawiony w internecie na sprzedaż. Listy tzw. serwerów proxy, które umożliwiają “tunelowanie” ruchu internetowego przez cudze łącze to nic nowego. Od dawna przestępcy sprzedają lub udostępniają za darmo hosty, do których można się podłączyć i potem z nich korzystać z internetu (używając ich adresu IP) aby np. wysyłać spam, czy — jak w tym przypadku — pogróżki. W nagłówkach e-maila zostaje wtedy adres IP serwera proxy (czyli przejętego komputera), a nie faktycznego sprawcy. Oto przykład jednej z tysięcy takich list udostępnianej w darknecie na przestępczym forum:

- Podpięcie się do cudzej sieci Wi-Fi. Wszystkie wcześniejsze metody nie wymagały obecności fizycznej w okolicy mieszkania dziennikarza. Ta wymaga, co znacznie podnosi koszt i ryzyko ataku, dlatego zostawiliśmy ją na koniec, jako w naszej ocenie najmniej prawdopodobną, ale jednak możliwą. Sprawca mógł przecież podejść fizycznie pod lokal dziennikarza i podpiąć się do jego sieci Wi-Fi. To możliwe. A czy łatwe? To już zależy od modelu routera i konfiguracji zabezpieczeń sieci Wi-Fi:

– Atak, na który podatne są prawie wszystkie sieci Wi-Fi

– Reaver – program do hackowania sieci Wi-Fi

– Uwaga na funkcję WPS Waszych routerów Wi-Fi

– Uwaga na dziurawe routery od T-Mobile!

– Wykradł hasło do sieci Wi-Fi przez dziurę w… żarówce.Nie zawsze trzeba się włamywać! Hasło do sieci mógł też przekazać sprawcy któryś ze znajomych dziennikarza. Ten wektor ataku byłby najbardziej pasujący do hipotezy, że ktoś z otoczenia dziennikarza chciał konkretnie jego wrobić w taką aferkę. Ale czy faktycznie chciał? Nie zawsze sytuacja jest tak skomplikowana i zahaczająca o teorie spiskowe jak nam się wydaje. Przeczytajcie kolejny akapit.

Jeszcze jedna, ważna uwaga

I na koniec, coś niezbyt “technicznego” ale niesamowicie istotnego. Zauważcie, że policja pukając do drzwi mogła w ogóle nie wiedzieć, że lokal wynajmuje dziennikarz Wyborczej. Miała adres abonenta, a to nie to samo. Dziennikarz wspomniał przecież w swoim oświadczeniu, że wynajmował mieszkanie, a więc ten lokal nie był przypisany do jego danych osobowych.

Kluczowe jest tu ustalenie, kto podpisał umowę z dostawcą internetu: właściciel mieszkania czy najemca (dziennikarz). My znamy odpowiedź. Z pozyskanych przez nas informacji wynika, że łącze internetowe, do którego przypisany był adres IP wykorzystany do wysłania pogróżek było zarejestrowane na dane właścicieli mieszkania, a nie wynajmującego je dziennikarza.

Skoro umowę podpisał właściciel mieszkania, to policja dowiedziała się o tym, że drzwi otwiera im dziennikarz dopiero “na realizacji”. A to oznacza, że równie dobrze sam sprawca całego zamieszania, który wysłał pogróżki, też mógł w ogóle nie wiedzieć, że do wysyłki e-maila użył urządzeń, które akurat należą do …dziennikarza mediów niezbyt PiS-owi sprzyjających. Ale tak wyszło i sprawa stała się medialna…

Nie wiemy, czy sprawca chciał tylko obrazić polityka PiS, czy uknuł taką intrygę, żeby przy okazji wrobić w to dziennikarza i konkretnie na niego od dawna polował, próbując zainfekować mu jakieś urządzenie a potem wykorzystać je do ataku. Może przeglądając przejęte hosty zauważył, że jeden należy do dziennikarza i wpadł na taki pomysł jego skompromitowania. A może… gdybać można długo, ale to zadanie dla prokuratury. My zwracamy jednak uwagę, że czasem przypadek sprawia iż incydent, który z punktu widzenia obserwatora nieźle “ryje beret” i sprawia wrażenie “zaawansowanego ataku” oraz staje się źródłem różnych teorii spiskowych (bo przecież, kto jak nie Wyborcza chce przywalić PiS-owi), w rzeczywistości okazuje się …przypadkiem (por. Myślał, że go podsłuchują…). Czy z tego samego adresu IP grożono też pozostałym dwóm posłom? Tego też nie wiemy.

Zainfekowanych komputerów wykorzystywanych do wyprowadzania dalej różnych ataków w Polsce jest sporo. Niektóre z nich należą do sklepikarzy, niektóre do bibliotekarzy, czy nawet imigrantów albo księży. A niektóre do dziennikarzy Wyborczej.

Na koniec podkreślmy jeszcze raz — nie wiemy kim jest sprawca. I wy też tego nie wiecie. Tego nie da się ocenić bez dostępu do materiału dowodowego. Ale teraz przynajmniej macie więcej informacji na temat tego, na ile sposobów może dojść do wysłania e-maila z cudzego IP.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

A taka ewentualność: IP był zmienny, a ISP źle zalogował kto był wtedy dzierżawcą, bo czas na serwerze rozjechał się o 5 godzin?

Zależy od poziomu ISP. Jest to teoretycznie możliwe chociaż mało prawdopodobne. Równie dobrze możemy gdybać, czy pracownik tego ISP nie pożyczył na chwilę IP żeby wrobić dziennikarza bo mu kiedyś krzywo na dziewczynę spojrzał. Ale to już lvl foliarze. Komuś trzeba zaufać. Mała szansa żeby ISP ściemniał policji.

A taka ewentualność?

Może pan dziennikarz udostępniał swój komputer jako węzeł sieci TOR?

“Może pan dziennikarz udostępniał swój komputer jako węzeł sieci TOR?”

Bardzo mało prawdopodobne.

-Onet nie pozwala zakładać skrzynek z adresów IP exit nodów Tora.

-Nie da się przez przypadek zostać exit nodem, samo odpalenie Tor Browser nie zamienia cię w relaya ani exit noda. Trzeba mieć specjalistyczną wiedzę i świadomie wykonać instrukcje w terminalu tekstowym.

-Gdyby dziennikarz wcześniej świadomie został exit nodem to teraz zapewne by o tym powiedział.

“Onet nie pozwala zakładać skrzynek z adresów IP exit nodów Tora.”

Nie jestem biegły w temacie – rozumiem jednak że nie można założyć konta, niemniej jeżeli dostęp do konta zostanie przechwycony, to mając już dostęp do konta, @ z sieci Tor można już chyba wysłać?

Jak policja/prokuratura doszła do adresu? Sprawdzili nagłówki wiadomości, przy może udało im się dobrać do logów wszystkich pośredników (w co wątpię).

Otóż nagłówki “Received” w wiadomościach są czysto deklaratywne. Nie oznaczają, że wiadomość faktycznie przez dane hosty przeszła (lub, że hostów nie było więcej, niż te wykazane).

Serwer SMTP łyknie wszystko w tych nagłówkach. Sam z siebie dopisuje IP nadawcy, takie jakim on się przedstawił (niekoniecznie jest to faktyczne IP).

W takich postępowaniach informacji organom ścigania udziela dostawca usługi pocztowej. Tutaj op.pl czyli Onet.

@Jan. Słuszna uwaga. Jeżeli pierwszy serwer e-mail był pod kontrolą atakującego to nagłówek “recived from:” klienta mógł być ustawiony na jaki chce.

Trzycio prowdo.

Przynajmniej jak ja konfigurowałem serwery poczty to do logów szły adresy z naglówków. Ponieważ TLS i TCP a więc raczej spoofowanie adresu odpada.

A może takie najprostsze wytłumaczenie – dziennikarz jest informatycznym dzbanem i myślał, że jak wyśle maila z “fejkowego” konta to nikt tego nie wykryje ?

Cytując Niebezpiecznika:

“`

Mógł to być ten dziennikarz (choć byłby to ruch wybitnie samobójczy) ale równie dobrze mógł to być ktoś inny. Informacje potrzebne do takich ustaleń może mieć jedynie prokuratura. Nasz artykuł pełni inną rolę — chcemy nim zwrócić uwagę, że “adres IP” to bardzo słaby dowód jeśli chodzi o wskazanie bezpośredniego sprawcy tego typu incydentów.

“`

W czasach Nokii 5510 i minutowego naliczania, kolega wysłał znajomej ciekawy paszkwil SMS-em, bo myślał że ukrywanie numeru działa też na wiadomości tekstowe :D

Także wszystko możliwe.

Ten dziennikarz ma dobre stosunki z tym akurat politykiem, chociaż poglądowo się różnią. Podobne maile dostali inni politycy z innych ipków. Reszta w przedostatnim akapicie artykułu niebezpiecznika. Niefart straszny. A policja brakiem odpowiednich kwitów strzeliła sobie samobója. No ale skąd je mieli mieć, jak nie wiedzieli że na kwadracie będzie inna osoba niż abonent a w dodatku redaktor ;]

Jest jeszcze możliwość, że IP jest współdzielone, ISP natuje za jednym publicznym IP wielu klientów. Wtedy trudno ustalić jednego abonenta, który korzystał z danego IP. Bo takowych jest wielu

Nie ma informacji, że jest więcej podejrzanych. Zresztą w ogóle chyba komentującym umknęło, że dziennikarz nie jest podejrzany. Policja zrobiła to co musiała zrobić. W dodatku pewnie jako pomoc prawna dla Wawy. Dla niektórych to może szok, ale policjanci mogą wejść, przeszukać, zabrać, a potem oddać, bo umorzenie. Muszą sprawdzić każdy wątek, nawet jeśli podejrzewają, że to możę być ustawka i ktoś się pod dziennikarza podszył. Tutaj chyba nawet nie wiedzieli, że drzwi otworzy dziennikarz.

> Dla niektórych to może szok, ale policjanci mogą wejść, przeszukać, zabrać, a potem oddać, bo umorzenie. Muszą sprawdzić każdy wątek, nawet jeśli podejrzewają, że to możę być ustawka

Owszem, szok, bo w cywilizowanym kraju potrzebne by było postanowienie sądu, a nie tylko prokuratora albo, co w Polsce też się często zdarza, “na legitymację”.

A sąd winien wydawać takie postanowienia oględnie, a nie z automatu.

Do tego, moim zdaniem, powinna istnieć jeszcze funkcja swoistego “adwokata diabła” z urzędu, który miałby za zadanie – w niejawnym postępowaniu przed sądem – argumentować za nieudzieleniem przez sąd zgody na naruszenie prywatności przez policję (w postaci wejścia do mieszkania, przeszukania czy kontroli operacyjnej).

Ech, pomarzyć sobie można…

@Joker

Instutucja ktora opisujesz to “domniemanie niewinnosci”…

Vito reprezentuje tutaj myslenie: “niewinny koles spedzil XY miesiecy w areszcie ale sad go nie skazal – nie ma wyroku to i nie ma kary, wiec nie ma problemu czy nawet sprawy” ponieważ on sobie definiuje kare jako przylepienie nalepki “kara” i nie ma to zadnego odniesienia do rzeczywistosci.

Stan zwany inaczej zakłamaniem: jesli slonce jest wysoko na niebie a ktos mowi “noc jest i ciemno jest” to najzwyczajniej w swiecie nie jest to “punkt widzenia i stanowisko w dyskusji ktoremu nalezy sie takie samo uznanie z racji tego, ze wszyscy ludzie sa rowni” tylko k* kłamstwo…

Jeśli publiczne IP-ki są współdzielone, to do retencji idzie informacja o przydzielonym zakresie portów, tak więc ustalenie abonenta nie jest żadnym problemem jeśli się zna port źródłowy.

Sluchajcie, a UPC i inni klienci daja cos takiego jak UPC FREE, jakie IP w tym przypadku jest przydzielane? IP routera w poblizu czy jakie?

@Joker

Imo już nie bardzo da się powiedzieć że to cywilizowany kraj. I coraz mniej rzeczy jest w stanie mnie zaszokować :-(

@WkurzonyBialyMis90210

Pamiętam że było rzeczywiście coś takiego jak domniemanie niewinności. Dawno temu.

Najprostsze wyjaśnienie jest takie, że władza chciała dopaść dziennikarza. A cały cyrk, z wysyłka maila jest tylko przykrywką. Skoro służbami kieruje bezprawnie “uniewinniony” koleś, skazany za “przekroczenia uprawnień ” w przypadku afery z Lepperem. Który ostatnio odpi… takie akcje jak slynna krowa co okazała się klaczą, co okazało się klatką z filmiku na YT. Reszte każdy sobie dopowie.

Jak to mówią amerykanie follow the money.

Przyznaj się, nie czytałeś tekstu, tylko nagłówek. Prawda? Inaczej nie pisałbyś takich bzdur

Jesteś kretynem

Ale przecież z artykułu wynika tylko, że IP jest jedynie poszlaką, a nie bezpośrednim wskazaniem sprawcy. No i podrzucenie takiego czegoś w kierunku dziennikarza skutecznie odciąga uwagę opinii publicznej od innych spraw, utrudnia życie przeciwnikowi i w zasadzie będzie bezkarne, jeśli sprawcy są po tej samej stronie co organy ścigania.

To ma sens! Normy oczywiscie beda bajdurzyc, ze to niemozliwe, bo przeciez “my mamy panstwo prawa”, ale to tylko normy i ich bezuzyteczne poglady.

a mi się zdaje ze to białoruska prowokacja

Trochę dziwny przypadek, że to akurat adres IP dziennikarza.

Wygląda jakby ktoś specjalnie “wskazał” służbom jego IP.

Ktoś chciał uciszyć dziennikarza, moze w innej sprawie, wiec najłatwiej połączyć się do słabo zabezpieczonej sieci (lub innych sposobów opisanych w artykule) takiego dziennikarza i wysłać grośby to kogoś ważnego, np. posła, najazd służb gwarantowany.

Albo Wyborcza bardzo potrzebuje, żeby władza ją w końcu poprześladowała – skoro już zabieramy się za teorie spiskowe.

Coś mi się widzi, że prędzej zwolennicy opozycji uwierzą, że władza w tak prymitywny sposób prześladuje antyrządowe media niż zwolennicy partii rządzącej, że dziennikarz nielubianej przez nich Wyborczej może być AŻ TAK GŁUPI.

&

> Nie wspomnieliście Państwo o jeszcze jednym wektorze ataku,

a to nie wyczerpuje i tak wszystkich, w miarę prawdopodobnych, możliwości – np. takiej, że historia jest w ogóle lipna i jej jedynym celem był sprzęt tego dziennikarza, zwłaszcza komputer służbowy. Przecież cała operacja została przeprowadzona bez jakiegokolwiek niezbędnego papierka, komputer “zabezpieczono” skutecznie. Wspomnijcie przy okazji historię z laptopem Latkowskiego z “Wprost” podczas sławnej afery “podsłuchowej” z czasów PO, którego nie udało się przejąć ówczesnej, jeszcze niezależnej od rządu prokuraturze.

Nie będę wnikał w to, do czego im był potrzebny ten sprzęt, każdy może sam kilka możliwości sobie wymyślić, ale taki komputer, komunikujący się pewnie jakoś łatwiej niż inne z systemem “Wyborczej”, może być na różne sposoby użyteczny. “Wyborcza” to przecież w zasadzie główna siła opozycyjna obecnie, zatem taki przypadek, jak sugerują Autorzy i niektórzy inni, wydaje się jednak dość mało prawdopodobny. Sprawa została przecież “nadana” lokalnej policji z centrali.

Najprawdopodobniej w tym konkretnym scenariuszu to nie miało miejsca, ale warto także pamiętać o usługach typu Wi-Free. Mały cytat z ich strony:

“UPC Wi-Free to sieć hotspotów, którą tworzą modemy Wi-Fi użytkowników Internetu UPC. Twój modem, podobnie jak modemy tysięcy innych Klientów Internetu UPC, będzie tworzył dwa pasma: prywatne, do korzystania z internetu domowego oraz zewnętrzne, które będzie udostępnione dla innych użytkowników sieci UPC”.

Powstają inne komplikacje z tym związane, ale nie trzeba już łamać komuś Wifi.

@Paweł

Przy usługach typu wi-free modem klienta dzieli pasmo radiowe, ale nie adresację IP.

Z tego co kojarzę, to w nagłówku wiadomości, przy webserwisach pocztowych raczej nie będzie IP komputera nadawcy.

Chcesz powiedzieć, że każdy router posiadający funkcję wi-free ma przyznane dwa publiczne adresy IP? W dobie deficytu adresów ipv4 to byłoby dość rozrzutne

Z tego co wiem, działa na osobnym VLANie więc mają inną pulę adresów.

@Tomasz ale to mówisz o adresach w lokalnej sieci. Na WANie pewnie obie sieci wewnętrzne korzystają z jednego adresu wyjściowego.

W sumie niezły pomysł jak się chce robić coś złego w necie. Korzystasz z operatora co ma taką usługę. Oczywiście stosujesz inne metody anonimizajcji ruchu. Jednak jakby jakimś cudem Cię namierzyli, to pod warunkiem że nie zarekwirują innego uwikłanego sprzętu w niecny proceder, możesz się tłumaczyć , że to nie Ty tylko ktoś inny musiał z twojego WIFI-Free korzystać. A że router nie przeżył dezynfekcji w mikrofalówce to nie Twoja wina bo nie napisali na opakowaniu że tak wirusów się nie usuwa ze sprzętu.

Nieźle naciągane, ale jednak z dowodu zostaje tylko poszlaka.

UPC Wii free wymaga danych wygenerowanych dla danego abonenta więc teoretycznie UPC może dojść kto w danym momencie gdzie się zalogował.

Operator (czyli tu UPC) ma prawny obowiązek identyfikowania użytkowników korzystających z jego sieci, więc wie kto, kiedy z jakiego IP i portu źródłowego korzystał.

Jaki kryzys adresacji IP :)

a co do Wi-Free klient siedzi na jednym VPN a ‘free’ na drugim VPN. Oba idą z róznymi kategoriami ruchu z resztą. Później klienci ‘free’ ida na NAT/PAT z jednej puli (i dostają rDNS mówiący że są ‘free’) a klient z drugiego NAT i dostaje adres ‘kliencki’. Obie alokacje adresów idą do logów i raczej nie będzie kłopotu aby ustalić czy to free czy uzyszkodnik.

Możliwy jest jeszcze scenariusz że właściciel mieszkania ma kilka lokali i przyoszczędził na łączu dając własny router z NAT na wiele lokali. Takie routery trzymają info zwykle tylko w sobie (w RAM) i restart routera czyści logi. Wtedy to właściciela powinni zacząć maglować o świadczenie usłuyg telekomunikacyjnych bez stosownych zgód/srodkow/rejestracji. Bedzie bolalo…

Opcja #5: „darmowy” VPN, którego operator wymaga instalacji dostarczonego, nieaudytowalnego oprogramowania na komputerze „klienta”. Przykładowo Hola VPN.

Warto zwrócić uwagę, przynajmniej z tego co na początku mówił przedstawiciel policji, że: “z tego adresu IP mogły być wysyłane e-maile z pogróżkami”. Co później dziennikarze przerobili na “… były wysyłane …”. Niby różnica mała, a ma wg mnie kolosalne znaczenie. Wówczas całe gdybanie o bezpieczeństwie bierze w łeb (co wcale nie znaczy, że należy olać bezpieczeństwo sieci i w sieci).

Z ciekawością czytam temat bo to samo spotkało mnie w zeszłym tygodniu. Sprzętu pewnie przez jakiś czas jeszcze nie zobaczę…

Możesz rozwinąć?

Ciekawi mnie, czy jesteś zaangażowany politycznie w cokolwiek albo czy masz poglądy, które mogą być dla kogokolwiek niewygodne? Ogólnie: czy masz wrogów? Oraz czego dotyczyła sprawa – w sensie, czy również pogróżek dla polityka?

Jakby nie mogli kopii dysku zrobić.

Koledze zwrócono po uprawomocnieniu się wyroku, ponad rok czekał.

Nie jestem zaangażowany politycznie. Ogólnie nie pisze w internecie na tematy polityczne. Nie mam wrogów. Sprawa też dotyczyła pogróżek dla polityka, innego polityka ale też polityka.

W sumie, jak ta sprawa sie nie wyjasni w jakis cywilizowany sposob chyba dam sobie spokoj z komentowaniem tutaj i innym tez doradzam rozwage, ze wzgledu na kierunek przemian majacych obecnie miejsce – ktore chociaz same w sobie nie wygladaja na znaczace, to stary system nie byl utrzymywany z racji zwoich wielu zalet (bo takowych nie mial) a tylko i wylacznie z powodu wzglednej (potencjalnej) odpornosci na galopujaca patologizacje…

Z jakiej firmy masz internet? Szkoda, że dziennikarz nie podał z jakiego dostawcy internetu korzystał, w pierwszej kolejności warto ustalić czy te pomyłki dotyczą jednego ISP czy wielu.

Czy policja powiedziała Ci, którego polityka miały dotyczyć pogróżki? Polityk jest z tego samego miasta co Ty?

Może w którymś ISP jeden adres IP współdzieli wiele osób i nie sposób ustalić konkretnego abonenta. I ktoś z policji wpadł na pomysł zabrania sprzętu wszystkim/wszystkim z tego miasta co polityk.

Jest jeszcze jeden sposób na użycie czyjegoś adresu IP. W sieciach wewnętrznych (jak ktoś udostępnia internet innym mieszkańcom bloku/osiedla – jako osiedlowy usługodawca internetu) przydzielane IP po DHCP może ulec zmianie. A jeśli nawet, będzie przypisane IP po MAC-u to MAC-a też można zmienić na taki który jest widoczny w tejże sieci (uprzednio skanując aby pobrać listę urządzeń podłączonych do sieci)

Wynajmuje właściciel, mieszkający (najemca) najmuje.

Znam takie sprawy od strony ISP. Są czasami błędy w pismach. Największe problemy są przy użyciu nat u operatora (ustalenie czasu, portów źródłowych). W policji też nie zawsze sprawa trafi do wyspecjalizowanej komórki. Raz byłem przesłuchiwany jako osoba robiąca przekręty na allegro, bo “zajmuję się takimi sprawami u ISP”.

Delikatnie zaznaczę, że gdyby intensywniej wprowadzano IPv6, to takie przypadki też by były, ale nieco mniej. Wydaje mi się, że na handlu IPv4 zbyt dobrze się zarabia, żeby tak nagle przejść na IPv6 i stracić kasę.

Jeżeli mieszkanie było wynajmowane, to jest możliwy jeszcze jeden “wektor ataku”:

1. Właściciel zameldowany w mieszkaniu, ale w nim nie mieszka (np. ma wybudowany, ale nie odebrany dom i mieszka, pardon, przebywa tamże, albo po prostu nie chce mu się iść do urzędu zmienić meldunku).

2. Właściciel kupił sobie internet “domowy LTE” z routerem, operator chciał adresu zameldowania, no to mu go podał. Adresu “korespondencyjnego” nie podał, bo fucktury i tak przychodzą mu na maila.

3. Po wykryciu podejrzanej aktywności z adresu IP przypisanego w tym czasie do tej karty SIM policja idzie pod adres zameldowania właściciela a de facto zamieszkania najemcy?

Wysyłając E- mail w nagłówkach jest adres IP serwera SMTP (w tym przypadku OP.PL). Jak policja doszła do IP dziennikarza? OP.PL musiał podać client access logi z konta mailowego dziennikarza. A dopiero potem dojść po tym IP przez ISP do mieszkania… Czy się mylę?

Jest adres serwera, ale też adres klienta, który do serwera danego maila wysłał. A poza tym, współpraca Policji i operatorów e-mail jest faktem.

A czy nie jest tak, ze adres nadawcy da sie bez problemy zmanipulowac wykorzystujac troszke zmodyfikowana wersje ataku man-in-the-middle, w ktorym koncowy (lub przejety) wezel komunikacji udaje posrednika (przesyla dalej innemu adresowi niz to deklaruje) wskazujac na przypadkowy IP to wszystko to on ja tylko posrednicze?

Pozatym, VPN’y reklamowane sa obecnie czesciej niz zarcie i wciskane normalsom na lewo i prawo, kto bawi sie w grozby polityczne bez nawet podstawowej ochrony?

Kilka liczb “zadeklarowanych” przez oskarżajacego (ktory moze sie mylic lub zwyczajnie kłamać) wydaja sie slabym (poszlakowym?) dowodem na rewizje domu i konfiskate sprzetu zwyklego kowalskiego… Natomiast co do ofiary bedacej dziennikarzem, to sytuacja nie powinna sie zmienic po okazaniu legitymacji dziennikarskiej? W koncu jaka to jest “ochrona” prawna jesli mozna sie wymowic nawet nie “ja nie wiedzialem” a “miał miejsce taki moment czasu w ktorym istniała osoba nie wiedziala ze cel jest dziennikarzem i to wtedy podjeto decyzje a teraz tylko wykonujemy, wiec wsio jes git”…

Nie, bo TCP tak nie działa, a wysyłka maili odbywa się po TCP. Żeby połączyć się z serwerem mailowym, najpierw trzeba wykonać 3-way handshake: to oznacza, że serwer musi co najmniej raz odesłać do klienta poczty pakiet TCP (taki z flagami SYN+ACK). Routing sprawia, że serwer poczty odeśle ten pakiet “dobrą” drogą, a nie do MITM, i dlatego 3-way handshake się nie powiedzie. Gdyby wysyłka maili korzystała z UDP, to co innego, ale na szczęście tak nie jest.

Tak wogole powinni podac wiecej szczegolow, bo inaczej to sobie mozemy teoretyzowac – a to jest jeden z niewielu przypadkow (aparat panstwowy vs. dziennikarze) w ktorym w imie podstawowych wolnosci jawne powinni byc tak wiele szczegolow jak tylko sie da…

Najprostszym wyjaśnieniem jest to, że ktoś dorwał się fizycznie do otwartego okna poczty w lapku dziennikarza ;)

(abstrahując, że nie było go w domu)

Gdyby wladza chciala skompromitowac dziennikarza to wlamalaby sie do jego routera i wyslala maila. To sie nazywa prowokacja. Myslicie, ze slużby nie wiedza gdzie mieszka i od kogo wynsjmuje mieszkanie ? Pis juz wielokrotnie stosowal takie metody dla odwrocenia uwagi od swoich przekretow.

Trzeba być bardzo naiwnym, aby wierzyć w takie przypadki, że policja nie wiedziała do kogo zastuka. Pamiętajcie w jakim kraju żyjemy…

No proszę ilu wróżbitów. Czyste spekulacje zarówno w sensie intencji jak też technikalii.

Nie uwzględnili Państwo jeszcze jednego wektora ataku. I to, jak mam wrażenie, najbardziej istotnego. W protokole SMPTP używanym do przekazywania e-maili jedynym sposobem weryfikacji ścieżki (prowadzącej do prawdziwego nadawcy) są dopisywane przez serwery pocztowe (MTA) do wiadomości nagłówki ‘Received:’ (i podobne). Osoba kontrolująca (legalnie, lub w wyniku włamania) którykolwiek z nich może tak spreparować te nagłówki, aby wskazać dowolnego nadawcę wiadomości i dopisać wiodącą do niego ścieżkę. Zweryfikowanie takiej ścieżki w logach pośredniczących serwerów pocztowych jest bardzo żmudne (i nie zawsze możliwe). Jedynym sensowną metodą potwierdzania tożsamości nadawcy są podpisy elektroniczne (S/MIME lub PGP).

Nie wspomnieliście Państwo o jeszcze jednym wektorze ataku, który wynika z tego, w jaki sposób identyfikuje się nadawcę e-maila. Nadawca i droga, jaką e-mail przechodzi przez serwery pocztowe są identyfikowane w tekstowych nagłówkach (m.in. Received:) dopisywanych do wiadomości. Każdy MTA (Mail Transfer Agent) współpracujący przy przekazywaniu wiadomości przez SMTP dopisuje skąd i kiedy ją otrzymał. Wystarczy dostęp (legalny lub zdobyty poprzez włamanie) do jednego z takich serwerów, aby wygenerować praktycznie dowolną ścieżkę wskazującą na dowolnego nadawcę. Spoofing nadawcy poczty elektronicznej nie jest trudny. Jedyną w sumie wiarygodną metodą identyfikacji nadawcy są podpisy elektroniczne (PGP lub S/MIME).O ile ktoś ich używa.

Działa to też od drugiej strony? znaczy dostałem email mimo że nie powinienem go dostać?

O co chodzi. Dostałem email z adresem odbiorcy który ma wszystkie takie same znaki jak mój adres email, tyle że mój adres zawiera kropkę rozdzielającą. Obejrzałem nagłówek majla i też adres jest bez kropki. Reszta znaków adresata taka sama jak mój. Poczta moja to gmail, nadawca Warta.

Ktoś się włamał na Googla? Google dodaje kropki do adresu email?

@Henry, nie Gmail dopuszcza posługiwanie się loginem z kropkami w dowolnym miejscu. Wszystkie adresy typu login@, l.o.g.i.n@ log.in@ itp to jedno i te samo konto gmail.

@Henry

Na Gmailu adres bez kropek i z kropkami to ta sama skrzynka. Możesz do swojego adresu dodać kropki w dowolnym miejscu, a i tak email trafi do ciebie (i do nikogo innego). Przetestuj :)

> O co chodzi. Dostałem email z adresem odbiorcy który ma wszystkie

> takie same znaki jak mój adres email, tyle że mój adres zawiera kropkę rozdzielającą.

Nie jest to moja dzialka ale czy adres email z kropka i adres bez kropki to nie jest przypadkiem to samo (w sensie ulatwienie dla ludzi ignorowane przez komputer) gdzie w takiej sytuacji zalozenie 2 (de facto) takich samych adresow na jednej domenie nie powinno byc mozliwe (chyba ze dostawca jest niekompetentny)…

@Henry, Google przy utrzymywaniu adresów w gmail, nie patrzy na kropki. Adres login@ i log.in@ to te same konto.

do tego możesz sobie robić aliasy typu login+reklamaodsklepux@

to, że adres xy@gmail.com i x.y@gmail.com to to samo, jest tylko i wyłącznie wymysłem Google i na żadnej innej normalnej poczcie tak to nie działa.

Nie czytałem wszystkich postów, ale chyba nikt nie wziął takiej możliwości, że cała sprawa jest “dęta” od samego początku, bo przecież została wymyślona w “centrali”, mimo, że usiłowano jej nadać lokalny, zielonogórski charakter. Została przecież przeprowadzona bez żadnych formalnie w takich sytuacjach wymaganych dokumentów i procedur, mimo to dziennikarzowi skonfiskowano służbowy sprzęt.

Ktoś jeszcze pamięta jak za PO prokuratorzy próbowali przejąć laptop niejakiego Latkowskiego z “Wprost”? a to była przecież poważna afera, która przyczyniła się do wyborczej klęski PO, w dodatku najwyraźniej manipulowana z Moskwy.

Chodzi tu przecież o redakcję “Wyborczej”, największej opozycyjnej gazety, postrzeganej przez naszych “narodowców” jako główny wróg. W takich okolicznościach może nie sam lokalny dziennikarz, ale jego sprzęt był ważny.

Tak z ciekawości. Policja przejmuje laptopa z zaszyfrowanym dyskiem (bo przecież poważny redaktor poważnej redakcji dbającej o bezpieczeństwo swoich danych szyfruje dyski w laptopach, nieprawdaż?) i co się dzieje dalej?

Czy policyjni magicy są w stanie odszyfrować taki dysk i odzyskać dane?

Czy też muszą “zaprosić” figuranta i “poprosić” go o odblokowanie?

> Tak z ciekawości. Policja przejmuje laptopa z zaszyfrowanym dyskiem (bo przecież poważny redaktor poważnej redakcji dbającej o bezpieczeństwo swoich danych szyfruje dyski w laptopach, nieprawdaż?) i co się dzieje dalej?

Jeszcze takiej sprawy nie było, bo zbiór osób które jest w stanie namierzyć policja, i zbiór osób które szyfrują dysk nie posiadają wspólnych elementów.

Prawdopodobnie próbowaliby odgadnąć hasło hashcatem (w przypadku LUKS należy użyć mode 14600) i gdyby ktoś używał hasła słownikowego lub takiego które kiedyś wyciekło to dałoby się je odgadnąć w skończonym czasie.

Jeżeli hasło jest długie, nieużywane w innych miejscach i losowe, wygenerowane np. za pomocą metody diceware to nie udałoby się go odgadnąć.

W przypadku telefonów domyślnie zaszyfrowanych i zablokowanych PIN-em i w stanie After First Unlock policja jest w stanie wyciągnąć część informacji za pomocą UFED, EnCase lub wysyłając do laboratorium Cellebrite w Niemczech lub Izraelu. Często jednak prokurator rezygnuje z wysyłki urządzenia, bo to nie jest darmowe.

> Czy policyjni magicy są w stanie odszyfrować taki dysk i odzyskać dane?

Jeżeli:

1) hasło było odpowiednio długie i złożone (dziś przyjmuje się jako rozsądne minimum 24 znaki) oraz

2) zaszyfrowany był cały dysk (a nie tylko niektóre partycje) oraz

3) laptop w chwili przejęcia przez policję jest w pełni wyłączony

– to nie są w stanie go odszyfrować.

Wtedy będą najpierw prosić o hasło, potem przekonywać że to potrzebne dla dobra postępowania, potem straszyć postawieniem zarzutów utrudniania postępowania, potem szantażować, a i mogą się posunąć do tortur albo wnioskowania o tymczasowe aresztowanie z jakiegoś błahego powodu (a sądy bywa że to przyklepują).

Niektórzy pod wpływem takiego aresztu wydobywczego (ulubiona metoda pana ministra Z. Z.) albo tego co tam przeżyli, podają policji hasło w zamian za obietnicę prokuratora że uchyli ten “środek zapobiegawczy”…

> Wtedy będą najpierw prosić o hasło,

Tylko wtedy przypadkiem nie wysprzeglcie się że szyfrujecie dysk, bo oni jak pytają was o hasło, to chodzi im o hasło usera Windows. Nie zakładają że ktoś może poważnie szyfrować.

Skoro dysk jest szyfrowany to teoretycznie jestesmy zobowiazani udostepnic policji haslo. W GB czy AU nie podanie hasla oznacza że udajemy sie ‘by default’ do wiezienia na kilka lat – to jest przyznanie sie co gorsza do zarzucanych czynów.

Co do ‘lamania’ szyfrowanych dyskow – wiekszosc uzywa windy i jej szyfrowania ktore posiada tryb odtwarzania hasła. Właczamy komp, przechodzimy do odzyskania hasła, komp wyświetla dlugi ciag znaków, dzwonimy do M$, udowadniamy że mamy prawo i ludek z M$ pozwala zdjac hasło z dysku. 15 minut roboty.

> Prawdopodobnie próbowaliby odgadnąć hasło hashcatem (w przypadku LUKS należy użyć mode 14600)

Dlatego szyfrując dyski Cryptsetupem z użyciem nagłówka LUKS warto użyć funkcji Argon2 oraz koniecznie ustawić nie tylko dłuższy czas odszyfrowywania (np. 10 sekund zamiast domyślnej jednej czy dwóch) ale i duże zużycie pamięci w czasie otwierania kontenera (np. 4 GB zamiast domyślnych kilkuset MB). To tylko nieznacznie wydłuża czas otwarcia kontenera, a korzysta się tak jak zwykle.

Ustawienie takich parametrów znacznie utrudni łamanie hasła.

Znając jakie typki pracują w GW i jaką mają mentalność, obstawiam, że sprawcą był dziennikarz a koledzy robią mu teraz fałszywe alibi. Niech policja sprawdzi dane z logowania telefonu i monitoring z okolicy, czy rzeczywiście był “poza lokalem”… :D

Kilka razy dostałem wiadomość z prawdziwych skrzynek pracowników dużych korpo lub nawet urzędów. Masakra

Po tym artykule doszłam do wniosku, ze bardzo mało wiem o świecie Internetu ;O

Zbyt duże zbiegi okoliczności, by mail został wysłany przypadkiem. Myślę, że albo dziennikarz niezbyt ogarnięty wysłał maila dla sensacji (potem pojawiłby się art. Że znowu wyciek od polityka i że dostaje pogróżki), albo ktoś chciał wrobić Wyborczą i wykorzystał do tego nic nieświadomego dziennikarza, któremu już wcześniej udało się przejąć jakiś system. Przypadku tutaj raczej nie ma.

[…] W ostatnich miesiącach wielu dziennikarzy pytało nas o to, jak mogą wykryć, czy są inwigilowani oraz jak zabezpieczyć zarówno siebie jak i komunikację ze swoimi źródłami, zwłaszcza tą przez internet i telefon. Niektórzy podejrzewali, że zostali zhackowani, a ich służbowa i prywatna korespondencja jest monitorowana (por. Dziennikarze byli infekowani Pegasusem). Inni dostawali anonimowe pogróżki i obawiali się o swoich bliskich. Do kilku zgłosili się sygnaliści z ważnymi informacjami, a dziennikarze chcieli wiedzieć jak się z nimi komunikować tak, aby nikt nie był w stanie ustalić tożsamości sygnalisty, nawet w przypadku przeszukania i zabezpieczenia ich komputera i smartfona (por. Czy ktoś wrabia dziennikarza Wyborczej, aby przejąc jego komputer?). […]

Mnie niedawno zaatakował … licznik prądu. Z Niemiec. Jak babcię kocham. Coś mnie tknęło i wszedłem na IP w przeglądarce – panel sterowania licznikiem (mam zrzut ekranu :)). Mogłem przeinstalować firmware, zmienić ustawienia. Napisałem do właściciela IP (z bazy danych whois), kilka dni później router zniknął. Podobno czasem podpinają kable na odwrót i tak wisi, bez loginu i hasła, otwarty na świat. Taki darmowy VPN – ale lepszy, bo bez logów. A jak mnie atakował? Próbował wykorzystać dziurę w niezpaczowanych ruterach linksysa. Rosnący botnet.

[…] temu opisywaliśmy też historię dziennikarza Gazety Wyborczej, Piotra Bakselerowicza, którego odwiedziła policja w sprawie wysłania e-maila z pogróżkami. Jakiś czas temu jeden z dziennikarzy Wirtualnej Polski, Szymon Jadczak, opisał sprawę […]