14/10/2011

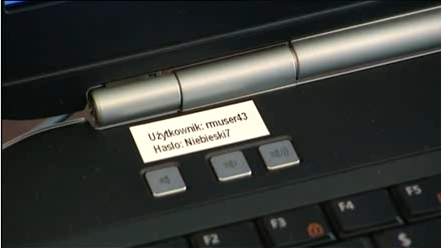

Kamera Szkła Kontaktowego nagrała laptopa z którego korzysta premier Donald Tusk i uchwyciła przyklejoną do niego karteczkę z loginem i hasłem. Login: rmuser43, hasło: Niebieski7.

Niebieski7

Oto fragment Szkła Kontaktowego:

fot. wp.pl

rm w nazwie użytkownika rmuser43 to zapewne skrót od Rada Ministrów (chociaż trzeba przyznać, że w kontekście informatycznym nazwa ma drugie, zabawne znaczenie). Hasło Niebieski7 to niestety przykład dość kiepskiej polityki haseł — jest słownikowe, a większość “programów do łamania haseł” i tak z automatu dodaje do testowanych haseł cyfry oraz popularne znaki specjalne takie jak: “!“. No cóż, najwyraźniej Rada Ministrów nie wie, że hasła są jak majtki [EDIT: to artykuł z 2011 roku, aktualnie, od wielu lat nie rekomenduje się “regularnej zmiany haseł”].

Do czego służy to hasło?

Abstrahując jednak od złożoności hasła — ważniejsze jest to, do czego ono służy. Nie można zakładać, że jest to jedyna forma uwierzytelnienia, a już na pewno, że “tajemnice państwowe” znajdują się na tym laptopie i dostępu do nich strzeże tylko i wyłącznie hasło “Niebieski7“. Bądźmy poważni. I przypomnijmy sobie do czego służy kancelaria tajna.

Nie jest więc tak strasznie, jak to wygląda. Być może prezentowany na filmie laptop jest wypożyczany, tymczasowy i służy jako stacja dostępowa do innych usług? Tu należałoby rozważyć, czy kolejny użytkownik, który z niego skorzysta może uzyskać dostęp do historii tego, co działo się na laptopie wcześniej…

Loginy do sieci sejmu

Na marginesie, miłośnikom polowań na polityczne loginy sugerujemy wpisanie w google:site:sejm.gov.pl filetype:doc…i przeparsowanie plików za pomocą narzędzi do analizy metadanych (np. FOCĄ, którą pokazujemy na naszych szkoleniach z bezpieczeństwa). Za ich pomocą bardzo łatwo można zmapować konkretne nazwiska pracowników kancelarii sejmu, do używanych przez nich loginów. Pytanie, czy potencjalni intruzi będą potrafili te informacje jakoś wykorzystać, pozostawimy czytelnikom bez odpowiedzi :>

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

szok

Niebieski7 hm może miał ksywkę w szkole Niebieski ;D ciekawe od czego ^^

Welcome1

Nadaje takie chasła moim userom Active Directory – z “User must change password at next logon”, pierwsa duża litera i cyfra, “fabryczne” ustawienia password policy w AD.

Niebieski7 to pierwsza fraza jaka mu przyszła do głowy bo Welcome2 i welcome4 nie chciało przejsc przez password complexity i password history ;)

Po jakiemu Ty piszesz? Czytam i połowy nie rozumiem (poza tym “hasło” piszę się przez “h”). 100% Moss z IT Crowdu! :)

A ja myślałem, że jego ksywka ze szkoły to “rudy” ;]

Mnie przede wszystkim zastanawia czemu zostawił niezablokowany komputer bez opieki :P Moim zdaniem możliwą wersją jest ta właśnie o komputerze jako punkcie dostępu, mam wrażenie ,że to co jest w pasku systemowym to nie Word tylko własnie jakiś soft, którym loguje się dalej do konkretnych danych.

Mogli mu wysłać maila do wszystkich że zaprasza na ciasteczka do sejmowej stołówki ;)…

Jestem w głębokim szoku… :))

Panie Sianecki, nie hakerzy tylko cyberprzestępcy mogą wykorzystać tą wpadkę…

Haker mógłby się włamać tylko po to żeby zmienić hasło na porządniejsze i poinformować o tym Pana Premiera :) (na pewno byłby to miły gest ;)

eee

to przecie nie jego komputer ale terminal

a hasło nakleiło IT

user i hasło pewnie nic nie robi poza lokalną autoryzacją

Niebieski ptak ver. 7

Proszę, nie puszczajcie na siłę filmów na stronie – zwłaszcza z dźwiękiem.

Oj tam, premier nie ma głowy do takich spraw, więc hasło musi mieć przy sobie :)

Z własnego doświadczenia (kilka miesięcy w MSWiA, później współpraca z Policją). Naklejane są dane dotyczące użytkownika lokalnego, czyli konta do konfiguracji podstawowych dupereli typu Proxy do netu, domeny, instalacji podstawowego softu. By dostać się do sieci i tak trzeba zalogować się na użytkownika domenowego lub skorzystać z VPNa.

W czasach MSWiA tylko IT miało “własne laptopy”, a reszta dostawała je w miarę potrzeb. W praktyce oznacza to, że dziś jest rmuser43 (numer to najprawdopodobniej numer ewidencyjny środka trwałego) i hasło Niebieski7, a jutro może być rmuser666 i hasło NergalTVP1. Te hasła są dla adminów i techników, a nie użytkowników końcowych. Dlaczego? Bo kto by pamiętał loginy i hasła do kilkuset laptopów.

Nie podpisałeś czasem dokumentów, że nie możesz ujawniać takich informacji? Bo z własnego doświadczenia wydaje mi się, że jednak podpisałeś.

@Adam, a właśnie, że nie podpisałem :D To jest dopiero majstersztyk :D Ale to było za czasów ministra co nie wiedział ile roaming kosztuje ;)

Czy ty się z kozą na głowy pozamieniałeś, który szanujący się admin zapisuje na kartce hasło i login i przylepia je do laptopa?? Równie dobrze można wygrawerować pin do karty kredytowej i wywalić ją na ulicę.

Jak to który admin? Admin Rady Ministrów!

Co zaś do NDA itp. – moim zdaniem żaden świstek nie zabrania podawania informacji banalnych i publicznie znanych bo jakby zabraniał to można by było pójść siedzieć za ujawnienie tego, że kancelaria tajna jest zabezpieczona przed podsłuchem i nieautoryzowanym dostępem! Nie popadajmy w przesadę – informacja o tym, że z 10 lat temu było mało laptopów i wydawano je userom na żądanie nie jest niczym tajnym!

” Te hasła są dla adminów i techników, a nie użytkowników końcowych.”

Skoro tak, to po co tak mu komputer oszpecili, gdy mogli nakleic pod spodem ?

aahhh co za ludzie ! :)

Zabezpieczenie gorsze niż głębokie ukrycie :D

myślicie, że kolory są powiązane z partiami politycznymi? niebieski by się zgadzał. należało by jeszcze sprawdzić kogoś z SLD (czerwony), PSL (zielony) i PiS (gulaszowy) ;)

to bylo ostrzezenie o keylogerze – zajrzyjcie do starszych filmow o tematyce szpiegowskiej co oznacza ‘blue’ vel niebieski

E tam to napewno na potrzeby “hakierów” wprost z gimnazjum jak się to wpisze wbudowana kamera robi fotkę i wysyła do ABW, BOR-u i dla pewności NSA. Do tego dodaje koordynaty z GPS oraz wyświetla komunikat proszę czekać – logowanie do panelu administracyjnego państwa coby stosowne służby dotarły na miejsce zanim podejrzany połapie się i nawieje.

Może laptop jest przypięty do domeny i to są dane do logowania systemu?

chociaż trzeba przyznać, że w kontekście informatycznym nazwa ma drugie, zabawne znaczenie Sry za głupie pytanie, ale jakie jest te drugie znaczenie ?

Np. rmuser to kasowanie użyszkodnika w niektórych systemach :P

http://pl.wikipedia.org/wiki/Rm_(Unix) ;-)

Dobrze że nie mamy broni jądrowej bo znając życie kod do odpalenia rakiet brzmiałby następująco dupa

dupa666

@Koziołek

Od pamiętania za mnie haseł do kont serwisowych na komputerach w firmie jest KeePass. Na kompach są tylko stickery z id środka trwałego.

Od pamiętania za mnie haseł do innych zasobów, usług, serwerów i miliona innych rzeczy jest keepass. Backupowany w 3 niezależnych miejscach, z kluczem prywatnym na truecryptowanym pendrive i hasłem w głowie, z backupem klucza w jeszcze innym miejscu.

Jak w MSWiA i w Policji też naklejałeś stickery z kontem administratora lokalnego (bo uprawnia z tego co mówisz do konfiguracji np. proxy, sieci, instalacji softu) to zmień branżę. Proponuję z IT na jakąkolwiek inną. Moja żona lepiej dba o swoje hasła niż ty robiłeś to w MSWiA.

Na cale szczęście nie ja naklejałem :) tyko korzystałem w dodatku administracja to była działka przy okazji. Musisz jednak pamiętać o kilku rzeczach: 1. konta i hasła techniczne są dość specyficzne. Z jednej strony powinny być chronione, a z drugiej dostęp do nich powinien być w miarę łatwy dla uprawnionych osób. 2. bardzo często jest tak, że komputery takie jak ten z filmu są używane przez wiele osób, które potrzebują przejść przez pierwszą linię bez zastanawiania się. Hasło nie służy do ochrony komputera, ale do wymuszenia pewnych czynności. 3. Podana przez ciebie metoda jest dobra, ale nie tam gdzie poza elektronika trzeba przejśc przez papiery.

używanie zewnętrznych programów do haseł Bardzo, bardzo mądre, panie informatyk!

…@Janek, czy ty zawsze musisz być obiektywny :-D

Panie Niebezpieczny, hasło Niebieski7 wg http://howsecureismypassword.net/ daje 102 lata gwarancji, więc naprawdę, nie jest źle.

Chyba, że posłużymy się atakiem słownikowym…

Według mnie wyliczenia tej strony są lipne. Jak łamać hasła to na pewno nie jednym komputerem. Wszystko zależy od algorytmu.

Janek: A swoje hasla tez sprawdzales wpisujac na tej stronie? :-)

Normalnie, aż skomentuje. @Koziołek, za naklejanie loginów i haseł do kont serwisowych na sprzęcie powinno się coś urywać działowi IT. Mi byłoby wstyd wspominać o tym, że w ogóle z tego korzystałem, nie mówiąc już o (o zgrozo!) naklejaniu :) Jeśli MSWiA lub policja tak postępuje to przydałoby się im nasłać jakąś kontrolę. GIODO lubuje się w takich przypadkach. Pracuję w urzędach, standardową praktyką jest zakup i dysponowanie sprzętem na delegacje i prezentacje. Zwykle jest to w miarę ładny notebook i projektor do którego dostęp ma osoba, która musi w danej chwili komuś coś pokazać, itp. Standardowy profil zabezpieczeń (Polityka Bezpieczeństwa i te sprawy) wyklucza używanie pustych haseł, konta gościa i prostego ekranu logowania, nawet na takim obiegowym komputerze. Stąd często stosuje się login i hasło znany wszystkim, lub właśnie kartkę z obecnie obowiązującym dostępem. Jeśli ten komputer zginie, to będzie to strata materialna. Danych podlegających ścisłej ochronie być tam nie może. Inna sprawa, że może to być komputer po prostu wypożyczony np. przez organizatora spotkania, czy firmę udostępniającą salę.

Wypisałem kod PIN na karcie bankomatowej – oczywiście fałszywy.

Już nawet w TV Trwam o tym mówili…

i oczywiście ten windows

kto podskoczy premierowi nie ? premier musi mieć wygodnie , a eksperci są od tego żeby trzodke uspokajać Bądźmy szczerzy sieci rządowe są tak bezpieczne ze jak puścisz defaultowy skan nmapem to ci wypluje nawet systemy siedzące za Pewnie dlatego że premierowi się nie odmawia,a w dziale personalnym siedzą typy z PSL-u

i tak jest dobrze spodziewałem się czegoś w stylu “donald” ;)

…Logowanie Biometryczne – problemu nie ma, technologia sunie do przodu. Wiem może wyskoczyłem jak Filip z Konopii ale :

– czytnik biometryczny zaopatrzony w skaner …Pogromcy Mitów odpowiedzieli na tę kwestię

– czytnik biometryczny zaopatrzony w system analityczny – jak Pulsoksymetr , podczerwień i te sprawy…to zwykła dioda IR + soft …

Na bank uważam że pytanie “jakie jest bezpieczne hasło” …jest – ” W Pustyni i W Puszczy” , rozdział 3, werset 12 od góry …

E tam, pewnie mu podstawili laptopa, żeby mógł sobie w sapera albo pasjansa pograć jak będzie mu się nudziło :P

Powinno być Rudy7.

Politycy to ludzie z wyksztalcenia nietechniczni(lub niewyksztalceni) i nie znaja sie na wielu rzeczach a co dopiero mowic o tak trudnej dziedzinie jak informatyka – wiec nie wiedza jakie to moze byc zagrozenie. Ponadto laptop jest do uzytku zapewne osobistego i prawdopodobnie nie beda z niego podejmowane wazniejsze dzialania dot. panstwa. W przeciwnym wypadku nikt by zadnych karteczek nie naklejal( wbrew temu co mowicie informatycy rzadowi to nie banda debili). A co do tego niebieskiego to moze premier lubi smerfy :)

Mr. Niebezpieczny,

poprosiliście o komentarz Kancelarię Premiera?

“Tu należałoby rozważyć, czy kolejny użytkownik, który z niego skorzysta może uzyskać dostęp do historii tego, co działo się na laptopie wcześniej…”

Ale po co komu informacja, że Donald Tusk grał w pasjansa?

Prawda jest taka, że kiedyś niebezpiecznik był fajny, teraz za dużo gdybacie, nie wspominając już o komentarzach gdzie większość spadła poniżej poziomu krytycznego :(

Niektóre newsy są po prostu przesadzone…

Mariusz: Prawda jest taka, że jak nie potrafisz czytać ze zrozumieniem, to potem piszesz bzdury w komentarzach — wytykasz to innym, a zrobiłeś dokładnie to samo.

Wyjaśniam: w tekście zwracamy uwagę, że żarty prowadzących Szkło Kontaktowe są przesadzone, bo sam fakt naklejenia/poznania hasła nie ma znaczenia, jeśli hasło nie jest hasłem do “ważnych” zasobów. Rozważamy więc możliwość, że jest to komputer tymczasowy/wypożyczany i zastanawiamy się, czy jeśli służy on jako terminal, to czy kolejna osoba, która z niego skorzysta może na podstawie logów i innych informacji pozostawionych w systemie przez poprzedniego użytkownika (premiera) uzyskać dostęp do danych, do których nie powinna mieć prawa (przykład: wystarczy, że któryś z posłów z nudów zaloguje się na prywanej skrzynce pocztowej). Chyba nie tak trudno to zrozumieć?

Tak, masz rację, jednak weź pod uwagę to, że sposób w jaki piszecie teraz newsy sprawia iż niektóre osoby umieszczają w komentarzach wręcz abstrakcyjne historie co to się mogło stać, jakie to super nowości techniki mogli zastosować aby temu zapobiec, itp. itd.

Tylko czekać na chwilę aż pojawi się komentarz jak to haker mógł przejąć kontrolę nad światem bo ktoś nie wylogował się z facebooka.

Niebezpiecznik był fajny, i nadal jest ale nie zmienia to faktu, że na początku jego istnienia wypowiadały się osoby poważne i czytając newsa czy też komentarz można było poczuć ten klimat oraz to że był pisany przez profesjonalistę. Dzisiaj czytając newsa nadal odczuwam ten profesjonalizm jednak zjeżdżając kursorem niżej na komentarze zaczynam czuć się jak na onecie. Nie mówię, że pod każdym newsem i każdy komentarz jest na niskim poziomie ale gdzieniegdzie jest ich przerost i czasami mam ochotę zrobić epic facepalm’a. W powyższym komentarzu chciałem tylko zwrócić uwagę na ogół sytuacji a nie na konkretną wypowiedź. To tylko moja osobista opinia (czy może powinienem napisać krytyka?… …chociaż nie… …nie dorosłem do krytykowania takiego serwisu) i nie zakładam że mam rację, równie dobrze mogę się mylić ale po prostu ja w taki sposób to odbieram :)

ps. Właściwie mogłem te 2 komentarze napisać przez formularz kontaktowy aby nie robić tutaj off-topu ale z moim planowaniem jest tak, że najpierw coś długo planuje, potem to robię i zanim skończę zaczynam robić coś innego.

No cóż, ciężko żebyśmy odpowiadali za poziom komentarzy czytelników (zwlasza pod popularnymi wpisami – ten np. ma juz 70 000 odsłon (!!!), a ludzie przychodzą tu z rożnych for/wykopu/etc).

Niebezpiecznik jest już na tyle popularny, ze nie czytają go tylko brodaci pryszczersi w piwnicy ;) i dobrze, bo celem jest edukacja całości społeczeństwa, żeby nam wszystkim było bezpieczniej.

Mozemy oczywiście moderowac — ale wtedy w sieci bedą pojawiały się wpisy napisałem komentarz na N. i go usunęli – co za ***! …a my przeciwni jestesmy cenzurze (na razie tniemy tylko spam/wulgaryzm, może wprowadzimy minusowanie i zwija ie komentarzy?).

Myślę, że minusowanie byłoby idealnym rozwiązaniem :)

Nie pisz Piotrze nieprawdy. Niejeden komentarz poleciał bo zawierał linki do materiałów wrażliwych – po wyciekach haseł z Filmwebu itp. ludzie linki dawali do plików z hasłami a wy to cięliście. Nie chcę tu oceniać czy to dobrze, czy źle – ale nie wypieraj się cenzury bo ją sam prowadziłeś i to wtedy, gdy nie o formę wypowiedzi chodziło, ale o meritum!

Chesteroni: Jesteśmy serwisem działającym w Polsce i obowiązuje na polskie prawo. Komentarze łamiące prawo zawsze będziemy wycinali, bo musimy, takie jest prawo. Jeśli się do niego nie dostosujemy, możemy zostać zaproszeni na rozprawę, a na to zdecydowanie nie mamy ochoty. Myślę, że takie działanie ciężko nazwać cenzurą. Komentarzy nie łamiących prawa i nie zawierających wulgaryzmów nie usuwamy, nawet jeśli nie są dla nas pochlebne, lub co gorsza niemerytoryczne albo nawet błędne.

1. O tym, czy coś łamie prawo to raczej decydują odpowiednie organy RP

2. Podstawą prawną jak mniemam jest Art. 14 i 15 UoŚUDE ? Ta tematyka nie ma bogatego orzecznictwa więc rozumiem zachowawcze działanie – szansa na pozew ze strony komentującego jest raczej w bliskim sąsiedztwie zera ;-)

3. Ja bym to mimo wszystko nazwał cenzurą. Zdroworozsądkową, ale jednak. Co innego prośba policji/prokuratury/sądu/abw/wtf/etc, a co innego samodzielna ocena redaktora – niezależnie od kompetencji decyzji o nielegalności ze 100% pewnością podjąć nie można – jak wstawię link do fałszywej listy maili/haseł to też go wywalicie choć prawa naruszać nie będzie. (I dla jasności: wywalajcie! Ale nazywajmy rzeczy po imieniu)

W sumie widzę tu “przedruki” wcześniej zamieszczonych newsów na różnych portalach. Czasami pojawiają się z dużym opóźnieniem. Ale uważam, że taki “agregator” jest potrzebny właśnie dla takich “przeciętnych” userów.

Przy okazji mam takie pytanie. Jak to jest z zamieszczaniem takich jak powyższy filmów od strony prawnej. Czy można na swojej stronie “includować” materiały (filmy) np. tvn’u?

http://orka2.sejm.gov.pl/homepage.nsf

Defaultowo homepage oraz helpy zostaly na serwerze. Ciekawe co jeszcze defaultowo tu siedzi…

Mwah, login taki to standard, jeśli mamy ileś komputerów w jakimś miejscu, gdzie różne osoby z nich korzystają… Fu, nie wiem, czy ktoś mnie zrozumie, nie potrafię się dziś wysłowić.

Może podam przykład: szkoły, biblioteki – loginy często właśnie z serii cośtam i liczba (np. w bibliotece u mnie jest ‘czytelnik01’ itd.), a nawet hasła takie same jak login. I oczywiście ładna karteczka z tymi informacjami.

Jakby nie patrzeć jest to technika włamu na social engineering ;)

Moim zdaniem login oznacza ‘remote user 43’, a sprzęt to po prostu maszyna robocza.

U mnie na uczelni też wszyscy znają hasła do komputerów, nie uważam, żeby to był problem przy odpowiedniej konfiguracji.

A ja spotkałem się kiedyś z naklejaniem haseł na ekran laptopa.

Na przykład hasło było %!KFGasr!2.!, cięzkie do zapamiętania, ale o ile przyklejone hasło miało 12 znaków, to prawdziwe hasło miało tylko 10. Więc osoba która je wpisywała wiedziała na przykład, że musi pominąć 5 znak i ostatni więc hasło było tak naprawdę %!KFasr!2. Jednak nikt prócz użytkownika nie wiedział, które znaki trzeba pominąć. Co myślicie o tego typu zabezpieczeniach?

Zakładając atak zupełnie z zewnątrz (szerokiego, chińskiego internetu): Policz sobie liczbę możliwych permutacji pomijania znaków, vs. wersję czystego hasła. Typowemu ripperowi zajmie to kilka sekund. Co gorsza, jeśli takie podejście jest ogólnie przyjętą polityką w firmie, w praktyce oznacza, że będą o niej wiedzieć wszyscy w i wokół organizacji.W tym momencie samo stosowanie haseł wewnętrznych traci sens, bo np. sprzątaczka, cieć z ochrony lub kurier będzie mógł zalogować się do stacji roboczej głównego księgowego (i wypłacić sobie premię za wiedzę:P).

Tego typu zabezpieczenie nie jest lepsze od naklejania loginów i haseł na obudowie. Jeżeli wiesz jakie znaki mogą wystąpić i nawet w jakiej kolejności to sprawdzenie n kombinacji z pominięciem poszczególnych znaków nie sprawia żadnego problemu.

david ale skąd ktoś będzie wiedział, że w ogóle trzeba coś pominąć? :)

Albo na przykład wiesz, że trzeci znak trzebz zastąpić np.: literą “a”.

Kompromitacja najwyzszej rangi (przeestepstwo?). “Adminstrator” systemu i osoba odpowiedzialna za bezpieczenstwo systemu rzadowego popelnili karygodne zaniednbania. Swidczy to rowniez o braku obowiazkowosci lub podstawowego wyksztalcenia IT. Kim sa “administratorzy” rzadowych systemow IT ? Jak dostali ta prace ? Balagan taki swiadczy o braku podastawowych, 101 poziom, procedur bespieczenstawa.Czy kiedykolwiek “administratorzy” przeprowadzili “internal scurity system audit” ? Kartki z haslami uzytkownika i passwords w normalnych firmach IT sa powodem do ntychmiastowegj utraty pracy. Pozostawienie “admin” account na serwerze RZADU polskiego jest wrecz niewirygodne. Powinien w to spojrzec prokurator. Jest bardzo prawdopodobne ze wiekszosc komputerow ze schematem uzytkownikow “rmuser..” w RM was compromised i super tajne informacje (bezpeczenstwo panstwa) sa dostepne w WEB ?

[…] Admin1 na stronie premiera to lepsze niż niebieski7 na komputerze, z którego kiedyś korzystał premier… […]

Mnie bardziej przeraża to, że premier używa IE.

[…] Hasło premiera Donalda Tuska […]

[…] Przypomnijmy, że polskie pogotowie lotnicze, zaliczyło podobną wpadkę kilka miesięcy temu na antenie TVP. Można dowcipnie powiedzieć, w tym wypadku zdecydowanie prześcinęliśmy brytyjskie siły zbrojne! ;) Teraz czekamy na ujawnienie hasła do laptopa Davida Camerona, brytyjskiego premiera — premier Donald Tusk ma to już ten epizod za sobą… […]

[…] tym, jak spostrzegawczy są telewidzowie przekonało się, oprócz premiera Donalda Tuska, także Lotnicze Pogotowie Ratunkowe, którego hasło zostało pokazane w wydaniu Wiadomości […]

[…] Na marginesie: wielu problemów by wczoraj nie było, gdyby redakcja Wprost miała w pełni zaszyfrowane dyski twarde swoich komputerów. Nawet gdyby służbom udało się je skopiować, niczego by to nie zmieniło (o ile hasło do dysku nie byłoby w stylu “premierowym“) […]

[…] Publikując swoje hasło, Christopher udowodnił, że przejęcie konta bez kontroli nad jego telefonem nie jest możliwe. Na pewno jest to spora ulga dla tych, którzy przypadkiem ujawnili swoje hasło… m.in. premier Donald Tusk […]

[…] nie opisywaliśmy, ale znamy hasła polityków, którzy zostawili je na widoku — tak poznano hasło Donalda Tuska oraz księcia […]

[…] premiera Donalda Tuska poznaliśmy dzięki relacji TVN — było to jednak hasło do standardowego laptopa z kancelarii rady […]