23/8/2012

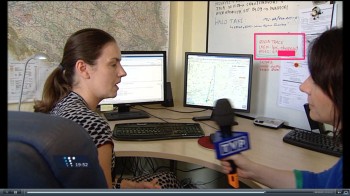

Wczoraj w głównym wydaniu wiadomości o 19:30, w materiale o Lotniczym Pogotowiu Ratunkowym w jednym z kadrów znalazła się biała tablica zlokalizowana w siedzibie LPR — a na niej login i hasło do systemu RescuTrack, którego zadaniem jest monitoring i zarządzanie flotą śmigłowców ratunkowych.

Lotnicze Pogotowie Ratunkowe zapisuje hasła na tablicy

Sprawę nagłośnił na Wykopie użytkownik neversaid.

Materiał video dostępny jest na stronach TVP (od 20 minuty).

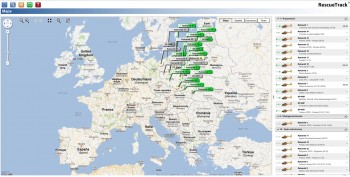

Mimo, że hasło wygląda na “silne i losowe” to pokazanie go w telewizji wartości te przekreśla… (Przy okazji, to dobry argument do debaty czy lepsze są hasła łatwe do zapamiętania czy tak trudne, że trzeba je zapisać). Ktoś z użytkowników Wykopu potwierdził, że dane do logowania są prawdziwe, umieszczając zrzut ekranu tego, co jest widoczne po zalogowaniu do systemu RescueTrack:

Swoją drogą, ktoś wie jakie realne ryzyko stwarza dostęp do konta w serwisie RescueTrack?

.

Chyba mamy FAIL-a roku…

Jak nie zapisywać haseł

Istnieje pojęcie zasady “czystego biurka”. Warto również przestrzegać zasady “czystej tablicy/ściany” — przynajmniej na czas, kiedy do naszej tajnej kryjówki wchodzi do nas ogólnopolska telewizja… ;) Przekonał się o tym niedawno sam premier Donald Tusk…

PS. W środowisku bezpieczników krąży historia o pewnej ogólnopolskiej państwowej spółce, która po wymianie sprzętu w serwerowni zaprosiła dziennikarzy aby pokazać im nowe szafy pełne mrugających diod (PR musi być!). Następnego dnia, na drugiej stronie Gazety Wyborczej można było znaleźć zdjęcie przedstawiające na pierwszym planie uśmiechniętych administratorów, na drugim pachnące nowością serwery, a na trzecim tablice z wypisanym IP, loginem i hasłęm do firmowego VPN-a…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Eh… Genialne :D http://www.evilmilk.com/pictures/Double_Fail.jpg

Pozdrawiam.

Andrzej

Lgowałem się i bałagan można było narobić, wysłanie wiadomości tekstowej do danego śmigłowca wraz określeniem celu.

Szkoda gadać.

Ups, ktoś się chyba przyznał do przestępstwa :>

Heh, hasło zamazaliście i podaliscie link do wykopu gdzie to hasło nie jest zamazane;)) W sumie różnicy by dużej nie zrobilo;)

Dzięki tej stronie można zamówić taxy do domu:)

Niżej widnieje trochę loginu i hasła do skyweb:)

pod względem formalno-prawnym pewnie różnica jest

Haslo już nie aktualne.

I będzie pewnie na tą Bidulkę zestresowaną wywiadem.

Chcieli dobrze, a wyszło jak zawsze.

Już czekam na teorie spiskowe odnośnie wypadków.

Bo nam się system zapchał nie wiadomo czemu…

To jest przykład że na dziennikarzach, bo to Oni prowokowali wywiad,

też leży odpowiedzialność za bezpieczeństwo informatyczne Państwa.

Już raz nam kontrwywiad spalono, a może wystarczy się przestać podkładać…

Swoją droga trochę krypto reklamy się tam znalazło…

A może to był test, wywiad był pretekstem by zobaczyć jak łatwo można wyciągnąć dane.

Pen-testerzy, mikrofony w dłoń ;->

oberwie się tej bidulce, bo to szefowa i rzecznikowi, bo to puścił do emisji

Uroki mocnych haseł:

– nie można zapamiętać

– trzeba zapisać

Yyy tak?

A hasło “tojestbardzotrudnehaslo” jest łatwe do złamania czy trudne?

Jest łatwe do zapamietania czy nie?

A moze “litwoojczznomojatyjestesjakzdrowie”… takie hasła sa nie do złamania i gwarantuje Ci ze w słownikach ich nie znajdziesz a zapomniec tez raczej ciezko..

Nikt Ci nie każe uzywac hasła Ux5ed32dgF&**&% ;)

@mnmnc , twoje hasła są łatwe do zapamiętania ale też łatwe do złamania, wystarczy metoda słownikowa.

Nie mówiąc, że można użyć spacji co znacząco podniesie siłę hasła bez żadnego dodatkowego zapamiętywania.

ja ma do każdego serwisu inne hasło, każde składa się z małych i dużych znaków oraz liczb – więc można uznać je za mocne. Żadnego z nich nie pamiętam ani nie mam zapisanego. Odtwarzam je ze znanego tylko mi algorytmu opierając się o pewien zestaw elementów powiązanych z danym serwisem czy z daną stroną. Wada jest w sumie taka, że wpisywanie hasła chwilę trwa, jednak czas ten jest porównywalny z odszukaniem tego hasła w aplikacji na telefon do zarządzania hasłami, więc tragedii nie ma.

Ja mam kilka mocnych haseł typu 5Fd#lk}j i wszystkie pamiętam. Wystarczy tylko oćwiczyć

Pozdrawiam

“litwo…” było w jakims słowniku o ile dobrze pamiętam.

I teraz czekać aż do tych co się logowali zapuka CBŚ albo inne ABW i oskarży o włamanie do systemu :)

I będzie miało rację, bo nie sądzę, by tam ktoś z TORa wchodził

Rzecz w tym, że się nie włamali…

Oj, przez przypadek pacnąłem na “Dodaj” :P.

Rzecz w tym, że się nie włamali… IMO raczej nic im nie grozi. Ciekawe kiedy będą mówić o tym we Wiadomościach i kiedy TVN zrobi z tego aferę.

E tam, odwiedzą co najwyżej dziennikarzy. W końcu to oni wyciągnęli hasło z głębokiego ukrycia.

@Michał Surmaczewski, w KK jest mowa o uzyskaniu nieautoryzowanego dostępu (art 267). Co miało tu miejsce. Jedyny plus to par. 5 ww przepisu mówiący, że przestępstwo jest ścigane na wniosek pokrzywdzonego.

Jak sie nie wlamali jesli weszli na konto korzystajac z loginu i hasla nie nalezacego do nich…

to ze znali haslo nie uprawnia ich jeszcze do wejscia do systemu

Koziolek ma rację, właśnie ten paragraf miałem przytoczyć.

Na jakimś defconie ktoś ładnie pokazał jak uciążliwe i bezsensowne jest używanie trudnych haseł z dużą losowoscią.

Jak wyżej zostalo napisane, trudne hasło ciezko zapamietac – wiec trzeba zapisac. To jedno z problemow. Drugi problem jest taki ze mowi sie ze losowosc hasla i uzywanie znakow specjalnych i case sensitive zwieksza jego bezpieczenstwo, stad ludzi decyduja sie na losowe hasla ale krotkie (bo jednak latwiej zapamietac).

Jednak rzeczywistosc jest zupelnie inna. Gdyż to co tak naprawdę sie liczy to długosc hasła. Wyliczając ilosc mozliwych kombinacji do ataku brute force, okazuje sie ze haslo z wszystkich znakow z klawiatury o dlugosci zalozmy 8 znakow jest mniejsza niz ze zlozonego tylko z liter non-case sensitive hasla o dlugosci 14 znakow. Dodatkowo haslo 14 znakowe nie musi byc jednym slowem, wrecz nie powinno (o ile takie istnieja wogole).

Najlepsze sa hasla frazy np haslo: “wpusc mnie prosze” jest zdecydowanie mocniejsze i trudniejsze do zlamania niz “WD$#1dh7”, a do tego bez problemu zapamietamy tego typu frazy.

Zamiast spacji mozna uzyc jakiegos swojego wymyslonego znaku specjalnego, zestaw slow dowolny (“moja#stara#mnie#nie#kocha”, “twoj_stary_pali_pojary”).

Problem w tym ze wiele serwisów (np allegro, inteligo) ma ograniczona dlugosc hasla. Dlaczego? To juz inna historia.

No brawo! W koncu głos rozsądku na ktory czekałem..

Tyle znam osob powiazanych z IT a tak rzadko spotykam osoby z własnie takim podejsciem do haseł..

Zupełnie nie wiem skąd się wzieło zamiłowanie do skomplikowanego alfabetu skladowego haseł.

Czy ktoś nie zrozumiał do konca formuły Andersona czy co …?

Zgadzam się z Toba w stu procentach. Znaki specjalne w hasłach to przeżytek w czasach gdy wszyscy mamy 40 osobnych haseł do zapamietania korzystając z roznych portali stron poczt itd..

wlasciwie to nawet spacji bym unikał. jej dźwięk jest charakterystyczny wiec mozna w łatwy sposob policzyc ilosc wyrazów skladowych. Do tego spora ilosc badań na temat rozpoznawania wpisywanych wyrazów na podstawie odstepow miedzy klawiszami i mozna ograniczyc do pewnego stopnia jakie to moga byc wyrazy. Osobiscie unikam znakow specjalnych i wpisuje tylko literki jako hasla. Dzieki temu raczej ciezko złapac co wpisuje i ktora litera w ktorym momencie. Znaki specjalne zwlaszcza te wpisywane z shiftem sa łatwe to zobaczenia bo wpisuje sie je znacznie wolniej niz zwykla literke.

Do brute force’a pojedynczymi znakami owszem długie hasło złożone ze słów jest dobre, do ataku słownikowego lub mieszanego (słownik + znaczki) już wcale nie tak bardzo. Dlatego najlepsze jest długie hasło z losowych znaczków + kurs zapamiętywania :-).

BTW: Osobiście uważam, że auth po login+hasło jest już nieskuteczne na dzisiejsze czasy, gdzie człowiek ma setki kont w różnych serwisach internetowych i wszędzie najlepiej mieć inne hasła – nie da się tego zapamiętać. Myślę że czas przejść na jakiegoś rodzaju smartcard’y, klucze kryptograficzne czy inną biometrię (z których każde ma swoje własne problemy też, ale przynajmniej nie ma problemu z pamiętaniem).

A już tak w ogóle to spamerów by należało powiesić za pewną część ciała – bo to przez nich trzeba się wszędzie na około rejestrować choćby żeby jakiś komentarz pod artykułem zostawić. (Niebezpiecznik jest tutaj chlubnym wyjątkiem.)

@ QrA => Bardzo dobry i rzeczowy wpis.

Na marginesie, mieliśmy kiedyś (4 lata temu) gości z firmy na “M.” pokazywali realne włamy,

hasło 6-cio znakowe (litery duże, małe, cyfry, znaki specjalne) – czas włamu 17 sekund!

hasło 8-mio znakowe (j.w.) – czas włamu 54 sekundy! ~~1minuta

(litery duże, małe, cyfry, znaki specjalne) ~~ 60 znaków do zgadywania

czyli

– 9zn ~~ 60min

-10zn ~~ 60h

-11zn ~~ 3600h = 150 dni = 5 miesięcy

-12zn ~~ 300miesięcy ~~ 25lat

-13zn ~~ 1500 lat

Czyli KAŻDE hasło można złamać, tylko problem, że niektórzy ludzie żyją krócej :)

Ale hasła do Skyweba to już nie zamazaliście.

A powiesz jak brzmi, śmiało? :)

zoom, enhance, rotate, i gotowe. ;]

…rozszyfrowac haslo pomoze nam Pan Marian, grafolog z Poznania. Dzien dobry Panie Marianie!

Ja jestem zwolennikiem menadżera haseł, wygoda, pewność, w przypadku dostępu z innego miejsca – podwójne uwierzytelnienie. Na wszystko są metody, ale trzeba dążyć do mądrego kompromisu :)

To ja tylko dodam tylko propozycję dla zainteresowanych która pojawiała się już na niebezpieczniku:

http://keepass.info/ – sprawdza się :)

W skrócie to co napisał QrA: http://xkcd.com/936/

Drogi niebezpieczniku: co do tego “Na marginesie” to chcę oświadczyć, iż został wykonany do nich telefon jeszcze przed publikacją na Wykopie i powiedzieli, że hasło zaraz zostanie zmienione. Nie będę wchodził i nie wchodziłem aby potwierdzić tą informację, ponieważ powątpiewam w legalność takiego czynu.

Dzięki – ramka zaktualizowana. Gratuluje oka :)

Ok, dzięki :) A co do mojego “oka” to mam wadę -4,50 :P Tak jak pisałem już na Wykopie – miałem osobiście “przyjemność” mieć do czynienie z różnymi wtopami jeżeli chodzi ogólnie o kwestię bezpieczeństwa w instytucjach państwowych oraz brak kompetencji ich pracowników ale obawiam się, że taki temat mógłby przysporzyć wiele problemów… są rzeczy, o które nie jeden dziennikarz biłby się, żeby zobaczyć “te akcje” na własne oczy :) Jedyn słowem – kwestia bezpieczeństwa informacji w Polsce kuleje ale są widoki na to, że będzie lepiej.

[…] […]

Ale w tych służbach to nie nowina – w normalnych SPRach też mają zabójcze hasła, i to nie losowe, tylko cały jeden wyraz, żeby idiotki z dyspozytorni mogły zapamietać.

A co można zrobić? Sajgon jak się chce, powysyłać wszystkie karetki z bazy, pomieszać w pozycjonowaniu karetek.

Działa to trochę inaczej…

Ciekawe czy płacą do Google kasę za mapy? bo z tego co wiem licencja w tego typu programach zabrania użytkowania za free.

Zastanawiam się od jakiegoś czasu czy można “włamać się” do bazy KeePassa jeśli hasło główne jest długie i niesłownikowe? Powiedzmy np że trzymamy bazę w folderze Dropboxa (który ostatnio ma problemy z security) i automatycznie się ona nam synchronizuje w chmurze i na innych komputerach – ale co wtedy jakby ktoś uzyskał dostęp do takiego pliku *.kdb?

Ryzyko jest, ale szyfrowanie jest mocne i iteracyjne. Jak chcesz czuć się jeszcze pewniej, to dodaj do zabezpieczeń klucz z pliku i wgraj na inny serwis. Lub zmień nazwę pliku na mylącą, np. “tu_nie_ma_hasel.omg”. ;)

Z ustawień Keepasa:

“Zbiorczy klucz główny jest kilkakrotnie przetwarzany zanim zostanie użyty jako klucz do bazy danych. Ten proces trwa pewien określony czas, utrudniając ataki słownikowe i brute-force”

Najczęściej ten parametr jest ustawiony liczbę przebiegów trwającą 1 sekundę. Na szybszym komputerze, będzie trwało to znacznie szybciej (ale tak czy siak znacznie to przedłuża zgadywanie).

ja polecam LastPass – podwójne uwierzytelnienie używając tokena z google. Działa super z przeglądarkami.

To tak a propos skomplikowanych haseł:

http://imgs.xkcd.com/comics/password_strength.png

Poza tym i tak zawsze wychodzi na to, że najsłabszym ogniwem każdego systemu zabezpieczeń jest człowiek…

Pozdrawiam.

Osobiście często używam haseł “słownikowych”, ale ze słownika znanego tylko mnie, nieistniejące słowa które w miarę łatwo zapamiętać, coś w rodzaju np. antaparatasolara, jest to bardzo łatwe do zapamiętania a jednocześnie spełnia warunki minimalnej losowości. Przypomina mi się też tytuł jednej z piosenek Lecha Janerki… “szksypcze” z doświadczenia powiem, że 90% ludzi słysząc to słowo, nie umie go powtórzyć.

Aż dziw, że im tego nie schakierowały anonymousy ;>

[…] PS. Szkoda, że na tej kartce nie było żadnych haseł – mielibyśmy piękną kontynuację wątku LPR i TVP… […]

swoja droga to ciekawe, ze nie ma absolutnie zadnych smiglowcow w Polsce wschodniej (tzw. biedniejszej)

[…] że polskie pogotowie lotnicze, zaliczyło podobną wpadkę kilka miesięcy temu na antenie TVP. Można dowcipnie powiedzieć, w tym wypadku zdecydowanie prześcinęliśmy brytyjskie siły […]

[…] Warto tu nadmienić, że to nie pierwszy raz, kiedy to wychwycone na transmisji telewizyjnej dane logowania powodują zabawy internautów — przypomnijmy feralny wywiad przedstawicielki Lotniczego Pogotowia Ratunkowego dla TVP, który ujawnił login i hasło do systemu zarządzania śmigłowcami. […]

[…] O tym, jak spostrzegawczy są telewidzowie przekonało się, oprócz premiera Donalda Tuska, także Lotnicze Pogotowie Ratunkowe, którego hasło zostało pokazane w wydaniu Wiadomości TVP. […]

[…] można w Poznaniu i okolicach usłyszeć śmigłowiec ratunkowy (Lotnicze Pogotowie Ratunkowe; por. TVP ujawniła hasło do systemów ratowniczych LPR), czyli tzw. ratownik “9”. W Polsce takich ratowników jest […]