26/3/2010

Miesiąc temu ogłosiliśmy konkurs, w którym jedno z pytań brzmiało: jak można złamać zabezpieczenia skanerów twarzy? Poniżej prezentujemy najciekawsze odpowiedzi na to pytanie i nazwisko trzeciego, ostatniego ze zwycięzców.

Obchodzenie skanerów twarzy

Najprostszą metodą jest oczywiście próba podstawienia pod czujnik/kamerę zdjęcia osoby, pod którą chcemy się podszyć.

i tutaj to samo, ale w polskim wydaniu:

Wielu z Was zauważyło, że zdjęcie ofiary łatwo można ściągnąć z internetu… Zwłaszcza z portali społecznościowych, takich jak: Facebook czy Nasza-Klasa.

Jakub Stępniak napisał, że automaty do sprzedaży papierosów w Japonii, na podstawie skanu twarzy stwierdzały czy kupujący jest pełnoletni. Dało się je oszukać podstawiając po sensor zdjęcie pełnoletniej osoby.

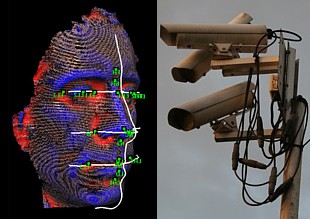

Nowoczesne systemy rozpoznawania twarzy korzystają z wielu kamer dających obraz obieku pod wieloma kątami

Obecnie skanery twarzy mogą być wyposażone w kilka kamer i sprawdzać “wymiar” twarzy — tu trzeba już bawić się w modele 3D, i często nadawać im dodatkowe cechy, takie jak mrugnięcia, mimowolne ruchy głową, etc.

Jakub dodaje:

W ostateczności można przejść serię bolesnych i skomplikowanych operacji plastycznych upodabniających nas do autoryzowanej osoby.

John Doe dowcipnie podpowiada, że jeśli powyższe metody zawiodą, warto spróbować ze zdjęciem Chucka Norrisa… Żaden system zabezpieczeń nie powinien odmówić dostępu tej twarzy ;-)

Interesującą hipotezę postawił także Łukasz:

Ciemne duże okulary (rozpoznawanie twarzy w dużej mierze bazuje na odleglości pomiędzy oczami)

Ciemnych okularów nie jesteśmy pewni, ale wiemy na 100%, że ciemnoskórzy mogą mieć problemy z systemami rozpoznawania twarzy…

Fake Face Bruteforce

Do zdecydowanie najciekawszych metod oszukiwania skanerów twarzy należy Fake Face Bruteforce:

Fotografujemy twarz osoby uprawnionej do otwarcia zamka, edytujemy obraz zmieniając kierunek, intensywność oświetlenia, itp., drukujemy i wytrych gotowy (według autorów pomysłu może zajść potrzeba przygotowania wielu różnych zdjęć twarzy stąd nazwa “Fake Face Bruteforce”).

Podobną metodą ataku będzie zaprezentowany przez Zoza Brooksa na ostatnim Defconie tandem: czapeczka + LEDy + urządzenie sterujące mruganiem diod.

Zamontowane pod daszkiem diody oświetlają twarz i próbują metodą siłową pokonać systemy wykrywania/rozpoznawania twarzy.

And the winner is…

Trzecią, ostatnią osobą, która otrzyma “wytrychowe” szkolenie jest Łukasz Sanek. Gratulujemy! Twoje odpowiedzi zawierały najwięcej z wymienionych powyżej metod, a twoje dane już zostały przekazane do sponsora nagród, firmy Lockpicker.pl. Czekaj na kontakt :-)

To tyle! Zachęcamy do poznania opracowań odpowiedzi na dwa pozostałe pytania konkursowe: Jak oszukać zamek szyfrowy oraz jak obejść zabezpieczenia czytników linii papilarnych.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

[…] Ogłoszenie wyników 1/3: Jak obejść czytnik linii papilarnych. Ogłoszenie wyników 2/3: Jak oszukać elektroniczne zamki szyfrowe z klawiaturą do wpisywania kodu Ogłoszenie wyników 3/3: Jak oszukać systemy rozpoznawania twarzy […]

Wystarczyloby, zeby kamera wykrywala, czy spoglada na nia prawdziwa osoba czy tylko kartka papieru, w ten sam sposob, w jaki wykrywa ruch galek ocznych, czyli podczerwien, ktora odbija sie od ktorejs czesci oka.

Prawda zwłaszcza, że przecież bez dodatkowych filtrów kamery cyfrowe łapią również, i to mocno, podczerwień.

“Drugą z trzech osób, która otrzyma “wytrychowe” szkolenie jest BartOwl (…)” – jak oszukać elektroniczne zamki cyfrowe

“Drugą z trzech osób, która otrzyma “wytrychowe” szkolenie jest Łukasz Sanek (…)” – jak obejść skaner twarzy

Albo jedną nagrodę odebraliście, albo coś oszukujecie ;-)

cris: dzięki za czujnośc, wina kopiegopejsta ;)

“Jak oszukać skaner twarzy?”

Oj hakerzy, hakerzy. Zamiast zdjęcia swojej twarzy, robie zdjęcie swojej dupy i ją przedstawiam komputerowi – niech ktoś teraz spróbuje sie podszyć. Acha zapomniałem – trzeba dorysować oczy, nos i usta.

chameleon: ale skoro trzeba dorysować nos, oczy i usta, to jak uzyskalibyśmy dostęp po jakimś czasie?

No chyba, że ktoś nie myje swoich szanownych 4 liter, to się nie musi martwić :]

może nieco późno, ale ciekawy link: http://www.popsci.com/technology/article/2010-03/designer-aims-develop-anti-face-recognition-camouflage

[…] Oprócz ochrony naszej prywatności, tego typu instalacje skutecznie ogłupiają zabezpieczenia identyfikujące ludzi na podstawie geometrii twarzy. […]

No ale to wszystko są metody dla cieniasów. Bo najlepszym rozwiązaniem będzie postawienie kamery pracującej w podczerwieni i analiza termograficznego profilu twarzy.

Kupić sobie okulary z diodami, a na termowizję lampę sodową, hahaha :)

@Filip

No może i faktycznie dla cieniasów, ale dla są też thebeściaki, którzy zamiast robienia modelu 2D (fotka), czy 3D (maska) – posłużą się po prostu emiterem obrazu, jakim trzeba oszukać przetwornik obrazu CCD (w oczekiwanym paśmie), np. LED, i po zawodach! :)))

[…] warto przypomnieć jak obchodzić biometryczne zabezpieczenia — w tym skanery twarzy. Pisaliśmy w marcu 2010 roku. Zachęcamy do przeczytania tego […]

[…] supermarketu nas nie wpuszczą… Alternatywnie, możemy próbować oszukać skaner twarzy na te trzy […]

Tak naprawde obchodzenie w ten delikatny sposob jest banalne w wiekszosci wypadkow. Nie nalezy zapominac, ze najslabszym ogniwem kazdego systemu jest czlowiek. Poza tym kazdy zamek moze sie zepsuc, mozna zapomniec, osoba moze umrzec, miec wypadek, etc. dlatego sa jak widac w Waszym przypadku fachowcy od otwierania zamkow beda mieli zawsze prace :-). W zwyklych wypadkach zazwyczaj wszystkie zamki otwiera odpowiednia ilosc c4 czy innych materialow wybuchowych, a z cywilnych rzeczy wystarczy samochod(duza energia kinetyczna) badz pilarka. Najgorsze jest, ze nawet brytyjskie banki, w centrum Londynu nie dbaja o zabezpieczenia(wide wielki napad na skrytki bankowe z lat ~70, gdzie nie bylo zadnych zabezpieczen wewnatrz, bo ktos uznal, ze iles ton betonu wystarczy. Fachowcy potrafia tylko sprawic, ze klient – gapowicz nie bedzie musial kupowac nowego zamku.

[…] Brzmi zbyt piękne aby było prawdziwe, prawda? Dlatego wszystkim paranoikom, chcących chronić swoją tożsamość polecamy, zamiast kominiarki, łatwe w budowie okulary “zaciemniające” twarz na zdjęciach i w kamerach CCTV albo którąś z tych sztuczek. […]