25/7/2020

Powiedzmy, że nawet całkiem nieźle znasz się na bezpieczeństwie. Masz smartfona. Jak każdy. A na smartfonie dane i dostępy do różnych kont. Jak każdy. Nie klikasz w byle co. Uważasz. A i tak zostaniesz zhackowany. Dokładnie tak, jak zhackowany został jeden ze świadomych technicznie dziennikarzy, na którym rząd użył Pegasusa.

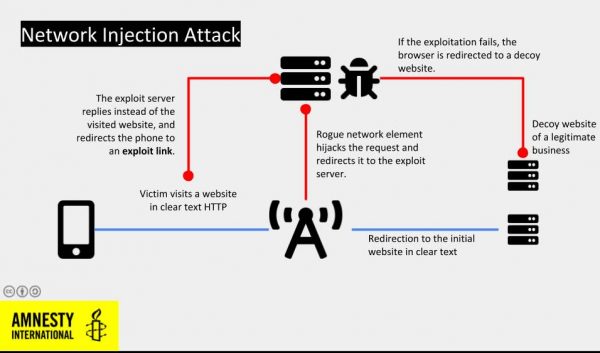

Atak Network Injection

Omar Radi to marokański dziennikarz i aktywista. Od stycznia 2019 roku do stycznia 2020 roku podsłuchiwany przy pomocy Pegasusa, rządowego trojana sprzedawanego przez NSO Group. Przyczyny podsłuchu i sytuację polityczną zostawmy na boku — jeśli geneza ataku kogoś interesuje, odsyłamy do raportu Amnesty International. W tym artykule zajmiemy się tylko techniczną stroną tego incydentu.

Omar nie kliknął w żadnego podejrzanego linka. Nie miał też na swoim telefonie “nieodebranej rozmowy na WhatsAppie“. A mimo to został zhackowany. Jak?

Ruch z jego iPhona przekierowano po LTE na “serwer infekujący”, który w połączenie wstrzyknął złośliwy kod, a potem odesłał na stronę internetową, na którą Omar chciał się dostać. Pisaliśmy o tej metodzie w 2019 roku, opisując jak od środka wygladają i jak działają poszczególne moduły Pegasusa.

Takie przekierowanie ruchu można wykonać za wiedzą operatora telefonii komórkowej (robi to jego infrastruktura) a można to też zrobić przy użyciu IMSI Catchera, czyli przenośnego BTS-a wykorzystywanego przez służby do przechwytywania okolicznych smartfonów w celu zlokalizowania konkretnych osób lub podsłuchu ich komunikacji (ale tylko tej nieszyfrowanej, standardowych rozmów głosowych i SMS-ów). I tak się składa, że NSO Group, producent Pegasusa sprzedaje też IMSI Catchery, o takie:

Mam smartfona — co robić, jak żyć?

Przed siłami rządowymi nie uchronisz się, nawet jeśli smartfona wyrzucisz. Jeśli będą chciały Cię inwigilować, zrobią to. Nie tylko przy pomocy rozwiązań typu Pegasus. Ale jest mała szansa, że jesteś na ich celowniku.

Ryzyko ataku za pomocą “przekierowań sieciowych nieszyfrowanych połączeń” można minimalizować konfigurując telefon tak, aby stale używał VPN-a, czyli non-stop szyfrował ruch. Wtedy okoliczny IMSI Catcher niczym nas nie zainfekuje, bo niczego nie będzie w stanie wstrzyknąć w nasz stale zaszyfrowany ruch. Ale wariant z atakiem od strony operatora dalej będzie możliwy, przy czym nie operatora telefonii komórkowej, a operatora łącza dostarczanego do serwerowni, w której będzie znajdował się nasz końcowy serwer VPN.

Uprzedzając pytania, jakiego VPN-a polecamy polecamy nasze poprzednie artykuły w tym temacie, z których dowiecie się:

- Dowiedz się jakie informacje na Twój temat może pozyskać Twój dostawca internetu (w tym operator telefonii komórkowej) oraz przeczytaj przed czym VPN Cię ochroni, a przed czym nie zapewni Ci ochrony. VPN nie jest lekiem na całe zło.

- Poczytaj o tym, kiedy skorzystać z VPN-a komercyjnego, a kiedy zbudować VPN-a samodzielnie (i które z tych rozwiązań i dla kogo jest najlepsze)

- Pamiętaj, że z niektórych VPN-ów lepiej nie korzystać. Na rynku dostawców jest wiele “pułapek”.

TL:DR; My z darmowych VPN-ów (czyli takich, które zbierają Wasze dane i wykorzystują je komercyjnie, bo przecież nie ma nic “za darmo”) polecamy VPN HUB-a. Z płatnych niezmiennie polecamy NordVPN, za najlepszy stosunek jakości i liczby serwerów do ceny. A z samodzielnie budowanych algo.

Jak sprawdzić, czy jestem ofiarą Pegasusa?

Badacze namierzyli atak przez analizę ruchu i domen, które odłożyły się w pamięci urządzenia. Jedną z nich była “free247downloads[.]com” oraz “urlpush[.]net.”. Być może więc pewnym rozwiązaniem będzie logować wszystkie zapytania DNS-owe lub odwiedzane adresy IP, aby móc potem “przepuścić je” przez publikowane przez różne zespoły bezpieczeństwa listy domen, na których stwierdzono aktywność Pegasusa. O tym jak pozyskać logi z urządzenia dowiecie się z poniższego filmiku:

Na koniec jeszcze raz uspokójmy, że większość z Was nie powinna się obawiać Pegasusa i podobnych mu ataków. To jest “broń” wykorzystywana w bardzo nielicznych i ukierunkowanych operacjach, na które przeciętny Kowalski się nie załapie.

Przeciętny Kowalski powinien zabezpieczać się w pierwszej kolejności przed innymi zagrożeniami, np. przed cwaniackim wyłudzanie, danych i naruszaniem naszej prywatności przez nieetycznych twórców aplikacji albo takim niedokonfigurowaniem telefonu, które narazi nas na wyciek danych po zgubieniu lub kradzieży urządzenia — to te zagrożenia są dla nas groźniejsze.

Gdyby ktoś chciał dowiedzieć się jak poprawnie skonfigurować telefon aby go zabezpieczyć i jakie aplikacje na nim zainstalować aby zwiększyć jego odporność na ataki i wycieki danych, to polecamy obejrzenie naszego wykładu “Jak zabezpieczyć smartfona” w wersji na iPhona albo w wersji na Androida.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

No co można dodać.

https://www.nsogroup.com/wp-admin

Kliknąłbym, ale się boję :)

A ja kliknąłem i po chwili wentylator procesora zaczął głośniej pracować a po wyjściu ze strony nie zwalnia. Czy to znaczy że mam już system operacyjny do przeinstalowania?

Daniel lepiej zmień kraj

Wniosek z tego prosty – w sztabach programistów Apple i Google muszą pracować idioci. Albo ktoś im dobrze posypuje. Bo inaczej by sami dawno kupili taką maszynkę i rozpracowali od podszewki.

Kupić może i chcą, ale nie dostaną, bo NSO weryfikuje komu sprzedaje. A nawet jak położą rękę na takim oprogramowaniu, to będzie to jak zobaczyć armatę, ale bez amunicji, która w tym przypadku może przyjąć setki kształtów, a ochrona polega właśnie na kształtu znajomości. NSO sprzedaje exploity (amunicję) także na wyłączność, co oznacza, że niekoniecznie każdy klient ma dostęp do tego samego “naboju”.

@Redakcja

O czym Wy tu gadacie droga redakcjo???? Aplogugiel z amazonem mają podpisane ok 5tysięcy projektów wspólnych ze służbami siłowymi. 95% całkowicie poza kontrolą ich własnych nerdów. To jedna liga jest. Nabieracie się na prostoduszny marketing skierowany do klientów.

Proponuję tez zauważyć, że gdyby było inaczej niż napisałem wyżej to Aplogugiel ma wystarczająco mechanizmów by namierzyć firmę i wszystkich jej pracowników , bo oni przecież ich produktów używają. Mając namierzonych pracowników mamy wszystkie ich dane na talerzu (te z chmury także).

Pegasus aby działać potrzebuje stałych luk w systemach operacyjnych poszczególnych smartfonów. To Google i Apple ich nie łatają? Na pewno współpracują one z NSA, ale pozwalali by tak panoszyć się izraelskim twórcom Pegasusa na swoich systemach i tym samym dopuszczali każdego kto zapłaci?

Android działa na Linuxie z uprawnieniami root. A root to dostęp administratora do urządzenia. Wszyscy użytkownicy Androidów są tylko “gośćmi”, a nie administratorami.

Łatają te o których wiedzą.

NSO Group i podobne firmy bazują swój biznes na odkrywaniu i/lub kupowaniu nowych podatności. Dość oczywistą rzeczą jest to, że skoro działają i zarabiają to nieźle sobie z tym radzą i zbierają całkiem pokaźną kolekcję 0-dayów na sprzedaż. Część pewnie jest odkrywana i łatana zanim będzie użyta, ale o wielu z tych podatności producent dotkniętego urządzenia lub programu dowie się dopiero gdy zostaną użyte.

Nie są potrzebne “stałe luki”, bo to nie jest tak, że Pegasus ma kilka wektorów ataku i jakby załatano te luki by przestał działać – są to modularne systemy, pozwalające skorzystać z nowych, niezałatanych podatności.

Np. to co zostało opisane tutaj zadziała z dowolnym exploitem który wymaga tylko odwiedzenia strony przez użytkownika – więc nawet jeśli ten wykorzystany w tym ataku był załatany, to NSO może mieć kilka innych o podobnych możliwościach.

Czyli jako dinozaur używający Noki 2730 jestem w miarę bezpieczny?

I tak i nie. Pegasus może nie mieć exploita na ten system, ale cała komunikacja z tego telefonu i tak jest niezaszyfrowana, więc…

Piotr Konieczny

To dlaczego nikt do tej pory nie stworzył alternatywy? Taki problem zrobić komunikacje na telefonie nokii chodźby po cebulce uwzględniając szyfrowanie. Było sporo projektów, a teraz widzę, że programiści to pełna amatorszczyzna. Wiadomo, że ma to wady, ale na boga mając taką technologie i nie potrafić jej wykorzystać to cofanie się w rozwoju.

Pamiętam czasy, gdy zmieniało się imei, pisało softy, a teraz to tragedia. Nic nikt nie potrafi :(

SMU- pytasz dlaczego nikt nie rozdaje oprogramowania podwojnego przeznaczenia. A nie dziwi Ciebie ze byle gimbus nie moze kupic na przyklad jakiejs przewoznej wyrzutni rakiet miedzykontynentalnych? – uwaga – nie dotyczy rosjan – tam T72B3 sprzedaja kazdemu jadacemu nad Don w sklepach z militariami.

“Masz smartfona. Jak każdy. A na smartfonie dane i dostępy do różnych kont”. I tu jest jądro. Na smartphone nie przetwarzam żadnych danych “krytycznych” i nie mam dostępu do żadnych kont (nie ma konta Google). Wychodząc z domu włączam “samolocik”, czyli wylogowuję go z sieci mobilnej. VPN odetnie dostęp do zasobów lokalnych w sieci, ale mam Orobota, żeby mieć dostęp do onion ;-)

A foliową czapeczkę masz? :)

Tobie to zamiast obserwacji Pegazusem wskazana jest obserwacja z Tworek.

A, polecam jeszcze takie zmodyfikowanie oprogramowania w telefonie, gdzie jednak mamy coś do ukrycia, żeby blokował się po puszczeniu przycisku (np. Vol+ ). Skuteczne w razie wyrwania telefonu z ręki.

A potem obudziles sie zlany potem

To jedyna rada to mieć smartfona z jedną aplikacją do komunikacji szyfrowanej i nie wchodzić na nim na żadne strony itp…

Trzeba mieć nadzieję, że twórcy antyvirów znajdą sposób na pozbycie się tego

Na pewno?

No bo w wumie co komu szkodza na przyklad bandyci albo prawdziwi terrorysci? Prawda? Jak mozna lamac ich prawa obywatelskie do omawiania kontraktow czy przelotow w strone interesujacych budowli. Tak?

Lewizna to stan umyslu…

Ja przez telefon rozmawiam z moją mamą co będzie na obiad. Na inne rozmowy umawiam się na cmentarzu. Wiem byli już tacy odważni tak jak ja spocony Wiem byli już tacy odważni tak jak ja spocony. Pegazus cmentarza nie oogarnia

Czyli cały czas masz wciśnięty klawisz vol+, gdy używasz telefon – tak na wszelki wypadek? No no

Irina Ty to chyba z FBI już jesteś, co?

Małe doprecyzowanie. GSM ma szyfrowanie natywne transmisji standardowo, które już dawno zostało złamane a kolejny stopień ewentualnego szyfrowania leży już po stronie użytkownika końcowego / terminala, pełna dowolność ale nigdy 100 % pewności… “jaskółka” ciekawa.

przy czym służby w ogóle nie muszą go “łamać”.

Chyba wystarczy telefon przywrócić do ust. fabrycznych jeśli mamy jakieś podejrzenia. Powinno rozwiązać problem chociaż na jakiś czas.

Niekoniecznie. Nie wiem jak w iphone, ale w androidzie jeśli exploit potrafi uzyskać uprawnienia root na telefonie, może zainstalować niespodziankę jako aplikacja systemowa – tym samym będzie ona zainstalowana razem z innymi fabrycznymi aplikacjami po przywróceniu ustawień.

@Nick_olas jeśli ma zablokowany bootloader i włączone dm-verify w kernelu (chyba 99% urządzeń na rynku to ma) to po modyfikacji partycji /system (nawet samym zamontowaniu w trybie do zapisu) system przestanie się odpalać bo wykryje zmianę :)

Czegoś nie rozumiem. Piszecie że ten catcher działa tylko na połączenia telefoniczne i smsy, a nie na internet. To jak go w końcu zaatakowano.

Irina, dzieki za wpisy.

Warte przemyslenia.

Ojtam. Nie mozna bylo napisac, ze to zwykly MITM?

Mamy XXI wiek i żeby być w miarę bezpiecznym wynika, że musimy się cofnąć do początku poprzedniego stulecia kiedy nie było Internetu i telefonów komórkowych…

wystarczy, że twoim znajomym jest osoba, kt. interesują się służby a ty do niego dzwonisz. Przez 7 dni mogą monitorować ciebie legalnie i na pewno to zrobią. Jeśli dzwonisz do polityka “high profile” kt. aktualnie działa w “opozycji” to już możesz zacząć używać vpn.

Dzwonilem w maju bodajze do polityka ‘Haj profajl’ ale jest on na razie wschodzaca gwiazda

‘opozycji pozaukladowej’ , tak mozna go opisac.

Nie uzywam ani Pejs upps Fejsbuka, ani Whats. Ale , cholera , mogli mnie 7 dni legalnie obserwowac…hehe.

Choose life. Kilka ciekawych komentarzy powyzej bylo. Pozdrawiam.

> Przez 7 dni mogą monitorować ciebie legalnie i na pewno to zrobią

Skąd takie informacje?

Kontrolę operacyjną bez zgody sądu wobec obywatela polskiego wolno prowadzić najdłużej przez 5 dni i to tylko w sytuacjach niecierpiących zwłoki, a i wtedy potrzebna jest zgoda następcza sądu. Brak takiej zgody oznacza niedopuszczalność dowodową zdobytych materiałów i wymusza ich komisyjne zniszczenie.

Idioci… Ha. Goggle czy Apple sam ma algorytmy które potrafią szpiegować i przechowują dane o które pegasus musi się wpraszać oni mają je cały czas. Kto zatem jest idiota. Wszelkie ruchy powiązania osoby i ich powiązania whatsapp każde fejzbukowe czy chmurowe dodatki niby szyfrowane są w chmurach Google czy ich właśnie. Po co im pegasus kiedy własne rozwiązania działają i wiedzą więcej od tego kto stosuje ów program. Po drugie w USA wszelkie kryptologiczne rozwiązania uznane za dobre są utajnione. Każda możliwość oprogramowanie jest nieznane… I ukrywane nie tyło przez służby.. Czy ktoś jest na tyle ograniczony i uważa że USA czy inne kraje nie ma opracowanych innych rozwiązań i korzysta tylko z izraelskiego rozwiązania.. Nieźle.. Czyli Izrael wie wszystko o wszystkich prezydentach ruchach finansjerze gospodarce a tramp Putin i Chiny… Śpią…

Przeglądałem adresy wystawione przez “amnesty” na ich gicie https://github.com/AmnestyTech/investigations i wygląda na to że kilka z nich próbowało skanować również moje serwery (a raczej nie znajduję się w zasięgu ich zainteresowań) automatycznie wylądowały na czarnych listach. Wydaje się więc że monitorowanie takiej sieci może być mocno ograniczone biorąc po uwagę inną aktywność takich hostów (próby wykorzystania cudzych serwerów) zlokalizowanych na całym świecie.

Amnesty,green shit to pseudoorganizacje! Mają na celu zbieranie pieniędzy.

Wykorzystują ludzi którzy śpią w namiotach,zapisują cie jako działacza i podpisuje sie zgode na miesięczne dobrowolne wpłaty. A za to masz g wartą gazetke. A oni nic nie robią,a jeśli nawet to ludzie opłacający akcje z prywatnej kasy,pod płaszczykiem green shit!

Amnesty! No tak,jakiś tyran egzekutujący nie wiem ile ludzi,kreujący powszechne cierpienie zmięknie bo pare set tysięcy niedorobionych ludzi da swój podpis! Nie no jasne! Albo uwolnią kolesia co skompromituje dyktature. Nawet by nie popatrzał .

Już samo to że za każdą taką organizacją stoją ludzie jak Rockefeller.

Bredzą że walczą o zmiany w prawie. Choć żadnych zmian nie widać.

A kasa im na konto leci.

Imsi catcher LTE?

to wystarczy zablokować ruch na porcie 80, dodatek https everywhere “wymuś używanie połączeń szyfrowanych”,w firewallu puszczać tylko 443 i dns. ewentualnie filtr do ublock http://*.js i nie używać chromepodobnych przeglądarek bo ten się słabo słucha ublocka, zakaz pobierania czcionek, dodatków. Ublock jest wspaniały, Dla opozycjonistów, dziennikarzy i polityków zostaje tylko pierwszy sposób, ten drugi powstrzyma script kiddies,

Tak samo jeśli używamy vpn, nie puszczał bym przez niego nic po 80. Nie używam, ale strony przez tor odpalam tylko na 443. a przez clear net blokuje javascript na porcie 80.

W zasadzie doszedłem do tego już dawno temu czytajać o atakach MiTM na waszej i innych stronach tego typu i proszę.

“Pegazus cmentarza nie oogarnia”

Racja. Od cmentarzy są drony z odpowiednimi mikrofonami i 4% nagrobków przystosowanych do spraw obronności :)

A moze by tak ruszyc mozgiem i zlapac za du* faktycznego winnego? Ktory dodatkowo nawet nie kryje swojej tozsamosci…

Jesli panstwo jest wystarczajaco rozwiniete to samo jest w stanie zapewnic sobie podobne narzedzia – natomiast fundowanie narzedzi tym co pozostaja: watażkom, dyktatorom czy innym wężom, wspajace ich w podtrzymywaniu i zarzadzania ludzkimi rzezniami naprawde ciezko uzasadnic (i usprawiedliwic)…

Nic mi nie zrobią bo ja mam zawsze włączony tryb samolotowy chyba że chcę do kogoś zadzwonić

Mamy XXI wiek i żeby być w miarę bezpiecznym wynika, że musimy się cofnąć do początku poprzedniego stulecia kiedy nie było Internetu i telefonów komórkowych…

Warto wiedzieć, że ProtonVPN oferuje darmowy plan i jednocześnie (twierdzi że) nie zbiera danych o użytkownikach.

System to mozesz zostawic ale bios to kto wie :)

OK, to byl w zasadzie zart – prawda?

Stare dobre pytanie brzmi. Kto kontroluje kontrolujących. A produkt z Polski nie jest.

Jako przeciętny Kowalski szukający po przeczytaniu Waszego artykułu darmowego VPNa chciałbym zapytać czemu polecacie akurat VPN Hub, a nie np. Proton VPN? W czym pierwszy jest lepszy od drugiego?

Człowieku, obudź się!

Z wlasnego IP pisze. Nikomu takie cos jak P. nie jest potrzebne. PSP i Intel Management Engine zalatwiaja sprawe. Do tego “binary blobs” w module “GPS’- i jakim tam “protokolem” sie teraz komunikuja urzadzenia “mini” szpiegujace, ehm, tzn. telefony. Dorosnijcie.

Cos dla paranoikow

https://web.archive.org/web/20190404124422/https://schd.ws/hosted_files/ossna2017/91/Linuxcon%202017%20NERF.pdf

[…] powinna się obawiać, z powodów które omówiliśmy w tym odcinku naszego podcastu i opisaliśmy w tym artykule oraz w tym […]

[…] pewnie! Wszystko się da zhackować. I iPhona i Androida. Ale bez paniki! Dobrze skonfigurowany, najnowszy model iPhona, jest bardzo […]

[…] urządzenia. To chyba najczarniejszy scenariusz, bo złośliwe oprogramowanie na urządzeniu pozwala na inwigilację bardziej niż tylko “kontrola” czyjejś poczty elektronicznej. Możliwe jest np. […]

[…] dał się zainfekować. Jeśli udało się zainfekować czyjś smartfon (por. Pegasusem można zainfekować Twój telefon nawet jeśli nie klikasz w żadne linki) to atakujący widzi wszystko to co pojawia się na ekranie w każdej aplikacji. Tak też można […]

[…] 17 redakcji rozpoczęli publikację serii artykułów opisujących wspólne śledztwo dotyczące Pegasusa — narzędzia do inwigilacji smartfonów, sprzedawanego przez izraelską firmę NSO agencjom […]

Nic tylko zbudować swój własny telefonik, z własnym systemem operacyjNym (żeby było zabawniej, niezbędne komponenty są łatwo dostępne w sieci) i te wszystkie wynalazki poszłyby się… czesać. :) Owszem, może nie byłby tak atrakcyjny, jak przeciętny smartfon, ale za to… :)

To jakieś bzdury. Autor nic nie napisał ! To że można wedrzeć sie na każda przeglądarkę poprzez Man in the middle to chyba normalka. A nawet gdyby co – samo odczytanie tekstu z serwera HTML nic nie robi. To prawda, są dziury w przeglądarkach, ale i tak bardzo ciężko zainstalowac tym sposobem jakiś program szpiegujący, tym bardziej na wydzielonych maszynach wirtualnych dzialających na Androidzie czy …. jakimś innym apllu. Zawsze to musi być działanie użytkownika, czasami świadome, częściej nieświadome. To jakaś lewacka histeria z tym Pegasusem

Ja też uważam, że trzeba ostrożnie patrzeć na całą afere z Pegasusem – zaznacze, że nie jestem żadnym politykierem – oceniam to tylko poprzez moje zainteresowania IT.

Do takiego wniosku skłania także ta śmieszna teraźniejsza komisja śledcza i przesłuchania pożal się boże “ekspertów”. Przecież ich wypowiedzi co w większości stekiem bzdur i zauważy to średnio ogarnięty zainteresowany tematem.