2/7/2015

Zdjęcia, które publikujesz w internecie, poza tym co znajduje się w kadrze, bardzo często ujawniają wiele dodatkowych informacji na Twój temat. Poniżej prezentujemy jak na podstawie tzw. metadanych automatycznie dołączanych do fotografii przez aparaty cyfrowe i smartphony można nie tylko dowiedzieć się gdzie mieszkasz i czy poddałeś zdjęcie wstydliwemu retuszowi, ale także z jakiego sprzętu fotograficznego korzystasz. Tej techniki bardzo często używają służby, a nie jeden przestępca został złapany dzięki braku świadomości niniejszych zagadnień.

Jakie metadane można znaleźć w zdjęciach?

Podczas wykonywania fotografii cyfrowej (smartphonem, cyfrówką, skanerem), do wykonanego zdjęcia dodawane są tzw. metadane, czyli informacje opisujące urządzenie, które wykonało zdjęcie, ale także warunki w jakich zdjęcie wykonano. Jednym z formatów metadanych są tagi EXIF, ale poza nimi istnieją inne formaty, np. IPCT czy XMP).

Oto przykład niektórych rodzajów danych zapisywanych w tagach EXIF:

- data i czas wykonania fotografii

- ustawienia kamery (np. ogniskowa, ISO)

- lokalizacja (pozycja GPS)

- miniaturka oryginalnego kadru

Zwłaszcza 2 ostatnie rodzaje metadanych są ciekawe, przyjrzyjmy się im bliżej…

Lokalizacja

Większość nowoczesnych aparatów cyfrowych i wszystkie smartphony wyposażone są w moduły GPS-owe, a domyślna konfiguracja niniejszych urządzeń z reguły automatycznie znakuje wszystkie wykonywane zdjęcia lokalizacją fotografa. Dzięki temu, wgrywanie zdjęć do serwisów takich jak Flickr czy Panoramio powoduje, że są one nanoszone na mapę w miejscu ich wykonania.

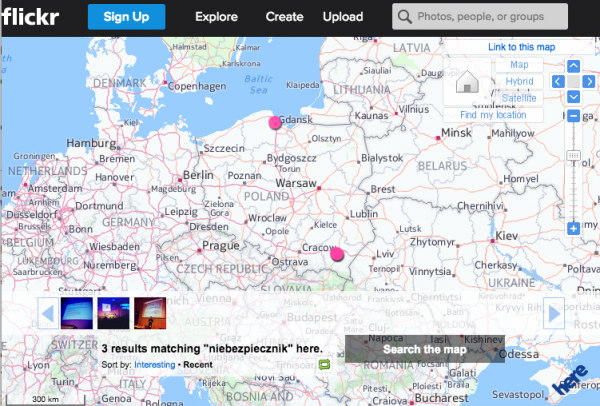

Fotomapa Flickra – pozwala na wyszukiwanie zdjęć z danego czasu, obszaru i o danym opisie. Tu zdjęcia ze słowem “niebezpiecznik” z rejonu “Polska”

Metadane we wgrywanych zdjęciach zachowuje i udostępnia innym także Twitter, Instagram oraz Google+. Co ciekawe, nie robi tego Facebook, ale nie oznacza, że sam z nich nie korzysta i ich nie przechowuje.

Namierzeni przez fotografie

Automatyczne znakowanie zdjęć ich lokalizacją często jest zgubne. Przekonał się o tym Higinio O Ochoa III, jeden z członków nieformalnej grupy Anonymous, który upublicznił w internecie dane setki policjantów …i został aresztowany przez FBI. Na stronie z wykradzionymi danymi zostawił pozdrowienia dla policjantów w formie fotografii, przedstawiającej piersi jego dziewczyny. Kiedy policjanci zajrzeli w metadane zdjęcia, okazało się, że zawiera ono informacje na temat lokalizacji, prowadzące do Australii. Właścicielką piersi okazała się kobieta włamywacza, która wydała go w ręce służb.

Wyciek danych lokalizacyjnych mógł też pomóc w schwytaniu Johnego McAfee’ego, twórcy programu antywirusowego. John ukrywał się przed policją w związku z zarzutami dotyczącymi morderstwa, ale do swojej kryjówki zaprosił dziennikarzy magazynu Vice. Ci dokumentowali całość spotkania fotografiami, ale przed ich wgraniem do internetu nie usunęli metadanych.

Metadane związane z lokalizacją potwierdziły też, że rosyjscy żołnierze przekraczają granicę Ukrainy — jeden z żołnierzy wrzucił zdjęcia z wnętrza transportera opancerzonego na Instagram w dniach, w których Rosja wypierała się obecności swoich wojsk na terenie Ukrainy.

I żeby sprawiedliwości stało się zadość — na koniec przypomnijmy wpadkę Amerykanów. Już w 2007 roku w wyniku umieszczonego w internecie przez amerykańskiego żołnierza zdjęcia doszło do ataku moździerzowego na bazę w Iraku, w wyniku którego zniszczono 4 helikoptery Apache.

Nie tylko lokalizacja może nas skompromitować…

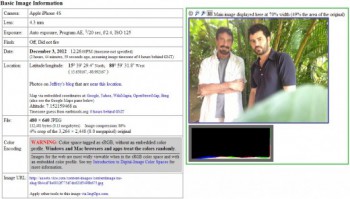

Miniaturka oryginalnego kadru, która także znajduje się w metadanych jest chyba ciekawsza niż koordynaty GPS. Pozwala ona w niektórych przypadkach odkryć “całą prawdę o zdjęciu” poddanym retuszowi, czyli wykonać znane z amerykańskich seriali “zoom & enhance“, a nawet “uncrop“. Dobrym przykładem będzie to zdjęcie niemieckiej dziennikarki technologicznej (oryginał na dole, miniaturka na górze):

Telefony i aparaty zapisują miniaturkę oryginalnego zdjęcia w tagach EXIF, ponieważ wykorzystywana jest ona do wyświetlenia zdjęcia na widoku archiwum wykonanych zdjęć danego aparatu lub telefonu (“tzw. rolce, lub albumie). Wszystko to wina słabych procesorów tych urządzeń — miniaturka wyświetlana jest po prostu szybciej niż oryginalne zdjęcie wykonane w dużej rozdzielczości.

Korelacja i analiza metadanych

Z metadanych korzystają także służby. Edward Snowden ujawnił, że NSA kataloguje fotografie wgrywane do internetu i umożliwia ich przeszukiwanie pod kątem metadanych (“wykonane tym samym aparatem”, “wykonane w tym miejscu”). Do sieci przeciekły też informacje na temat programu RIOT, który profiluje obywateli na podstawie informacji zbieranych z ich profilów w sieciach społecznościowych.

Choć zwykli obywatele nie mają dostępu do narzędzi NSA, to mogą skorzystać z szeregu narzędzi i usług pozwalających na inwigilacje osób przy pomocy publikowanych przez nich metadanych (nie tylko w zdjęciach)

Jednym z ciekawych serwisów jest Proszę obrabuj mnie!, który przeszukuje Twittera pod kątem danych dotyczących aktualnej lokalizacji użytkowników (tzw. “checkinów”).

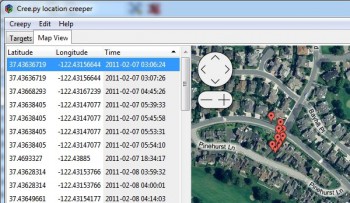

Innym bazującym na Twitterze narzędziem jest Creepy. Ta aplikacja pozwala na automatyczne pobranie wszystkich Twoich zdjęć z Twittera a następnie wyznaczenie ich lokalizacji na mapie:

W przypadku większości osób, dwa największe skupiska lokalizacji z reguły oznaczają obszar na którym mieszka oraz obszar na którym pracuje (uczy się) dana osoba — tam statystycznie robimy najwięcej fotografii.

To, jak wiele na nasze temat wycieka na podstawie metadanych pokazuje niedawne nagranie pt. Social Media Stalker:

Narzędzia do analizy metadanych

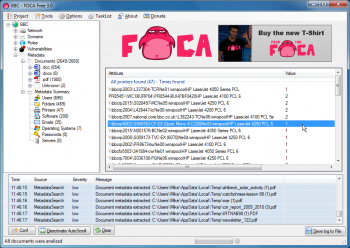

Podstawowe metadane danej fotografii odczytamy za pomocą standardowych możliwości systemów operacyjnych bądź programów graficznych takich jak IrfanView (dla Windows) lub exiftool (dla Linuxa). Ale są też kombajny do analizy metadanych. Np. wszystkie metadane dotyczące konkretnej firmy można też wyssać za pomocą narzędzia FOCA:

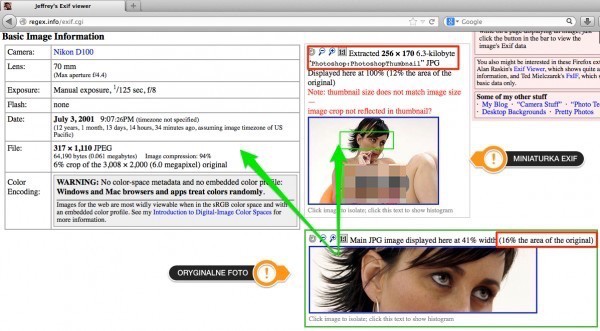

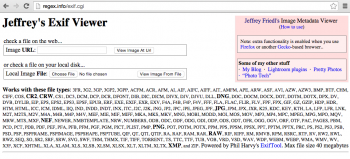

…a pojedyncze zdjęcie można obszernie przebadać pod kątem metadanych przy pomocy online’owej przeglądarki EXIF (uwaga, jeśli wgrasz tam jakieś zdjęcie, musisz się liczyć z tym, że właściciel tej strony też będzie wiedział o nim wszystko):

Inne z narzędzi umożliwiających automatyczną analizę metadanych to Maltego i reckon-ng, często wykorzystywane przez nas w testach penetracyjnych.

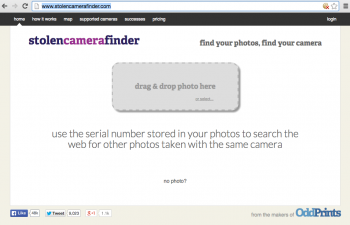

Odzyskaj skradziony sprzęt

Poza inwigilacją, metadane w zdjęciach można wykorzystać w dobrym celu. Jeśli zdarzyło Ci się zgubić telefon, lub został Ci on ukradziony, możesz skorzystać z serwisu stolencamerafinder.com. Wgrywasz jakiekolwiek zdjęcie ze swojego urządzenia i podajesz datę zguby/kradzieży. Serwis będzie przeszukiwał internet pod katem zdjęć wykonanych twoim urządzeniem po tej dacie. Jeśli coś znajdzie, to zapewne na stronie (profilu społecznościowym) należącym do znalazcy (albo złodzieja czy też osoby, która odkupiła twój sprzęt od pasera).

Warto spróbować — kilka osób odzyskało w ten sposób swój sprzęt.

Jak wyłączyć umieszczanie danych z GPS w tagach EXIF fotografii?

Do usuwania metadanych z wgrywanych do sieci zdjęć nie musimy Cię już chyba zachęcać. Umieszczanie pozycji wykonania zdjęcia w tagach EXIF można wyłączyć zarówno w Windows Phone (Settings -> Location -> On/Off):

jak i iPhonie/iPadzie (Settings -> Privacy -> Location Services -> On/Off):

czy też w Androidzie (Settings -> Location Services -> On/Off):

Metadane możesz też czyścić na komputerze przy pomocy tych narzędzi:

- Easy Exif Delete (Windows)

- Image Optim (Mac OS X)

Pamiętaj też, że czasem miejsce wykonania fotografii można zlokalizować nawet, jeśli ta nie zawiera metadanych z koordynatami GPS. Czasem wystarczy to co jest w kadrze… Boleśnie przekonał się o tym kilka tygodni temu jeden z sympatyków terrorystów z ISIS. USA zbombardowały okoliczną zabudowę po umieszczeniu tego zdjęcia w sieci:

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

“Artykuł powstał z inspiracji Microsoft. ”

Boję się

Wyczuwam kretynizm majkrosoftowego pijaru. Dobrze ze reszta artykuły na wysokim poziomie.

Podejrzewam, że ta “inspiracja” od Microsoftu może polegać m.in. na lokowaniu produktu (nie przypominam sobie, by we wcześniejszych publikacjach była instrukcja wyłączenia czegokolwiek w Windows Phone, a już w szczególności jako pierwszy system, przed iOS i Androidem)

Nic w tym złego.

a co powiecie o “mogrify -strip” ?

ImageMagick to w ogóle bardzo niedoceniane a wartościowe narzędzie – dzięki za przypomnienie tej funkcji.

Mam nadzieje, ze z tym “Zdjęcie terrorysty, na podstawie którego zbombardowano budynek ISIS” to skrot myslowy i ze amerykanie wysili sie troche bardziej niz wynika z tego opisu zanim nacisneli czerwone guziki. Jesli nie, to terrorysci co chwile beda wrzucac do sieci zdjecia obok szpitali, szkol, meczetow i ambasad.

Podejrzewam, że samym tym się nie kierowali, ale wiesz… To Hameryka panie, tam się nie szuka logiki, tylko procedur ;)

Guzik prawda, procedur się szuka w UE. Ameryką rządzą emocje i nieprzemyślane decyzje, podjęte pod wpływem impulsu i odpowiednio nagłośnione przez media.

Poszukaj na stronje, niebezpiecznik kilka postow wczesniej opisal dokladniej cale zajscie.

Uprasza się redaktorów magazynu niebezpiecznik.pl o zamieszczanie selfi nad artykułami, może być bez meta danych :)

jak sie nazywa ta dziennikarka? :D

Catherine Schwartz.

Catherine Schwartz

szału nie ma

W końcu chodzi o niemiecką dziennikarkę ;)

Jakoś nie mogę nic znaleźć na jej temat

@Piotr

Przecież to ona https://en.wikipedia.org/wiki/Catherine_Schwartz

Przeczytaj artykuł na wiki jest wspomniana ta sprawa.

“I’m Cat Schwartz and I love the Internet.” … ooook, na razie.

Nie popadajmy w paranoję. Z reguły nie publikuje się zdjęć z miejsc, które się chce utrzymać w tajemnicy. Jaki problem może wyniknąć z tego, że ktoś pozna lokalizację selfie spod wieży Eiffla? ;)

Czyli nie ma Cię w Polsce, więc można odwiedzić Twoje mieszkanie. ;P

Racja z jednej strony. Ale z drugiej, w rzadkich przypadakach, ktoś może właśnie stracić na tym,typu okradną mu dom, albo żona będzie mieć materiał rozwodowy, albo znajdą Twoje “anonimowe konto” na portalu, itd. itp.

Oczywiście ale do tego nie trzeba meta-tagów, ewentualnie daty wykonania żeby wiedzieć czy zdjęcie jest wrzucone “na żywo” czy po powrocie. Ale to też często wynika z opisu.

Wyczyszczenie lokalizacji czy nawet zasłonięcie wieży Eiffla nic nie da jak napiszesz “Jestem na wycieczce w Paryżu” ;)

Nie zapominajmy też, że każdy aparat ma unikalne zabrudzenia czy defekty i może to posłużyć do znalezienia wszystkich zdjęć zrobionych przy pomocy danego urządzenia, tych publicznych jak i tych “anonimowych”.

O, to ciekawe. Jest jakieś narzędzie automatyzujące poszukiwania czy po prostu jeśli masz dwa zdjęcia to poprzez analizę tych “paprochów na matrycy” możesz stwierdzić że oba wyszły z tego samego aparatu?

Czyli po zrobieniu zdjęcia, otwieramy je w programie, robimy print-screen’a i wysyłamy printa zamiast oryginału.

wystarczy zapisać jako png…

Print screen nic nie da. Trzeba zrobić zdjęcie monitora i dopiero potem to publikować, koniecznie z telefonu, żeby nie znali twojego IP.

W GIMPie w zakładce Properties jest opcja import/export XMP, mozliwość edycji, itp.

Planujecie zrobić jakiś wpis zbiorczy ze wszystkimi poradnikami albo przynajmniej wspólny tag wymyślić, po to żeby można było łatwo je sobie wszystkie znaleźć?

Bardzo dobry pomysł. Pomyślimy nad nazwą taga.

Mialem wczoraj zapytac podobnie – przydal by sie jakis zbiór poradnikow “jak utwardzic server Ubuntu i nie tylko” ;)

A jakie polecacie narzędzie do czyszczenia metadanych pod Linux-em?

polecenie: mogrify -strip

z pakietu ImageMagick

polecam MAT

konwersja na PNG

@Marek, bez sensu, chyba że potem się znowu przekonwertuje na JPG… ale pewnie jakość może ucierpieć, jeśli JPG ponownie skompresuje obraz.

PNG nie służy do przetrzymywania zdjęć i nie powinien być w ogóle w tym celu używany.

Ostatnio musiałam dostarczać posklejane zdjęcia do druku w formie png. Ciężkie jak cholera. Oprócz tego wymóg rozmiaru był podany w mm, a nie px, więc nieinformatyczni ludzie wysyłali rzeczy nienadające się do druku (do tego w Windzie nie da się sprawdzić dpi pngów z poziomu eksploratora).

@Ktosiek: weź idź na wikipedię i przeczytaj pierwsze zdanie z definicji PNGa :P

Linux: perl-Image-ExifTool

“kobieta włamywacza”

A nie można było napisać “partnerka” ? Niewolnictwo w Australii chyba już zostało zniesione?

To twój głęboki problem, jeśli z jednego słowa domniemujesz przedmiotową własność. Określenie „mieć kobietę” oznacza również podmiotową przynależność w związku do tylko jednej osoby.

@LordBlick: ++ :)

@Stachu: Walka o równouprawnienie LGBT aż tak ci zryła beret? Opanuj się, człowieku.

polecam jhead -purejpg (Linux)

Odnośnie smush.it to strona nie działa, przerzuca na: http://smushit.eperf.vip.ac4.yahoo.com/

Dużo się pisze nt. usuwania metadanych EXIF / IPTC ze zdjęć, choćby tutaj, natomiast mam wrażenie, że wiele osób celowo “zapomina” dodać, że te metadane można również swobodnie dodawać i modyfikować.

A modyfikacja EXIF może być wykorzystana na multum różnych ciekawych sposobów. Jestem pewien, że czytelnicy serwisu o tematyce bezpieczeństwa chcieli by o tym poczytać.

Mam rację?

Warto też wiedzieć, że zdjęcie da się zlokalizować BEZ metadanych i BEZ nazwy miejscowości w kadrze – przez porównanie zawartości zdjęcia z obrazami ze Streetview. Takie rozwiązanie powstało w Polsce:

http://link.springer.com/article/10.1007%2Fs11042-013-1538-1

Pewnie chodzi o tę stronę gdzie można wrzucić swoje zdjęcie i algorytm ocenia wiek osoby na zdjęciu

Szkoda, że dużo ludzi korzystających z internetu właśnie takich rzeczy nie dostrzega..

exif exifem, ale nie zdziwiłbym się, gdyby na robione zdjęcia dodatkowo, w niejawny sposób, były nanoszone znaki wodne zawierające podobne informacje :)

To ja podam bardzo łatwy sposób na to jak usunąć informacje ze zdjęcia – wystarczy zmienić ich rozdzielczość np. w programie vso resizer. Wszelkie dane o zdjęciu zostają usunięte, bo program tworzy na bazie oryginału zupełnie nowy plik. Ja zawsze tego używam z powodu mniejszej wielkości zdjęcia i szybszego przesyłania. Gorzej jeżeli na szybko wstawia się zdjęcia z telefonu. Ja na szczęścia mam prosty mały telefon więc nawet mnie nie kusi odpalanie internetu w nim ;)

A artykuł do końca się doczytało? ;P

Nie wszystkie programy zmieniają EXIFy, niektóre część zmieniają, część zostawiają, niektóre czyszczą. Szczególnie przykład miniaturki w tagach jest ciekawy, bo normalnie (w nie-aparatach) nie jest ona używana, więc dlatego oprogramowanie jej nie zaktualizowało.

Twoja rada może zaszczepić fałszywe poczucie bezpieczeństwa. Mimo wszystko lepiej się pilnować.

photoshop robi własne miniatury, więc tutaj fail

Lepiej zróbcie artykuł jak metodami jak z filmu CSI: Las Vegas ze stop klatki monitoringu w rozdzielczości XVGA przedstawiającej całą postać zrobić “zoom”, potem tajemniczo wyostrzyć i z odbicia w źrenicy tej osoby po “zoomowaniu” i “wyostrzeniu” mieć obraz osoby na którą osoba z monitoringu patrzy… ;-)

Zawsze mnie to bawiło :)

Tylko jesli XVGA to standard grafiki wektorowej (eXtra Vector Graphics Array?) a obraz pochodzi z kamery z wektorową matrycą fotograficzną, co jest standardem na kazdej amerykanskiej stacji paliw, lacznie z ta przy pieciobocznej fortecy.

Do usuwania metadanych w Windowsie nie są potrzebne żadne “narzędzia” – wystarczą trzy kliknięcia jak na obrazku: http://i1.someimage.com/D8N8lOu.png

A nie prościej otworzyć obraz na dowolnej przeglądarce i zrobić zrzut ekranu (fragment lub ramkę), nie będzie meta, beta i bzdeta danych, nic… :)

Jak chcę coś komuś przesłać to tak robię.

Gorzej jak się chce przerzucić np. 100 zdjęć, w dodatku na FB. Oryginalna kompresja JPEG+kolejna kompresja JPEG+kompresja JPEG przez FB i nic nie widać. A nawet robiąc to automatycznym programem do screenów, to myślę, że z te 2-3 sekundy najmniej będzie trwało zrobienie jednego zdjęcia (które będzie miało maksymalny rozmiar taki, jak maksymalna rozdzielczość ekranu), a za pomocą programu do czyszczenia w kilka sekund przelecisz te 100 bez przekodowywania i tracenia czasu.

Pod względem czyszczenia metadanych ta metoda jest skuteczna, ale niestety ma za dużo wad, żeby było warto o tym myśleć.

“smartphonem” to zdecyduj się piszesz po Pl albo już po angielsku wszystko, nie uczyła cię pani w szkole polacy nie gęsi i swój język mają…?

Sorry ty nie chodziłeś do szkoły zapomniałem, od razu poszedłeś na studia bo podstawówka nie była ci potzreba ty byłeś od razu tak dobry w hakowaniu chaczką, że rodzice od razu zapisali cię na SGGW.

wiem wiem sam robię błędy po to abyś miał się do czego doczepić.

“Większość nowoczesnych aparatów cyfrowych i wszystkie smartphony wyposażone są w moduły GPS-owe” – raczej większość kompaktów. Przy półprofesjonalnych i profesjonalnych to już nie tak często. Gdy liczy się zajmowane przez aparat miejsce, to kompakt rozumiem, ale czemu ludzie wolą kupić nowy, okropny kompakt do jeżdżenia na jakiś plan (choćby plener) niż tańszy i wiele lepszy aparat o poziom wyżej? Coolpix 5700 jest za 200-300 zł, a jeśli chodzi o jego 5 mpix, to wychodzi to około 15 mpix dla typowego kompaktu ;) Ale co się dziwić? Można kupić statyw i obiektywy do iPhone. I ludzie robią tym super ekstra profesjonalne zdjęcia.

@Chepry – raczej bym nie ufał, że to usunie wszystkie tagi. O ile dobrze pamiętam, to Windows nie potrafi wyświetlić wszystkich. A jaki aparat korzysta z jakichś nietypowych tagów? Mało, ale czasem programy do obróbki zdjęć sobie kopiują dane w inne miejsce.

I na koniec nie do końca na temat: thumbs.db i pochodne wciąż są chętnie ładowane do Internetów :) Najbardziej lubię https://thumbsviewer.github.io/ – lekki, szybki, robi to, co ma robić.

Co gdyby zrobic sceenshota ze zdjecia i dobrze wyciac ? na jakosci moze sie troche odbije ale usuniemy wszelkie detale czy cos i tak ma szanse zostac?

Trochę długi post, ale na końcu podaję (staram się prostym językiem) dwa konkretne i szybkie rozwiązania.

Technika czasochłonna, faktycznie niszczy jakość (i często ogranicza rozmiar zdjęcia), ale w usuwaniu metadanych skuteczność 100%. Metadane są zupełnie oddzielone od obrazu. Co nie znaczy, że w samym obrazie nie może być czegoś więcej. Nazywa się to steganografia, jednak najczęściej służy to innym celom – https://niebezpiecznik.pl/tag/steganografia/. Jeśli zrobisz dobre (!) zdjęcie wydrukowanego na domowej drukarce zdjęcia, to całkiem możliwe, że nie pozbędziesz się steganograficznych informacji, które drukarka drukuje (np. żółte kropki).

Moim zdaniem jeśli mowa o samych metadanych, to wtedy zagrożenia nie ma. Jeśli komuś się chce, nie przejmuje się artefaktami (JPEG) albo rozmiarem (bezstratny zrzut, np. PNG, TIFF), to można temu zaufać _w sprawie metadanych_. Możliwe, że niektóre nowoczesne urządzenia zapisują dane w zdjęciu, ale to urządzenia niższej klasy (telefony), gdzie w szumie można dużo przemycić i nie zwrócić uwagi :)

A tego jak się pozbyć? Póki nie wiadomo jaka metoda jest zastosowana, to ciężko powiedzieć. Niektóre techniki są bardzo odporne, niektóre sypią się po obróceniu zdjęcia (np. o 0,1°). Pomocny tu będzie ImageMagick. Nie trzeba go znać, bo jest Krzysiu, czyli ja! :3 http://www.imagemagick.org/download/binaries/ImageMagick-6.9.1-6-Q8-x64-static.exe – to jest odpowiednia wersja dla Windowsa 64 bit. Musi być “static”, najlepiej “Q8”.

Dla Windowsa plik batch, który zapisuje screena po naciśnięciu klawisza print screen (czyli w schowku) by wyglądał mniej więcej tak:

c:\ImageMagick\convert.exe clipboard: -rotate 0.1 -quality 80 c:\foo.jpg

Należy go zapisać jako cokolwiek.bat (w jakimkolwiek katalogu), ewentualnie dostosować ścieżkę do imagemagick na początku. W przypadku spacji dać np. “c:\foo bar\convert.exe” – czyli początek w cudzysłowie. Skrypt zapisuje screena jako plik c:\foo.jpg, w formacie JPEG z jakością 80 i obraca go o 0,1 stopnia. Po naciśnięciu Print Screen należy uruchomić skrypt. Można to zautomatyzować (uruchomienie zaraz po naciśnięciu klawisza), ale nie chcę przedłużać. Jak coś, to proszę pisać :)

Drugi plik batch, to coś, z czego sam korzystam. Zmniejsza obraz, optymalizuje go i przy okazji wywala wszystkie metadane. Tworzy bardzo małe pliki. Też wymaga ImageMagick. Po kolei:

1. W menu start wkleić %APPDATA%\Roaming\Microsoft\Windows\SendTo

2. W tym miejscu utworzyć nowy plik z rozszerzeniem .bat, np. Zmniejsz obraz.bat

3. Prawym klawiszem klikamy na plik, dajemy “Edytuj”.

4. Wklejamy tam:

c:\imagemagick\convert.exe %1 -thumbnail 1024x -quality 75 “%~dp1%~n1_male.jpg”

5. Zapisujemy.

Krótkie wytłumaczenie: ścieżka z pierwszego puntu sprawia, że skrypt będzie pojawiał się w menu “Wyślij do” po kliknięciu prawym klawiszem na plik. “1400×1400>” to największy rozmiar obrazu, czyli 2800×1000 zmniejszy do 1400×500, 1000×2800 zmniejszy do 500×1400, a 1300×1300 zostawi (ale i tak usunie z niego niepotrzebne rzeczy). “-quality 75” to jakość JPEG. Można zmniejszyć, żeby był jeszcze mniejszy rozmiar. _male.jpg na końcu to sufiks, który dostanie plik, czyli z DSCN4405.JPG zrobi się DSCN4405_male.jpg. http://i.imgur.com/5TmMmde.jpg – a tutaj przykładowy wynik. 316 kB przy niezłej jakości i bez metadanych. Jedynie zostawia profile kolorów, a jeśli to dla kogoś jest problemem, to należy dodać zaraz po %1, po spacji “-strip” (bez cudzysłowów).

Opcja “-thumbnail” jest potężna i super dla tworzenia bardzo małych plików, a przy okazji do usuwania metadanych.

Cholercia, Piotrek :)

Ale dałeś czadu w Dzień Dobry TVN :)

Program nagrywamy w czwartek a puścicie go w sobotę :)

Hehe, ale prowadzący chyba nie skumali żartu :)

To prawda, był dość hermetyczny :)

http://dziendobry.tvn.pl/wideo,2064,n/skad-mnie-znasz-z-sieci,173157.html

Bardzo fajny wywiad, Piotrek mogłeś sobie założyć koszulkę z “Niebezpiecznik.pl” zawsze to jakaś reklama :D

“A R T Y K U Ł S P O N S O R O W A N Y” bardzo seo przyjazny tag :)

Wgrywając zdjęcie na Google+ możemy zobaczyć właśnie te dane, zastanawiam się czy po edycji takiego zdjęcia / obrazka w Photoshopie te dane dalej można odczytać? Nie mówię tu o miniaturce tylko o tych danych (data i czas, ustawienie kamery)

Zależy od ustawień eksportu JPEG i od wersji PS- starsze potrafią zniszczyć niektóre dane, nawet jak chce się je zachować. Za to Photoshop dodaje informacje o sobie i pewnie ukrywa gdzieś numer licencji. Dla pewności polecam zapisać przez PS jakiś plik i sprawdzić za pomocą czegoś z sekcji “Narzędzia do analizy metadanych” w artykule.

Bardzo fajny tekst. Więcej takich to moje życie stanie się łatwiejsze. ;-)

Dla linuksa exiv2 rm zdjęcie.

Niby tacy znawcy a źle podpowiedzieli w przypadku WP.. to znaczy zadziała ale kosztem wszystkiego związanego z GPS.. to tak jak wyłączać komputer niszcząc stacje trafo dla danego regionu.. albo zabijać mrówkę AK47.. bez sensu.

Ustawienia -> Aplikacje -> Zdjecia+aparat -> Używaj informacji o lokalizacji

I tam wystrczy odptaszkować.. aby opcja była widoczna musi być włączony GPS.

Można jakiś mirror do Dzień Dobry TVN?

Dodam jeszcze, ze nowa wersja Google Images rozpoznaje aktywnie to co przedstawiają zdjęcia. Dzięki temu plus całkiem sporej bazie porównawczej bez problemu “zgaduje” lokalizacje zdjęć kompletnie pozbawionych tagów. Wrzućcie sobie kilka zdjęć z jakimś charakterystycznym szczegółem architektonicznym w tle, kompletnie pozbawione tagów, na Google Images a zdziwicie się że w zgadniętych lokalizacjach dokładnie pojawi się gdzie to zdjęcie było zrobione… Bo to że automatycznie wykrywa zdjęcia z psami, kotami, ślubne itd to też nic już nowego.

Wiecie jakiego programu używał magazyn VICE przy analizie ?

Polacy nie gęsi, swój język mają.

Zdania nie rozumiesz a używasz… Ciekawy jestem jak na internet mówisz.

” kochanie zapłaciłaś za miedzysieć?”

[…] Pierwsze godziny w pracy upłynęły jej tak jak zwykle. Najpierw weryfikacja zaległych umów i dodawanie komentarzy do losowo wybranych zdań. Jej złota zasada: co najmniej jedna uwaga na stronę. “Jeśli prawnik niczego nie dopisze, pomyślą, że to stanowisko jest zbędne“. Potem pisanie wniosków. To lubiła najbardziej. Szło jej błyskawicznie, bo miała kilka gotowych szablonów jeszcze z czasów studiów i kolejne pisma tworzyła na zasadzie copy & paste. Przed stworzeniem pliku cofała systemowy zegar o godzinę. Robiła to odkąd jej były chłopak, informatyk, powiedział jej że w metadanych dokumentu widać, że nad 10 stronnicowym pismem pracowała tylko 5 minut, a każdy klient może to zweryfikować za pomocą narzędzia exiftool. […]

Bardzo dobre narzędzie do usuwania exif dla niewtajemniczonych, łatwiej nauczyć zwykłych userów by w 2 kliknięciach wyczyścili cały folder zdjęć.

https://removeexif.info/

Oczywiście to aplikacja online więc zdjęcia gdzieś wędrują :)

Nie “nie jeden”, lecz “niejeden”. Tu użyto “niejeden” w sensie “wielu”.

Oczywiście: “Nie jeden, ale dwóch…”

To w końcu jest jakaś aplikacja offline dla windowsa, która usuwa metadane ze zdjęć/pdf?

Krytykantów cała rzesza, a ja jestem „nieprzeciętną blondynem” ;) – jak średnia krajowa Polek i Polaków – i podoba mi się ten ku przestrodze, wartościowy tekst.

Omnipotencje informatyczne – głównie zresztą samozwańcze i megalomańskie – mogłyby sobie uświadomić, że górują nad przeciętnością swoimi talentami cyfrowymi i wiedzą. Szkoda, że nie inteligencją, bo GDYBY RZECZYWIŚCIE byli inteligentni, mieliby świadomość, że geniuszów, w tym informatycznie tak zorientowanych jak są oni, jest na lekarstwo. W każdej populacji. (Tak na marginesie – megalomania i roszczeniowość to straszne cechy. GŁUPCÓW.)

[…] pisał o tym Niebezpiecznik: „Zanim wgrasz wakacyjne zdjęcia do sieci…”. Wszystkie te informacje nie są potrzebne, gdy wrzucasz obrazek do jakiegoś wpisu, więc warto je […]