13/12/2018

Tydzień temu, przy okazji postu o prezentach dla “informatyków” pod choinkę, ogłosiliśmy konkurs. Prosiliśmy o podanie jednej, rady/działania, które warto wykonać przy okazji świątecznej wizyty w rodzinnym domu, aby w prosty sposób podnieść bezpieczeństwo bliskich. Przesłaliście 150 sugestii. Przebrnęliśmy przez wszystkie i wyłoniliśmy 5 zwycięzców, którzy w nagrodę otrzymają wejściówki Niebezpiecznika na wykład “Jak nie dać się zhackować?” oraz roczne subskrybcje 6 licencji NordVPN.

Wygranych wybraliśmy spośród komentarzy, które spełniły warunki konkursu. Czasem kilka osób sugerowało to samo — wtedy wybieraliśmy pierwszą osobę, która podsunęła dany pomysł lub drugą, jeśli zrobiła to “pełniej”. Poniżej prezentujemy zwycięzców w kolejności — naszym zdaniem — najważniejszych porad.

#1 Włącz blokadę smartfona

Marcina nagradzamy wejściówką na nasz wykład w dowolnie wybranym przez niego mieście (a w 2019 roku będziemy w aż 12 miastach). Marcin napisał:

Moim zdaniem najprostszą rzeczą którą możemy zrobić podczas świąt dla mniej technicznych osób w rodzinie aby poprawić ich bezpieczeństwo jest włączenie funkcji odblokowywania telefonu za pomocą kodu lub jeśli jest taka możliwość biometrii. W nowszych wersjach Androida oraz w iOSie wiąże się to także z zaszyfrowaniem danych na smartfonie. W przypadku zgubienia telefonu lub jego kradzieży żadna osoba niepowołana nie będzie miała dostępu do prywatnych danych na smartfonie, na którym dzisiaj znajdują się najcenniejsze dla nas rzeczy. Aplikacje bankowe, zdjęcia, nasze wiadomości, maile czy dostęp do portali społecznościowych będzie wtedy niemożliwy. Eliminuje się w ten sposób ryzyko wykradnięcia tożsamości, podszywania się pod nieświadome tego osoby czy możliwy szantaż że względu na ogromną ilość informacji o użytkowniku danego smartfonu. Według mnie właśnie takie zabezpieczenie najbardziej zwiększy bezpieczeństwo najbliższych i jednocześnie nie będzie wymagało ani wysiłku od nas przy konfiguracji ani nauki nowych czynności przez te osoby.

To prosta i ważna porada. Bo wciąż, wedle statystyk Policji, więcej osób traci (zguba, kradzież) swój sprzęt, niż jest atakowanych on-line. Warto więc włączyć kod blokady ekranu, aby nikt nie buszował po naszym życiu. Bo na smartfonie z reguły — jak zauważa Marcin — mamy wszystko (lub dostęp do wszystkiego) co w naszym życiu jest istotną informacją.

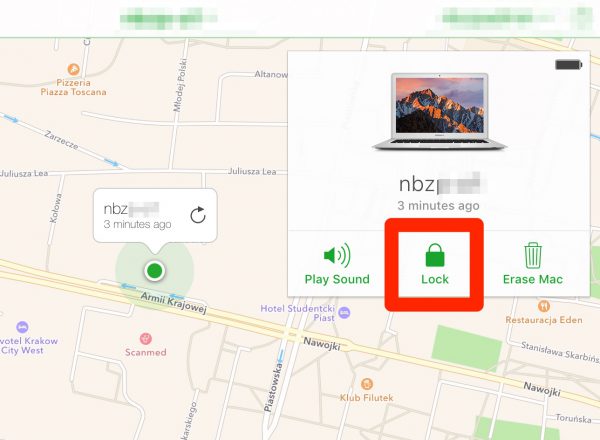

My od siebie dodamy, że warto też zawczasu skonfigurować usługi antykradzieżowe typu FindMyIphone lub FindMyDevice:

Uważajcie tylko na te scamy z tym związane.

#2 Walcz z reusem haseł

Kolejnym zwycięzcą jest Axon, który napisał:

Jeśli miałbym wybrać jedną rzecz, to w dzisiejszych czasach byłby to KeePass, lub inny manager haseł. Ilość serwisów gdzie tworzymy hasła jest ogromna. Nikt nie jest w stanie ogarnąć innych haseł do różnych serwisów bez jakiegoś wspomagacza. Kończy się to tym, że ludzie podają wszędzie te same hasła. Mi się udało nauczyć rodziców obsługi KeePassa. Wymaga to uprzedniego zintegrowania z przeglądarką, co znacznie upraszcza naukę i może pomóc w obronie przed phishingiem.

Zasada jest prosta: jeśli dodawali hasło do serwisu, a teraz się nie uzupełnia automatycznie, to znaczy, że coś może być nie tak. Wysoki poziom ostrożności zalecany.

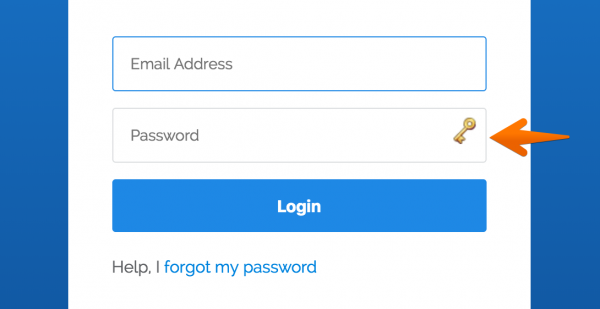

W punkt. Trzeba mieć różne hasła, bo serwisy z których korzystamy regularnie tracą dane, a przestępcy te dane przeglądają i sprawdzają czy nasze hasło z serwisu X pasuje też do naszego konta w serwisie Y. To najpopularniejszy powód utraty konta. Manager haseł ten problem rozwiązuje, a nauka jego obsługi, zwłaszcza w przypadku integracji z przeglądarką — jak zauważa Axon — jest prosta i każdy ją ogarnie. Dodatkowo manager haseł po integracji z przeglądarką pomaga chronić przed phishingiem. Nie ma kluczyka w polu z hasłem? To pewnie jesteś na złej domenie, choć wygląd strony może przypominać Twój bank.

Instalujcie managery haseł i ich wtyczki do przeglądarek każdemu. Na laptopach i smartfonach. Jeśli ktoś potrafi kupić coś w internecie, to tym bardziej będzie w stanie skorzystać z managera haseł. To nie jest trudne, jeśli dobrze się go pokaże i wytłumaczy jaki problem rozwiązuje: Tato, Mamo nie będziecie musieli pamiętać żadnego hasła, będą się uzupełniały same! OK, będziesz musiał pamiętać jedno — do managera haseł!

Axon także dostaje wejściówkę na nasz wykład “Jak nie dać się zhackować?“, dzięki czemu dowie się, dlaczego nie zacytowaliśmy pierwszej części jego komentarza :)

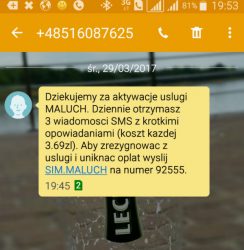

#3 Blokuj SMS-y Premium

Konrad zwraca uwagę na problem, o którym pisaliśmy już kilka razy i który dzięki wczorajszej reakcji UOKIK-u niebawem przestanie być tak poważny:

Bardzo szybkim sposobem na podniesienie bezpieczeństwa naszych bliskich jest blokada wszystkich usług premium smsowych/telefonicznych/streamingowych u ich operatora. Można to zrobić często dosłownie jednym kodem, więc zajmuje to chwile, a możn zaoszczędzić sporo nerwów i pieniążków. Szczególnie, że “boom” na te wszystkie przekręty premium utrzymuje się bardzo długo i pomysły naciągaczy są coraz bardziej wyrafinowanem, przez co nawet osoby techniczne często są w niebezpieczeństwie.

Skala naciągania na SMS-y Premium jest ogromna. Ludzie może nie tracą oszczędności życia, ale jeśli popatrzycie na to, że ofiar idą w setki tysięcy i każda jest “kasowana” na kilkadziesiąt złotych, to okazuje się, że to właśnie SMS-ami premium najczęściej “okrada” się Polaków z pieniędzy.

Dlatego włączcie blokadę. Instrukcję jak do zrobić dla każdej z sieci znajdziecie tutaj. I pamiętajcie żeby także wyłączyć usługi WAP/Direct Billing — to one generują najwięcej “poszkodowanych” ostatnio, bo w ich przypadku wcale nie trzeba przepisać żadnego kodu ani wykonać żadnej akcji, aby stracić pieniądze. Wystarczy wejście na stronę. Nawet niewinną, na której jakiś buc podpiął skrypt nabijający w tle takie SMS-y. I co gorsza, to działa na każdym telefonie, choć nie w każdej sieci. Do nas najwięcej poszkodowanych trafia z sieci T-Mobile.

Konrada nagradzamy roczną subskrybcją świetnego VPN-a — NordVPN. VPN-a podobnie jak blokadę Premium SMS warto mieć — dlaczego? To opisywaliśmy w szczegółach w tym artykule.

#4 Filtruj rodzicom ruch, ale po cichu

W internecie jest wiele zła. Można je blokować antywirusem, można dodatkami do przeglądarek — można też “bardziej” niskopoziomowo i za jednym zamachem na wszystkich domowych urządzeniach. Chodzi o wykorzystanie usług DNS-owych, które nie rozwiązują “złośliwych” domen. Tych z phishingów, tych z malwarem albo z innymi grupami niechcianych stron.

Oddajmy głos Arturowi:

Jak dla mnie najprostszą metodą zwiekszenia bezpieczeństwa w sieci domowej mniej technicznych użytkowników (rodzice, dziadkowie, teście itp.) to zmiana na routerze dostawcy DNS. Z powodzeniem mogę polecić OpenDNS od Cisco (208.67.222.222 i 208.67.220.220), podstawoea ochrona internetu (tak jak nordVPN) przez filtrowanie niebezpiecznych stron internetowych, szybkie odpowiedzi (u mnie srednio 6 ms), i jest całkowicie za darmo. Praktycznie każdy użytkownik powinien sobie poradzić ze zmianą serwera DNS w ustawieniach DHCP routera domowego.

Dla bardziej zaawansowanych użytkowników polecam wypróbowanie Cisco Umbrella, które dla zastosowań domowych również jest darmowe, ale z tym jest już więcej zabawy (instalacja i administracja), ale wystarczy, że router obsluguje dyndns lub inne podobne, więc na dużej większości urządzeń domowych można to włączyć.

Mam nadzieję, że moje porady przypadną Wam do gustu i uda się kogoś ochronić przed nieszczęściem w sieci.

Artura nagradzamy roczna subskrybcją NordVPN-a, który sam w sobie też może filtrować złośliwe strony. Dzięki temu Artur będzie mógł porównać oba rozwiązania i mamy nadzieję, że podzieli się kiedyś raportem skuteczności :)

Ale nie tylko NordVPN czy OpenDNS zajmuje się taką filtracją. Czytelnik Palik wspomniał o Comodo Secure DNS, a my dopowiemy, że także przeglądarki Chrome i Firefox mają “bazy reputacji” domen i aktywnie blokuje dostęp do złych stron. Ale wiadomo — DNS obejmie też inne urządzenia, na których być może te 2 przeglądarki nie działają.

Czytelnik Paweł zapodał tę samą poradę, ale w wersji pro (i, niestety, także bardziej “awaryjnej”):

Moim pomysłem na poprawę bezpieczeństwa swojego i moich bliskich jest zakupienie Raspberry Pi i zainstalowanie na nim Pi-hole. Jest to DNS który obsługuje zapytania, ale adresy domen które są źródłem reklam albo należą do podejrzanych zamienia na własne IP. Dzięki temu nie trzeba osobnych adblocków na każdym komputerze czy komórce. U mnie w domu zrobiłem tak, że Raspberry Pi ma swój stały adres IP, a na routerze jako serwer DNS jest podany właśnie adres tego serwera. Dzięki temu wszystkie urządzenia w sieci domowej, które pobierają adres z routera, korzystają z Raspberry z zainstalowanym Pi-hole.

Poza brakiem reklam, czarne listy na urządzniu wycinają sporo innych śmieci. Można też dodać własną listę, tak żeby wyciąć na przykład portale do których dzieci nie powinny mieć dostępu. Dodatkową zaletą jest szybkość działania – DNS na miejscu potrafi przyspieszyć ładowanie stron.

Pawłowi przyznajemy więc nagrodę pocieszenia. Nasz cyberkubek :)

#5 Ale przede wszystkim naucz ich myśleć

Wielu konkursowiczów podkreślało jak ważne jest uczulenie bliskich na to, aby nie wyłączali myślenia, czytali wszystko dokładnie i generalnie — zachowali czujność. Z tej kategorii porad nagradzamy Marcina (bo wspomniał o tym jako pierwszy). Marcin także dostaje roczną subskrybcję NordVPN-a. A oto jego komentarz:

Mam bardzo prostą i zarazem bardzo skuteczną “metodę”, aby ochronić wszystkie (szczególnie te mniej techniczne) osoby przed wszelkiego rodzaju niebezpieczeństwami, które czekają w sieci. Włącz myślenie! Tylko tyle i aż tyle. A konkretnie? Zwracaj uwagę na co klikasz – “gorąca blondynka z Twojej okolicy czeka na Ciebie”, “dostaniesz ajFona, bo nie mamy dla niego folii” lub “spłacimy Twoją pożyczkę – tylko podaj nam hasło” – czy gdyby ktoś podszedł do Ciebie na ulicy z takim tekstem czy naprawdę uwierzyłbyś? Zakładam, że nie. Więc czemu masz wierzyć komuś w siec

Wszelkie scamy opierają się dokładnie na tym, że nie zwracamy wystarczająco dużo uwagi, albo — jak z kolei pisze Ania — nie przeczytaliśmy komunikatów ze zrozumieniem:

Gdybym mogła zrobić tylko jedną rzecz, radziłabym czytać. Potem znowu czytać i na koniec czytać. ;) Czytać, gdzie klikam, gdzie mnie odnośnik przeniesie, co to za faktura do zapłaty w mailu (jeśli nie mam usługi w firmie x, a przeczytam, co gdzie i jak, zamiast od razu wpadać w panikę przy słowie “niezapłacona”, to uniknę niejednej pułapki). Czytanie ratuje życia i portfele. Zalecam czytanie i nie tylko od święta. ;)

W tej kategorii był jeszcze komentarz Piotrka, który świetnie podsumowuje nasz post pt. 6 porad jak bezpiecznie wykonywać przelewy:

Jedna rada ode mnie: przy rozmowie zejść na temat bezpieczeństwa wykonywania przelewów i powiedzieć o tym jak ważne jest dokładne przeczytanie smsa z banku po wykonaniu przelewu podając informacje:

– że to jest jedyny sposób dla banku żeby zweryfikować zamiary przelewu, który działa nawet wtedy, gdy komputer jest zawirusowany. I że w smsie bank przesyła dyspozycję, którą faktycznie dostał.

– żeby koniecznie sprawdzić czy to jest na pewno polecenie przelewu, gdyż wirusy potrafią wyświetlić informację że robi się przelew, a naprawdę dodać odbiorcę zdefiniowanego, co umożliwi wysyłanie mu pieniędzy bez weryfikacji sms.

– żeby sprawdzić czy ostatnie cyfry rachunku z smsa zgadzają się z wyświetlonymi na stronie banku.

– należy też zweryfikować kwotę przelewu w smsie, gdyż może ona zostać na ekranie komputera zmieniona przez wirusa.

Dlaczego tak?

– uproszczenia zastosować należy, gdy rozmówcy nie znają innego “złego” bytu związanego z komputerem lub Internetem , niż “wirus”. Dzięki temu skupimy się na omawianiu konkretnych działań, a nie terminologii, której Ci ludzie i tak nie zapamiętają.

– temat jest bliski każdemu, prawie każdy robi przelewy przez Internet, więc łatwo będzie zaciekawić rozmówcę.

– ten temat można łatwo wpleść w normalną rozmowę, można łatwo zejść na ten wątek i nie wymaga to skomplikowanych działań.

– temat dotyka najważniejszego aspektu związanego z bezpieczeństwem przeciętnego Polaka – bezpieczeństwa jego finansów. Myślę że większość osób ma gdzieś, co się dzieje np. z ich danymi osobowymi, natomiast bezpieczeństwo finansów jest ważne dla każdego.

– poza tym można dowiedzieć się, jak rodzina podchodziła dotychczas do czytania smsów z banków – można poszerzyć swoją wiedzę na temat świadomości tematu bezpieczeństwa wśród rodziny.

– ten temat może być inspiracją do rozmów o bardziej skomplikowanych obszarach związanych z bezpieczeństwem IT.wych czynności przez te osoby.

Bliscy często tej wiedzy nie mają, chociaż w naszych kręgach nie jest ona tajemna. Dlatego bardzo podoba nam się także komentarz Marka, który jest bardzo świąteczny i zachęca do tego, abyście zawsze swoim bliskim służyli dobrą radą:

Dałbym [bliskim] swój czas, by mieli świadomość i poczucie bezpieczeństwa, że zawsze mogą się zwrócić do mnie (nie tylko w święta) i liczyć na moją pomoc czy to osobistą czy zdalną wykorzystując te różne techniki teamviewer czy managery haseł, najważniejsze bym miał możliwość pomóc im we wszelkich problemach technicznych i nie technicznych. Pamiętaj zawsze możesz liczyć na moje wsparcie.

To świetnie wiąże się z tym, co podkreślił Linuxp, że ciągła edukacja jest ważna:

ja ustawie rodzicom niebezpiecznik.pl jako stronę startowa… w myśl zasady „daj człowiekowi rybę to zje rybę i będzie nadal głodny, a jak dasz wędkę to będzie sam łowił”. Wydaje mi się, ze jak zaczną czytać i się interesować to łatwiej będzie przekonać do wszystkich porad, vpn, u2f itd… Co więcej chyba najgorsze to jest jak się komuś coś poustawia albo każe korzystać z jakiś innych rozwiązań, do których ta nietechniczna nie jest przekonana – po świętach więcej czasu spędzę jako helpdesk niż to warte, if u know what I mean ;)

Piotrka, Anię, Marka i Linuxp nagradzamy nagrodami pocieszenia — niebezpiecznikowi koszulkami :)

#6 Zmień rodzicom system na “bezpieczniejszy”?

Poniżej kilka porad, które choć nie wygrały, to chcielibyśmy wyróżnić. Często radziliście zmianę systemu:

konkursowy:

Jeżeli ma to być jedna rada, to biorąc pod uwagę, że chodzi o rodziców, którzy zapewne w gry nie grają, warto by im zainstalować Linuxa, dzięki któremu zyskują odporność na 90% wirusów, trojanów i keyloggerów , które pisane są głównie dla Windowsa. Sam tak zrobiłem dla matki, używa go już z pół roku i chyba nawet nie wie, że nie ma Windowsa. Żeby nie bawić się w instalację, podczas gdy reszta rodziny pałaszuje świąteczne potrawy, można by taki system uprzednio przygotować i skonfigurować dodając różne narzędzia podnoszące poziom bezpieczeństwa (np. Lastpass) i w postaci szybkiego pendriva sprezentować im pod choinką. Wtedy wystarczy go wsadzić z tyłu kompa i ustawić bootowanie.

Przy okazji mamy wtedy pretekst do tego, żeby przy wigilijnej wódeczce poruszyć temat bezpieczeństwa i powiedzieć co nieco np. o klikaniu linków z maili czy o konieczności używania różnych haseł.

iRobert:

Moim najszybszym sposobem na podniesienie poziomu bezpieczeństwa, to zmiana laptopa z Windowsem na iPada.

Nie zakwalifikowaliśmy tych porad do “zwycięskich” bo choć niewątpliwie podnoszą bezpieczeństwo, to nie są idealne. Albo wiążą się z kosztami, albo tak naprawdę dają złudne poczucie bezpieczeństwa. Na Linuksa i MacOS też są wirusy. Praca na koncie użytkownika może nie pozwoli malware na persistence, ale co z tego, skoro najczęstszym (i najdotkliwszym dla użytkownika) skutkiem ataku jest ransomeware. A on szyfruje pliki dostępne właśnie z poziomu konta użytkownika… Poza tym, na phishing (najpopularniejszy atak) złapać się można tak samo na Linuksie czy Macu, jak i na Windowsie. A na marginesie, Windows 10 jest naprawdę “niezły” i da się go dobrze i bezpiecznie skonfigurować — nie trzeba od razu zmieniać przyzwyczajeń bliskich.

Także tutaj bez nagród. Z małym wyjątkiem. Postanowiliśmy nagrodzić Marcysia nagrodą specjalną. Bo Marcyś dodał taki komentarz:

Marcyś

Zainstalować gentoo.

Ponieważ najwyraźniej lubisz składać rzeczy z puzelków, mamy dla Ciebie nasz cyberkubek, w wersji potłuczonej — miłego emerge! :)

Inne ciekawe porady

Generalnie, to radzimy przeczytać wszystkie komentarze konkursowe. Można się z nich wiele dowiedzieć. Ale naświetlić na koniec chcemy jeszcze te:

Bartek:

Wg mnie największy wpływ na bezpieczeństwo ma U2F, szczególnie dla osób które nie mają wiedzy z zakresu bezpieczeństwa. Niestety jak na razie skuteczność ograniczona, bo większość polskich serwisów nie obsługuje, ale z czasem może się to zmieni. Na wypadek awarii – trzeba mieć zapasowy. Szkoda że banki również tego nie obsługują.

U2F jest świetne. Chwalimy je kiedy możemy. Problem w tym, że wciąż niewiele serwisów istotnych w tej grupie docelowej wspiera to rozwiązanie… Ale jeśli możecie, kupcie U2F dla siebie i bliskich i skonfigurujcie im gdzie się tylko da.

Adam:

Zainstalowanie PunyCode Domain Detection i nauczenie zwracania uwagi na adresy, pod które wchodzimy.

Umiejętność poznania fałszywych domen uodparnia na większość prób phishingu, z jakimi można mieć do czynienia.

Można, ale jednak większość phishingowych domen nie korzysta z PunyCode. To jednak niewielki procent. Tak czy inaczej, takie rozszerzenie, albo odpowiednią konfigurację przeglądarki, warto mieć.

Dawid:

Jeśli to ma być szybka, jednorazowa zmiana, która nie spowoduje, że po świętach rodzina będzie do nas dzwonić, że coś im nie działa przez tą zmianę to dla użytkowników Windows zaproponowałbym zaczęcie korzystania z OneDrive, który ma wbudowane funkcje: – Wykrywanie oprogramowania wymuszającego okup i odzyskiwanie plików – Przywracanie usuniętych plików lub folderów – Historię wersji plików i oczywiście ich przywracanie – Opcja synchronizowania plików z katalogów: Pulpit, Dokumenty, Obrazy z jednoczesną ochroną tych danych poprzez powyższe funkcje Niestety wada tego jest taka, że raczej trzeba zainwestować w wersję płatną (da się znaleźć oferty za nieco poniżej 200zł/rok za Office 365 Personal z 1TB przestrzeni w chmurze)

Brzmi ciekawie. Nie znamy, nie korzystamy, więc się nie wypowiemy o skuteczności, ale jeśli to wszystko powyżej to prawda, to 200 PLN może być uzasadnionym wydatkiem. Ktoś inny z czytelników podzieli się opinią?

Co Wy z tym Wi-Fi?

Wiele osób radziło też, aby zabezpieczyć router Wi-Fi. To ciekawa rada, ale większość konsumenckich routerów nie wystawia panelu zarządzania od strony WAN-u, a jak atakujący jest w sieci wewnętrznej, to i tak pozamiatane. Dlatego nie uważamy tego za istotną poradę typu zrób-to-w-pierwszej-kolejności. Tak samo jak zmiana haseł do sieci Wi-Fi. To nie rok 2003, gdzie hackowało się Wi-Fi bo nie stać było ludzi na internet w telefonie. Dziś prawie nikt nie jest zainteresowany włamywaniem się bezprzewodowo do sieci Wi-Fi normalnych ludzi. Zresztą musiałby wtedy być “blisko” ofiar.

W kontekście routerów Wi-Fi to już lepiej sprawdzić czy nie śmiga on na kolizyjnym kanale względem okolicznych sieci i w przypadku większych powierzchni, jeśli rodzice wykorzystują repeatery, zmniejszyć ich moc nadawania, alby stacje lepiej robiły hand-over.

Zwycięzcom gratulujemy i prosimy o kontakt na konkurs@niebezpiecznik.pl z podanych podczas dodawania komentarzy adresów e-mail. Przekażemy Wam nagrody lub ustalimy jak możemy je Wam podesłać

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

(…) To nie rok 2003 (…) aby wymieniać Windows na inny system :)

ver 1803/1809: Wbudowany Defender z zabezpieczaniami przed większością ataków ( w tym szyfrowaniem plików), Onedrive do przechowywania i archiwizacji, łatki bezpieczeństwa które raczej przeginają we właściwą stronę ( wyrocznia szyfrowana- pozdro dla kumatych kolegów w biedzie :) )

Faktycznie, to nie rok 2003 – z tymi “ficzerami” winda właśnie dobiła do roku 1996 ;)

Co do wystawiania konfiguracji do WAN-u, nie bądźmy tego tacy pewni. Przyłapałem swojego administratora sieci osiedlowej na wymaganiu tego czegoś, co gorsza jeszcze na wciskaniu spamowania w SSID swoim www i nrem telefonu. Tak się składa, że był u mnie, więc zaprowadziłem go do jednego z urządzeń z systemem wbudowanym własnego autorstwa w postaci potwornego hacka (tzw. łata-na-łacie) w bashu (obsługujący fizyczne przyciski: “Zrzuć zdjęcia na pendrive”, “Zrzuć na FTP”, “Wyłącz komputer” i “cyngiel” do robienia serii fotografii), pokazałem “klawiaturę” rozmiarów 10x15cm używaną serwisowo i kazałem wpisać SSID z tym jego spamem. Poddał się po dwudziestej próbie :). Od tej pory jest spokój.

A co do systemu – rzeczywiście, Linux jest pewnego rodzaju rozwiązaniem jeżeli nadal chcemy używać komputera w sposób efektywny tak, jak robiono to jakieś 10 lat temu, czyli nie przez Google. Do przeglądania netu i umieszczania ikon na pulpicie wystarczy, a przynajmniej nie zrobi żadnej samoaktualizacji kończącej się rozwaleniem starannie zorganizowanych ikon i niemożnością umieszczenia własnych bo stron powinno szukać się przez Wujka Gie.

Do Keepassa nie trzeba znać hasła, można zabezpieczyć też kluczem.

Dlaczego link na cyberkubku został zamazany?

Za to na kubku w wersji DIY link jest czytelny.

Zainstaluj gentoo

Wygraliście Internet z tym kubkiem i emerge :))

Keepass to gówno jakich mało. Nie wiem jak można polecać te rozwiązanie.

Keepass XC

Wszelkie odmiany też nie działają poprawnie. U mnie na allegro wpisuje login i hasło i klika “nie pamiętasz hasła”.

Gdybyś zasiadł za sterami promu kosmicznego i nie wiedział jak nim sterować, rozumiem, że też skwitowałbyś go mianem gówna? KeePass to nie prom kosmiczny, ale wymaga też odrobiny konfiguracji.

Dla każdego rekordu ustawiasz sobie oprócz loginu / hasła, również sekwencję klawiaturową jaką ma wykonać program. Domyślnie jest to wpisanie loginu, tab, wpisanie hasła, enter.

Tam gdzie takie domyślne ustawienie się nie sprawdza, musisz je zdefiniować samemu i np. dodać drugi tab dla przeskoczenia linku przypomnienia hasła.

Dzięki już skorzystałem z rady. Właśnie ustawiłem piernikom niesłownikowe hasła na smartfonach. Ale się zdziwią, bo sam tych haseł nie pamiętam. Teraz na pewno będą bezpieczni. I jeszcze raz dzięki za radę. Pozdro mordeczko.

♂️

Polecam wymianę oprogramowania na otwarto-źródłowe.

Wszystko przetrzymywane/obliczane za pomocą oprogramowania z kodem zamkniętym traktuj jako dostępne dla wszystkich na zawsze.

Patrz przypadek Bitlockera i ujawnienie przez Microsoft kopii kluczy deszyfrujących u siebie. Nawet jakby Microsoft tak nie zrobił, to w przyszłości ktoś może Microsoft wykupić i tak zrobić. Dlatego potwórzę jeszcze raz:

Wszystko przetrzymywane/obliczane za pomocą oprogramowania z kodem zamkniętym traktuj jako dostępne dla wszystkich na zawsze.

“Patrz przypadek Bitlockera i ujawnienie przez Microsoft kopii kluczy deszyfrujących u siebie” jakieś źródło można prosić?

“ktoś może Microsoft wykupić” – hehe – dobre sobie ;)

Zainteresował mnie w końcu ten cały Keepass, bo ileż można słuchać jakie te hasła powtarzalne mam.

Pierwszy płotek: wersja DX na smartfony to dzieło masochisty. Procedura wygląda tak: wejdź na ekran logowania, zmień klawiaturę na magic, naciśnij kluczyk, zmień klawiaturę na zwykła, odblokuj vault swoim 30-to znakowym hasłem, wróć na apkę, zmień klawiaturę na magic, wklej hasło, dziękuj Bogu że i tym razem nie roztrzaskałeś telefonu o ścianę

Jeśli jesteśmy w stanie przełknąć ten drobny minus to przychodzi moment, w którym zdajesz sobie sprawę że masz konto w ING/Alior/whatever i do logowania należy podstawić tylko wybrane znaki więc całą ideę możesz sobie wydrukować na papierze i wsadzić… między bajki

> Jeśli jesteśmy w stanie przełknąć ten drobny minus to przychodzi moment, w którym zdajesz sobie sprawę że masz konto w ING/Alior/whatever i do logowania należy podstawić tylko wybrane znaki więc całą ideę możesz sobie wydrukować na papierze i wsadzić… między bajki

https://keepass.info/help/base/placeholders.html#pickchars

użyj {PICKCHARS} w sekwencji autotype.

Odnośnie smartfonów, uruchomiłbym jeszcze usługę GdzieJestMójRozum, może wtedy do niektórych dotarłoby, że trzymanie wszystkich “wrażliwych” informacji na urządzeniu podatnym na zagubienie lub pozostawianie w dziwnych miejscach, nie jest mądrym rozwiązaniem.

Hej, a co myślicie o usłudze LastPass?

W pracy korzystam z KeePass’a ale jego główną wadą dla mnie jest brak synchronizacji. LastPass to oferuje i od razu ma się dostęp do haseł z urządzeń mobilnych. Dlaczego prawie nikt o tym rozwiązaniu nie mówi?

Polecam Bitwarden. Ma to wszystko co lastpass, a nawet więcej, jest otwarty, bezpieczny i darmowy, jeśli nie potrzeba specyficznych funkcji.

Można przechowywać plik KeePassa w Dropboxie na przykład. Dostęp ze wszystkich urządzeń.

Dla zainteresowanych:

https://www.crowdsupply.com/nth-dimension/signet

Czy manager haseł jest serio bezpieczny i polecany?

Skoro mam tam trzymać wszystkie hasła, to wystarczy teraz jedno hasło żeby się do nich dostać.

Czy jest mi ktoś w stanie wyjaśnić czy faktycznie to rozwiązanie jest bezpieczniejsze czy tylko wygodniejsze?

Bezpieczniejsze dla najpopularniejszych ryzyk. Czyli bezpieczniejsze.

> Na Linuksa i MacOS też są wirusy. Praca na koncie użytkownika może nie pozwoli malware na persistence, ale co z tego, skoro najczęstszym (i najdotkliwszym dla użytkownika) skutkiem ataku jest ransomeware. A on szyfruje pliki dostępne właśnie z poziomu konta użytkownika

Co musiałbym zrobić, aby do tego dopuścić? Kliknąć plik prawym, dać prawo do uruchomienia i kliknąć lewym? Jeśli potrafię wpaść na takie coś, to zapewne potrafię też odpalić to w kontenerze Dockera albo wcale nie odpalać ;)

To cię zmartwię, bo plik możesz już otrzymać w wersji chmod +x.

Oczywiście, przed zaszyfrowaniem plików usera chronią konteksty rozszerzonego systemu zabezpieczeń, dostarczane w standardzie w większości współczesnych dystrybucji (apparmor, selinux, czy jakikolwiek inny), ale o tym redaktorstwo żywiące się w MacJabnaucie nie ma pojęcia ;)

@CatLady

> To cię zmartwię, bo plik możesz już otrzymać w wersji chmod +x.

Ja może i mogę, ale rodzice w życiu nie rozpakują tar-a :) Tylko klikają w co popadnie, otwierają załączniki z maila i zgrywają pliki ze smartfona, więc nie dostaną bitu x. Myślę że wystarczy im uniemożliwić makra (domyślna instalka LibreOffice) i nadal nie wiem co z tymi wynalazkami typu WASM itp. :( Majstrowanie w about:config i uBlockOrigin (chyba) wystarcza… Ale gdybym im dał Windowsa to bym się o nich bał, serio :D

U mnie pierwszą poradą będzie niestety “piłeś, nie jedź”. Trzymaj się z daleka od internetów po spożyciu, a najlepiej w ogóle nie pij, bo to niedobre dla tej sieci, co ją pod fryzurą nosisz. Po drugie czytaj ze zrozumieniem WSZYSTKO na ekranie. Nie rozumiesz, nie klikaj – zapytaj kogoś, zadzwoń, w razie czego VNC też dla ludzi. Po trzecie walcz z leniem. To nie jest tak, że nie możesz zrozumieć, tylko ci się nie chce nauczyć czegoś nowego. Dobrze się nauczyć czegoś nowego, bo to dobre dla tej sieci pod fryzurą. Wysiłek umysłowy znacznie zmniejsza ryzyko demencji, a demencja może zaatakować nawet przed 30-tką. Po czwarte, chyba najważniejsze: “nie ufaj nikomu, słuchaj tylko tych, co na to zasłużyli”. Myśl samodzielnie, weryfikuj, nigdy nie przyjmuj niczego bezkrytycznie. Eksperci też się mylą, bo nie myli się tylko ten, co nic nie robi (chociaż moim zdaniem bezczynność to też pomyłka).