22/6/2011

Jedna z ostatnich aktualizacji Dropboksa na 4 godziny zepsuła mechanizm uwierzytelniania. Błąd był poważny, bo umożliwiał dowolnej osobie zalogowanie się na konto Dropbox bez konieczności podawania poprawnego hasła.

Poważny błąd, ale szybka reakcja

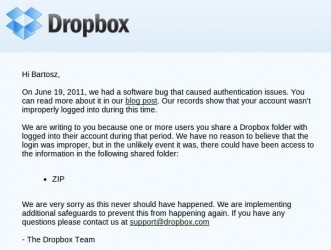

Jak informują twórcy Dropboksa, błąd dotknął mniej niż 1% użytkowników, ale dmuchając na zimne, firma po wykryciu nieprawidłowości postanowiła unieważnić wszystkie aktualnie zalogowane sesje. Oprócz tego, wszyscy użytkownicy na konta których nastąpiło logowanie w czasie trwania błędu, zostali powiadomieni e-mailem (czy ktoś z was go dostał?).

Zła passa zdaje się nie opuszczać Dropboksa. Już dwa miesiące temu zgłoszono poważne zastrzeżenia co do sposobu uwierzytelniania użytkowników, a potem oficjalnie potwierdzono to, o czym doskonale wiedzieli ludzie bardziej rozeznani w kryptografii — Dropbox posiada kopie kluczy i ma możliwość rozszyfrowania Twoich danych w każdej chwili.

Tym razem warto jednak podkreślić wzorową komunikację Dropboksa z użytkownikami. Niewiele firm w tego typu sytuacjach tak szybko i konkretnie informuje o tym co sie stało i co się dzieje.

P.S. Ten incydent to kolejny argument dla przeciwników przechowywania danych w chmurze. I kolejny powód, żeby zachęcić do szyfrowania danych po stronie klienta przed wrzuceniem ich w na zewnętrzny serwer/chmurę/zwał-jak-chciał.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Ja tam wolę mój zabezpieczony przed autorun.inf klucz USB. Zawsze można na nim trzymać pliki bezpieczniej, zaszyfrowane jakimś silnym algorytmem.

Szyfrowanie sprzętowe, Win only? Czy pod linuxa też?

juz jest malware ktory to obchodzi, w sensie blokade autorun

bo po prostu niektore usb sa bootowalne ?

Na moje potrzeby wystarcza spakowanie 7z z AES-256.

Jeżeli chodzi o USB Vaccine, to raz tego ‘zablokowanego autoruna’ usunął mi antywirus na zajęciach. Żeby było śmieszniej, to był to antywirus z baaardzo starą bazą wirusów, dzięki czemu po lanie latało masę ścierwa. Dzięki antywirusowi nałapałem wirusów na pena :] GJ! Co do tej sieci, to tak właściwie byliśmy w technikum wynajmowanym tymczasowo przez uczelnię (przejęli nas z innej uczelni i musieli gdzieś upchnąć). Admin się nie popisał, bo bazy wirusów były bodajże 4 lata stare. Żeby zaktualizować bazę trzeba było wybić procesy wirusów, bo inaczej leciało 0,01kB/s ;] co zajęcia siadałem przy innym kompie i aktualizowałem ;]

@Hawk2

Żeby tylko czteroletnie bazy, nawet do teraz Avira panicznie kasuje każde możliwe ‘autorun.inf’, nieważne czy to folder czy plik.

@Jan: klucz USB jest fajny ale zauważ, że serwisy typu dropbox mają pewne właściwości niemożliwe (a przynajmniej trudne) do zrealizowania za pomocą pendrive’a. Dwa przykłady:

1. dostęp do danych z telefonu z Androidem/iOS

2. współdzielony katalog dla grupy użytkowników

Przy czym często dane, które w ten sposób sobie trzymamy, są całkowicie jawne. Jeśli ktoś ma ochotę włamać się na moje konto i ściągnąć sobie plik txt z przepisami kulinarnymi to bardzo proszę ;)

ja trzymam pliki w kontenerze TrueCrypt’a i dopiero zaszyfrowany plik wrzucam na Dropbox. Kontener dodałem do “ulubionych” w TrueCrypcie i skrótem jednoklawiszowym (ScreenLock) montuje kontener jako dysk wymienny, i również skrótem jednoklawiszowym (Pause) go odmontowuję. Trzeba pamiętać tylko, żeby nie synchronizować otwartego kontenera pomiędzy dwa komputery na raz bo się pochrzani.

Witam.

Podeslalem Wam pare dni temu info o wlamaniu na Bioware.com aczkolwiek albo poszlo to do spamu albo nie byliscie zainteresowani.

Co do Dropboxa pozbylem sie go nascie tygodni temu. Widze ze slusznie.

Pozdrawiam.

Andrzej

Bo ‘chmury’ trzeba umieć używać.

Jeśli ktoś podchodzi bezkrytycznie do takich rozwiązań, to… sam jest sobie winien.

W dropboxie trzymam PDFy z uczelni, zdjęcia udostępniane na forach, itp. dane.

Żadnych ‘wrażliwych’ plików nigdy tam nie wrzucałem i wrzucać nie będę…

Jeśli ktoś zdobędzie dostęp do mojego konta, to… co z tego ? ;)

Chmura moim zdaniem ma ułatwiać dostęp do potrzebnych plików, w każdym miejscu i o każdej porze. Jeśli ktoś chciałby tam trzymać bardziej ‘poufne’ dane, to niech je szyfruje: niech będzie to chociażby kontener TrueCrypta + AES, wystarczy żeby spać spokojnie…

dropbox sam w sobie to zabawka pozwalająca przerzucić mi plik z domu do pracy i z powrotem (bo ze niby mam wstać z łózka po pendrive ?!) wszelkie prywatne i ważniejsze służbowe omijają chmurę. Wole mieć pewne informacje na 3ch płytach, niż bakupować w niepewnym necie… szczególnie te zdjęcia .. ;)

Najsensowniejsza opcja – image truecrypta na dropboxie

Ja dostałem takiego maila: http://goo.gl/ViwXT

To z dropboxa można udostępniać img na fora? Muszę się zainteresować, bo hostingi mnie powoli wkurzają, a dropbox się w zasadzie kurzy ;)

Wrzucasz do katalogu public, prawoklik i Dropbox – copy public link

Dropbox jest o tyle fajny, że ma klienty na wszystkie platformy, ubuntu one to linux i beta windowsa, skydrive chyba nie pozwala na trzymanie danych również na dysku, sugarsync nie obsługuje linuxa… ciężki los ;)

Tak, i jest to bardzo fajna opcja. Wrzucasz img do katalogu Public, chwilkę czekasz aż się zaindeksuje i PPM – Copy public link (albo coś w tym stylu). Fajność tej opcji polega na tym, iż mogę w każdej chwili podmienić rysunek bez zmiany adresu. Osobiście stosuję to na złodziei zdjęć na Allegro: na swoją aukcję wrzucam zdjęcie, a jak ktoś mi je sobie pożyczy, to mogę podmienić rysunek na np. jakąś scenę porno albo przynajmniej stosowną do sytuacji informację.

Można o wiele więcej http://goo.gl/806dA ;-)

Tak, bardzo dobrze się sprawdza. Polecam.

Wolumin truecrypta na dropie to zly pomysl, nie dziala wersjonowanie, nie mozna uzywac na 2óch maszynach jednoczesnie. Polecam Boxcryptor!

AES256, mozliwosc szyfrowania tylko czesci danych, no i ofc działa na kilku maszynach jednocześnie, ze wsparciem dla wersjonowania! Polecam.

Nie do końca złe, po prostu wynika z założeń. Nie wyobrażam sobie, jak można by aktualizować plik w którym zmianom podlega ten sam segment danych jednocześnie na dwóch maszynach. Teoretycznie jest to możliwe (DB aktualizuje segmenty po 8MB) ale wydaje mi się dosyć ryzykowne.

I z tego co widzę w wersji free Boxcryptor oferuje tylko 2GB miejsca. Ciutkę mało, choć zapewne dla lwiej części ludzi zupełnie wystarczy.

Ostatnio zmieniłam dropboxa na storino.pl i jak widać dobrze zrobiłam.

Jest bardzo proste i bezpieczne rozwiązanie (dotyczy niewielkiej ilości danych) że nie trzeba pamiętać o bkp poprosu sam się robi w tle.

Potrzebne: syncback SE + truecrypt + dropbox

Efekt działania -> syncback synchronizuje automatycznie wazne dane (i to tylko te ktore zostały zmienione) na zaszyfrowany kontener TC, który jest automatycznie synchronizowany przez dropboxa.

[…] problem w historii Dropbox. Nieco ponad rok temu pisaliśmy o awarii, która sprawiła, że do aplikacji można było zalogować się bez podania poprawnego hasła. Wtedy usterkę szybko naprawiono. Jeśli e-maile faktycznie wyciekły, ciężko będzie […]

[…] miała kilka innych wpadek bezpieczeństwa: umożliwiała logowanie się na konta użytkowników bez znajomości hasła, w niezbyt bezpieczny sposób przechowywała część danych prywatnych swoich klientów (i dane te […]

[…] firma miała problemy z bezpieczeństwem (można było się logować na konta użytkowników nie znając ich hasła), była przyłapana na kłamstwie i bardzo enigmatycznie opowiadała o swoich “mechanizmach […]