9/1/2017

W ciągu ostatniego tygodnia, w USA opublikowano 2 ważne raporty. Oba dotyczą “cyberataków” na USA przeprowadzonych przez Rosjan. Pierwszy z raportów opublikowany 29 grudnia 2016, autorstwa FBI i DHS, opisuje kampanię o kryptonimie GRIZZLY STEPPE, ujawniając narzędzia i infrastrukturę z jakiej korzystali Rosjanie podczas ataków na amerykańskich polityków (i nie tylko) na przestrzeni ostatnich 8 lat. Drugi z raportów opublikowany 6 stycznia 2017, autorstwa biura Dyrektora Wywiadu Narodowego (DNI) bazującego na materiałach CIA, FBI i NSA, prezentuje szerszą ocenę działań i intencji Rosjan, a także ewentualnego wpływu na wybory prezydenckie w USA.

Oba raporty są odpowiedzią na prośbę Baracka Obamy z 9 grudnia 2016. Prezydent USA chciał, aby służby wnikliwie zbadały czy ktoś mógł, na przestrzeni ostatnich lat, poprzez swoje działania nie tylko w “cyberprzestrzeni”, wpływać na politykę wewnętrzną i wybory w USA. Przypomnijmy, że w miesiącach poprzedzających wybory w USA, “ktoś” ujawnił dokumenty i korespondencję Demokratów wykradzione z DNC, co dość mocno uderzyło w ich wizerunek, a w 7 października 2016 amerykańska agencja bezpieczeństwa wewnętrznego (DHS) wraz z federacją 16 agencji wywiadowczych (tzw. The U.S. Intelligence Community) wydały wspólne oświadczenie, w którym z “całkowitą pewnością” wskazano na Rosję, jako kraj stojący za włamaniami na skrzynki e-mailowe amerykańskich polityków, określając przy tym cel tych działań jako chęć wywarcia wpływu na wyniki wyborów prezydenckich.

GRIZZLY STEPPE, czyli raport FBI i DHS z 29/12/2016

Cel raportu to nie tylko nagłośnienie samego faktu ataku Rosjan na administrację USA, ale również zdemaskowanie infrastruktury, z jakiej korzystali Rosjanie, a także wyjaśnienie jak (i komu) ofiary w USA (oraz innych krajach, bo Rosjanie na celowniku nie mają tylko Amerykanów) powinny zgłaszać incydenty podobne do opisanych. FBI oświadcza w raporcie, że w przeciwieństwie do wcześniejszych publikacji dotyczących ataków na infrastrukturę związaną z wyborami w USA, tym razem na podstawie zebranych dowodów można definitywnie wskazać, że za wrogimi działaniami kryją się 2 grupy rosyjskich hackerów, choć czasami — jak czytamy w raporcie — Rosjanie próbowali działać pod obcą flagą:

Previous JARs have not attributed malicious cyber activity to specific countries or threat actors (…) However [now], public attribution of these activities to RIS (Russian civilian and military intelligence Services) is supported by technical indicators from the U.S. Intelligence Community, DHS, FBI, the private sector, and other entities. (…) [O]perations have included spearphishing campaigns targeting government organizations, critical infrastructure entities, think tanks, universities, political organizations, and corporations (…) In some cases, RIS actors masqueraded as third parties, hiding behind false online personas designed to cause the victim to misattribute the source of the attack

Przypisanie ataków Rosjanom to nic nowego. Już w czerwcu 2016, kiedy ujawniono pierwsze dokumenty wykradzione Demokratom, informowaliśmy na łamach Niebezpiecznika, że za atakami stoją 2 grupy rosyjskich hackerów, popierając to technicznymi dowodami, por. Fatalna wpadka Rosjan, którzy włamali się na serwery amerykańskich polityków.

Przypomnijmy też, jak Demokraci dowiedzieli się o włamaniu. Otóż we wrześniu 2015 roku, FBI zauważyło “podejrzany ruch” pochodzący z sieci DNC (Democratic National Committee). Agent złapał więc za telefon i zadzwonił do informatyka z DNC. Odebrał Yared Tamene, który potraktował telefon jako głupi żart. Kolejne telefony z FBI też go nie przekonały co do prawdziwości tożsamości dzwoniącego. Dopiero po kilku miesiącach (i spotkaniu z agentem twarzą w twarz) zrozumiał swój błąd i do gry wprowadzono firmę CrowdStrike, która przenalizowała atak. Ale było to o wiele za późno. To pokazuje, jak słabo wyszkolone są kadry IT obsługujące polityków. Swoją drogą, ciekawe, że FBI nie pofatygowało się z osobistą wizytą — daleko nie mieli.

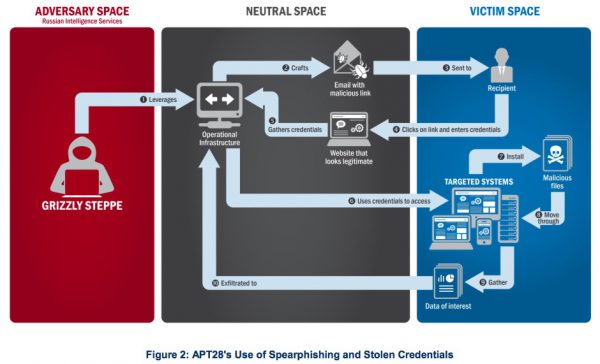

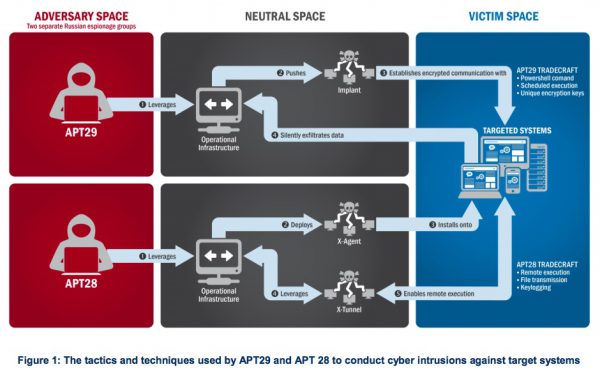

Co do technik wykorzystanych przez Rosjan w tym ataku, w raporcie FBI nie znajdziemy niczego zaskakującego. Stary doby spear phishing na podobnej domenie jako krok #1 ataku i później wyłudzenie danych logowania (APT 28) lub podrzucenie trojana na komputer ofiary (APT 29). Na koniec oczywiście ekstrakcja danych i wykorzystanie ich w działaniach technicznych (do tworzenia jeszcze lepiej sprofilowanych spear phishingów) oraz propagandowo-politycznych (do ujawniania, na drodze prasowych “przecieków” niewygodnych dla ofiar faktów, które burzą ich wizerunek w oczach opinii publicznej).

This activity by Russian intelligence services is part of a decade-long campaign of cyber-enabled operations directed at the U.S. Government and its citizens. In other countries, Russian intelligence services have also undertaken damaging and disruptive cyber-attacks, including on critical infrastructure, in some cases masquerading as third parties or hiding behind false online personas designed to cause victim to misattribute the source of the attack. (…) APT29 successfully compromised a U.S. political party. At least one targeted individual activated links to malware hosted on operational infrastructure of opened attachments containing malware. APT29 delivered malware to the political party’s systems, established persistence, escalated privileges, enumerated active directory accounts, and exfiltrated email from several accounts through encrypted connections back through operational infrastructure. In spring 2016, APT28 compromised the same political party, again via targeted spearphishing. This time, the spearphishing email tricked recipients into changing their passwords through a fake webmail domain hosted on APT28 operational infrastructure. Using the harvested credentials, APT28 was able to gain access and steal content, likely leading to the exfiltration of information from multiple senior party members. The U.S. Government assesses that information was leaked to the press and publicly disclosed.

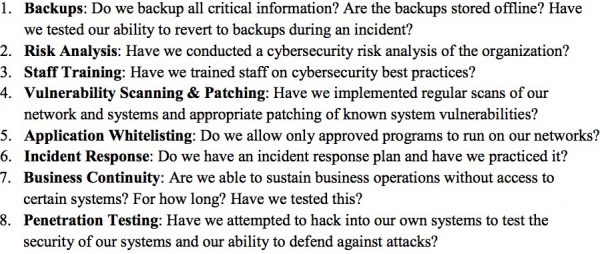

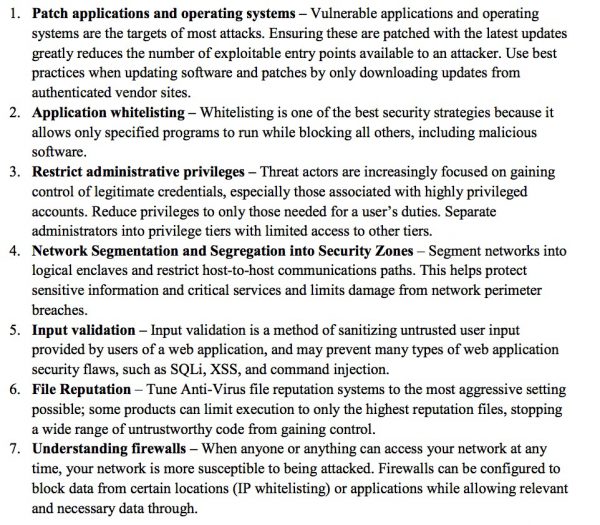

Na koniec, raport podaje IOC, czyli wskaźniki udanego ataku na system — jakich plików szukać, jakie reguły na ruchu sieciowym zaaplikować, z jakich adresów IP korzystali atakujący. Są też rady — podążanie za nimi może wedle FBI “powstrzymać aż 85% ataków ukierunkowanych”. Yyy? Rady, które znalazły się w raporcie, a które wyglądają jak copy & paste z podręcznika podstaw bezpieczeństwa prezentujemy poniżej:

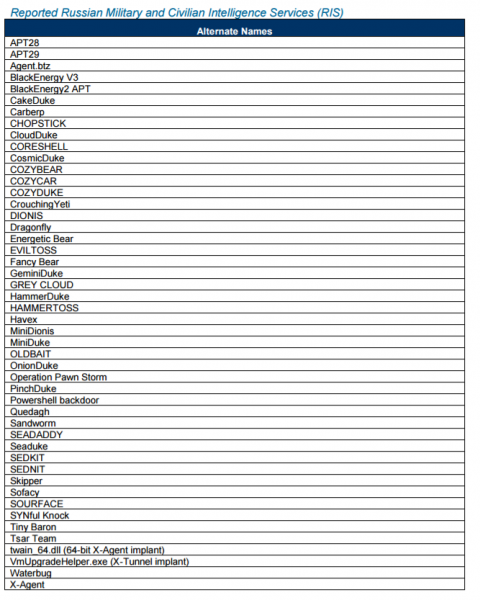

Niestety, IOC nie będą zbyt przydatne — ktoś przygotował je bardzo niedbale. W zbiorze pojawiają się adresy IP węzłów Tora (ok. 42% adresów), z których korzystają przecież nie tylko “rosyjscy hackerzy”. Jest też IP 65.55.252.43 należący do Microsoftowego Dr. Watsona, który również nie jest oficerem GRU. Przy adresach IP nie podano, z jaką kampanią są powiązane, czy też kiedy agencje weszły w ich posiadanie. Brakuje kontekstu. Tak samo jest z listą innych kryptonimów dla grup APT28 i APT29… pojawia się na niej m.in. “Powershell Backdoor”. WTF?

Podsumowując, raport nie jest ani zbyt techniczny (całkowity brak twardych dowodów), ani odkrywczy (na podstawie innych dowodów wiadomo od dawna, że to Rosjanie stoją za atakami), ani przełomowy. Przełomowe za to jest to, co stało się po publikacji tego raportu…

72 godziny i wypad z USA!

Tyle czasu na spakowanie się, tuż przed świętami, dostali od Baracka Obamy rosyjscy dyplomaci. Prezydent USA po raz pierwszy w historii, za “wrogie działania w cyberprzestrzeni” nałożył sankcje. Wydalono 35 rosyjskich dyplomatów i zamknięto 2 obiekty, które miały służyć Rosjanom do “zbierania informacji wywiadowczych”. Sankcje objęły też 5 rosyjskich firm i 4 osoby. W oświadczeniu Białego Domu czytamy, że jest to odpowiedź nie tylko na próbę wpływania na wybory, ale również reakcja na prześladowania amerykańskich dyplomatów w Rosji:

Russia’s cyberactivities were intended to influence the election, erode faith in US democratic institutions, sow doubt about the integrity of our electoral process, and undermine confidence in the institutions of the US government. These actions are unacceptable and will not be tolerated. (…) These data theft and disclosure activities could only have been directed by the highest levels of the Russian government (…).

I [Obama] have sanctioned 9 entities and individuals: the GRU and the FSB, 2 Russian intelligence services; 4 individual officers of the GRU; and 3 companies that provided material support to the GRU’s cyber operations. In addition, the Secretary of the Treasury is designating 2 Russian individuals (Evgeniy Mikhailovich Bogachev, ps. “Slavik”, twórca ZeuS-a, Aleksey Alekseyevich Belan) for using cyber-enabled means to cause misappropriation of funds and personal identifying information. As a result of today’s action, any property or interests in property of the designated persons within U.S. jurisdiction must be blocked and U.S. persons are generally prohibited from engaging in transactions with them.CIEKAWOSTKA: O ile Slavikowi nie są stawiane zarzuty związane z włamaniem do DNC, to ciekawostką jest to, że w 2013 roku, firma Fox-IT, która obserwowała backendowe operacje jego botnetu, spostrzegła iż skupia się on na końcówkach w Ukrainie. Końcówki te były (co dla ZeuS-a nie jest normą) przeszukiwane pod kątem słów kluczowych, jakie z reguły znajdują się w ściśle tajnych dokumentach. Być może nie wszyscy pamiętają, ale właśnie wtedy zaogniał się konflikt na linii Rosja-Ukraina i wszystko wskazuje na to, że ten przestępca użyczył botnetu rosyjskim służbom lub zaczął im sprzedawać dane wywiadowcze.The State Department is also shutting down 2 Russian compounds, in Maryland and New York, used by Russian personnel for intelligence-related purposes, and is declaring “persona non grata” 35 Russian intelligence operatives. They were acting in a manner inconsistent with their diplomatic status. Those individuals and their families were given 72 hours to leave the United States. (…)

The Department took these actions as part of a comprehensive response to Russia’s interference in the U.S. election and to a pattern of harassment of our diplomats overseas that has increased over the last 4 years, including a significant increase in the last 12 months. This harassment has involved arbitrary police stops, physical assault, and the broadcast on State TV of personal details about our personnel that put them at risk. In addition, the Russian Government has impeded our diplomatic operations by, among other actions: forcing the closure of 28 American corners which hosted cultural programs and English-language teaching; blocking our efforts to begin the construction of a new, safer facility for our Consulate General in St. Petersburg; and rejecting requests to improve perimeter security at the current, outdated facility in St. Petersburg.

(…)

We will continue to take a variety of actions at a time and place of our choosing, some of which will not be publicized.

Nałożone przez Obamę sankcje były po części możliwe, dzięki zaktualizowaniu przez niego prezydenckiego dekretu dotyczącego cyberataków (Executive Order 13964), który nie brał do tej pory pod uwagę wpływania na systemy i procesy związane z obsługą wyborów przez internet. W aneksie do aktualizacji dekretu umieszczono pełne nazwy firm/instytucji oraz nazwiska 4 osób objętych sankcjami ze względu na ataki internetowe na USA:

- Main Intelligence Directorate (a.k.a. Glavnoe Razvedyvatel’noe Upravlenie) (a.k.a. GRU); Moscow, Russia

- Federal Security Service (a.k.a. Federalnaya Sluzhba Bezopasnosti) (a.k.a FSB); Moscow, Russia

- Special Technology Center (a.k.a. STLC, Ltd. Special Technology Center St. Petersburg); St. Petersburg, Russia

- Zorsecurity (a.k.a. Esage Lab); Moscow, Russia – za dostarczanie GRU technologii pomocnej w atakach

- Autonomous Noncommercial Organization “Professional Association of Designers of Data Processing Systems” (a.k.a. ANO PO KSI); Moscow, Russia – za szkolenie pracownikow GRU

- Igor Valentinovich Korobov; DOB Aug 3, 1956;, Russian, szef GRU

- Sergey Aleksandrovich Gizunov; DOB Oct 18, 1956;, Russian, zastępca szefa GRU

- Igor Olegovich Kostyukov; DOB Feb 21, 1961;, Russian, GRU

- Vladimir Stepanovich Alexseyev; DOB Apr 24, 1961;, Russian, GRU

Ku zdziwieniu wielu ekspertów, na liście firm objętych sankcjami znalazła się firma Zorsecurity, prowadzona przez Alisę Sewczenko, znaną w branży security m.in. z raportowania błędów w amerykańskiej infrastrukturze krytycznej, a także sprzedaży 0day’ów na oprogramowanie Microsoftu.

Alisa, wcześniej pracująca dla Kaspersky’ego, jest zaskoczona sankcjami i zaprzecza, jakoby kiedykolwiek pracowała dla rosyjskiego rządu. Przyznaje jednak, że wielokrotnie była o to proszona, ale odmawiała (i nie spotkało się to z zemstą ze strony Kremla). Forbes dotarł jednak do osoby, która zna biznes firmy Sewczenko i osoba ta twierdzi, że Alisa produkuje oprogramowanie ofensywne i współpracuje z rządowymi (rosyjskimi) agencjami, sprzedając im 0day’e. Jednocześnie, ten sam informator przyznaje, że nie ma pojęcia jak firma Sewczenko mogłaby być zaangażowana w ataki na DNC. Z drugiej strony, sankcjami zostali objęci także niezwiązani z DNC, botnet-ownerzy, więc…

Zaskakująca odpowiedź Rosji na sankcje

Rzeczniczka rosyjskiego MSZ, Maria Zacharowa, w odpowiedzi na działania Obamy zapowiedziała odwet “na podobnym poziomie”, a kilka godzin później rosyjska ambasada w Wielkiej Brytanii zatwitowała takiego mema:

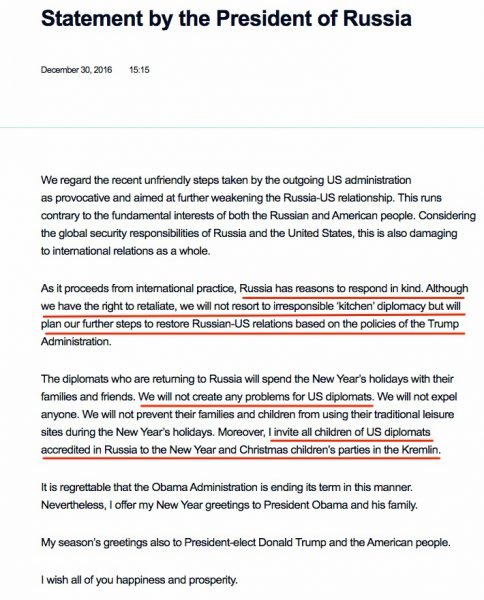

Natomiast Władimir Putin, ku zaskoczeniu wielu, stwierdził, że odwetu nie będzie i lekko poszydził z USA w swoim oświadczeniu:

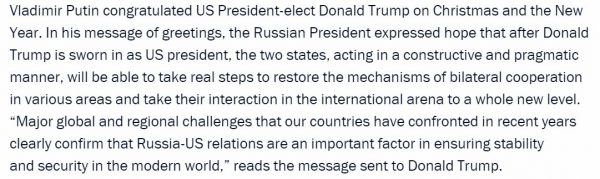

Ale Putin nie tylko szydził — również skłamał. Rosjanie zamknęli bowiem angielsko-amerykańską szkołę w Moskwie, do której uczęszczały dzieci dyplomatów z USA, Kanady i Wielkiej Brytanii [Aktualizacja: szkoła nie zostanie jednak zamknięta]. Dyplomatom amerykańskim zakazano także wykorzystywania willi w Serebrjanym Borze pod Moskwą. Putin nie wydalił jednak — jak to jest w zwyczaju — takiej samej liczby amerykańskich dyplomatów. Niektórzy sugerują, że łagodność Putina wynika z chęci utrzymania przyjacielskich stosunków z Trumpem (popatrzcie na życzenia noworoczne jakie Putin złożył Trumpowi zaraz po oświadczeniu szydzącym z USA i ich decyzji o sankcjach).

A skoro jesteśmy przy Trumpie, to warto podkreślić, że zdaje się on nie zauważać w oficjalnych wypowiedziach żadnych zagrożeń ze strony Rosji w stosunku do USA. Gdyby więc Putin wydalił dyplomatów, Trump nie mógłby już mówić, że brak jest dowodów na nieprzyjacielskie działania Rosji w stosunku do USA. Warto też zauważyć, że za kilkanaście dni, 20 stycznia, Trump zostanie zaprzysiężony i formalnie będzie mógł cofnąć sankcje nałożone przez Obamę na rosyjskich dyplomatów i firmy. Trzeba jednak podkreślić, że dla Trumpa taka decyzja może nie być łatwą. Nawet wśród jego republikańskiego obozu są bowiem tacy politycy, którzy pochwalają sankcje nałożone przez Obamę na Rosjan, a nawet domagają się ich zintensyfikowania.

Sam Trump tak skomentował doniesienia, że za atakami na USA mogą stać Rosjanie:

I think that computers have complicated lives very greatly. The whole age of computer has made it where nobody knows exactly what is going on. We have speed, we have a lot of other things, but I’m not sure we have the kind, the security we need.

Hmmm…

Wspólny raport CIA, FBI i NSA, czyli ocena działań i intencji Rosjan w związku wyborami prezydenckimi w USA (z dn. 6/1/2017)

Zdecydowanie ciekawszą pozycją jest raport z 6 stycznia. Jego lekturę należy jednak rozpocząć od informacji, że nie jest to pełna wersja raportu, a wersja odtajniona; pozbawiona (ze względów bezpieczeństwa narodowego) wskazania wszystkich źródeł informacji, metod działania i tym samym twardych dowodów. Wersja pełna liczy ponad 50 stron i jest przez agencje wywiadowcze przedstawiana wyłącznie wąskiemu gronu polityków.

Z przedmowy do raportu dowiadujemy się, skąd wszystkie agencje czerpały wiedzę oraz że wnioski z raportu bazują nie tylko na incydentach, które zdarzyły się w “cyberprzestrzeni”, ale również na kampaniach prasowych i innych zdarzeniach, które Kreml wykorzystywał do wspierania swojej wizji. Agencje zastrzegają przy tym, że ich celem nie jest ocena, jaki ostateczny wpływ działania Rosjan miały na faktyczny wynik wyborów, a jedynie analiza działań i intencji oraz możliwości Rosjan samego wpływania:

Intelligence Community analysts integrate information from a wide range of sources, including human sources, technical collection, and open source information, and apply specialized skills and structured analytic tools to draw inferences informed by the data available, relevant past activity, and logic and reasoning to provide insight into what is happening and the prospects for the future. (…)

We did not make an assessment of the impact that Russian activities had on the outcome of the 2016 election. The US Intelligence Community is charged with monitoring and assessing the intentions, capabilities, and actions of foreign actors; it does not analyze US political processes or US public opinion

Twórcy raportu wskazują także, jak ciężka jest rzetelna atrybucja w przypadku ataków komputerowych. Dodają jednak, że część informacji i ocen, którymi dysponowały agencje przed wyborami, została dodatkowo potwierdzona sygnałami zebranymi już po wyborach:

The nature of cyberspace makes attribution of cyber operations difficult but not impossible. Every kind of cyber operation—malicious or not—leaves a trail. US Intelligence Community analysts use this information, their constantly growing knowledge base of previous events and known malicious actors, and their knowledge of how these malicious actors work and the tools that they use, to attempt to trace these operations back to their source. (…) Further information has come to light since Election Day that, when combined with Russian behavior since early November 2016, increases our confidence in our assessments of Russian motivations and

goals.

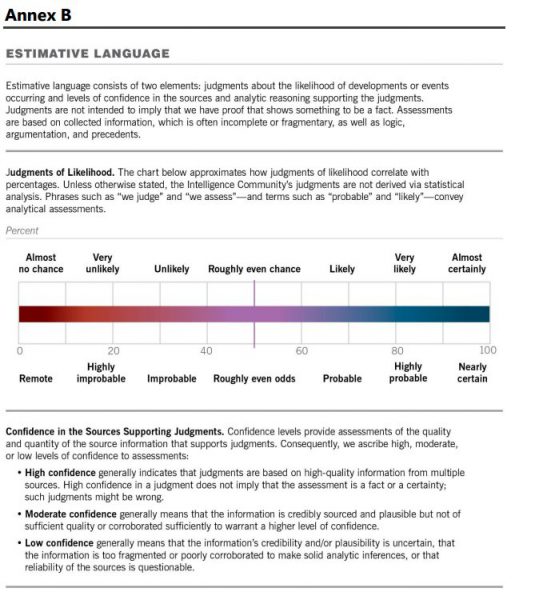

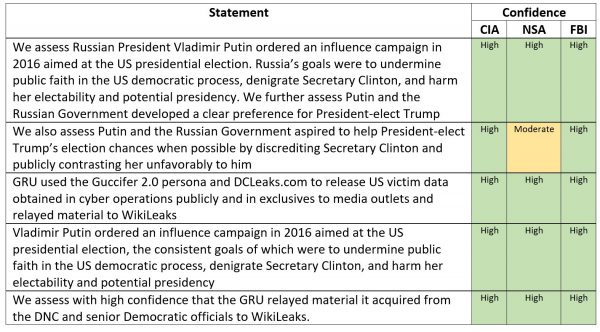

Wreszcie, na koniec przedmowy do raportu, agencje ujawniają metodykę pracy i objaśniają na ilu poziomach oceniana jest pewność stwierdzanych tez i przytaczanych ocen (low, moderate, high confidence), oraz ich prawdopodobieństwo (likely, unlikely).

Skoro mamy już wszystko wyjaśnione i rozumiemy cel, sens i sposób przedstawiania danych w raporcie, to podsumujmy oceny i tezy, jakie zostały w nim ujęte.

Zawartość raportu 3 agencji

Agencje twierdzą, że USA było na celowniku Rosjan od dawna (duh!), a w internecie od co najmniej 10 lat (choć tak naprawdę już w 1996 roku odnotowano pierwszy poważny incydent). Działania Rosji w internecie zintensyfikowały się jednak zdecydowanie w ostatnim roku. Agencje są pewne, patrząc na rozmiar i wrażliwość wybranych celów, że włamania na skrzynki i komputery amerykańskich polityków były nadzorowane przez samego Putina.

-

Ciężko polemizować ze zdaniem 3 agencji rządowych, ale naszym zdaniem (skoro APT28 nie wiedziało o tym, że APT29 jest w tej samej sieci DNC) ataki były raczej rutynowe, a dopiero po tym jak z wykradzionych danych wyłowiono ciekawe informacje, zainteresowano tematem prezydenta, który — i to nie wykluczone — dopiero wtedy mocniej zaangażował się w nadzór nad operacją.

Głównym celem działań Rosjan, jak sugeruje raport, miało być podkopanie wiary amerykańskiego społeczeństwa w demokratyczne, wiarygodne wybory. Rosjanom zależało też na osłabieniu pozycji Clinton, którą wielokrotnie krytykowano w publikacjach kontrolowanych przez Kreml, wskazując na jej wątłe zdrowie, niejasne finansowanie, a nawet zapędy do wojny z Rosją (jakie piękne odwołanie do strachu!). Jak czytamy w raporcie:

Putin most likely wanted to discredit Secretary Clinton because he has publicly blamed her since 2011 for inciting mass protests against his regime in late 2011 and early 2012. (…) Coverage of Secretary Clinton throughout the US presidential campaign was consistently negative and focused on her leaked e-mails and accused her of corruption, poor physical and mental health, and ties to Islamic extremism. Some Russian officials echoed Russian lines for the influence campaign that Secretary Clinton’s election could lead to a war between the United States and Russia.

Agencje nie mają wątpliwości, że Putin sympatyzuje z Trumpem i Rosja swoimi działaniami chciała zapewnić Trumpowi wygraną.

Sympatie w świecie wywiadu jednak nie są zbyt silne, bo — jak zwracają uwagę agencje — Rosjanie włamali się także do skrzynek Republikanów, ale informacje z nich wykradzione, w przeciwieństwie do danych wykradzionych z systemów Demokratów, nie ujrzały światła dziennego.

Russia collected on some Republican-affiliated targets but did not conduct a comparable disclosure campaign.

Poza atakami na polityków, agencje przyznają, że Rosjanom udało się przejąć kontrolę nad częścią infrastruktury biur wyborczych — i lokalnych i stanowych. Kontrolowane przez nich systemy nie miały jednak możliwości ingerencji w maszyny do głosowania i liczenie głosów. To są osobne, odizolowane systemy.

It would be extremely difficult for someone, including a nation-state actor, to alter actual ballot counts or election results by cyber attack or intrusion. This assessment is based on the decentralized nature of our election system and the number of protections state and local election officials have in place. States ensure that voting machines are not connected to the Internet, and there are numerous checks and balances as well as extensive oversight at multiple levels built into our election process.

Ale na wyniki wyborów można wpływać nie tylko przez fałszowanie głosów. I Rosja doskonale o tym wie. Z tego powodu — i tej tematyce agencje poświęciły większość stron raportu — Rosjanie wiele wysiłku włożyli w wojnę informacyjną, czyli działania propagandowe (tzw. kompromat), odkopując i aktywując te same konta trolli w serwisach społecznościowych, z których korzystano podczas konfliktu z Ukrainą:

A journalist who is a leading expert on the Internet Research Agency claimed that some social media accounts that appear to be tied to Russia’s professional trolls—because they previously were devoted to supporting Russian actions in Ukraine—started to advocate for President-elect Trump as early as December 2015. (…) The Russian leadership invests significant resources in both foreign and domestic propaganda. (…) The likely financier of the so-called Internet Research Agency of professional trolls located in Saint Petersburg is a close Putin ally with ties to Russian intelligence.

Jak widać, równolegle z włamaniami do rządowych sieci komputerowych, Rosjanie prowadzili więc operacje nietechniczne, wywierając wpływ na Amerykanów swoimi trollami w mediach społecznościowych, serwisie Sputnik czy telewizji Russia Today (która, co ciekawe, aby nie kojarzyć się w USA z niezbyt przyjemnie odbieranym słowem “Russia”, przeszła rebranding na RT).

Interesujące jest to, że Rosjanie, pomimo notorycznego podkopywania wizerunku Demokratów, nie do końca wierzyli w to, że wygra Trump. Jak informują agencje, na wypadek wygranej Clinton, trolle przygotowały kampanię na Twitterze pod tagiem #DemocracyRIP, której celem miało być pokazanie, że wybory w USA zostały sfałszowane. Kampania ta jednak nie została odpalona, bo gdy stało się jasne, że wygra Trump, rosyjscy politycy i inni zwolennicy Kremla w internecie błyskawicznie zmienili narrację i przestali twierdzić, że wybory są sfałszowane (brzmi znajomo?).

Ciekawostką, nawiązującą do naszego czerwcowego artykułu pt. Fatalna wpadka Rosjan, którzy włamali się na serwery amerykańskich polityków, jest to, że wszystkie agencje rządowe zgodnie potwierdziły, iż postać Guccifera 2.0 była kontrolowana przez GRU i stała za serwisem DNSleaks.com. To na tym serwisie pojawiły się wykradzione Demokratom e-maile. W opinii służb, to także Guccifer miał przekazać dokumenty do WikiLeaks (tu akurat nie ma niczego odkrywczego, bo sam o tym wspomniał w jednym ze swoich postów).

Guccifer 2.0, who claimed to be an independent Romanian hacker, made multiple contradictory statements and false claims about his likely Russian identity throughout the election. Press reporting suggests more than one person claiming to be Guccifer 2.0 interacted with journalists.

Dziennikarze zresztą wiedzieli to od dawna — Guccifer sprawiał wrażenie, jakby stała za nim grupa osób (różne style wypowiedzi) i na pewno nie z Rumunii (jak twierdził), ponieważ nie był w stanie płynnie rozmawiać po rumuńsku. A osoby zakładające domenę DNCleaks popełniły istotny błąd, który pozwolił na ich powiązanie z GRU.

Służby USA oczerniają prezydenta elekta?

Na koniec, warto też zauważyć, że niniejszym raportem, służby amerykańskiego wywiadu de facto podkopują pozycję Trumpa. Choć nie chcą udzielić definitywnej odpowiedzi, to sugerują, że jego wygrana nie była samodzielna, a wspierana wieloma działaniami Rosji w internecie, nie tylko ofensywnymi-technicznymi ale i miękkimi-propagandowymi.

Czego brakuje w obu raportach?

W obu raportach pięknie wyjaśniono, kto i dlaczego stoi za atakami. Sensownie umotywowano cele i działania Rosji. Brakuje tylko twardych dowodów jak to zrobiono. I to wydaje się być najsłabszą częścią obu raportów. Nieprzekonani dalej pozostaną więc nieprzekonani, twierdząc, iż wciąż brak twardych dowodów na to, że ataki były wykonywane przez Rosjan (choć dowody takie są, nie w raportach rządowych, ale w technicznych w raportach firm prywatnych (m.in. CrowdStrike, Fidelis, FireEye), być może mniej zrozumiałych dla polityków — ale co ważne — zgodnych co do atrybucji).

Przez ten brak twardych dowodów w oficjalnych rządowych raportach, w niełatwej sytuacji jest też amerykańska prasa. Komentując wydarzenia polityczne w kraju, musi publikować oskarżenia pod adresem Rosji, nie mając dostępu do żadnych oficjalnych rządowych danych potwierdzających tezy z raportu. Niektórzy z dziennikarzy przywołują tu czasy wojny w Iraku, obawiając się, że i teraz mogą tworzyć artykuły na podstawie błędnych informacji wywiadu. Tego zresztą argumentu w polemizowaniu z tezami raportu używa obóz Trumpa, który wielokrotnie przytaczał, że agencjom wywiadowczym nie można ufać, bo to

te same agencje które przekazały jako pewne wiadomość, że Saddam Hussein dysponuje bronią masowej zagłady, co zakończyło się “bezpodstawną” wojną z Irakiem

Ministerstwo Spraw Zagranicznych Rosji w pierwszych reakcjach na raport 3 agencji także korzysta z tego argumentu:

Wszystkie oskarżenia pod adresem Rosji bazują na ocenie pewności i założeniach. USA było tak samo pewne tego, że Hussein posiada broń masowej zagłady

Z raportu kpi również redaktor naczelna telewizji Russia Today (RT), Margarita Simonyan, która napisała, że:

Aaa, raport CIA został opublikowany! Żart roku! Czołówkę do mojego programu sprzed 6 lat pokazują jako główny dowód na to, że Rosia wpływała na wybory w USA. To nie żart!

I oto stoimy przed dylematem. Nie ufać agencjom wywiadowczym, czy im uwierzyć, że ze względu na konieczność ochrony źródeł, raport nie może zawierać bezpośrednich dowodów na winę Rosji. Nie oznacza to oczywiście, że takimi dowodami USA nie dysponuje. Zostały one najpewniej usunięte z odtajnionej wersji raportu — możemy więc jedynie przypuszczać dlaczego. Pewnie część sygnałów pozyskano z implantów podrzuconych przez Amerykanów do rosyjskich sieci, nasłuchów rozmów lub agentów, których lokalizację i tożsamość — co oczywiste — USA chce zachować w tajemnicy.

Dlaczego dopiero teraz?

Po lekturze raportów należy też postawić pytanie: skoro amerykańskie służby od tak dawna wiedziały o wrogich działaniach Rosji i domyślały się motywów, dlaczego wcześniej nie bito na alarm i wprost nie formułowano zarzutów pod adresem Kremla? Amerykańskie media, powołując się na rozmowy z “anonimowymi oficerami wywiadu”, twierdzą, że poszczególne agencje nie chciały narazić się na zarzuty iż swoimi działaniami wpływają na proces wyborów. Choć z drugiej strony, FBI nie miało problemu z publicznym oskarżaniem Hillary w sprawie jej prywatnego-rządowego serwera. Pojawiają się też głosy, że Obama, choć o wszystkim wiedział, bał się wyraźnie wskazać na Rosję, ponieważ mogłoby to nie tylko zaprzepaścić wspólne działania obu krajów w Syrii, ale również spotkać się z eskalacją konfliktu i odwetem — np. w postaci publikacji innych wykradzionych przez Rosjan danych.

Trzeba jednak przyznać, że choć długo po fakcie, to publikacja raportów z tak otwartym pokazaniem palcem na Rosję jako winną atakom jest bezprecedensowa i dość odważna (wciąż wiąże się z ryzykiem odwetu “rozdrażnionego” Putina). Obama zresztą zapowiedział, że podane do publicznej wiadomości sankcje to nie wszystko co szykuje Rosjanom w ramach kary. O tym “tajnym” wymiarze kary pewnie się nie dowiemy, chyba, że z przecieku do mediów. Pamiętajcie, że ofensywne działania w internecie prowadzi nie tylko Rosja — USA też “hackuje na potęgę” wszystko co się rusza. Można się też spodziewać, że i Rosja — choć oficjalnie nie skorzystała z prawa do symetrycznej odpowiedzi i nie wydaliła dyplomatów — na “oszczerstwa ze strony USA” odpowie w inny, bardziej dotkliwy dla Amerykanów sposób.

Bolesny wniosek: Putin wygrał (wygrywa?)

Lektura raportów, mimo że mają pewne wady, jest pouczająca. Możemy zobaczyć jak tworzone są dokumenty na podstawie których decyzję podejmują rządzący najważniejszym krajem na świecie. Wnioski z lektury raportów nie są jednak dla tego “najważniejszego kraju” najlepsze. Okazuje się, że Rosja to silny przeciwnik, który planuje swoje działania na lata do przodu. Najlepszym przykładem są rozmieszczeni na świecie nielegałowie i działający na rzecz Rosji hackerzy, którzy jeszcze długo przed wyborami prezydenckimi zaczęli włamywać się do organizacji, które — jak wtedy przypuszczał Kreml — mogą w przyszłości odgrywać znaczną rolę w amerykańskim życiu publicznym i podejmowaniu decyzji politycznych. I pamiętajcie, że celem nie byli tylko o politycy, ale również think-thanki, NGO, czy najbliższa rodzina pracowników strategicznych firm z sektora wojskowego.

Ciągłość i konsekwentność w realizacji celów podkreśla fakt, iż Rosja nie zakończyła operacji w chwili wygranej faworyzowanego przez Putina Donalda Trumpa. Jak czytamy w raporcie:

Immediately after Election Day, we assess Russian intelligence began a spearphishing campaign targeting US Government employees and individuals associated with US think tanks and NGOs in national security, defense, and foreign policy fields. This campaign could provide material for future influence efforts as well as foreign intelligence collection on the incoming administration’s goals and plans.

Rosjanie szybko przystosowują się do nowych zasad gry. Tym bardziej można domniemywać, że ataki na Demokratów były rozgrywane na bieżąco, na bazie kolejno pozyskiwanych informacji, bez z góry założonej agendy i planu. Być może właśnie dzięki temu mogliśmy zauważyć kilka błędów popełnionych przez Rosjan? Bo jak inaczej wytłumaczyć to, że Rosjanie w ogóle zostawili po swoich działaniach ślady, które ich zdemaskowały? Przy takiej skali operacji trudno o bezbłędne działanie, ale wpadki mogły być wynikiem braku pełnego planu lub zaangażowania w początkowej fazie operacji niezbyt doświadczonych atakujących (kiedy operacja nie miała jeszcze celu “wpłyń na wybory” a jedynie “pozyskaj jak najwiecej danych, od jak największej grupy osób, może się do czegoś przydadzą“). To tłumaczyło by także brak wykorzystania 0day’ów — w tak masowym działaniu po prostu ich użycie jest bezsensowne.

A może plan był? Ale brak idealnej realizacji to efekt uboczny outsourcingu ofensywy? W końcu skala działań rosyjskich hakerów jest tak duża, że nad realizacją i obsługą ataków musiały pracować dziesiątki, jeśli nie setki “hakerów”. Warto się zastanowić, skąd Rosja ich pozyskuje? Czy są to tylko i wyłącznie osoby pracujące dla rządu, czy może także zewnętrzne firmy i “samotne wilki”? Odpowiedzi można szukać w artykule NY Timesa — według niego, Kreml ma od lat, aktywnie i jawnie, rekrutować przez rosyjskie media społecznościowe (por. video na Vkontakte) zarówno osoby zainteresowane bezpieczeństwem teleinformatycznym jak i zdolnych programistów.

Co więcej, rekrutacja nie ogranicza się tylko do “praworządnych” obywateli — Putin wyciąga rękę także do rosyjskich przestępców, których my znamy dzięki spamowi, jakie tworzone przez nich dla własnego zysku botnety umieszczają codziennie w naszych skrzynkach. W zamian za pomoc ojczyźnie, wymiar sprawiedliwości przymyka oko na kradzieże pieniędzy z kont bankowych przy pomocy złośliwego oprogramowania, zwłaszcza, jeśli celem są kraje zachodnie. To pokazuje, jak silnie zdeterminowana jest Rosja i jak dużą korzyść dostrzega w działaniach ofensywnych prowadzonych “cyberprzestrzeni”.

Pierwsza Cyberwojna Światowa już trwa

Dzięki obu raportom ponad wszelką wątpliwość widzimy, że kraje od dawna walczą ze sobą w internecie, a wojna informacyjna to nie mit — jest skuteczna. Cele są osiągane i to bez konieczności odbywania uciążliwych podróży, pokonywania barier technicznych, charakteryzacji w celu ukrywania tożsamości, czy w końcu zabijania ludzi — czynności znanych ze “standardowych” działań szpiegowskich (por. Wirusy nie potrzebują paszportów).

Warto jednak podkreślić, że sama “cyberprzestrzeń” nie wystarczy do kontrolowania “wroga”. Docenić należy także tradycyjne działania propagandowe, znane i pielęgnowane w Rosji od czasu ZSRR, a teraz zaktualizowane tak, aby pasowały do Twitterów i Facebooków. Nie zapominajmy też o klasycznych technikach szpiegowskich. Zauważmy, że część z dowodów na wrogie działania Rosji zebrano na podstawie klasycznych technik wywiadowczych, czyli podsłuchów oraz osobowych źródeł informacji, a także informacji pochodzących od wywiadów krajów zaprzyjaźnionych (pierwsze sygnały na temat włamania do DNC, amerykańskie służby miały otrzymać od brytyjskiego wywiadu GCHQ) — tradycyjne techniki wciąż mają się dobrze.

Polska na cybercelowniku Rosji?

Niepokojąca, ale całkowicie niezaskakująca, jest ostatnia z tez stawianych przez raport 3 agencji: Rosja z operacji wpływania na wybory w USA wyciągnie wnioski i będzie realizowała podobne działania w stosunku do innych krajów.

We assess Moscow will apply lessons learned from its campaign aimed at the US presidential election to future influence efforts in the United States and worldwide, including against US allies and their election processes. We assess the Russian intelligence services would have seen their election influence campaign as at least a qualified success because of their perceived ability to impact public discussion.

Niemcy już ostrzegają przed rosyjskimi atakami swoich polityków — u nich wybory są w tym roku. Litwa i Czechy powołują armie elfów, czyli jednostki wyspecjalizowane w wykrywaniu propagandy i fałszywych wiadomości oraz w walce z rosyjskimi trollami, które poprzez publikacje i komentarze w internecie próbują narzucić swoją narracje dla lokalnych wydarzeń. U nas póki co, takich zespołów się nie powołuje (przynajmniej oficjalnie). Miejmy więc nadzieję, że chociaż z rekrutacją ofensywnych/defensywnych hackerów polskim agencjom rządowym idzie lepiej. Ktoś w końcu musi nas bronić, bo atakami na pewno obrywamy. A jeśli ich nie widzimy, to tym gorzej dla nas.

Jest więcej niż pewne, że Rosja chce wywierać swoimi hakerami i trollami wpływy także na decyzje polityczne w Polsce. A nawet jeśli nasz kierunek nie ma najwyższego priorytetu i nie patronuje mu bezpośrednio Putin, to wykradanie dokumentów przez internet z komputerów polskich firm i instytucji rządowych istotnych z punktu widzenia interesów Rosji jest naturalnym działaniem wywiadowczym. Tak prostym. Tak skutecznym. I tak tanim. Że ciężko byłoby się mu oprzeć…

W pierwszej wersji artykułu mylnie przypisaliśmy Pani Zacharowej stanowisko ministra, a w rzeczywistości jest ona rzecznikiem prasowym ministerstwa. Błąd został skorygowany. Artykuł został także zaktualizowany o nową decyzję w sprawie zamknięcia anglojęzycznej szkoły dla dzieci amerykańskich w Rosji. Szkoła jednak nie zostanie zamknięta.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

W drugą stronę też to na pewno działa.

“Sam Trump tak skomentował doniesienia, że za atakami na USA mogą stać Rosjanie:

“I think that computers have complicated lives very greatly. The whole age of computer has made it where nobody knows exactly what is going on. We have speed, we have a lot of other things, but I’m not sure we have the kind, the security we need.””

Brzmi jak coś wygenerowanego przez generator tekstu oparty o łańcuchy Markowa.

Markowa ? Tego Rosjanina ? Toż to kolejne i skuteczne działanie rosyjskiego wywiadu ręcoma genialnego rosyjskiego matematyka nie zyjącego od 95 lat.

Rosjanie mają wszędzie swoich agentów :/

W końcu TRUMP pisane od tyłu, to PUTIN, wystarczy tylko zmienić 2 litery! ;)

Autor raczył pominąć kilka istotnych szczegółów. Po pierwsze Hilary ( i Demokraci) łamała prawo – m.in. prywatny serwer do tajnej korespondencji. Po drugie wyciekły “smrody” Demokratów, m.in. wspieranie ISIS. Więc to nie do końca jest tak, że biedni Amerykanie zagłosowali na Trumpa bo wyciekły maile Partii demokratycznej. Zaś ostatni problem to fakt, że szefowie służb są z nadania Demokratów, bo Barack rządzi(ł) od 2009. Być może cała ta afera to próba ocalenia tyłka Clinton, której Trump obiecywał w kampanii więzienie.

Informacja dot. prywatnego serwera Hillary jest w tekście (pisaliśmy też o tym, jak sprawa wyszła na jaw). W naszym artykule przy każdym stwierdzeniu jest cytat z raportu lub podlinkowanego artykułu. Będziemy więc super wdzięczni, jeśli podasz źródło dot. wspierania przez Hillary ISIS. Z chęcią tekst uzupełnimy, jeśli to nie wiadomość wygenerowana przez chłopaków z Petersburga ;)

http://www.polishexpress.co.uk/hillary-clinton-sprzedawala-bron-isis-wikileaks-ma-miec-na-niezbite-dowody

a tu są zrzuty: https://prawy.pl/7994-usa-dostarczyly-islamskim-bojownikom-z-isis-kolejna-partie-broni/

O wspieraniu przez USA “opozycji anty-Assadowskiej” (czyli de facto ISIS i Al-Kajda) jest naprawdę wiele.

Nie mówiąc to handlu ropą z ISIS realizowaną przez Turcję, o czym USA musiały co najmniej wiedzieć. Bo Ruskie po prostu zbombardowały konwoje (za co Turcja zestrzeliła Ruskie samoloty).

Temat jest swoją drogą bardzo ciekawy …

“Założyciel Wikileaks Julian Assange twierdzi, że ma niezbite dowody na to (…) Dokumenty mają ujrzeć światło dzienne już wkrótce…” — ujrzały? Czy sobie tak teoretyzujemy? Już abstrahując od tego, że Julian za Hillary nie przepada, więc nie jest to najbardziej obiektywne źródło w tej sprawie. Porównaj też Twoje “Hillary wspiera ISIS” z tym: http://www.independent.co.uk/voices/hillary-clinton-wikileaks-email-isis-saudi-arabia-qatar-us-allies-funding-barack-obama-knew-all-a7362071.html oraz z tym https://qz.com/824251/wikileaks-sourced-conspiracy-theories-linking-hillary-clinton-to-isilisis-are-going-viral-on-chinas-internet/ (tylko dokładnie i do końca).

Piotr Konieczny, może nie przeginaj z QZ.com jako źródłem informacji. Quartz (qz.com) is a digital global business news publication.[2] It is owned by Atlantic Media Co. Atlantic Media is an American print and online media company owned by David G. Bradley. Politically, Bradley considers himself a centrist,[1] although he has also described himself as “a neocon guy” who was “dead certain about the rightness” of invading Iraq.[8] In the 2008 U.S. presidential primaries he donated $4,300 to Hillary Clinton and $2,300 to Barack Obama and to Mitt Romney.[8]

Znajdź więc lepsze źródło. Bo ja póki co żadnego sensownego nie widzę w kwestii “Hillary wpiera ISIS”. A tym bardziej dowodów popierających tę tezę.

To i Clinton i ISIS z Fox: http://www.foxnews.com/politics/2016/10/11/podesta-leaks-show-clinton-email-linking-saudi-arabia-qatar-to-isis.html

@pepe, tu masz majla o którym mowa w artykule -> https://wikileaks.org/podesta-emails/emailid/3774

Czy możesz nam wskazać, które zdanie oznacza, ze Hillary wspiera finansowo ISIS? Bo ja czytam i takiego nie widze. Widzę za to coś przeciwnego. Plan rozwalenia ISIS w którym HC proponuje kilka wariantów.

Tu o amerykańskiej broni w ISIS http://edition.cnn.com/2015/12/08/politics/amnesty-international-isis-weapons-u-s-/ oczywiście “głupi Amerykanie nie mieli pojęcia”. http://www.bbc.com/news/magazine-33997408

http://www.businessinsider.com/weapons-us-sends-to-syrian-rebels-2016-4?IR=T/#762×39-mm-1

To chyba nie jest to o co prosił Andrzej. W pierwszym linku nie ma ani słowa o Hillary wspierającej ISIS, a przypominam, że od tego rozpoczęliśmy dyskusje.

NR popierał Teda Cruza: http://www.nationalreview.com/article/438605/hillary-clinton-wikileaks-benghazi-scandal-arm-syrian-rebels-al-qaeda-isis-libya-turkey

Zaś co do Clinton i ISIS to tak jak nie szpieguje USA Putin tylko rosyjskie służby tak Hilary nie gadała bezpośrednio tylko robiły to służby. Czego dowodem jest przede wszystkim amerykańska broń, którą ISIS walczyło z Asadem. Polinkowałem do CNN, które Trumpa nigdy nie popierało. Clinton jest prominentnym członkiem Partii Demokratycznej, która przez dwie kadencje Obamy robiła co chciała w USA. I za dostawy broni “przez pomyłkę” jest odpowiedzialna.

Zaś co do maila w punkcie 4 Clinton pisze, że Katar i Saudi finansują ISIS (+ logistyka), a mimo to przyjęła od nich pieniądze. I to było chyba głównym problemem w jej kampanii. Swoją drogą ktoś zauważył nieciągłość numeracji?

Na wstępie zaznaczę że nie jestem sympatykiem polityki zagranicznej Rosji, nikt mi za ten komentarz nie placi, nie pracuje w zadnej fabryce trolli, siedze wlasnie na kanapie i odpoczywam przed nocną zmianą w pracy.

Zastanawiam się jednak nad pierwszym obrazkiem. Skąd ta stuprocentowa pewność że to rosyjski wywiad a nie celowe działanie Amerykanów, którzy swoją drogą są znani z chorych procedur jeśli chodzi o cyberprzestrzeń.

Cały czas trwa nagonka na Rosjan, rosyjski rząd, a równie dobrze mógł to zrobić Sasza z przedmieści moskwy za kilka tysięcy dolarów na zlecenie jakiegoś konsorcjum amerykańskiego któremu bardzo zależało na konkretnym wyniku wyborów.

Pozdrawiam i zapraszam do dyskusji.

Mógł nawet zrobić 14-latek. Ale jak rzucisz okiem w raporty CrowdStrike i inne podlinkowane, to zauważysz, że sposób działania włamywaczy, obieg wykradzionych przez nich dokumentów i wreszcie infrastruktura z której korzystali podczas włamań pokrywa się z innymi incydentami przypisywanymi Rosji. O ile można przyznać rację komuś, kto twierdzi, że “też mogę sobie ustawić ruskie lokale i skompilować trojana tak, żeby wyglądało, że jestem rosjaninem”, to trochę ciężej jest wytłumaczyć fakt korzystania z tej samej infrastruktury. Tu argument, że “to normalny serwer, każdy może taki kupić w sklepie z serwerami” niestety nie działa. Naprawdę zachęcam do zgłębienia się we wszystkie podlinkowane w tekście artykuły i raporty. A następnie podążenie za hiperlinkami, które się w nich znajdują — bardzo wielu ciekawych rzeczy można się dowiedzieć i z racji różnych poglądów poszczególnych autorów, oddzielić opinie od faktów. Z zegarkiem w ręku, zajmie to 16h, więc chyba najwcześniej po takim czasie można wrócić będąc rzetelnie przygotowanym do dyskusji :-)

Istnieją bardzo solidne podstawy, aby wierzyć, że NSA/CIA/FBI może się dostać do prawie każdego (albo nawet każdego) serwera, komputera osobistego, urządzenia mobilnego lub sieciowego. Mogą to robić dzięki backdoorom (tylnym drzwiom) w programach, systemach operacyjnych i obecnych też pod ‘powierzchnią’ oprogramowania. Wiadome jest (z dokumentów Snowdena), że NSA wyłapywało paczki zawierające sprzęt i instalowało na nich różne rzeczy… ;) Ważniejsze są jednak backdoory w samych procesorach, o czym mówi LibreBoot pisząc o Intel ME.

W związku z tym wszystkim niemożliwe jest dla zwykłego człowieka ustalenie, co się dzieje w całej tej historii (no chyba, że będą takie wycieki, jak Snowdena).

Zwykła wojna informacyjna. Czy ujawnienie przez rusków maili zmienia w jakiś sposób to jak to świadczy o demokratach z ich treści? Czy zamknięcie kelnerów od afery podsłuchowej ma zmienić w jakiś sposób moje zdanie na temat polityka, który traktuje swój naród jak ścierwo? Ba, wręcz przeciwnie. Im więcej przecieków – z każdej ze stron – tym lepiej dla społeczeństwa. Polityk musi być przejrzysty.

▌▌l masz całkowitą rację — sami musimy o to waIczyć, aIe to dopiero początek całego zagadnienia!

Chodzi o to, że nawet jak w NASZYCH wyborach kandyduje dwóch suk’n’synów, to MY powinniśmy decydować kto będzie LEPlEJ DLA NAS rządził.

PozwaIanie sobie na infiItrację przez kogoś z zewnątrz i jednostronne, asymetryczne ujawnianie brudów suk’n’syna mniej dIa nas korzystnego spowoduje, że jesteśmy przegrani już na starcie. (Do tego dochodzą jeszcze „wyrazy wdzięczności” za wsparcie, tyle że płacone NASZYMl ZASOBAMl!***).

.

*** (Jak Ci się np. podobało, że poprzednia ekipa całkowicie reaIizowała poIitykę BerIina w PoIsce [w tym czołobitne wezwania do objęcia przez Niemcy roIi hegemona w UE], za co — jak można przypuszczać — szefostwo zostało w zamian wynagrodzone bajecznymi eurosynekurami ustawiającymi na resztę życia kiIka pokoIeń? [A tak naprawdę każdy wybrany poIityk powinien mieć jakiś 5–Ietni zakaz konkurowania (zakaz pracy zagranicą Iub dIa zagranicznych podmiotów, jak np. Schroeder dIa Gazpromu), przynajmniej bez zgody 2/3 Sejmu/sejmiku]).

Opieranie się na raportach rządu USA jest po prostu śmieszne. Jak podaliście zawiera wiele merytorycznych błędów.

Dla przypomnienia służby specjalne przygotowały kiedyś raport o tym, że Saddam Husajn posiada broń biologiczno chemiczną i mobilne laboratoria do jej produkcji. Dzięki niemu USA, UK i Polska napadły na Irak. Może powiecie nam co znaleziono w Iraku i znajdowało się też w tym raporcie.

Poza tym ważniejsze od włamania było to co znajdowało się w tych wykradzionych mailach. Większy od hakerów wpływ na amerykańskie wybory miał fakt, że Hillary znała pytania przed debatami i to, że Bill Clinton ułaskawił na 90 minut przed upływem swojej prezydentury oszusta podatkowego Marca Richa za dotację $450 000 wpłaconą na fundację Clintonów, przez jego żonę Denise Rich.

Krytyczna analiza raportu Grizzly Step:

http://www.robertmlee.org/critiques-of-the-dhsfbis-grizzly-steppe-report/

Czy było by problemem dodawanie target=”_blank” do obrazków lub zaimplementowanie prostego lightboxa z zoomem? Cały czas przez przypadek wyłączam stronę gdy chcę powiększyć obrazek. A może to sposób na lepsze statystyki wyświetlania reklam? Niech się twitter uczy! :>

Do wikipedii też pisałeś, żeby zmienili? :>

#Bezzwiązku: jakie kraje są na trzech pozostałych ściankach tej kostki? :)

Izrael. Ale, żeby się turlała, to występuje pod trzema nazwami: Izrael, Bostwana, Dżibuti

Dlaczego FBI nie skontaktowalo się z informatykiem demokratów szybciej niż po kilku miesiącach? Jeśli mieli poważne podstawy sądzić, że ktoś włamał się do ich sieci to by przecież tyle nie czekali.

Nagrywali mu sie na sekretarkę, a ten nie oddzwaniał.

ah, to pokazuje ich determinację w ogarnięciu tematu. mogliby być ma miejscu w ciągu 15 minut, ale postanowili nagrać mu wiadomość :))

Aż niemożliwym wydaje mi się tak daleka ignorancja służb w kontekście prawdopodobnego ataku. Niby wszyscy są ludźmi, ale przecież jakieś procedury obowiązują.

To już się dzieje na naszym podwórku.Poczytajcie sobie, kto był związany z knajpą Sowa i Przyjaciele.

Pisze o tym Jan Śpiewak – warszawski działacz miejski, któremu trudno przypiąć łatkę człowieka sympatyzującego z PO.

Ciekawe komu zależało, by w Polsce przestała rządzić partia zorientowana na Europę a władzę przejęła partia, która dystansuje się od UE i której bliżej mentalnie do Białorusi i Rosji…

https://www.facebook.com/janekspiewak/posts/10153897120856533

Średni czas życia systemu operacyjnego do kompletnej aktualizacji trwa najwyżej 2 – 4 lata,

niezależnie, Windows, Linux, MacOS, Android czy BSD.

Do tego praktycznie wszystkie systemy operacyjne powstały w USA, i to w USA jest kod źródłowy wszystkich systemów operacyjnych produkowanych na świecie.

Krótko pisząc, bez względu na to, czy te raporty są prawdziwe, czy nie, to i tak podsumowują 8 lat Obamy i jego administracji w zarządzaniu informatyczną infrastrukturą krytyczną w USA.

Reasumując, służby właśnie napisały panu Obamie, że jest obermatołem, i do administracji wprowadził samych matołów, którzy przy całym potencjale NSA, CIA i FBI i miliardowych budżetach na te instytucje nie potrafią zadbać o komputery urzędników rządu i kluczowych urzędników.

Przypomina to trochę sławne user admin hasło admin1, które było sukcesem Rządu Donalda Tuska ujawnionym w czasie protestów ACTA.

PZDR

Jest też całkiem prawdopodobne, że Rosjanie maczali palce w jeszcze jednej manipulacji wyborczej z wykorzystaniem big data

https://futrzak.wordpress.com/2016/12/20/w-jaki-sposob-trump-wygral-wybory/

“Pojawiają się też głosy, że Obama, choć o wszystkim wiedział, bał się wyraźnie wskazać na Rosję, ponieważ mogłoby to nie tylko zaprzepaścić wspólne działania obu krajów w Syrii, ”

Kluczowe zdanie w art.

Podstawowe pytanie czemu Clinton jest gorsza dla Putina od trumpa?

Przecież z Clintonem się Putin obściskiwał. Reset stosunków i inne bajki to też ta ekipa.

miłość Trumpa do putnia jest prosta. Po pierwsze obaj chcą czego dla swojego kraju po drugie czegoś dla siebie :D Ale tramp chce interesów z rosją. Dla tego wcale nie jest lepszy dla putina jak wielu uważa.

Trump jeszcze nie został prezydentem a już spowodował wzrosty kasy wydawanej przez kraje nato na zbrojenie. Jak? A no tak że powiedział ze USA się wywiąże z zobowiązań w obce krajów które przekazują umówiony %pkb na zbrojenie :D

A Rosja wpływała na wynik wyborów piorąc brudy republikanów :D

Ale może powiecie ze te brudy sami ubrudzili?

Tak samo jak nasza kasta rządząca się skompromitowała sama a nie podsłuchujący ich zmusił do bycia buraczanymi łbami tak i tam tak było.

Jeśli Rosja chce wpływać na wybory pokazując grzeszki rządzących to jestem za.

Ciekawe też czemu na trumpa się nie dało głosować na maszynach :D Pewnie putin… Zrobił to żeby ukryć zę popiera trumpa :D

Proponuję przeczytą Doktrynę szoku. Wiele się wyjaśni .

Autor artykułu również zapomniał wspomnieć, że John Podesta, szef sztabu wyborczego Killary i jego brat to lobbyści Gazpromu.

Jak widać Rosja tak bała się Clinton, że zaangażowała się w zwycięstwo Trumpa.

Błagam, podpieraj takie sformułowania źródłami. Ale lepszymi niż te z innego wątku w sprawie “hillary finansuje ISIS”, którego do tej pory nie udowodniłeś.

Obama wespół w zespół z Clinton tworzyli jeden z najbardziej krwawych duetów jeśli chodzi o politykę zagraniczną USA. Oczywiście mieli się od kogo uczyć, mając u boku doradców typu Kissinger (jak na te miliony osób zabitych przez USA, to mamy 2 laureatów pokojowej nagrody Nobla na 3 nazwiska – nieźle, prawda?). Wśród działań będących bezpośrednimi skutkami decyzji/działań O&C jest burdel w Afryce skutkujący wojną w Syrii oraz falą uchodźców obserwowaną w Europie. Ale także otoczenie zarówno Rosji jak i Chin niespotykaną dotychczas liczbą wojsk. Oni wprost szykowali się do 3 wojny światowej igrając z dwoma największymi (poza USA oczywiście) mocarstwami na świecie. Mającymi broń atomową. Każdy kto by wystartował przeciw Clinton miałby poparcie Rosjan. Im (tak samo jak każdemu na świecie poza kilkoma świrami) nie jest na rękę wojna światowa.

A co do wpływu wskazanych działań na wynik wyborów – nie przeceniał bym go. Clinton zlekceważyła kilka kluczowych stanów, gdzie Trump prowadził bardziej intensywną (celowaną, dzięki big data) kampanię. Uśpiła ją przewaga sondażowa, która – nota bene – się przecież utrzymała. Problemem okazało się tu kilkadziesiąt tysięcy głosów w kilku stanach. A miała przewagi nad Trumpem ze dwa miliony o ile dobrze pamiętam. Skoro Rosjanie tak skutecznie zaatakowali, jak można wnioskować po wszystkich przywołanych tu raportach, to dlaczego Clinton skończyła z tak wyraźną przewagą głosów nad Trumpem w skali całego kraju? Ludzie w Californi są odporni na rosyjską propagandę? Gen aktywowany słońcem? Jesteście pewni, że wygrałaby, gdyby nie te wycieki?

Tak jak napisał przedmówca – jeśli w ramach tych cyber wojenek będą ukazywane grzechy rządzących, to nie mam nic przeciwko.

Aha – a RT w wielu tematach jest bardziej obiektywna niż stacje typu CNN. Nie myślałem, że nadejdzie czas, w którym to napiszę, ale tak jest. No i RT nie używa screenów z Fallouta do zilustrowania działań hackerów (używa screenów z innych gier do opisywania innych tematów – co w sumie jest równie śmieszne, ale główny temat tej dyskusji to Rosja i hackerzy).

W temacie Podesta w oryginale znalazłem Sperbank, a nie Gazprom. Ale to niewielka różnica. http://observer.com/2016/04/panama-papers-reveal-clintons-kremlin-connection/

https://en.wikipedia.org/wiki/New_York_Observer

Gorąca prośba do redakcji: bardzo proszę o informacje o update’ach na końcu artykułów – czego dotyczyły, jakby nie były błahe. Nawet o literówkach. Tekst ostatnich artykułów są spore, przeglądanie ich za każdym razem gdy znów mi się ‘zapalają’ w feederze jest dość męczące. Pozdrawiam i wielkie dzięki za zebranie i analizę tych informacji.

Przy “atrybucji” tak samo jak przy klasycznym oskarżeniu przestępcy przez prokuraturę kluczowe jest “co dalej”? Jaki ma być cel ujawnienia publicznie takiej informacji?

Próba odpowiedzi na to pytanie jest w mojej ocenie dużo bardziej przerażająca i zaskakująca niż spekulacje odnośnie tego co i kto jak i kiedy zrobił.

Czy którakolwiek ze stron jest zainteresowana eskalacją konfliktu?

Może z uwagi na brak “dymiących luf” i “obrazków zakrwawionych ciał” mamy jako społeczność globalna przyjąć takie zachowania jako normę?

A może temat jest bardziej przyziemny i nie dotyczy ambicji, polityki i technologii tylko zwyczajnie świetnie się na tym robi pieniądze?

Wydaje się, że nam, obserwatorom pozostają tradycyjne rady:

A) naucz się weryfikować informacje

B) nie “płoń świętym gniewem” po przeczytaniu każdej plotki w Internecie

C) znajdź kogoś komu ufasz i dyskutujcie wspólnie jaki to ma wpływ na Wasze życie – o ile jakiekolwiek…

Elfy, trolle, za chwile smoki i krasnoludy… za dużo seriali, za dużo fajerwerków przy jednoczesnym braku zrozumienia po co ta cała fantastyka…

Przyjmij tego typu akcje za normę bo dzieją się od zawsze. Myślisz, że na dworach średniowiecznej Europy nie korzystano z dezinformacji? Myślisz, że w starożytności nie korzystano z propagandy? Zakładasz, że nigdy wcześniej nie manipulowano nastrojami społecznymi w sąsiednich krajach? A czemu Zimna Wojna nazywała się wojną? Przecież poza nielicznymi wyjątkami starć głównie w krajach satelickich żołnierze Nato i Układu Warszawskiego nie strzelali do siebie. A przewroty, wojskowe junty, rewolucje w krajach trzeciego świata były na porządku dziennym. To oczywiste, że obie strony się przepychały i korzystały ze wszystkich możliwych środków, wśród których dostarczanie broni czy zabójstwo jakiegoś przywódcy czy polityka to te z najbardziej prymitywnych. Myślisz, że CIA nie finansowało Solidarności? Kto finansował liczne partie komunistyczne na całym świecie (nawet jeszcze przed II wojną światową).

Teraz to tylko odrobinę lepiej widać (tzn. tylko tę część w internecie). I to nie dlatego, że to stosunkowo nowe medium, ale pewnie bardziej dlatego, że akurat rosyjskie służby (zapewne ze względu na olbrzymie potrzeby) często korzystają ze swojego, nazwijmy to, “prywatnego sektora”. Który bywa nieco mniej profesjonalny od prawdziwych służb, które, jestem przekonany, działają również w internecie tyle, że ich raczej nie złapiesz za rękę. A czemu Putin korzysta z “prywatnego sektora” – a czemu by miał nie korzystać? Nawet jak od czasu do czasu ktoś powiąże fakty i stwierdzi “to ruscy” to co z tego. On i tak ma środki i możliwości by przekonać dwie trzecie świata, że to potwarz i ściema. Zresztą bardzo nie musi przekonywać. Poczytaj zresztą komentarze na tym portalu ale i na każdym innym. Oczywiście, jakiś ułamek z nich to opłacane trole (i uwierz mi trole istnieją) ale reszta komentarzy to już autorstwa ludzi, którym odpowiednio ustawiono światopoglądowo. Patrzę na internet w Polsce od wczesnych lat 90tych, od czasów gdy internet był jeszcze wyłącznie w terminalach i to co się dzieje z poglądem przeciętnego (w moich oczach) internauty na Rosję w ostatnich 10-15 latach mnie autentycznie przeraża. Dołóż do tego ogólną niechęć do Europy (a za chwilę będzie do Nato) i wszystko zaczyna się układać. W coś zdecydowanie nieprzyjemnego.

A swoją drogą, czy czasem te służby (FBI, CIA, NSA) demaskują nie tyle Rosję, co własną nieudolność? I totalną porażkę super “mocarstwa”. Mocarstwa, gdzie na wyniki wyborów prezydenckich tak łatwo wpłynąć.

https://www.youtube.com/watch?v=Oa9uMPHeIPY

Suworow w wydanej dawno temu książce “Specnaz” pisał, że jeszcze przed wybuchem wojny specłużby będą miały przygotowany plan zabójstw polityków (liderów) zarówno rządzących jak i opozycyjnych, bo ci mogą dojść w każdej chwili do władzy, a także osób, które mają tak duży autorytet, że mogą porwać masy. Przejmą też środki masowego przekazu i wygenerują spreparowany film z sobowtórem prezydenta, który powie żołnierzom, że w najwyższych kręgach dowództwa zawiązano spisek i by nie słuchać ich rozkazów.

ale tu ruskich trolli (albo tzw. poputczików), więcej niż na forum Wyborczej!

O czym my tu rozmawiamy…łudzimy się, że mamy jakiś wpływ na wybory i na naszych rządzących i właśnie oni chcą abyśmy tak myśleli, natomiast moim zdaniem nic się od dawna nie zmieniło, królowie zostali nazwani prezydentami a chłopi na nich zapier****. Fakt, że ci chłopi mają teraz bardziej cywilizowane warunki i mają trochę większe możliwości niż przed laty. Na świecie każdy dba o własną kieszeń i ten który więcej zaoferuje będzie mieć bardziej przyjazny raport dla siebie, u nas ja wygrało wcześniej PO też każdy gderał, że wybory sfałszowane, zresztą po wygranej PISU było to samo i niezależnie od partii i kraju będzie ta sama gadka.

W Niebezpieczniku pracują nadprzecietnie inteligentni ludzie. A mimo to ulegają tym samym dysonansom poznawczym co cala populacja. CIA od czasów II WŚ przyczynila sie do wiekszej liczby zgonow niz sama wojna swiatowa, reinstalując rządy w ponad 180 panstwach. Oddzialywanie na wybory w usa jest mitem, co zresztą koreluje z brakiem realnych dowodow. Ma za to bardzo pozyteczną rolę w ukierunkowywaniu spoleczenstw w polityce zagranicznej. Polecam wielu publicystow widzących szerszy kontekst – np Brandona Smitha z PersonalLiberty, ktory wygraną Trumpa, Brexit i mase wynikow innych kluczowych zdarzen umie prostymi analizami zauwazyc wczesniej. Wystarczy tylko nie ulegać dysonansom , bieg swiatowych wydarzen nie jest tak skomplikowany jak to sie powszechnie wmawia i wydaje.

Oczywiście, cała polityka to spisek kosmitów, CIA, FBI i MPO.

@Starszy, a czym się to różni od “za wszystkim stoi Putin”?

trolle zawsze miały na to duży wpływ, podświadomie każdy sobie wyrabia opinie o czymś/o kimś czytając dyrdymały

dzięki za komentarze, dobrze wiedzieć, że ludzie jeszcze myślą a nie łykają nagonkę i propagandę “imperium dobra”.

dodajcie do tego jakąś prowokację i macierewicza i usa będzie miało dogodny teatr wojny i bydło armatnie.

rzekomy cyberatak, dowody tajne i bomby lecą na kraj, który akurat chciał być niezależny od amerykańskiego biznesu.

btw: usa oficjalnie chwaliły się, że pomogły jelcynowi swego czasu… pie….ni hipokryci.

i nikt nie skupia się na brudach, które wypłynęły…

Niepoprawnie: Trump został prezydentem dzięki pomocy Rosjan i hakerów?

Poprawnie: Czy Trump został prezydentem dzięki pomocy Rosjan i hakerów?

Pasuje scenariusz z filmu SALT – przesłuchanie agenta FSB.

” Niektórzy sugerują, że łagodność Putina wynika z chęci utrzymania przyjacielskich stosunków z Trumpem”

Łagodność Putina wynika z – jak to ujął Brzeziński – tego, że rosyjska elita ma 500 jardów zieleni w amerykańskich bankach (więc tak naprawdę nie jest już rosyjską a amerykańską elitą).

Brzeziński myśli że rozgrywa te swoje szachy przekonany, że nikt mu tej szachownicy nie wywróci do góry nogami

“skoro amerykańskie służby od tak dawna wiedziały o wrogich działaniach Rosji i domyślały się motywów, dlaczego wcześniej nie bito na alarm i wprost nie formułowano zarzutów pod adresem Kremla”

Może dlatego, żeby mieć asa w Hadze ?

Znaczy Rosjanie nie używali TORa i tak sobie weszli do takich baz przykładowo jak Oracle ??

Przyganiał kocioł garnkowi:

https://lh3.googleusercontent.com/nfsNMBAhtB35_q1XDAMSLspIQPALW2FLElpFPnacmYtPnz9lwiXQFD1fzxugX-fEtNujRJOxsrmE47hG6F8=w2968-h4040-no

https://lh3.googleusercontent.com/pmRJwxcnKz7xcO7IpK6kV4mLrC1KKbve_IY7Dz5UGsfa3YqwmuC8Vfy3vZkXf3OBEvKLocF6hIiHZ4S9MAs=w3013-h4033-no

https://lh3.googleusercontent.com/HEnb0Ja6qv2l_AtRkWHLFCxVd_PYmaA3ObaOlFTGExVW-1zzG6JTA3Td1saphReP8onvwWz-Mlo3zWdG6iU=w2908-h3890-no

https://lh3.googleusercontent.com/rAghHySNgroCiez-6In8CiQMQDu0KqaO5fiP95-eoopLw0hF9OQFjHxVIlcrGlrWK8mYnM-51jt_ljD_mao=w2990-h4077-no

https://lh3.googleusercontent.com/rFN_asxTVrza3IKSlA3PucBm-W04JsgE7Oe64o1qiLIOQq_hJUzs6Nog_8gnArob6JxAbsMaTXE0Tav2ySg=w3044-h4082-no

https://lh3.googleusercontent.com/E0HBQq5Kgqqfe3SQPsnvyXb4azKqkwdOyFp-57oLprhdSoOqUJr8lxYVzkcq1dv8n0W2nzFsy4E4Jf6xHZg=w3022-h4087-no

Jak umie wyłapywać rekruterów IS to mu USA za to nie podziękuje.

[…] o nich najpierw w kontekście opublikowanego raportu przez amerykańskie służby, które jednoznacznie oskarżają Rosję o wpływ na przebieg wyborów prezydenckich w 2015 roku. Natomiast na początku 2018 roku […]

[…] że wcześniej z Rosjanami powiązano serwis DCLeaks (publikujący w 2016 roku e-maile wykradzione demokratom podczas kampanii prezydenckiej w USA), a […]